Chắc hẳn bạn đã từng nghe nói về các cuộc tấn công mạng ngày càng tinh vi, nhưng làm thế nào để chúng ta có thể hiểu và ngăn chặn chúng một cách hiệu quả? Trong bối cảnh các mối đe dọa kỹ thuật số không ngừng phát triển, việc sở hữu một phương pháp luận toàn diện để phân tích hành vi của kẻ tấn công là vô cùng quan trọng. Nhiều tổ chức vẫn còn lúng túng khi phải đối mặt với một cuộc tấn công, không biết nó bắt đầu từ đâu và sẽ diễn ra như thế nào. Đây chính là lúc mô hình Cyber Kill Chain (chuỗi tấn công mạng) phát huy vai trò của mình. Mô hình này được phát triển bởi Lockheed Martin, cung cấp một khuôn khổ chi tiết gồm các giai đoạn mà kẻ tấn công thường thực hiện để đạt được mục tiêu. Bằng cách hiểu rõ từng bước trong chuỗi này, chúng ta có thể xây dựng một hệ thống phòng thủ chủ động và hiệu quả hơn. Bài viết này sẽ đi sâu phân tích từng giai đoạn của Cyber Kill Chain, cách nhận biết, phương pháp phòng chống và ứng dụng thực tiễn trong an ninh mạng.

Giới thiệu về chuỗi tấn công mạng Cyber Kill Chain

Bạn có nhận thấy rằng các tin tức về tấn công mạng, rò rỉ dữ liệu ngày càng xuất hiện nhiều hơn không? Các mối đe dọa không chỉ gia tăng về số lượng mà còn trở nên tinh vi và phức tạp hơn rất nhiều. Kẻ tấn công liên tục tìm ra những phương thức mới để xâm nhập vào hệ thống của các doanh nghiệp và cá nhân.

Vấn đề lớn mà nhiều tổ chức gặp phải là họ thiếu một công cụ hoặc một khuôn khổ toàn diện để nhận diện và hiểu rõ từng bước trong một cuộc tấn công. Điều này dẫn đến việc phòng thủ trở nên bị động, chỉ có thể phản ứng lại khi thiệt hại đã xảy ra. Làm thế nào để chúng ta có thể đi trước một bước và ngăn chặn kẻ tấn công ngay từ những giai đoạn đầu tiên?

Giải pháp chính là mô hình Cyber Kill Chain. Đây là một khái niệm trong an ninh mạng, mô tả chi tiết các giai đoạn của một cuộc tấn công kỹ thuật số, từ lúc bắt đầu cho đến khi hoàn thành mục tiêu. Việc hiểu rõ mô hình này giống như việc bạn có được bản đồ hành động của đối phương, giúp bạn biết được họ đang ở đâu và sẽ làm gì tiếp theo.

Trong bài viết này, chúng ta sẽ cùng nhau khám phá sâu hơn về Cyber Kill Chain. Bắt đầu từ việc giới thiệu tổng quan, sau đó đi vào chi tiết từng giai đoạn, cách nhận biết dấu hiệu tấn công, các biện pháp phòng chống hiệu quả, và cách ứng dụng mô hình này vào thực tiễn để bảo vệ tổ chức của bạn. Hãy cùng Bùi Mạnh Đức tìm hiểu ngay nhé!

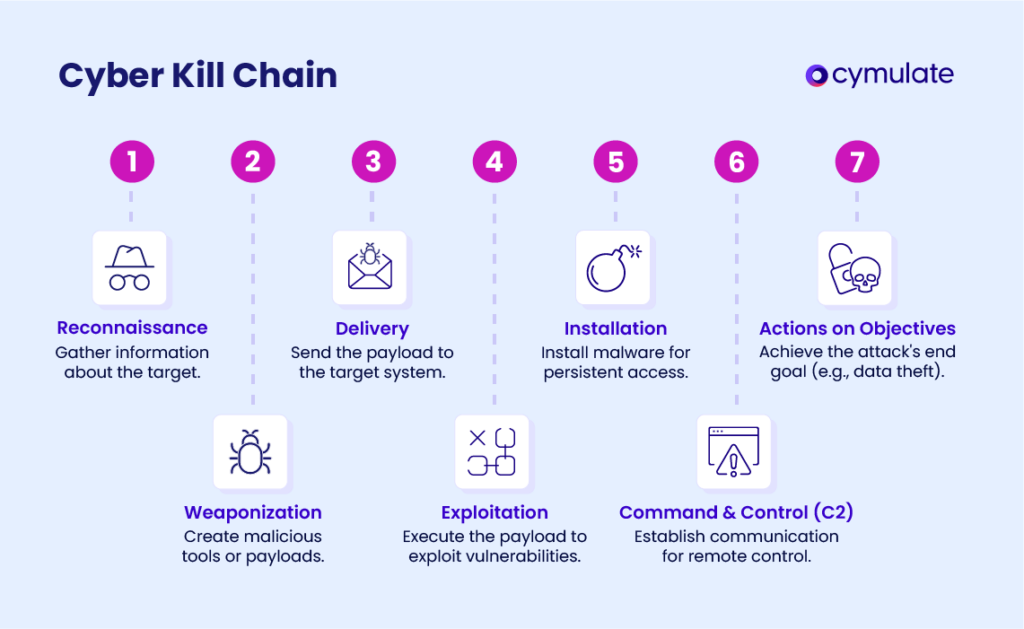

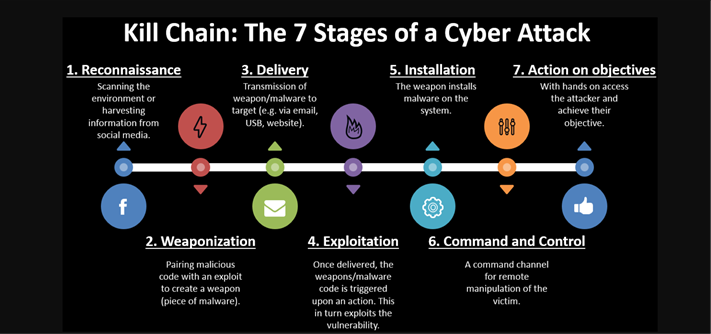

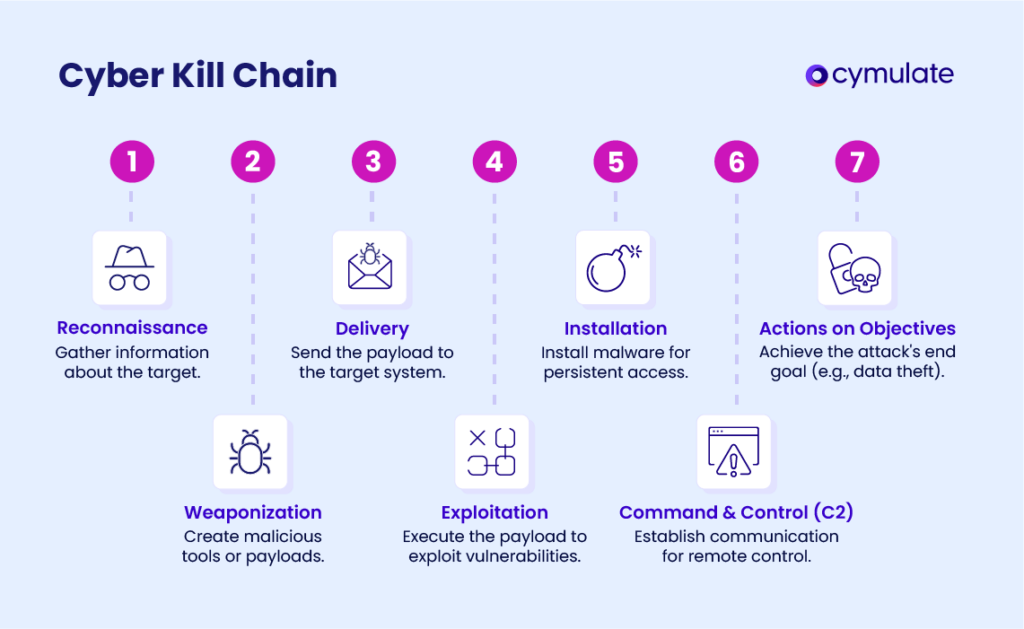

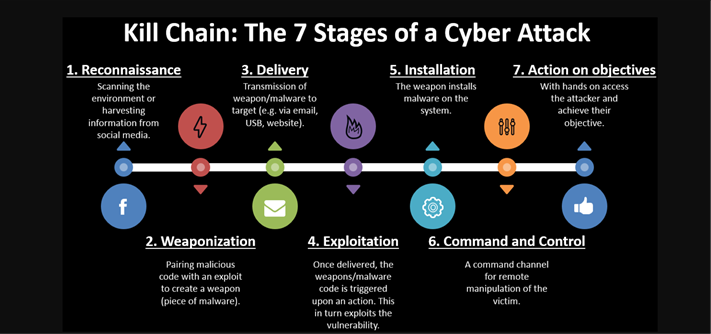

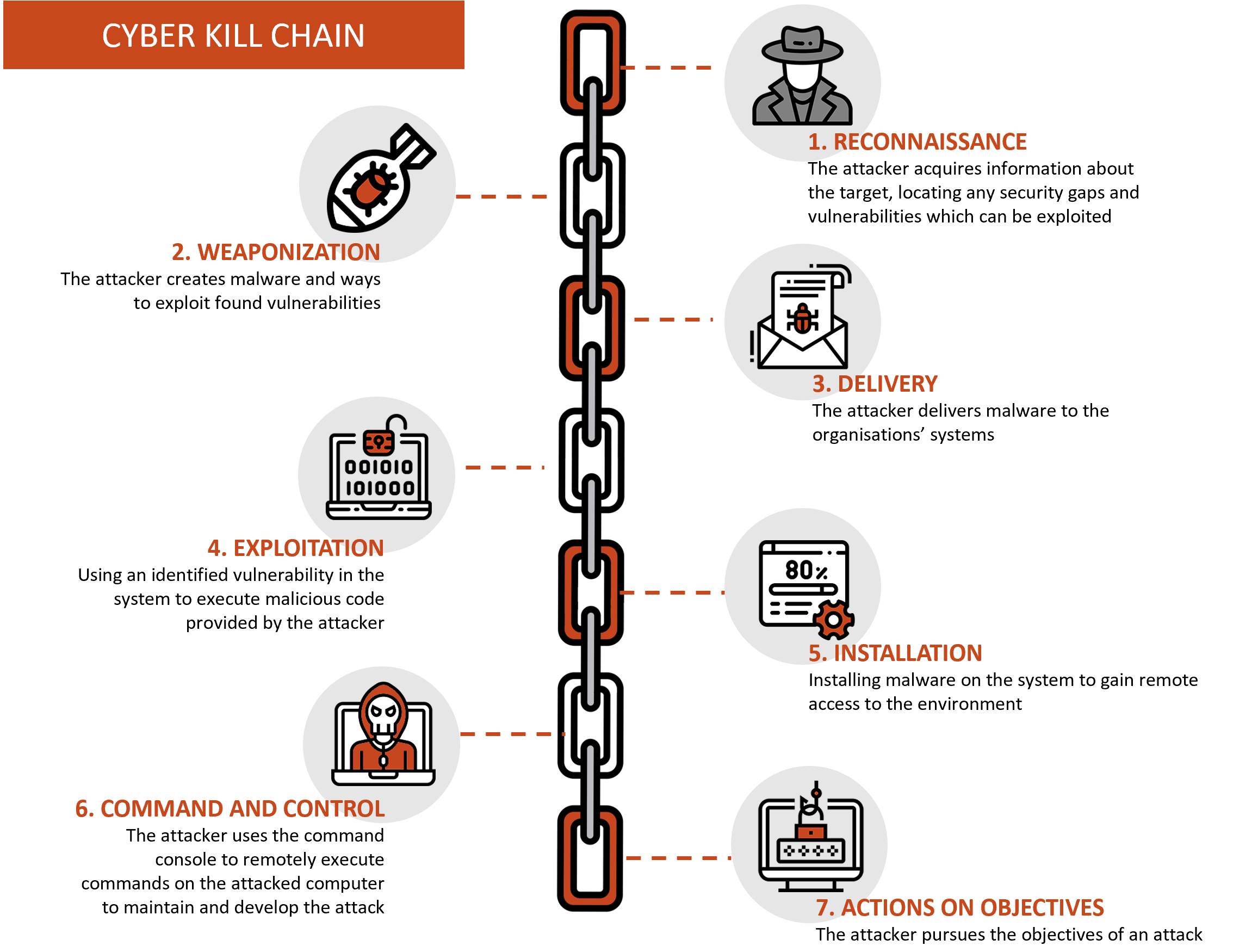

Các giai đoạn trong chuỗi Cyber Kill Chain

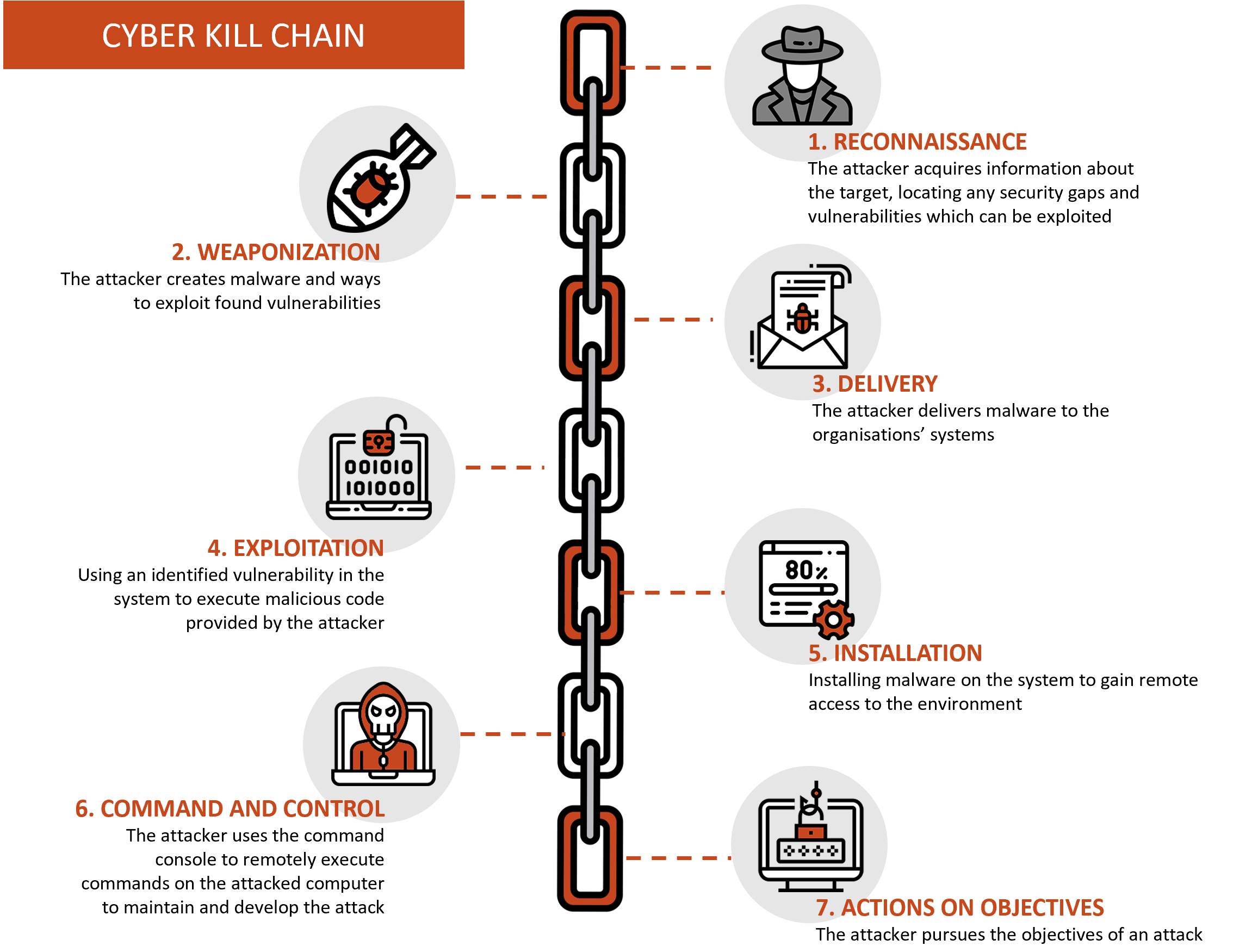

Để xây dựng một hệ thống phòng thủ vững chắc, trước hết chúng ta cần hiểu rõ con đường mà kẻ tấn công sẽ đi qua. Mô hình Cyber Kill Chain chia một cuộc tấn công mạng thành 7 giai đoạn tuần tự. Việc phá vỡ bất kỳ mắt xích nào trong chuỗi này đều có thể làm thất bại toàn bộ cuộc tấn công. Hãy cùng phân tích chi tiết từng giai đoạn.

Thu thập thông tin (Reconnaissance)

Đây là bước đầu tiên, giống như một kẻ trộm đang đi khảo sát mục tiêu trước khi hành động. Kẻ tấn công sẽ tìm cách thu thập càng nhiều thông tin về mục tiêu càng tốt. Mục đích của chúng là tìm ra những điểm yếu tiềm tàng để khai thác sau này. Các hoạt động có thể bao gồm việc quét cổng mạng để xem dịch vụ nào đang mở, tìm kiếm thông tin nhân viên trên mạng xã hội, phân tích website của tổ chức để tìm hiểu về công nghệ họ đang sử dụng, hoặc thậm chí là thu thập địa chỉ email của nhân viên. Để hiểu rõ về hình thức lừa đảo qua email trong giai đoạn này, bạn có thể tham khảo bài viết Phishing là gì.

Dấu hiệu nhận biết ở giai đoạn này có thể khá mờ nhạt, nhưng không phải là không thể. Bạn có thể thấy lưu lượng truy cập mạng tăng đột biến từ một địa chỉ IP lạ đang cố gắng quét các cổng dịch vụ. Hoặc có thể có những truy vấn bất thường vào máy chủ DNS của bạn. Ví dụ, một công ty đã phát hiện ra giai đoạn này khi hệ thống giám sát của họ cảnh báo về việc một IP liên tục truy cập vào trang “Giới thiệu nhân sự” trên website của họ, một hành vi không bình thường so với người dùng thông thường.

Vũ khí hóa (Weaponization) và phân phối (Delivery)

Sau khi đã có đủ thông tin, kẻ tấn công sẽ chuyển sang giai đoạn chuẩn bị “vũ khí”. Ở giai đoạn Vũ khí hóa (Weaponization), chúng sẽ tạo ra một payload độc hại. Payload này thường được kết hợp với một lỗ hổng bảo mật cụ thể mà chúng đã phát hiện ở giai đoạn trước. Ví dụ, chúng có thể tạo ra một tệp PDF chứa mã độc hoặc một tài liệu Microsoft Office có macro nguy hiểm.

Tiếp theo là giai đoạn Phân phối (Delivery), tức là gửi “vũ khí” này đến mục tiêu. Đây là bước mà cuộc tấn công thực sự bắt đầu tương tác với hệ thống của bạn. Các phương thức phân phối phổ biến nhất bao gồm: email lừa đảo (phishing) với tệp đính kèm hoặc liên kết độc hại, lây nhiễm qua USB, hoặc lừa người dùng tải về phần mềm giả mạo từ các trang web không đáng tin cậy. Việc xác định các phương thức này là rất quan trọng, bởi ngăn chặn được việc phân phối cũng đồng nghĩa với việc ngăn chặn được cuộc tấn công.

Khai thác (Exploitation)

Khi payload độc hại đã được gửi đến mục tiêu, giai đoạn Khai thác (Exploitation) bắt đầu. Đây là thời điểm mã độc được kích hoạt và tận dụng một lỗ hổng trong phần mềm, ứng dụng hoặc hệ điều hành trên máy tính của nạn nhân để giành quyền truy cập ban đầu. Ví dụ, khi người dùng mở tệp PDF độc hại, mã độc sẽ khai thác một lỗ hổng trong phần mềm đọc PDF để thực thi mã trên hệ thống. Để hiểu rõ hơn về các kỹ thuật khai thác, bạn có thể tham khảo bài viết Exploit là gì.

Các triệu chứng và dấu hiệu ở giai đoạn này có thể bao gồm việc ứng dụng đột ngột bị treo hoặc đóng lại, hiệu suất máy tính giảm đáng kể, hoặc xuất hiện các cửa sổ pop-up lạ. Hệ thống phòng chống xâm nhập (IPS) hoặc các phần mềm diệt virus tiên tiến có thể phát hiện và ngăn chặn hành vi khai thác này trước khi nó gây ra thiệt hại nghiêm trọng. Việc cập nhật bản vá cho phần mềm và hệ điều hành là biện pháp phòng thủ quan trọng nhất để chống lại giai đoạn này.

Cài đặt (Installation) và điều khiển (Command and Control)

Sau khi khai thác thành công, kẻ tấn công cần đảm bảo chúng có thể duy trì quyền truy cập vào hệ thống ngay cả khi máy tính khởi động lại. Ở giai đoạn Cài đặt (Installation), chúng sẽ cài đặt một phần mềm độc hại lâu dài, thường được gọi là backdoor hoặc trojan. Backdoor này cho phép kẻ tấn công truy cập vào hệ thống bất cứ lúc nào chúng muốn mà không cần phải thực hiện lại các bước khai thác.

Tiếp theo, phần mềm độc hại sẽ cố gắng thiết lập một kênh liên lạc với máy chủ của kẻ tấn công. Đây là giai đoạn Điều khiển (Command and Control – C2 hoặc C&C). Kênh liên lạc này cho phép kẻ tấn công gửi lệnh đến máy tính bị nhiễm và nhận dữ liệu trả về. Để tránh bị phát hiện, các kênh C2 thường được ngụy trang dưới dạng lưu lượng truy cập web thông thường (HTTP/HTTPS). Việc phát hiện các kết nối mạng bất thường đến các địa chỉ IP hoặc tên miền đáng ngờ là chìa khóa để phá vỡ giai đoạn này. Bạn cũng nên tìm hiểu thêm về các mạng máy tính ma – Botnet là gì – vì chúng thường liên quan mật thiết đến các hoạt động điều khiển này.

Hành động mục tiêu (Actions on Objectives)

Đây là giai đoạn cuối cùng và cũng là mục đích chính của toàn bộ chuỗi tấn công. Sau khi đã kiểm soát được hệ thống, kẻ tấn công sẽ thực hiện các hành động để đạt được mục tiêu của chúng. Các hành động này có thể rất đa dạng, tùy thuộc vào động cơ của kẻ tấn công.

Phổ biến nhất là hành vi đánh cắp dữ liệu (data exfiltration), nơi chúng tìm kiếm và trích xuất các thông tin nhạy cảm như dữ liệu khách hàng, bí mật kinh doanh, hoặc thông tin tài chính. Các mục tiêu khác có thể là phá hoại hệ thống bằng cách xóa dữ liệu, mã hóa dữ liệu để đòi tiền chuộc (ransomware), hoặc sử dụng hệ thống bị chiếm quyền để thực hiện các cuộc tấn công khác. Hậu quả của giai đoạn này thường là nghiêm trọng nhất, gây tổn thất lớn về tài chính và uy tín cho tổ chức. Việc nhận diện giai đoạn này thường thông qua việc giám sát các luồng dữ liệu lớn bất thường đi ra khỏi mạng nội bộ.

Cách nhận biết và phân tích mỗi bước trong mô hình Cyber Kill Chain

Hiểu rõ các giai đoạn là một chuyện, nhưng làm thế nào để phát hiện chúng trong thực tế? Việc nhận biết và phân tích từng bước đòi hỏi sự kết hợp giữa công cụ, kỹ thuật và tư duy phân tích nhạy bén. Khi làm chủ được quá trình này, đội ngũ an ninh mạng có thể chuyển từ thế bị động sang chủ động săn tìm mối đe dọa (threat hunting).

Công cụ và kỹ thuật giám sát

Để phát hiện các dấu hiệu tấn công, việc giám sát liên tục là yếu tố không thể thiếu. Các hệ thống SIEM (Security Information and Event Management) đóng vai trò trung tâm, thu thập và tương quan log từ nhiều nguồn khác nhau như tường lửa (firewall), máy chủ, và các thiết bị đầu cuối. Bằng cách phân tích log, chúng ta có thể phát hiện các hành vi bất thường, ví dụ như một tài khoản người dùng đăng nhập vào lúc nửa đêm hoặc có nhiều nỗ lực đăng nhập thất bại.

Bên cạnh đó, các công cụ giám sát mạng (Network Monitoring Tools) và hệ thống phát hiện xâm nhập (IDS/IPS) giúp theo dõi lưu lượng mạng. Chúng có thể cảnh báo về các hoạt động quét cổng ở giai đoạn thu thập thông tin, hoặc phát hiện các kết nối đáng ngờ đến máy chủ C2. Phân tích lưu lượng mạng (traffic analysis) có thể tiết lộ các mẫu giao tiếp không bình thường, giúp đội ngũ an ninh mạng điều tra sâu hơn.

Phân tích mẫu tấn công

Khi một tệp tin đáng ngờ được phát hiện, quy trình phân tích mẫu tấn công (malware analysis) sẽ được kích hoạt. Các nhà phân tích sẽ sử dụng một môi trường an toàn, biệt lập gọi là sandbox để thực thi mã độc và quan sát hành vi của nó. Họ sẽ xem tệp tin này cố gắng thực hiện những thay đổi gì trên hệ thống, nó tạo ra những tệp tin nào, và nó cố gắng kết nối đến những địa chỉ IP nào.

Kết quả phân tích này sẽ được đối chiếu với các giai đoạn của Cyber Kill Chain. Ví dụ, nếu mã độc cố gắng kết nối đến một tên miền lạ, đó là dấu hiệu của giai đoạn C2. Nếu nó bắt đầu tìm kiếm và nén các tệp tài liệu trong máy, đó là dấu hiệu của giai đoạn hành động mục tiêu. Quy trình này không chỉ giúp ngăn chặn cuộc tấn công hiện tại mà còn cung cấp thông tin quý giá (Indicators of Compromise – IoCs) để ngăn chặn các cuộc tấn công tương tự trong tương lai. Để tìm hiểu thêm về phần mềm độc hại, bạn có thể xem bài Malware là gì.

Phương pháp phòng chống và giảm thiểu rủi ro dựa trên mô hình Cyber Kill Chain

Vẻ đẹp của Cyber Kill Chain không chỉ nằm ở việc phân tích tấn công, mà còn ở việc nó cung cấp một lộ trình rõ ràng để xây dựng hệ thống phòng thủ. Nguyên tắc rất đơn giản: chỉ cần phá vỡ thành công một mắt xích trong chuỗi, toàn bộ cuộc tấn công của kẻ thù sẽ thất bại. Điều này cho phép chúng ta triển khai các biện pháp kiểm soát an ninh một cách chiến lược tại từng giai đoạn.

Ngăn chặn sớm từ giai đoạn thu thập thông tin

Giai đoạn thu thập thông tin là cơ hội đầu tiên để chúng ta ngăn chặn kẻ tấn công. Mặc dù khó phát hiện, chúng ta hoàn toàn có thể gây khó khăn cho chúng. Hãy bắt đầu bằng việc hạn chế tối đa các thông tin nhạy cảm bị công khai trên website hoặc mạng xã hội. Cấu hình tường lửa (firewall) một cách chặt chẽ để chặn các yêu cầu quét cổng từ các nguồn không xác định.

Ngoài ra, việc triển khai các hệ thống phát hiện và ngăn chặn xâm nhập (IDS/IPS) có thể tự động nhận diện và chặn đứng các hành vi do thám. Đào tạo nhân viên về việc không chia sẻ thông tin công việc một cách bừa bãi cũng là một biện pháp bảo mật thông tin quan trọng. Mục tiêu là làm cho việc thu thập thông tin trở nên tốn kém và mất thời gian, khiến kẻ tấn công phải nản lòng và từ bỏ.

Củng cố hệ thống trước các giai đoạn sau

Đối với các giai đoạn tiếp theo, chiến lược phòng thủ theo chiều sâu (defense-in-depth) là chìa khóa. Để chống lại giai đoạn Phân phối và Khai thác, việc vá lỗ hổng bảo mật ngay khi có bản cập nhật là cực kỳ quan trọng. Hãy sử dụng các bộ lọc email mạnh mẽ để chặn thư rác và phishing, đồng thời vô hiệu hóa các macro trong tài liệu văn phòng theo mặc định.

Để ngăn chặn giai đoạn Cài đặt và Điều khiển, hãy triển khai các giải pháp bảo mật điểm cuối (Endpoint Protection) có khả năng phát hiện hành vi bất thường thay vì chỉ dựa vào chữ ký virus. Sử dụng các quy tắc tường lửa để chặn các kết nối ra ngoài đến các địa chỉ IP hoặc quốc gia không liên quan đến hoạt động kinh doanh của bạn. Cuối cùng, áp dụng nguyên tắc đặc quyền tối thiểu (least privilege), đảm bảo người dùng và các ứng dụng chỉ có quyền truy cập vào những tài nguyên thực sự cần thiết, giúp hạn chế thiệt hại nếu một tài khoản bị xâm phạm.

Ứng dụng mô hình trong thực tiễn bảo mật và phát hiện tấn công

Lý thuyết về Cyber Kill Chain sẽ chỉ thực sự hữu ích khi được áp dụng vào các hoạt động bảo mật hàng ngày của một tổ chức. Mô hình này cung cấp một ngôn ngữ chung và một khuôn khổ logic giúp các đội ngũ an ninh mạng hoạt động hiệu quả và phối hợp nhịp nhàng hơn.

Trong các Trung tâm Điều hành An ninh (SOC), các nhà phân tích sử dụng Cyber Kill Chain để sắp xếp và ưu tiên các cảnh báo từ hệ thống SIEM. Thay vì bị ngập trong hàng ngàn cảnh báo riêng lẻ, họ có thể liên kết chúng lại với nhau thành một câu chuyện tấn công có ý nghĩa. Ví dụ, một cảnh báo về email lừa đảo (Phân phối), theo sau là một cảnh báo về việc thực thi PowerShell (Khai thác/Cài đặt), và cuối cùng là cảnh báo về kết nối tới một IP lạ (Điều khiển), sẽ được ưu tiên xử lý cao hơn nhiều so với các cảnh báo đơn lẻ.

Mô hình này cũng là một công cụ đào tạo tuyệt vời. Nó giúp các chuyên gia an ninh mạng mới hiểu được vòng đời của một cuộc tấn công và suy nghĩ như một kẻ tấn công. Các buổi diễn tập “Red Team” (đội tấn công) và “Blue Team” (đội phòng thủ) thường được xây dựng dựa trên các giai đoạn của Cyber Kill Chain để kiểm tra và cải thiện năng lực phòng thủ của tổ chức.

Một case study điển hình là một tổ chức tài chính đã sử dụng Cyber Kill Chain để ứng phó với một cuộc tấn công ransomware. Họ đã phát hiện ra hoạt động ở giai đoạn Điều khiển (C2) khi một máy chủ bắt đầu gửi các gói tin nhỏ, đều đặn ra một địa chỉ IP đáng ngờ ở nước ngoài. Nhờ xác định được giai đoạn, đội ngũ phản ứng sự cố đã nhanh chóng cô lập máy chủ bị nhiễm, ngăn chặn kẻ tấn công chuyển sang giai đoạn Hành động mục tiêu (mã hóa dữ liệu). Sau đó, họ truy ngược lại và phát hiện ra cuộc tấn công bắt nguồn từ một email phishing, từ đó củng cố lại bộ lọc email và tiến hành đào tạo lại cho nhân viên.

Lợi ích của việc hiểu rõ mô hình đối với tổ chức và chuyên gia bảo mật

Việc áp dụng và thấu hiểu mô hình Cyber Kill Chain mang lại những lợi ích chiến lược cho cả tổ chức và các cá nhân làm trong lĩnh vực an ninh mạng. Đây không chỉ là một công cụ kỹ thuật mà còn là một phương pháp tư duy giúp nâng tầm khả năng phòng thủ.

Đối với tổ chức, lợi ích lớn nhất là tăng cường khả năng phòng thủ chủ động. Thay vì chờ đợi sự cố xảy ra rồi mới khắc phục, doanh nghiệp có thể triển khai các biện pháp kiểm soát để ngăn chặn tấn công ở từng giai đoạn. Điều này giúp giảm thiểu rủi ro và thiệt hại một cách đáng kể. Hơn nữa, nó còn giúp tối ưu hóa việc đầu tư vào an ninh mạng. Bằng cách xác định được những mắt xích yếu nhất trong chuỗi phòng thủ của mình, tổ chức có thể phân bổ ngân sách một cách hiệu quả hơn.

Đối với các chuyên gia bảo mật, mô hình này cung cấp một khuôn khổ rõ ràng để phân tích, điều tra và phản ứng sự cố. Nó giúp họ giao tiếp hiệu quả hơn với đồng nghiệp và ban lãnh đạo bằng cách sử dụng một ngôn ngữ chung. Việc thành thạo Cyber Kill Chain cũng giúp nâng cao năng lực chuyên môn, đặc biệt là trong lĩnh vực săn tìm mối đe dọa (threat hunting) và phân tích tình báo về mối đe dọa (threat intelligence). Nó giúp họ xây dựng một chiến lược an ninh linh hoạt, có khả năng thích ứng với các chiến thuật tấn công luôn thay đổi.

Các vấn đề thường gặp trong ứng dụng Cyber Kill Chain

Mặc dù là một mô hình cực kỳ hữu ích, Cyber Kill Chain không phải là một giải pháp hoàn hảo và cũng có những hạn chế nhất định. Việc nhận thức được những vấn đề này sẽ giúp chúng ta sử dụng mô hình một cách linh hoạt và hiệu quả hơn.

Khó khăn trong việc phát hiện sớm các bước tấn công

Một trong những thách thức lớn nhất là việc phát hiện các hoạt động ở những giai đoạn đầu tiên, đặc biệt là giai đoạn Thu thập thông tin (Reconnaissance). Các hành động của kẻ tấn công ở bước này thường rất tinh vi và được ngụy trang giống như lưu lượng truy cập hợp lệ. Ví dụ, việc quét cổng một cách chậm rãi từ nhiều địa chỉ IP khác nhau có thể dễ dàng qua mặt các hệ thống giám sát cơ bản. Điều này đòi hỏi tổ chức phải có những công cụ phân tích hành vi người dùng và thực thể (UEBA) tiên tiến hơn để nhận diện các thay đổi nhỏ trong các mẫu truy cập thông thường.

Giới hạn của mô hình trước các cuộc tấn công phức tạp, đa chiều

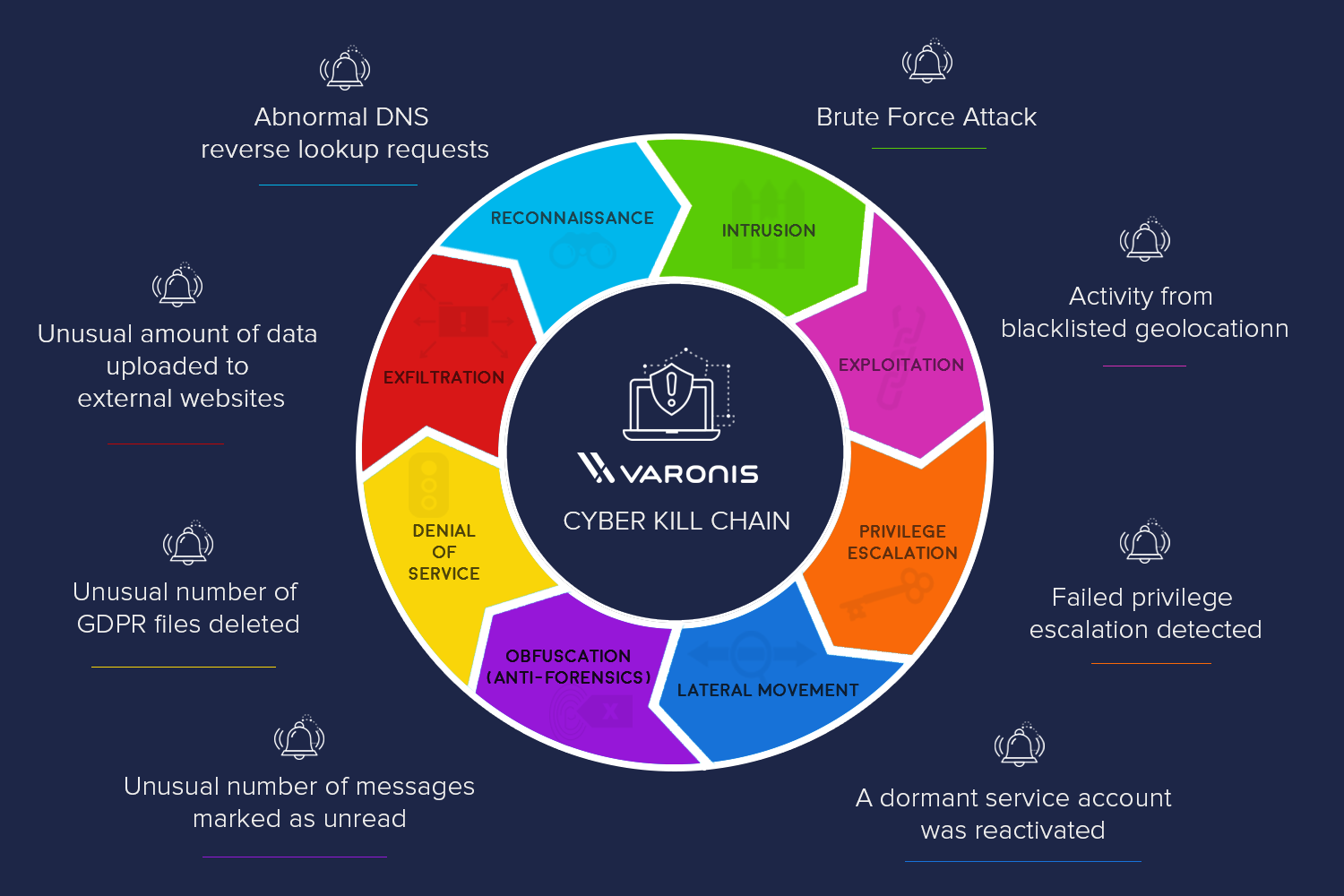

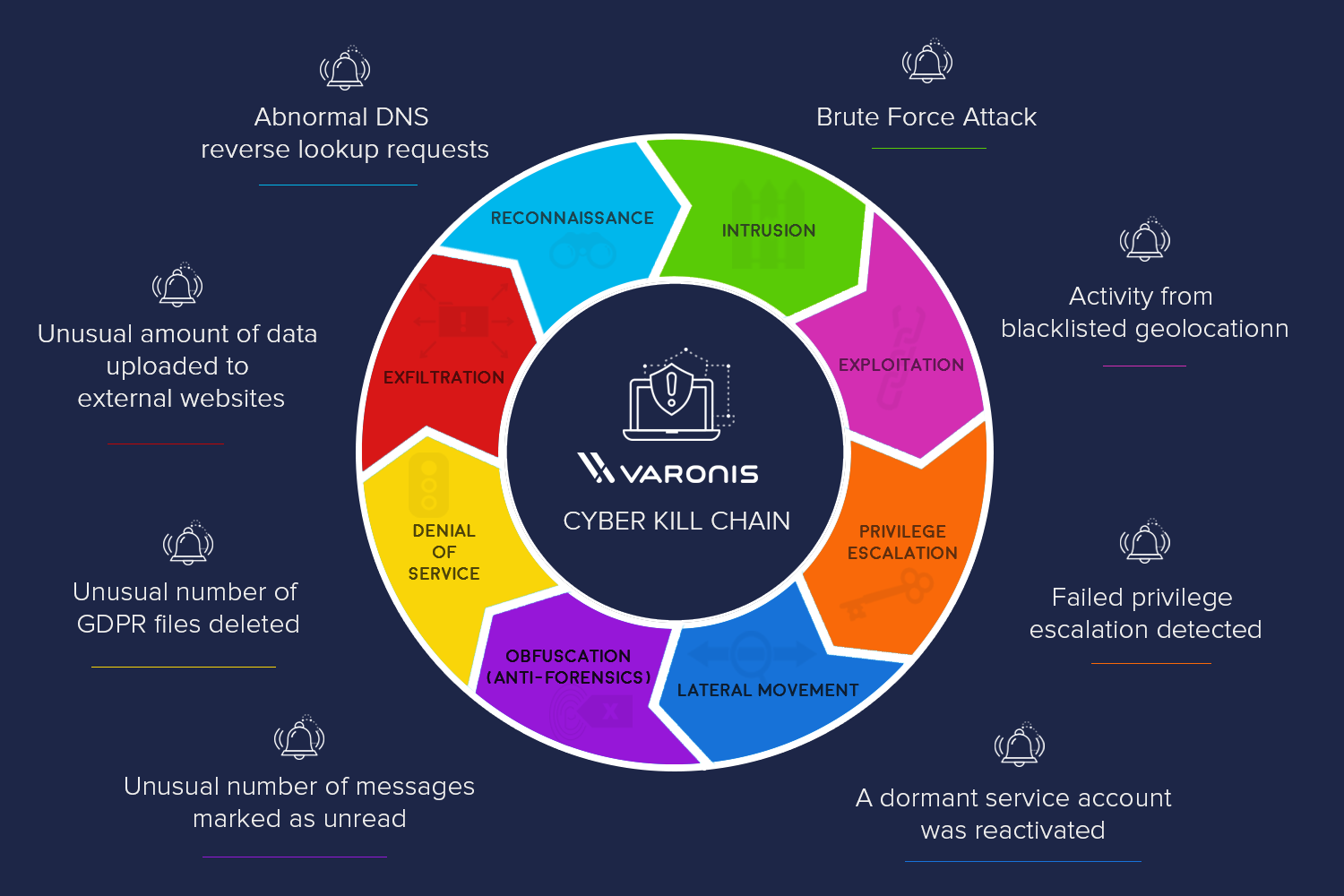

Mô hình Cyber Kill Chain cổ điển được mô tả dưới dạng một chuỗi tuyến tính, tuần tự. Tuy nhiên, các cuộc tấn công hiện đại, đặc biệt là các cuộc tấn công có chủ đích tinh vi (APT – Advanced Persistent Threat), thường không đi theo một con đường thẳng. Kẻ tấn công có thể bỏ qua một số giai đoạn, lặp lại các giai đoạn hoặc thực hiện nhiều giai đoạn cùng một lúc. Ví dụ, một cuộc tấn công có thể bắt đầu từ một thiết bị cá nhân không được quản lý (BYOD) đã bị nhiễm mã độc từ trước, bỏ qua hoàn toàn các giai đoạn Phân phối và Khai thác trong mạng của tổ chức. Để khắc phục hạn chế này, các chuyên gia thường kết hợp Cyber Kill Chain với các khuôn khổ khác, chẳng hạn như MITRE ATT&CK, để có một cái nhìn toàn diện và đa chiều hơn về các chiến thuật và kỹ thuật của kẻ tấn công.

Các thực hành tốt nhất khi áp dụng mô hình Cyber Kill Chain

Để tối đa hóa hiệu quả của mô hình Cyber Kill Chain, việc áp dụng nó một cách máy móc là không đủ. Các tổ chức cần tuân thủ một số nguyên tắc và thực hành tốt nhất để biến mô hình này thành một lá chắn bảo mật thực sự vững chắc.

Đầu tiên, hãy luôn cập nhật và điều chỉnh mô hình phù hợp với môi trường mạng của chính bạn. Mỗi tổ chức có một cấu trúc, công nghệ và những rủi ro riêng. Hãy xác định đâu là những tài sản quan trọng nhất (crown jewels) và tùy chỉnh các biện pháp kiểm soát an ninh để bảo vệ chúng một cách tối ưu ở mỗi giai đoạn của chuỗi tấn công. Đừng chỉ sao chép một khuôn mẫu có sẵn.

Thứ hai, kết hợp sử dụng nhiều lớp bảo mật và phân tích đa chiều. Đừng chỉ dựa vào một công cụ hay một phương pháp duy nhất. Hãy xây dựng một hệ thống phòng thủ theo chiều sâu (defense-in-depth), kết hợp tường lửa, IPS, giải pháp bảo mật email, bảo mật điểm cuối và các công cụ phân tích log. Như đã đề cập, việc kết hợp Cyber Kill Chain với các framework như MITRE ATT&CK sẽ cung cấp một cái nhìn chi tiết và toàn diện hơn về các mối đe dọa.

Cuối cùng, không bao giờ được bỏ qua yếu tố con người. Công nghệ dù tiên tiến đến đâu cũng có thể bị vô hiệu hóa bởi một sai lầm của nhân viên. Hãy tổ chức các buổi đào tạo nhận thức về an ninh mạng thường xuyên. Sử dụng chính mô hình Cyber Kill Chain để giải thích cho nhân viên về cách các cuộc tấn công xảy ra và vai trò của họ trong việc phá vỡ chuỗi tấn công đó, ví dụ như cẩn trọng với các email lừa đảo (giai đoạn Phân phối).

Kết luận

Tóm lại, Cyber Kill Chain là một mô hình vô cùng giá trị, đóng vai trò như một tấm bản đồ chi tiết, giúp chúng ta hiểu rõ về vòng đời của một cuộc tấn công mạng. Từ việc thu thập thông tin ban đầu, chuẩn bị vũ khí, phân phối, khai thác, cài đặt, điều khiển cho đến khi thực hiện hành động cuối cùng, mỗi giai đoạn đều là một cơ hội để đội ngũ phòng thủ can thiệp và phá vỡ chuỗi tấn công. Việc nắm vững mô hình này không chỉ giúp các tổ chức xây dựng một chiến lược an ninh mạng chủ động và hiệu quả mà còn nâng cao đáng kể năng lực của các chuyên gia bảo mật.

Bùi Mạnh Đức kêu gọi các tổ chức, dù lớn hay nhỏ, hãy bắt đầu tìm hiểu và áp dụng mô hình Cyber Kill Chain vào thực tiễn hoạt động của mình. Đừng chờ đợi cho đến khi trở thành nạn nhân của một cuộc tấn công. Việc chủ động phân tích và củng cố hàng rào phòng thủ ở từng mắt xích sẽ giúp bạn giảm thiểu rủi ro và bảo vệ tài sản số của mình một cách bền vững.

Bước tiếp theo cho bạn là gì? Hãy bắt đầu bằng việc đánh giá lại hệ thống bảo mật hiện tại của mình dựa trên 7 giai đoạn của chuỗi tấn công. Sau đó, hãy xem xét triển khai các giải pháp giám sát toàn diện như SIEM và bắt đầu xây dựng một chương trình đào tạo an ninh mạng bài bản cho toàn bộ nhân viên. An ninh mạng là một cuộc hành trình không ngừng nghỉ, và Cyber Kill Chain chính là kim chỉ nam đáng tin cậy trên hành trình đó.