Chào bạn, Bùi Mạnh Đức đây! Trong thế giới số hiện nay, bảo mật thông tin là yếu tố sống còn. Mỗi khi bạn truy cập một website, gửi email hay thực hiện giao dịch trực tuyến, có những công nghệ thầm lặng làm việc để bảo vệ dữ liệu của bạn. Một trong những công nghệ nền tảng đó là SSL là gì. Tuy nhiên, không phải phiên bản nào của nó cũng an toàn. Bài viết này sẽ cùng bạn tìm hiểu sâu về SSL 3.0, một giao thức từng rất phổ biến nhưng nay đã trở nên lỗi thời và tiềm ẩn nhiều rủi ro. Chúng ta sẽ khám phá cách nó hoạt động, những lỗ hổng chết người và tại sao việc nâng cấp lên TLS là gì hiện đại là điều bắt buộc.

Giới thiệu về giao thức bảo mật SSL và phiên bản SSL 3.0

Khi nói về an toàn trên Internet, chúng ta không thể không nhắc đến SSL. Đây là viết tắt của Secure Sockets Layer, một giao thức được thiết kế để tạo ra một kênh truyền thông được mã hóa là gì và an toàn giữa hai máy tính trên mạng.

Vai trò chính của SSL là đảm bảo ba yếu tố cốt lõi: Mã hóa (giữ bí mật dữ liệu), Xác thực (đảm bảo bạn đang kết nối đúng với máy chủ mong muốn) và Toàn vẹn (đảm bảo dữ liệu không bị thay đổi trên đường truyền). Nhờ có nó, các thông tin nhạy cảm như mật khẩu là gì, số thẻ tín dụng, và dữ liệu cá nhân được bảo vệ khỏi con mắt tò mò của tin tặc.

Tầm quan trọng của giao thức bảo mật là không thể bàn cãi. Nếu không có chúng, mọi thông tin bạn gửi đi trên Internet đều có thể bị chặn lại, đọc và thậm chí là sửa đổi. Điều này mở ra cánh cửa cho các cuộc tấn công mạng là gì lừa đảo, đánh cắp danh tính và gian lận tài chính. Vì vậy, một giao thức mạnh mẽ là lá chắn đầu tiên và quan trọng nhất cho mọi hoạt động trực tuyến.

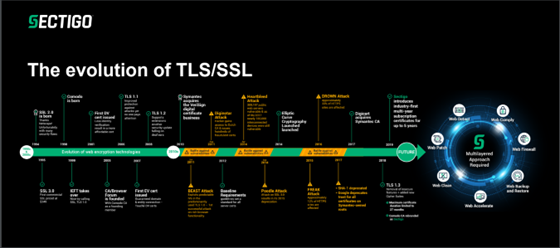

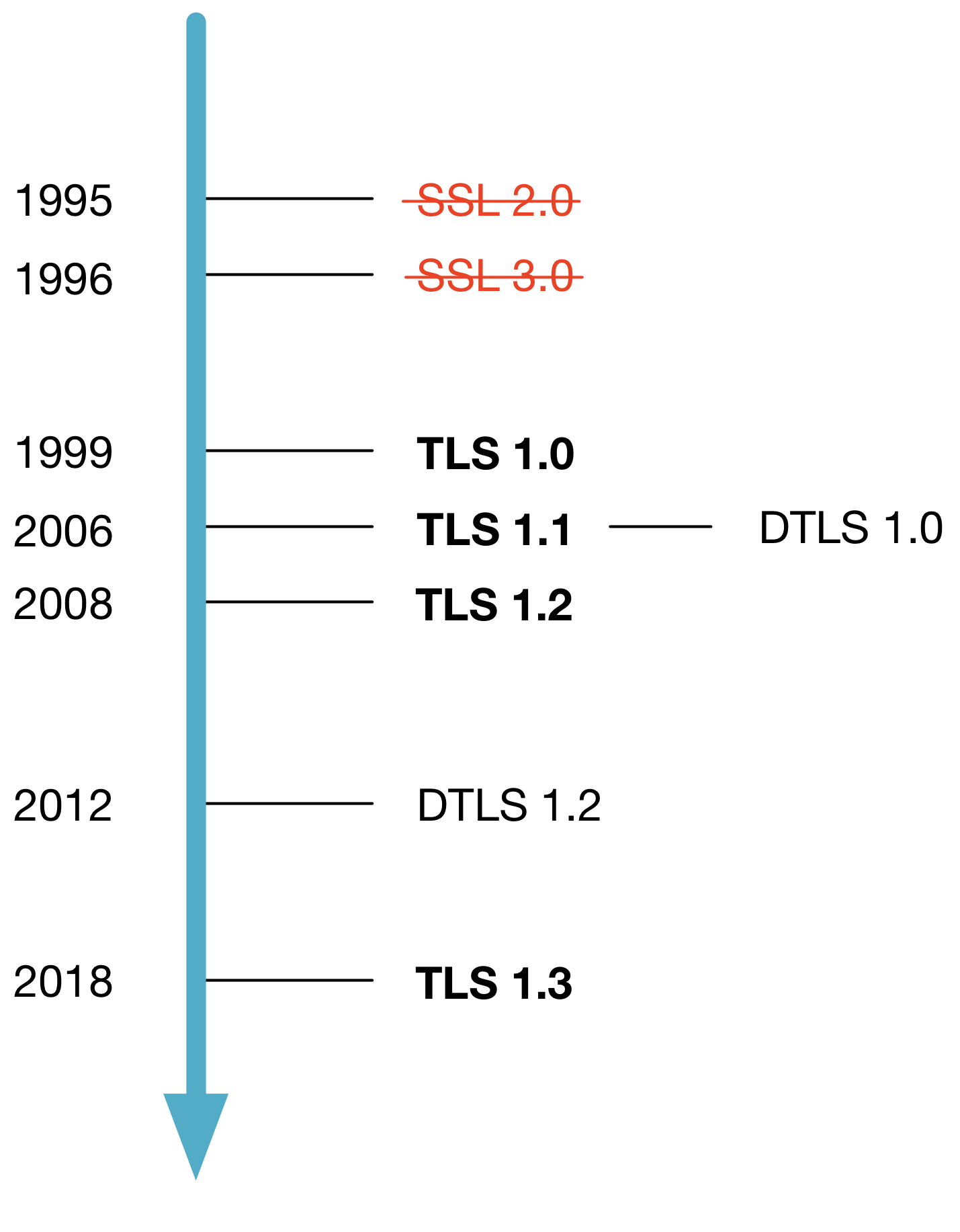

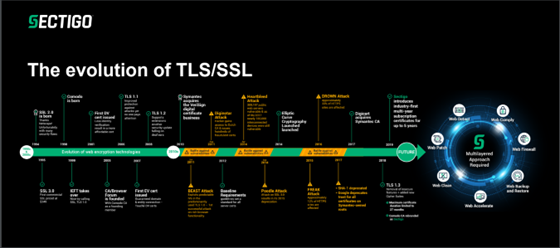

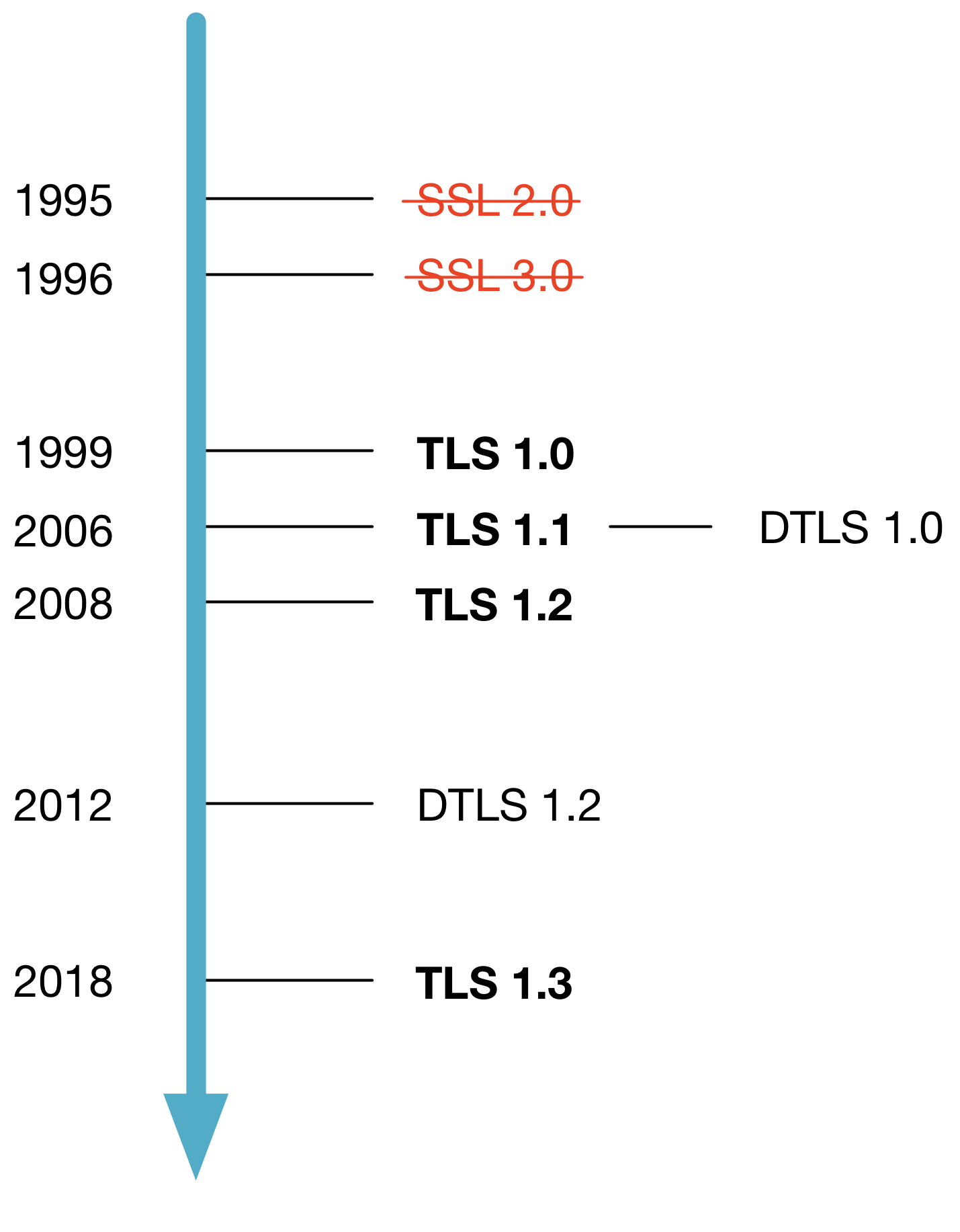

SSL 3.0 (Secure Sockets Layer phiên bản 3.0) được Netscape phát hành vào năm 1996. Vào thời điểm đó, nó là một bản nâng cấp đáng kể so với phiên bản tiền nhiệm SSL 2.0, khắc phục nhiều lỗ hổng bảo mật nghiêm trọng. Mục đích của SSL 3.0 là cung cấp một tiêu chuẩn bảo mật đáng tin cậy hơn cho các kết nối web, và nó đã nhanh chóng được áp dụng rộng rãi. Tuy nhiên, qua thời gian, chính nó cũng bộc lộ những điểm yếu chết người.

Trong bài viết này, chúng ta sẽ đi sâu vào cấu trúc và cách hoạt động của SSL 3.0, phân tích các lỗ hổng bảo mật nghiêm trọng như POODLE, so sánh nó với các giao thức hiện đại như TLS và đưa ra khuyến nghị cụ thể về việc tại sao bạn cần phải ngừng sử dụng nó ngay lập tức. Hãy cùng bắt đầu hành trình khám phá này nhé!

Các đặc điểm và cách hoạt động của SSL 3.0

Để hiểu tại sao SSL 3.0 không còn an toàn, trước tiên chúng ta cần biết nó được thiết kế và hoạt động như thế nào. Vào thời điểm ra mắt, nó được xem là một bước tiến lớn trong công nghệ bảo mật web.

Kiến trúc và nguyên lý hoạt động

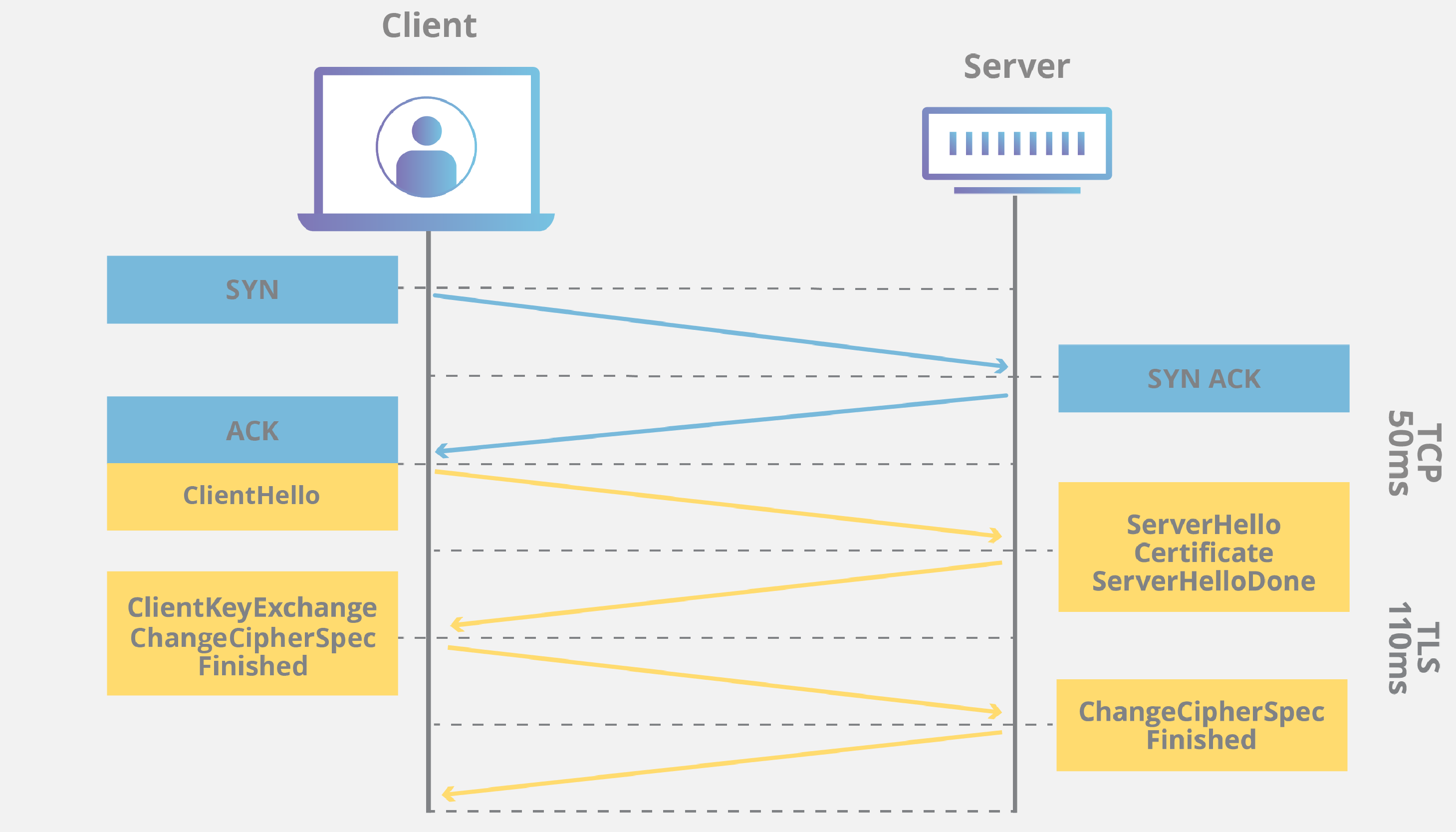

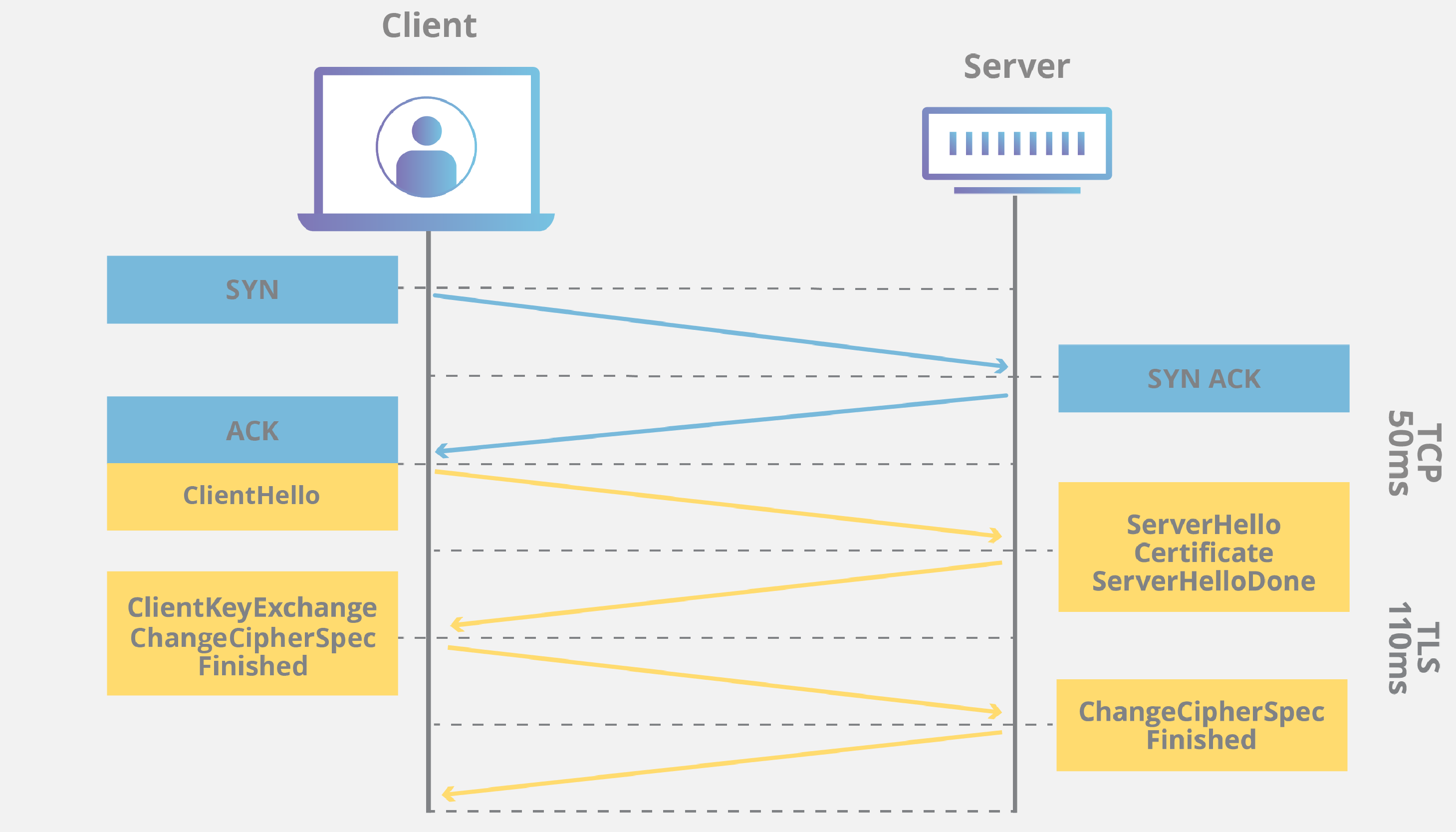

Về cơ bản, SSL 3.0 hoạt động dựa trên một quy trình gọi là “bắt tay” (handshake). Khi trình duyệt của bạn cố gắng kết nối đến một máy chủ web an toàn, chúng sẽ thực hiện một loạt các bước trao đổi thông tin để thiết lập một phiên làm việc được mã hóa.

Mô hình kết nối này bao gồm các bước chính:

- Client Hello: Trình duyệt gửi một thông điệp đến máy chủ, cho biết phiên bản SSL/TLS cao nhất nó hỗ trợ và một danh sách các bộ mật mã (cipher suites) mà nó có thể sử dụng.

- Server Hello: Máy chủ phản hồi, chọn một phiên bản SSL/TLS và một bộ mật mã từ danh sách của trình duyệt. Nó cũng gửi chứng chỉ số (Certificate Authority là gì) của mình để xác thực danh tính.

- Xác thực và trao đổi khóa: Trình duyệt xác minh tính hợp lệ của chứng chỉ. Sau đó, cả hai bên sử dụng các thuật toán trong bộ mật mã đã chọn để tạo và trao đổi một khóa phiên (session key) bí mật. Khóa này sẽ được dùng để mã hóa toàn bộ dữ liệu sau đó.

- Kết thúc bắt tay: Cả hai bên gửi thông điệp xác nhận rằng quá trình bắt tay đã hoàn tất và từ thời điểm này, mọi dữ liệu truyền đi sẽ được mã hóa bằng khóa phiên đã thỏa thuận.

Cơ chế của SSL 3.0 dựa vào sự kết hợp giữa mã hóa bất đối xứng (để trao đổi khóa an toàn) và mã hóa đối xứng (để mã hóa dữ liệu trong phiên làm việc). Điều này giúp cân bằng giữa hiệu suất và bảo mật, vì mã hóa đối xứng nhanh hơn đáng kể.

Ưu điểm của SSL 3.0 khi ra mắt

So với người tiền nhiệm SSL 2.0, phiên bản 3.0 mang lại nhiều cải tiến quan trọng, giúp nó trở thành tiêu chuẩn vàng trong nhiều năm.

Một trong những ưu điểm lớn nhất là khả năng bảo vệ dữ liệu tốt hơn. SSL 3.0 đã sửa các lỗ hổng trong SSL 2.0, chẳng hạn như việc sử dụng các thuật toán mã hóa mạnh hơn và một quy trình bắt tay an toàn hơn, giúp chống lại các cuộc tấn công mạng xen giữa (Man-in-the-Middle).

Ngoài ra, tính tương thích và phổ biến cũng là một điểm cộng lớn. Giao thức này nhanh chóng được hầu hết các trình duyệt và máy chủ web hỗ trợ, tạo ra một hệ sinh thái bảo mật thống nhất trên toàn bộ Internet vào cuối những năm 90 và đầu những năm 2000. Chính sự thành công này đã đặt nền móng cho người kế nhiệm của nó, TLS (Transport Layer Security).

Những lỗ hổng bảo mật của SSL 3.0 và lý do không còn an toàn

Dù từng là một chuẩn mực, thời gian đã cho thấy SSL 3.0 không còn đủ sức chống chọi với các kỹ thuật tấn công hiện đại. Sự sụp đổ của nó được đánh dấu bằng việc phát hiện ra nhiều lỗ hổng bảo mật nghiêm trọng, đặc biệt là cuộc tấn công POODLE.

Các lỗ hổng nổi bật của SSL 3.0

Điểm yếu chí mạng của SSL 3.0 nằm ở chính thiết kế của nó, điều mà vào thời điểm ra mắt được cho là an toàn nhưng lại có thể bị khai thác sau này. Lỗ hổng nổi tiếng và nghiêm trọng nhất chính là POODLE.

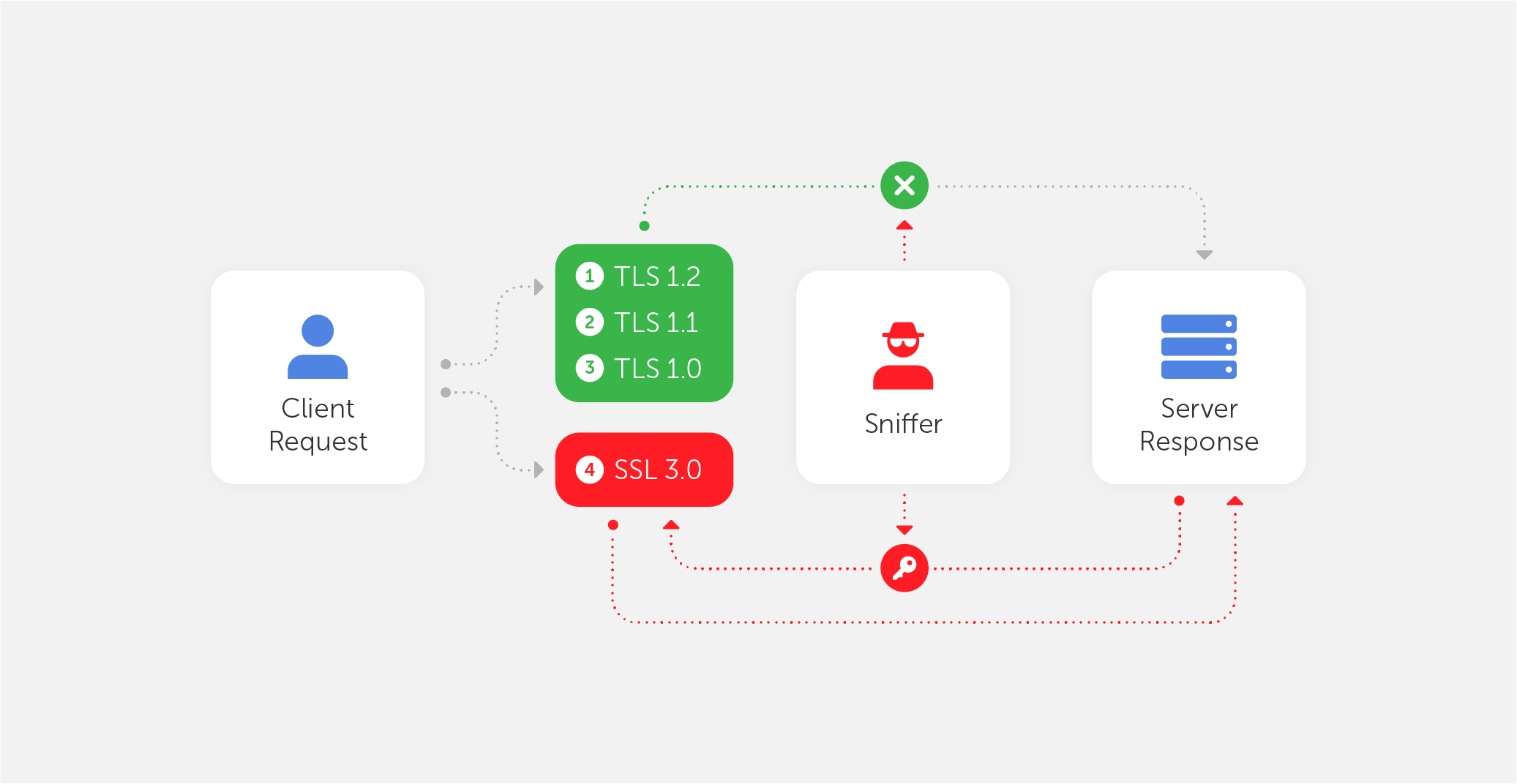

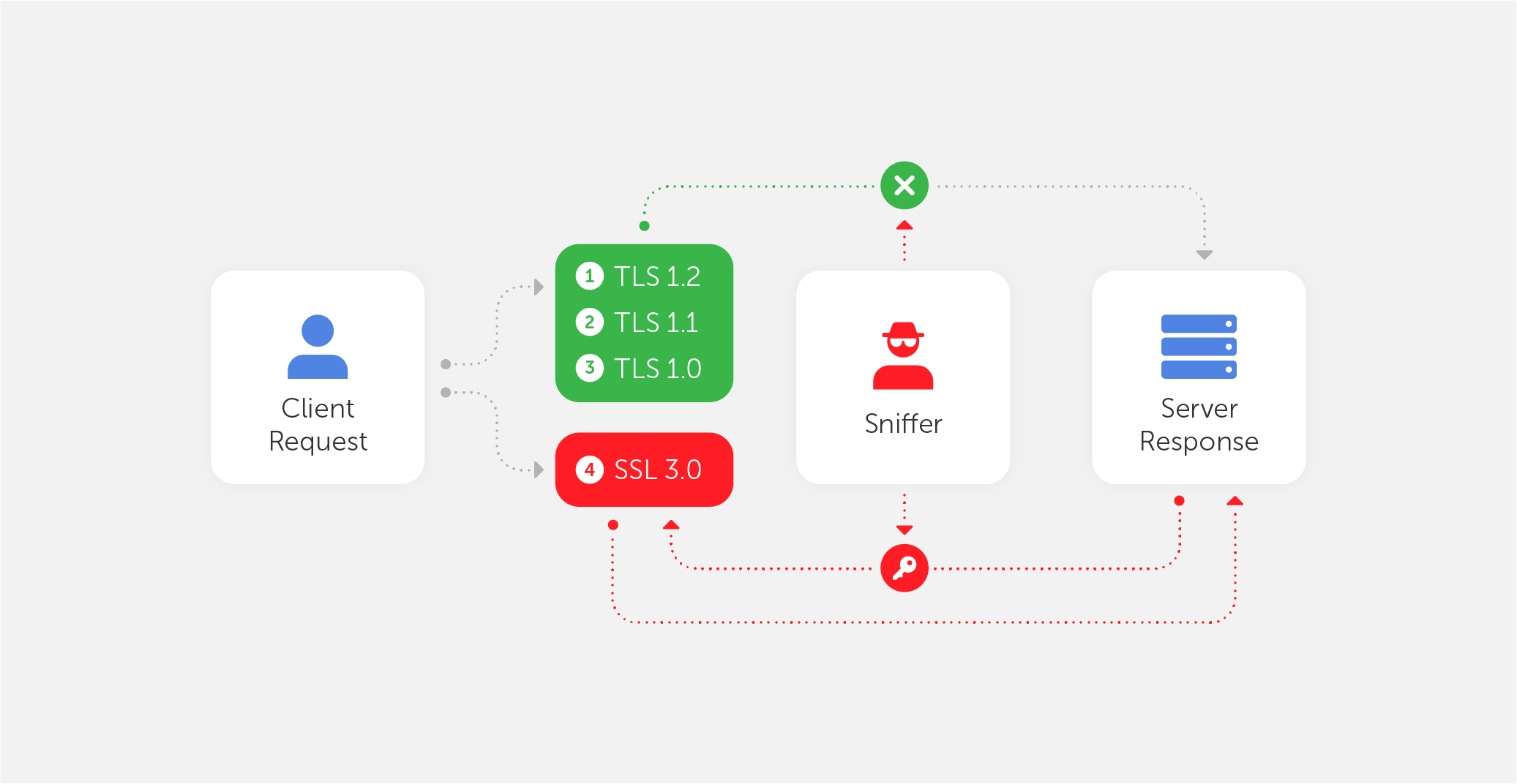

Cuộc tấn công POODLE (Padding Oracle On Downgraded Legacy Encryption) được công bố vào năm 2014 và đã giáng một đòn chí mạng vào uy tín của SSL 3.0. POODLE khai thác một điểm yếu trong cách SSL 3.0 xử lý phần đệm (padding) của các khối dữ liệu khi sử dụng chế độ mã hóa theo khối (Cipher Block Chaining – CBC).

Phương thức khai thác diễn ra như sau: Kẻ tấn công sẽ thực hiện một cuộc tấn công mạng xen giữa (MITM), chặn kết nối giữa người dùng và máy chủ. Sau đó, chúng sẽ tìm cách hạ cấp kết nối từ các giao thức an toàn hơn như TLS xuống SSL 3.0. Khi kết nối đã dùng SSL 3.0, kẻ tấn công có thể gửi các yêu cầu đã bị sửa đổi đến máy chủ và quan sát phản hồi lỗi. Bằng cách phân tích các phản hồi này, chúng có thể giải mã từng byte của dữ liệu nhạy cảm, chẳng hạn như cookie phiên hoặc thông tin xác thực.

Nguyên nhân sâu xa dẫn đến nguy cơ này là do SSL 3.0 không quy định chặt chẽ cấu trúc của phần đệm, cho phép kẻ tấn công lợi dụng cơ chế “tiên tri” (oracle) để đoán ra nội dung gốc. Hơn nữa, nó sử dụng các thuật toán mã hóa và hàm băm đã lỗi thời như RC4 và SHA-1, vốn không còn được xem là an toàn trước các năng lực tính toán hiện đại.

Tác động của lỗ hổng đến người dùng và hệ thống

Những lỗ hổng này không chỉ là lý thuyết, chúng gây ra những hậu quả vô cùng thực tế và nguy hiểm cho cả người dùng cuối và các tổ chức.

Rủi ro lớn nhất là mất dữ liệu nhạy cảm. Khi một kẻ tấn công khai thác thành công POODLE, chúng có thể đánh cắp cookie phiên, cho phép chúng chiếm quyền truy cập tài khoản của người dùng mà không cần mật khẩu. Từ đó, thông tin cá nhân, dữ liệu tài chính, bí mật kinh doanh đều có thể bị phơi bày.

Khả năng bị tấn công mạng trung gian (MITM) cũng tăng lên đáng kể. Kẻ tấn công có thể chặn và đọc toàn bộ lưu lượng truy cập giữa bạn và website, dù bạn thấy biểu tượng ổ khóa trên trình duyệt. Chúng còn có thể giả mạo thông tin, chèn nội dung độc hại vào trang web bạn đang xem hoặc chuyển hướng bạn đến các trang lừa đảo. Điều này làm suy giảm nghiêm trọng lòng tin của người dùng và phá hủy uy tín của bất kỳ dịch vụ trực tuyến nào vẫn còn hỗ trợ giao thức này.

So sánh SSL 3.0 với các phiên bản bảo mật hiện đại như TLS

Sự sụp đổ của SSL 3.0 đã thúc đẩy sự ra đời và phát triển của người kế nhiệm nó: TLS (Transport Layer Security). Việc so sánh trực tiếp sẽ cho thấy tại sao việc từ bỏ SSL 3.0 và chuyển sang TLS là một quyết định không thể trì hoãn.

Điểm khác biệt về kỹ thuật và bảo mật

TLS không phải là một giao thức hoàn toàn mới mà là một sự tiến hóa từ SSL 3.0. Phiên bản đầu tiên, TLS 1.0, thực chất rất giống với SSL 3.0 nhưng có những cải tiến nhỏ để tăng cường bảo mật. Tuy nhiên, các phiên bản sau này như TLS 1.2 và đặc biệt là TLS 1.3 đã tạo ra một khoảng cách rất xa.

Dưới đây là những cải tiến trọng yếu qua các phiên bản:

- SSL 3.0 vs TLS 1.0/1.1: TLS đã cải thiện quy trình bắt tay và đưa ra các cảnh báo lỗi cụ thể hơn. Quan trọng nhất, nó đã thay đổi cách tính toán MAC (Message Authentication Code), giúp chống lại các cuộc tấn công như POODLE. Tuy nhiên, TLS 1.0 và 1.1 hiện cũng đã bị xem là lỗi thời.

- SSL 3.0 vs TLS 1.2: Đây là một bước nhảy vọt thực sự. TLS 1.2 cho phép sử dụng các thuật toán mã hóa xác thực (AEAD) như AES-GCM, kết hợp mã hóa và xác thực trong một bước duy nhất, loại bỏ các điểm yếu của chế độ CBC. Nó cũng hỗ trợ các thuật toán băm mạnh hơn như SHA-256, thay thế cho SHA-1 và MD5 đã lỗi thời trong SSL 3.0.

- SSL 3.0 vs TLS 1.3: Phiên bản mới nhất này là một cuộc cách mạng. TLS 1.3 đã loại bỏ hoàn toàn các thuật toán và tham số không an toàn của các phiên bản trước. Quy trình bắt tay được rút gọn đáng kể (chỉ cần một vòng trao đổi), giúp tăng tốc độ kết nối mà vẫn đảm bảo bảo mật cao hơn. Nó cũng giới thiệu tính năng “Zero Round Trip Time” (0-RTT) cho phép tái kết nối gần như tức thì.

Mức độ an toàn và hiệu quả mã hóa của TLS vượt trội hoàn toàn. Trong khi SSL 3.0 dễ bị tấn công khai thác lỗ hổng hạ cấp và khai thác lỗ hổng padding, TLS 1.2 và 1.3 được thiết kế để chống lại các mối đe dọa này ngay từ đầu.

Lý do các tổ chức nên chuyển đổi sang TLS hiện đại

Việc tiếp tục hỗ trợ SSL 3.0 không chỉ là một rủi ro kỹ thuật mà còn là một quyết định kinh doanh sai lầm. Có nhiều lý do thuyết phục để các tổ chức phải chuyển đổi sang TLS hiện đại.

Đầu tiên, đó là để đáp ứng các tiêu chuẩn bảo mật mới nhất. Các tổ chức lớn trong ngành như PCI Security Standards Council (đối với thanh toán thẻ) đã cấm hoàn toàn việc sử dụng SSL 3.0 và các phiên bản TLS sớm. Việc không tuân thủ có thể dẫn đến các khoản phạt nặng và mất khả năng xử lý giao dịch trực tuyến.

Thứ hai, việc chuyển đổi là để đảm bảo an toàn dữ liệu thực sự cho khách hàng và cho chính doanh nghiệp. Một vụ vi phạm dữ liệu do sử dụng giao thức lỗi thời có thể gây thiệt hại tài chính khổng lồ, làm mất uy tín thương hiệu và xói mòn lòng tin của người dùng – những thứ phải mất nhiều năm để xây dựng lại.

Cuối cùng, việc nâng cấp lên TLS 1.2 hoặc 1.3 còn mang lại lợi ích về hiệu suất. TLS 1.3 với quy trình bắt tay nhanh hơn giúp cải thiện tốc độ tải trang, mang lại trải nghiệm tốt hơn cho người dùng và có thể tác động tích cực đến thứ hạng SEO.

Khuyến nghị chuyển đổi sang các phiên bản bảo mật hiện đại

Nhận thấy sự cấp bách, việc tiếp theo cần làm là hành động. Chuyển đổi từ SSL 3.0 sang các phiên bản TLS hiện đại không quá phức tạp nhưng đòi hỏi sự cẩn thận và một kế hoạch rõ ràng.

Các bước chuyển đổi từ SSL 3.0 sang TLS

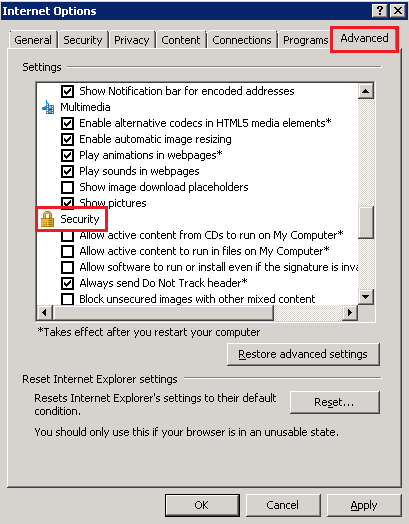

Quá trình nâng cấp thường liên quan đến việc cấu hình lại máy chủ web của bạn. Dù bạn đang sử dụng Apache, Nginx, hay IIS, các bước cơ bản đều tương tự nhau.

- Kiểm tra hệ thống hiện tại: Bước đầu tiên là xác định xem máy chủ của bạn có còn đang bật hỗ trợ SSL 3.0 hay không. Bạn có thể sử dụng các công cụ quét SSL trực tuyến (như Qualys SSL Labs) để kiểm tra cấu hình hiện tại của website. Kết quả sẽ cho bạn biết chi tiết các giao thức và bộ mật mã nào đang được kích hoạt.

- Cập nhật phần mềm và cấu hình máy chủ: Đảm bảo hệ điều hành và phần mềm máy chủ web (Apache, Nginx, v.v.) của bạn đã được cập nhật lên phiên bản mới nhất. Sau đó, bạn cần chỉnh sửa tệp cấu hình để vô hiệu hóa SSL 3.0 và các phiên bản TLS cũ (1.0, 1.1), đồng thời chỉ cho phép các phiên bản an toàn như TLS 1.2 và TLS 1.3. Ví dụ, trong Nginx, bạn sẽ thêm dòng `ssl_protocols TLSv1.2 TLSv1.3;` vào tệp cấu hình.

- Triển khai và kiểm thử bảo mật sau khi nâng cấp: Sau khi lưu các thay đổi và khởi động lại dịch vụ web, hãy sử dụng lại các công cụ quét SSL để xác nhận rằng SSL 3.0 đã bị vô hiệu hóa thành công. Đồng thời, hãy kiểm tra kỹ lưỡng trang web của bạn để đảm bảo mọi chức năng vẫn hoạt động bình thường và không có lỗi kết nối nào xảy ra.

Tác động tích cực của việc nâng cấp đối với bảo mật hệ thống

Việc loại bỏ SSL 3.0 không chỉ là một hành động khắc phục sự cố, mà còn là một bước đầu tư chiến lược vào an ninh và uy tín của hệ thống.

Tác động rõ ràng nhất là giảm thiểu đáng kể nguy cơ bị tấn công mạng. Bằng cách đóng lại cánh cửa cho các cuộc tấn công như POODLE, bạn đã loại bỏ một trong những vectơ tấn công phổ biến và nguy hiểm nhất nhắm vào các hệ thống cũ. Dữ liệu của người dùng và doanh nghiệp sẽ được bảo vệ bởi các thuật toán mã hóa mạnh mẽ và đáng tin cậy của TLS hiện đại.

Bên cạnh đó, việc nâng cấp còn giúp tăng cường niềm tin của người dùng. Khi khách hàng biết rằng thông tin của họ được bảo vệ bởi các tiêu chuẩn bảo mật cao nhất, họ sẽ cảm thấy an tâm hơn khi giao dịch và tương tác với dịch vụ của bạn. Một cấu hình SSL/TLS mạnh mẽ, đạt điểm A+ trên các công cụ kiểm tra, là một dấu hiệu rõ ràng cho thấy bạn thực sự quan tâm đến sự an toàn của họ.

Tầm quan trọng của việc cập nhật giao thức bảo mật trong bảo vệ dữ liệu truyền tải

Trong một thế giới mà dữ liệu được ví như “dầu mỏ mới”, việc bảo vệ nó trong quá trình truyền tải không còn là một lựa chọn, mà là một yêu cầu bắt buộc. Cập nhật giao thức bảo mật thường xuyên chính là nền tảng của chiến lược phòng thủ này.

Việc này giúp tăng cường bảo vệ thông tin cá nhân và doanh nghiệp. Mỗi ngày, hàng terabyte dữ liệu nhạy cảm được trao đổi qua mạng. Nếu không có các giao thức mã hóa mạnh mẽ, những thông tin này sẽ trở thành mồi ngon cho tội phạm mạng. Sử dụng các phiên bản TLS mới nhất đảm bảo rằng ngay cả khi dữ liệu bị chặn, nó vẫn chỉ là những chuỗi ký tự vô nghĩa đối với kẻ tấn công.

Đáp ứng các quy định bảo mật và tiêu chuẩn ngành cũng là một lý do quan trọng. Nhiều ngành, đặc biệt là tài chính, y tế và thương mại điện tử, phải tuân thủ các quy định nghiêm ngặt như GDPR (Quy định chung về bảo vệ dữ liệu của EU) hay PCI DSS (Tiêu chuẩn bảo mật dữ liệu ngành thẻ thanh toán). Các quy định này đều yêu cầu sử dụng các biện pháp mã hóa mạnh và việc duy trì các giao thức lỗi thời như SSL 3.0 là một sự vi phạm trực tiếp.

Cuối cùng, việc cập nhật giúp hạn chế tổn thất tài chính và uy tín do vi phạm bảo mật. Chi phí để khắc phục một sự cố rò rỉ dữ liệu có thể lên tới hàng triệu đô la, bao gồm cả chi phí điều tra, phạt, bồi thường cho khách hàng và các chiến dịch phục hồi hình ảnh. Tuy nhiên, tổn thất lớn nhất thường là sự uy tín. Một khi niềm tin của khách hàng đã mất, rất khó để lấy lại, và đó có thể là dấu chấm hết cho một doanh nghiệp.

Các vấn đề thường gặp và cách khắc phục

Quá trình nâng cấp từ SSL 3.0 lên TLS hiện đại thường diễn ra suôn sẻ, nhưng đôi khi bạn có thể gặp phải một số vấn đề. Việc chuẩn bị trước cho các tình huống này sẽ giúp quá trình chuyển đổi nhanh chóng và hiệu quả hơn.

Vấn đề tương thích khi nâng cấp từ SSL 3.0 sang TLS

Một trong những lo ngại phổ biến nhất là vấn đề tương thích ngược, đặc biệt với các hệ thống hoặc người dùng cũ.

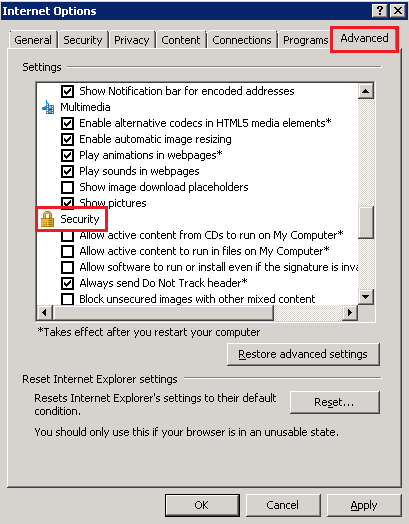

Vấn đề chính là một số thiết bị hoặc ứng dụng rất lỗi thời có thể không hỗ trợ các phiên bản TLS mới. Điều này có thể xảy ra với các hệ điều hành cũ (như Windows XP không có Service Pack 3), các trình duyệt cổ hoặc các thiết bị IoT (Internet of Things) đời đầu. Khi bạn tắt SSL 3.0 trên máy chủ, những người dùng này có thể không thể kết nối được nữa.

Giải pháp cho vấn đề này là gì? Đầu tiên, bạn cần phân tích nhật ký truy cập để xem có bao nhiêu phần trăm người dùng của bạn vẫn đang sử dụng các client cũ kỹ này. Nếu con số này không đáng kể, việc nâng cấp và chấp nhận mất một lượng nhỏ người dùng là điều cần thiết cho an ninh chung. Nếu con số này lớn, bạn cần có một lộ trình thông báo cho người dùng, khuyến khích họ cập nhật phần mềm hoặc trình duyệt. Đối với các hệ thống nội bộ, giải pháp là lên kế hoạch cập nhật hoặc thay thế các thiết bị, phần mềm đã lỗi thời.

Cấu hình máy chủ chưa chuẩn gây lỗi kết nối

Đôi khi, vấn đề không nằm ở phía người dùng mà ở chính cách bạn cấu hình máy chủ sau khi nâng cấp.

Các lỗi phổ biến bao gồm lỗi “bắt tay” (handshake failure), khi trình duyệt và máy chủ không thể thỏa thuận được một bộ mật mã chung. Một lỗi khác là chứng chỉ không hợp lệ hoặc chuỗi chứng chỉ (Certificate Authority) bị cài đặt sai, khiến trình duyệt không tin tưởng máy chủ của bạn.

Giải pháp cho các vấn đề này nằm ở việc kiểm tra kỹ lưỡng. Hãy đảm bảo rằng bạn đã kích hoạt các bộ mật mã (cipher suites) hiện đại và an toàn mà các trình duyệt phổ biến đều hỗ trợ. Sử dụng các công cụ kiểm tra SSL/TLS trực tuyến để xác minh rằng chuỗi chứng chỉ của bạn được cài đặt chính xác, bao gồm cả chứng chỉ trung gian. Luôn đảm bảo rằng bạn đang sử dụng một chứng chỉ SSL/TLS hợp lệ, được cấp bởi một Tổ chức phát hành chứng chỉ (CA) đáng tin cậy.

Các thực hành tốt nhất trong sử dụng giao thức bảo mật

Bảo mật không phải là một công việc làm một lần rồi quên. Nó là một quá trình liên tục đòi hỏi sự cảnh giác và tuân thủ các thực hành tốt nhất. Dưới đây là những nguyên tắc vàng bạn nên áp dụng để giữ cho hệ thống của mình luôn an toàn.

- Luôn ưu tiên sử dụng các phiên bản TLS mới nhất: Cấu hình máy chủ của bạn để ưu tiên TLS 1.3 và chỉ hỗ trợ TLS 1.2 làm phương án dự phòng. Tất cả các phiên bản trước đó (TLS 1.1, 1.0, và toàn bộ SSL) nên được vô hiệu hóa hoàn toàn.

- Thường xuyên cập nhật và vá lỗi phần mềm liên quan: Bảo mật là một cuộc chạy đua không ngừng nghỉ. Hãy đảm bảo hệ điều hành, máy chủ web (Apache, Nginx), thư viện OpenSSL và các ứng dụng khác của bạn luôn được cập nhật lên phiên bản mới nhất để được bảo vệ khỏi các lỗ hổng mới được phát hiện.

- Kiểm tra định kỳ hệ thống bảo mật và chứng chỉ SSL/TLS: Đừng chỉ cài đặt rồi bỏ đó. Hãy đặt lịch kiểm tra định kỳ (ví dụ: hàng quý) bằng các công cụ như HTTPS là gì để đảm bảo cấu hình của bạn vẫn mạnh mẽ và chứng chỉ của bạn chưa hết hạn.

- Không duy trì hỗ trợ SSL 3.0 hoặc các giao thức lỗi thời trên máy chủ: Đây là nguyên tắc không thể nhân nhượng. Rủi ro mà chúng mang lại lớn hơn nhiều so với lợi ích hỗ trợ một số lượng rất nhỏ người dùng cũ.

- Tận dụng các công cụ quét và giám sát bảo mật liên tục: Sử dụng các dịch vụ tự động để giám sát cấu hình bảo mật của bạn và nhận cảnh báo ngay lập tức nếu có bất kỳ thay đổi không mong muốn hoặc lỗ hổng bảo mật nào xuất hiện. Điều này giúp bạn phản ứng nhanh chóng trước khi có sự cố xảy ra.

Bằng cách tuân thủ những thực hành này, bạn không chỉ bảo vệ hệ thống của mình khỏi các phần mềm độc hại và các cuộc tấn công đã biết mà còn xây dựng một nền tảng vững chắc để chống lại các mối đe dọa trong tương lai.

Kết luận

Chúng ta đã cùng nhau đi qua một hành trình chi tiết về SSL 3.0, từ những ngày đầu huy hoàng cho đến khi trở thành một giao thức lỗi thời và đầy rủi ro. Rõ ràng, dù từng đóng vai trò quan trọng trong lịch sử bảo mật web, SSL 3.0 ngày nay không còn chỗ đứng trong một môi trường Internet hiện đại.

Tóm lại, SSL 3.0 có những đặc điểm và cơ chế hoạt động không còn đủ mạnh mẽ để chống lại các kỹ thuật tấn công tinh vi. Lỗ hổng POODLE đã phơi bày điểm yếu chí mạng trong thiết kế của nó, cho phép kẻ tấn công giải mã dữ liệu nhạy cảm và chiếm quyền điều khiển phiên làm việc của người dùng. Việc tiếp tục sử dụng nó chẳng khác nào mở toang cánh cửa cho tội phạm mạng.

Vì vậy, việc chuyển đổi sang các giao thức bảo mật hiện đại như TLS 1.2 và đặc biệt là TLS 1.3 là một yêu cầu cấp thiết và không thể trì hoãn. Đây không chỉ là việc nâng cấp kỹ thuật, mà còn là một cam kết về sự an toàn cho dữ liệu của khách hàng và uy tín của chính doanh nghiệp bạn.

Tôi khuyến khích bạn hãy hành động ngay hôm nay. Hãy sử dụng các công cụ có sẵn để đánh giá hệ thống của mình. Nếu bạn phát hiện SSL 3.0 vẫn còn được kích hoạt, hãy lên kế hoạch nâng cấp và loại bỏ nó ngay lập tức. Đừng chờ đến khi một sự cố bảo mật xảy ra mới hành động.

Để tiếp tục nâng cao kiến thức, bạn có thể tìm hiểu sâu hơn về cách triển khai chi tiết TLS 1.3, các bộ mật mã đề xuất, hay các kỹ thuật bảo mật tiên tiến khác như HSTS (HTTP Strict Transport Security) để xây dựng một pháo đài an ninh vững chắc cho website của mình.