DirectAdmin là gì và tại sao việc kiểm tra lịch sử đăng nhập lại quan trọng đến vậy? Nếu bạn đang quản trị một website hay máy chủ, đây là câu hỏi bạn không thể bỏ qua. DirectAdmin là một trong những control panel quản lý hosting mạnh mẽ và phổ biến nhất hiện nay, cung cấp cho người dùng một giao diện đồ họa trực quan để kiểm soát mọi khía cạnh của máy chủ. Tuy nhiên, sự tiện lợi này cũng đi kèm với những rủi ro bảo mật tiềm ẩn. Việc quản lý và giám sát ai đang truy cập vào hệ thống của bạn là tuyến phòng thủ đầu tiên và quan trọng nhất. Bằng cách thường xuyên kiểm tra lịch sử đăng nhập, bạn có thể kịp thời phát hiện các hoạt động đáng ngờ, những lần truy cập trái phép, từ đó bảo vệ dữ liệu và duy trì sự ổn định cho website. Bài viết này sẽ là kim chỉ nam, hướng dẫn bạn từ A-Z cách kiểm tra lịch sử đăng nhập trên DirectAdmin, phân tích dữ liệu, xử lý sự cố và các mẹo bảo mật hiệu quả nhất.

Giới thiệu về DirectAdmin và tầm quan trọng của việc kiểm tra lịch sử đăng nhập

DirectAdmin là một công cụ quản lý máy chủ lưu trữ web (hosting control panel) dựa trên nền tảng web, nổi tiếng với giao diện gọn nhẹ, tốc độ xử lý nhanh và tính ổn định cao. Nó cho phép quản trị viên và người dùng cuối dễ dàng quản lý website, tài khoản email, cơ sở dữ liệu, và nhiều tài nguyên khác mà không cần phải can thiệp trực tiếp bằng dòng lệnh phức tạp. Hãy tưởng tượng DirectAdmin như một bảng điều khiển trung tâm, nơi bạn có thể giám sát và điều khiển toàn bộ ngôi nhà kỹ thuật số của mình một cách đơn giản.

Tuy nhiên, cũng giống như việc bảo vệ ngôi nhà vật lý, việc đảm bảo an toàn cho máy chủ là tối quan trọng. Một trong những mối đe dọa lớn nhất là việc tài khoản quản trị bị xâm nhập. Kẻ xấu có thể truy cập trái phép để đánh cắp dữ liệu nhạy cảm, phá hoại website, hoặc sử dụng máy chủ của bạn cho các mục đích bất chính. Đây chính là lúc việc kiểm tra lịch sử đăng nhập phát huy vai trò không thể thiếu. Nó hoạt động như một hệ thống camera an ninh, ghi lại mọi hoạt động ra vào tài khoản của bạn. Bằng cách xem lại các bản ghi này, bạn có thể nhanh chóng phát hiện các dấu hiệu bất thường như đăng nhập từ một địa chỉ IP lạ, vào một thời điểm không bình thường, hoặc nhiều lần đăng nhập thất bại liên tiếp.

Thông qua bài viết này, Bùi Mạnh Đức sẽ hướng dẫn bạn chi tiết cách tận dụng tính năng này để nâng cao bảo mật. Chúng ta sẽ cùng nhau tìm hiểu cách truy cập lịch sử đăng nhập qua cả giao diện đồ họa và file log hệ thống. Sau đó, bạn sẽ học cách phân tích các dữ liệu này để nhận diện truy cập trái phép, các bước cần thực hiện ngay lập tức khi phát hiện sự cố, và cuối cùng là những mẹo hay để quản lý tài khoản một cách an toàn nhất. Việc nắm vững các kỹ năng này không chỉ giúp bạn bảo vệ tài sản số của mình mà còn mang lại sự yên tâm khi vận hành website.

Hướng dẫn truy cập lịch sử đăng nhập qua giao diện DirectAdmin

Cách đơn giản và trực quan nhất để bắt đầu kiểm tra hoạt động đăng nhập là sử dụng chính giao diện đồ họa của DirectAdmin. Đây là phương pháp được thiết kế cho mọi đối tượng người dùng, kể cả những người không có nhiều kinh nghiệm về kỹ thuật. Giao diện này cung cấp một cái nhìn tổng quan, dễ hiểu về các phiên đăng nhập gần đây.

Vị trí và cách mở mục lịch sử đăng nhập trên DirectAdmin

Để xem lịch sử đăng nhập, trước tiên bạn cần đăng nhập vào tài khoản DirectAdmin của mình với quyền quản trị (admin) hoặc người dùng (user). Giao diện có thể hơi khác nhau tùy thuộc vào theme (chủ đề) mà bạn đang sử dụng, nhưng các bước cơ bản thường tương tự nhau.

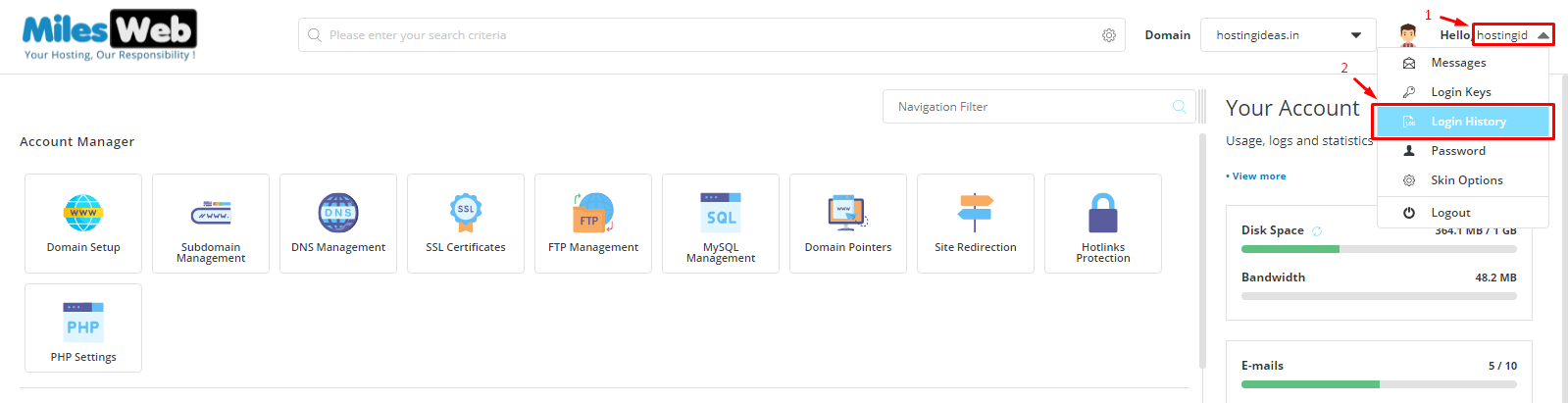

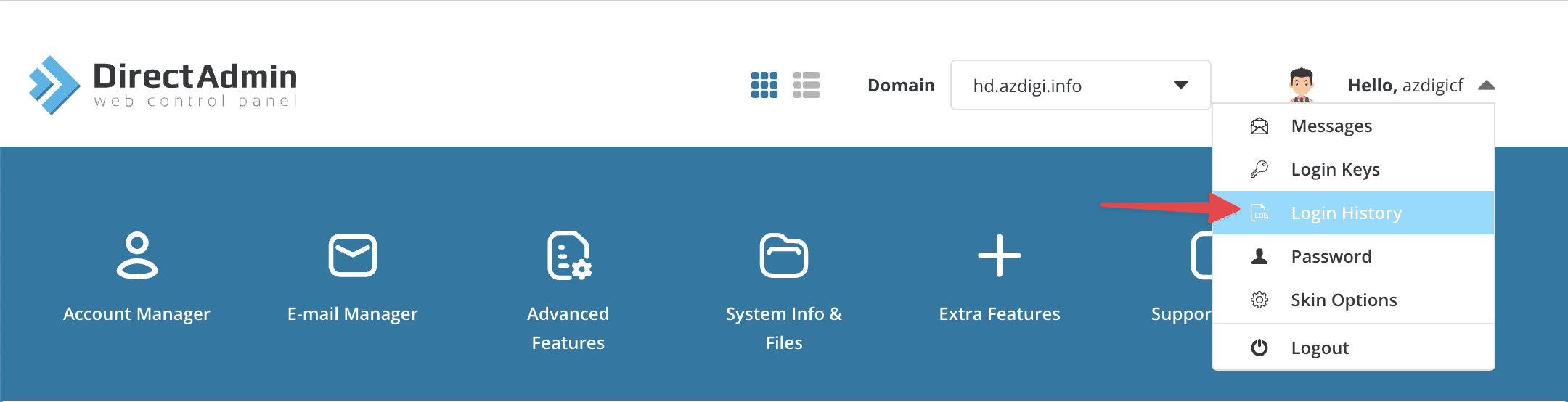

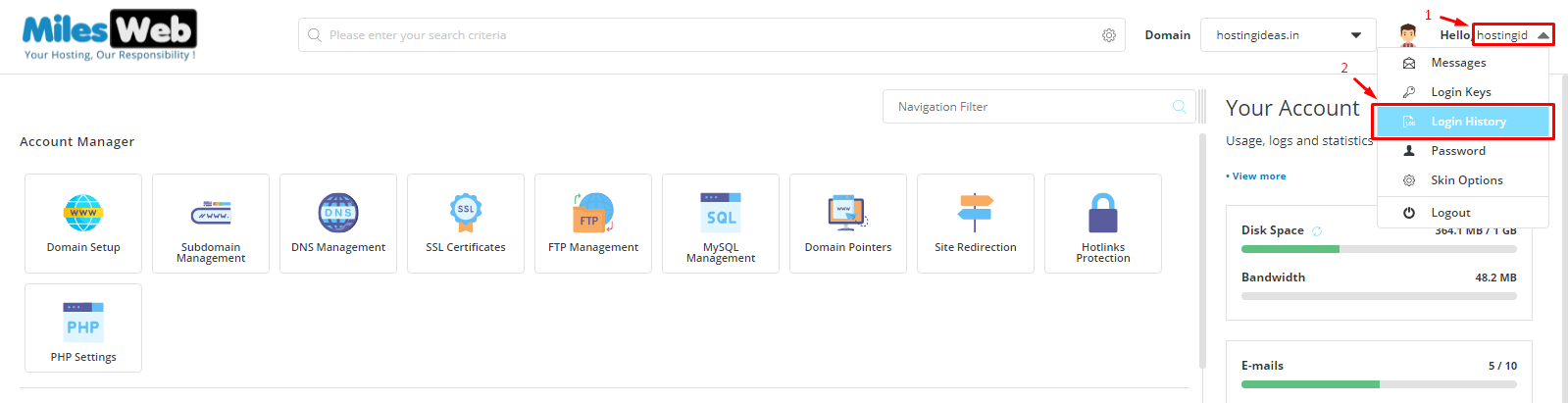

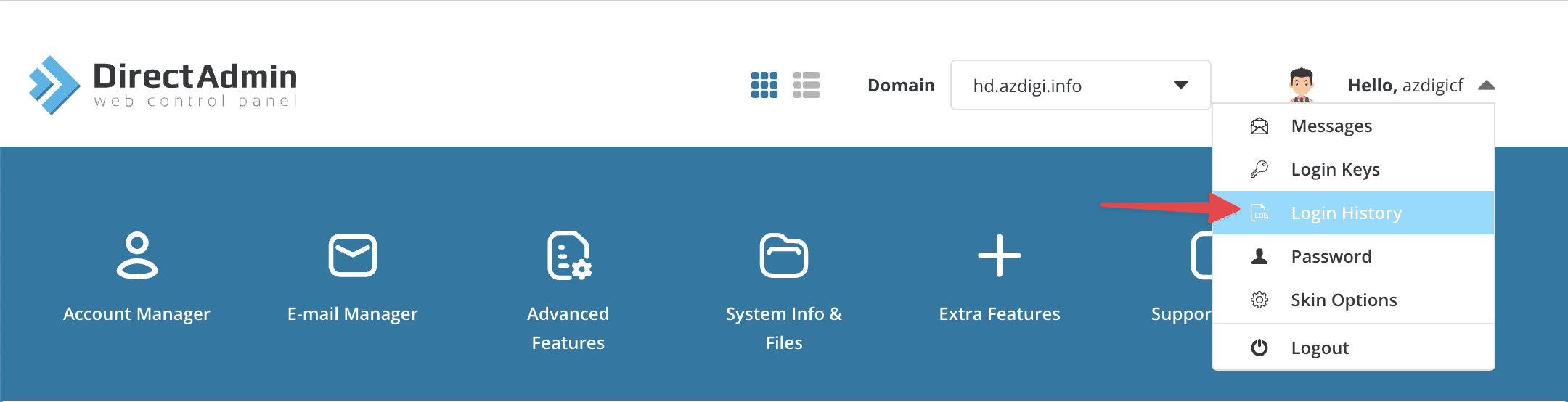

Đầu tiên, sau khi đăng nhập thành công, hãy quan sát khu vực “System Info & Files” hoặc một mục có tên tương tự trên bảng điều khiển chính. Tại đây, bạn sẽ tìm thấy một tùy chọn gọi là “Login History” hoặc “Lịch sử đăng nhập”. Trong một số giao diện khác, nó có thể nằm trong mục “Site Management” -> “Logs” hoặc “Advanced Features” -> “Log Viewer”. Chỉ cần một cú nhấp chuột vào mục này, hệ thống sẽ đưa bạn đến trang hiển thị toàn bộ lịch sử các lần đăng nhập vào tài khoản.

Các bước cụ thể như sau:

- Đăng nhập vào tài khoản DirectAdmin của bạn bằng tên người dùng và mật khẩu.

- Trên trang tổng quan (dashboard), tìm đến phần “System Info & Files”.

- Nhấp vào liên kết “Login History”.

Chỉ với ba bước đơn giản này, bạn đã có thể truy cập vào nhật ký an ninh quan trọng của tài khoản mình. Đây là bước đầu tiên và cơ bản nhất mà bất kỳ quản trị viên nào cũng nên thực hiện thường xuyên.

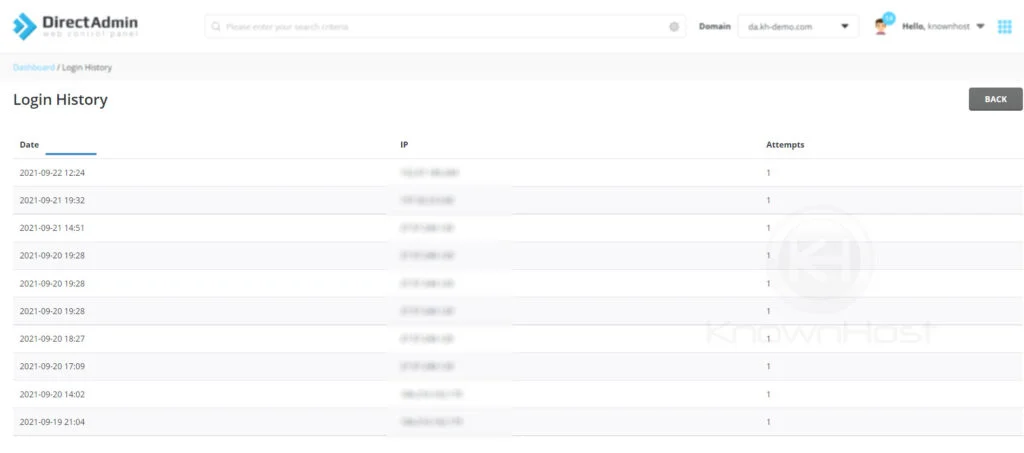

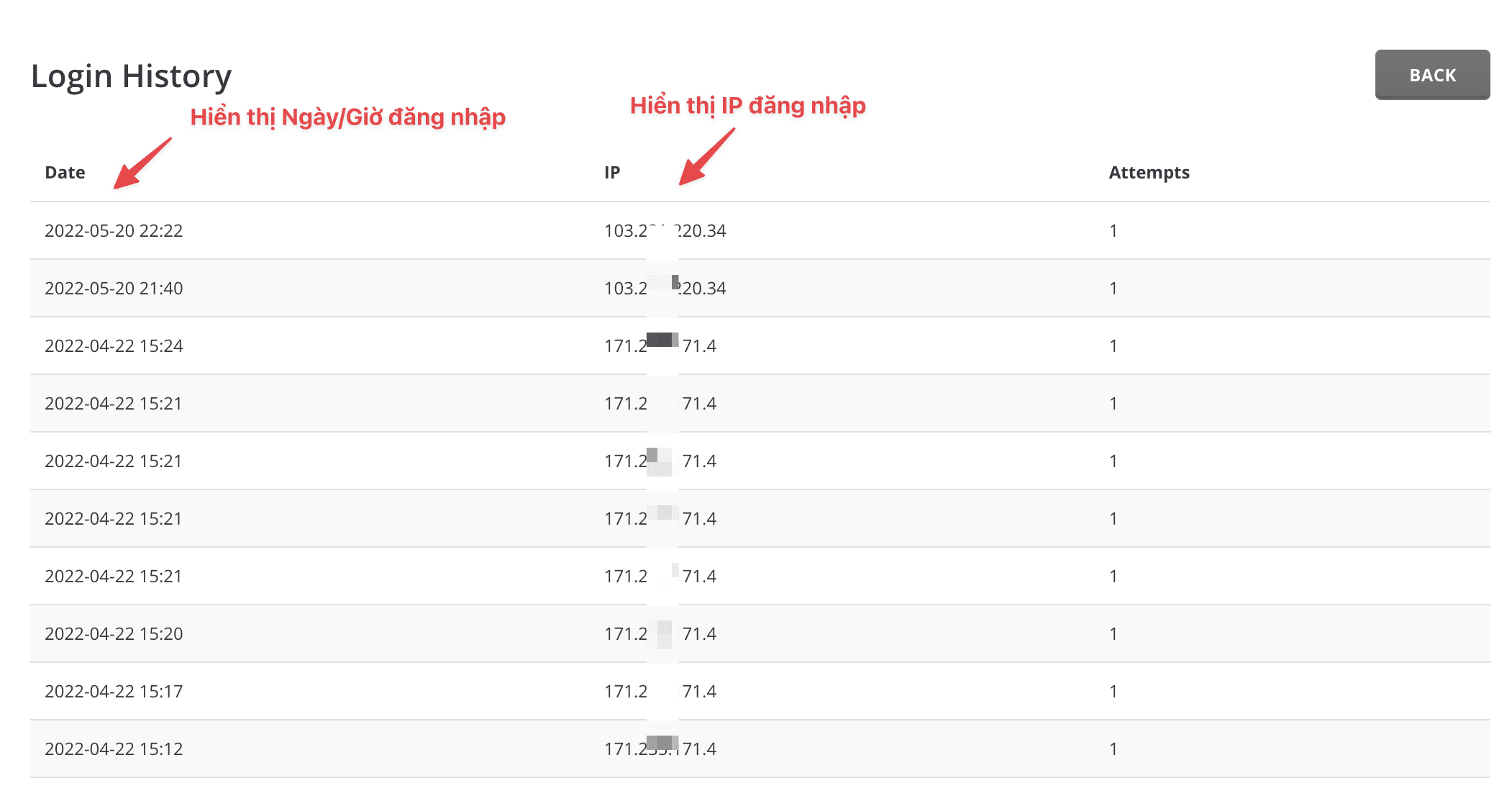

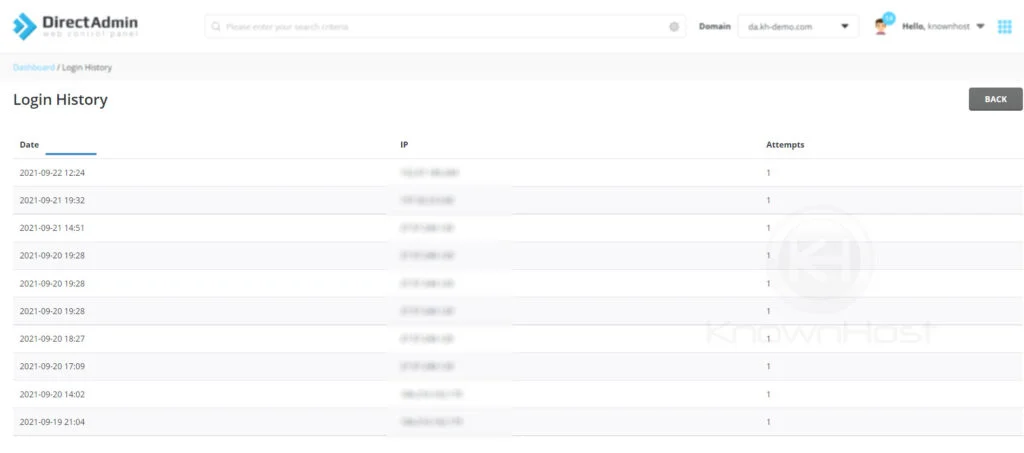

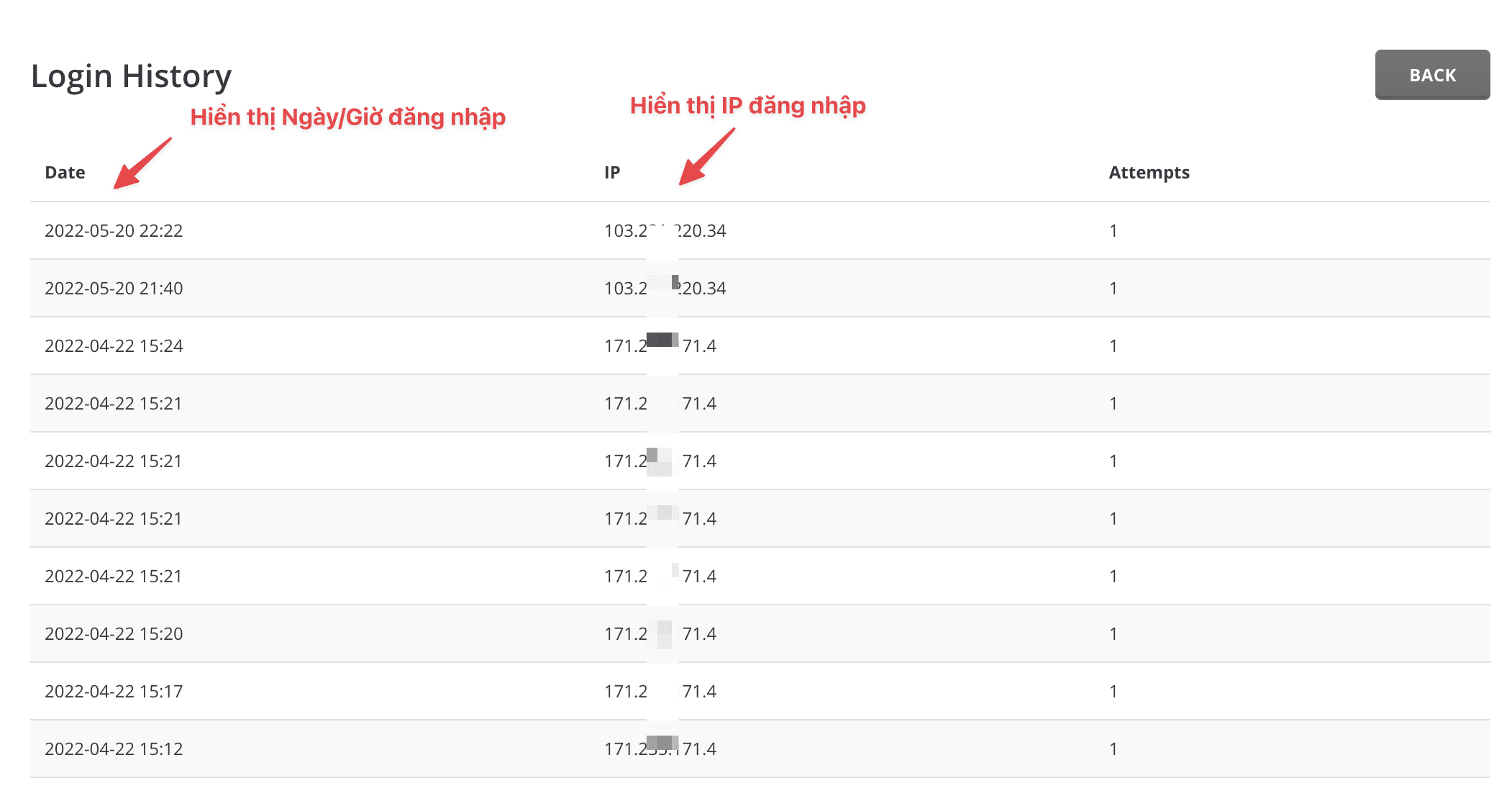

Đọc và hiểu các thông tin hiển thị trong lịch sử đăng nhập

Khi đã vào được trang “Login History”, bạn sẽ thấy một bảng danh sách các phiên đăng nhập. Mỗi dòng trong bảng này tương ứng với một lần đăng nhập và chứa những thông tin vô cùng giá trị. Việc hiểu rõ ý nghĩa của từng cột thông tin là chìa khóa để phân tích và phát hiện các điểm bất thường.

Các cột thông tin chính thường bao gồm:

- Date/Time (Ngày/Giờ): Cột này ghi lại chính xác thời điểm diễn ra phiên đăng nhập. Đây là yếu tố quan trọng để xác định xem hoạt động đó có diễn ra vào khung giờ làm việc bình thường của bạn hay không. Một lần đăng nhập vào lúc 3 giờ sáng có thể là một dấu hiệu đáng báo động.

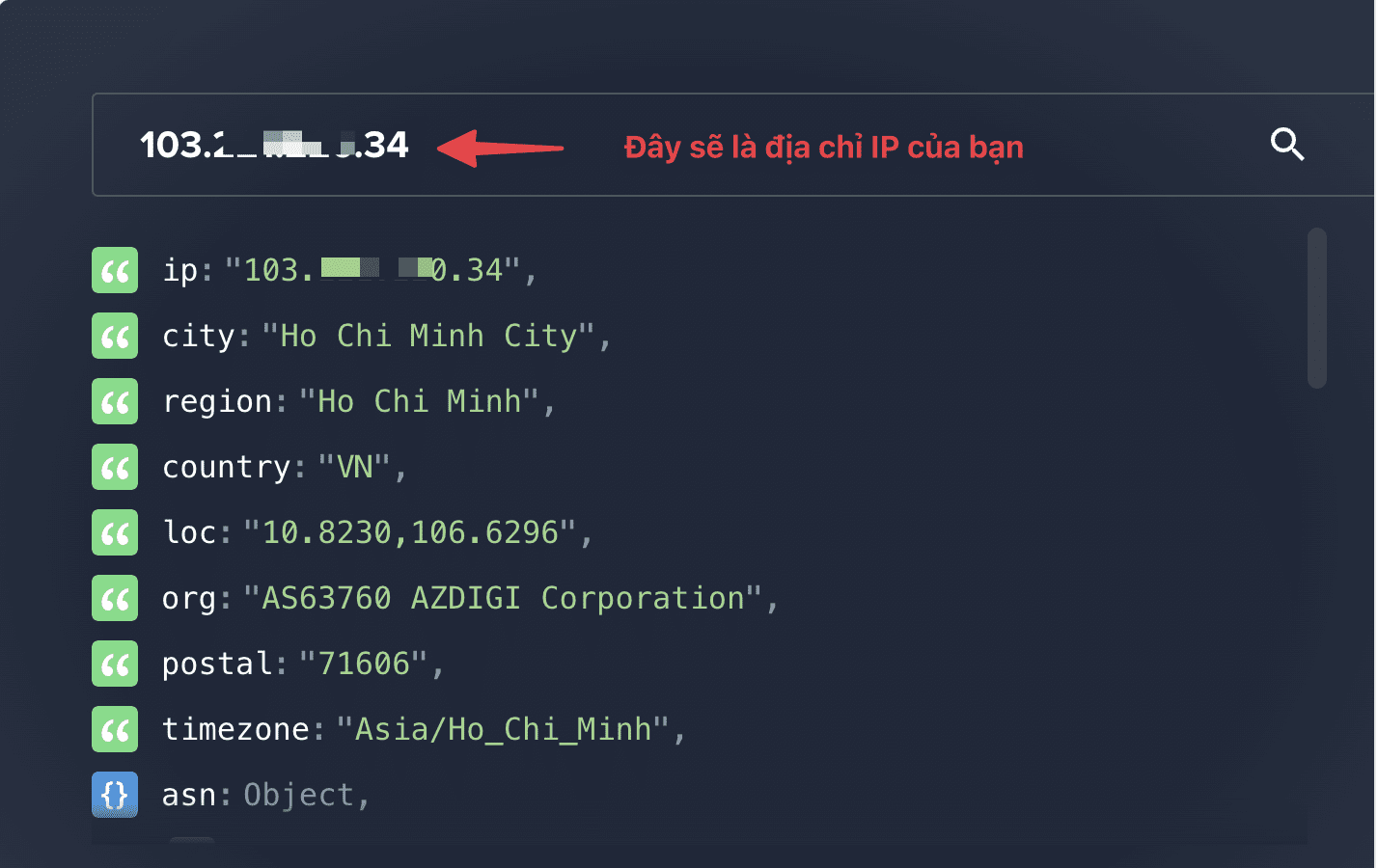

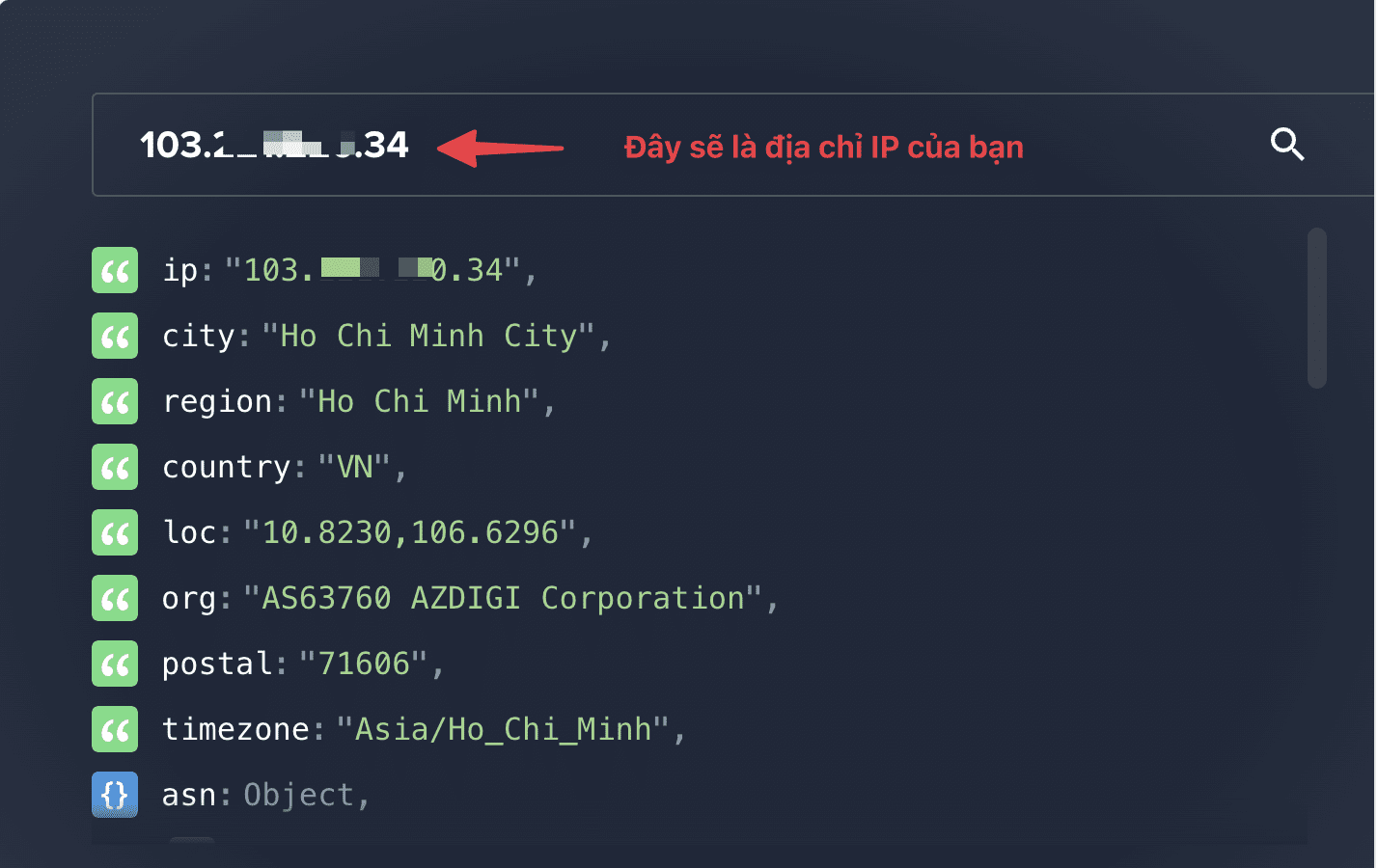

- IP Address (Địa chỉ IP): Đây là địa chỉ IP của thiết bị đã thực hiện đăng nhập. Bạn có thể sử dụng các công cụ tra cứu IP trực tuyến để biết vị trí địa lý của địa chỉ này. Nếu bạn thấy một IP từ một quốc gia xa lạ mà bạn không có bất kỳ liên hệ nào, đó là một dấu hiệu nghi vấn cao.

- Login Status (Trạng thái đăng nhập): Cột này cho biết lần đăng nhập đó thành công (successful) hay thất bại (failed). Nhiều lần đăng nhập thất bại liên tiếp từ cùng một địa chỉ IP có thể là dấu hiệu của một cuộc tấn công dò mật khẩu (phishing).

- User Agent: Thông tin này cho biết trình duyệt và hệ điều hành được sử dụng để đăng nhập. Mặc dù kẻ tấn công có thể giả mạo thông tin này, nhưng đôi khi nó cũng cung cấp thêm manh mối hữu ích.

Làm thế nào để nhận diện điểm bất thường? Hãy tự đặt ra các câu hỏi: “Lần đăng nhập này có phải do tôi thực hiện không?”, “Tại sao lại có đăng nhập từ một địa chỉ IP ở nước ngoài?”, “Tại sao lại có hàng loạt đăng nhập thất bại trong một khoảng thời gian ngắn?”. Bất kỳ câu trả lời nào không rõ ràng đều cần được xem xét và điều tra kỹ lưỡng hơn.

Cách kiểm tra file log để xác định các lần đăng nhập

Bên cạnh việc kiểm tra qua giao diện đồ họa, việc phân tích trực tiếp các file log trên máy chủ mang lại một cái nhìn sâu hơn và chi tiết hơn. Phương pháp này đặc biệt hữu ích cho các quản trị viên hệ thống hoặc những người dùng muốn điều tra kỹ lưỡng hơn về các hoạt động. File log chứa đựng thông tin gốc, không qua xử lý, giúp bạn có được bằng chứng xác thực nhất về mọi phiên đăng nhập.

Vị trí file log trên máy chủ sử dụng DirectAdmin

Trên một máy chủ Linux sử dụng DirectAdmin, các file log quan trọng thường được lưu trữ trong thư mục `/var/log`. Đây là nơi hệ thống ghi lại hầu hết các hoạt động, từ dịch vụ hệ thống đến các ứng dụng cụ thể. Để kiểm tra lịch sử đăng nhập, bạn cần quan tâm đến một vài file cụ thể.

Đường dẫn tới các file log chính liên quan đến DirectAdmin bao gồm:

- /var/log/directadmin.log: Đây là file log chính của DirectAdmin. Nó ghi lại rất nhiều thông tin, bao gồm cả các lần đăng nhập thành công và thất bại vào control panel. Mọi hành động quan trọng được thực hiện trong DirectAdmin cũng thường được ghi lại ở đây.

- /var/log/secure (trên CentOS/RHEL) hoặc /var/log/auth.log (trên Debian/Ubuntu): Các file này ghi lại thông tin xác thực của toàn bộ hệ thống, bao gồm các lần đăng nhập qua SSH, FTP và cả đăng nhập vào DirectAdmin. Phân tích file này giúp bạn có cái nhìn toàn cảnh về các nỗ lực truy cập vào máy chủ (SSH là gì).

- /var/log/messages: Một file log hệ thống chung, đôi khi cũng chứa các thông tin liên quan đến xác thực và bảo mật.

Để truy cập các file này, bạn cần có quyền root hoặc sử dụng `sudo` thông qua kết nối SSH vào máy chủ. Việc biết chính xác vị trí của các file này là bước đầu tiên để bắt đầu quá trình điều tra kỹ thuật.

Sử dụng các công cụ và lệnh để phân tích log

Khi đã xác định được vị trí file log, bạn cần các công cụ để đọc và phân tích chúng. Giao diện dòng lệnh (CLI) của Linux cung cấp nhiều lệnh mạnh mẽ giúp công việc này trở nên hiệu quả hơn thay vì phải đọc từng dòng một cách thủ công.

Một số lệnh cơ bản và hữu ích nhất bao gồm:

- `cat`: Lệnh này dùng để hiển thị toàn bộ nội dung của một file. Ví dụ: `cat /var/log/directadmin.log`. Tuy nhiên, cách này không hiệu quả với các file log lớn.

- `tail`: Lệnh này hiển thị những dòng cuối cùng của một file. Rất hữu ích để xem các hoạt động gần đây nhất. Ví dụ: `tail -n 100 /var/log/directadmin.log` sẽ hiển thị 100 dòng cuối cùng.

- `grep`: Đây là công cụ tìm kiếm và lọc thông tin mạnh mẽ nhất. Bạn có thể dùng `grep` để tìm kiếm các từ khóa cụ thể trong file log, chẳng hạn như “Accepted password for”, “Failed password for”, hoặc một địa chỉ IP cụ thể.

Ví dụ thực tế kiểm tra lịch sử đăng nhập qua dòng lệnh:

Giả sử bạn muốn tìm tất cả các lần đăng nhập thành công vào DirectAdmin, bạn có thể sử dụng lệnh sau:

`grep “Successful login” /var/log/directadmin.log`

Nếu bạn muốn tìm các lần đăng nhập thất bại từ một địa chỉ IP cụ thể, ví dụ `123.45.67.89`:

`grep “Failed password” /var/log/auth.log | grep “123.45.67.89”`

Hoặc nếu bạn muốn xem 50 hoạt động gần nhất liên quan đến người dùng ‘admin’:

`grep “admin” /var/log/directadmin.log | tail -n 50`

Bằng cách kết hợp các lệnh này, bạn có thể nhanh chóng sàng lọc hàng ngàn dòng log để tìm ra chính xác thông tin mình cần, giúp quá trình điều tra trở nên nhanh chóng và chính xác hơn rất nhiều.

Phân tích dữ liệu đăng nhập để phát hiện truy cập trái phép

Việc thu thập được dữ liệu đăng nhập chỉ là bước đầu tiên. Bước quan trọng tiếp theo là khả năng phân tích và diễn giải những dữ liệu đó để nhận diện các dấu hiệu của một cuộc tấn công hoặc truy cập trái phép. Đây là kỹ năng kết hợp giữa việc quan sát các mẫu dữ liệu và tư duy phản biện để xác định đâu là hoạt động bình thường và đâu là mối đe dọa tiềm tàng.

Dấu hiệu nhận biết truy cập bất thường

Kẻ tấn công thường để lại những dấu vết trong quá trình cố gắng xâm nhập vào hệ thống. Việc của bạn là học cách nhận ra những dấu vết này. Dưới đây là những dấu hiệu phổ biến nhất cho thấy tài khoản của bạn có thể đang bị nhắm tới hoặc đã bị xâm phạm:

- Địa chỉ IP lạ: Đây là dấu hiệu rõ ràng nhất. Nếu bạn thường chỉ đăng nhập từ Việt Nam, nhưng trong lịch sử lại xuất hiện các IP từ Nga, Trung Quốc, hoặc Brazil, đó là một báo động đỏ. Hãy sử dụng các công cụ tra cứu IP để xác định vị trí và nhà cung cấp dịch vụ của các IP đáng ngờ.

- Giờ đăng nhập bất thường: Bạn có thường làm việc lúc 3 giờ sáng không? Nếu không, một lần đăng nhập thành công vào thời điểm đó chắc chắn là điều cần phải điều tra ngay lập tức. Hãy đối chiếu thời gian đăng nhập với thói quen làm việc của bạn.

- Nhiều lần đăng nhập thất bại liên tiếp: Đây là dấu hiệu kinh điển của một cuộc tấn công dò mật khẩu (2fa là gì). Kẻ tấn công sử dụng các công cụ tự động để thử hàng ngàn mật khẩu khác nhau trong một thời gian ngắn. Nếu bạn thấy hàng chục hoặc hàng trăm lần đăng nhập thất bại từ cùng một IP, hãy hành động ngay.

- Đăng nhập từ nhiều địa điểm trong thời gian ngắn: Nếu hệ thống ghi nhận một lần đăng nhập từ Hà Nội lúc 10:00 sáng và ngay sau đó là một lần đăng nhập khác từ New York lúc 10:05 sáng, đây là điều không thể xảy ra trong thực tế và là một dấu hiệu tài khoản đã bị xâm nhập.

Việc so sánh lịch sử đăng nhập với hoạt động thực tế của bạn là phương pháp hiệu quả nhất. Bất kỳ sự khác biệt nào cũng cần được xem xét một cách nghiêm túc. Hãy duy trì một thói quen kiểm tra định kỳ để có thể phát hiện sớm những dấu hiệu này.

Các bước xác định và cảnh báo

Khi phát hiện một dấu hiệu đáng ngờ, bạn cần có một quy trình phản ứng rõ ràng để xác nhận mối đe dọa và ngăn chặn thiệt hại. Đừng hoảng loạn, hãy hành động một cách có hệ thống.

Bước đầu tiên là ghi nhận sự kiện nghi vấn. Hãy ghi lại chi tiết các thông tin quan trọng như thời gian, địa chỉ IP, tên người dùng bị ảnh hưởng và mô tả ngắn gọn về hoạt động bất thường. Việc này sẽ giúp bạn trong quá trình điều tra và xử lý sự cố sau này.

Tiếp theo, hãy xác minh hoạt động. Cố gắng liên hệ với người dùng (nếu đó không phải là tài khoản của bạn) để hỏi xem họ có thực hiện lần đăng nhập đó không. Nếu đó là tài khoản của bạn, hãy tự hỏi xem bạn có sử dụng VPN hay mạng công cộng nào có thể giải thích cho địa chỉ IP lạ đó không.

Để chủ động hơn, bạn nên thiết lập cảnh báo tự động. Nhiều hệ thống quản trị máy chủ cho phép bạn cấu hình để gửi email cảnh báo mỗi khi có lần đăng nhập vào tài khoản root hoặc khi có quá nhiều lần đăng nhập thất bại từ một IP. Các công cụ như Fail2Ban là một giải pháp tuyệt vời để tự động chặn các IP thực hiện tấn công brute-force. Nếu không có công cụ tự động, việc kiểm tra thủ công hàng ngày hoặc hàng tuần cũng là một biện pháp cần thiết. Việc thiết lập một hệ thống cảnh báo, dù là tự động hay thủ công, sẽ giúp bạn phản ứng nhanh hơn rất nhiều khi có dấu hiệu đáng ngờ xuất hiện.

Các bước xử lý khi phát hiện sự cố bảo mật liên quan đến đăng nhập

Phát hiện ra một truy cập trái phép có thể gây lo lắng, nhưng điều quan trọng nhất là phải hành động nhanh chóng và quyết đoán để hạn chế thiệt hại và khôi phục lại an toàn cho hệ thống. Một kế hoạch phản ứng sự cố rõ ràng sẽ giúp bạn giữ bình tĩnh và thực hiện đúng các bước cần thiết.

Khoá tài khoản hoặc thay đổi mật khẩu ngay lập tức

Đây là hành động đầu tiên và khẩn cấp nhất bạn cần làm. Ngay khi nghi ngờ tài khoản đã bị xâm phạm, mục tiêu hàng đầu là cắt đứt quyền truy cập của kẻ tấn công.

Thay đổi mật khẩu: Lập tức thay đổi mật khẩu của tài khoản bị ảnh hưởng. Đừng chỉ thay đổi một cách đơn giản, hãy tạo một mật khẩu mới thật mạnh. Một mật khẩu mạnh nên có độ dài ít nhất 12-16 ký tự, bao gồm cả chữ hoa, chữ thường, số và các ký tự đặc biệt (ví dụ: `!@#$%^&*`). Tránh sử dụng thông tin cá nhân dễ đoán như ngày sinh, tên riêng hay các từ thông dụng. Hãy coi đây là cơ hội để nâng cấp toàn bộ chính sách mật khẩu của bạn (Mật khẩu là gì).

Đăng xuất khỏi tất cả các thiết bị: Sau khi đổi mật khẩu, hãy tìm tùy chọn “Log out from all devices” hoặc “Invalidate all active sessions”. Thao tác này sẽ buộc tất cả các phiên đăng nhập hiện tại, bao gồm cả của kẻ tấn công, phải đăng xuất và yêu cầu nhập mật khẩu mới để truy cập lại.

Khóa tài khoản (nếu cần): Trong trường hợp nghiêm trọng hơn hoặc nếu bạn cần thêm thời gian để điều tra, việc tạm thời khóa tài khoản bị ảnh hưởng là một lựa chọn an toàn. Điều này sẽ ngăn chặn mọi hoạt động đăng nhập cho đến khi bạn mở lại.

Kiểm tra và rà soát các cấu hình bảo mật trên DirectAdmin

Sau khi đã ngăn chặn được truy cập tức thời, bạn cần tiến hành một cuộc “tổng kiểm tra” toàn diện để đảm bảo kẻ tấn công không để lại bất kỳ cổng sau (backdoor là gì) nào và để vá các lỗ hổng bảo mật tiềm ẩn.

Rà soát quyền truy cập: Kiểm tra lại toàn bộ danh sách người dùng và quyền hạn của họ. Xóa bất kỳ tài khoản nào không còn sử dụng hoặc không nhận ra. Đảm bảo rằng mỗi người dùng chỉ có những quyền hạn thực sự cần thiết cho công việc của họ (nguyên tắc đặc quyền tối thiểu).

Kiểm tra các file đã bị thay đổi: Kẻ tấn công có thể đã sửa đổi các file hệ thống hoặc tải lên các mã độc. Sử dụng các công cụ quét mã độc như Maldet (Linux Malware Detect) để quét toàn bộ máy chủ. Bạn cũng có thể kiểm tra thời gian sửa đổi của các file quan trọng để tìm những thay đổi bất thường.

Cập nhật phần mềm: Đảm bảo rằng phiên bản DirectAdmin, hệ điều hành và tất cả các ứng dụng web (như WordPress, Joomla) đều được cập nhật lên phiên bản mới nhất. Các bản cập nhật thường chứa các bản vá cho những lỗ hổng bảo mật đã được phát hiện.

Liên hệ với nhà cung cấp hosting: Đừng ngần ngại liên hệ với đội ngũ hỗ trợ kỹ thuật của nhà cung cấp hosting hoặc VPS của bạn. Họ có thể có các công cụ chuyên dụng và kinh nghiệm để giúp bạn điều tra sự cố, phân tích log sâu hơn và đưa ra những lời khuyên hữu ích để khôi phục hệ thống.

Lưu ý và mẹo quản lý tài khoản an toàn trên DirectAdmin

Phòng bệnh hơn chữa bệnh. Thay vì chờ đợi sự cố xảy ra rồi mới xử lý, việc chủ động áp dụng các biện pháp bảo mật tốt nhất sẽ giúp giảm thiểu đáng kể nguy cơ tài khoản của bạn bị xâm phạm. Dưới đây là những lưu ý và mẹo quan trọng mà bạn nên áp dụng ngay hôm nay để quản lý tài khoản DirectAdmin một cách an toàn.

Sử dụng mật khẩu phức tạp và thay đổi định kỳ

Mật khẩu là lớp phòng thủ đầu tiên và cơ bản nhất. Một mật khẩu yếu giống như một cánh cửa không khóa. Hãy đảm bảo tất cả các tài khoản trên hệ thống, từ admin đến người dùng, đều sử dụng mật khẩu phức tạp. Như đã đề cập, một mật khẩu mạnh cần có độ dài tối thiểu 12 ký tự, kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt. Quan trọng hơn, hãy tạo thói quen thay đổi mật khẩu định kỳ, ví dụ như mỗi 3 hoặc 6 tháng một lần, để giảm thiểu rủi ro nếu mật khẩu bị lộ trong một vụ rò rỉ dữ liệu nào đó (data breach là gì).

Kích hoạt xác thực hai yếu tố (2FA)

Xác thực hai yếu tố là một trong những biện pháp bảo mật hiệu quả nhất hiện nay. Nó bổ sung thêm một lớp bảo vệ nữa ngoài mật khẩu. Ngay cả khi kẻ tấn công có được mật khẩu của bạn, họ cũng không thể đăng nhập nếu không có mã xác thực thứ hai, thường được tạo ra từ một ứng dụng trên điện thoại của bạn (như Google Authenticator hoặc Authy). DirectAdmin có hỗ trợ 2FA, và bạn nên kích hoạt nó cho tất cả các tài khoản quản trị. Đây là một bước nhỏ nhưng có thể ngăn chặn phần lớn các cuộc tấn công chiếm đoạt tài khoản.

Giới hạn quyền truy cập và phân quyền rõ ràng

Không phải ai cũng cần có quyền quản trị cao nhất. Hãy áp dụng nguyên tắc đặc quyền tối thiểu: chỉ cấp cho người dùng những quyền hạn đủ để họ thực hiện công việc của mình. Ví dụ, một người chỉ cần quản lý nội dung website thì không cần quyền truy cập vào cấu hình máy chủ. DirectAdmin cho phép bạn tạo các cấp độ người dùng khác nhau (Admin, Reseller, User) với các bộ quyền hạn riêng. Hãy tận dụng tính năng này để phân quyền một cách rõ ràng và hạn chế phạm vi thiệt hại nếu một tài khoản cấp thấp bị xâm nhập.

Thường xuyên kiểm tra lịch sử đăng nhập và file log

Đây chính là chủ đề chính của bài viết này và cũng là một thói quen bảo mật quan trọng. Hãy đặt lịch để kiểm tra lịch sử đăng nhập và các file log quan trọng một cách định kỳ, có thể là hàng tuần hoặc thậm chí hàng ngày đối với các hệ thống quan trọng. Việc kiểm tra thường xuyên giúp bạn nhanh chóng nhận ra các dấu hiệu bất thường và phản ứng kịp thời trước khi có thiệt hại nghiêm trọng xảy ra. Việc này tương đồng với chiến lược bảo vệ bằng Firewall và các hệ thống IDS là gì – các lớp phòng thủ đáng tin cậy trong mạng.

Sao lưu dữ liệu và cấu hình bảo mật định kỳ

Cuối cùng, dù bạn đã bảo mật tốt đến đâu, rủi ro vẫn luôn tồn tại. Một kế hoạch sao lưu (backup) vững chắc là tấm lưới an toàn cuối cùng của bạn. Hãy thiết lập sao lưu tự động cho toàn bộ dữ liệu website và cấu hình máy chủ. Đảm bảo rằng các bản sao lưu được lưu trữ ở một nơi an toàn, tách biệt với máy chủ chính. Khi có sự cố xảy ra, việc có thể khôi phục lại hệ thống từ một bản sao lưu sạch sẽ giúp bạn tiết kiệm rất nhiều thời gian, công sức và tiền bạc.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau đi sâu vào tầm quan trọng của việc kiểm tra lịch sử đăng nhập trên DirectAdmin. Đây không phải là một công việc phức tạp mà là một bước đi thiết yếu trong quy trình bảo vệ hệ thống của bạn. Từ việc sử dụng giao diện đồ họa trực quan cho đến việc phân tích các file log bằng dòng lệnh, bạn đã có trong tay những công cụ và kiến thức cần thiết để giám sát chặt chẽ mọi hoạt động truy cập. Việc nhận diện các dấu hiệu bất thường và có kế hoạch xử lý sự cố kịp thời là chìa khóa để ngăn chặn những thiệt hại không đáng có.

An toàn thông tin là một quá trình liên tục, không phải là một hành động đơn lẻ. Đừng bao giờ chủ quan, bởi các mối đe dọa luôn rình rập và ngày càng trở nên tinh vi hơn (Hacker là gì). Hãy biến việc kiểm tra lịch sử đăng nhập và áp dụng các biện pháp bảo mật đã nêu thành một thói quen định kỳ. Sự cẩn trọng của bạn hôm nay chính là sự bảo vệ vững chắc cho tài sản số của bạn trong tương lai.

Vậy bạn còn chần chừ gì nữa? Hãy hành động ngay bây giờ. Đăng nhập vào DirectAdmin của bạn, kiểm tra lịch sử đăng nhập và bắt đầu thực hiện các bước tối ưu bảo mật ngay hôm nay. Việc bảo vệ hệ thống nằm trong tầm tay của bạn, và mỗi bước đi nhỏ đều góp phần tạo nên một bức tường phòng thủ vững chắc hơn.