Trong thế giới số hiện nay, việc bảo mật website không còn là một lựa chọn mà đã trở thành yêu cầu bắt buộc. Chứng chỉ SSL (Secure Sockets Layer) chính là nền tảng của một trang web an toàn, giúp mã hóa dữ liệu truyền tải giữa máy chủ và người dùng, đồng thời xác thực danh tính của website. Tuy nhiên, nhiều người dùng, đặc biệt là các bạn mới làm quen với quản trị website, thường gặp khó khăn ngay từ bước đầu tiên: tạo CSR (Certificate Signing Request). Đây là một bước kỹ thuật nhưng lại vô cùng quan trọng, quyết định việc bạn có được cấp chứng chỉ SSL thành công hay không. Bài viết này sẽ là kim chỉ nam, hướng dẫn bạn từng bước một cách chi tiết, từ việc tìm hiểu CSR là gì cho đến cách tạo ra nó bằng công cụ OpenSSL mạnh mẽ.

Giới thiệu

Bảo mật website là một trong những ưu tiên hàng đầu của bất kỳ chủ sở hữu trang web nào. Một website có cài đặt SSL không chỉ hiển thị biểu tượng ổ khóa an toàn trên trình duyệt, tạo dựng niềm tin cho người dùng, mà còn được các công cụ tìm kiếm như Google ưu ái hơn trong việc xếp hạng. Nhưng để có được chứng chỉ SSL, bạn phải trải qua một quy trình xác thực với nhà cung cấp (CA – Certificate Authority), và bước khởi đầu chính là tạo và gửi một yêu cầu ký chứng chỉ, hay còn gọi là CSR.

Vấn đề thường gặp là quá trình tạo CSR đòi hỏi sự chính xác tuyệt đối về thông tin và một vài thao tác kỹ thuật với dòng lệnh, điều này có thể gây bối rối cho nhiều người. Một lỗi nhỏ trong lúc điền thông tin Common Name hay để lộ private key có thể khiến yêu cầu của bạn bị từ chối hoặc tệ hơn là tạo ra lỗ hổng bảo mật nghiêm trọng. Giải pháp ở đây là trang bị kiến thức vững chắc về CSR và nắm rõ quy trình tạo nó một cách chuẩn xác. Bài viết này sẽ hướng dẫn bạn toàn bộ quá trình, từ định nghĩa CSR là gì, cài đặt công cụ OpenSSL, cho đến thực hành tạo private key và CSR, đảm bảo bạn có thể tự tin hoàn thành công việc này một cách an toàn và hiệu quả.

CSR là gì và vai trò trong SSL

Trước khi bắt tay vào thực hành, việc hiểu rõ bản chất của CSR và vai trò của nó trong hệ sinh thái SSL là vô cùng cần thiết. Khi bạn nắm vững lý thuyết, các bước thực hành sẽ trở nên dễ dàng và ít xảy ra sai sót hơn. Hãy cùng khám phá xem CSR thực chất là gì và tại sao nó lại là mắt xích không thể thiếu.

Định nghĩa CSR (Certificate Signing Request)

CSR, viết tắt của Certificate Signing Request, là một khối văn bản được mã hóa chứa thông tin định danh của người hoặc tổ chức muốn đăng ký chứng chỉ SSL. Hãy hình dung nó giống như một tờ đơn đăng ký online, nhưng thay vì điền vào một form trên web, bạn tạo ra một file chứa toàn bộ thông tin cần thiết. File này được gửi đến Nhà cung cấp chứng chỉ (CA) để họ xác minh và cấp phát SSL.

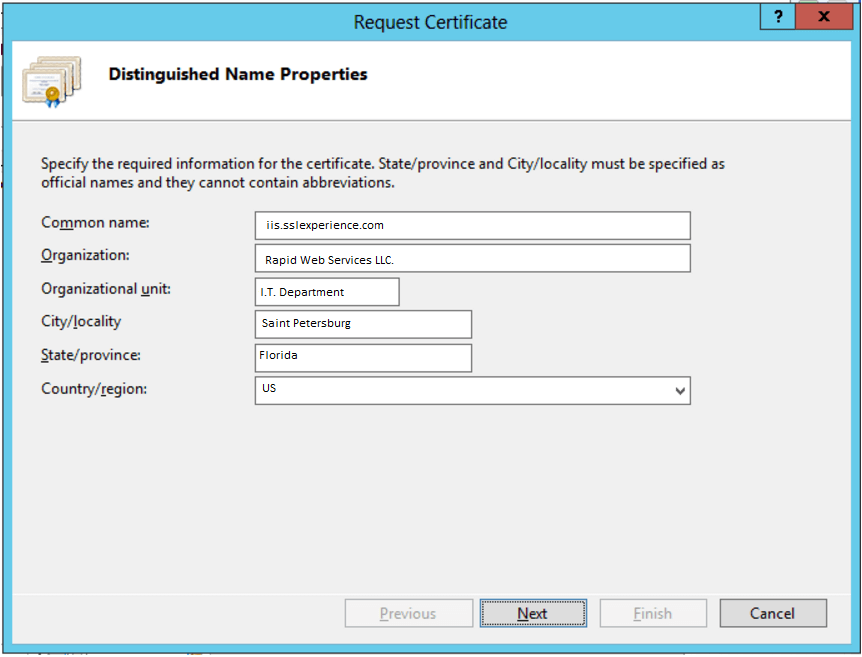

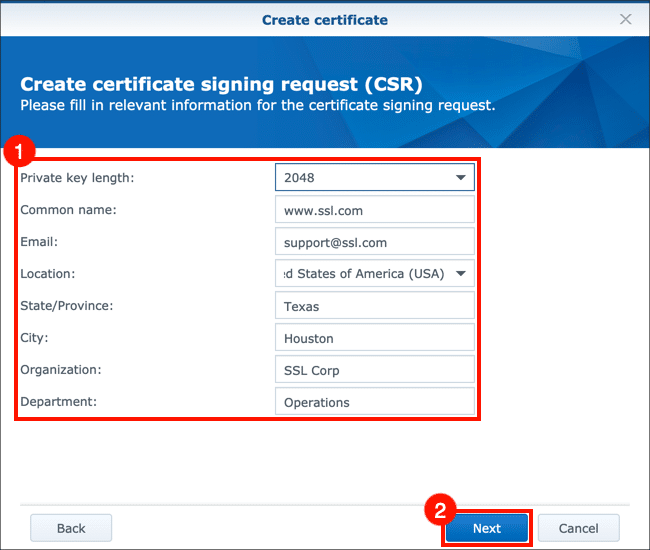

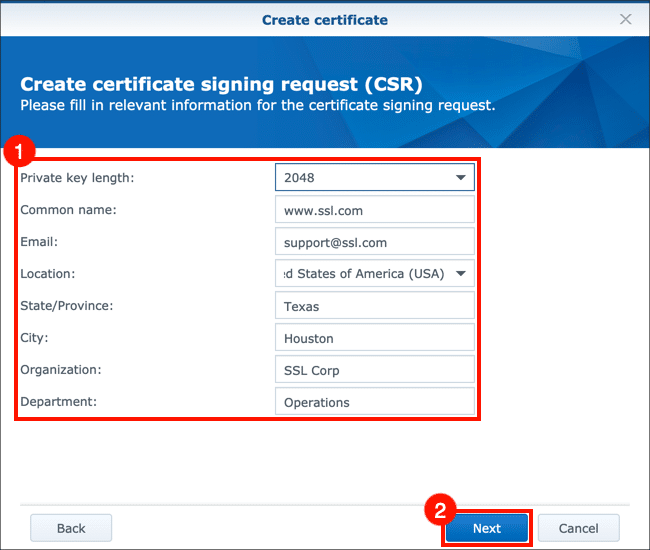

Cấu trúc của một CSR bao gồm các thông tin quan trọng sau:

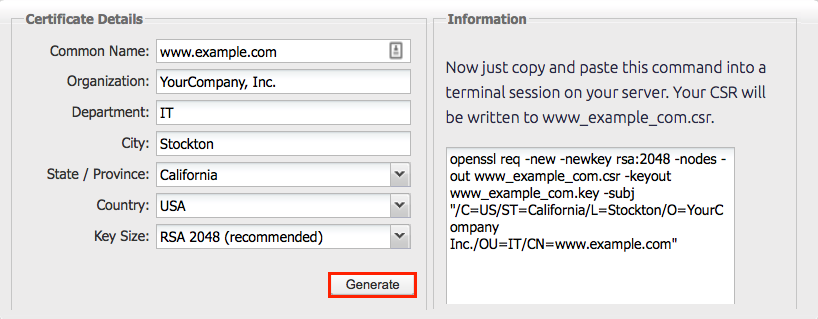

- Common Name (CN): Tên miền chính xác mà bạn muốn bảo mật (ví dụ: www.buimanhduc.com hoặc buimanhduc.com). Đây là trường thông tin quan trọng nhất.

- Organization (O): Tên pháp lý đầy đủ của tổ chức hoặc doanh nghiệp của bạn.

- Organizational Unit (OU): Tên phòng ban cụ thể trong tổ chức (ví dụ: IT Department, Marketing).

- Locality (L): Tên thành phố nơi tổ chức của bạn đặt trụ sở.

- State/Province (ST): Tên tiểu bang hoặc tỉnh thành.

- Country (C): Mã quốc gia gồm hai chữ cái (ví dụ: VN cho Việt Nam).

- Public Key: Một khóa công khai được tạo ra cùng lúc với private key, dùng để mã hóa thông tin.

Tất cả những thông tin này được gói gọn trong CSR và gửi đến CA. CA sẽ sử dụng thông tin này để xác thực danh tính của bạn trước khi cấp chứng chỉ SSL.

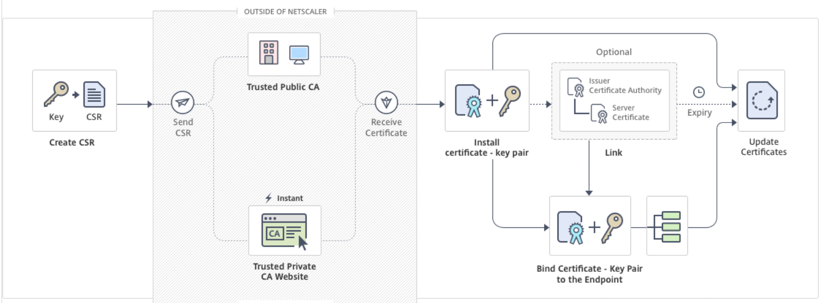

Mối liên hệ giữa CSR và SSL

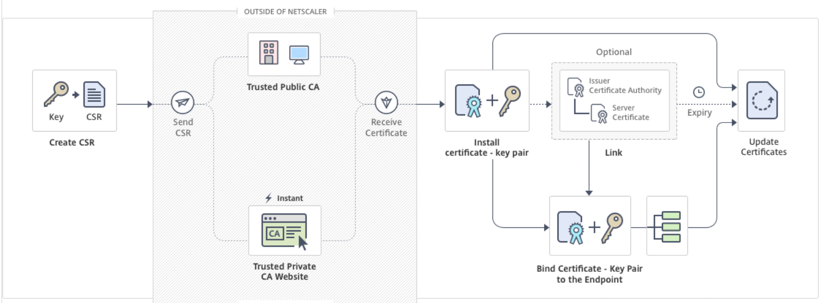

Mối quan hệ giữa CSR và SSL là mối quan hệ nhân quả, cái này là tiền đề cho cái kia. Quy trình này có thể được tóm tắt qua các bước sau:

- Tạo cặp khóa (Key Pair): Đầu tiên, trên máy chủ của mình, bạn tạo ra một cặp khóa: một private key (khóa bí mật) và một public key (khóa công khai). Private key phải được giữ tuyệt đối bí mật, trong khi public key sẽ được nhúng vào trong CSR.

- Tạo CSR: Bạn sử dụng public key và các thông tin định danh (CN, O, L, ST, C…) để tạo ra file CSR.

- Gửi CSR đến CA: Bạn gửi file CSR này cho nhà cung cấp chứng chỉ SSL mà bạn đã chọn mua.

- Xác thực và Cấp phát: CA nhận CSR của bạn, tiến hành xác minh thông tin bạn cung cấp là chính xác (đặc biệt là quyền sở hữu tên miền trong Common Name). Sau khi xác thực thành công, CA sẽ sử dụng public key trong CSR của bạn để tạo ra chứng chỉ SSL và gửi lại cho bạn.

- Cài đặt SSL: Bạn nhận file chứng chỉ SSL từ CA và cài đặt nó lên máy chủ của mình, nơi bạn đang lưu giữ private key tương ứng.

Như vậy, CSR chính là cầu nối trung gian, mang thông tin và khóa công khai của bạn đến CA một cách an toàn để yêu cầu một “con dấu” xác thực kỹ thuật số, đó chính là chứng chỉ SSL.

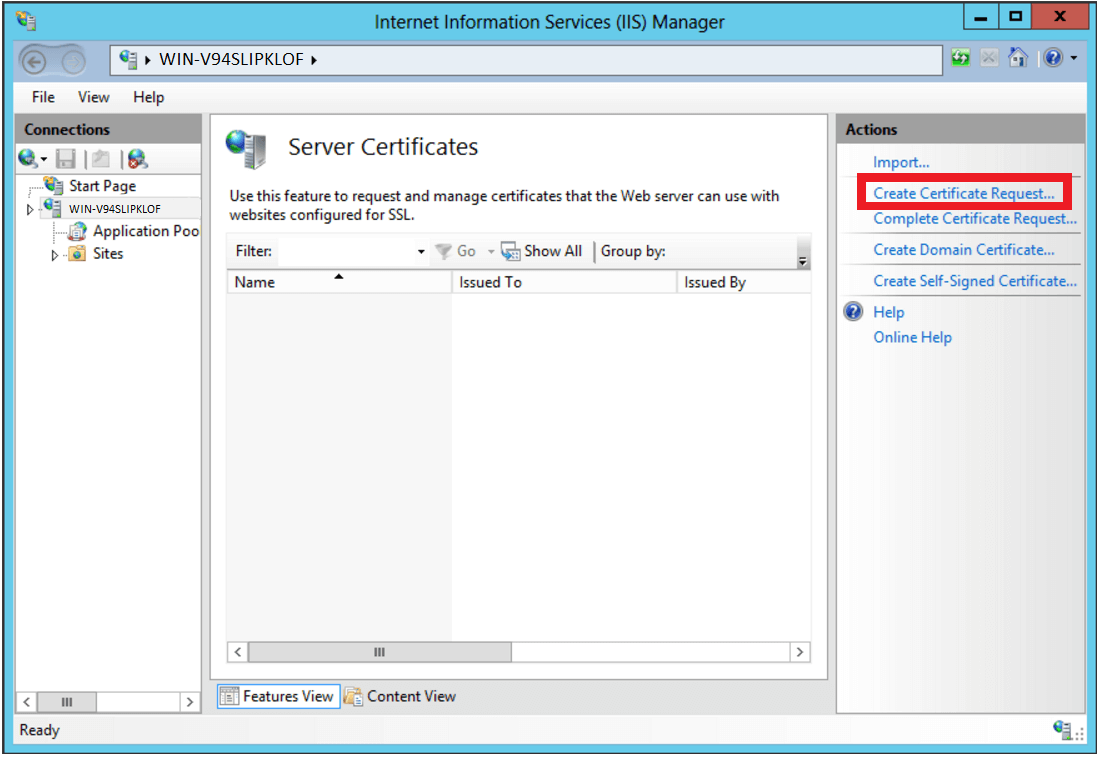

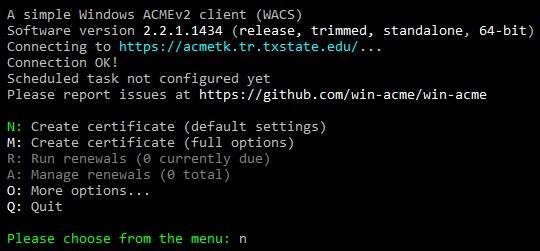

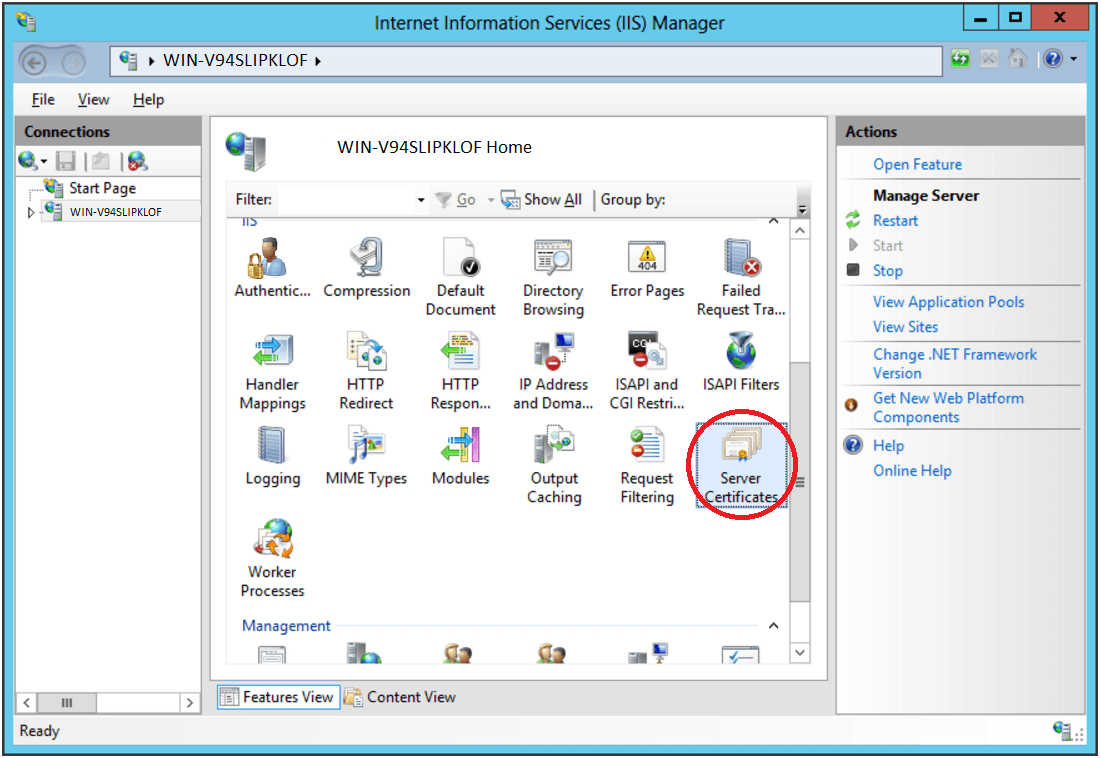

Hướng dẫn kiểm tra và cài đặt OpenSSL trên Linux và Windows

OpenSSL là một bộ công cụ mã nguồn mở mạnh mẽ và phổ biến nhất để làm việc với SSL/TLS. Hầu hết các hướng dẫn tạo CSR và quản lý chứng chỉ SSL đều sử dụng OpenSSL vì tính linh hoạt và sự hiện diện của nó trên nhiều hệ điều hành. Trước khi tạo CSR, chúng ta cần đảm bảo OpenSSL đã được cài đặt và sẵn sàng để sử dụng.

Kiểm tra OpenSSL đã cài đặt trên Linux và Windows

Việc đầu tiên cần làm là kiểm tra xem OpenSSL đã tồn tại trên hệ thống của bạn hay chưa và nếu có thì đó là phiên bản nào. Thao tác này rất đơn giản và chỉ tốn vài giây.

Trên Linux (Ubuntu, CentOS, Debian,…):

Hầu hết các bản phân phối Linux đều cài đặt sẵn OpenSSL. Bạn chỉ cần mở Terminal (cửa sổ dòng lệnh) và gõ lệnh sau:

openssl version

Nếu OpenSSL đã được cài đặt, màn hình sẽ trả về phiên bản hiện tại, ví dụ: `OpenSSL 1.1.1f 31 Mar 2020`. Nếu bạn nhận được thông báo lỗi như “command not found”, điều đó có nghĩa là OpenSSL chưa được cài đặt.

Trên Windows (sử dụng Command Prompt hoặc PowerShell):

Khác với Linux, Windows không tích hợp sẵn OpenSSL. Tuy nhiên, nếu bạn đang sử dụng các môi trường phát triển như XAMPP, WAMP hoặc Git for Windows, có khả năng OpenSSL đã được cài đặt kèm theo. Hãy mở Command Prompt (cmd) hoặc PowerShell và gõ lệnh tương tự:

openssl version

Nếu lệnh được thực thi, bạn đã có sẵn OpenSSL. Nếu không, bạn sẽ cần phải cài đặt thủ công.

Hướng dẫn cài đặt OpenSSL chi tiết

Nếu hệ thống của bạn chưa có OpenSSL, đừng lo lắng, quá trình cài đặt khá đơn giản. Dưới đây là hướng dẫn cho cả hai hệ điều hành phổ biến.

Cài đặt OpenSSL trên Linux (Ubuntu, CentOS):

Bạn có thể sử dụng trình quản lý gói của hệ điều hành để cài đặt một cách nhanh chóng.

- Đối với Ubuntu/Debian: Mở Terminal và chạy các lệnh sau:

sudo apt update

sudo apt install openssl

- Đối với CentOS/RHEL: Mở Terminal và chạy lệnh:

sudo yum install openssl

Sau khi cài đặt xong, bạn hãy chạy lại lệnh `openssl version` để xác nhận.

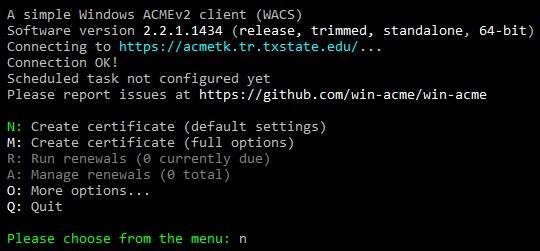

Cài đặt OpenSSL trên Windows:

Cách dễ nhất để cài đặt OpenSSL trên Windows là sử dụng các gói cài đặt đã được biên dịch sẵn từ các nguồn đáng tin cậy. Một trong những nguồn phổ biến là Shining Light Productions.

- Truy cập trang web cung cấp các bản cài đặt OpenSSL cho Windows.

- Tải về phiên bản cài đặt (EXE) phù hợp với hệ thống của bạn (64-bit hoặc 32-bit).

- Chạy file cài đặt. Trong quá trình cài đặt, hãy chú ý đến một tùy chọn hỏi bạn có muốn sao chép OpenSSL DLLs vào thư mục hệ thống Windows hay không. Hãy chọn tùy chọn này để dễ dàng sử dụng hơn.

- Sau khi cài đặt xong, bạn cần thêm đường dẫn của OpenSSL vào biến môi trường (Environment Variables) của hệ thống. Tìm đến thư mục cài đặt (thường là

C:\Program Files\OpenSSL-Win64\bin), sao chép đường dẫn này. Sau đó, vào System Properties -> Environment Variables, tìm biến Path và thêm đường dẫn vừa sao chép vào.

Khởi động lại Command Prompt hoặc PowerShell và kiểm tra lại bằng lệnh `openssl version`. Nếu phiên bản hiển thị, bạn đã cài đặt thành công.

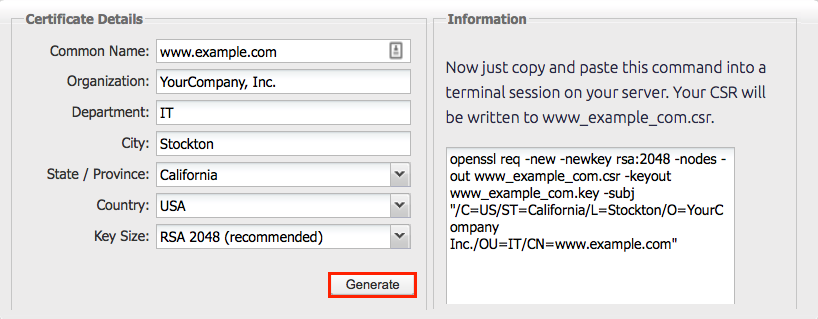

Cách tạo private key và CSR bằng OpenSSL

Sau khi đã có OpenSSL, đây là phần quan trọng nhất: trực tiếp tạo ra cặp khóa và file CSR. Quy trình này bao gồm hai bước chính: tạo ra một private key an toàn và sau đó dùng private key đó để tạo CSR. Hãy thực hiện cẩn thận từng lệnh một.

Tạo private key chuẩn bảo mật

Private key là trái tim của chứng chỉ SSL. Nó là một file bí mật được lưu trên máy chủ của bạn và không bao giờ được chia sẻ với bất kỳ ai, kể cả nhà cung cấp SSL. Độ an toàn của website phụ thuộc rất nhiều vào việc bạn bảo vệ private key này tốt đến đâu.

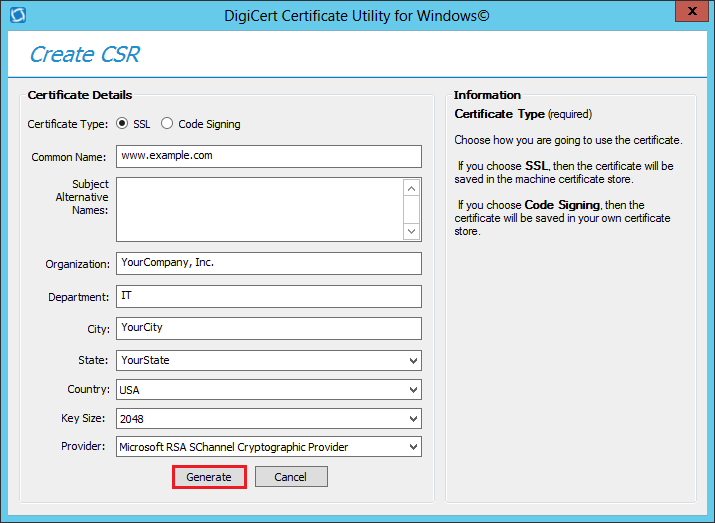

Để tạo một private key, chúng ta sẽ sử dụng thuật toán RSA với độ dài 2048-bit, đây là tiêu chuẩn ngành hiện nay và được khuyến nghị bởi hầu hết các chuyên gia bảo mật. Bạn cũng có thể chọn 4096-bit để tăng cường bảo mật hơn nữa.

Mở Terminal (Linux) hoặc Command Prompt (Windows) và chạy lệnh sau:

openssl genpkey -algorithm RSA -out yourdomain.key -pkeyopt rsa_keygen_bits:2048

Hãy phân tích lệnh này:

openssl genpkey: Lệnh để tạo ra một khóa riêng.-algorithm RSA: Chỉ định sử dụng thuật toán mã hóa RSA.-out yourdomain.key: Đặt tên cho file private key đầu ra. Bạn nên thay yourdomain.key bằng tên miền của mình để dễ quản lý (ví dụ: buimanhduc_com.key).-pkeyopt rsa_keygen_bits:2048: Thiết lập độ dài của khóa là 2048-bit.

Sau khi chạy lệnh, một file có tên yourdomain.key sẽ được tạo ra trong thư mục hiện tại của bạn. Đây chính là private key, hãy cất giữ nó thật cẩn thận.

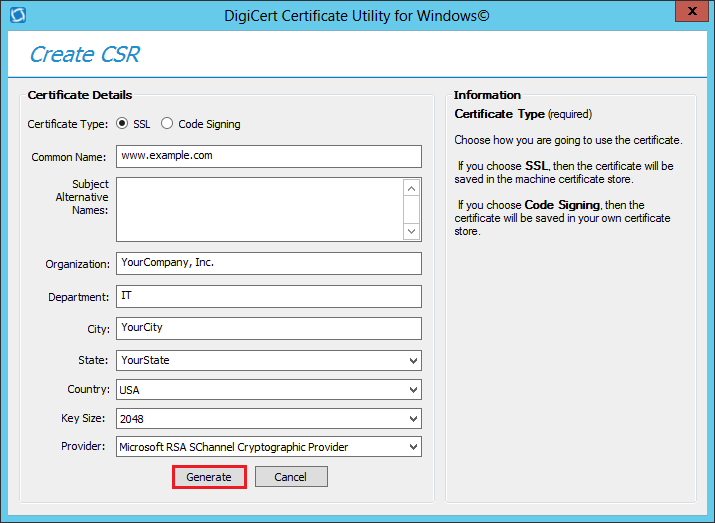

Tạo CSR với lệnh OpenSSL

Bây giờ bạn đã có private key, bước tiếp theo là tạo CSR. Lệnh tạo CSR sẽ sử dụng file private key vừa tạo và yêu cầu bạn nhập vào các thông tin định danh cho website của mình.

Chạy lệnh sau trong Terminal hoặc Command Prompt:

openssl req -new -key yourdomain.key -out yourdomain.csr

Phân tích lệnh:

openssl req: Lệnh để làm việc với các yêu cầu chứng chỉ.-new: Chỉ định rằng chúng ta đang tạo một yêu cầu mới.-key yourdomain.key: Chỉ định file private key sẽ được sử dụng để tạo CSR. Hãy đảm bảo tên file này khớp với file bạn đã tạo ở bước trước.-out yourdomain.csr: Đặt tên cho file CSR đầu ra. Tương tự, bạn nên đặt tên là buimanhduc_com.csr để dễ quản lý.

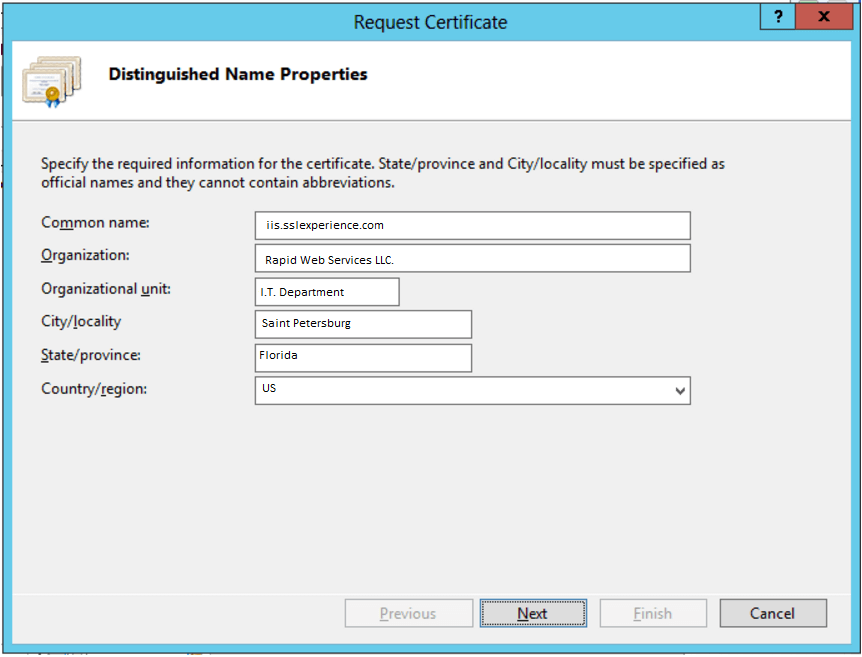

Sau khi gõ lệnh, chương trình sẽ hỏi bạn một loạt thông tin. Bạn cần điền chính xác như sau:

- Country Name (2 letter code) [AU]: Nhập mã quốc gia gồm 2 chữ cái. Ví dụ: VN

- State or Province Name (full name) [Some-State]: Nhập tên tỉnh/thành phố không dấu. Ví dụ: Hanoi

- Locality Name (eg, city) []: Nhập tên quận/huyện không dấu. Ví dụ: Cau Giay

- Organization Name (eg, company) [Internet Widgits Pty Ltd]: Nhập tên đầy đủ của công ty/tổ chức của bạn. Nếu là cá nhân, bạn có thể nhập tên của mình. Ví dụ: Bui Manh Duc Blog

- Organizational Unit Name (eg, section) []: Nhập tên phòng ban. Có thể bỏ trống. Ví dụ: IT

- Common Name (e.g. server FQDN or YOUR name) []: Đây là phần quan trọng nhất. Bạn phải nhập chính xác tên miền bạn muốn bảo mật. Nếu bạn muốn bảo mật cho

www.yourdomain.com, hãy nhập www.yourdomain.com. Nếu là wildcard SSL cho tất cả subdomain, hãy nhập *.yourdomain.com.

- Email Address []: Nhập địa chỉ email quản trị của bạn.

Hai trường cuối cùng là “A challenge password” và “An optional company name” bạn có thể bỏ trống bằng cách nhấn Enter. Việc đặt mật khẩu cho CSR không còn được khuyến khích.

Sau khi hoàn tất, file yourdomain.csr sẽ được tạo ra. Đây chính là file bạn sẽ gửi cho nhà cung cấp SSL.

Lưu trữ private key và gửi CSR tới nhà cung cấp SSL

Bạn đã hoàn thành phần kỹ thuật khó nhất là tạo ra private key và CSR. Bây giờ, công việc tiếp theo là bảo vệ “tài sản” của mình và gửi yêu cầu đi một cách chính xác. Đây là bước đệm cuối cùng trước khi bạn nhận được chứng chỉ SSL.

Cách bảo quản private key an toàn nhất

Tầm quan trọng của private key không thể được nhấn mạnh đủ. Nếu private key bị lộ, kẻ xấu có thể giải mã toàn bộ dữ liệu được mã hóa bởi chứng chỉ SSL của bạn, mạo danh website của bạn và thực hiện các cuộc tấn công xen giữa (man-in-the-middle). Về cơ bản, chứng chỉ SSL của bạn sẽ trở nên vô giá trị.

Dưới đây là các mẹo lưu trữ private key một cách an toàn:

- Lưu trữ trên máy chủ cài đặt SSL: Private key chỉ nên tồn tại trên máy chủ nơi bạn sẽ cài đặt chứng chỉ SSL. Đừng lưu nó trên máy tính cá nhân, email hay bất kỳ dịch vụ lưu trữ đám mây nào.

- Phân quyền truy cập nghiêm ngặt: Sau khi đã có file private key trên máy chủ, hãy sử dụng lệnh

chmod (trên Linux) để giới hạn quyền truy cập. Lệnh chmod 600 yourdomain.key sẽ đảm bảo chỉ có người dùng sở hữu file (thường là root) mới có quyền đọc và ghi, không ai khác có thể truy cập được.

- Không bao giờ chia sẻ: Tuyệt đối không gửi private key qua email, tin nhắn hay bất kỳ phương tiện nào khác. Nhà cung cấp SSL sẽ không bao giờ yêu cầu bạn cung cấp private key. Họ chỉ cần CSR.

- Sao lưu an toàn: Nếu bạn cần sao lưu private key, hãy mã hóa file sao lưu đó bằng một mật khẩu mạnh và lưu trữ nó ở một nơi an toàn, chẳng hạn như một ổ cứng rời được cất giữ cẩn thận.

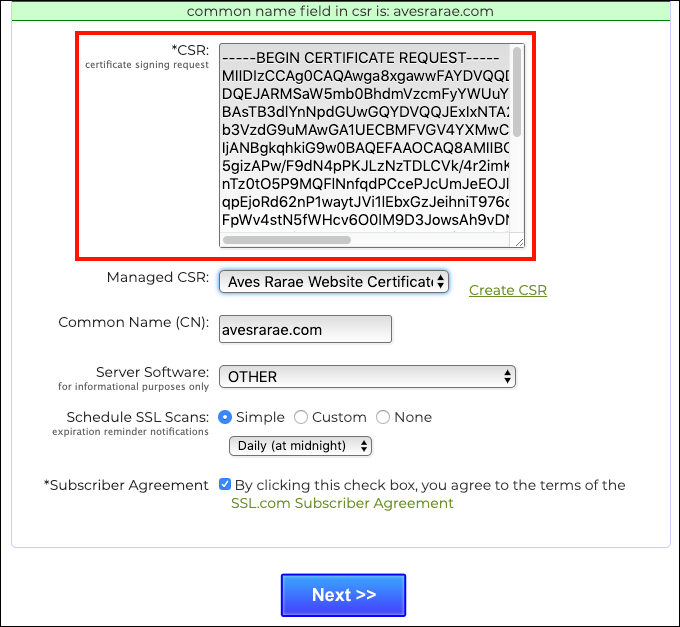

Gửi CSR cho nhà cung cấp chứng chỉ SSL

Sau khi đã cất giữ an toàn private key, bạn sẽ sử dụng file CSR để gửi cho nhà cung cấp. File CSR (yourdomain.csr) thực chất là một file văn bản đơn thuần. Bạn có thể mở nó bằng bất kỳ trình soạn thảo văn bản nào như Notepad (Windows), TextEdit (Mac) hay Nano/Vim (Linux).

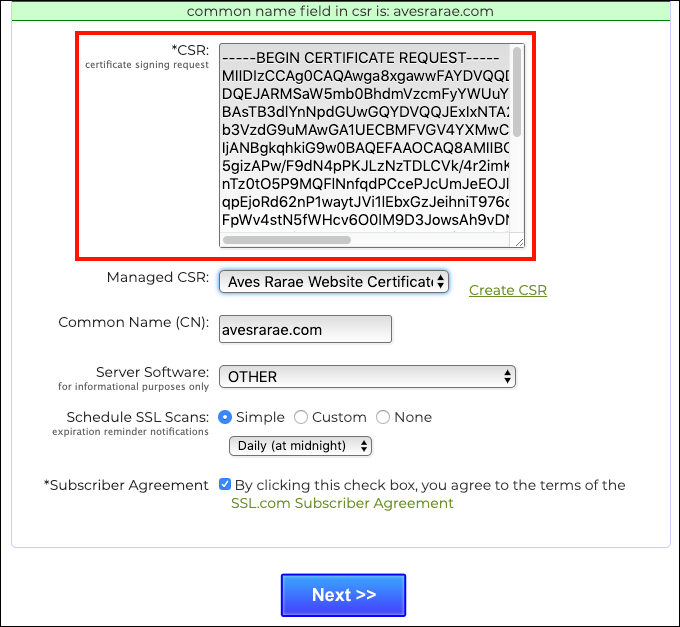

Nội dung của nó sẽ trông giống như thế này:

—–BEGIN CERTIFICATE REQUEST—–

MIICvDCC… (một chuỗi ký tự mã hóa dài) …

—–END CERTIFICATE REQUEST—–

Các bước để gửi CSR cho nhà cung cấp như sau:

- Mở file CSR: Dùng một trình soạn thảo văn bản để mở file

yourdomain.csr.

- Sao chép toàn bộ nội dung: Chọn và sao chép toàn bộ nội dung của file, bao gồm cả hai dòng

-----BEGIN CERTIFICATE REQUEST----- và -----END CERTIFICATE REQUEST-----. Đảm bảo không có bất kỳ khoảng trắng hay ký tự thừa nào.

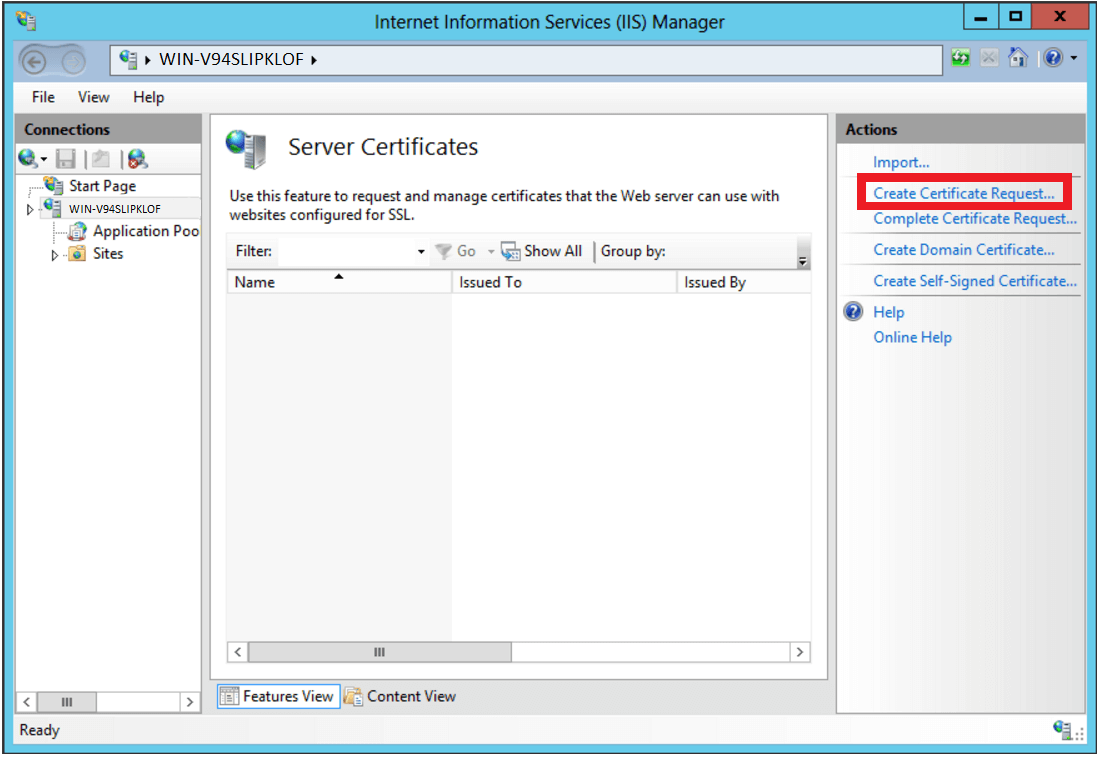

- Dán vào giao diện của nhà cung cấp: Đăng nhập vào tài khoản của bạn trên trang web của nhà cung cấp SSL. Trong quá trình kích hoạt chứng chỉ, họ sẽ cung cấp một ô văn bản để bạn dán nội dung CSR vào.

- Hoàn tất và xác thực: Sau khi dán CSR, bạn sẽ tiếp tục các bước xác thực theo yêu cầu của nhà cung cấp. Thông thường, họ sẽ yêu cầu bạn xác thực quyền sở hữu tên miền qua email, DNS record hoặc tải lên một file đặc biệt lên máy chủ.

Khi quá trình xác thực hoàn tất, nhà cung cấp sẽ cấp phát chứng chỉ SSL và gửi cho bạn qua email hoặc cho phép bạn tải về từ trang quản trị của họ.

Các lưu ý và mẹo khi tạo CSR để đăng ký SSL thành công

Để quá trình đăng ký SSL diễn ra suôn sẻ và tránh bị từ chối, bạn cần chú ý đến một vài chi tiết quan trọng. Dưới đây là những lưu ý và mẹo hữu ích đã được đúc kết từ kinh nghiệm thực tế, giúp bạn tạo CSR một cách chuyên nghiệp và chính xác ngay từ lần đầu tiên.

-

Đảm bảo thông tin trong CSR chính xác: Đây là điều quan trọng nhất. Bất kỳ sai lệch nào giữa thông tin bạn cung cấp trong CSR và thông tin thực tế của website hoặc tổ chức đều có thể dẫn đến việc yêu cầu bị từ chối, đặc biệt là với các chứng chỉ OV (Organization Validation) hoặc EV (Extended Validation). Hãy kiểm tra kỹ tên công ty, địa chỉ trước khi tạo CSR.

-

Sử dụng thuật toán mạnh (RSA 2048-bit hoặc cao hơn): 2048-bit là độ dài khóa tối thiểu được chấp nhận hiện nay. Sử dụng khóa yếu hơn (ví dụ 1024-bit) sẽ bị từ chối vì không còn đảm bảo an toàn. Nếu muốn tăng cường bảo mật, bạn có thể chọn 4096-bit, nhưng hãy lưu ý rằng nó có thể ảnh hưởng một chút đến hiệu năng máy chủ do quá trình mã hóa/giải mã phức tạp hơn.

-

Sử dụng tên miền chính xác trong Common Name (CN): Trường Common Name phải khớp chính xác với tên miền bạn muốn bảo mật. Nếu người dùng truy cập website của bạn qua www.yourdomain.com, thì CN của bạn cũng phải là www.yourdomain.com. Nếu bạn đăng ký cho tên miền không có www (naked domain) là yourdomain.com, hãy nhập đúng như vậy. Sai sót ở đây sẽ gây ra lỗi cảnh báo bảo mật trên trình duyệt.

-

Kiểm tra kỹ trước khi gửi CSR cho nhà cung cấp: Sau khi tạo CSR, bạn có thể sử dụng các công cụ kiểm tra CSR online (CSR Decoder) để giải mã và xem lại thông tin mình đã điền. Điều này giúp bạn phát hiện ra sai sót trước khi gửi yêu cầu đi, tiết kiệm thời gian và công sức.

-

Không dùng lại private key cũ nếu nghi ngờ rò rỉ: Nếu bạn đang gia hạn chứng chỉ SSL và có bất kỳ nghi ngờ nào về việc private key cũ có thể đã bị lộ, hãy luôn tạo một cặp khóa mới và một CSR mới hoàn toàn. An toàn là trên hết.

Các lỗi thường gặp và cách khắc phục

Trong quá trình tạo CSR, đặc biệt là với những người mới, việc gặp phải lỗi là điều khó tránh khỏi. Tuy nhiên, hầu hết các lỗi này đều khá phổ biến và có cách khắc phục đơn giản. Dưới đây là hai lỗi thường gặp nhất và cách xử lý chúng.

Lỗi thông tin không đúng định dạng khi tạo CSR

Đây là lỗi xảy ra khi bạn nhập các ký tự đặc biệt hoặc thông tin không hợp lệ vào các trường trong quá trình tạo CSR tương tác.

Nguyên nhân:

- Nhập các ký tự đặc biệt như

@, #, $, %, &, ! vào các trường như Organization Name, Locality, hoặc State. Các trường này thường chỉ chấp nhận ký tự chữ và số (alphanumeric) và một số dấu câu cơ bản.

- Để trống các trường bắt buộc như Common Name hoặc Country.

- Thông tin quá dài hoặc không tuân thủ quy định của CA.

Cách khắc phục:

- Chỉ sử dụng các ký tự trong bảng chữ cái tiếng Anh không dấu và số.

- Viết đầy đủ tên Tỉnh/Thành phố và Quốc gia thay vì viết tắt (ngoại trừ trường Country Code phải là 2 ký tự).

- Nếu bạn gặp lỗi, hãy hủy bỏ quá trình hiện tại (Ctrl + C) và chạy lại lệnh tạo CSR, lần này hãy điền thông tin cẩn thận hơn.

- Nếu một trường thông tin không áp dụng (ví dụ: Organizational Unit), bạn có thể bỏ trống bằng cách nhấn Enter.

Không tìm thấy OpenSSL hoặc phiên bản lỗi thời

Lỗi này xảy ra khi bạn gõ lệnh openssl nhưng hệ thống báo “command not found” hoặc phiên bản OpenSSL của bạn quá cũ và không hỗ trợ các thuật toán bảo mật hiện đại.

Nguyên nhân:

- OpenSSL chưa được cài đặt trên hệ thống của bạn.

- (Đối với Windows) Đường dẫn đến thư mục

bin của OpenSSL chưa được thêm vào biến môi trường Path của hệ thống.

- Phiên bản OpenSSL hiện tại đã quá cũ và không còn được hỗ trợ.

Cách khắc phục:

- Cài đặt lại OpenSSL: Quay lại phần hướng dẫn cài đặt OpenSSL ở trên và thực hiện theo đúng các bước cho hệ điều hành của bạn.

- Kiểm tra biến môi trường (Windows): Đảm bảo rằng bạn đã thêm chính xác đường dẫn

C:\... \OpenSSL-Win64\bin vào biến Path trong Environment Variables và đã khởi động lại cửa sổ Command Prompt/PowerShell sau khi thay đổi.

- Cập nhật OpenSSL:

- Trên Linux, sử dụng lệnh

sudo apt-get upgrade openssl (Ubuntu/Debian) hoặc sudo yum update openssl (CentOS/RHEL) để cập nhật lên phiên bản mới nhất.

- Trên Windows, bạn cần tải về phiên bản cài đặt mới nhất và cài đặt lại.

Best Practices

Để đảm bảo quá trình tạo CSR và quản lý SSL luôn an toàn và hiệu quả, việc tuân thủ các thực hành tốt nhất (best practices) là rất quan trọng. Đây không chỉ là các quy tắc kỹ thuật mà còn là thói quen giúp bạn bảo vệ website của mình một cách chuyên nghiệp.

-

Luôn tạo private key mới cho mỗi CSR: Mỗi khi bạn cần một chứng chỉ SSL mới hoặc gia hạn chứng chỉ cũ, hãy tạo một cặp khóa (private key và public key) hoàn toàn mới. Việc này tuân thủ nguyên tắc “Forward Secrecy” và giảm thiểu rủi ro nếu một khóa cũ bị xâm phạm. Đừng bao giờ tái sử dụng một private key cho nhiều chứng chỉ khác nhau.

-

Kiểm tra kỹ từng trường thông tin trước khi tạo CSR: “Đo bảy lần, cắt một lần”. Hãy dành vài phút để kiểm tra lại tất cả các thông tin bạn sẽ điền, đặc biệt là Common Name. Một sai sót nhỏ có thể khiến bạn phải làm lại toàn bộ quy trình, gây tốn thời gian chờ đợi CA cấp phát lại.

-

Lưu khóa private key ở nơi an toàn, backup bảo mật: Hãy coi private key như chìa khóa két sắt của bạn. Lưu nó trong một thư mục được bảo vệ với quyền truy cập hạn chế trên máy chủ. Đồng thời, hãy có một bản sao lưu (backup) đã được mã hóa của private key và lưu ở một nơi an toàn khác (offline) để phòng trường hợp máy chủ gặp sự cố.

-

Tránh dùng thông tin không chính xác hoặc giả mạo: Việc cung cấp thông tin sai lệch không chỉ khiến yêu cầu CSR của bạn bị từ chối mà còn có thể vi phạm điều khoản dịch vụ của nhà cung cấp chứng chỉ (CA). Thông tin phải luôn trung thực và có thể xác minh được.

-

Sử dụng OpenSSL bản mới nhất hỗ trợ thuật toán hiện đại: Công nghệ bảo mật luôn phát triển. Việc sử dụng phiên bản OpenSSL mới nhất đảm bảo bạn có quyền truy cập vào các thuật toán mã hóa mạnh nhất và các bản vá bảo mật mới nhất, giúp hệ thống của bạn luôn được bảo vệ trước các mối đe dọa đang ngày một tinh vi.

Kết luận

Qua bài viết chi tiết này, chúng ta đã cùng nhau đi qua toàn bộ hành trình tạo CSR để đăng ký chứng chỉ SSL. Từ việc hiểu rõ CSR là gì, vai trò không thể thiếu của nó trong quy trình bảo mật, cho đến việc cài đặt công cụ OpenSSL và thực hành tạo private key cùng CSR một cách chuẩn xác. Có thể thấy, mặc dù quá trình này mang tính kỹ thuật, nhưng nó hoàn toàn không quá phức tạp nếu bạn làm theo từng bước hướng dẫn một cách cẩn thận.

Việc tạo CSR đúng cách không chỉ là một yêu cầu bắt buộc từ các nhà cung cấp chứng chỉ mà còn là bước đầu tiên để bạn xây dựng một nền tảng bảo mật vững chắc cho website của mình. Một CSR chính xác giúp quá trình xác thực và cấp phát SSL diễn ra nhanh chóng, trong khi một private key được bảo vệ an toàn sẽ đảm bảo dữ liệu của người dùng luôn được mã hóa và tin cậy.

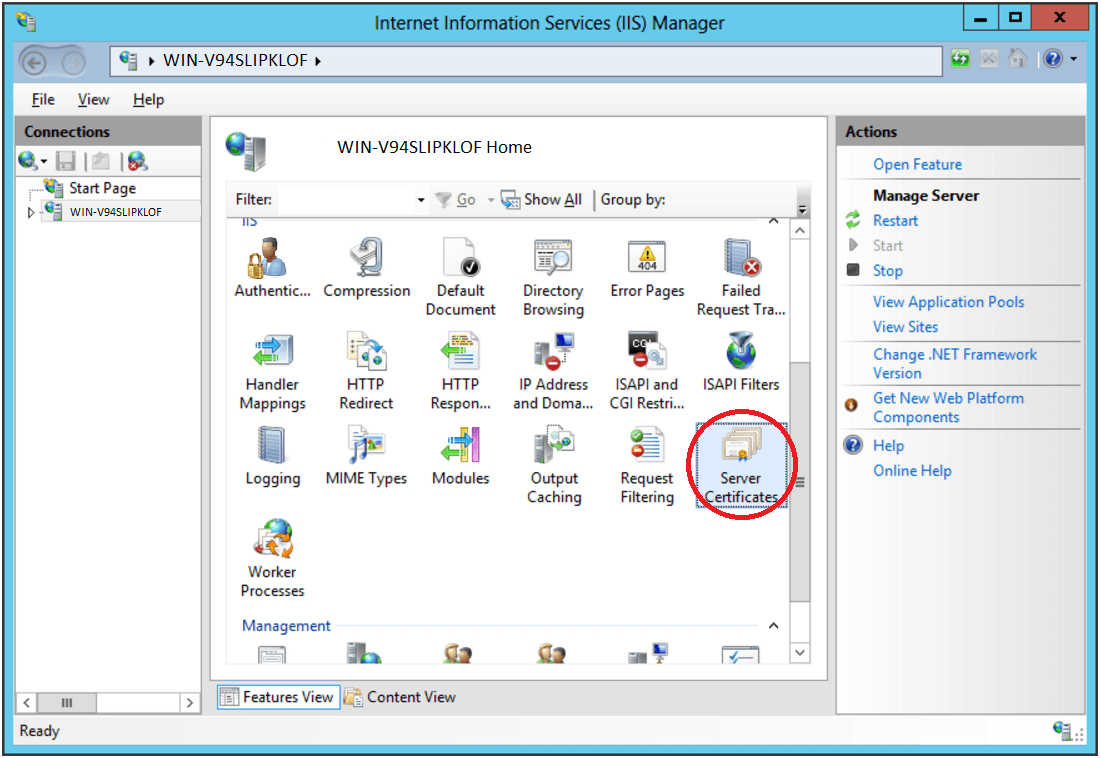

Bước tiếp theo sau khi bạn đã gửi CSR và nhận được chứng chỉ SSL từ nhà cung cấp là cài đặt nó lên máy chủ web của bạn (Apache, Nginx, LiteSpeed,…). Đây là bước cuối cùng để kích hoạt “ổ khóa xanh” trên trang web của bạn. Hãy áp dụng ngay những kiến thức trong bài viết này để tự tin quản lý và bảo mật cho website của mình. Nếu bạn thấy bài viết hữu ích, đừng ngần ngại chia sẻ nó cho bạn bè và đồng nghiệp nhé!