Bạn có biết rằng, ngay cả khi website của bạn được cập nhật thường xuyên, vẫn có những “cửa hậu” tiềm ẩn đang mở ra cho hacker? Nhiều quản trị viên website thường bỏ qua một bước bảo mật cực kỳ quan trọng: tắt các hàm PHP nguy hiểm. Đây là một sơ suất tưởng chừng nhỏ nhưng lại có thể dẫn đến những hậu quả khôn lường, tạo điều kiện cho kẻ xấu chiếm quyền điều khiển máy chủ của bạn. Các hàm PHP như exec, shell_exec, hay system vốn được tạo ra để thực thi các lệnh hệ thống, nhưng khi rơi vào tay kẻ tấn công, chúng trở thành vũ khí lợi hại để cài cắm mã độc và phá hoại dữ liệu. Đừng lo lắng, bài viết này sẽ là người đồng hành tin cậy, hướng dẫn bạn từng bước chi tiết cách tắt các hàm này trên DirectAdmin một cách an toàn và đơn giản nhất. Chúng ta sẽ cùng nhau tìm hiểu từ định nghĩa, tầm quan trọng, cách thực hiện, cho đến các phương pháp kiểm tra và lời khuyên bảo mật bổ sung để bạn có thể tự tin làm chủ “pháo đài” kỹ thuật số của mình.

Giới thiệu về các hàm PHP nguy hiểm và rủi ro bảo mật

Trong thế giới lập trình PHP, có những hàm được ví như con dao hai lưỡi. Chúng mang lại sức mạnh để tương tác sâu với hệ điều hành của máy chủ, nhưng đồng thời cũng là cánh cửa tiềm ẩn những lỗ hổng bảo mật nghiêm trọng nếu không được quản lý chặt chẽ. Hiểu rõ về chúng là bước đầu tiên để bạn xây dựng một hàng rào phòng thủ vững chắc cho website của mình.

Các hàm PHP nguy hiểm phổ biến

Đây là những hàm cho phép PHP thực thi các lệnh trực tiếp trên dòng lệnh (command line) của máy chủ. Kẻ tấn công có thể lợi dụng các lỗ hổng bảo mật trong mã nguồn website của bạn (ví dụ: từ một plugin không an toàn) để chèn các lệnh độc hại thông qua những hàm này. Danh sách các hàm nguy hiểm phổ biến bao gồm:

- exec(), shell_exec(), system(), passthru(): Các hàm này được dùng để thực thi một lệnh bên ngoài và trả về kết quả. Kẻ xấu có thể dùng chúng để chạy các lệnh như

rm -rf / để xóa toàn bộ dữ liệu hoặc wget để tải mã độc về máy chủ.

- popen(), proc_open(): Mở một tiến trình và cho phép tương tác với nó, có thể bị lạm dụng để tạo các kết nối ngược (reverse shell), cho phép hacker điều khiển máy chủ từ xa.

- eval(): Thực thi một chuỗi PHP bất kỳ. Đây là một trong những hàm nguy hiểm nhất vì nó cho phép chạy mã PHP động, một cách hoàn hảo để thực thi mã độc đã được mã hóa hoặc chèn vào từ xa.

- show_source(), highlight_file(): Hiển thị mã nguồn của một file, có thể bị lợi dụng để làm lộ thông tin nhạy cảm như mật khẩu kết nối cơ sở dữ liệu.

- parse_ini_file(): Đọc và phân tích một file INI. Kẻ tấn công có thể sử dụng hàm này để đọc các file cấu hình quan trọng trên máy chủ.

Việc không vô hiệu hóa những hàm này cũng giống như bạn để chìa khóa nhà dưới tấm thảm chùi chân. Dù cửa có khóa, nhưng kẻ trộm thông minh vẫn biết cách tìm ra và đột nhập.

Tác hại và rủi ro bảo mật

Khi một trong các hàm trên bị khai thác, hậu quả có thể vô cùng nghiêm trọng, ảnh hưởng trực tiếp đến hoạt động kinh doanh và uy tín của bạn. Các rủi ro chính bao gồm:

- Thực thi mã độc (Code Execution): Đây là rủi ro lớn nhất. Hacker có thể thực thi bất kỳ lệnh nào trên máy chủ của bạn, từ việc cài đặt phần mềm gián điệp, mã độc tống tiền (ransomware) cho đến các công cụ khai thác tiền ảo làm tiêu tốn tài nguyên server.

- Truy cập và phá hoại dữ liệu: Kẻ tấn công có thể đọc, sửa đổi, hoặc xóa toàn bộ dữ liệu của bạn, bao gồm cơ sở dữ liệu khách hàng, thông tin đơn hàng, và nội dung website.

- Leo thang đặc quyền (Privilege Escalation): Bằng cách thực thi các lệnh hệ thống, hacker có thể tìm cách nâng quyền truy cập từ người dùng web thông thường lên quyền quản trị cao nhất (root), từ đó hoàn toàn chiếm quyền kiểm soát máy chủ.

- Tấn công từ chối dịch vụ (DDoS): Máy chủ của bạn có thể bị biến thành một “botnet” trong mạng botnet, được sử dụng để tấn công các website khác, dẫn đến việc IP của bạn bị đưa vào danh sách đen và dịch vụ bị gián đoạn.

- Mạo danh và lừa đảo: Hacker có thể sử dụng máy chủ của bạn để gửi email spam, lừa đảo (phishing), làm ảnh hưởng nghiêm trọng đến uy tín thương hiệu của bạn.

Những rủi ro này cho thấy rằng việc tắt các hàm PHP không cần thiết không phải là một lựa chọn, mà là một yêu cầu bắt buộc đối với bất kỳ ai nghiêm túc về vấn đề bảo mật website.

Tầm quan trọng của việc tắt hàm PHP nguy hiểm trên máy chủ

Nhiều người cho rằng chỉ cần cài đặt một plugin bảo mật tốt hoặc sử dụng mật khẩu mạnh là đủ để giữ an toàn cho website. Tuy nhiên, đó chỉ là lớp phòng thủ bề mặt. Việc vô hiệu hóa các hàm PHP nguy hiểm chính là cách bạn củng cố nền móng bảo mật từ sâu bên trong, ở cấp độ máy chủ. Đây là một hành động chiến lược mang lại lợi ích kép: vừa bảo vệ tài sản số, vừa đảm bảo sự ổn định cho hoạt động của website.

Bảo mật máy chủ và dữ liệu

Tắt các hàm PHP nguy hiểm là một trong những biện pháp “làm cứng” (hardening) máy chủ hiệu quả nhất. Nó hoạt động dựa trên nguyên tắc “Giảm thiểu bề mặt tấn công” (Attack Surface Reduction). Bằng cách loại bỏ những công cụ mà hacker có thể sử dụng, bạn đã vô hiệu hóa một loạt các kịch bản tấn công tiềm tàng.

Hãy tưởng tượng, ngay cả khi một hacker tìm thấy một lỗ hổng bảo mật trong plugin WordPress của bạn và tải lên được một web shell, nếu các hàm như exec hay system đã bị tắt, web shell đó sẽ trở nên gần như vô dụng. Nó không thể thực thi các lệnh hệ thống, không thể tải thêm mã độc, và không thể leo thang đặc quyền để chiếm quyền kiểm soát máy chủ. Điều này tạo ra một lớp phòng thủ sâu (Defense in Depth) cực kỳ quan trọng. Dữ liệu nhạy cảm của bạn, từ thông tin khách hàng đến bí mật kinh doanh, sẽ được bảo vệ an toàn hơn bao giờ hết, vì kẻ tấn công đã bị tước đi công cụ để tiếp cận và đánh cắp chúng.

Giữ an toàn và ổn định website

Bảo mật và hiệu suất luôn song hành cùng nhau. Một máy chủ bị xâm nhập không chỉ gây mất dữ liệu mà còn làm gián đoạn nghiêm trọng hoạt động của website. Khi hacker chiếm quyền điều khiển, chúng thường sử dụng tài nguyên máy chủ (CPU, RAM) cho các mục đích xấu như khai thác tiền ảo hoặc tấn công DDoS.

Việc này khiến máy chủ của bạn bị quá tải, làm cho website chạy chậm như rùa, thậm chí không thể truy cập được. Hậu quả là trải nghiệm người dùng suy giảm, thứ hạng SEO tụt dốc, và doanh thu bị ảnh hưởng. Bằng cách tắt các hàm PHP nguy hiểm, bạn ngăn chặn được các hoạt động tiêu tốn tài nguyên này ngay từ trong trứng nước. Máy chủ của bạn sẽ hoạt động ổn định hơn, tài nguyên được dành trọn vẹn cho việc phục vụ người dùng hợp lệ. Đây là một bước đi thông minh để đảm bảo website của bạn luôn vận hành mượt mà và an toàn, mang lại sự tin cậy cho khách hàng và đối tác.

Hướng dẫn đăng nhập và truy cập DirectAdmin

Để bắt đầu quá trình vô hiệu hóa các hàm PHP nguy hiểm, trước tiên bạn cần đăng nhập vào bảng điều khiển DirectAdmin. DirectAdmin là một công cụ quản trị hosting mạnh mẽ, cho phép bạn kiểm soát gần như mọi khía cạnh của máy chủ, bao gồm cả việc cấu hình PHP. Quá trình này khá đơn giản và chỉ mất vài phút.

Đăng nhập vào DirectAdmin

Thông thường, nhà cung cấp dịch vụ hosting sẽ gửi cho bạn thông tin đăng nhập ngay sau khi bạn đăng ký dịch vụ. Thông tin này bao gồm địa chỉ truy cập, tên người dùng (username) và mật khẩu (password). Để đăng nhập, bạn hãy làm theo các bước sau:

- Mở trình duyệt web yêu thích của bạn (Chrome, Firefox, Safari,…).

- Nhập địa chỉ truy cập DirectAdmin vào thanh địa chỉ. Địa chỉ này thường có dạng

http://yourdomain.com:2222 hoặc https://your_server_ip:2222. Hãy thay yourdomain.com bằng tên miền của bạn hoặc your_server_ip bằng địa chỉ IP của máy chủ.

- Trang đăng nhập sẽ xuất hiện. Bạn hãy nhập Tên người dùng và Mật khẩu đã được cung cấp.

- Nhấn nút “Sign in” hoặc “Đăng nhập”.

Nếu bạn quên thông tin đăng nhập, hãy liên hệ với bộ phận hỗ trợ của nhà cung cấp hosting để được cấp lại. Việc lưu trữ thông tin này ở một nơi an toàn như trình quản lý mật khẩu là một ý tưởng hay.

Điều hướng đến cấu hình PHP

Sau khi đăng nhập thành công, bạn sẽ thấy giao diện chính của DirectAdmin. Giao diện có thể hơi khác nhau tùy thuộc vào theme (chủ đề) mà nhà cung cấp hosting của bạn đang sử dụng, nhưng về cơ bản, các chức năng sẽ tương tự nhau. Để tìm đến phần cấu hình PHP, bạn hãy tìm mục “Extra Features” (Tính năng bổ sung) hoặc “Advanced Features” (Tính năng nâng cao).

Bên trong mục này, hãy tìm một tùy chọn có tên là “Select PHP Version”. Đây là công cụ phổ biến nhất trên DirectAdmin để quản lý phiên bản PHP và các extension của nó. Nhấp vào đó.

Bạn sẽ được chuyển đến một trang mới. Tại đây, bạn có thể thấy phiên bản PHP hiện tại mà website đang sử dụng. Để chỉnh sửa cấu hình chi tiết, hãy tìm và nhấp vào tab hoặc liên kết có tên “Options”. Trang “Options” này chính là nơi chúng ta sẽ thực hiện việc tắt các hàm PHP nguy hiểm. Nó cho phép bạn tùy chỉnh nhiều thông số trong file php.ini mà không cần phải chỉnh sửa file trực tiếp, giúp quá trình trở nên an toàn và trực quan hơn rất nhiều.

Các bước tắt hàm PHP nguy hiểm trong DirectAdmin

Bây giờ chúng ta đã đến phần quan trọng nhất: trực tiếp vô hiệu hóa các hàm PHP không an toàn. DirectAdmin cung cấp một giao diện rất thân thiện để thực hiện việc này. Bạn không cần phải sử dụng dòng lệnh hay chỉnh sửa các file cấu hình phức tạp. Hãy làm theo các bước dưới đây một cách cẩn thận.

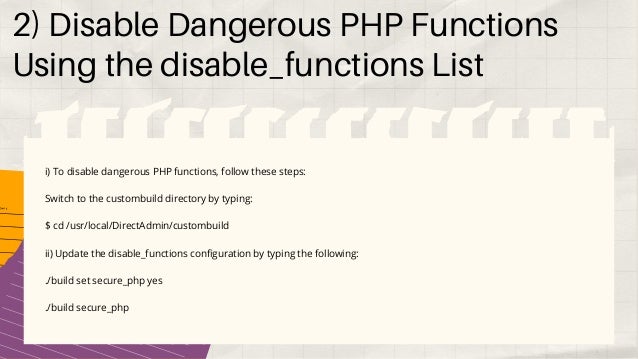

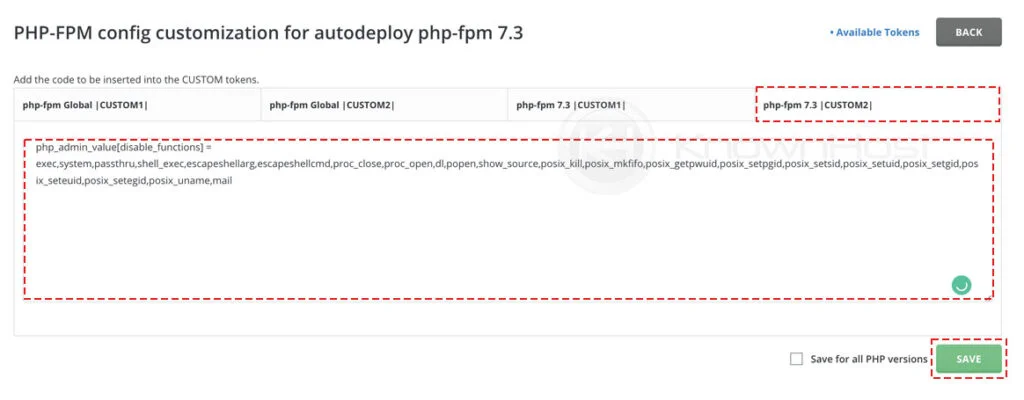

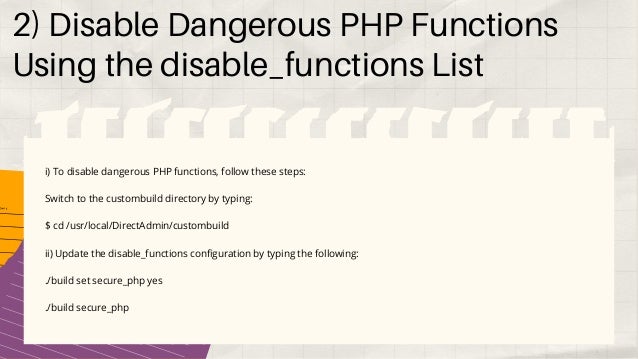

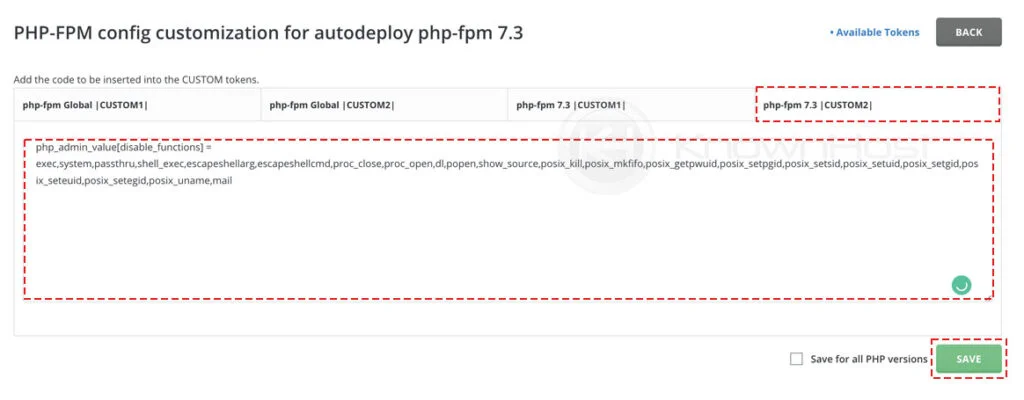

Chỉnh sửa file php.ini hoặc sử dụng giao diện DirectAdmin

Như đã đề cập ở phần trước, sau khi truy cập vào “Select PHP Version” và chuyển qua tab “Options”, bạn sẽ thấy một danh sách dài các tùy chọn cấu hình PHP. Hãy cuộn xuống cho đến khi bạn tìm thấy một ô có nhãn là disable_functions.

Đây chính là nơi bạn sẽ liệt kê tất cả các hàm mà bạn muốn vô hiệu hóa. Các hàm này cần được viết liền nhau và phân cách bởi dấu phẩy (,), không có khoảng trắng ở giữa. Để đảm bảo an toàn tối đa, bạn nên vô hiệu hóa một danh sách đầy đủ các hàm tiềm ẩn rủi ro. Dưới đây là danh sách được khuyên dùng mà bạn có thể sao chép và dán vào ô này:

exec,passthru,shell_exec,system,proc_open,popen,curl_exec,curl_multi_exec,parse_ini_file,show_source,eval,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_exec,pcntl_getpriority,pcntl_setpriority

Sau khi dán danh sách này vào ô disable_functions, hệ thống sẽ tự động lưu lại. Bạn sẽ thấy một thông báo nhỏ xác nhận rằng thay đổi đã được áp dụng. Việc sử dụng giao diện này an toàn hơn nhiều so với việc chỉnh sửa file php.ini thủ công, vì nó tránh được các lỗi cú pháp có thể làm hỏng toàn bộ cấu hình PHP của bạn.

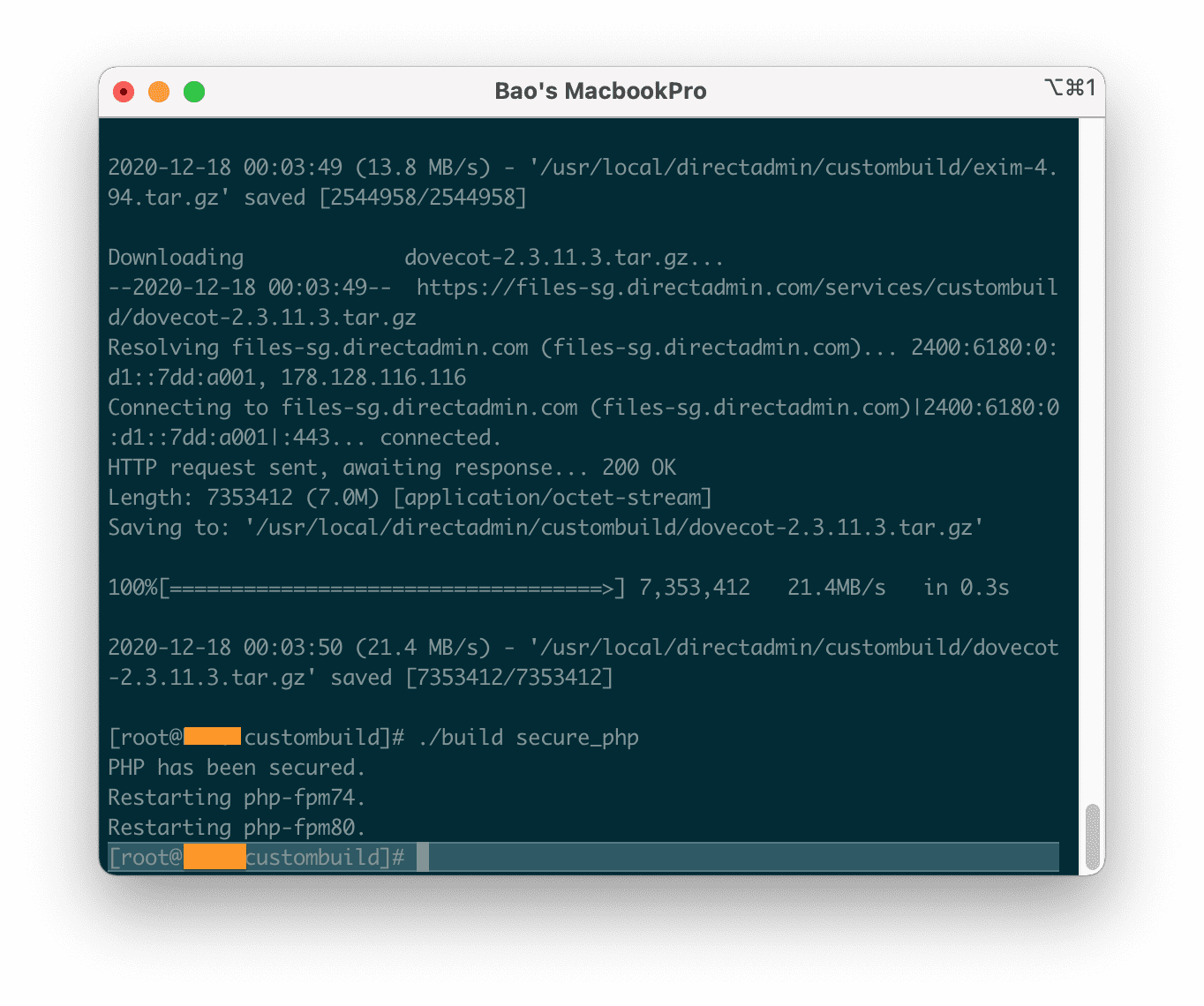

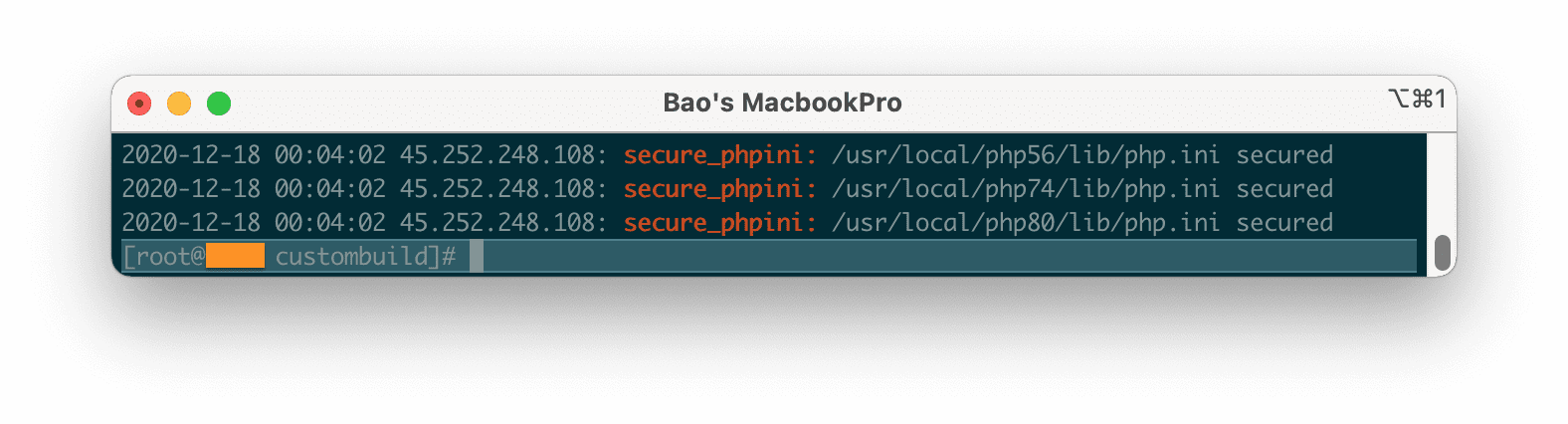

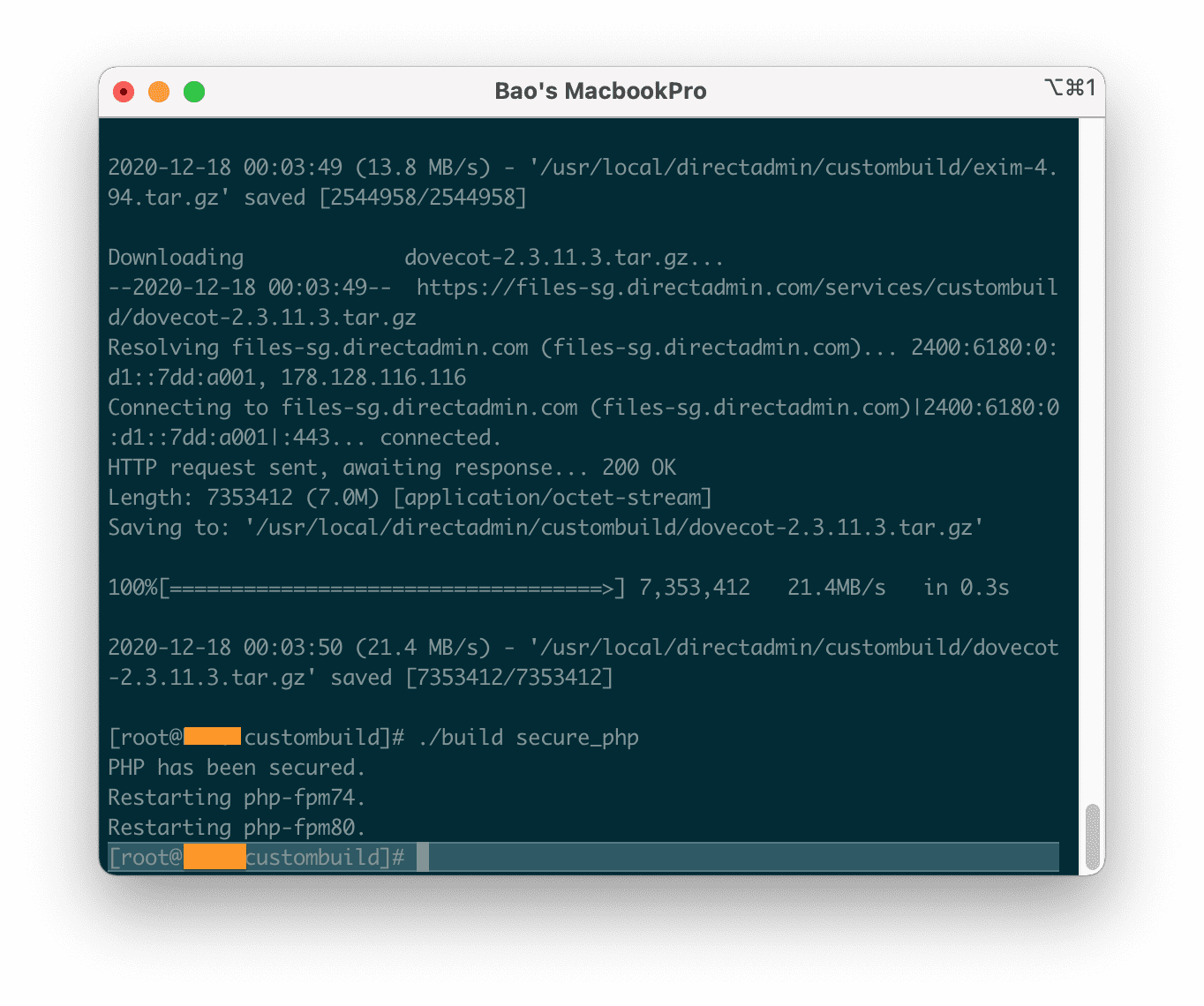

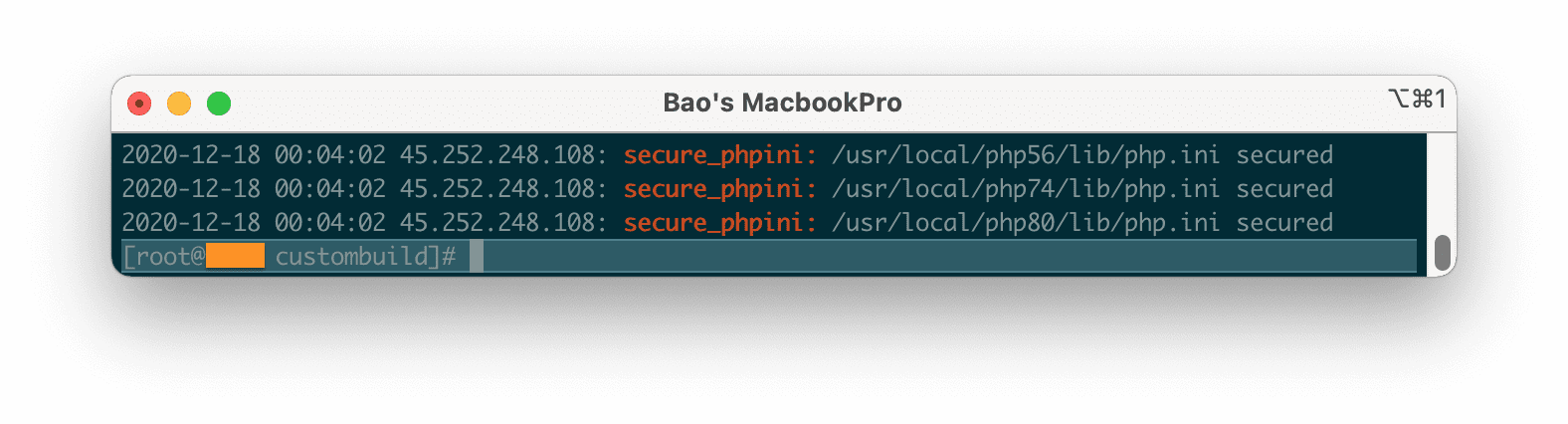

Lưu cấu hình và khởi động lại dịch vụ PHP

Một điểm cực kỳ quan trọng cần lưu ý là các thay đổi trong cấu hình PHP sẽ không có hiệu lực ngay lập tức. Hệ thống cần được “làm mới” để đọc và áp dụng cấu hình mới. Hầu hết các phiên bản DirectAdmin hiện đại được cấu hình để tự động khởi động lại dịch vụ PHP (thường là PHP-FPM) ngay sau khi bạn thay đổi một tùy chọn trong giao diện “Select PHP Version”.

Tuy nhiên, nếu bạn không chắc chắn hoặc muốn đảm bảo mọi thứ được áp dụng, việc khởi động lại các dịch vụ liên quan như Apache hoặc Nginx là một bước nên làm. Nếu bạn có quyền truy cập root (thường là trên VPS hoặc máy chủ riêng), bạn có thể làm điều này qua SSH. Nhưng đối với hầu hết người dùng hosting thông thường, việc thay đổi và lưu trong giao diện DirectAdmin là đủ. Hệ thống sẽ tự động xử lý phần còn lại. Chỉ cần đảm bảo bạn thấy thông báo “Success” hoặc “Saved” sau khi chỉnh sửa là bạn có thể yên tâm rằng cấu hình mới đã được ghi nhận.

Kiểm tra và xác nhận hàm đã được tắt thành công

Sau khi đã thực hiện các bước để vô hiệu hóa hàm, làm thế nào để bạn chắc chắn rằng chúng thực sự đã bị tắt? “Tin tưởng nhưng hãy xác minh” là một nguyên tắc vàng trong quản trị hệ thống. Có hai cách đơn giản để bạn kiểm tra và xác nhận rằng hàng rào bảo mật của mình đã được dựng lên thành công.

Tạo file PHP để kiểm tra hàm

Đây là phương pháp trực tiếp và đáng tin cậy nhất. Bạn sẽ tạo một file PHP đơn giản để thử gọi một trong những hàm đã bị cấm. Nếu hàm đó đã bị tắt, PHP sẽ báo lỗi. Hãy làm theo các bước sau:

- Đăng nhập vào trình quản lý file (File Manager) trong DirectAdmin hoặc sử dụng một trình FTP như FileZilla.

- Điều hướng đến thư mục gốc của website (thường là

public_html).

- Tạo một file mới và đặt tên là

kiemtra.php.

- Mở file này để chỉnh sửa và dán đoạn mã sau vào:

<?php

// Thử kiểm tra hàm 'exec'

if (function_exists('exec')) {

echo 'Hàm exec() vẫn đang được BẬT. Cần kiểm tra lại cấu hình!';

} else {

echo 'Thành công! Hàm exec() đã được TẮT.';

}

// Bạn cũng có thể thử chạy trực tiếp để xem lỗi

@exec('ls', $output);

if (empty($output)) {

echo '<br>Thử chạy lệnh qua exec() không thành công, đúng như mong đợi.';

} else {

echo '<br>Lệnh qua exec() vẫn chạy được, có lỗi bảo mật!';

}

?>

- Lưu file lại và truy cập nó qua trình duyệt bằng cách gõ

http://yourdomain.com/kiemtra.php.

Nếu bạn thấy thông báo “Thành công! Hàm exec() đã được TẮT.”, điều đó có nghĩa là cấu hình của bạn đã được áp dụng chính xác. Ngược lại, nếu nó báo hàm vẫn đang bật, bạn cần quay lại các bước trước để kiểm tra xem mình có làm sai ở đâu không.

Sử dụng công cụ kiểm tra từ xa

Một cách khác để xác nhận là sử dụng các công cụ có sẵn có thể hiển thị thông tin cấu hình PHP của bạn. Phương pháp phổ biến là tạo một file chứa hàm phpinfo(). Hàm này sẽ xuất ra một trang chi tiết tất cả các thông số cấu hình của PHP trên máy chủ của bạn.

Tương tự như trên, hãy tạo một file mới, ví dụ info.php, với nội dung sau:

<?php

phpinfo();

?>

Sau đó, truy cập file này qua trình duyệt. Một trang thông tin chi tiết sẽ hiện ra. Bạn hãy nhấn Ctrl + F (hoặc Cmd + F trên Mac) và tìm kiếm “disable_functions“. Kết quả tìm kiếm sẽ chỉ cho bạn đến dòng liệt kê chính xác các hàm đã bị vô hiệu hóa trong cấu hình của bạn. Hãy đối chiếu danh sách này với danh sách bạn đã nhập ở bước trước. Nếu chúng khớp nhau, bạn đã thành công.

Lưu ý quan trọng: File chứa phpinfo() tiết lộ rất nhiều thông tin nhạy cảm về máy chủ của bạn. Vì vậy, sau khi kiểm tra xong, hãy xóa ngay lập tức file này khỏi máy chủ để tránh bị kẻ xấu lợi dụng.

Tác động của việc tắt hàm đối với vận hành website

Mặc dù việc tắt các hàm PHP nguy hiểm là một biện pháp bảo mật rất được khuyến khích, nó không phải là một hành động không có tác động. Trong một số trường hợp hiếm hoi, việc này có thể ảnh hưởng đến chức năng của một số website hoặc plugin cụ thể. Hiểu rõ những tác động tiềm tàng và cách xử lý chúng sẽ giúp bạn cân bằng giữa an ninh và vận hành.

Phần lớn các website hiện đại, đặc biệt là những website xây dựng trên các mã nguồn mở phổ biến như WordPress, Joomla hay Drupal, đều không cần đến các hàm thực thi lệnh hệ thống để hoạt động. Các nhà phát triển uy tín luôn cố gắng viết mã theo các tiêu chuẩn bảo mật, tránh phụ thuộc vào những hàm nguy hiểm này. Do đó, với hơn 95% các trường hợp, việc tắt các hàm như exec, shell_exec sẽ không gây ra bất kỳ ảnh hưởng tiêu cực nào đến website của bạn.

Tuy nhiên, một số plugin hoặc script chuyên dụng có thể cần đến chúng. Ví dụ, một plugin sao lưu (backup) phức tạp có thể sử dụng shell_exec để gọi lệnh zip hoặc tar của hệ thống nhằm nén file hiệu quả hơn. Một số công cụ chẩn đoán máy chủ hoặc plugin tối ưu hình ảnh cũng có thể dùng các hàm này để tương tác với các thư viện hệ thống. Khi bạn tắt các hàm này, những chức năng cụ thể đó của plugin sẽ ngừng hoạt động và có thể gây ra lỗi trên website.

Vậy làm thế nào để xử lý sự cố? Nếu sau khi tắt các hàm, bạn phát hiện một chức năng quan trọng nào đó bị lỗi, bước đầu tiên là kiểm tra log lỗi (error log) của website. Log lỗi thường sẽ chỉ rõ hàm nào bị thiếu hoặc bị cấm thực thi. Ví dụ, bạn có thể thấy một lỗi như “Fatal error: Call to undefined function shell_exec()” hoặc “Warning: shell_exec() has been disabled for security reasons”. Khi đã xác định được hàm gây lỗi và plugin nào cần nó, bạn có hai lựa chọn:

- Tìm giải pháp thay thế (khuyến khích): Đây là lựa chọn an toàn nhất. Hãy tìm một plugin khác có chức năng tương tự nhưng không yêu cầu các hàm nguy hiểm. Một plugin được lập trình tốt thường sẽ có các phương pháp thay thế an toàn hơn.

- Cho phép một hàm cụ thể (cân nhắc kỹ): Nếu không có giải pháp thay thế, bạn có thể xem xét việc cho phép lại duy nhất hàm đó. Quay trở lại cấu hình

disable_functions và xóa tên hàm đó ra khỏi danh sách. Tuy nhiên, hãy ý thức rằng làm vậy sẽ tạo ra một rủi ro bảo mật nhỏ. Bạn chỉ nên làm điều này nếu bạn hoàn toàn tin tưởng vào mã nguồn của plugin đang sử dụng.

Tóm lại, tác động của việc tắt hàm thường là không đáng kể, nhưng bạn vẫn cần chuẩn bị cho các trường hợp ngoại lệ. Luôn ưu tiên tìm kiếm các giải pháp an toàn hơn trước khi quyết định mở lại bất kỳ “cánh cửa” nào đã đóng.

Lời khuyên bảo mật bổ sung khi quản trị máy chủ

Tắt các hàm PHP nguy hiểm là một bước tiến lớn, nhưng bảo mật máy chủ là một quá trình liên tục và đòi hỏi một chiến lược đa lớp. Để xây dựng một “pháo đài” thực sự vững chắc, bạn nên kết hợp biện pháp này với các thực hành tốt nhất sau đây. Mỗi lớp bảo vệ sẽ củng cố cho các lớp khác, tạo nên một hệ thống phòng thủ toàn diện.

- Thường xuyên cập nhật phần mềm: Đây là quy tắc vàng trong bảo mật. Lỗ hổng phần mềm là một trong những con đường tấn công phổ biến nhất. Hãy đảm bảo rằng mọi thành phần trên máy chủ của bạn đều được cập nhật lên phiên bản mới nhất, bao gồm: hệ điều hành, bảng điều khiển DirectAdmin, phiên bản PHP, web server (Apache, Nginx, LiteSpeed), và đặc biệt là tất cả các ứng dụng web như WordPress, Joomla cùng với các theme và plugin của chúng.

- Sử dụng Tường lửa Ứng dụng Web (WAF): WAF hoạt động như một người gác cổng thông minh cho website của bạn. Nó giám sát các yêu cầu HTTP đến và lọc ra những yêu cầu có dấu hiệu độc hại, chẳng hạn như tấn công SQL injection hoặc Cross-Site Scripting (XSS), trước khi chúng kịp tiếp cận mã nguồn của bạn. Nhiều nhà cung cấp hosting tích hợp sẵn WAF như ModSecurity hay Imunify360, bạn chỉ cần đảm bảo chúng được bật và cấu hình đúng cách.

- Hạn chế quyền người dùng và kiểm tra log định kỳ: Áp dụng nguyên tắc đặc quyền tối thiểu (Principle of Least Privilege). Mỗi người dùng hoặc ứng dụng chỉ nên có những quyền hạn cần thiết để thực hiện công việc của mình. Tránh sử dụng tài khoản

root hoặc admin cho các tác vụ hàng ngày. Đồng thời, hãy tạo thói quen kiểm tra các file log của máy chủ (access log, error log) một cách định kỳ. Log có thể cung cấp những dấu hiệu sớm về các hoạt động đáng ngờ, giúp bạn phát hiện và ngăn chặn các cuộc tấn công trước khi chúng gây ra thiệt hại.

- Đặt mật khẩu mạnh và thay đổi định kỳ: Mật khẩu yếu là một lời mời gọi dành cho hacker. Hãy đảm bảo tất cả các tài khoản, từ DirectAdmin, FTP, SSH cho đến tài khoản quản trị website, đều sử dụng mật khẩu mạnh: dài (trên 12 ký tự), phức tạp (kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt). Sử dụng trình quản lý mật khẩu để tạo và lưu trữ các mật khẩu duy nhất cho mỗi dịch vụ. Kích hoạt xác thực hai yếu tố (2FA) ở bất cứ đâu có thể để tăng cường thêm một lớp bảo vệ.

Bằng cách áp dụng đồng bộ các biện pháp trên, bạn sẽ giảm thiểu đáng kể rủi ro bị tấn công và giữ cho môi trường máy chủ của mình luôn an toàn và ổn định.

Các vấn đề thường gặp và cách khắc phục

Trong quá trình tắt các hàm PHP nguy hiểm, đôi khi bạn có thể gặp phải một vài sự cố không mong muốn. Đừng lo lắng, hầu hết các vấn đề này đều có nguyên nhân rõ ràng và có thể được khắc phục một cách dễ dàng. Dưới đây là hai tình huống phổ biến nhất và cách xử lý chúng.

Hàm vẫn hoạt động sau khi tắt

Bạn đã cẩn thận làm theo hướng dẫn, dán danh sách các hàm vào ô disable_functions, nhưng khi kiểm tra lại bằng file kiemtra.php, bạn ngạc nhiên khi thấy thông báo hàm vẫn đang hoạt động. Đây là một vấn đề khá phổ biến và thường xuất phát từ một trong hai nguyên nhân chính:

- Thay đổi chưa được áp dụng: Như đã đề cập, các thay đổi trong cấu hình PHP cần máy chủ web hoặc dịch vụ PHP-FPM khởi động lại để có hiệu lực. Mặc dù DirectAdmin thường tự động làm điều này, đôi khi quá trình này có thể bị lỗi hoặc chưa kịp thực hiện.

Cách khắc phục: Hãy thử đợi vài phút và kiểm tra lại. Nếu vẫn không được, bạn có thể thử chuyển đổi phiên bản PHP (ví dụ từ 7.4 sang 8.0 rồi quay lại 7.4). Hành động này thường buộc DirectAdmin phải khởi động lại dịch vụ PHP và tải lại cấu hình mới.

- Chỉnh sửa sai file cấu hình: Nếu bạn không sử dụng giao diện “Select PHP Version” mà chỉnh sửa

php.ini thủ công, có khả năng bạn đã chỉnh sửa nhầm file. Một máy chủ có thể có nhiều file php.ini khác nhau: một cho giao diện dòng lệnh (CLI), một cho Apache, một cho FPM, v.v.

Cách khắc phục: Cách tốt nhất là luôn sử dụng giao diện đồ họa mà DirectAdmin cung cấp. Nó đảm bảo rằng bạn đang chỉnh sửa đúng file cấu hình được website của bạn sử dụng. Hãy kiểm tra lại đường dẫn và đảm bảo bạn đã lưu thay đổi vào đúng nơi.

Website bị lỗi do tắt hàm

Một tình huống khác là sau khi bạn áp dụng cấu hình mới, một phần hoặc toàn bộ website của bạn đột nhiên hiển thị lỗi 500 hoặc một trang trắng. Điều này gần như chắc chắn là do một plugin hoặc một đoạn mã trong theme của bạn yêu cầu một trong những hàm vừa bị tắt để hoạt động.

- Phân tích để tìm ra nguyên nhân: Bước đầu tiên là xác định chính xác “thủ phạm”. Hãy truy cập vào trình quản lý file của DirectAdmin và tìm file

error_log. File này thường nằm trong thư mục public_html. Mở nó lên và xem các lỗi gần nhất. Bạn sẽ thấy các thông báo lỗi rõ ràng chỉ ra hàm nào đã bị vô hiệu hóa và file nào đã cố gắng gọi nó.

Cách khắc phục: Khi đã biết plugin hoặc script nào gây ra lỗi và hàm nào nó cần, bạn có ba hướng giải quyết:

- Tìm plugin thay thế (An toàn nhất): Tìm kiếm một plugin khác có chức năng tương tự nhưng được lập trình theo các tiêu chuẩn bảo mật hiện đại và không cần các hàm nguy hiểm.

- Liên hệ nhà phát triển: Gửi yêu cầu hỗ trợ cho nhà phát triển plugin, hỏi xem có cách nào để chức năng hoạt động mà không cần hàm đó không, hoặc liệu họ có kế hoạch cập nhật để loại bỏ sự phụ thuộc này không.

- Tạo ngoại lệ (Cân nhắc kỹ): Nếu đó là một chức năng không thể thay thế, bạn có thể quay lại phần

disable_functions và xóa tên hàm cụ thể đó ra khỏi danh sách. Đây là lựa chọn cuối cùng và bạn cần chấp nhận rủi ro bảo mật đi kèm.

Bằng cách tiếp cận vấn đề một cách có hệ thống, bạn có thể dễ dàng chẩn đoán và khắc phục các sự cố, đảm bảo website vừa an toàn vừa hoạt động ổn định.

Best Practices

Để việc quản lý các hàm PHP nguy hiểm thực sự hiệu quả và bền vững, không chỉ đơn giản là thực hiện một lần rồi quên. Bạn cần áp dụng các thực hành tốt nhất sau đây để duy trì một môi trường máy chủ an toàn và dễ quản lý trong dài hạn.

- Thường xuyên rà soát và cập nhật danh sách hàm bị tắt: Thế giới bảo mật luôn thay đổi. Các phiên bản PHP mới có thể giới thiệu thêm các hàm mới có khả năng bị lạm dụng, hoặc các nhà nghiên cứu có thể phát hiện ra những cách khai thác mới đối với các hàm cũ. Hãy dành thời gian mỗi quý hoặc mỗi nửa năm để tìm hiểu và cập nhật danh sách

disable_functions của bạn. Đây là một hành động nhỏ nhưng giúp bạn luôn đi trước một bước so với các mối đe dọa.

- Sao lưu cấu hình trước khi thay đổi: Trước khi bạn thực hiện bất kỳ thay đổi nào đối với cấu hình PHP, đặc biệt là lần đầu tiên, hãy sao chép lại danh sách

disable_functions hiện tại và lưu nó vào một file văn bản. Việc này sẽ giúp bạn dễ dàng khôi phục lại trạng thái ban đầu nếu có sự cố xảy ra, chẳng hạn như website bị lỗi sau khi áp dụng cấu hình mới. Thao tác này chỉ mất vài giây nhưng có thể tiết kiệm cho bạn hàng giờ khắc phục sự cố sau này.

- Không tắt hàm một cách tùy tiện, cần kiểm tra nhu cầu ứng dụng: Mặc dù danh sách các hàm nguy hiểm được khuyến nghị là khá toàn diện, bạn nên hiểu rằng không phải mọi website đều giống nhau. Trước khi áp dụng một danh sách dài, nếu có thể, hãy kiểm tra tài liệu kỹ thuật của các ứng dụng, plugin quan trọng trên website của bạn để xem chúng có yêu cầu đặc biệt nào không. Một cách tiếp cận thận trọng là bắt đầu với việc tắt các hàm nguy hiểm nhất (

exec, shell_exec, system, eval) và theo dõi hoạt động của website trước khi tắt thêm các hàm khác.

- Thiết lập quyền truy cập riêng biệt, hạn chế truy cập root: Thực hành này không chỉ áp dụng cho việc tắt hàm PHP mà còn cho toàn bộ công tác quản trị máy chủ. Tránh sử dụng tài khoản

admin của DirectAdmin cho mọi tác vụ. Nếu có nhiều người cùng quản trị, hãy tạo các tài khoản người dùng (User) riêng biệt với quyền hạn được giới hạn trong phạm vi cần thiết. Điều này không chỉ tăng cường bảo mật mà còn giúp truy vết dễ dàng hơn khi có sự cố xảy ra.

Việc tuân thủ những nguyên tắc này sẽ biến bạn từ một người dùng thông thường thành một quản trị viên máy chủ chủ động và có trách nhiệm, đảm bảo tài sản kỹ thuật số của bạn luôn được bảo vệ ở mức cao nhất.

Kết luận

Qua bài viết chi tiết này, chúng ta đã cùng nhau đi qua một hành trình quan trọng trong việc củng cố “pháo đài” kỹ thuật số của bạn. Việc tắt các hàm PHP nguy hiểm trên DirectAdmin không phải là một kỹ thuật cao siêu, mà là một bước đi cơ bản nhưng lại có tác động vô cùng to lớn đến an ninh máy chủ. Nó giống như việc bạn khóa thêm một lớp cửa vững chắc, ngăn chặn hiệu quả những nỗ lực xâm nhập của kẻ xấu, ngay cả khi chúng đã vượt qua được các lớp phòng thủ bên ngoài.

Tóm lại, vô hiệu hóa các hàm như exec, shell_exec, system giúp giảm thiểu đáng kể bề mặt tấn công, ngăn ngừa các kịch bản thực thi mã độc, đánh cắp dữ liệu và chiếm quyền điều khiển máy chủ. Đây là một hành động thiết yếu để bảo vệ không chỉ dữ liệu của bạn mà còn cả uy tín thương hiệu và sự ổn định trong hoạt động kinh doanh. Giao diện thân thiện của DirectAdmin giúp quá trình này trở nên đơn giản và an toàn cho mọi đối tượng người dùng, từ người mới bắt đầu đến các quản trị viên kinh nghiệm.

Đừng chần chừ nữa. Hãy dành ra 15 phút ngay bây giờ để kiểm tra và áp dụng những hướng dẫn trong bài viết này cho máy chủ của bạn. Sự an tâm mà nó mang lại chắc chắn sẽ xứng đáng với nỗ lực bạn bỏ ra. Sau khi hoàn thành, bạn có thể tìm hiểu thêm các chủ đề nâng cao khác như cách cấu hình Tường lửa Ứng dụng Web (WAF) hay các phương pháp tối ưu hiệu năng PHP để tiếp tục hoàn thiện kỹ năng quản trị website của mình.