Trong kỷ nguyên số, việc quản lý và truyền tải tệp tin từ xa một cách an toàn và hiệu quả là nhu cầu thiết yếu đối với bất kỳ quản trị viên hệ thống, nhà phát triển web hay thậm chí là người dùng cá nhân. Giao thức truyền tệp (FTP) đã ra đời để giải quyết bài toán này, nhưng đi kèm với đó là những thách thức không nhỏ về bảo mật và quản lý người dùng. Làm thế nào để tạo ra một môi trường FTP nơi mỗi người dùng có không gian riêng, bị giới hạn trong thư mục của mình và mọi dữ liệu truyền đi đều được mã hóa? Đây chính là lúc vsftpd (Very Secure FTP Daemon) trên nền tảng Ubuntu 20.04 thể hiện sức mạnh của mình. Bài viết này sẽ là kim chỉ nam chi tiết, hướng dẫn bạn từng bước cài đặt, cấu hình và bảo mật máy chủ FTP với vsftpd, đảm bảo sự ổn định và an toàn tuyệt đối.

Giới thiệu về vsftpd và vai trò của nó trong dịch vụ FTP

FTP (File Transfer Protocol) là một trong những giao thức mạng lâu đời và phổ biến nhất, được thiết kế để truyền tệp tin giữa máy khách và máy chủ trên một mạng máy tính. Tầm quan trọng của nó là không thể phủ nhận, từ việc cập nhật mã nguồn website, sao lưu dữ liệu, đến chia sẻ tài nguyên nội bộ trong một tổ chức. Dù bạn là một nhà phát triển hay quản trị viên hệ thống, FTP luôn là một công cụ quen thuộc.

Tuy nhiên, việc sử dụng FTP cũng đi kèm với nhiều vấn đề cố hữu. Thách thức lớn nhất chính là bảo mật, vì FTP truyền thống gửi dữ liệu (bao gồm cả tên người dùng và mật khẩu) dưới dạng văn bản thuần, rất dễ bị kẻ xấu nghe lén. Ngoài ra, việc quản lý người dùng và phân quyền truy cập sao cho mỗi người chỉ có thể thấy và thao tác trên thư mục của mình cũng là một bài toán phức tạp.

Để giải quyết những vấn đề này, vsftpd (Very Secure FTP Daemon) đã ra đời và trở thành lựa chọn hàng đầu trên các hệ thống Linux, đặc biệt là Ubuntu. vsftpd là một máy chủ FTP nhẹ, ổn định và cực kỳ tập trung vào bảo mật. Các tính năng nổi bật của nó bao gồm: hỗ trợ mã hóa qua SSL/TLS, khả năng “nhốt” người dùng trong thư mục chính của họ (chroot jail), cấu hình linh hoạt và hiệu suất cao. Khi sử dụng trên hệ điều hành Ubuntu 20.04, vsftpd được hưởng lợi từ sự ổn định của hệ điều hành và cộng đồng hỗ trợ rộng lớn.

Trong bài viết này, chúng ta sẽ cùng nhau đi qua một hành trình hoàn chỉnh: từ việc chuẩn bị hệ thống Ubuntu 20.04, tiến hành cài đặt vsftpd, cấu hình chi tiết để tạo các thư mục riêng biệt cho từng người dùng, tăng cường bảo mật với SSL/TLS, và cuối cùng là cách kiểm tra, khắc phục các sự cố thường gặp. Hãy bắt đầu xây dựng một máy chủ FTP an toàn và chuyên nghiệp!

Yêu cầu hệ thống và chuẩn bị môi trường trên Ubuntu 20.04

Trước khi bắt tay vào cài đặt, việc đảm bảo hệ thống của bạn đáp ứng các yêu cầu cần thiết và được chuẩn bị kỹ lưỡng là bước đầu tiên và quan trọng nhất. Nó giúp quá trình cài đặt diễn ra suôn sẻ và tránh được những lỗi không đáng có.

Yêu cầu phần cứng và phần mềm cơ bản

Một trong những ưu điểm lớn của vsftpd là nó rất nhẹ và không đòi hỏi nhiều tài nguyên. Tuy nhiên, để đảm bảo máy chủ hoạt động ổn định, bạn cần đáp ứng các yêu cầu tối thiểu sau:

- Hệ điều hành: Bài hướng dẫn này được thực hiện trên phiên bản Ubuntu 20.04 LTS (Focal Fossa). Các phiên bản Ubuntu khác có thể có một vài khác biệt nhỏ trong tên gói hoặc đường dẫn tệp cấu hình.

- Tài nguyên tối thiểu:

- CPU: 1 core là đủ cho một máy chủ FTP cơ bản.

- RAM: Tối thiểu 512MB, nhưng 1GB RAM trở lên được khuyến nghị để hệ điều hành và các dịch vụ khác chạy mượt mà.

- Bộ nhớ: Ít nhất 10GB dung lượng trống để chứa hệ điều hành, vsftpd và các tệp tin của người dùng. Dung lượng thực tế sẽ phụ thuộc vào nhu cầu lưu trữ của bạn.

Chuẩn bị môi trường trước khi cài đặt vsftpd

Khi đã có một máy chủ Ubuntu 20.04 sẵn sàng, hãy thực hiện các bước chuẩn bị sau để đảm bảo môi trường sạch sẽ và cập nhật.

1. Cập nhật hệ thống:

Luôn luôn là một thói quen tốt khi cập nhật và sao lưu danh sách gói và nâng cấp các gói hiện có lên phiên bản mới nhất. Điều này giúp vá các lỗ hổng bảo mật và cải thiện tính ổn định. Mở terminal và chạy lệnh sau:

sudo apt update && sudo apt upgrade -y

Lệnh này sẽ yêu cầu mật khẩu quản trị của bạn. Hãy nhập và chờ quá trình hoàn tất.

2. Kiểm tra kết nối mạng và quyền người dùng sudo:

Đảm bảo máy chủ của bạn có kết nối Internet ổn định để tải gói cài đặt vsftpd. Đồng thời, bạn cần đăng nhập bằng một tài khoản có quyền sudo (quyền quản trị) để thực hiện các lệnh cài đặt và cấu hình hệ thống.

3. Tạo người dùng FTP nếu cần thiết:

Mặc dù bạn có thể tạo người dùng sau khi cài đặt vsftpd, nhưng việc chuẩn bị sẵn một vài người dùng để kiểm thử cũng là một ý hay. Ví dụ, để tạo một người dùng mới tên là ducftp, hãy sử dụng lệnh:

sudo adduser ducftp

Hệ thống sẽ yêu cầu bạn đặt mật khẩu và cung cấp một số thông tin bổ sung (bạn có thể bỏ qua bằng cách nhấn Enter). Người dùng này sẽ được sử dụng để đăng nhập vào máy chủ FTP sau này. Sau khi hoàn thành các bước chuẩn bị này, hệ thống của bạn đã sẵn sàng để cài đặt vsftpd.

Với môi trường đã được chuẩn bị kỹ lưỡng, việc cài đặt vsftpd trên Ubuntu 20.04 trở nên vô cùng đơn giản và nhanh chóng nhờ vào trình quản lý gói APT. Quá trình này chỉ mất vài phút để hoàn thành.

Các bước cài đặt vsftpd

1. Cài đặt vsftpd bằng apt:

Mở terminal và thực thi lệnh sau để cài đặt gói vsftpd từ kho lưu trữ chính thức của Ubuntu:

sudo apt install vsftpd -y

Tham số -y sẽ tự động xác nhận việc cài đặt mà không cần hỏi lại, giúp quá trình diễn ra nhanh hơn.

2. Sao lưu tệp cấu hình gốc:

Trước khi thực hiện bất kỳ thay đổi nào, đây là một bước cực kỳ quan trọng để đảm bảo an toàn. Chúng ta sẽ sao lưu tệp cấu hình gốc /etc/vsftpd.conf phòng trường hợp cần khôi phục lại cài đặt mặc định.

sudo cp /etc/vsftpd.conf /etc/vsftpd.conf.original

Bây giờ, nếu bạn cấu hình sai, bạn luôn có thể quay lại trạng thái ban đầu bằng cách sao chép tệp .original này.

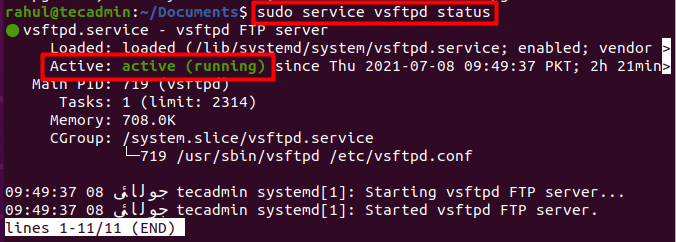

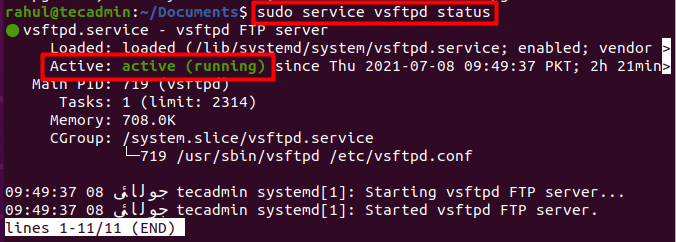

3. Kiểm tra trạng thái dịch vụ sau khi cài đặt:

Sau khi cài đặt hoàn tất, dịch vụ vsftpd thường sẽ tự động khởi động. Để chắc chắn, hãy kiểm tra trạng thái của nó bằng lệnh:

sudo systemctl status vsftpd

Nếu dịch vụ đang chạy bình thường, bạn sẽ thấy một dòng chữ màu xanh lá cây ghi active (running). Nếu không, bạn có thể khởi động nó thủ công bằng lệnh sudo systemctl start vsftpd.

Quản lý dịch vụ là một kỹ năng cần thiết khi làm việc với bất kỳ máy chủ nào. Với Ubuntu, chúng ta sử dụng systemctl để điều khiển các dịch vụ hệ thống.

1. Thiết lập tự khởi động vsftpd khi boot máy:

Để đảm bảo máy chủ FTP của bạn luôn sẵn sàng hoạt động mỗi khi máy chủ khởi động lại, bạn cần kích hoạt dịch vụ vsftpd. Lệnh này sẽ tạo các liên kết tượng trưng cần thiết để dịch vụ khởi động cùng hệ thống.

sudo systemctl enable vsftpd

2. Dùng systemctl để quản lý vsftpd:

Bạn sẽ thường xuyên sử dụng các lệnh sau để quản lý dịch vụ vsftpd:

- Để khởi động dịch vụ:

sudo systemctl start vsftpd

- Để dừng dịch vụ:

sudo systemctl stop vsftpd

- Để khởi động lại dịch vụ (sau khi thay đổi cấu hình):

sudo systemctl restart vsftpd

- Để xem trạng thái chi tiết:

sudo systemctl status vsftpd

Đến đây, bạn đã cài đặt thành công vsftpd trên máy chủ Ubuntu 20.04. Bước tiếp theo và cũng là phần quan trọng nhất là cấu hình dịch vụ để tạo ra một môi trường an toàn và riêng biệt cho từng người dùng.

Cấu hình vsftpd để tạo thư mục người dùng riêng biệt

Đây là phần cốt lõi của việc thiết lập một máy chủ FTP chuyên nghiệp. Mục tiêu của chúng ta là “nhốt” (chroot) mỗi người dùng vào thư mục chính (home) của họ, ngăn họ truy cập vào các phần còn lại của hệ thống. Điều này không chỉ giúp tăng cường bảo mật mà còn giúp quản lý tệp tin dễ dàng hơn.

Cấu hình cơ bản cho user chroot và các thư mục home riêng biệt

Giải thích về chroot:

Hãy tưởng tượng chroot giống như việc bạn đưa một người vào một căn phòng và khóa cửa lại. Người đó chỉ có thể nhìn thấy và tương tác với những thứ bên trong căn phòng đó, hoàn toàn không biết gì về thế giới bên ngoài. Tương tự, khi một người dùng FTP bị chroot, thư mục home của họ sẽ trở thành thư mục gốc (/) đối với họ. Họ không thể di chuyển lên các cấp thư mục cao hơn để xem tệp tin hệ thống như /etc hay /var.

Cấu hình file /etc/vsftpd.conf:

Bây giờ, chúng ta sẽ chỉnh sửa tệp cấu hình chính của vsftpd. Hãy mở tệp này bằng một trình soạn thảo văn bản như nano:

sudo nano /etc/vsftpd.conf

Tìm và chỉnh sửa các dòng sau để đảm bảo chúng có giá trị như bên dưới. Nếu một dòng nào đó có dấu # ở đầu, hãy xóa nó đi để kích hoạt tùy chọn.

# Tắt truy cập ẩn danh

anonymous_enable=NO

# Cho phép người dùng cục bộ (local users) đăng nhập

local_enable=YES

# Cho phép các lệnh ghi như upload, tạo thư mục

write_enable=YES

# "Nhốt" người dùng cục bộ vào thư mục home của họ

chroot_local_user=YES

# Thêm dòng này để giải quyết lỗi "refusing to run with writable root inside chroot()"

allow_writeable_chroot=YES

# Sử dụng giờ địa phương thay vì GMT

use_localtime=YES

Sau khi chỉnh sửa xong, hãy lưu tệp và thoát khỏi nano (nhấn Ctrl + X, sau đó Y, và Enter).

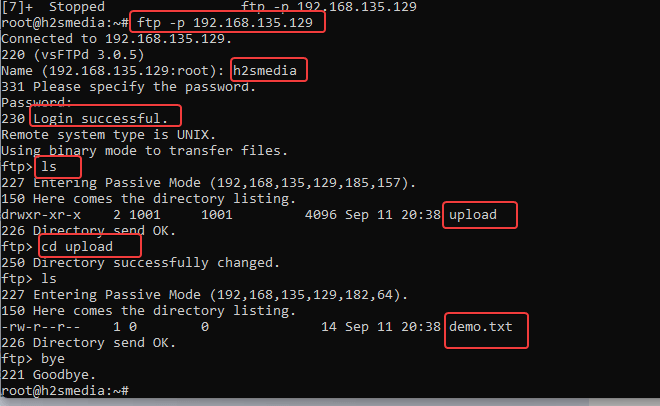

Tạo và phân quyền thư mục người dùng

Với cấu hình trên, mỗi người dùng sẽ bị giới hạn trong thư mục home của họ (ví dụ /home/ducftp). Tuy nhiên, để tuân thủ các yêu cầu bảo mật của vsftpd và cho phép người dùng upload tệp, chúng ta cần một cấu trúc thư mục cụ thể.

1. Tạo thư mục home cho người dùng FTP:

Giả sử chúng ta có người dùng ducftp đã tạo ở bước trước. Theo mặc định, thư mục home của họ là /home/ducftp. Vì lý do bảo mật, vsftpd yêu cầu thư mục gốc chroot (tức là /home/ducftp) không được có quyền ghi. Do đó, chúng ta sẽ tạo một thư mục con bên trong để người dùng upload tệp.

sudo mkdir -p /home/ducftp/ftp/upload

2. Điều chỉnh quyền truy cập an toàn:

Bây giờ, chúng ta sẽ thiết lập quyền sở hữu và quyền truy cập cho các thư mục này.

- Đặt quyền sở hữu thư mục

ftp cho người dùng ducftp:

sudo chown ducftp:ducftp /home/ducftp/ftp

- Xóa quyền ghi của thư mục gốc

chroot (/home/ducftp) đối với tất cả người dùng, chỉ để lại quyền đọc và thực thi:

sudo chmod a-w /home/ducftp

- Cấp toàn quyền cho người dùng

ducftp trên thư mục upload của họ:

sudo chown ducftp:ducftp /home/ducftp/ftp/upload

sudo chmod 755 /home/ducftp/ftp/upload

Với cấu trúc này, khi ducftp đăng nhập, họ sẽ ở trong thư mục / (thực tế là /home/ducftp), họ sẽ thấy một thư mục con tên là ftp. Họ không thể tạo tệp ở đây nhưng có thể vào trong thư mục ftp và sau đó vào thư mục upload để tải tệp lên.

Cuối cùng, đừng quên khởi động lại vsftpd để áp dụng tất cả các thay đổi:

sudo systemctl restart vsftpd

Giờ đây, máy chủ FTP của bạn đã được cấu hình để cung cấp không gian làm việc riêng biệt và an toàn cho mỗi người dùng.

Phân quyền truy cập và bảo mật cho các thư mục người dùng

Sau khi đã thiết lập thành công các thư mục người dùng riêng biệt, bước tiếp theo là tinh chỉnh quyền truy cập và gia cố lớp bảo mật cho kết nối FTP. Điều này đảm bảo rằng dữ liệu không chỉ được tổ chức tốt mà còn được truyền đi một cách an toàn, tránh bị rò rỉ thông tin nhạy cảm.

Thiết lập giới hạn quyền truy cập trên thư mục FTP

Mặc dù chúng ta đã cấu hình quyền ghi cơ bản, vsftpd còn cung cấp nhiều tùy chọn linh hoạt hơn để kiểm soát hành động của người dùng.

1. Phân quyền đọc/ghi theo từng người dùng hoặc nhóm:

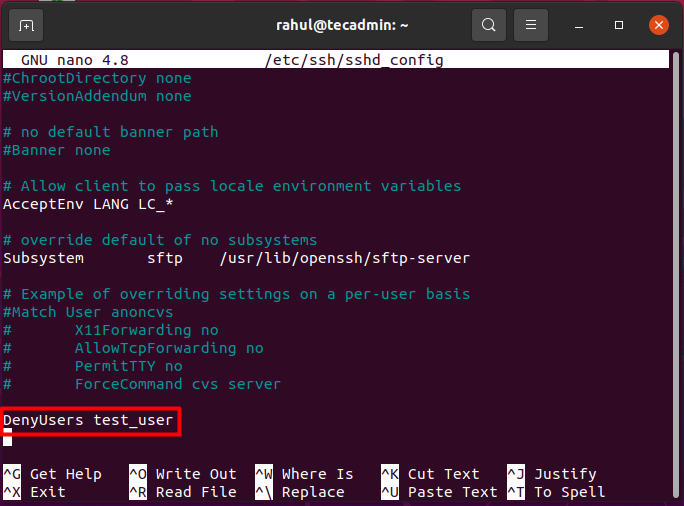

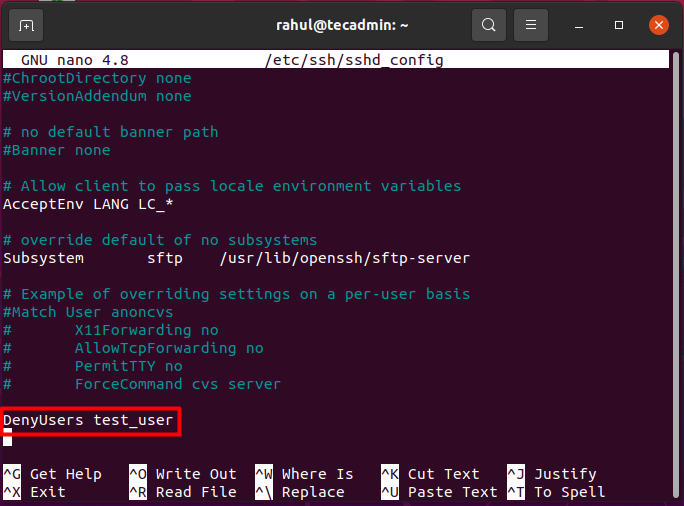

Mặc định, write_enable=YES áp dụng cho tất cả người dùng cục bộ. Tuy nhiên, bạn có thể tạo một danh sách các người dùng được phép hoặc bị cấm ghi. Mở tệp /etc/vsftpd.conf:

sudo nano /etc/vsftpd.conf

Thêm các dòng sau để tạo danh sách trắng (chỉ những người trong danh sách mới được upload):

# Kích hoạt danh sách kiểm soát quyền ghi

write_enable=YES

chown_uploads=YES

chown_username=whoever

userlist_enable=YES

userlist_file=/etc/vsftpd.user_list

userlist_deny=NO

Sau đó, tạo tệp /etc/vsftpd.user_list và thêm tên của những người dùng bạn muốn cho phép upload, mỗi người một dòng.

2. Kích hoạt ẩn thư mục hoặc giới hạn chức năng:

Bạn có thể kiểm soát các lệnh mà người dùng có thể thực thi. Ví dụ, để cấm người dùng xóa hoặc đổi tên tệp, bạn có thể thêm các tùy chọn sau vào vsftpd.conf:

cmds_allowed=FEAT,REST,CWD,LIST,MDTM,MKD,NLST,PASS,PASV,PORT,PWD,QUIT,RMD,SIZE,STOR,TYPE,USER

Dòng lệnh này chỉ cho phép một danh sách cụ thể các lệnh FTP, loại bỏ các lệnh như DELE (xóa) và RNFR (đổi tên). Đây là một cách tiếp cận nâng cao nhưng rất hiệu quả để giới hạn quyền lực của người dùng.

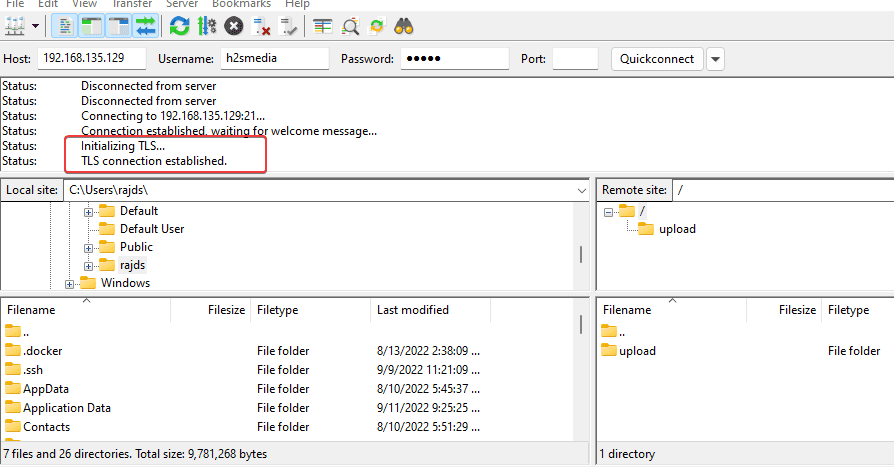

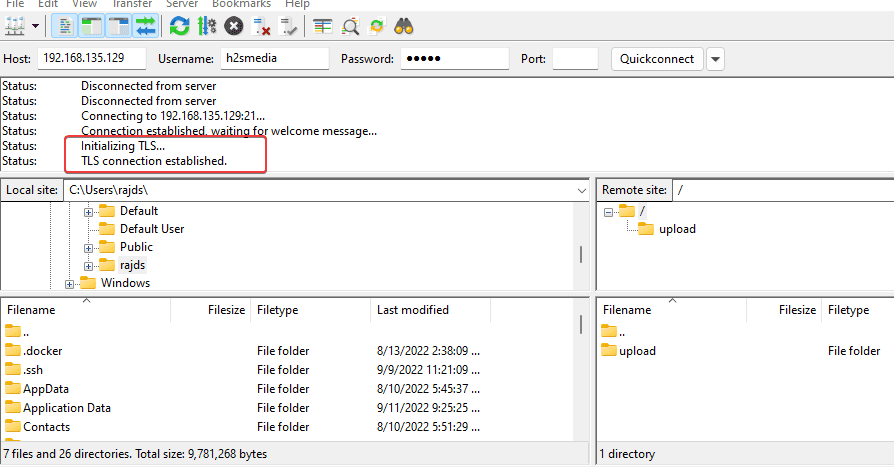

Đây là bước tối quan trọng để mã hóa dữ liệu truyền tải giữa máy khách và máy chủ, ngăn chặn việc nghe lén mật khẩu và nội dung tệp tin.

1. Cài đặt chứng chỉ SSL cho vsftpd:

Chúng ta sẽ tạo một chứng chỉ SSL tự ký (self-signed) cho mục đích này. Lệnh sau sẽ tạo ra cả khóa riêng tư và chứng chỉ công khai trong một tệp duy nhất, có hiệu lực trong 365 ngày.

sudo openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout /etc/ssl/private/vsftpd.pem -out /etc/ssl/private/vsftpd.pem

Trong quá trình tạo, bạn sẽ được yêu cầu nhập một số thông tin (Tên quốc gia, Tỉnh, Thành phố…). Bạn có thể điền thông tin của mình hoặc nhấn Enter để bỏ qua.

2. Cấu hình bắt buộc mã hóa dữ liệu:

Bây giờ, hãy mở lại tệp /etc/vsftpd.conf để chỉ cho vsftpd biết vị trí của chứng chỉ và kích hoạt SSL/TLS.

sudo nano /etc/vsftpd.conf

Thêm các dòng sau vào cuối tệp:

# Đường dẫn đến chứng chỉ SSL

rsa_cert_file=/etc/ssl/private/vsftpd.pem

rsa_private_key_file=/etc/ssl/private/vsftpd.pem

# Kích hoạt SSL

ssl_enable=YES

# Ngăn chặn kết nối ẩn danh qua SSL

allow_anon_ssl=NO

# Bắt buộc người dùng cục bộ sử dụng SSL để truyền dữ liệu

force_local_data_ssl=YES

# Bắt buộc người dùng cục bộ sử dụng SSL để gửi mật khẩu

force_local_logins_ssl=YES

# Sử dụng phiên bản TLS an toàn

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NO

# Yêu cầu tái sử dụng SSL session cho kết nối dữ liệu

require_ssl_reuse=NO

# Lựa chọn các bộ mã hóa SSL mạnh

ssl_ciphers=HIGH

Lưu tệp và khởi động lại vsftpd:

sudo systemctl restart vsftpd

Bây giờ, máy chủ FTP của bạn không chỉ phân quyền chặt chẽ mà còn yêu cầu tất cả kết nối phải được mã hóa, nâng cao đáng kể mức độ bảo mật.

Kiểm tra và khắc phục sự cố khi thiết lập vsftpd

Ngay cả khi đã làm theo hướng dẫn cẩn thận, bạn vẫn có thể gặp phải một số lỗi trong quá trình cấu hình và kết nối. Việc biết cách chẩn đoán và xử lý các sự cố phổ biến là một kỹ năng quan trọng giúp bạn duy trì sự ổn định của dịch vụ FTP.

Lỗi phổ biến khi kết nối FTP và cách xử lý

Dưới đây là một số lỗi thường gặp nhất và cách khắc phục chúng một cách hiệu quả.

1. Lỗi 500 OOPS: vsftpd: refusing to run with writable root inside chroot()

- Nguyên nhân: Đây là lỗi bảo mật phổ biến nhất. Kể từ phiên bản 3, vsftpd yêu cầu thư mục gốc mà người dùng bị “nhốt” vào (thư mục chroot) không được có quyền ghi.

- Cách xử lý:

- Phương pháp 1 (Khuyến nghị): Đảm bảo thư mục home của người dùng không có quyền ghi, như chúng ta đã làm ở phần trước. Ví dụ, với người dùng

ducftp, chạy lệnh: sudo chmod a-w /home/ducftp. Sau đó, tạo một thư mục con bên trong để người dùng có thể upload tệp.

- Phương pháp 2 (Nhanh nhưng kém an toàn hơn): Thêm dòng

allow_writeable_chroot=YES vào tệp /etc/vsftpd.conf. Tùy chọn này sẽ bỏ qua việc kiểm tra bảo mật, nhưng chỉ nên dùng khi bạn hiểu rõ rủi ro.

2. Lỗi đăng nhập (Login incorrect, 530 Permission denied)

- Nguyên nhân: Sai tên người dùng hoặc mật khẩu; người dùng không tồn tại trên hệ thống; hoặc người dùng bị chặn bởi cấu hình của vsftpd (ví dụ, nằm trong danh sách cấm).

- Cách xử lý: Kiểm tra lại thông tin đăng nhập. Đảm bảo người dùng tồn tại trong

/etc/passwd. Kiểm tra các tệp danh sách người dùng như /etc/vsftpd.user_list (nếu có sử dụng) để chắc chắn người dùng không bị từ chối.

3. Lỗi không thể liệt kê thư mục (Failed to retrieve directory listing)

- Nguyên nhân: Thường liên quan đến tường lửa (firewall) chặn các kết nối ở chế độ thụ động (passive mode) hoặc quyền truy cập tệp tin không chính xác.

- Cách xử lý: Đảm bảo tường lửa (ví dụ: UFW) đã mở các cổng cần thiết cho FTP (cổng 21 cho lệnh và một dải cổng cho dữ liệu ở chế độ passive, ví dụ 40000-50000). Cấu hình dải cổng passive trong

/etc/vsftpd.conf với pasv_min_port và pasv_max_port, sau đó mở chúng trên firewall.

4. Kiểm tra log /var/log/vsftpd.log để xác định nguyên nhân:

Đây là người bạn tốt nhất của bạn khi khắc phục sự cố. Mọi hoạt động và lỗi của vsftpd đều được ghi lại ở đây. Để xem log trong thời gian thực, hãy dùng lệnh:

sudo tail -f /var/log/vsftpd.log

Các thông báo lỗi trong tệp log sẽ cho bạn manh mối chính xác về nguyên nhân sự cố.

Các công cụ và lệnh hỗ trợ kiểm tra trạng thái dịch vụ

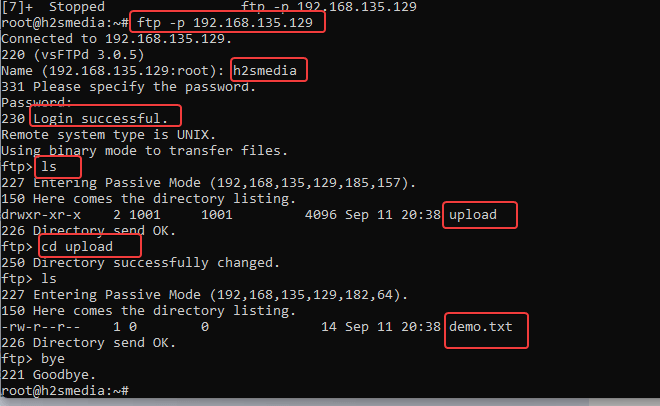

1. Dùng systemctl và netstat để xác minh dịch vụ:

- Kiểm tra trạng thái dịch vụ:

sudo systemctl status vsftpd

- Kiểm tra xem vsftpd có đang lắng nghe trên cổng 21 hay không:

sudo netstat -tulnp | grep vsftpd hoặc sudo ss -ltn | grep :21. Lệnh này sẽ cho thấy dịch vụ đang lắng nghe trên cổng nào.

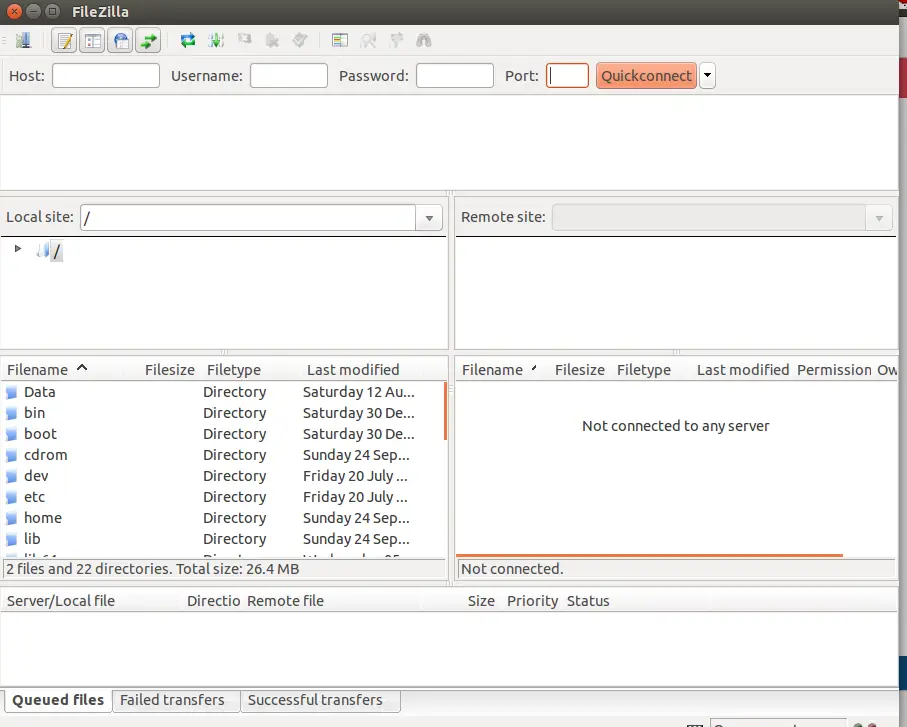

2. Công cụ FTP client để thử nghiệm kết nối:

Sử dụng một trình khách FTP như FileZilla, WinSCP (trên Windows), hoặc lệnh ftp trên terminal của Linux để kết nối thử đến máy chủ của bạn. Khi sử dụng FileZilla, hãy chọn chế độ kết nối là FTPS (FTP over explicit TLS/SSL) để kiểm tra cấu hình mã hóa. Các thông báo lỗi chi tiết từ client cũng rất hữu ích cho việc chẩn đoán.

Bằng cách nắm vững các kỹ thuật xử lý sự cố này, bạn có thể tự tin giải quyết hầu hết các vấn đề phát sinh và giữ cho máy chủ FTP của mình luôn hoạt động ổn định.

Đảm bảo hoạt động ổn định và an toàn của dịch vụ FTP

Cài đặt và cấu hình thành công chỉ là bước khởi đầu. Để một máy chủ FTP thực sự hữu ích và đáng tin cậy trong dài hạn, việc giám sát, bảo trì và tăng cường an ninh một cách thường xuyên là vô cùng cần thiết. Những công việc này giúp ngăn ngừa sự cố, bảo vệ dữ liệu và đảm bảo hiệu suất tối ưu.

1. Theo dõi log định kỳ để phát hiện sự cố sớm:

Tập thói quen kiểm tra tệp log của vsftpd (/var/log/vsftpd.log) và log hệ thống (/var/log/syslog hoặc journalctl) hàng ngày hoặc hàng tuần. Việc này giúp bạn phát hiện sớm các hoạt động bất thường như các lần đăng nhập thất bại liên tục (dấu hiệu của một cuộc tấn công dò mật khẩu) hoặc các lỗi kết nối không mong muốn. Bạn cũng có thể thiết lập các công cụ tự động như logwatch để gửi báo cáo tóm tắt log qua email.

2. Tự động cập nhật và vá lỗi hệ thống, vsftpd:

Các lỗ hổng bảo mật mới luôn được phát hiện. Cách tốt nhất để bảo vệ máy chủ là luôn giữ cho hệ điều hành và phần mềm ở phiên bản mới nhất. Trên Ubuntu, bạn có thể cấu hình cập nhật tự động bằng gói unattended-upgrades. Thường xuyên chạy lệnh sudo apt update && sudo apt upgrade cũng là một thói quen tốt để vá các lỗi bảo mật kịp thời.

3. Thiết lập firewall và giới hạn IP nếu cần:

Tường lửa là tuyến phòng thủ đầu tiên và quan trọng nhất. Sử dụng UFW (Uncomplicated Firewall) trên Ubuntu để chỉ cho phép các kết nối cần thiết. Ít nhất, bạn phải mở cổng 21 (control) và dải cổng passive đã cấu hình.

sudo ufw allow 21/tcp

sudo ufw allow 40000:50000/tcp (nếu bạn đã cấu hình dải cổng này)

sudo ufw enable

Nếu máy chủ FTP của bạn chỉ phục vụ một số địa chỉ IP cố định (ví dụ: văn phòng công ty), hãy xem xét việc tạo quy tắc tường lửa để chỉ cho phép kết nối từ các IP đó. Điều này giảm đáng kể bề mặt tấn công.

4. Backup cấu hình và dữ liệu người dùng thường xuyên:

Thảm họa có thể xảy ra bất cứ lúc nào, từ lỗi phần cứng, xóa nhầm cho đến tấn công mạng. Việc sao lưu định kỳ là chính sách bảo hiểm tốt nhất của bạn. Ít nhất, bạn nên sao lưu tệp cấu hình /etc/vsftpd.conf và toàn bộ thư mục chứa dữ liệu của người dùng (ví dụ: /home). Sử dụng các công cụ như rsync hoặc các dịch vụ sao lưu đám mây để tự động hóa quá trình này và lưu trữ bản sao ở một nơi an toàn, tách biệt với máy chủ chính.

Bằng cách thực hiện nghiêm túc các biện pháp bảo trì và an ninh này, bạn không chỉ đảm bảo dịch vụ FTP hoạt động ổn định mà còn xây dựng một hệ thống vững chắc, có khả năng chống chọi lại các mối đe dọa và phục hồi nhanh chóng sau sự cố.

Kết luận

Như vậy, chúng ta đã cùng nhau đi qua một chặng đường chi tiết để triển khai một máy chủ FTP an toàn và hiệu quả trên Ubuntu 20.04 bằng vsftpd. Từ những bước chuẩn bị hệ thống cơ bản, cài đặt nhanh chóng, cho đến việc cấu hình sâu hơn để tạo ra không gian làm việc riêng tư cho mỗi người dùng thông qua cơ chế chroot. Quan trọng hơn cả, chúng ta đã gia cố hệ thống bằng cách mã hóa kết nối với SSL/TLS và thiết lập các quy tắc tường lửa cần thiết, biến một giao thức vốn không an toàn trở nên đáng tin cậy hơn rất nhiều.

Điểm mấu chốt cần nhớ khi vận hành một dịch vụ FTP chính là vai trò không thể xem nhẹ của bảo mật và phân quyền. Việc “nhốt” người dùng trong thư mục của họ, mã hóa dữ liệu truyền tải và giám sát hoạt động thường xuyên không phải là những tùy chọn xa xỉ, mà là yêu cầu bắt buộc để bảo vệ dữ liệu và sự toàn vẹn của hệ thống. Một cấu hình lỏng lẻo có thể mở ra cánh cửa cho những rủi ro không lường trước được.

Chúng tôi khuyến khích bạn không chỉ dừng lại ở việc làm theo hướng dẫn. Hãy thường xuyên thực hành, kiểm tra lại các thiết lập, xem xét nhật ký hệ thống và luôn cập nhật dịch vụ lên phiên bản mới nhất. Công nghệ luôn thay đổi, và việc duy trì một tư thế chủ động trong quản lý sẽ giúp máy chủ của bạn luôn ổn định và an toàn.

Bước tiếp theo cho bạn là gì? Bạn có thể khám phá các cấu hình nâng cao hơn như sử dụng người dùng ảo (virtual users) được quản lý qua tệp tin hoặc cơ sở dữ liệu thay vì người dùng hệ thống, hoặc tích hợp FTP với các dịch vụ khác như các ứng dụng web để tự động hóa quy trình quản lý tệp. Con đường làm chủ hệ thống Linux luôn rộng mở, và hy vọng bài viết này đã cung cấp cho bạn một nền tảng vững chắc để tiếp tục hành trình đó.