Chắc hẳn bạn đã từng nghe về các cuộc tấn công mạng là gì quy mô lớn làm tê liệt hàng loạt website nổi tiếng. Đằng sau nhiều sự cố chấn động đó là một cái tên quen thuộc trong giới bảo mật: Mirai botnet. Đây không chỉ là một phần mềm độc hại thông thường, mà là một đạo quân zombie được tạo ra từ chính những thiết bị thông minh trong ngôi nhà của bạn. Mirai đã thay đổi hoàn toàn cách chúng ta nhìn nhận về an ninh mạng trong kỷ nguyên Internet of Things (IoT). Bài viết này sẽ cùng bạn tìm hiểu sâu hơn về Mirai botnet, từ nguồn gốc, cách thức hoạt động, những tác hại khủng khiếp mà nó gây ra, và quan trọng nhất là làm thế nào để bảo vệ thiết bị của bạn khỏi mối đe dọa nguy hiểm này.

Giới thiệu về Mirai botnet và nguồn gốc tên gọi

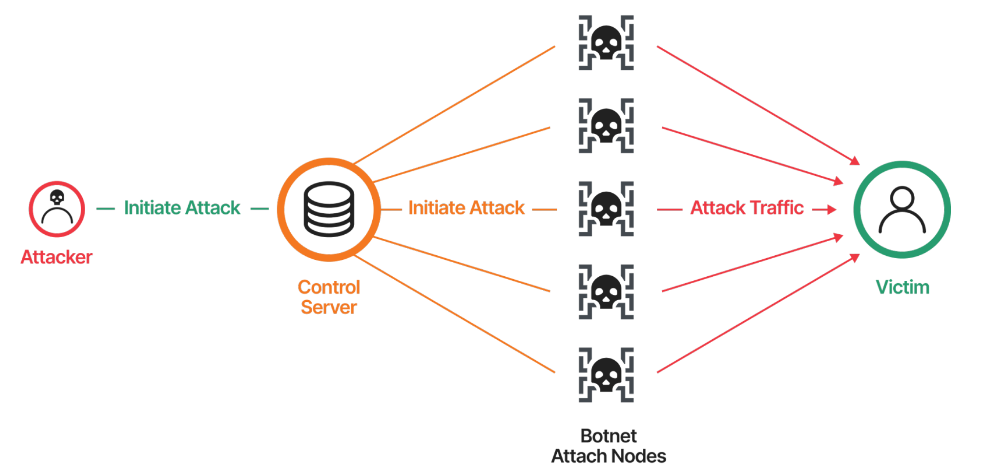

Mirai botnet là một loại mã độc (malware là gì) khét tiếng, được thiết kế để tự động quét và lây nhiễm vào các thiết bị Internet of Things (IoT) có cấu hình bảo mật yếu. Một khi bị chiếm quyền, các thiết bị này sẽ trở thành một phần của một mạng lưới máy tính ma (botnet) khổng lồ. Mạng lưới này sau đó được kẻ tấn công sử dụng để thực hiện các cuộc tấn công từ chối dịch vụ phân tán (DDoS) với quy mô chưa từng có.

Tên gọi “Mirai” có nguồn gốc từ tiếng Nhật, nghĩa là “tương lai” (未来). Cái tên này được lấy từ một bộ anime nổi tiếng của Nhật Bản có tên “Mirai Nikki” (Nhật ký tương lai). Tác giả của mã độc này là một người hâm mộ bộ phim và đã chọn cái tên này cho “đứa con” của mình. Điều này cho thấy một sự thật trớ trêu: một công cụ tấn công mạng mang tính hủy diệt lại được đặt theo một cái tên mang ý nghĩa hy vọng.

Mirai botnet nhanh chóng thu hút sự chú ý của toàn bộ cộng đồng mạng và giới chuyên gia bảo mật sau khi gây ra một loạt cuộc tấn công DDoS kỷ lục vào năm 2016. Nó không chỉ nhắm vào các mục tiêu nhỏ lẻ mà còn đánh sập những hạ tầng internet cốt lõi, khiến hàng loạt dịch vụ trực tuyến lớn trên toàn cầu bị gián đoạn. Mirai chính là hồi chuông cảnh tỉnh đầu tiên về lỗ hổng bảo mật khổng lồ đến từ thế giới thiết bị IoT.

Cách hoạt động của Mirai botnet trong việc chiếm quyền điều khiển thiết bị IoT

Cách thức hoạt động của Mirai vừa đơn giản nhưng lại cực kỳ hiệu quả, cho thấy tầm nhìn của kẻ tạo ra nó về điểm yếu cố hữu của các thiết bị IoT. Mirai hoạt động theo một quy trình lây nhiễm và mở rộng không ngừng.

Quy trình tấn công và chiếm quyền điều khiển thiết bị

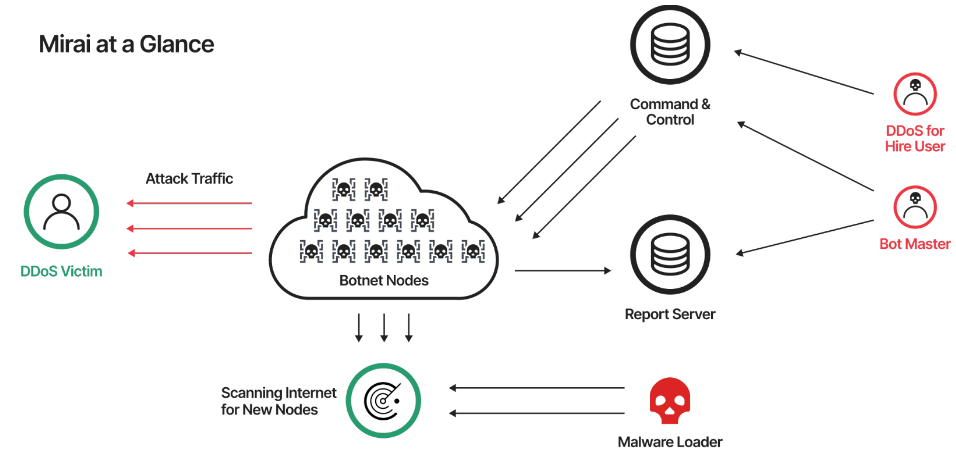

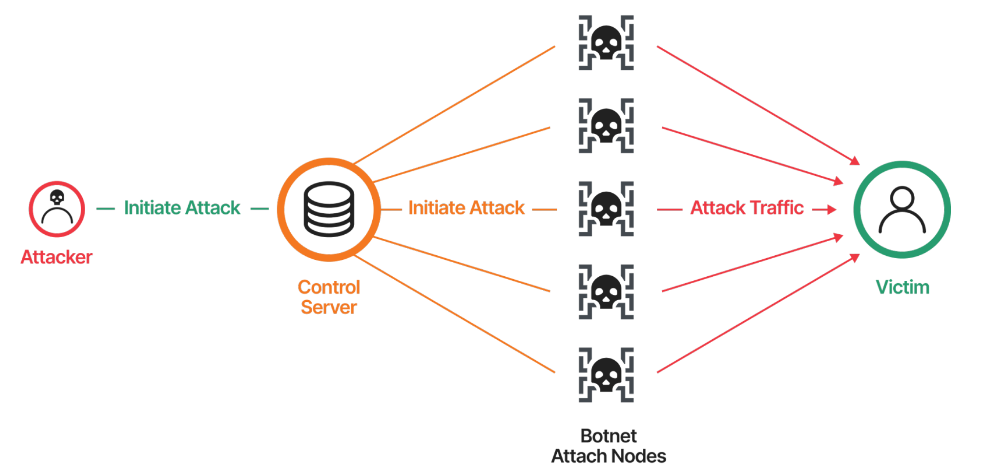

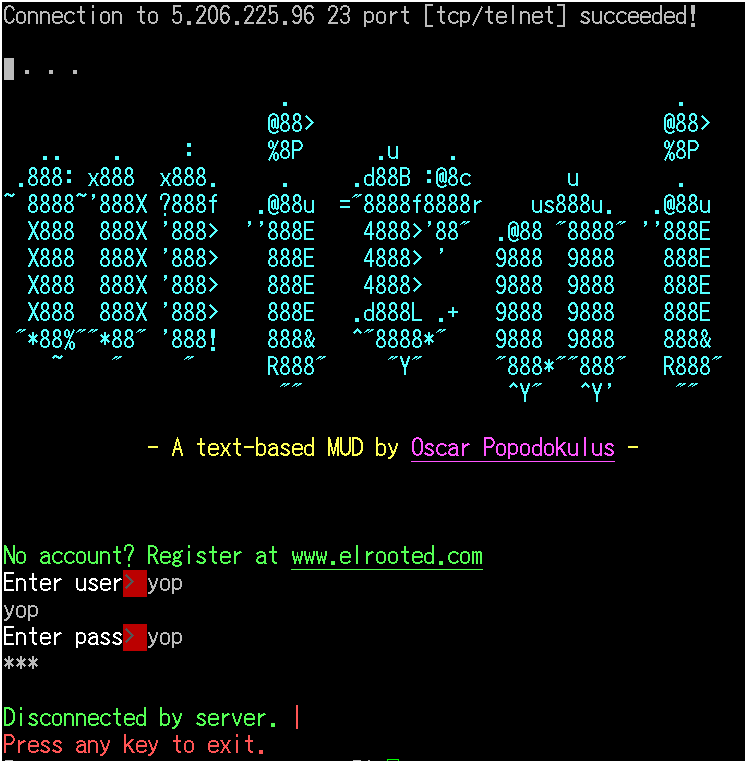

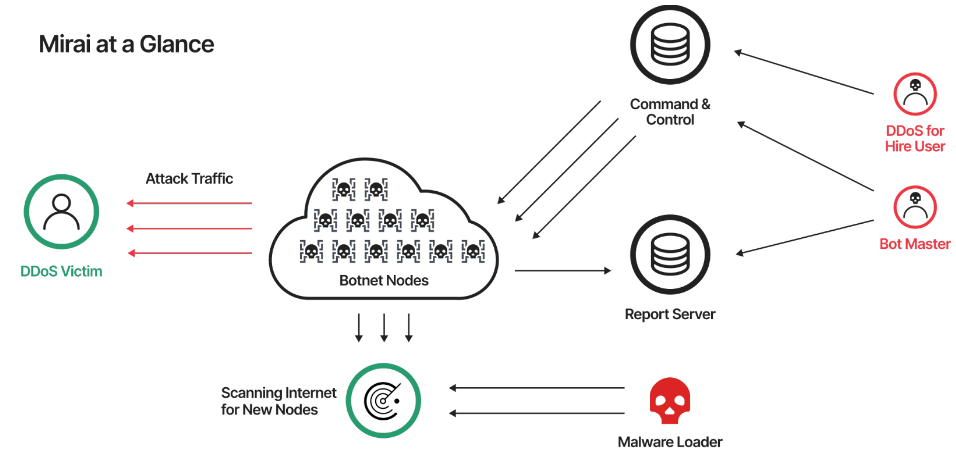

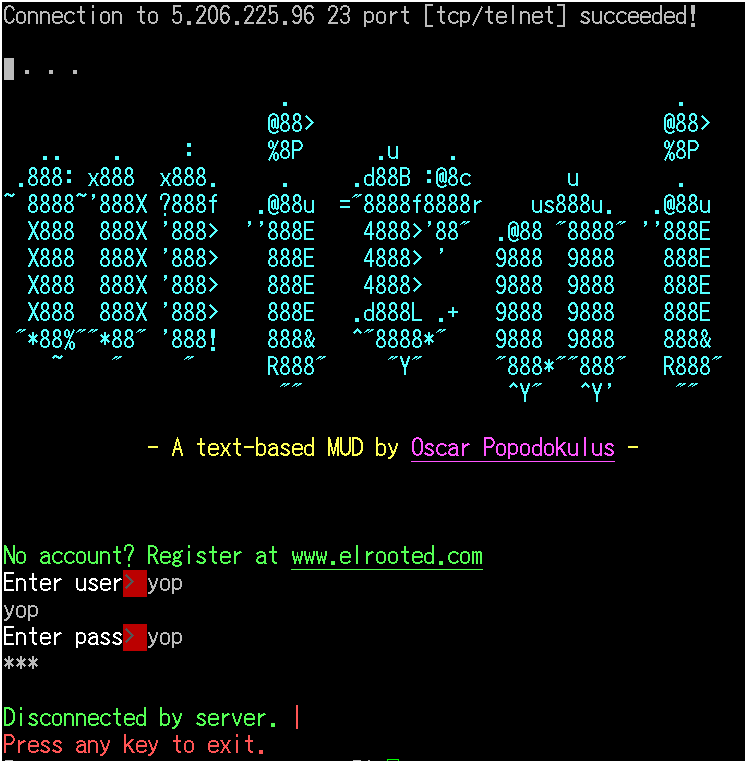

Đầu tiên, một khi được kích hoạt, Mirai sẽ liên tục quét toàn bộ không gian địa chỉ IPv4 trên Internet để tìm kiếm các thiết bị đang mở cổng Telnet (thường là cổng 23 và 2323). Telnet là một giao thức quản lý từ xa cũ và không an toàn, nhưng lại được tích hợp trên rất nhiều thiết bị IoT.

Khi tìm thấy một thiết bị có cổng Telnet đang mở, Mirai sẽ thử đăng nhập bằng một danh sách tên người dùng và mật khẩu mặc định phổ biến được mã hóa cứng trong mã nguồn của nó. Danh sách này bao gồm các cặp thông tin đăng nhập đơn giản như “admin/admin”, “root/password”, “guest/guest”. Hàng triệu thiết bị từ các nhà sản xuất khác nhau vẫn giữ nguyên những mật khẩu yếu này sau khi xuất xưởng.

Nếu đăng nhập thành công, Mirai sẽ lây nhiễm mã độc vào thiết bị, chiếm quyền điều khiển và báo cáo về một máy chủ chỉ huy và điều khiển (Command & Control – C&C). Từ đó, thiết bị bị nhiễm sẽ trở thành một “zombie” trong đạo quân botnet, sẵn sàng chờ lệnh tấn công. Đồng thời, chính thiết bị này lại tiếp tục quá trình quét và lây nhiễm cho các nạn nhân khác, giúp mạng lưới botnet phát triển theo cấp số nhân.

Các loại thiết bị bị ảnh hưởng và đặc điểm bảo mật yếu kém

Mirai không kén chọn mục tiêu, nó nhắm đến bất kỳ thiết bị IoT nào có cấu hình bảo mật lỏng lẻo. Các nạn nhân phổ biến nhất bao gồm:

- Camera an ninh (IP Camera)

- Đầu ghi hình kỹ thuật số (DVR)

- Bộ định tuyến (Router) gia đình

- Các thiết bị nhà thông minh (Smart Home)

- Máy in mạng

Điểm chung khiến các thiết bị này trở thành mồi ngon cho Mirai là chúng thường bị người dùng “cắm và quên”. Người dùng mua về, kết nối vào mạng và gần như không bao giờ nghĩ đến việc thay đổi mật khẩu mặc định của nhà sản xuất. Hơn nữa, việc cập nhật firmware (phần mềm điều khiển thiết bị) cho các sản phẩm này thường phức tạp hoặc bị nhà sản xuất bỏ quên, khiến các lỗ hổng bảo mật đã biết không được vá. Chính sự chủ quan và thiếu nhận thức này đã tạo ra một môi trường hoàn hảo để Mirai lây lan và bành trướng.

Tác hại của Mirai botnet đối với an ninh mạng và hệ thống Internet

Sức mạnh của Mirai không nằm ở sự tinh vi của mã độc mà ở quy mô của mạng lưới botnet mà nó tạo ra. Với hàng trăm nghìn thiết bị bị kiểm soát, Mirai có khả năng tạo ra những trận “bão” dữ liệu khổng lồ, gây ra những hậu quả nghiêm trọng và lâu dài.

Hậu quả của các cuộc tấn công DDoS do Mirai gây ra

Tháng 9 năm 2016, thế giới an ninh mạng lần đầu chứng kiến sức mạnh hủy diệt của Mirai khi nó thực hiện một cuộc tấn công DDoS vào trang web của nhà báo bảo mật nổi tiếng Brian Krebs, với lưu lượng tấn công lên tới 620 Gbps – một con số kỷ lục vào thời điểm đó. Không lâu sau, nhà cung cấp dịch vụ hosting OVH của Pháp cũng bị tấn công với lưu lượng đỉnh điểm vượt quá 1 Tbps.

Tuy nhiên, vụ tấn công gây chấn động nhất là vào ngày 21 tháng 10 năm 2016, khi Mirai nhắm vào Dyn, một nhà cung cấp dịch vụ DNS lớn của Mỹ. Bằng cách làm quá tải hệ thống của Dyn, Mirai đã khiến hàng loạt trang web và dịch vụ trực tuyến hàng đầu như Twitter, Netflix, Reddit, Spotify, PayPal và The New York Times không thể truy cập được đối với người dùng ở Bắc Mỹ và Châu Âu trong nhiều giờ. Cuộc tấn công này đã cho thấy rõ rằng, chỉ cần đánh sập một mắt xích quan trọng, toàn bộ hệ sinh thái Internet có thể bị ảnh hưởng.

Đối với doanh nghiệp, các cuộc tấn công này gây ra thiệt hại tài chính nặng nề do gián đoạn kinh doanh và mất uy tín. Đối với người dùng cá nhân, nó gây ra sự bất tiện và làm xói mòn niềm tin vào các dịch vụ trực tuyến.

Tác động lâu dài và nguy cơ tiềm ẩn từ Mirai botnet

Tác hại của Mirai không dừng lại ở những cuộc tấn công cụ thể. Sau khi gây ra hàng loạt vụ việc chấn động, tác giả của Mirai đã công khai mã nguồn của nó lên một diễn đàn hacker. Hành động này đã mở ra “chiếc hộp Pandora”, cho phép bất kỳ ai có kiến thức kỹ thuật đều có thể tạo ra các biến thể botnet của riêng mình. Kể từ đó, hàng chục biến thể mới dựa trên Mirai đã xuất hiện, mỗi loại lại được cải tiến để lây nhiễm hiệu quả hơn và khó bị phát hiện hơn.

Mirai botnet là một lời cảnh tỉnh đắt giá về nguy cơ tiềm ẩn của thế giới IoT. Nó phơi bày một thực tế đáng báo động: hàng tỷ thiết bị thông minh đang được kết nối vào Internet mỗi ngày nhưng lại thiếu các biện pháp bảo mật cơ bản nhất. Điều này không chỉ tạo ra thách thức khổng lồ cho các chuyên gia an ninh mạng mà còn đe dọa đến sự ổn định và phát triển bền vững của Internet trong tương lai.

Cách phòng chống và bảo vệ thiết bị khỏi Mirai botnet

Mặc dù Mirai có sức tàn phá khủng khiếp, việc phòng chống nó lại bắt đầu từ những hành động rất cơ bản. Cả người dùng cá nhân và doanh nghiệp đều đóng vai trò quan trọng trong việc xây dựng một hàng rào phòng thủ vững chắc trước mối đe dọa này.

Các biện pháp kỹ thuật và thực hành bảo mật thiết bị IoT

Phòng bệnh hơn chữa bệnh. Việc áp dụng các biện pháp bảo mật ngay từ đầu là cách hiệu quả nhất để ngăn chặn Mirai và các biến thể của nó. Dưới đây là những bước quan trọng bạn cần thực hiện:

- Thay đổi mật khẩu mặc định: Đây là bước quan trọng nhất. Ngay sau khi cài đặt một thiết bị IoT mới, hãy thay đổi ngay lập tức tên người dùng và mật khẩu mặc định của nhà sản xuất. Hãy tạo một mật khẩu mạnh, kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt.

- Cập nhật firmware thường xuyên: Các nhà sản xuất thường xuyên phát hành các bản cập nhật firmware để vá lỗi và lỗ hổng bảo mật. Hãy kiểm tra và cài đặt các bản cập nhật này một cách định kỳ. Nếu có thể, hãy bật tính năng tự động cập nhật.

- Tắt các dịch vụ không cần thiết: Mirai lây lan qua cổng Telnet. Nếu bạn không có nhu cầu quản lý thiết bị từ xa qua giao thức này, hãy tắt nó đi. Tương tự, hãy rà soát và vô hiệu hóa bất kỳ cổng hoặc dịch vụ nào không sử dụng đến để giảm thiểu bề mặt tấn công.

- Sử dụng tường lửa (Firewall): Cấu hình tường lửa trên router của bạn để chặn các kết nối đến không mong muốn từ Internet tới các thiết bị IoT. Điều này tạo ra một lớp bảo vệ quan trọng, ngăn chặn các cuộc quét tự động của mã độc.

Vai trò của người dùng và doanh nghiệp trong phòng chống

Công nghệ chỉ là một phần của giải pháp, ý thức của con người mới là yếu tố quyết định. Người dùng cuối chính là tuyến phòng thủ đầu tiên. Việc nâng cao nhận thức về các rủi ro bảo mật liên quan đến thiết bị IoT là cực kỳ cần thiết. Bạn không cần phải là một chuyên gia, chỉ cần hiểu và thực hành các nguyên tắc bảo mật cơ bản là đã góp phần rất lớn vào việc bảo vệ chính mình và cộng đồng.

Đối với các doanh nghiệp, trách nhiệm còn lớn hơn. Cần xây dựng và triển khai các chính sách bảo mật nghiêm ngặt cho toàn bộ hệ thống thiết bị IoT đang sử dụng. Điều này bao gồm việc kiểm kê tài sản, đánh giá rủi ro, phân đoạn mạng để cô lập các thiết bị IoT, và giám sát lưu lượng mạng liên tục để phát hiện các hành vi bất thường. Đào tạo nhân viên về an ninh mạng cũng là một khoản đầu tư không thể thiếu.

Tầm quan trọng của bảo mật thiết bị IoT trong bối cảnh hiện nay

Sự bùng nổ của Internet of Things đã mang lại vô số tiện ích cho cuộc sống và công việc, từ những ngôi nhà thông minh có thể điều khiển bằng giọng nói đến các nhà máy tự động hóa hiệu suất cao. Tuy nhiên, sự phát triển nhanh chóng này cũng đi kèm với những rủi ro bảo mật khổng lồ, và Mirai botnet chính là minh chứng rõ ràng nhất.

Mirai không phải là một sự kiện cá biệt, mà là một lời cảnh tỉnh sâu sắc về tình trạng an toàn thông tin trong thời đại kết nối vạn vật. Nó cho thấy rằng một thiết bị nhỏ bé, rẻ tiền như một chiếc camera an ninh hay một bộ định tuyến gia đình cũng có thể trở thành vũ khí trong một cuộc chiến tranh mạng quy mô toàn cầu. Sự yếu kém trong khâu bảo mật của một thiết bị có thể gây ảnh hưởng dây chuyền đến hàng triệu người dùng và làm tê liệt các dịch vụ thiết yếu.

Để xây dựng một tương lai IoT an toàn và bền vững, cần có sự phối hợp chặt chẽ từ nhiều phía. Các nhà sản xuất phải có trách nhiệm thiết kế và bán ra những sản phẩm được bảo mật ngay từ đầu (security-by-design), thay vì đẩy gánh nặng cho người dùng. Người dùng cần nâng cao ý thức, chủ động bảo vệ các thiết bị của mình. Các nhà cung cấp dịch vụ Internet và cơ quan quản lý cũng cần chung tay xây dựng các cơ chế để phát hiện và cô lập các thiết bị bị lây nhiễm, ngăn chặn sự lây lan của các mạng botnet.

Các vấn đề thường gặp khi xử lý Mirai botnet

Mặc dù các biện pháp phòng chống Mirai tương đối đơn giản trên lý thuyết, việc triển khai trên thực tế lại gặp phải không ít khó khăn. Điều này lý giải tại sao các biến thể của Mirai vẫn tiếp tục tồn tại và gây hại cho đến ngày nay.

Khó khăn trong việc phát hiện và ngăn chặn kịp thời

Một trong những thách thức lớn nhất là việc phát hiện sớm. Đối với người dùng thông thường, một thiết bị IoT sau khi bị nhiễm Mirai gần như không có biểu hiện gì khác thường. Nó vẫn thực hiện chức năng chính của mình một cách bình thường, trong khi âm thầm tham gia vào các cuộc tấn công DDoS. Người dùng thiếu các công cụ giám sát chuyên dụng và kiến thức kỹ thuật để nhận biết các dấu hiệu bất thường trong lưu lượng mạng.

Ngay cả khi một thiết bị được xác định là đã bị nhiễm, việc loại bỏ mã độc cũng không đơn giản. Cách duy nhất để chắc chắn loại bỏ Mirai khỏi một thiết bị là khởi động lại nó. Tuy nhiên, ngay sau khi khởi động lại, nếu mật khẩu mặc định vẫn chưa được thay đổi và lỗ hổng chưa được vá, thiết bị đó có thể bị tái nhiễm chỉ trong vài phút do các cuộc quét tự động vẫn diễn ra liên tục trên Internet.

Tác động lan rộng do thiết bị IoT không được cập nhật hoặc bảo mật yếu

Vấn đề cốt lõi nằm ở quy mô. Có hàng tỷ thiết bị IoT đang hoạt động trên toàn thế giới, và một phần lớn trong số đó không bao giờ được cập nhật phần mềm. Nhiều thiết bị giá rẻ thậm chí không được nhà sản xuất hỗ trợ cập nhật, khiến chúng tồn tại vĩnh viễn với các lỗ hổng bảo mật.

Sự thiếu đồng bộ trong việc áp dụng các biện pháp bảo mật đã tạo ra một “đại dương” các mục tiêu tiềm năng cho botnet. Sự lây lan nhanh chóng của Mirai cho thấy chỉ cần một nhóm nhỏ người dùng lơ là bảo mật cũng đủ để tạo ra một mạng lưới tấn công mạnh mẽ. Việc kiểm soát và vá lỗi trên diện rộng là một bài toán cực kỳ nan giải, đòi hỏi sự chung tay của cả một hệ sinh thái công nghệ.

Các phương pháp tốt nhất để bảo vệ thiết bị IoT khỏi Mirai botnet

Để bảo vệ bản thân và góp phần tạo ra một không gian mạng an toàn hơn, việc tuân thủ các phương pháp bảo mật tốt nhất là điều cần thiết. Dưới đây là danh sách tổng hợp những việc bạn nên làm để bảo vệ các thiết bị IoT của mình khỏi Mirai và các mối đe dọa tương tự.

- Thường xuyên cập nhật phần mềm và firmware: Hãy coi việc cập nhật thiết bị IoT quan trọng như việc cập nhật điện thoại hay máy tính của bạn. Hãy kiểm tra trang web của nhà sản xuất định kỳ hoặc bật tính năng tự động cập nhật nếu có.

- Đặt mật khẩu mạnh và duy nhất: Không bao giờ sử dụng mật khẩu mặc định. Hãy tạo một mật khẩu phức tạp, dài ít nhất 12 ký tự, bao gồm cả chữ hoa, chữ thường, số và ký tự đặc biệt. Đừng sử dụng cùng một mật khẩu cho nhiều thiết bị khác nhau.

- Sử dụng các giải pháp bảo mật mạng chuyên dụng: Cân nhắc đầu tư vào một router có tính năng bảo mật nâng cao, có khả năng giám sát và bảo vệ các thiết bị IoT trong mạng của bạn. Một số giải pháp chống virus hiện nay cũng cung cấp các công cụ quét mạng để phát hiện các thiết bị yếu kém.

- Kiểm tra và giám sát thiết bị định kỳ: Thỉnh thoảng, hãy đăng nhập vào giao diện quản trị của các thiết bị IoT để kiểm tra xem có cài đặt nào lạ hoặc kết nối nào đáng ngờ không. Việc rà soát định kỳ giúp bạn phát hiện sớm các vấn đề tiềm ẩn.

- Nâng cao ý thức bảo mật cá nhân và tổ chức: Kiến thức là sức mạnh. Hãy chủ động tìm hiểu về các mối đe dọa an ninh mạng mới nhất. Nếu bạn là chủ doanh nghiệp, hãy đảm bảo rằng nhân viên của bạn được đào tạo về các quy tắc an toàn khi sử dụng thiết bị công nghệ.

Kết luận

Mirai botnet không chỉ là một chương đen tối trong lịch sử an ninh mạng, nó còn là một bài học đắt giá và kịp thời. Nó đã phơi bày điểm yếu chết người trong cuộc cách mạng Internet of Things: sự tiện lợi thường được ưu tiên hơn tính bảo mật. Cuộc tấn công vào Dyn năm 2016 đã chứng minh rằng những thiết bị vô tri vô giác trong nhà chúng ta hoàn toàn có thể bị biến thành vũ khí để tấn công chính nền tảng Internet mà chúng ta đang phụ thuộc.

Hiểu rõ về Mirai botnet, cách thức hoạt động và tác hại của nó là bước đầu tiên và quan trọng nhất để chúng ta có thể tự bảo vệ mình. Nguy cơ từ các thiết bị IoT không an toàn vẫn còn đó và ngày càng trở nên phức tạp hơn với sự ra đời của các biến thể mã độc mới. Vì vậy, việc chủ động áp dụng các biện pháp bảo mật không còn là một lựa chọn, mà là một yêu cầu bắt buộc đối với cả người dùng cá nhân và các tổ chức.

Ngay sau khi đọc bài viết này, hãy dành chút thời gian để kiểm tra lại các thiết bị thông minh trong mạng của bạn. Hãy thay đổi mật khẩu, cập nhật firmware và cấu hình lại các thiết lập bảo mật. Mỗi hành động nhỏ của bạn đều góp phần tạo nên một hệ sinh thái số an toàn và vững chắc hơn cho tất cả mọi người.