Trong kỷ nguyên số, khi mọi hoạt động từ giao tiếp, mua sắm đến giao dịch tài chính đều diễn ra trên Internet, làm thế nào để đảm bảo an toàn cho thông tin cá nhân? Bạn đã bao giờ thắc mắc về biểu tượng ổ khóa màu xanh trên thanh địa chỉ trình duyệt hay cách email của bạn được bảo vệ khỏi những cặp mắt tò mò chưa? Câu trả lời nằm ở các công nghệ mã hóa là gì tinh vi, và một trong những trụ cột quan trọng nhất của thế giới bảo mật hiện đại chính là thuật toán RSA. Đây là giải pháp mã hóa khóa công khai đã định hình nên sự an toàn cho thế giới mạng.

Bài viết này sẽ cùng bạn đi sâu vào từng khía cạnh của thuật toán RSA. Chúng ta sẽ khám phá lịch sử ra đời, tìm hiểu nguyên lý hoạt động cốt lõi, cách nó mã hóa và giải mã dữ liệu, các ứng dụng thực tiễn không thể thiếu, cũng như phân tích những ưu nhược điểm và so sánh với các phương pháp khác. Hãy cùng Bùi Mạnh Đức bắt đầu hành trình giải mã thuật toán quyền năng này nhé!

Giới thiệu về thuật toán RSA

Khi chúng ta nói về bảo mật thông tin, mã hóa dữ liệu là tuyến phòng thủ đầu tiên và quan trọng nhất. Nó giống như việc bạn biến một lá thư thành một mật mã không thể đọc được, chỉ người có chìa khóa đúng mới có thể giải mã. Trong thế giới kỹ thuật số, nhu cầu này càng trở nên cấp thiết hơn bao giờ hết. Hàng tỷ gigabyte dữ liệu được truyền đi mỗi giây, từ email cá nhân, tin nhắn riêng tư đến thông tin thẻ tín dụng và bí mật kinh doanh.

Để giải quyết bài toán này, các nhà khoa học máy tính đã phát triển nhiều phương pháp mã hóa khác nhau. Trong đó, thuật toán RSA nổi lên như một trong những giải pháp mã hóa khóa công khai uy tín và phổ biến nhất. Nó không chỉ bảo vệ dữ liệu đang được truyền đi mà còn giúp xác thực danh tính người gửi, tạo nên một nền tảng vững chắc cho thương mại điện tử và giao tiếp an toàn.

Bài viết này sẽ là một hướng dẫn toàn diện, giúp bạn hiểu rõ từ A-Z về thuật toán RSA. Chúng ta sẽ cùng nhau tìm hiểu lịch sử ra đời, nguyên lý hoạt động đằng sau những con số nguyên tố, cách thức mã hóa và giải mã, các ứng dụng thực tế bạn gặp hằng ngày, ưu nhược điểm, và cả những phương pháp tốt nhất khi triển khai nó.

Lịch sử phát triển và nguyên lý hoạt động của thuật toán RSA

Để thực sự hiểu giá trị của RSA, chúng ta cần nhìn lại hành trình ra đời và khám phá nguyên lý toán học thông minh đằng sau nó.

Lịch sử phát triển thuật toán RSA

Thuật toán RSA ra đời vào năm 1977, trong bối cảnh Internet vẫn còn ở giai đoạn sơ khai nhưng nhu cầu về một phương thức truyền tin an toàn đã bắt đầu nhen nhóm. Ba nhà khoa học máy tính tại Viện Công nghệ Massachusetts (MIT) là Ron Rivest, Adi Shamir và Leonard Adleman đã cùng nhau phát triển một hệ thống mã hóa đột phá. Tên của thuật toán, RSA, chính là viết tắt từ chữ cái đầu trong họ của ba nhà phát minh tài năng này.

Phát minh của họ đã giải quyết được một vấn đề nan giải thời bấy giờ: làm thế nào để hai bên có thể trao đổi thông tin bí mật mà không cần phải chia sẻ trước một chiếc chìa khóa chung? RSA đã mở ra một kỷ nguyên mới cho ngành mật mã học với khái niệm “mã hóa khóa công khai“, cho phép việc thiết lập kênh liên lạc an toàn trở nên đơn giản và hiệu quả hơn bao giờ hết.

Nguyên lý hoạt động của RSA

Nguyên lý cốt lõi của RSA dựa trên hệ thống mã hóa bất đối xứng, hay còn gọi là mã hóa khóa công khai. Hãy tưởng tượng bạn có một chiếc hộp thư có hai chìa khóa: một chìa khóa công khai (public key) và một chìa khóa bí mật (private key).

Bạn có thể sao chép chiếc khóa công khai và đưa cho bất kỳ ai. Mọi người có thể dùng chiếc khóa này để bỏ thư vào hộp thư của bạn, nhưng một khi thư đã vào trong, chỉ duy nhất bạn với chiếc khóa bí mật mới có thể mở hộp thư để đọc thư.

Đó chính xác là cách RSA hoạt động:

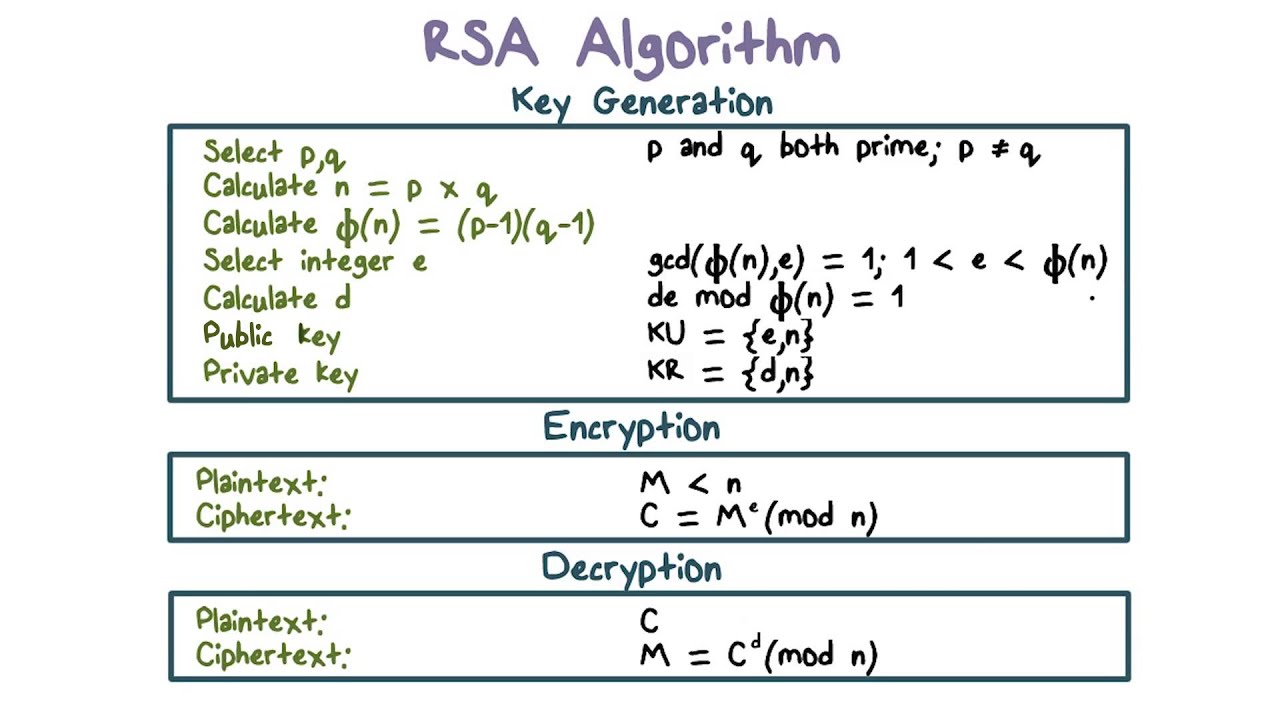

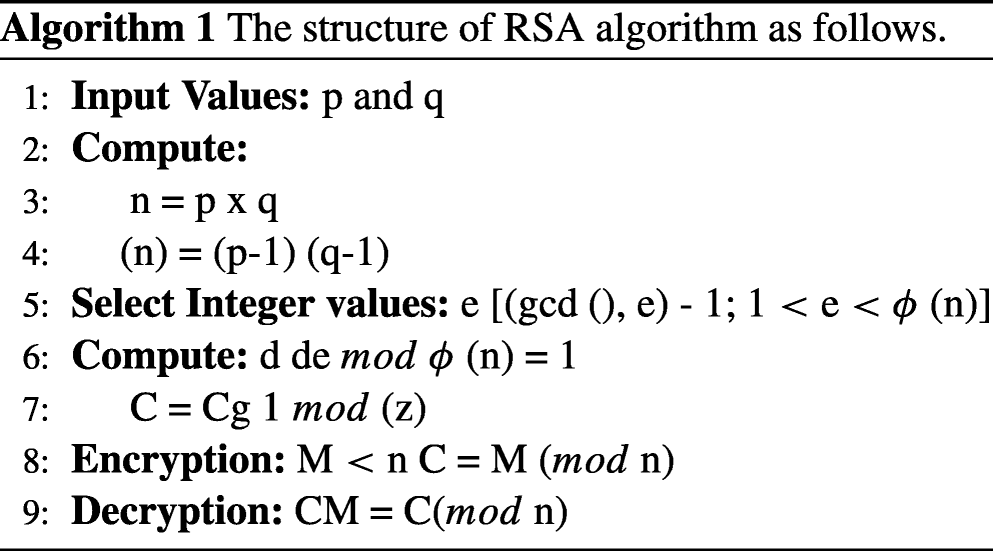

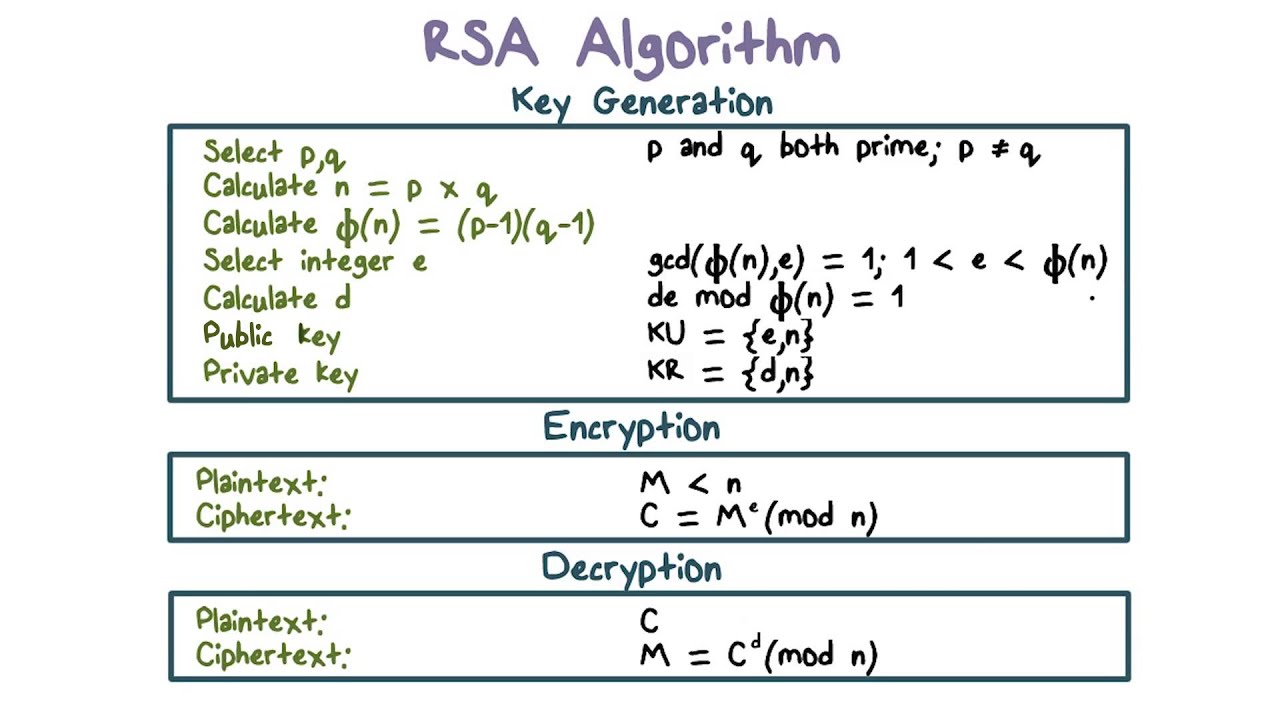

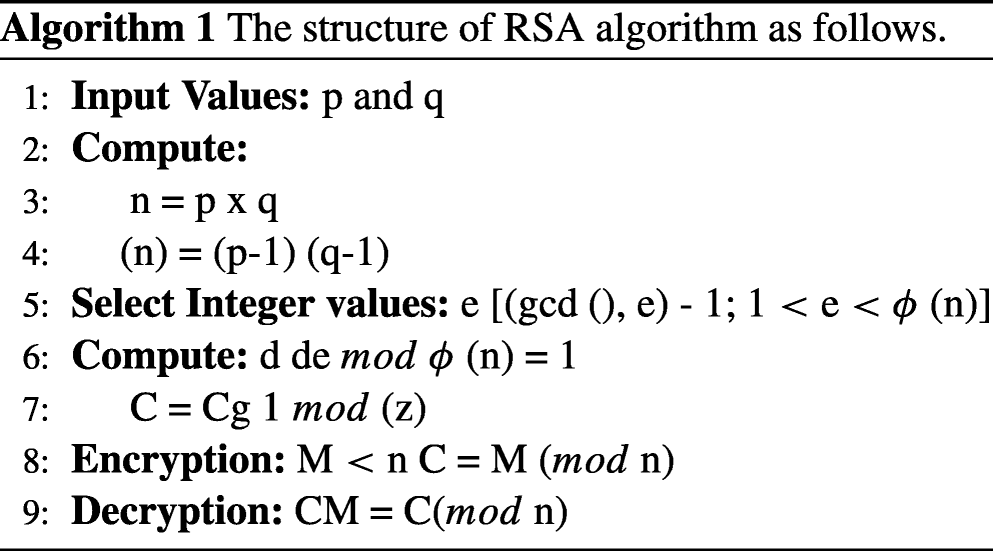

- Tạo khóa: Hệ thống sẽ tạo ra một cặp khóa. Khóa công khai (gồm số mũ

e và modulus n) được chia sẻ rộng rãi. Khóa bí mật (gồm số mũ d và modulus n) được giữ tuyệt đối an toàn.

- Cơ chế toán học: Sức mạnh của RSA nằm ở việc sử dụng các số nguyên tố cực lớn. Việc tạo ra cặp khóa dựa trên việc nhân hai số nguyên tố lớn với nhau để có được modulus

n. Trong khi việc nhân hai số này rất dễ dàng, việc tìm lại hai số nguyên tố ban đầu từ kết quả n (bài toán phân tích ra thừa số nguyên tố) lại cực kỳ khó khăn với máy tính thông thường. Tham khảo thêm về lỗ hổng bảo mật để hiểu thêm về các điểm yếu tiềm ẩn liên quan đến toán học và bảo mật.

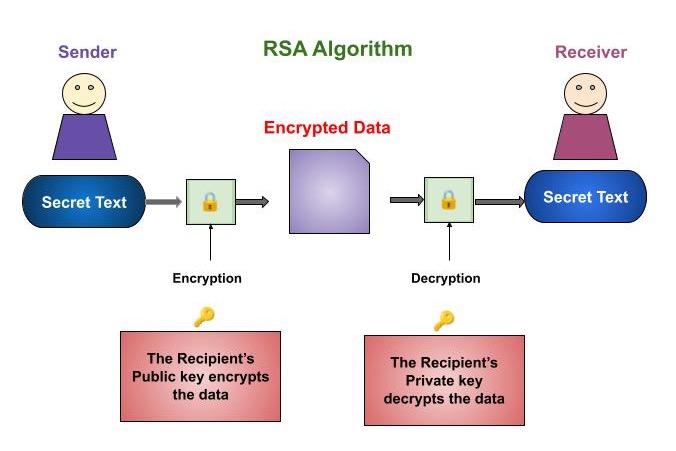

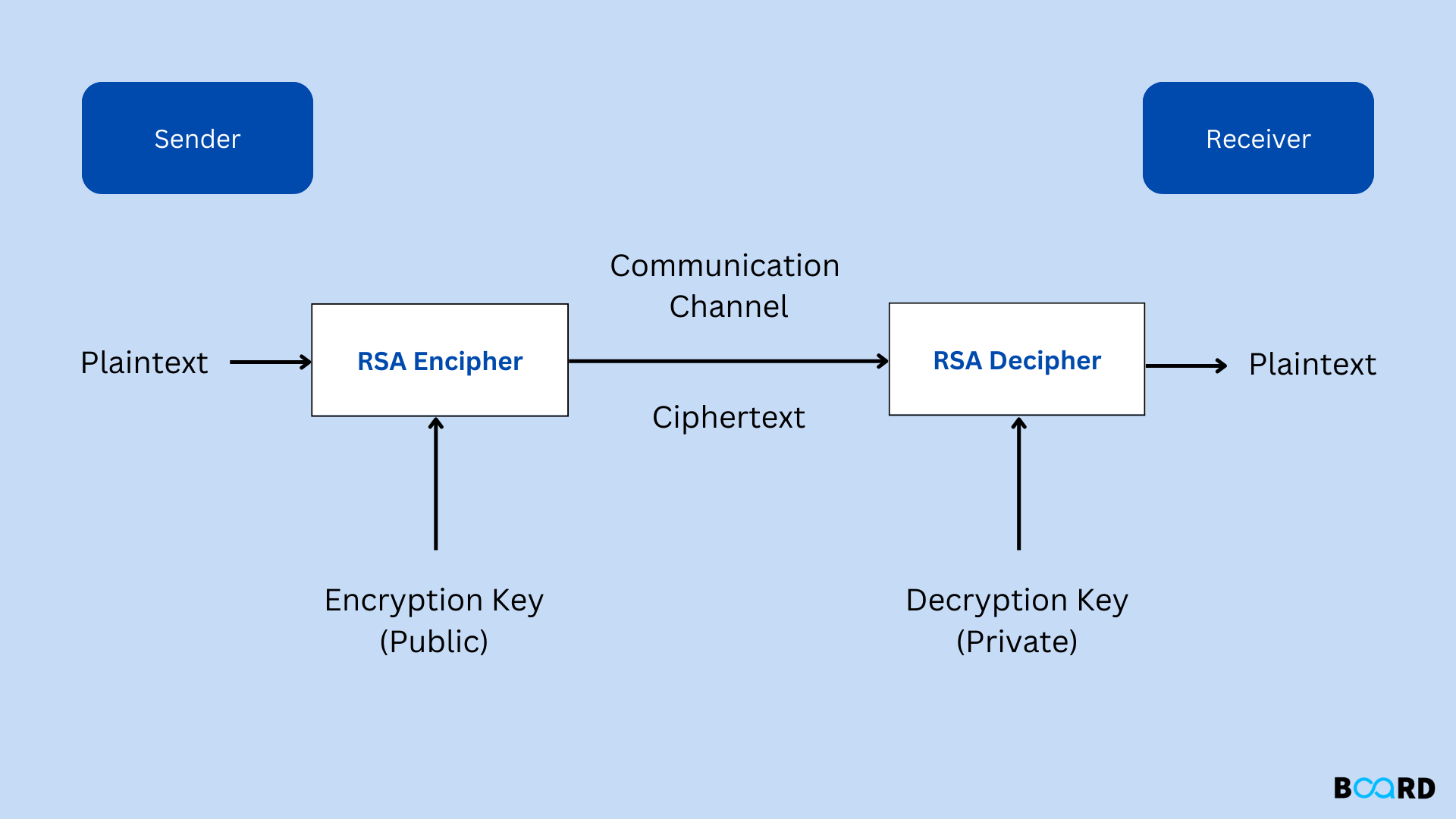

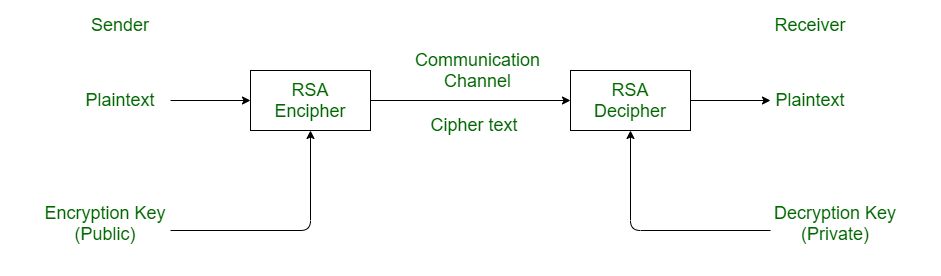

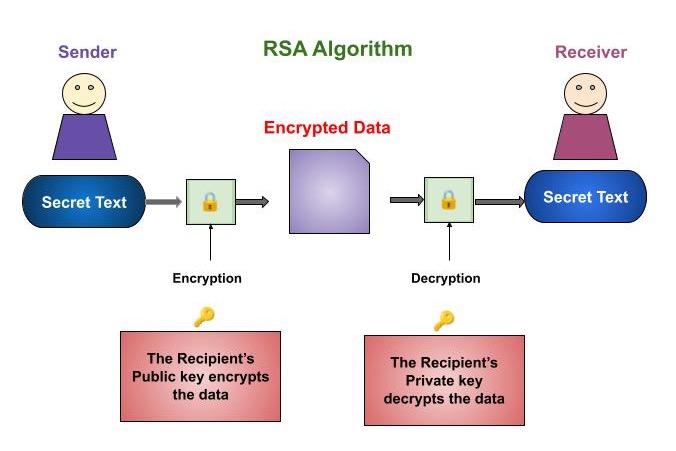

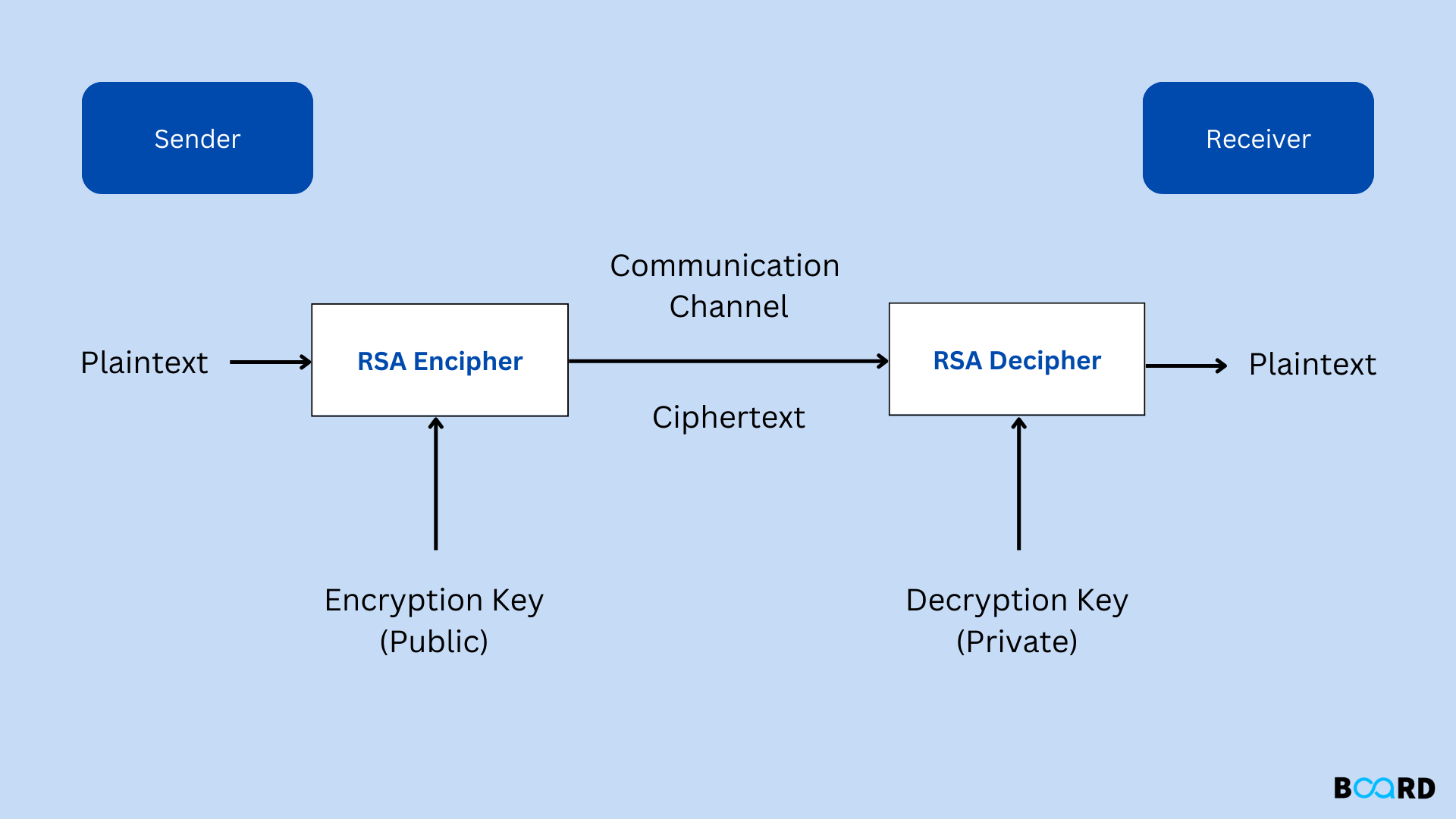

- Mã hóa và Giải mã: Người gửi dùng khóa công khai của người nhận để mã hóa thông điệp. Người nhận dùng khóa bí mật của mình để giải mã. Bất kỳ ai khác, dù có được khóa công khai và thông điệp đã mã hóa, cũng không thể giải mã được nếu không biết khóa bí mật.

Cách thức mã hóa và giải mã dữ liệu bằng RSA

Nguyên lý của RSA nghe có vẻ phức tạp, nhưng quy trình mã hóa và giải mã lại khá logic và tuần tự. Hãy cùng xem cách một thông điệp được bảo vệ từng bước như thế nào.

Quá trình mã hóa dữ liệu

Giả sử An muốn gửi một thông điệp bí mật cho Bình. Để làm điều này một cách an toàn bằng RSA, quy trình sẽ diễn ra như sau:

- Bình tạo cặp khóa: Đầu tiên, Bình sử dụng một chương trình để tạo ra cặp khóa RSA của riêng mình, bao gồm một khóa công khai và một khóa bí mật.

- Bình gửi khóa công khai: Bình giữ cẩn thận khóa bí mật và gửi khóa công khai cho An. Chiếc khóa này có thể được gửi qua email, đăng tải trên website hoặc bất kỳ kênh nào mà không sợ bị lộ.

- An mã hóa thông điệp: An nhận được khóa công khai của Bình. Cô ấy viết thông điệp của mình, sau đó dùng khóa công khai này để “khóa” thông điệp lại. Quá trình này sẽ biến văn bản gốc (plaintext) thành một chuỗi ký tự vô nghĩa (ciphertext).

Bây giờ, thông điệp đã được mã hóa an toàn. Ngay cả khi một kẻ tấn công (gọi là Eve) có chặn được thông điệp này trên đường truyền, Eve cũng không thể đọc được nội dung vì không có khóa bí mật tương ứng.

Quá trình giải mã dữ liệu

Sau khi An gửi đi thông điệp đã mã hóa, chỉ Bình mới có thể đọc được nó. Quy trình giải mã diễn ra như sau:

- Bình nhận thông điệp: Bình nhận được chuỗi dữ liệu mã hóa từ An.

- Bình dùng khóa bí mật: Anh ấy sử dụng khóa bí mật của mình – chiếc khóa mà anh đã giữ an toàn ngay từ đầu – để “mở khóa” thông điệp.

- Thông điệp được khôi phục: Quá trình giải mã thành công, chuỗi ký tự vô nghĩa trở lại thành văn bản gốc mà An đã gửi.

Điều kiện tiên quyết để đảm bảo tính an toàn của toàn bộ quá trình này là khóa bí mật phải được giữ tuyệt đối an toàn. Nếu khóa bí mật của Bình bị lộ, bất kỳ ai có nó đều có thể giải mã tất cả các thông điệp được gửi cho anh. Sức mạnh của RSA phụ thuộc hoàn toàn vào độ khó của bài toán phân tích thừa số nguyên tố và sự an toàn của khóa bí mật.

Ứng dụng thực tiễn của RSA trong bảo mật thông tin

Bạn có thể không nhận ra, nhưng RSA đang hoạt động âm thầm để bảo vệ bạn trong rất nhiều hoạt động trực tuyến hàng ngày. Đây không còn là một thuật toán lý thuyết mà đã trở thành nền tảng của an ninh mạng hiện đại.

Ứng dụng trong giao tiếp và bảo mật mạng

Đây là lĩnh vực mà RSA tỏa sáng và được biết đến rộng rãi nhất.

- Giao thức HTTPS: Khi bạn truy cập một trang web và thấy biểu tượng ổ khóa cùng với

https:// trên thanh địa chỉ, điều đó có nghĩa là kết nối giữa trình duyệt của bạn và máy chủ web đang được bảo vệ. RSA thường được sử dụng trong quá trình “bắt tay” (handshake) của TLS/SSL để trao đổi an toàn các khóa mã hóa đối xứng, sau đó các khóa này sẽ mã hóa toàn bộ dữ liệu của phiên làm việc.

- Mã hóa Email: Các công cụ như PGP (Pretty Good Privacy) và GPG (GNU Privacy Guard) sử dụng RSA để cho phép người dùng mã hóa nội dung email. Người gửi sẽ dùng khóa công khai của người nhận để mã hóa, đảm bảo chỉ người nhận mới có thể đọc được thư. Tham khảo thêm về phishing email là gì để hiểu những mối đe dọa trong bảo mật email.

- Giao dịch Ngân hàng và Thương mại điện tử: Khi bạn nhập thông tin thẻ tín dụng để mua hàng online, RSA giúp mã hóa các dữ liệu nhạy cảm này trước khi chúng được gửi đến máy chủ của người bán, ngăn chặn kẻ gian đánh cắp thông tin tài chính.

Ứng dụng trong các hệ thống bảo mật khác

Ngoài việc bảo vệ dữ liệu trên đường truyền, RSA còn có nhiều vai trò quan trọng khác.

- Chữ ký số (Digital Signatures): RSA có thể được sử dụng ngược lại để tạo chữ ký số. Người gửi sẽ dùng khóa bí mật của mình để “ký” lên một tài liệu hoặc phần mềm. Bất kỳ ai cũng có thể dùng khóa công khai của người gửi để xác thực chữ ký đó. Điều này đảm bảo hai điều: xác thực (chứng minh đúng là người đó đã gửi) và toàn vẹn (chứng minh tài liệu không bị sửa đổi).

- Bảo mật kết nối từ xa: Các giao thức như SSH (Secure Shell), được quản trị viên hệ thống sử dụng để truy cập máy chủ từ xa một cách an toàn, cũng dùng RSA để xác thực người dùng và mã hóa phiên làm việc.

- Bảo vệ dữ liệu trong doanh nghiệp: Các tổ chức sử dụng RSA để mã hóa các cơ sở dữ liệu chứa thông tin nhạy cảm của khách hàng, hồ sơ nhân viên, hoặc các bí mật kinh doanh, đảm bảo rằng ngay cả khi hệ thống bị xâm nhập, dữ liệu vẫn an toàn.

Ưu điểm và hạn chế của thuật toán RSA

Không có công nghệ nào là hoàn hảo, và RSA cũng không ngoại lệ. Việc hiểu rõ cả mặt mạnh và mặt yếu của nó giúp chúng ta sử dụng một cách hiệu quả và an toàn nhất.

Ưu điểm nổi bật

- An toàn cao: Khi sử dụng độ dài khóa đủ lớn (hiện nay khuyến nghị là 2048-bit trở lên), việc phá mã RSA bằng các phương pháp tính toán thông thường gần như là bất khả thi. Sức mạnh của nó dựa trên một bài toán toán học đã được nghiên cứu kỹ lưỡng trong nhiều thập kỷ.

- Tiện lợi trong quản lý khóa: Cơ chế khóa công khai – bí mật giải quyết được vấn đề phân phối khóa của mã hóa đối xứng. Bạn có thể thoải mái chia sẻ khóa công khai mà không sợ lộ thông tin, giúp việc thiết lập một kênh an toàn trở nên đơn giản hơn rất nhiều.

- Được chuẩn hóa và sử dụng rộng rãi: RSA là một tiêu chuẩn công nghiệp đã được kiểm chứng qua thời gian. Nó được tích hợp trong hầu hết các hệ điều hành, trình duyệt và thư viện lập trình, giúp các nhà phát triển dễ dàng triển khai các tính năng bảo mật.

Hạn chế và thách thức

- Tốc độ xử lý chậm: So với các thuật toán mã hóa đối xứng như AES, RSA chậm hơn đáng kể. Các phép tính toán học liên quan đến số mũ lớn đòi hỏi nhiều tài nguyên xử lý. Đây là lý do tại sao RSA thường chỉ được dùng để mã hóa một lượng nhỏ dữ liệu, chẳng hạn như mã hóa khóa đối xứng, thay vì mã hóa toàn bộ tệp tin lớn.

- Yêu cầu độ dài khóa lớn: Để duy trì mức độ an toàn trước sự phát triển của sức mạnh máy tính, độ dài khóa RSA phải liên tục tăng lên. Khóa dài hơn đồng nghĩa với việc quá trình mã hóa và giải mã càng chậm hơn, tốn nhiều tài nguyên hơn.

- Nguy cơ từ máy tính lượng tử: Đây là thách thức lớn nhất đối với RSA trong tương lai. Các máy tính lượng tử, nếu được phát triển thành công, được cho là có khả năng giải quyết bài toán phân tích thừa số nguyên tố một cách hiệu quả bằng thuật toán Shor. Điều này sẽ phá vỡ hoàn toàn nền tảng bảo mật của RSA, buộc ngành công nghiệp phải tìm kiếm các thuật toán kháng lượng tử thay thế.

So sánh RSA với các phương pháp mã hóa khác

Để có cái nhìn toàn cảnh, việc đặt RSA bên cạnh các thuật toán mã hóa khác là rất quan trọng. Điều này giúp chúng ta hiểu khi nào nên dùng RSA và khi nào các lựa chọn khác lại tỏ ra ưu việt hơn.

RSA và mã hóa đối xứng (AES, DES)

Đây là hai trường phái mã hóa cơ bản và có sự khác biệt rõ rệt.

- Khác biệt về khóa:

- RSA (Bất đối xứng): Sử dụng một cặp khóa (công khai và bí mật). Khóa dùng để mã hóa khác với khóa dùng để giải mã.

- AES/DES (Đối xứng): Sử dụng duy nhất một khóa bí mật cho cả quá trình mã hóa và giải mã.

- Tốc độ:

- AES nhanh hơn RSA rất nhiều lần. Điều này làm cho AES trở thành lựa chọn lý tưởng để mã hóa các luồng dữ liệu lớn hoặc các tệp tin có dung lượng cao.

- Quản lý khóa:

- RSA giải quyết bài toán phân phối khóa một cách xuất sắc.

- Mã hóa đối xứng gặp khó khăn trong việc làm thế nào để hai bên chia sẻ khóa bí mật một cách an toàn ngay từ đầu.

Kết luận thực tế: Trong hầu hết các hệ thống hiện đại (như TLS/SSL), người ta sử dụng một mô hình “lai“. RSA được dùng để trao đổi an toàn một khóa phiên (session key), sau đó khóa phiên này được sử dụng với thuật toán AES để mã hóa toàn bộ dữ liệu trong phiên đó. Cách làm này tận dụng được cả ưu điểm của hai hệ thống: sự tiện lợi của RSA và tốc độ của AES.

RSA và các thuật toán khóa công khai khác

RSA không phải là thuật toán mã hóa khóa công khai duy nhất. Có những đối thủ cạnh tranh đáng gờm với những đặc tính khác nhau.

- So sánh với ECC (Elliptic Curve Cryptography – Mật mã đường cong Elliptic):

- ECC là một giải pháp thay thế hiện đại hơn cho RSA. Nó cũng là một thuật toán mã hóa bất đối xứng nhưng dựa trên một bài toán toán học khác (bài toán logarithm rời rạc trên đường cong elliptic).

- Ưu điểm của ECC: ECC cung cấp mức độ bảo mật tương đương RSA nhưng với độ dài khóa ngắn hơn đáng kể. Ví dụ, một khóa ECC 256-bit có sức mạnh tương đương một khóa RSA 3072-bit. Điều này làm cho ECC nhanh hơn, tiết kiệm tài nguyên hơn, và đặc biệt phù hợp cho các thiết bị có năng lực xử lý hạn chế như điện thoại di động và thiết bị IoT.

- So sánh với ElGamal:

- ElGamal cũng là một thuật toán mã hóa khóa công khai dựa trên bài toán logarithm rời rạc. Nó cũng an toàn nhưng thường tạo ra bản mã có kích thước lớn gấp đôi bản gốc, do đó ít phổ biến hơn RSA và ECC trong các ứng dụng thương mại.

Nhìn chung, trong khi RSA vẫn là một tiêu chuẩn vàng, ECC đang ngày càng trở nên phổ biến nhờ hiệu suất vượt trội của mình.

Các vấn đề thường gặp khi sử dụng RSA

Sức mạnh của một thuật toán không chỉ nằm ở bản thân nó mà còn ở cách nó được triển khai và quản lý. Ngay cả một thuật toán mạnh như RSA cũng có thể trở nên vô dụng nếu mắc phải những sai lầm cơ bản.

Vấn đề về quản lý khóa và bảo mật khóa bí mật

Đây là mắt xích yếu nhất trong hầu hết các hệ thống sử dụng RSA. Khóa bí mật chính là “trái tim” của hệ thống, và nếu nó bị xâm phạm, mọi lớp bảo mật khác đều sụp đổ.

- Nguy cơ lộ khóa: Khóa bí mật có thể bị đánh cắp thông qua nhiều cách:

- Lưu trữ dưới dạng tệp tin không được mã hóa trên máy chủ.

- Bị tấn công bằng phần mềm độc hại (malware là gì) hoặc virus.

- Nhân viên bất cẩn làm lộ hoặc bị lừa đảo (social engineering là gì).

- Hậu quả: Khi khóa bí mật bị lộ, kẻ tấn công có thể giải mã tất cả các thông tin đã và sẽ được gửi đến chủ sở hữu khóa. Chúng cũng có thể mạo danh chủ sở hữu để tạo ra các chữ ký số giả mạo, gây ra những thiệt hại khôn lường về tài chính và uy tín.

Lỗi do chọn khóa không đủ mạnh hoặc triển khai sai

- Sử dụng khóa quá ngắn: Trong quá khứ, khóa RSA 1024-bit được coi là an toàn. Tuy nhiên, với sức mạnh tính toán hiện nay, khóa này đã có thể bị bẻ gãy. Việc tiếp tục sử dụng các khóa có độ dài không còn phù hợp sẽ đặt toàn bộ hệ thống vào tình thế rủi ro.

- Triển khai sai thuật toán: Các lập trình viên có thể mắc lỗi khi tự viết mã triển khai RSA hoặc sử dụng các thư viện mã hóa đã lỗi thời, chứa các lỗ hổng bảo mật. Một lỗi nhỏ trong quá trình tạo số ngẫu nhiên hoặc áp dụng các bước đệm (padding) cũng có thể tạo ra kẽ hở cho kẻ tấn công khai thác.

Việc triển khai RSA đòi hỏi sự cẩn trọng và tuân thủ nghiêm ngặt các tiêu chuẩn đã được cộng đồng bảo mật kiểm chứng.

Các best practices khi sử dụng thuật toán RSA

Để khai thác tối đa sức mạnh của RSA và giảm thiểu rủi ro, việc tuân thủ các nguyên tắc thực hành tốt nhất (best practices) là vô cùng quan trọng. Đây là những lời khuyên từ các chuyên gia bảo mật mà bạn nên áp dụng.

- Sử dụng khóa đủ dài: Đây là quy tắc cơ bản nhất. Ở thời điểm hiện tại, độ dài khóa tối thiểu được khuyến nghị là 2048 bit. Đối với các dữ liệu cần bảo mật trong thời gian dài hoặc có độ nhạy cảm cao, hãy cân nhắc sử dụng khóa 4096 bit.

- Kết hợp RSA với mã hóa đối xứng (Hybrid Encryption): Như đã đề cập, đây là mô hình hiệu quả nhất. Hãy dùng RSA chỉ cho mục đích chính của nó: trao đổi an toàn một khóa đối xứng (như khóa AES). Sau đó, dùng khóa AES nhanh hơn để mã hóa lượng lớn dữ liệu. Mọi giao thức hiện đại như TLS/SSL đều hoạt động theo cách này.

- Bảo vệ khóa bí mật một cách cẩn thận: Khóa bí mật không bao giờ được chia sẻ và phải được lưu trữ ở nơi an toàn nhất có thể. Các giải pháp tốt bao gồm:

- Sử dụng Module Bảo mật Phần cứng (HSM – Hardware Security Module), một thiết bị vật lý chuyên dụng để lưu trữ và quản lý khóa.

- Mã hóa tệp chứa khóa bí mật bằng một mật khẩu mạnh.

- Giới hạn quyền truy cập vào khóa bí mật một cách nghiêm ngặt.

- Cập nhật và nâng cấp phần mềm mã hóa thường xuyên: Luôn đảm bảo rằng bạn đang sử dụng phiên bản mới nhất của các thư viện mã hóa (như OpenSSL) và các phần mềm liên quan. Các bản cập nhật thường xuyên vá các lỗ hổng bảo mật mới được phát hiện.

- Sử dụng các chế độ đệm (Padding) an toàn: Các chế độ đệm như OAEP (Optimal Asymmetric Encryption Padding) rất quan trọng để ngăn chặn một số loại tấn công vào RSA. Hãy chắc chắn rằng việc triển khai của bạn sử dụng các tiêu chuẩn đệm hiện đại.

Bằng cách tuân thủ những nguyên tắc này, bạn có thể xây dựng một hệ thống bảo mật vững chắc, tận dụng được sức mạnh của RSA mà không bị ảnh hưởng bởi những sai lầm phổ biến.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau thực hiện một hành trình sâu sắc để tìm hiểu về thuật toán RSA. Từ lịch sử ra đời đầy cảm hứng, nguyên lý hoạt động dựa trên những bài toán hóc búa, cho đến các ứng dụng thực tiễn đang âm thầm bảo vệ chúng ta mỗi ngày, có thể thấy RSA thực sự là một trụ cột không thể thiếu của an ninh mạng hiện đại. Nó là nền tảng cho sự tin cậy trong giao tiếp kỹ thuật số, từ việc lướt web an toàn với HTTPS đến việc xác thực danh tính bằng chữ ký số.

Tuy nhiên, chúng ta cũng nhận ra rằng không có gì là tuyệt đối. RSA có những hạn chế về tốc độ và đang đối mặt với thách thức từ máy tính lượng tử trong tương lai. Hơn nữa, sự an toàn của nó phụ thuộc rất nhiều vào việc quản lý khóa bí mật và triển khai đúng cách. Việc áp dụng các phương pháp tốt nhất như sử dụng khóa đủ dài, kết hợp với mã hóa đối xứng và bảo vệ khóa bí mật là điều kiện tiên quyết để xây dựng một hệ thống vững chắc.

Bảo mật là một lĩnh vực luôn vận động và phát triển. Bùi Mạnh Đức hy vọng bài viết đã cung cấp cho bạn những kiến thức nền tảng và hữu ích về RSA. Đừng ngần ngại tìm hiểu thêm về các phương pháp mã hóa khác như ECC hay các thuật toán kháng lượng tử để luôn cập nhật và đa dạng hóa kiến thức bảo mật của mình.