Trong thế giới số ngày nay, việc bảo vệ dữ liệu và đảm bảo an toàn cho các kết nối mạng đã trở thành ưu tiên hàng đầu của mọi cá nhân và doanh nghiệp. Bạn đã bao giờ lo lắng về việc truy cập mạng công ty từ xa hoặc sử dụng Wi-Fi công cộng thiếu an toàn chưa? Giải pháp chính là thiết lập một mạng riêng ảo, hay còn gọi là VPN là gì. OpenVPN kết hợp với pfSense chính là bộ đôi hoàn hảo để xây dựng một hệ thống VPN mạnh mẽ, linh hoạt và hoàn toàn miễn phí. Bài viết này sẽ là kim chỉ nam, hướng dẫn bạn chi tiết từng bước cấu hình OpenVPN trên pfSense, từ khâu chuẩn bị đến khi hoàn tất, giúp bạn tự tay tạo ra một “đường hầm” an toàn cho dữ liệu của mình.

Giới thiệu về OpenVPN và pfSense

OpenVPN là một trong những giao thức VPN mã nguồn mở phổ biến và được tin cậy nhất hiện nay. Điểm mạnh của nó nằm ở tính linh hoạt và khả năng bảo mật vượt trội. OpenVPN sử dụng thư viện OpenSSL để mã hóa lưu lượng, cho phép tạo ra các kết nối an toàn qua những mạng không đáng tin cậy như Internet. Ưu điểm lớn nhất của OpenVPN là khả năng tùy biến cao, hoạt động ổn định trên nhiều nền tảng và có một cộng đồng hỗ trợ khổng lồ. Nó không chỉ đơn thuần tạo ra một kết nối mã hóa mà còn cho phép bạn kiểm soát gần như mọi khía cạnh của mạng riêng ảo.

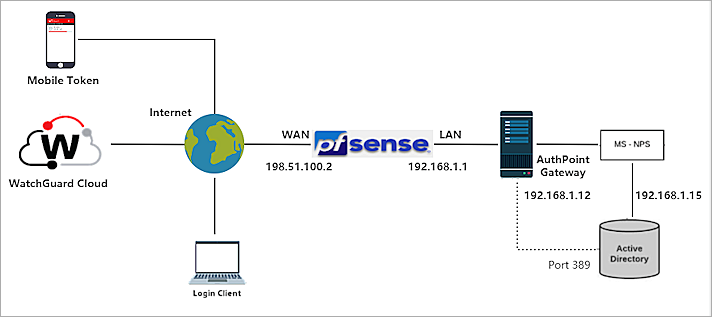

Khi nói về quản lý mạng, pfSense là một cái tên không thể bỏ qua. Đây là một bản phân phối tường lửa/router mã nguồn mở dựa trên FreeBSD, có khả năng biến một máy tính thông thường thành một thiết bị mạng chuyên dụng. pfSense đóng vai trò như người “gác cổng” cho toàn bộ hệ thống mạng của bạn, cung cấp các tính năng mạnh mẽ như tường lửa, định tuyến, cân bằng tải và đặc biệt là hỗ trợ VPN cực kỳ tốt. Việc tích hợp sẵn OpenVPN server trong pfSense giúp đơn giản hóa quá trình cài đặt và quản lý, biến nó thành lựa chọn lý tưởng cho các doanh nghiệp vừa và nhỏ.

Việc kết hợp OpenVPN trên pfSense mang lại một giải pháp bảo mật toàn diện. Đối với doanh nghiệp, nó cho phép nhân viên làm việc từ xa truy cập vào tài nguyên nội bộ một cách an toàn, như thể họ đang ngồi ngay tại văn phòng. Điều này không chỉ tăng cường hiệu suất làm việc mà còn bảo vệ dữ liệu nhạy cảm của công ty khỏi các mối đe dọa từ bên ngoài. Trong bài viết này, chúng ta sẽ cùng nhau đi qua toàn bộ quy trình: từ chuẩn bị hệ thống, tạo chứng chỉ bảo mật, cấu hình server, kết nối client cho đến khắc phục sự cố. Hãy bắt đầu hành trình xây dựng pháo đài số của riêng bạn!

Yêu cầu hệ thống và chuẩn bị trước khi cấu hình

Trước khi bắt tay vào các bước kỹ thuật, việc chuẩn bị kỹ lưỡng về hệ thống và thông tin là vô cùng quan trọng. Điều này đảm bảo quá trình cấu hình diễn ra suôn sẻ và hệ thống VPN của bạn hoạt động ổn định, hiệu quả. Hãy xem xét các yêu cầu cần thiết dưới đây.

Yêu cầu phần cứng và phần mềm

Về phần mềm, bạn cần một phiên bản pfSense còn được hỗ trợ. Hầu hết các phiên bản pfSense gần đây đều tích hợp sẵn gói OpenVPN, vì vậy bạn chỉ cần đảm bảo rằng hệ thống của mình đã được cập nhật lên phiên bản mới nhất để nhận được các bản vá bảo mật và tính năng tối ưu. Việc kiểm tra và cập nhật có thể thực hiện dễ dàng ngay trong giao diện quản trị của pfSense.

Về phần cứng, tài nguyên cần thiết phụ thuộc vào số lượng người dùng VPN đồng thời và lưu lượng mạng dự kiến. Một hệ thống cơ bản cho vài người dùng có thể chỉ cần CPU lõi kép và 2-4GB RAM. Tuy nhiên, nếu bạn dự định triển khai cho một doanh nghiệp với hàng chục kết nối, hãy cân nhắc sử dụng CPU hỗ trợ tập lệnh mã hóa AES-NI và trang bị ít nhất 4-8GB RAM. Mã hóa là một tác vụ tiêu tốn tài nguyên CPU, vì vậy đầu tư vào phần cứng tốt sẽ giúp giảm độ trễ và tăng tốc độ kết nối VPN đáng kể.

Chuẩn bị môi trường và thông tin cần thiết

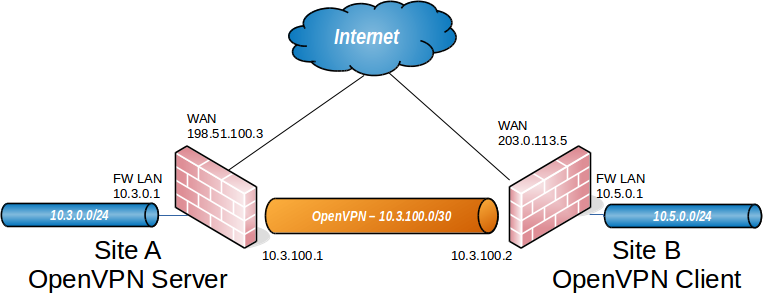

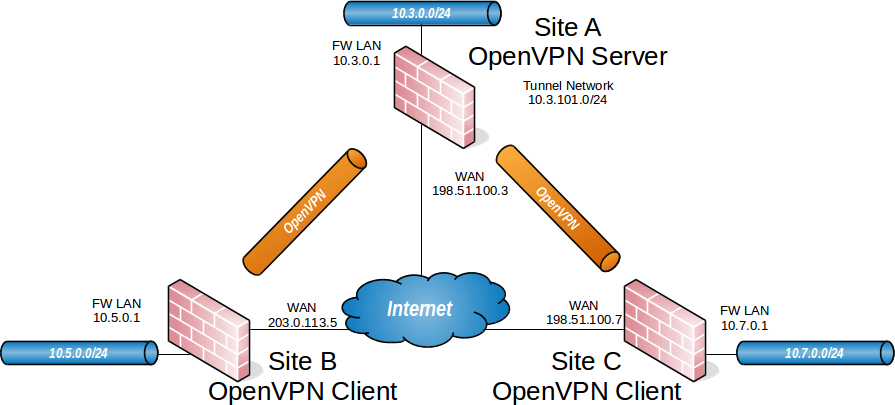

Yếu tố đầu tiên và quan trọng nhất là bạn cần có một địa chỉ IP tĩnh cho đường truyền Internet tại nơi đặt pfSense server. Điều này giúp các client VPN luôn biết “địa chỉ nhà” để kết nối. Nếu nhà cung cấp dịch vụ không cấp IP tĩnh, bạn hoàn toàn có thể sử dụng dịch vụ DNS động (Dynamic DNS – DDNS). pfSense hỗ trợ rất nhiều nhà cung cấp DDNS, cho phép bạn tạo một tên miền và tự động cập nhật địa chỉ IP mỗi khi nó thay đổi.

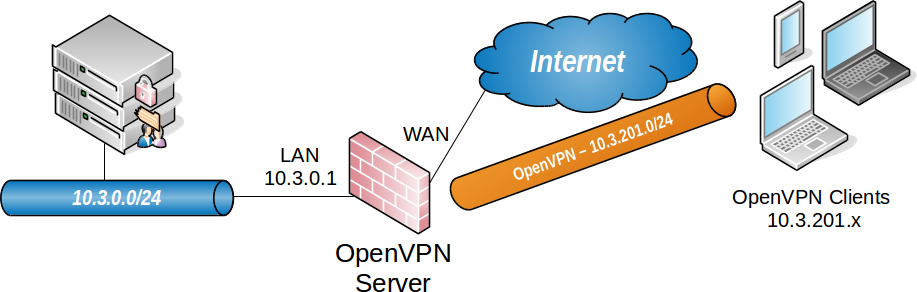

Tiếp theo, hãy lên kế hoạch cho việc phân bổ địa chỉ IP. Bạn cần chọn một dải mạng con riêng cho các client VPN, ví dụ: 10.0.8.0/24. Dải IP này không được trùng lặp với bất kỳ dải IP nào đang được sử dụng trong mạng LAN nội bộ của bạn để tránh xung đột định tuyến. Cuối cùng, hãy chuẩn bị sẵn các công cụ cần thiết như OpenVPN Client cho các hệ điều hành mà người dùng sẽ sử dụng. Việc chuẩn bị chu đáo ở bước này sẽ giúp bạn tiết kiệm rất nhiều thời gian và công sức ở các bước sau.

Các bước tạo chứng chỉ và cấu hình server OpenVPN trên pfSense

Trái tim của một kết nối OpenVPN an toàn nằm ở hệ thống chứng chỉ số (digital certificates). Chúng hoạt động như những chiếc “chứng minh thư” điện tử, giúp máy chủ và máy khách xác thực lẫn nhau. Trong pfSense, việc tạo và quản lý các chứng chỉ này được thực hiện một cách trực quan.

Tạo CA và chứng chỉ server trong pfSense

Bước đầu tiên là tạo một Certificate Authority (CA), hay Nhà cung cấp chứng thực. CA này sẽ đóng vai trò là tổ chức phát hành và bảo đảm cho tất cả các chứng chỉ khác trong hệ thống VPN của bạn. Trong pfSense, bạn vào mục System > Cert. Manager > CAs. Nhấn nút “Add” để tạo một CA mới. Hãy điền đầy đủ thông tin như tên định danh (Descriptive name), chọn phương thức là “Create an internal Certificate Authority” và thiết lập các thông số khác như thuật toán, thời hạn hiệu lực. Một CA tự tạo là hoàn toàn đủ dùng và an toàn cho mục đích nội bộ.

Sau khi đã có CA, chúng ta cần tạo một chứng chỉ riêng cho OpenVPN server. Chứng chỉ này sẽ được server sử dụng để “giới thiệu” mình với các client. Vẫn trong System > Cert. Manager, chuyển qua tab Certificates và nhấn “Add/Sign”. Tại đây, bạn chọn phương thức “Create an internal Certificate” và quan trọng nhất là ở mục “Certificate authority”, hãy chọn đúng CA mà bạn vừa tạo ở bước trên. Đặt tên cho chứng chỉ và ở phần “Certificate Type”, chọn “Server Certificate”. Hoàn tất các thông tin còn lại và lưu lại. Bây giờ bạn đã có đủ “giấy tờ” cần thiết để thiết lập server.

Thiết lập cấu hình OpenVPN server trên pfSense

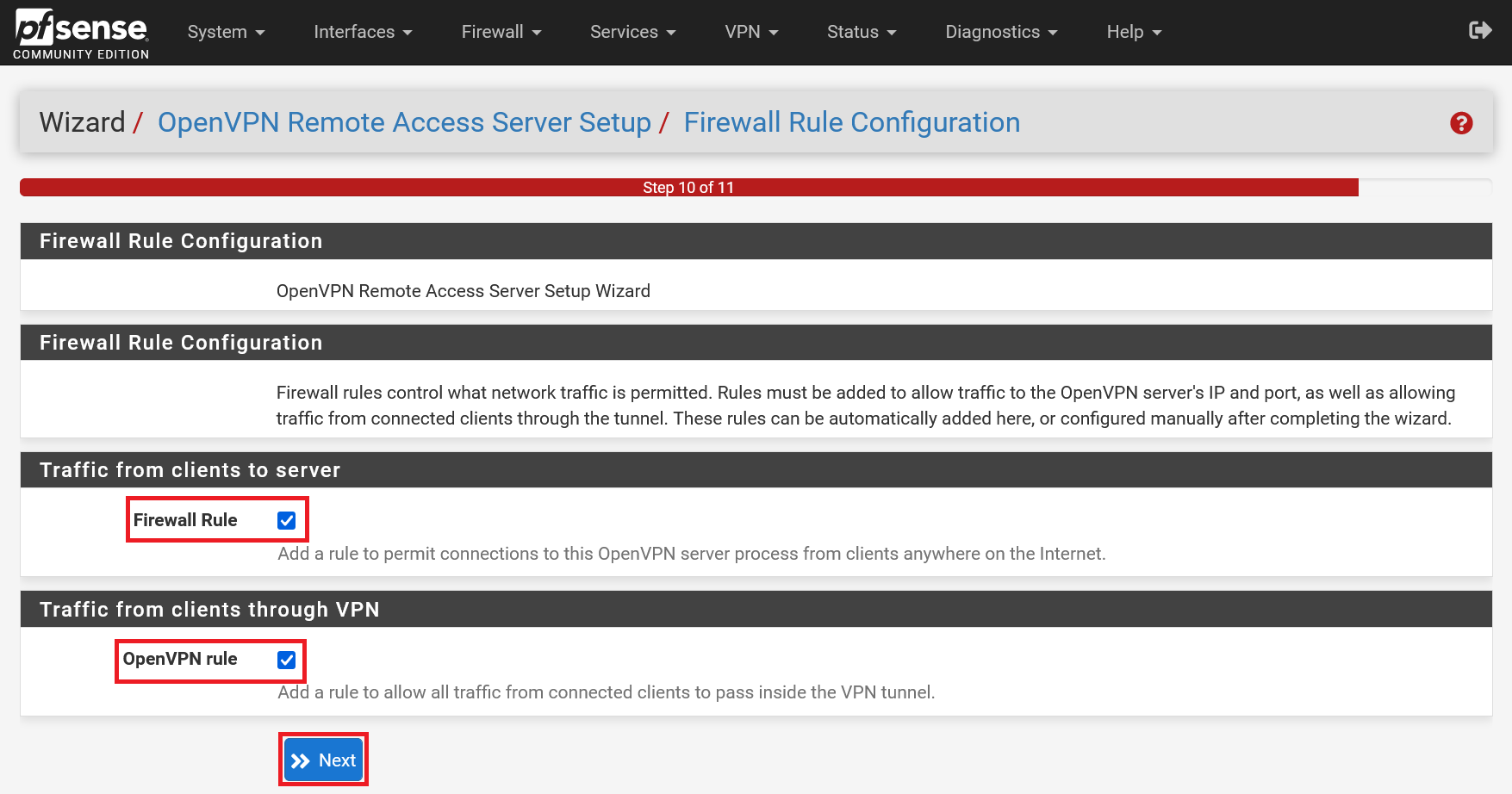

Giờ là lúc cấu hình dịch vụ OpenVPN. Truy cập vào VPN > OpenVPN và chọn tab Servers, sau đó nhấn “Add”. Giao diện cấu hình sẽ hiện ra với rất nhiều tùy chọn, nhưng đừng lo, chúng ta sẽ đi qua những mục quan trọng nhất.

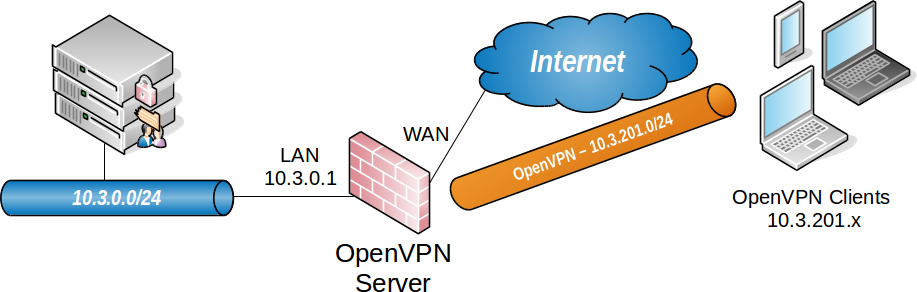

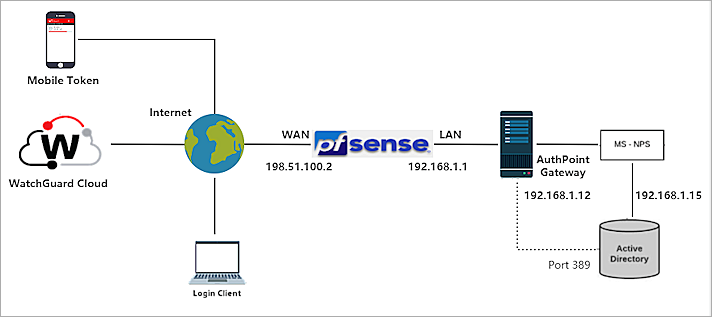

Đầu tiên, hãy chọn Server mode là “Remote Access (SSL/TLS + User Auth)” để cho phép client kết nối từ xa và xác thực bằng cả chứng chỉ lẫn tài khoản người dùng. Chọn Protocol là UDP on IPv4 – đây là lựa chọn phổ biến nhất vì tốc độ nhanh hơn TCP. Giao diện (Interface) sẽ là WAN, và bạn có thể để cổng (Port) mặc định là 1194. Đừng quên chọn đúng Server certificate mà bạn đã tạo ở bước trước.

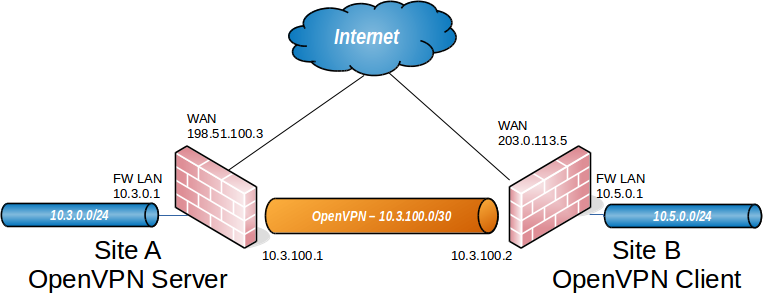

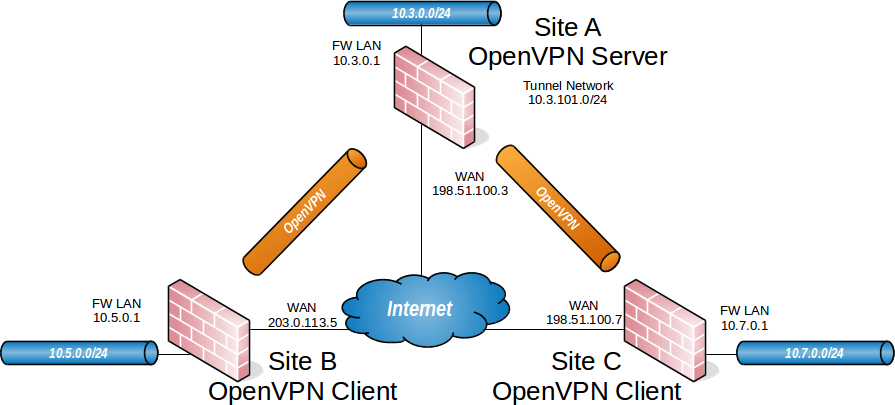

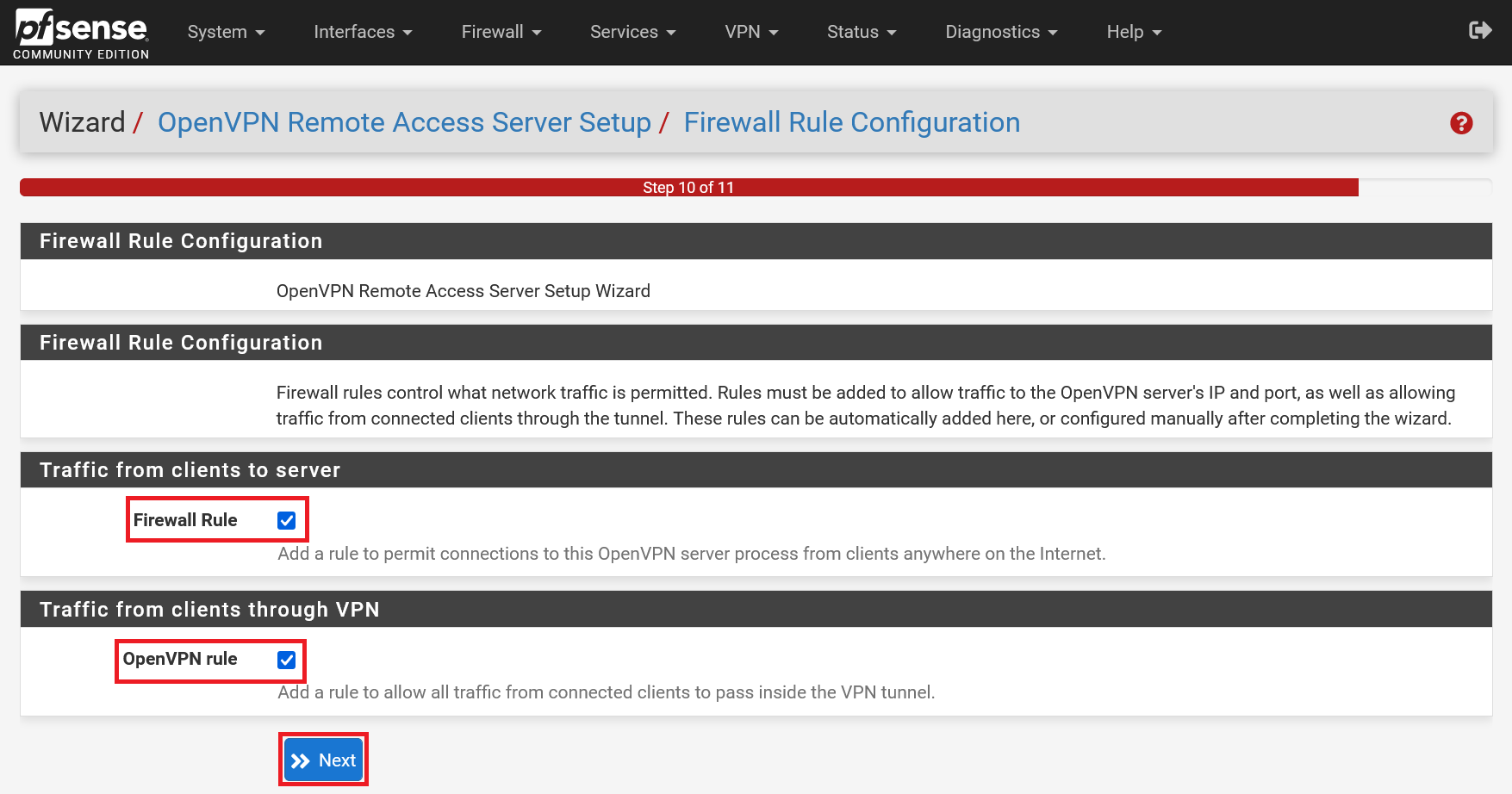

Tiếp theo, hãy cuộn xuống phần “Tunnel Settings”. Trong ô IPv4 Tunnel Network, bạn điền dải mạng con đã lên kế hoạch cho VPN, ví dụ: 10.0.8.0/24. Đây là dải IP sẽ được cấp phát cho các client khi họ kết nối. Trong mục IPv4 Local Network(s), hãy điền dải mạng LAN nội bộ của bạn, ví dụ: 192.168.1.0/24. Việc này sẽ cho phép client VPN truy cập vào các thiết bị trong mạng LAN. Cuối cùng, trong phần “Cryptographic Settings”, hãy chọn các thuật toán mã hóa mạnh. Sử dụng AES-256-GCM cho “Data Encryption” và SHA256 cho “Auth digest algorithm” là một lựa chọn tốt, cân bằng giữa bảo mật và hiệu suất. Sau khi kiểm tra lại các thông số, hãy nhấn “Save” để lưu cấu hình. Đừng quên vào Firewall > Rules > WAN để thêm một quy tắc cho phép lưu lượng truy cập vào cổng VPN 1194/UDP.

Cấu hình client OpenVPN để kết nối tới server

Sau khi đã dựng xong server OpenVPN trên pfSense, bước tiếp theo là tạo “chìa khóa” cho người dùng và hướng dẫn họ cách “mở cửa” vào hệ thống mạng của bạn. Quá trình này bao gồm việc tạo tài khoản, xuất file cấu hình và cài đặt trên thiết bị của người dùng.

Tạo tài khoản người dùng và chứng chỉ client

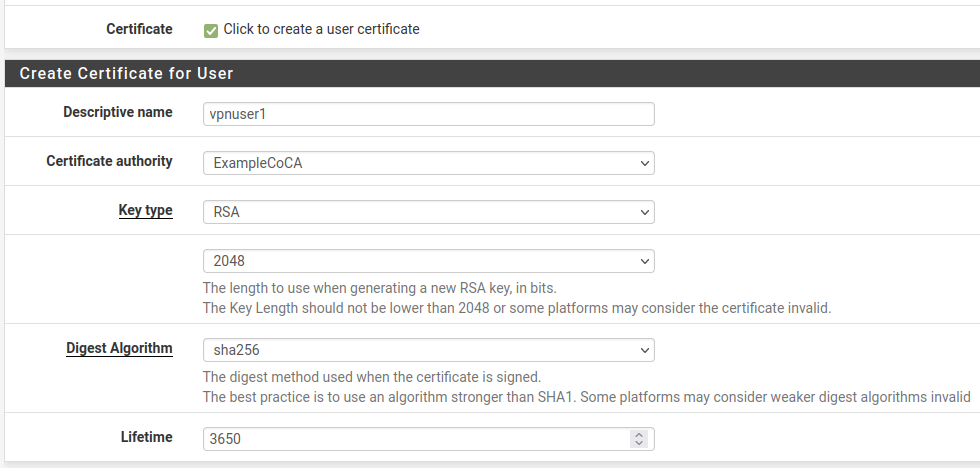

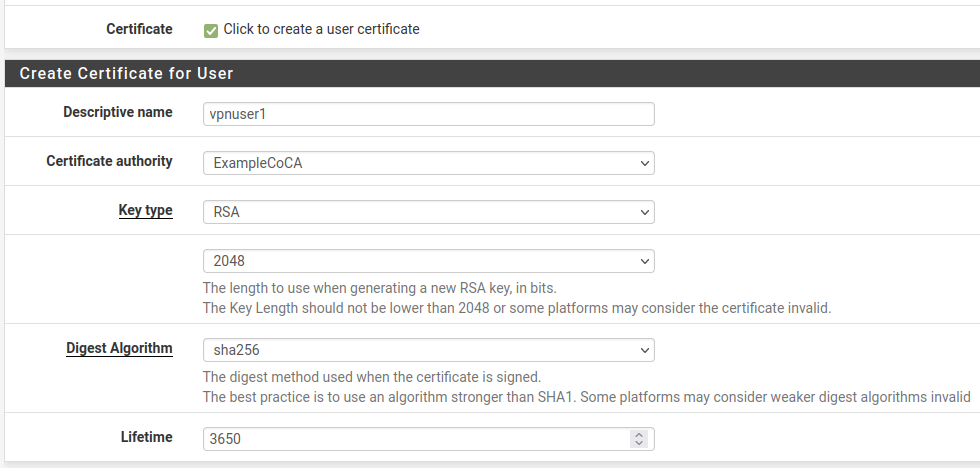

Để tăng cường bảo mật, chúng ta sẽ yêu cầu mỗi người dùng có một tài khoản và một chứng chỉ riêng. Đầu tiên, hãy tạo tài khoản người dùng bằng cách vào System > User Manager > Users và nhấn “Add”. Điền tên đăng nhập (Username) và mật khẩu (Password), sau đó tick vào ô “Click to create a user certificate”. Thao tác này sẽ mở ra phần tạo chứng chỉ cho người dùng. Hãy đặt tên định danh (Descriptive name), chọn Certificate Authority là CA mà bạn đã tạo, và đảm bảo “Certificate Type” là “Client Certificate”. Lưu lại để hoàn tất việc tạo người dùng và chứng chỉ đi kèm.

Tiếp, bạn cần xuất file cấu hình để gửi cho người dùng. Để làm điều này, bạn cần cài đặt gói openvpn-client-export trong pfSense. Vào System > Package Manager > Available Packages, tìm kiếm “openvpn-client-export” và cài đặt nó. Sau khi cài xong, một tab mới tên là Client Export sẽ xuất hiện trong mục VPN > OpenVPN. Tại đây, bạn sẽ thấy danh sách các server OpenVPN đang hoạt động. Hãy đảm bảo “Host Name Resolution” được thiết lập đúng với IP tĩnh hoặc tên miền DDNS của bạn. Cuộn xuống dưới, bạn sẽ thấy danh sách người dùng và các tùy chọn xuất file cấu hình phù hợp cho từng hệ điều hành. Chỉ cần chọn đúng người dùng và nhấn vào liên kết tải xuống tương ứng.

Cài đặt và cấu hình OpenVPN client trên thiết bị

Quá trình cài đặt trên các thiết bị client khá đơn giản. Bạn chỉ cần gửi file cấu hình (.ovpn) đã xuất ở bước trước cho người dùng.

- Trên Windows: Người dùng cần tải và cài đặt phần mềm OpenVPN Client Connect hoặc OpenVPN GUI. Sau khi cài đặt, họ chỉ cần nhấp đúp vào file .ovpn hoặc import file này vào ứng dụng. Ứng dụng sẽ tự động thêm cấu hình kết nối.

- Trên macOS: Một lựa chọn phổ biến và miễn phí là Tunnelblick. Người dùng cài đặt Tunnelblick, sau đó kéo thả file .ovpn vào biểu tượng của ứng dụng trên thanh menu. Cấu hình sẽ được tự động nhận diện.

- Trên điện thoại (iOS/Android): Người dùng có thể tìm và cài đặt ứng dụng “OpenVPN Connect” từ App Store hoặc Google Play. Sau đó, họ có thể gửi file .ovpn vào điện thoại (qua email, airdrop,…) và mở nó bằng ứng dụng OpenVPN Connect để import cấu hình.

Để kết nối, người dùng chỉ cần mở ứng dụng, chọn đúng cấu hình vừa import và nhấn “Connect”. Ứng dụng sẽ yêu cầu nhập tên đăng nhập và mật khẩu đã được tạo ở bước đầu tiên. Nếu mọi thông số đều chính xác, kết nối sẽ được thiết lập thành công. Bạn có thể kiểm tra trạng thái kết nối của các client trong pfSense tại Status > OpenVPN.

Kiểm tra và khắc phục sự cố kết nối VPN

Ngay cả với một cấu hình chuẩn, đôi khi bạn vẫn có thể gặp phải các vấn đề kết nối. Việc biết cách chẩn đoán và xử lý sự cố là một kỹ năng quan trọng. May mắn là pfSense và OpenVPN cung cấp các công cụ ghi log rất chi tiết để giúp bạn tìm ra nguyên nhân.

Vấn đề thường gặp khi kết nối OpenVPN trên pfSense

Một số lỗi phổ biến mà người dùng hay gặp phải bao gồm:

- Lỗi xác thực (Authentication Failed): Thường xảy ra do sai tên đăng nhập, mật khẩu hoặc chứng chỉ client không hợp lệ, hết hạn. Đôi khi lỗi này cũng xuất hiện nếu cấu hình xác thực trên server và client không khớp nhau.

- Không nhận được địa chỉ IP: Client kết nối thành công nhưng không được cấp IP từ dải mạng VPN. Nguyên nhân có thể do dải IP Tunnel Network đã hết, hoặc có xung đột với một dịch vụ khác.

- Kết nối bị timeout: Đây là lỗi phổ biến nhất. Nguyên nhân có thể do quy tắc tường lửa trên pfSense (WAN rule) chưa được tạo hoặc cấu hình sai, nhà cung cấp mạng chặn cổng VPN, hoặc sai địa chỉ IP/tên miền DDNS trong file cấu hình của client.

- Kết nối được nhưng không truy cập được tài nguyên mạng LAN: Lỗi này thường do bạn quên khai báo dải mạng LAN trong mục “IPv4 Local Network(s)” của cấu hình OpenVPN server, hoặc do tường lửa trên các máy chủ trong mạng LAN chặn kết nối từ dải IP của VPN.

Các bước khắc phục và công cụ hỗ trợ

Khi gặp sự cố, nơi đầu tiên bạn cần tìm đến là nhật ký hệ thống (log). Cả pfSense và OpenVPN client đều ghi lại chi tiết quá trình kết nối.

Kiểm tra log trên pfSense: Truy cập vào Status > System Logs > OpenVPN. Tại đây, bạn có thể xem log theo thời gian thực. Các thông báo lỗi thường rất rõ ràng, ví dụ như “TLS Error: TLS key negotiation failed to occur” cho biết có vấn đề về TLS handshake, hoặc “user ‘abc’ could not be authenticated” cho biết sai thông tin đăng nhập. Dựa vào thông điệp lỗi, bạn có thể khoanh vùng được vấn đề.

Kiểm tra log trên client: Ứng dụng OpenVPN trên máy tính hoặc điện thoại cũng có mục xem log. Log ở phía client sẽ cho bạn biết quá trình kết nối từ góc nhìn của người dùng, ví dụ như nó không thể phân giải được tên miền server, hoặc kết nối bị server từ chối.

Công cụ hỗ trợ khác: Sử dụng lệnh ping và traceroute từ máy client đã kết nối VPN để kiểm tra xem có thể “thấy” được gateway của pfSense hay các máy chủ khác trong mạng LAN không. Đừng quên kiểm tra lại các quy tắc tường lửa trên cả hai tab WAN và OpenVPN. Một quy tắc trên tab OpenVPN cho phép “pass” mọi lưu lượng từ mạng VPN đến bất kỳ đâu (hoặc đến mạng LAN) là cần thiết để client có thể truy cập tài nguyên.

Các lưu ý về bảo mật và tối ưu hiệu suất VPN

Việc thiết lập thành công một kết nối VPN chỉ là bước khởi đầu. Để đảm bảo hệ thống của bạn vừa an toàn tuyệt đối, vừa hoạt động mượt mà, cần chú ý đến các yếu tố bảo mật nâng cao và tối ưu hóa hiệu suất. Đây là những bước giúp biến một cấu hình cơ bản thành một giải pháp chuyên nghiệp.

An toàn luôn là ưu tiên hàng đầu. Hãy định kỳ cập nhật các chứng chỉ bảo mật của bạn. Mặc dù bạn có thể đặt thời hạn hiệu lực cho CA và chứng chỉ lên đến 10 năm, việc tạo mới chúng sau mỗi 1-2 năm là một thói quen tốt. Quan trọng hơn, hãy luôn sử dụng các thuật toán mã hóa mạnh nhất được hỗ trợ. Các thuật toán như AES-256-GCM không chỉ cực kỳ an toàn mà còn được tăng tốc bởi phần cứng trên nhiều CPU hiện đại (thông qua AES-NI), giúp giảm thiểu ảnh hưởng đến hiệu suất.

Bên cạnh đó, việc quản lý truy cập là cực kỳ quan trọng. Không phải người dùng nào cũng cần quyền truy cập vào toàn bộ mạng nội bộ. pfSense cho phép bạn tạo các quy tắc tường lửa rất chi tiết trên giao diện OpenVPN. Bạn có thể tạo các quy tắc chỉ cho phép một số người dùng hoặc nhóm người dùng nhất định truy cập vào các máy chủ hoặc dịch vụ cụ thể. Ví dụ, nhóm kế toán chỉ có thể truy cập máy chủ kế toán, trong khi nhóm kỹ thuật có thể truy cập toàn bộ hệ thống. Việc phân quyền chặt chẽ này giúp giảm thiểu rủi ro nếu một tài khoản VPN bị xâm nhập.

Để tối ưu hiệu suất, bạn có thể thử nghiệm một vài thông số nâng cao trong cấu hình OpenVPN server. Ví dụ, bật tùy chọn “LZO Compression” có thể giúp giảm băng thông sử dụng, nhưng sẽ làm tăng tải cho CPU. Nếu bạn có CPU mạnh, đây có thể là một lựa chọn tốt. Ngoài ra, bạn có thể tinh chỉnh các giá trị “send/receive buffer” để cải thiện thông lượng. Tuy nhiên, việc điều chỉnh các thông số này cần được thực hiện cẩn thận và có kiểm tra sau mỗi lần thay đổi để đảm bảo chúng thực sự mang lại hiệu quả tích cực cho môi trường mạng của bạn.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau đi qua một hành trình chi tiết để xây dựng một hệ thống VPN hoàn chỉnh bằng OpenVPN trên pfSense. Từ việc tìm hiểu các khái niệm cơ bản, chuẩn bị môi trường, tạo chứng chỉ, cấu hình server và client, cho đến các bước kiểm tra, khắc phục sự cố và các lưu ý nâng cao về bảo mật, tối ưu. Có thể thấy, pfSense cung cấp một nền tảng cực kỳ mạnh mẽ và trực quan để triển khai OpenVPN, giúp bạn làm chủ hoàn toàn kết nối mạng của mình.

Việc tuân thủ theo từng bước được hướng dẫn sẽ giúp bạn đảm bảo một cấu hình chuẩn xác, an toàn và hiệu quả. Một hệ thống VPN được thiết lập đúng cách không chỉ bảo vệ bạn khỏi các mối đe dọa trên Internet mà còn mang lại sự linh hoạt tuyệt vời, cho phép truy cập tài nguyên nội bộ từ bất kỳ đâu một cách an toàn. Đây là một khoản đầu tư xứng đáng cho an ninh kỹ thuật số của cả cá nhân và doanh nghiệp.

BÙI MẠNH ĐỨC khuyến khích bạn không chỉ làm theo mà còn chủ động thử nghiệm và khám phá các tùy chọn cấu hình nâng cao khác. Công nghệ luôn phát triển, và việc tự mình trải nghiệm sẽ mang lại những kiến thức sâu sắc và thực tế nhất. Chúc bạn thành công trong việc xây dựng “pháo đài” mạng của riêng mình!