Trong thế giới an ninh mạng và lập trình, có những thuật ngữ vừa mang sức mạnh sáng tạo vừa tiềm ẩn nguy cơ phá hoại. Shellcode chính là một trong số đó. Đây là một đoạn mã nhỏ nhưng có võ, được thiết kế để chiếm quyền kiểm soát một hệ thống máy tính. Vậy shellcode là gì mà lại có vai trò quan trọng như vậy? Nó không chỉ là công cụ trong tay các hacker mũ đen để khai thác lỗ hổng bảo mật, mà còn là một phần không thể thiếu trong kho vũ khí của các chuyên gia kiểm thử xâm nhập (penetration tester) để đánh giá và củng cố bảo mật. Hiểu rõ về shellcode giúp chúng ta xây dựng những hệ thống vững chắc hơn và phòng thủ hiệu quả hơn trước các mối đe dọa tiềm tàng. Bài viết này sẽ cùng bạn đi sâu vào định nghĩa, cách hoạt động, và vai trò hai mặt của shellcode.

Định nghĩa shellcode trong lĩnh vực an ninh mạng và lập trình

Shellcode là gì?

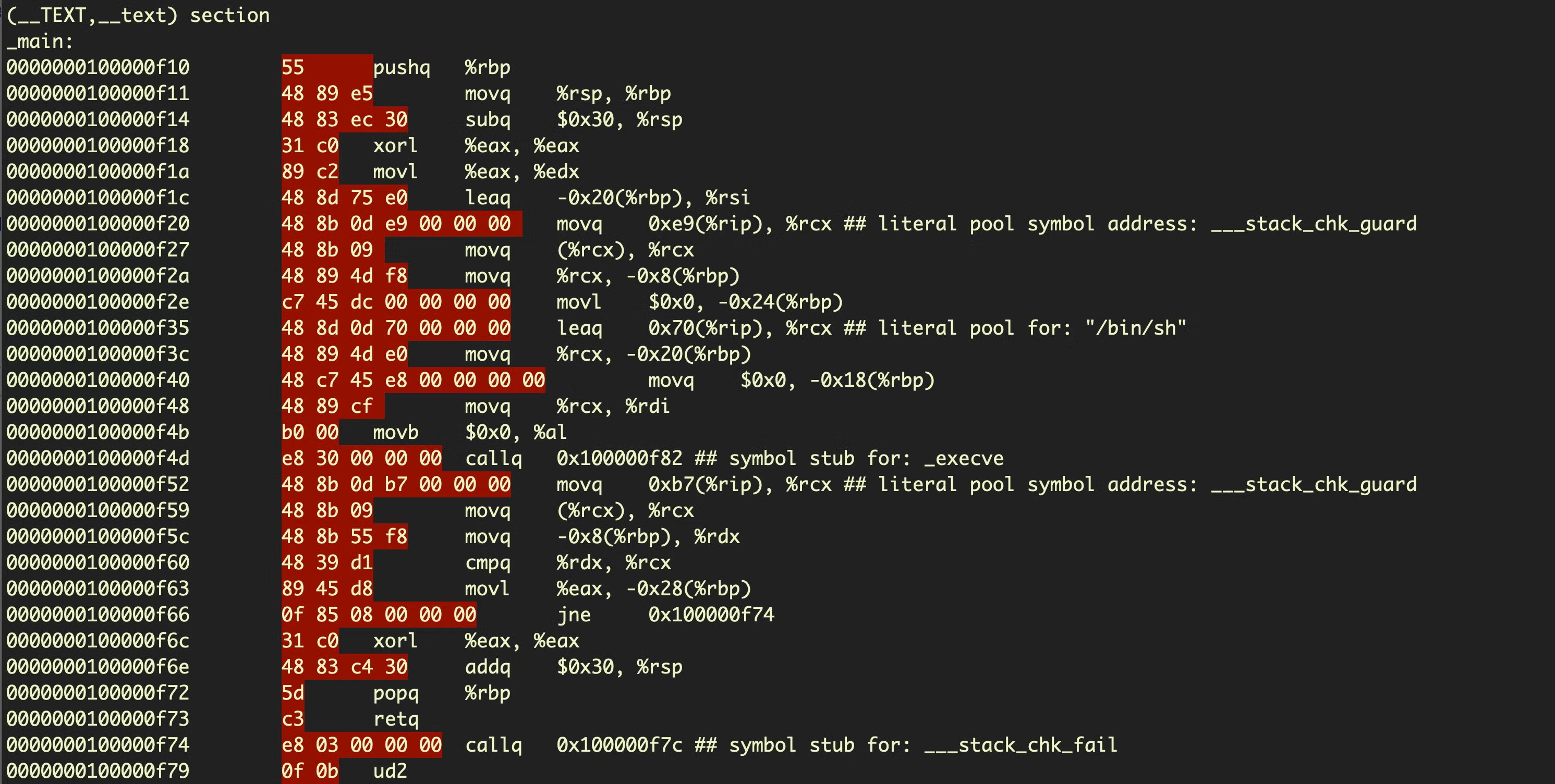

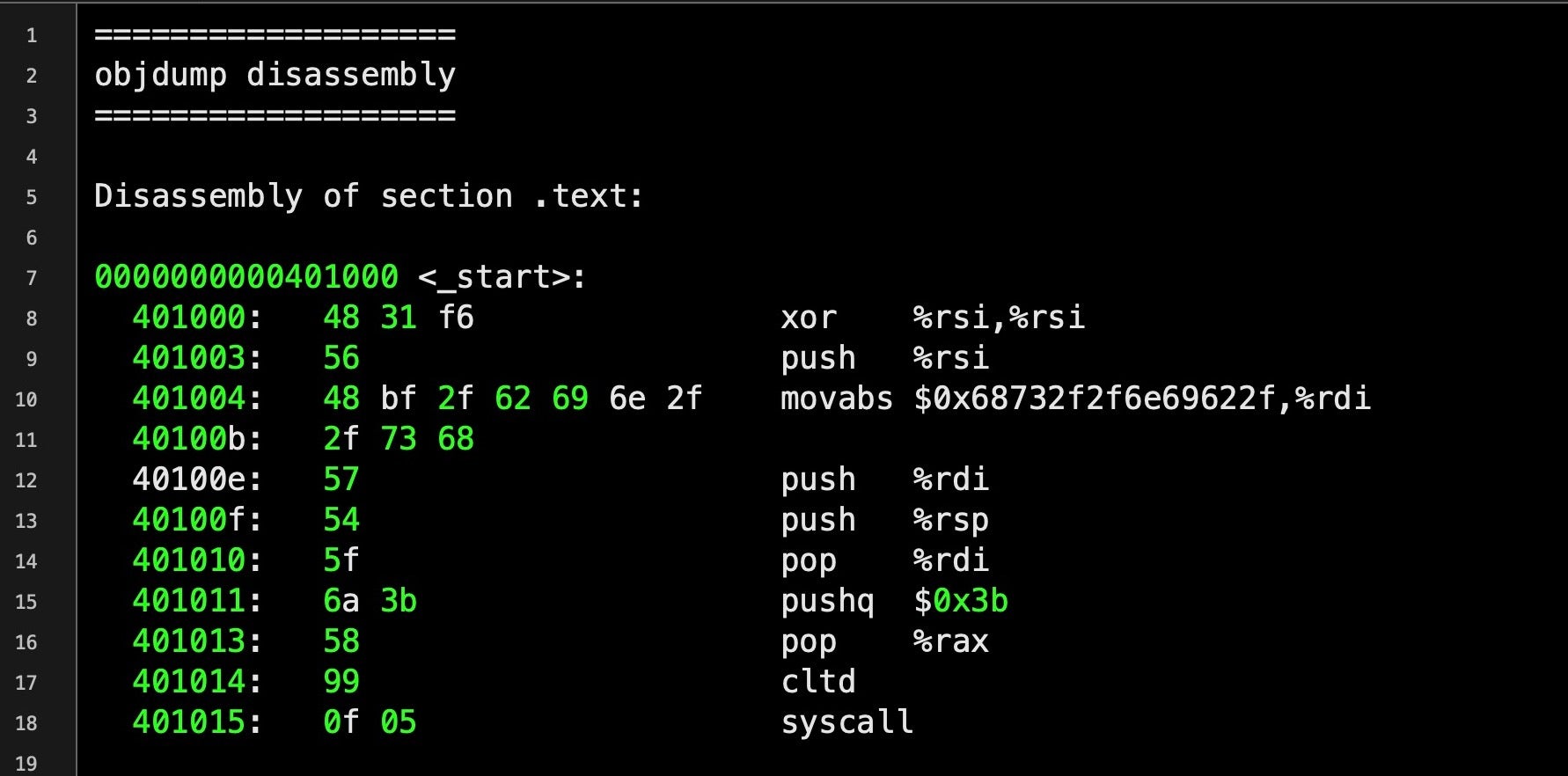

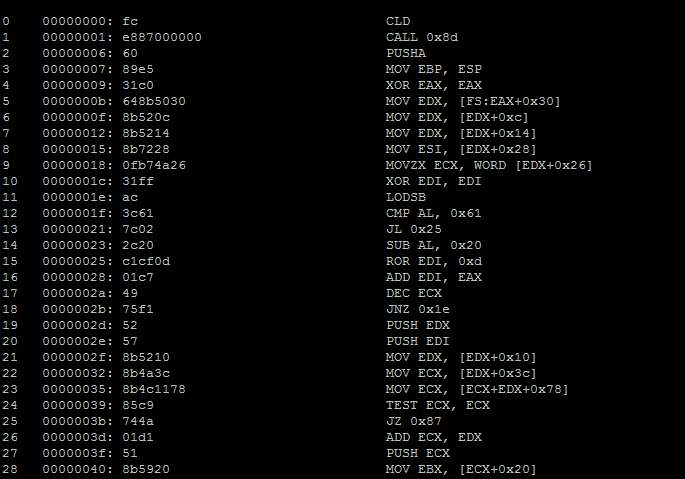

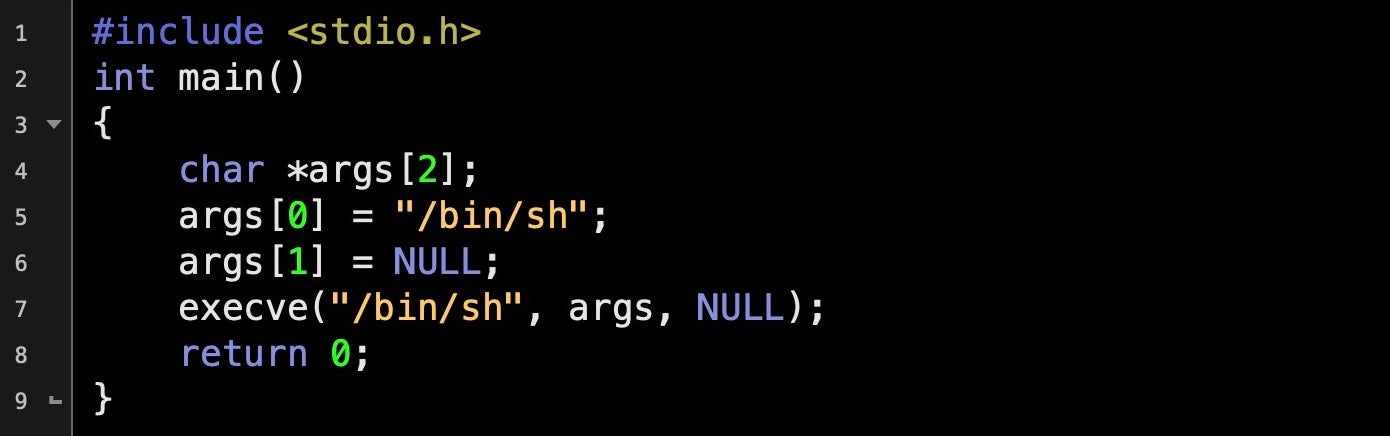

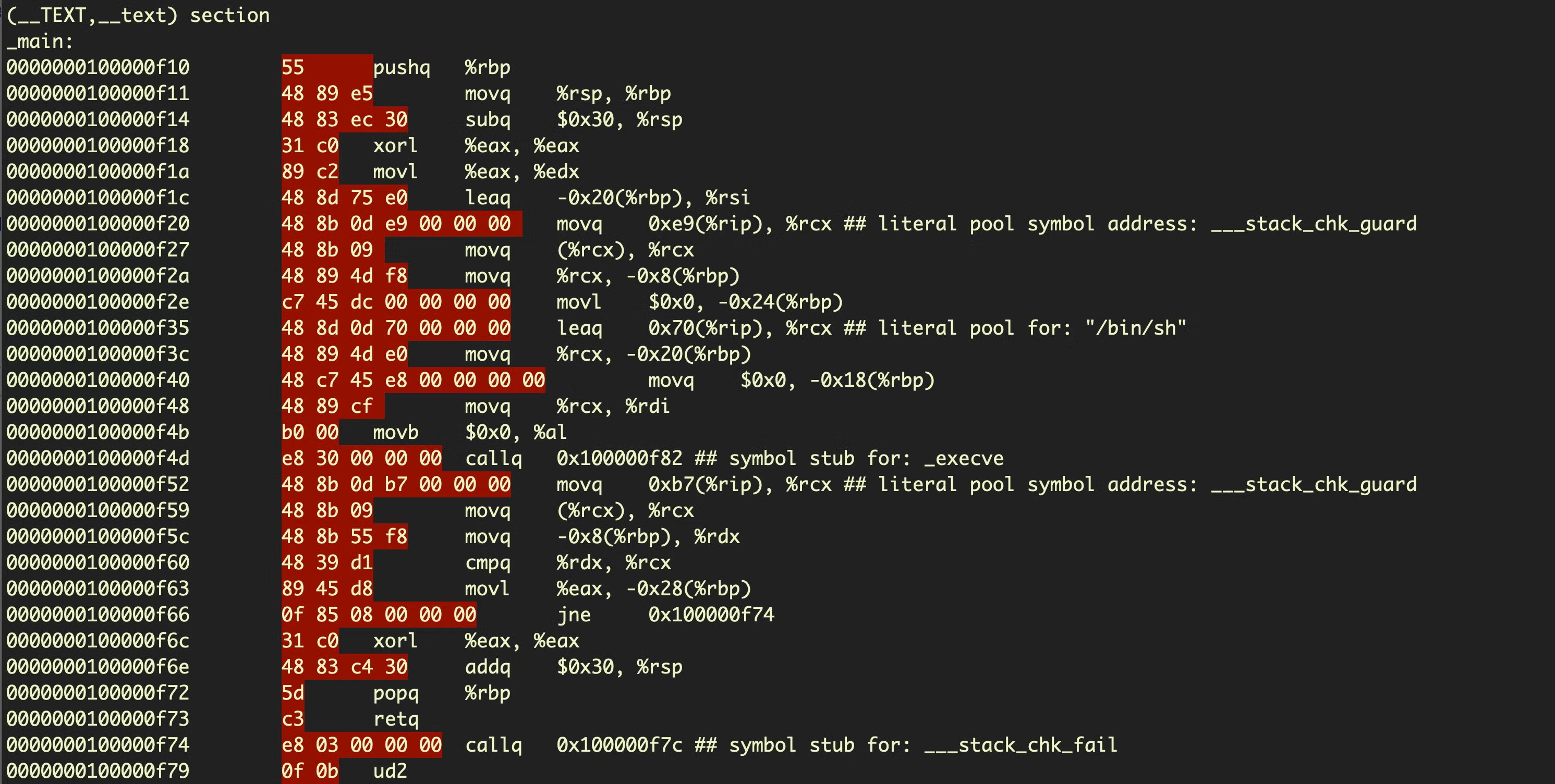

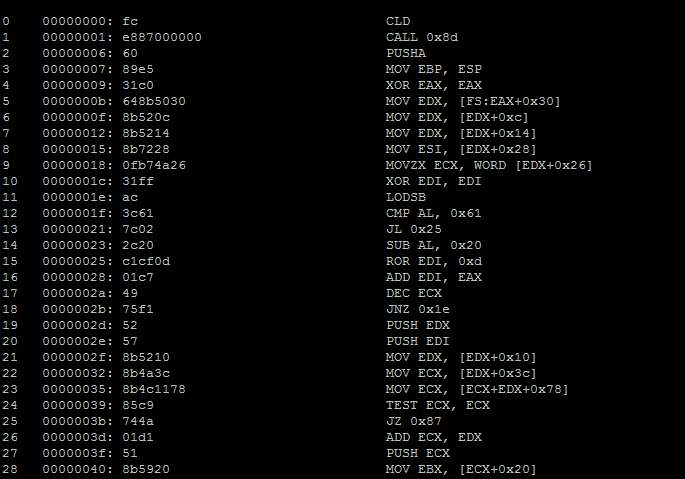

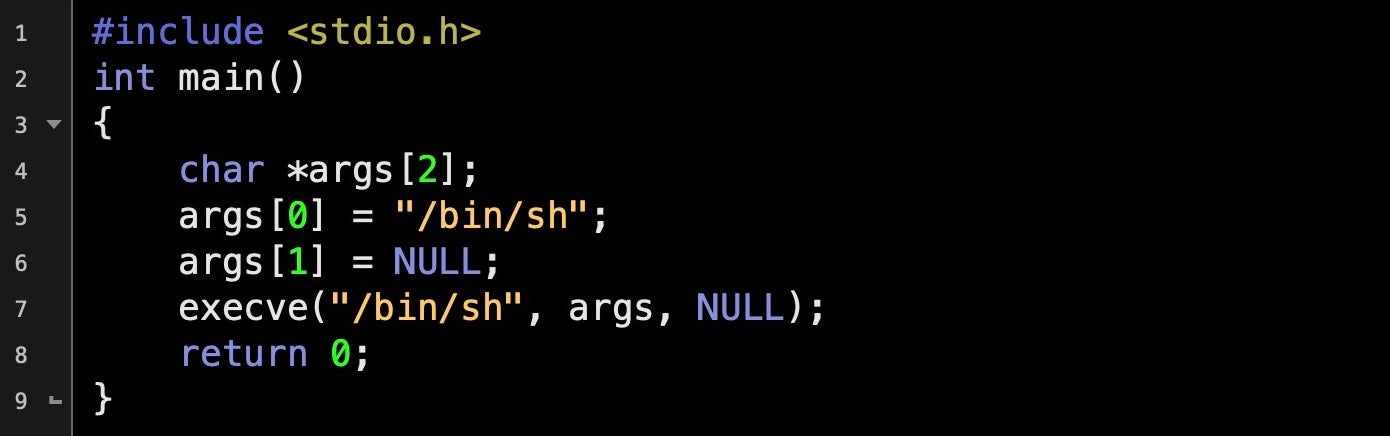

Shellcode là một chuỗi các chỉ lệnh máy (machine code) được thiết kế để thực thi một tác vụ cụ thể trên một hệ thống mục tiêu. Về cơ bản, nó là một payload – phần mã độc thực hiện hành vi chính sau khi một lỗ hổng bảo mật đã được khai thác thành công. Cái tên “shellcode” bắt nguồn từ mục đích ban đầu của nó: khởi chạy một trình bao lệnh (command shell), chẳng hạn như `/bin/sh` trên Linux hoặc `cmd.exe` trên Windows. Việc có được một shell cho phép kẻ tấn công thực thi các lệnh tùy ý trên hệ thống nạn nhân, tương tự như việc họ đang ngồi trực tiếp trước máy tính đó.

Thuật ngữ này ra đời và gắn liền với cộng đồng hacker và khai thác bảo mật. Ban đầu, nó là công cụ chính trong các cuộc tấn công tràn bộ đệm (buffer overflow). Kẻ tấn công sẽ gửi một đoạn mã được chế tạo đặc biệt để ghi đè lên bộ nhớ của một chương trình, và cuối cùng là thực thi shellcode, mở ra một cửa hậu để kiểm soát hoàn toàn hệ thống. Dù kỹ thuật tấn công đã phát triển phức tạp hơn, vai trò cốt lõi của shellcode vẫn không thay đổi: là phương tiện để thực thi mã từ xa và nắm quyền điều khiển.

Cấu trúc và đặc điểm của shellcode

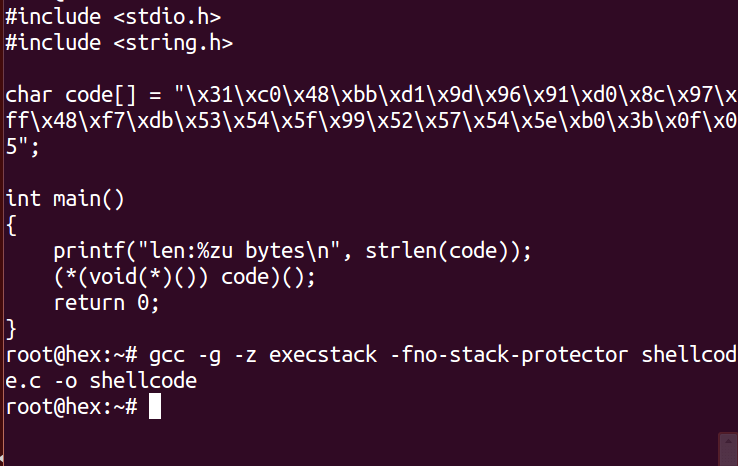

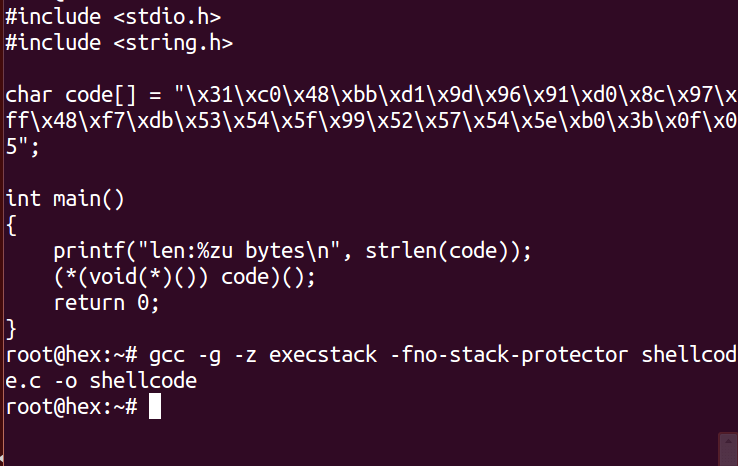

Shellcode có những đặc điểm rất riêng biệt, được tối ưu hóa cho mục đích khai thác. Trước hết, nó phải cực kỳ nhỏ gọn. Vì shellcode thường được tiêm vào các vùng bộ nhớ có giới hạn, chẳng hạn như một buffer nhỏ, nên kích thước của nó phải được giảm thiểu tối đa. Mỗi byte đều được tính toán kỹ lưỡng để chứa đựng nhiều chức năng nhất có thể.

Thứ hai, shellcode phải có khả năng tự định vị (position-independent). Điều này có nghĩa là nó có thể chạy ở bất kỳ địa chỉ nào trong bộ nhớ mà không bị lỗi. Kẻ tấn công không thể biết trước hệ điều hành sẽ nạp shellcode vào đâu, vì vậy mã không được chứa các địa chỉ tuyệt đối. Thay vào đó, nó sử dụng các lệnh nhảy tương đối để điều hướng trong chính nó.

Cuối cùng, một đặc điểm quan trọng là shellcode không được chứa ký tự null (0x00). Trong nhiều ngôn ngữ lập trình như C/C++, ký tự null được dùng để đánh dấu kết thúc một chuỗi. Nếu shellcode chứa byte này, các hàm xử lý chuỗi sẽ cắt cụt nó, khiến cho phần còn lại của mã không bao giờ được sao chép vào bộ nhớ và thực thi. Do đó, người viết shellcode phải sử dụng các lệnh máy tương đương để tránh ký tự cấm này.

Cách hoạt động của shellcode trong quá trình khai thác bảo mật

Quá trình tiêm và thực thi shellcode

Để shellcode có thể hoạt động, kẻ tấn công phải tìm cách đưa nó vào bộ nhớ của một tiến trình đang chạy trên máy tính mục tiêu. Quá trình này được gọi là “tiêm” (injection). Có nhiều phương pháp để thực hiện việc này, nhưng một trong những kỹ thuật kinh điển và phổ biến nhất là tấn công tràn bộ đệm (buffer overflow). Trong kiểu tấn công này, kẻ tấn công gửi một lượng dữ liệu lớn hơn dung lượng mà bộ đệm của chương trình có thể chứa. Phần dữ liệu thừa sẽ tràn ra và ghi đè lên các vùng bộ nhớ liền kề, bao gồm cả địa chỉ trả về của một hàm.

Kẻ tấn công sẽ chế tạo dữ liệu đầu vào một cách khéo léo. Dữ liệu này bao gồm ba phần chính: một chuỗi các lệnh NOP (No-Operation), chính đoạn shellcode, và một địa chỉ mới trỏ đến vùng chứa shellcode. Khi hàm kết thúc, thay vì quay về địa chỉ hợp lệ, con trỏ lệnh (instruction pointer) sẽ nhảy đến địa chỉ do kẻ tấn công cung cấp. Tại đây, nó sẽ trượt trên các lệnh NOP và cuối cùng “hạ cánh” xuống đoạn shellcode để thực thi. Các kỹ thuật hiện đại hơn như Return-Oriented Programming (ROP) cũng được sử dụng để vượt qua các cơ chế bảo vệ như DEP (Data Execution Prevention), nhưng mục tiêu cuối cùng vẫn là thực thi một payload tương tự shellcode.

Tác động của shellcode khi được kích hoạt

Khi con trỏ lệnh bắt đầu thực thi shellcode, kẻ tấn công đã chính thức nắm được quyền kiểm soát. Tác động của shellcode phụ thuộc hoàn toàn vào mục đích của người viết ra nó. Các payload phổ biến có thể thực hiện nhiều nhiệm vụ khác nhau. Ví dụ đơn giản nhất là mở một trình bao lệnh (shell), cho phép kẻ tấn công gõ lệnh trực tiếp trên máy nạn nhân. Đây có thể là một “bind shell“, nơi shellcode mở một cổng trên máy nạn nhân và lắng nghe kết nối đến, hoặc một “reverse shell“, nơi nó chủ động kết nối ngược lại máy của kẻ tấn công.

Ngoài việc mở shell, shellcode có thể được lập trình để thực hiện các hành vi phức tạp hơn. Chẳng hạn, nó có thể tải xuống và thực thi một phần mềm độc hại lớn hơn như ransomware hoặc trojan. Nó cũng có thể được dùng để thêm một tài khoản người dùng mới với quyền quản trị, đánh cắp dữ liệu nhạy cảm (như mật khẩu hoặc tệp tin), hoặc vô hiệu hóa các phần mềm bảo mật. Về cơ bản, shellcode là chiếc chìa khóa vạn năng mở ra cánh cửa hệ thống; một khi đã vào được bên trong, kẻ tấn công có thể làm bất cứ điều gì mà quyền hạn của tiến trình bị khai thác cho phép.

Vai trò của shellcode trong kiểm thử bảo mật và phát hiện lỗ hổng

Shellcode trong penetration testing

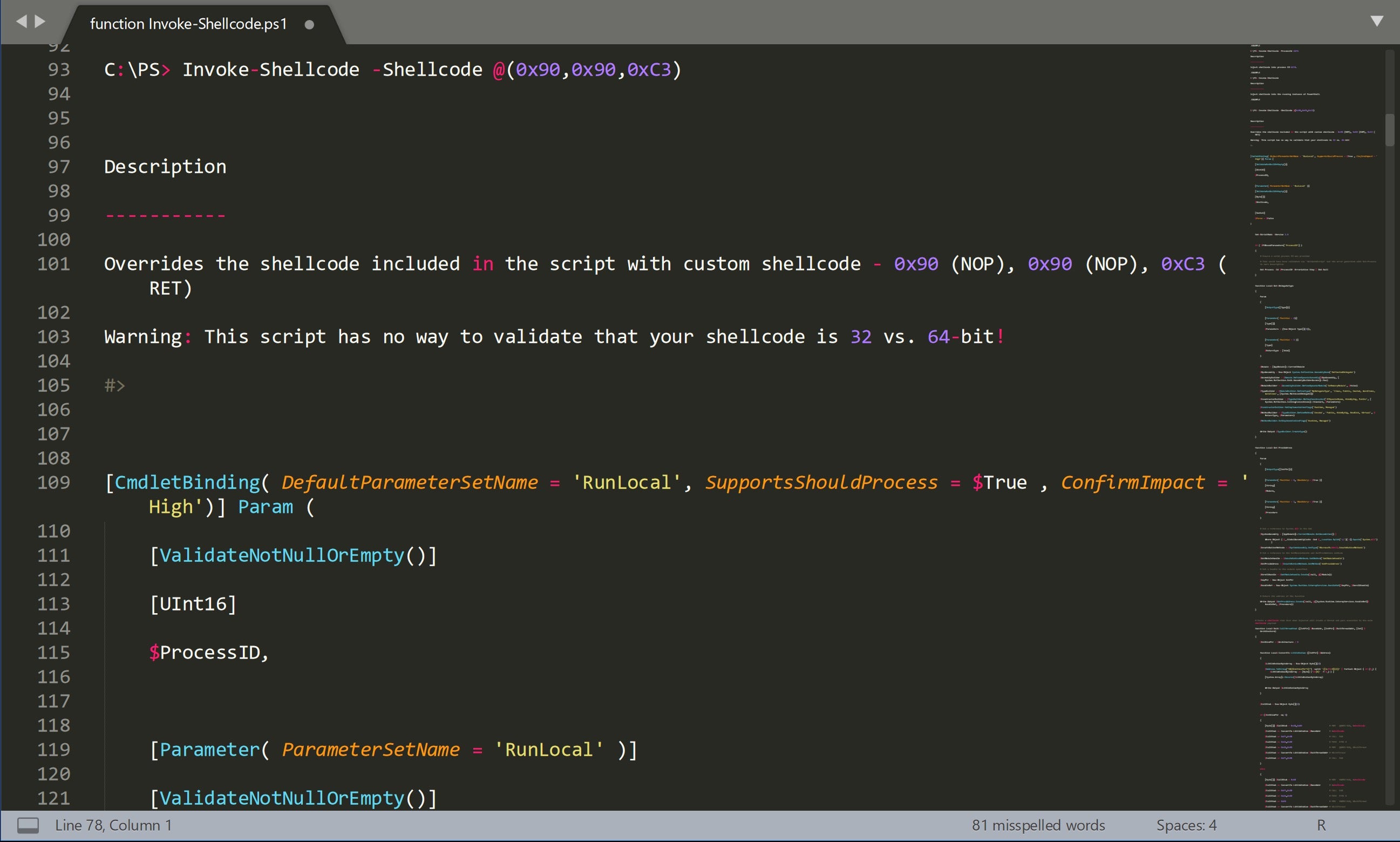

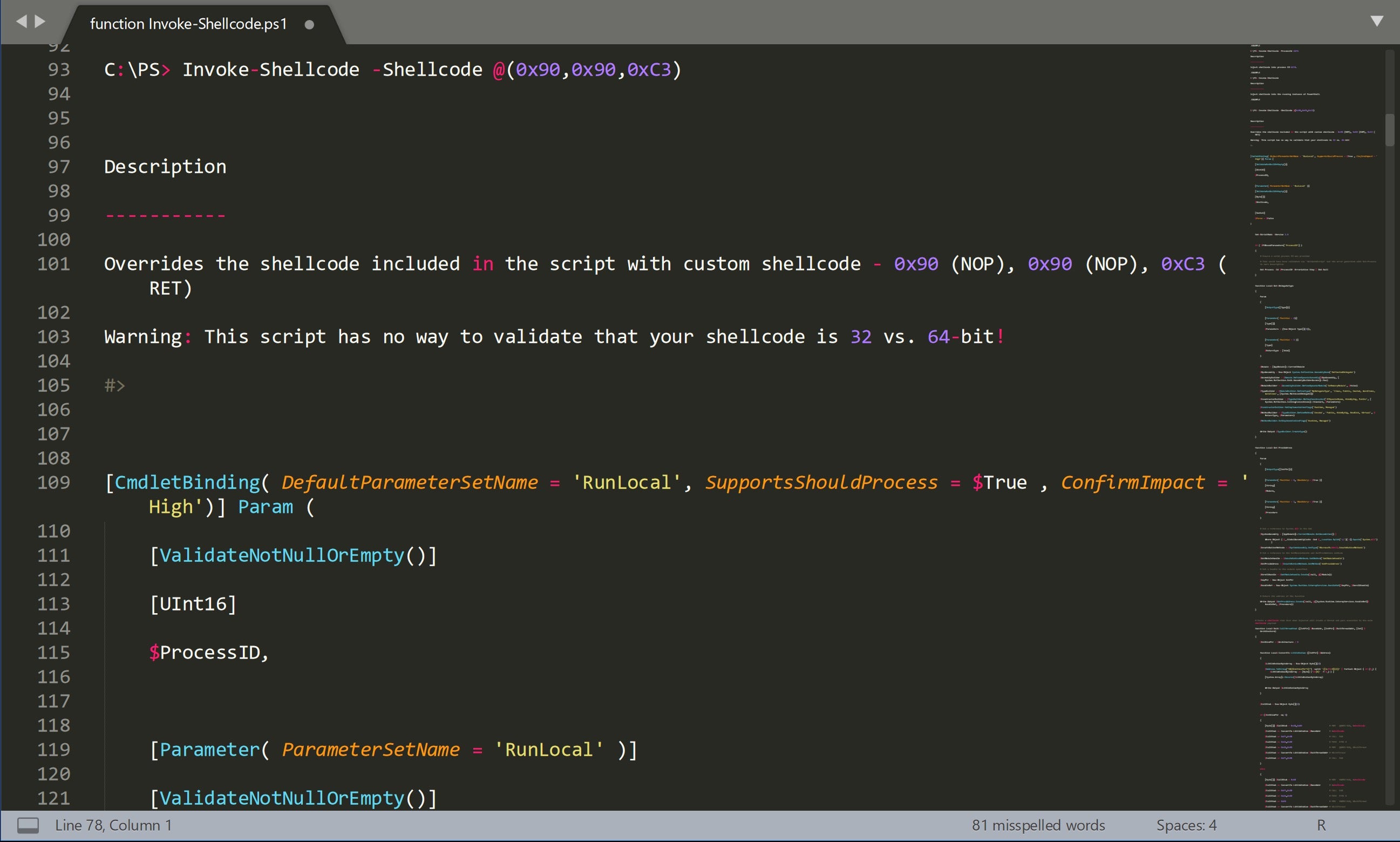

Mặc dù thường được biết đến như một công cụ của tin tặc, shellcode lại đóng một vai trò cực kỳ quan trọng trong lĩnh vực kiểm thử bảo mật (penetration testing). Các chuyên gia an ninh mạng, hay còn gọi là hacker mũ trắng, sử dụng shellcode để mô phỏng các cuộc tấn công thực tế. Mục đích của họ không phải là phá hoại, mà là để xác định và chứng minh sự tồn tại của các lỗ hổng bảo mật trong hệ thống của khách hàng.

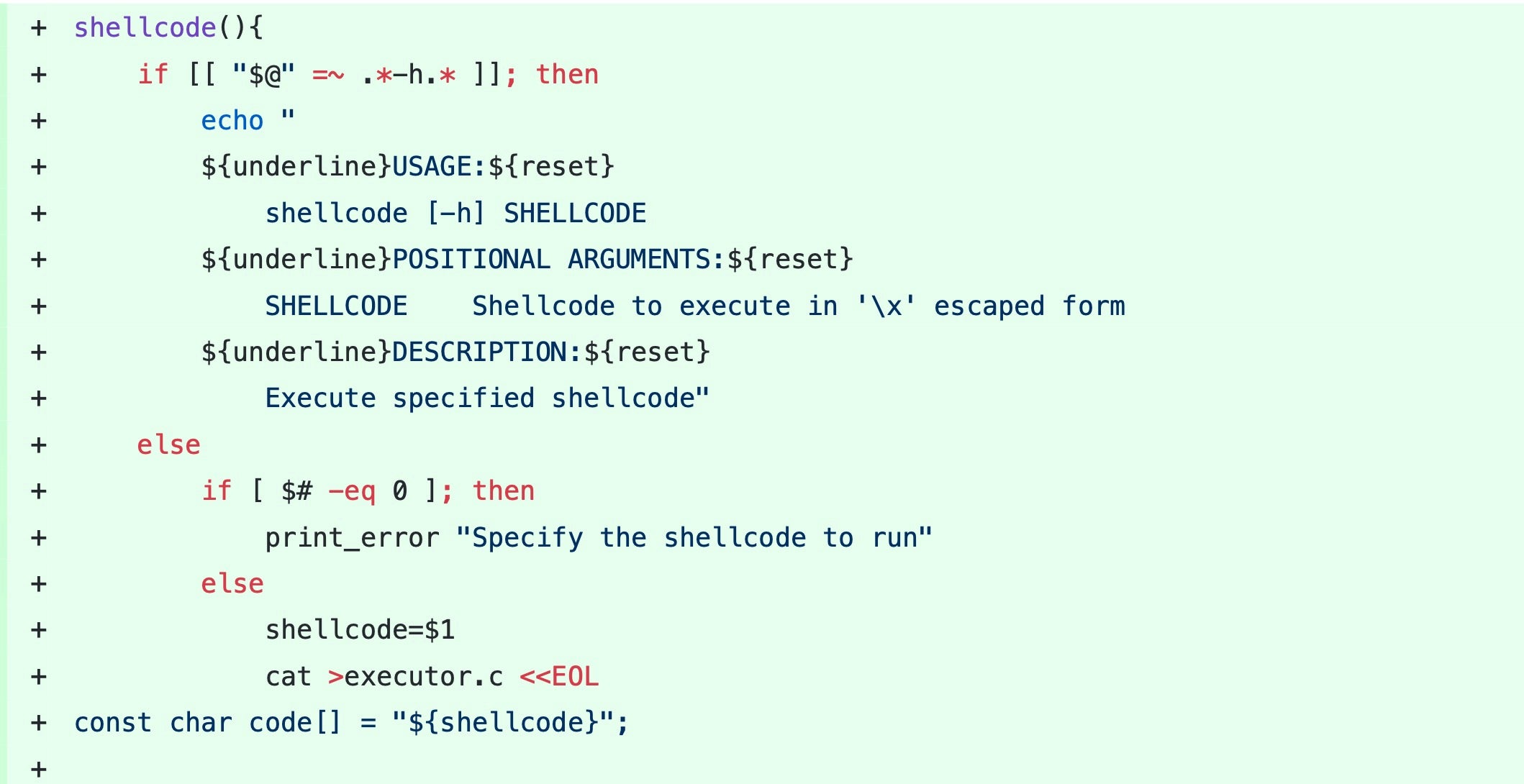

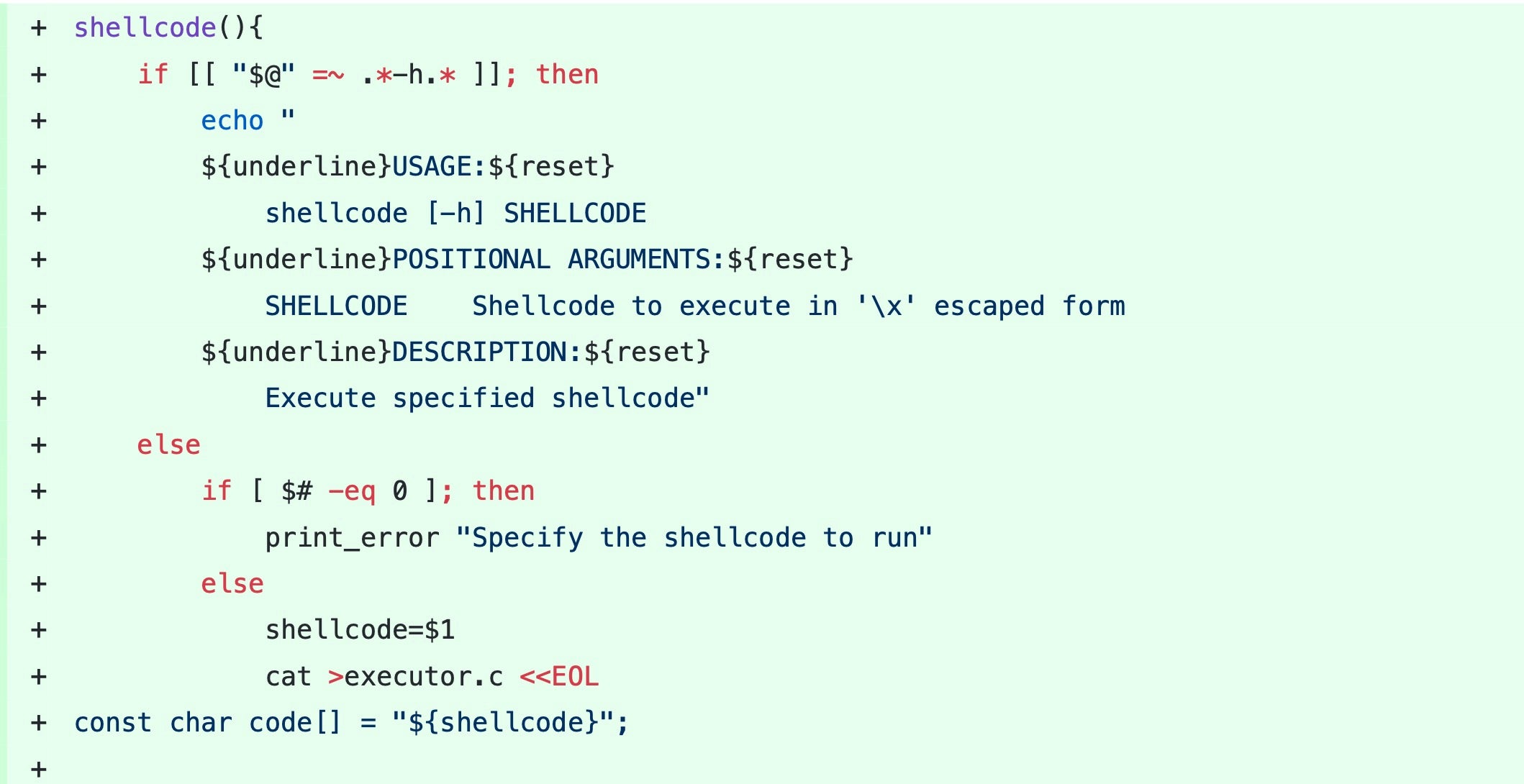

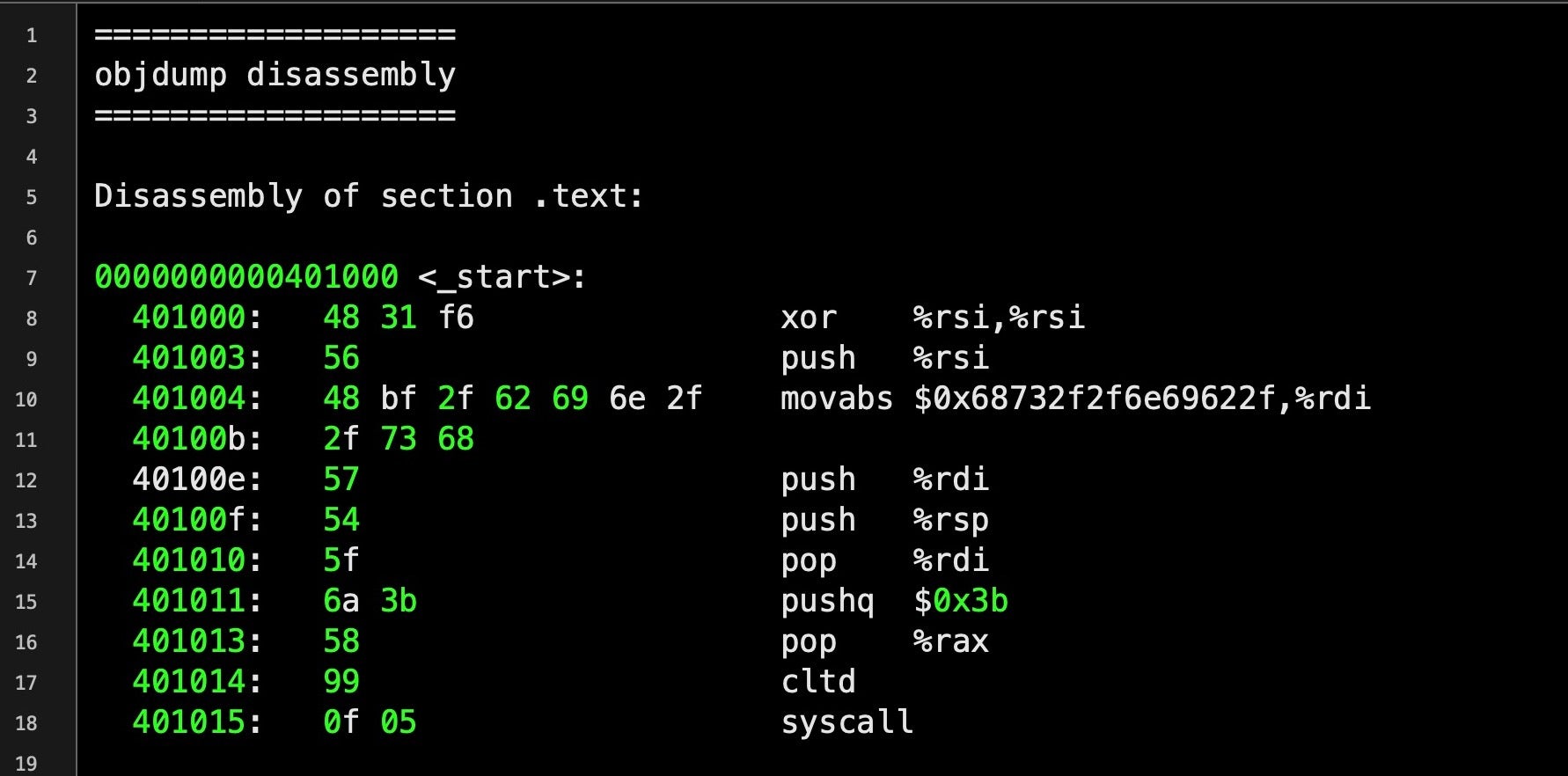

Khi một chuyên gia pentest phát hiện ra một lỗ hổng tiềm tàng, chẳng hạn như SQL injection hoặc buffer overflow, họ cần một cách để chứng minh rằng lỗ hổng đó thực sự có thể bị khai thác. Thay vì viết một payload phá hoại, họ sẽ tạo ra một shellcode an toàn. Ví dụ, một shellcode đơn giản có thể chỉ bật lên một cửa sổ máy tính (calculator.exe) hoặc tạo một tệp tin vô hại. Hành động này chứng tỏ rằng họ đã có khả năng thực thi mã tùy ý, từ đó giúp quản trị viên hệ thống nhận thức được mức độ nghiêm trọng của vấn đề và ưu tiên khắc phục nó. Việc tạo shellcode tùy chỉnh cũng cho phép kiểm tra các điểm yếu cụ thể và đánh giá hiệu quả của các biện pháp phòng thủ hiện có.

Phân tích, phát hiện và ngăn chặn shellcode

Đối với các chuyên gia phòng thủ (blue team), việc hiểu rõ về shellcode là nền tảng để xây dựng các cơ chế bảo vệ hiệu quả. Phân tích shellcode là một kỹ năng quan trọng trong lĩnh vực phân tích mã độc và điều tra số. Các nhà phân tích sẽ sử dụng các công cụ gỡ lỗi (debugger) và trình dịch ngược (disassembler) để mổ xẻ shellcode, tìm hiểu chức năng và mục đích của nó. Quá trình này giúp xác định nguồn gốc của cuộc tấn công và mức độ thiệt hại.

Để phát hiện shellcode trong môi trường mạng, các hệ thống phát hiện xâm nhập (IDS) và hệ thống ngăn chặn xâm nhập (IPS) được sử dụng rộng rãi. Các hệ thống này hoạt động dựa trên signature (chữ ký) của các shellcode đã biết. Ví dụ, chúng có thể phát hiện một chuỗi dài các lệnh NOP, một đặc điểm chung của các cuộc tấn công buffer overflow cũ. Các phần mềm diệt virus và giải pháp phát hiện điểm cuối (EDR) hiện đại hơn sử dụng cả phương pháp phân tích hành vi (heuristic analysis) để nhận diện các hoạt động đáng ngờ do shellcode gây ra, ngay cả khi nó đã được mã hóa hoặc che giấu.

Các loại shellcode phổ biến và ứng dụng thực tiễn

Shellcode có thể được phân loại theo nhiều cách khác nhau, tùy thuộc vào mục đích và môi trường hoạt động của chúng. Một trong những cách phân loại cơ bản nhất là dựa trên vị trí của kẻ tấn công so với mục tiêu.

- Shellcode local (cục bộ): Loại shellcode này được thực thi trên một hệ thống mà kẻ tấn công đã có quyền truy cập ở mức độ người dùng thông thường. Mục tiêu của nó là leo thang đặc quyền (privilege escalation), tức là giành quyền kiểm soát cao hơn, chẳng hạn như quyền quản trị viên (root/administrator).

- Shellcode remote (từ xa): Đây là loại shellcode được gửi qua mạng tới một máy tính mục tiêu để khai thác lỗ hổng trên một dịch vụ đang chạy (ví dụ: máy chủ web). Mục tiêu là giành quyền truy cập ban đầu vào hệ thống từ xa.

Một cách phân loại phổ biến khác dựa trên cách thức thiết lập kết nối:

- Bind shell: Shellcode sẽ mở một cổng trên máy nạn nhân và lắng nghe một kết nối đến. Kẻ tấn công sau đó sẽ kết nối vào cổng này để điều khiển máy. Tuy nhiên, phương pháp này dễ bị tường lửa chặn vì nó tạo ra một cổng mở bất thường.

- Reverse shell (shell đảo ngược): Đây là phương pháp phổ biến và hiệu quả hơn. Shellcode sẽ không mở cổng mà chủ động kết nối ngược lại máy của kẻ tấn công, vốn đã mở sẵn một cổng chờ. Kiểu kết nối này thường có khả năng vượt qua tường lửa dễ dàng hơn, vì nó trông giống như một kết nối gửi đi hợp lệ từ bên trong mạng.

Ngoài ra, shellcode còn được thiết kế riêng cho từng hệ điều hành và kiến trúc vi xử lý khác nhau, chẳng hạn như shellcode cho Windows (sử dụng WinAPI), Linux (sử dụng system calls), và macOS. Trong thực tế, các chuyên gia bảo mật và tin tặc đều sử dụng các loại shellcode này một cách linh hoạt, từ việc khai thác lỗ hổng zero-day cho đến việc kiểm thử độ bền của các ứng dụng trong môi trường doanh nghiệp.

Biện pháp phòng chống và giảm thiểu rủi ro từ shellcode

Các kỹ thuật bảo vệ hệ thống

Qua nhiều năm, các nhà phát triển hệ điều hành và phần cứng đã giới thiệu nhiều cơ chế bảo vệ mạnh mẽ để chống lại việc thực thi shellcode. Hai trong số những kỹ thuật quan trọng nhất là DEP và ASLR.

- DEP (Data Execution Prevention): Đây là một tính năng bảo mật giúp ngăn chặn việc thực thi mã từ các vùng bộ nhớ được đánh dấu là chỉ dành cho dữ liệu (như stack và heap). Theo mặc định, shellcode thường được tiêm vào các vùng này. Khi DEP được bật, mọi nỗ lực chạy mã từ đây sẽ bị chặn lại, khiến các cuộc tấn công buffer overflow truyền thống thất bại.

- ASLR (Address Space Layout Randomization): Kỹ thuật này làm cho vị trí của các thành phần quan trọng trong bộ nhớ (như stack, heap, và các thư viện hệ thống) trở nên ngẫu nhiên mỗi khi một chương trình được khởi chạy. Điều này gây khó khăn cực lớn cho kẻ tấn công, vì họ không thể đoán trước được địa chỉ cần nhảy tới để thực thi shellcode. ASLR giống như việc liên tục xáo trộn các căn phòng trong một tòa nhà, khiến kẻ đột nhập không biết đâu là mục tiêu cần đến.

Bên cạnh đó, việc cập nhật phần mềm và vá lỗi kịp thời là biện pháp cơ bản nhưng vô cùng hiệu quả. Các bản vá thường xuyên sửa chữa các lỗ hổng mà shellcode có thể khai thác. Do đó, duy trì một hệ thống được cập nhật đầy đủ sẽ giảm đáng kể bề mặt tấn công.

Thực tiễn an toàn trong lập trình và triển khai

Phòng bệnh hơn chữa bệnh. Việc áp dụng các thói quen lập trình an toàn ngay từ đầu là cách tốt nhất để ngăn chặn các lỗ hổng có thể bị khai thác bằng shellcode. Một trong những nguyên tắc vàng là “không bao giờ tin tưởng dữ liệu đầu vào của người dùng”. Các lập trình viên phải luôn kiểm tra và xác thực (validate) mọi dữ liệu nhận được, đảm bảo rằng nó có đúng định dạng và kích thước mong muốn. Sử dụng các hàm xử lý chuỗi và bộ nhớ an toàn (như `strncpy` thay vì `strcpy` trong C) giúp ngăn ngừa lỗi tràn bộ đệm.

Ngoài ra, khi triển khai ứng dụng, các quản trị viên hệ thống nên cấu hình nguyên tắc đặc quyền tối thiểu (principle of least privilege). Điều này có nghĩa là mỗi ứng dụng chỉ nên chạy với các quyền hạn cần thiết tối thiểu để hoàn thành nhiệm vụ của nó. Nếu một ứng dụng bị khai thác, thiệt hại sẽ được giới hạn trong phạm vi quyền hạn đó, thay vì cho phép kẻ tấn công kiểm soát toàn bộ hệ thống. Sử dụng các công cụ phân tích mã tĩnh (SAST) và động (DAST) cũng giúp phát hiện các điểm yếu tiềm ẩn trước khi sản phẩm được đưa ra môi trường thực tế.

Common Issues/Troubleshooting

Shellcode bị lỗi khi thực thi

Viết được một shellcode hoạt động ổn định không phải là điều dễ dàng. Ngay cả những chuyên gia dày dạn kinh nghiệm cũng có thể gặp phải tình huống shellcode bị lỗi hoặc không chạy như mong đợi. Một trong những nguyên nhân phổ biến nhất là do các ký tự cấm (bad characters). Ngoài ký tự null (0x00) đã đề cập, một số giao thức hoặc chương trình có thể xử lý sai các ký tự khác như dấu cách (space), dấu xuống dòng (newline), hoặc dấu chấm hỏi. Việc không loại bỏ hết các ký tự này sẽ khiến shellcode bị cắt xén hoặc biến dạng trong quá trình tiêm, dẫn đến lỗi thực thi.

Một nguyên nhân khác là do các cơ chế bảo mật của hệ thống. DEP và ASLR là những rào cản lớn. Nếu shellcode được tiêm vào một vùng nhớ không cho phép thực thi (non-executable), DEP sẽ chặn nó lại. Nếu địa chỉ trả về bị sai lệch do ASLR, chương trình sẽ bị crash thay vì chạy shellcode. Để khắc phục, các nhà nghiên cứu bảo mật phải sử dụng các kỹ thuật phức tạp hơn như ROP chains để vô hiệu hóa DEP hoặc dò tìm địa chỉ trong môi trường có ASLR. Đôi khi, shellcode cũng bị lỗi do sự khác biệt nhỏ về kiến trúc vi xử lý hoặc phiên bản hệ điều hành.

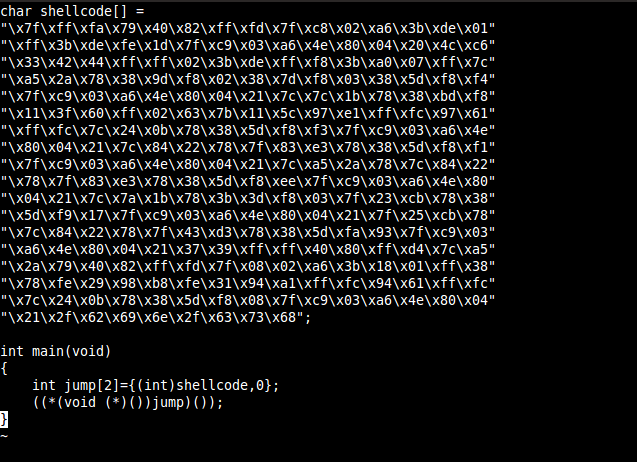

Phát hiện shellcode giả mạo hoặc ẩn mình

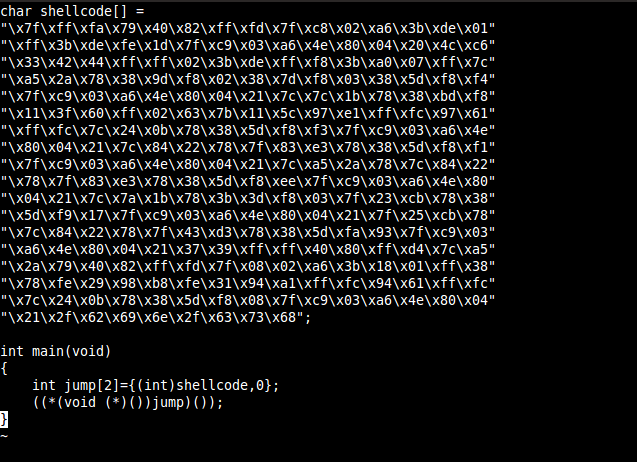

Khi các hệ thống phòng thủ ngày càng thông minh hơn, kẻ tấn công cũng phát triển các kỹ thuật tinh vi hơn để che giấu shellcode của mình. Một trong những phương pháp phổ biến nhất là mã hóa (encoding) hoặc đa hình (polymorphism). Kẻ tấn công sẽ sử dụng một thuật toán đơn giản, ví dụ như XOR, để mã hóa shellcode. Đoạn mã được tiêm vào sẽ chứa một bộ giải mã nhỏ (decoder stub) và phần shellcode đã được mã hóa. Khi thực thi, bộ giải mã sẽ chạy trước, khôi phục lại shellcode gốc trong bộ nhớ rồi mới thực thi nó.

Kỹ thuật này giúp shellcode né tránh các hệ thống IDS/IPS dựa trên signature, vì đoạn mã độc trông hoàn toàn khác với phiên bản gốc. Để đối phó, các nhà phân tích phải sử dụng các kỹ thuật phân tích nâng cao. Sandboxing là một phương pháp hiệu quả, trong đó mã đáng ngờ được chạy trong một môi trường ảo hóa an toàn. Bằng cách quan sát hành vi của mã (ví dụ: nó có cố gắng giải mã chính nó và thực hiện các lời gọi hệ thống nguy hiểm không?), các nhà phân tích có thể phát hiện ra bản chất thật sự của nó, bất kể nó đã được che giấu kỹ lưỡng đến đâu.

Best Practices

Làm việc với shellcode, dù với mục đích tấn công hay phòng thủ, đều đòi hỏi sự cẩn trọng và tuân thủ các nguyên tắc an toàn nghiêm ngặt. Dưới đây là những thực tiễn tốt nhất mà bạn nên tuân theo để đảm bảo an toàn cho bản thân và hệ thống.

- Luôn kiểm thử trong môi trường ảo hóa an toàn: Tuyệt đối không bao giờ viết hoặc chạy thử shellcode trực tiếp trên máy tính chính của bạn hoặc trên mạng sản xuất. Hãy sử dụng các máy ảo (Virtual Machines) hoặc container được cô lập hoàn toàn. Môi trường này cho phép bạn thoải mái thử nghiệm, phân tích và gỡ lỗi mà không gây ra bất kỳ rủi ro nào cho hệ thống thật.

- Thường xuyên cập nhật kiến thức: Lĩnh vực an ninh mạng thay đổi chóng mặt. Các kỹ thuật tấn công và phòng thủ mới xuất hiện liên tục. Hãy dành thời gian đọc các blog bảo mật, tham gia các diễn đàn, và theo dõi nghiên cứu của các chuyên gia để luôn nắm bắt được những xu hướng mới nhất.

- Không chạy shellcode từ nguồn không đáng tin cậy: Đây là một quy tắc vàng. Nếu bạn tìm thấy một đoạn shellcode trên mạng, đừng vội vàng biên dịch và chạy nó. Nó có thể chứa payload độc hại mà bạn không lường trước được. Hãy luôn tự phân tích và hiểu rõ từng dòng lệnh trước khi thực thi.

- Áp dụng chuẩn bảo mật khi viết mã: Nếu bạn là lập trình viên, hãy coi việc lập trình an toàn là một phần không thể thiếu trong quy trình làm việc. Luôn xác thực đầu vào, sử dụng các hàm an toàn, và triển khai các cơ chế phòng thủ như canary, DEP, và ASLR cho ứng dụng của bạn.

Conclusion

Shellcode là một khái niệm mang tính hai mặt trong thế giới an ninh mạng. Nó vừa là công cụ mạnh mẽ trong tay kẻ tấn công để khai thác lỗ hổng và chiếm quyền điều khiển hệ thống, vừa là một phương tiện không thể thiếu cho các chuyên gia bảo mật để kiểm thử, đánh giá và củng cố hàng rào phòng thủ. Đặc tính nhỏ gọn, khả năng tự định vị và sự linh hoạt đã khiến shellcode trở thành một phần cốt lõi trong cả hoạt động tấn công và phòng thủ.

Hiểu rõ về shellcode không chỉ dành cho các hacker hay chuyên gia pentest, mà còn cần thiết cho các nhà phát triển phần mềm và quản trị viên hệ thống. Bằng cách áp dụng các biện pháp bảo vệ tiên tiến như DEP, ASLR và tuân thủ các thực tiễn lập trình an toàn, chúng ta có thể giảm thiểu đáng kể rủi ro từ các cuộc tấn công dựa trên shellcode. Thế giới số luôn vận động, và việc liên tục học hỏi, cập nhật kiến thức là chìa khóa để giữ an toàn.

Nếu bạn muốn đi sâu hơn vào lĩnh vực hấp dẫn này, hãy bắt đầu tìm hiểu về lập trình bảo mật, phân tích mã độc và các kỹ thuật khai thác hiện đại. Hãy trang bị cho mình những công cụ bảo mật phù hợp và không ngừng nâng cao kỹ năng để bảo vệ tài sản số của bạn và tổ chức một cách chuyên nghiệp nhất.