Tấn công SYN Flood là một trong những hình thức tấn công từ chối dịch vụ (DDoS) phổ biến và nguy hiểm nhất hiện nay. Nó nhắm vào điểm yếu trong giao thức TCP/IP, khiến máy chủ mục tiêu bị quá tải và không thể phục vụ người dùng hợp lệ. Khi một website hay dịch vụ trực tuyến bị tấn công SYN Flood, hậu quả có thể rất nghiêm trọng, từ việc làm gián đoạn hoạt động kinh doanh đến gây tổn thất lớn về uy tín và tài chính. Hiểu rõ bản chất, cơ chế hoạt động và các phương pháp phòng chống là bước đi tiên quyết để bảo vệ hệ thống của bạn. Bài viết này sẽ đi sâu phân tích chi tiết về tấn công SYN Flood, từ cách nó diễn ra, những tác động tiêu cực, đến các giải pháp phát hiện, ngăn chặn và các biện pháp bảo mật tốt nhất để bạn có thể chủ động bảo vệ tài sản số của mình.

Bản chất và cơ chế hoạt động của tấn công SYN Flood

Để bảo vệ hệ thống hiệu quả, trước hết bạn cần hiểu rõ cách thức mà kẻ tấn công khai thác để thực hiện một cuộc tấn công SYN Flood. Về cơ bản, cuộc tấn công này nhắm vào quy trình “bắt tay ba bước” của giao thức TCP.

Hiểu về tấn công SYN Flood

Trong giao tiếp mạng sử dụng giao thức TCP/IP, mọi kết nối đều bắt đầu bằng một gói tin đặc biệt gọi là SYN (viết tắt của Synchronize). Gói tin này giống như một lời chào từ máy khách gửi đến máy chủ với thông điệp: “Tôi muốn bắt đầu một kết nối.” Máy chủ khi nhận được lời chào này sẽ dành ra một phần tài nguyên hệ thống (bộ nhớ, CPU) để chuẩn bị cho kết nối và gửi lại một gói tin xác nhận SYN-ACK (Synchronize-Acknowledge).

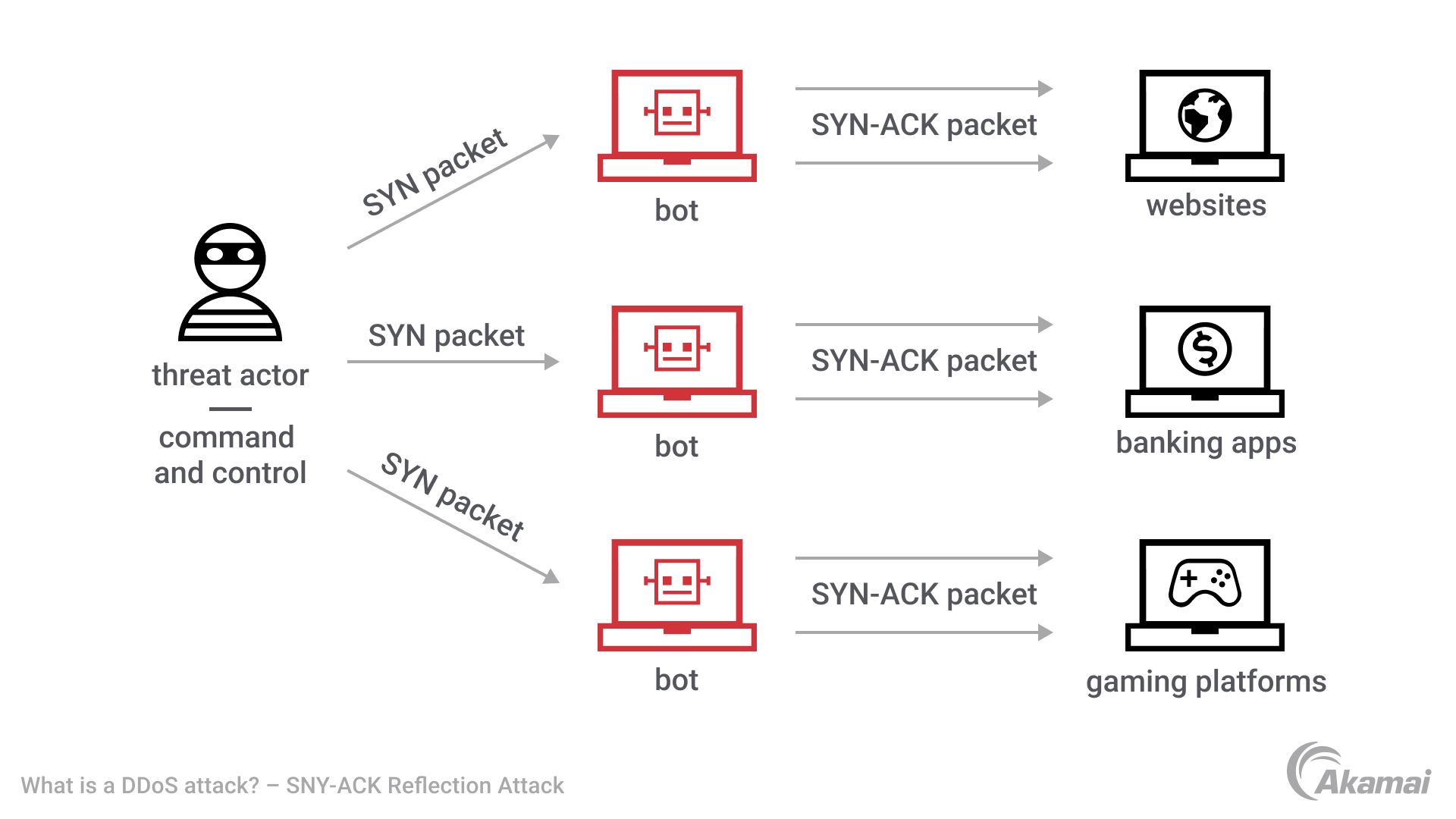

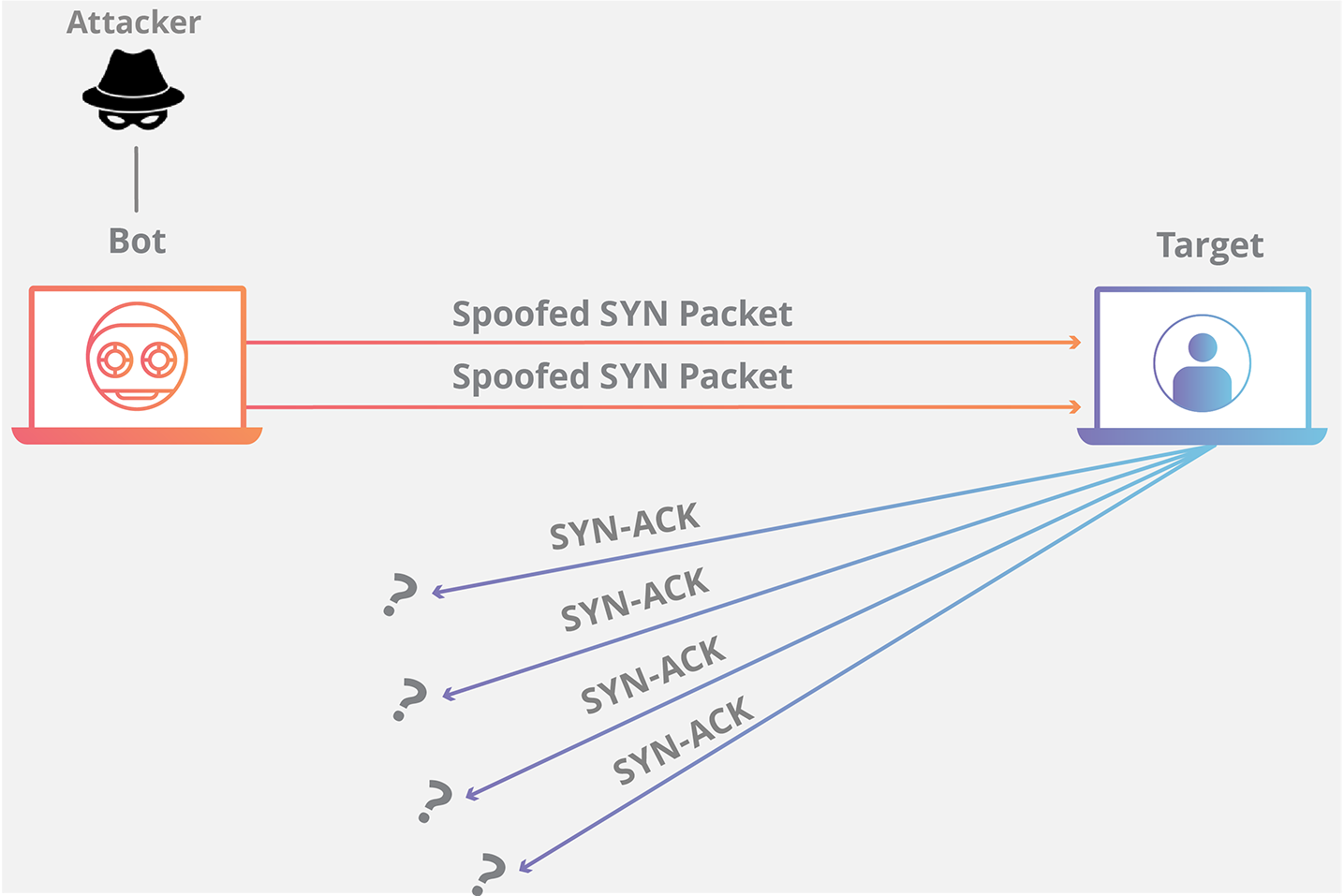

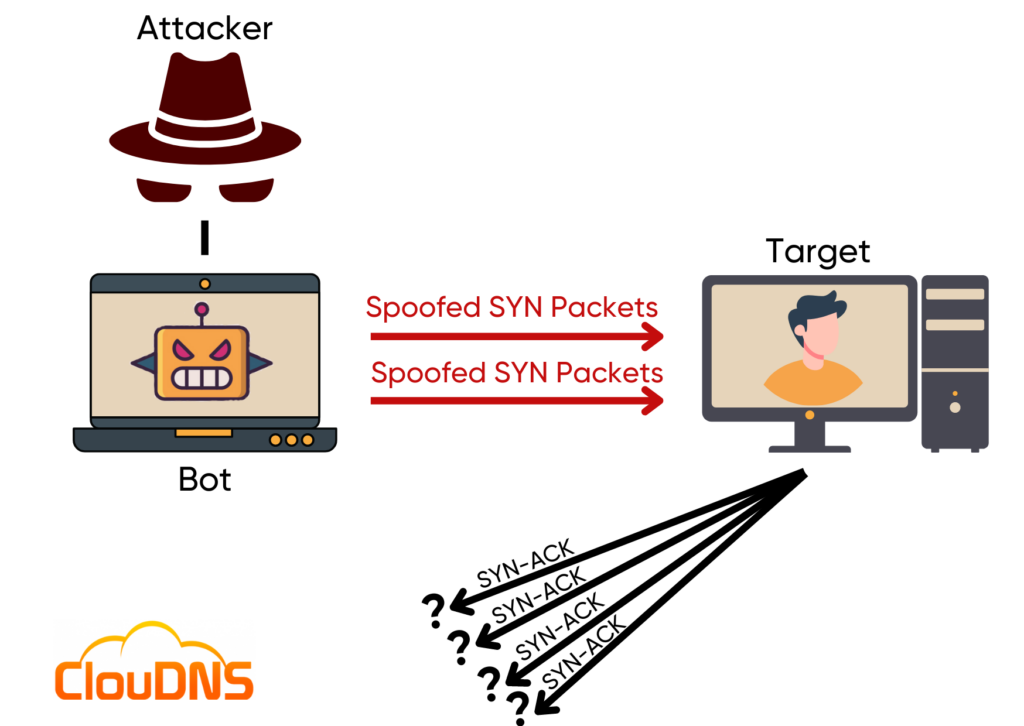

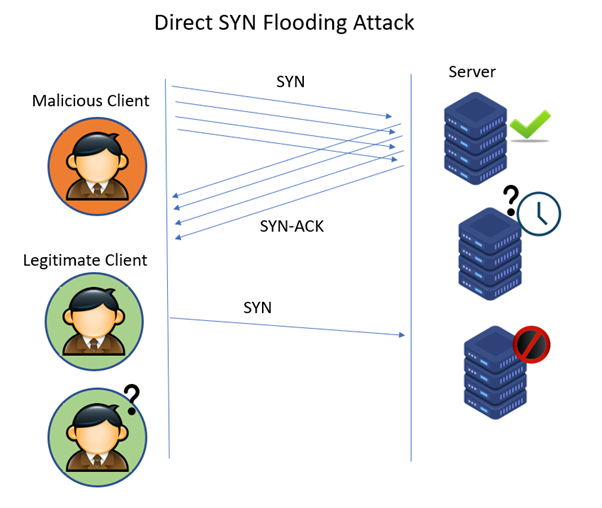

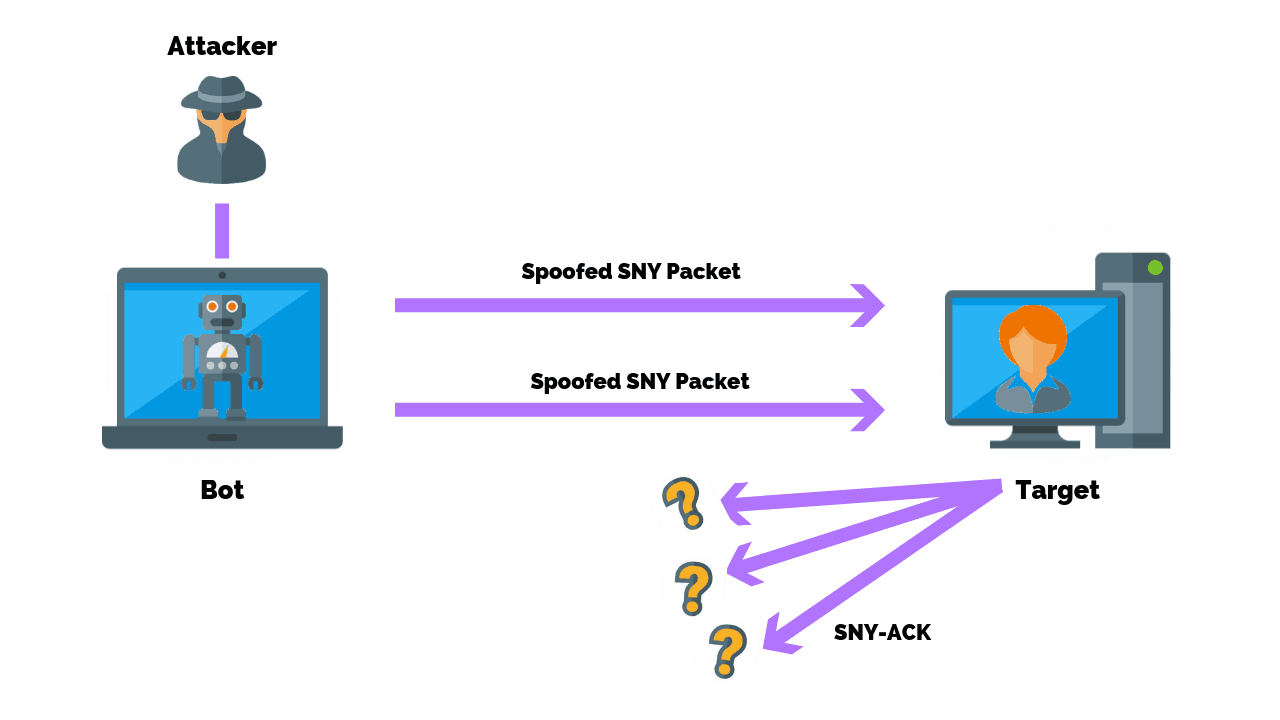

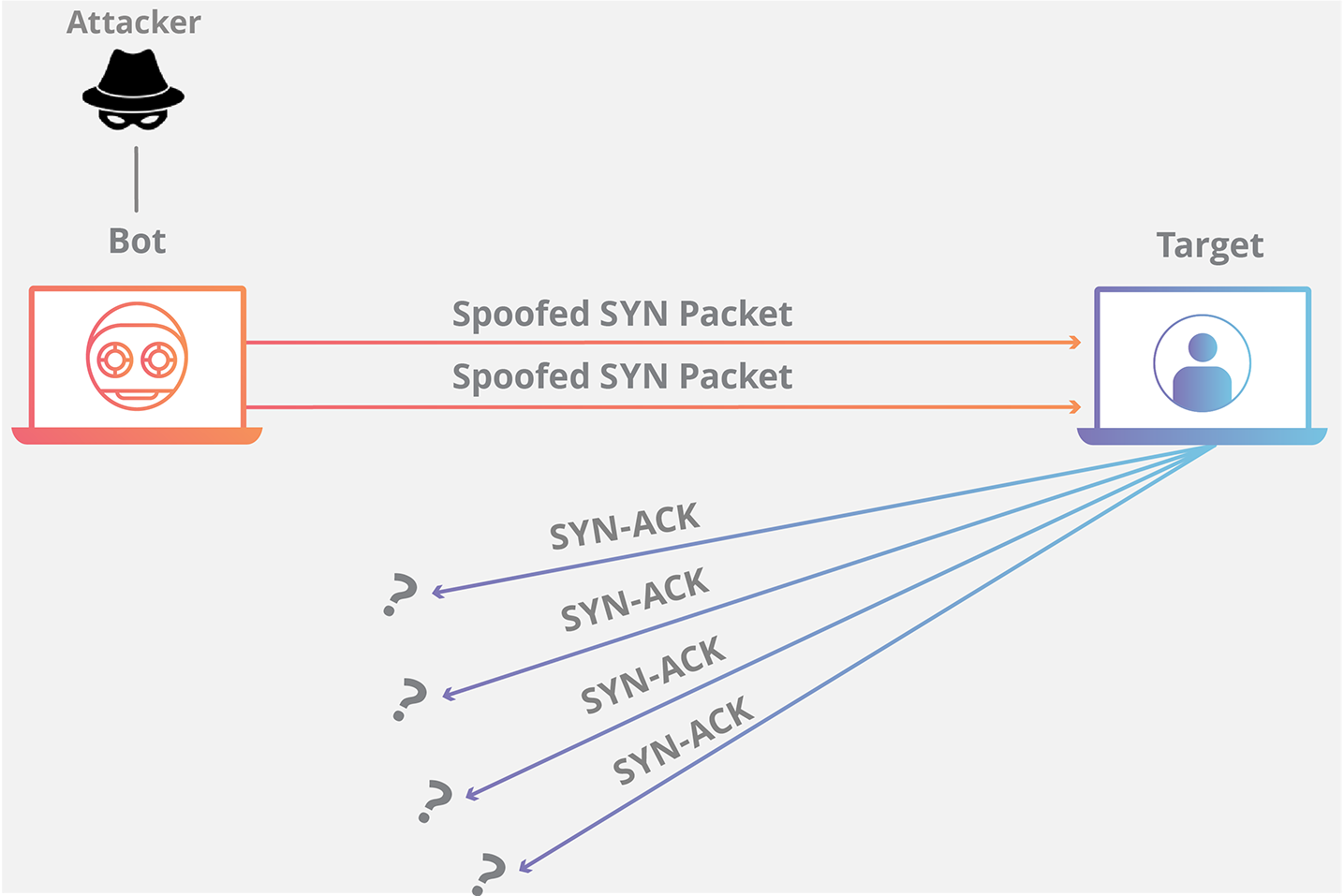

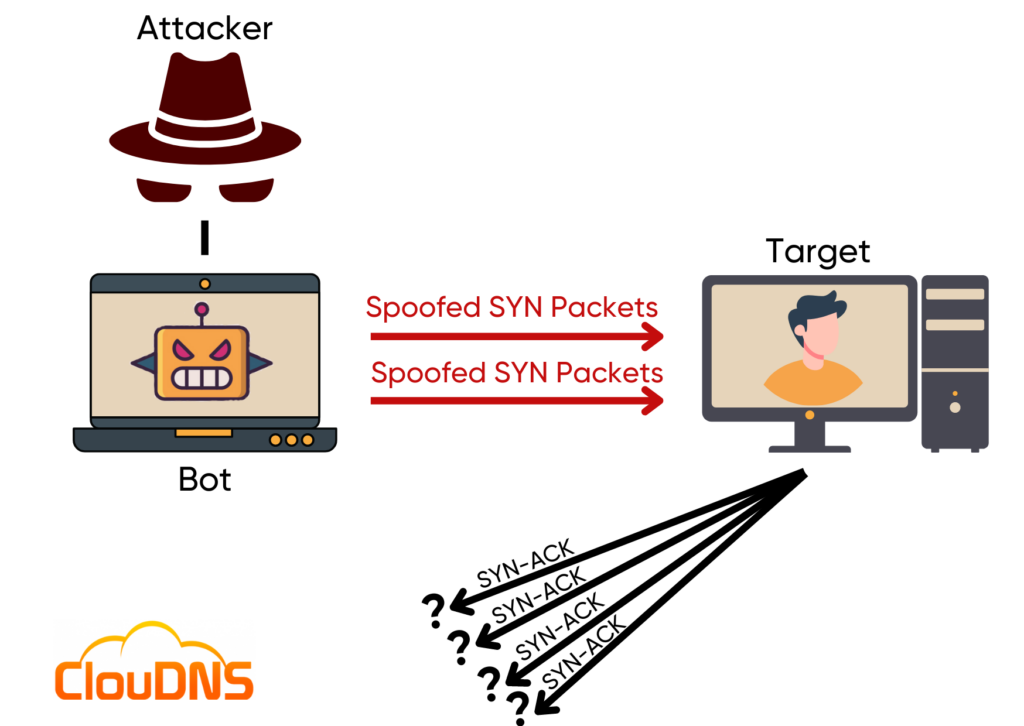

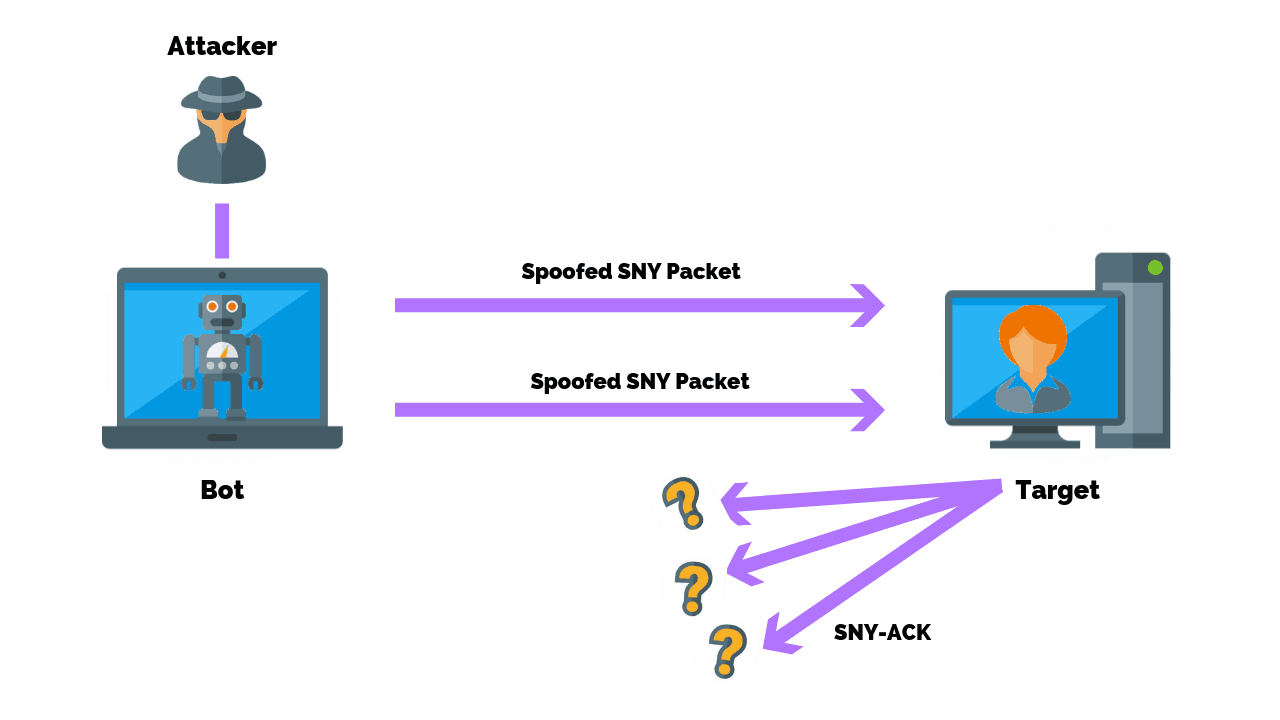

Tấn công SYN Flood khai thác chính giai đoạn chờ đợi này. Kẻ tấn công sẽ liên tục gửi một loạt các gói tin SYN đến máy chủ, nhưng không bao giờ hoàn tất quá trình kết nối. Điều đáng nói là các gói tin SYN này thường sử dụng địa chỉ IP giả mạo (spoofed IP), khiến máy chủ không thể truy ngược lại nguồn gốc thật sự của kẻ tấn công. Máy chủ cứ liên tục nhận “lời chào” và giữ tài nguyên chờ đợi một “lời hồi đáp” không bao giờ đến.

Quy trình tấn công SYN Flood trên mạng máy tính

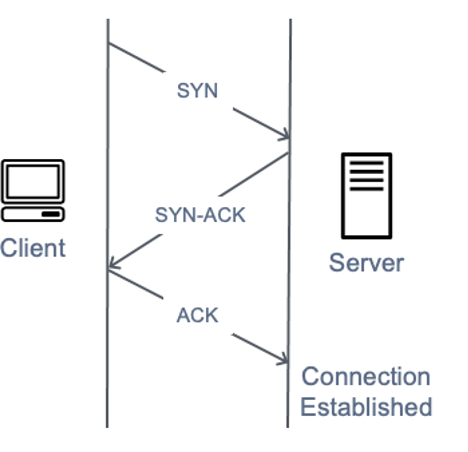

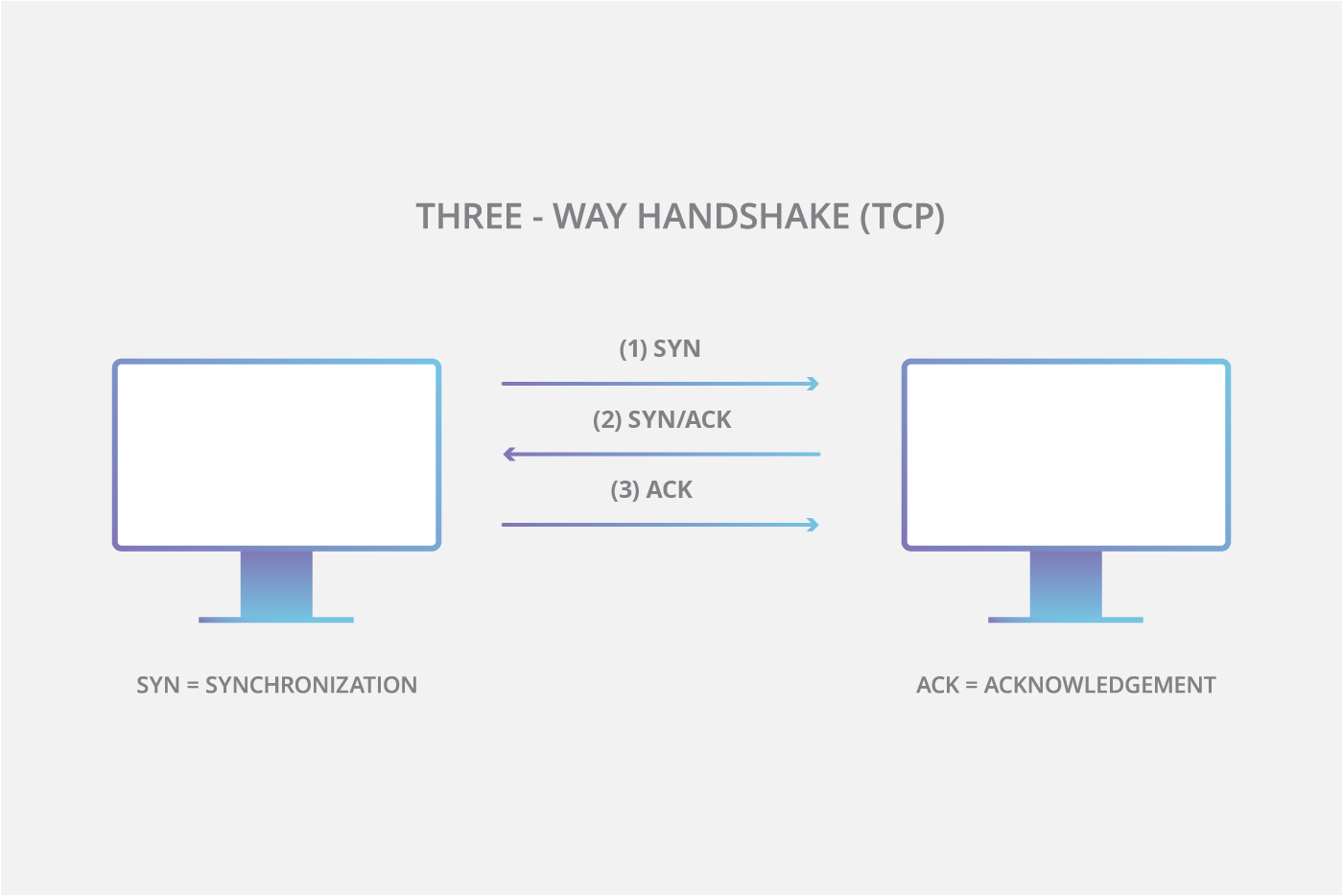

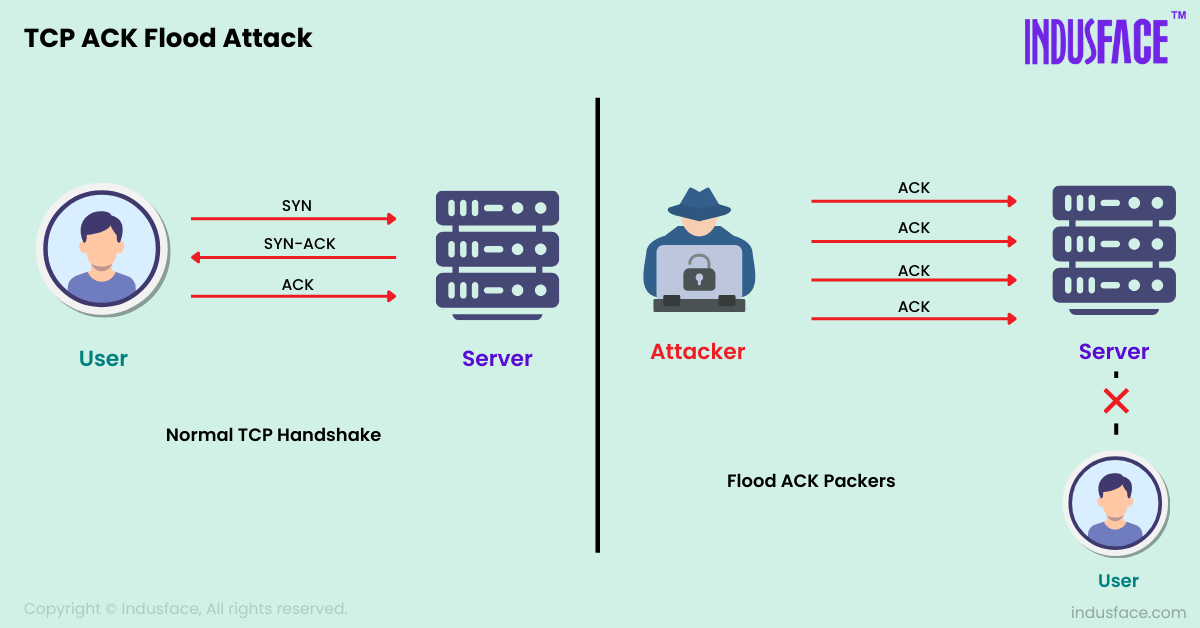

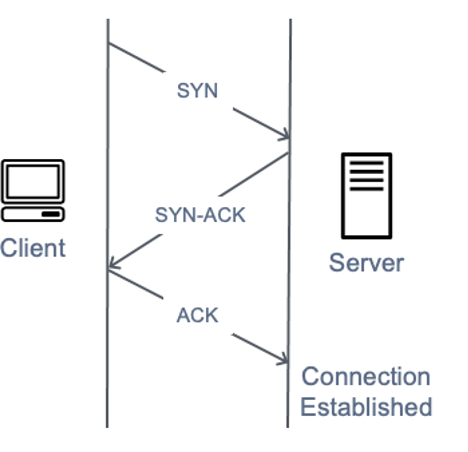

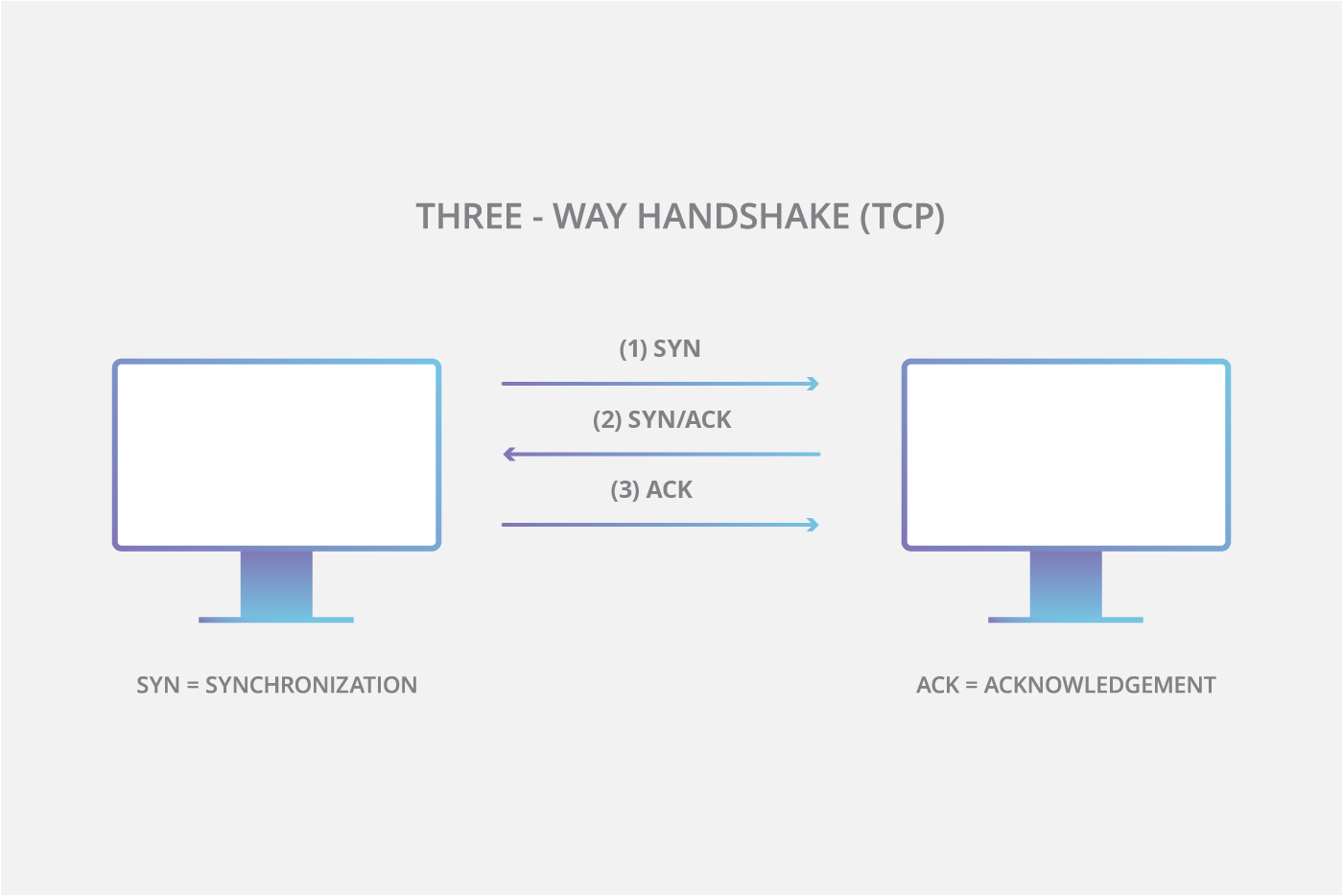

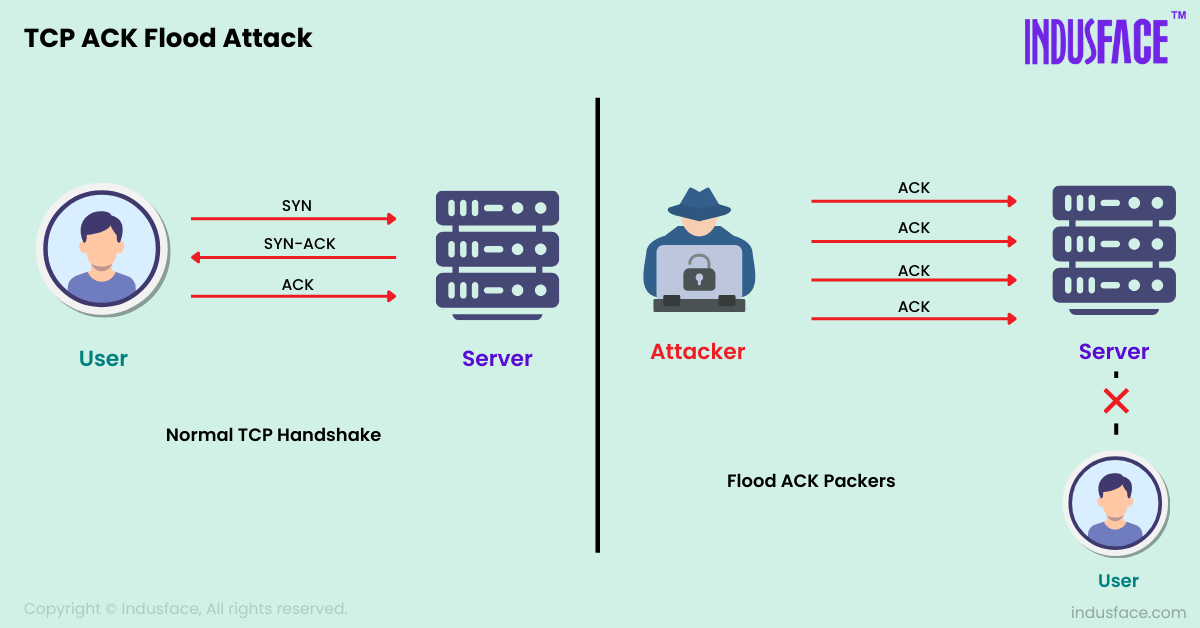

Quy trình giao tiếp TCP chuẩn được gọi là “bắt tay ba bước” (TCP three-way handshake) và diễn ra như sau:

- SYN: Máy khách gửi một gói tin SYN đến máy chủ để yêu cầu kết nối.

- SYN-ACK: Máy chủ nhận được gói SYN, ghi nhận yêu cầu, cấp phát tài nguyên và gửi lại một gói tin SYN-ACK để xác nhận. Tại thời điểm này, kết nối được gọi là “nửa mở” (half-open).

- ACK: Máy khách nhận được SYN-ACK và gửi lại một gói tin ACK (Acknowledge) để xác nhận rằng nó đã sẵn sàng, và kết nối được thiết lập hoàn chỉnh.

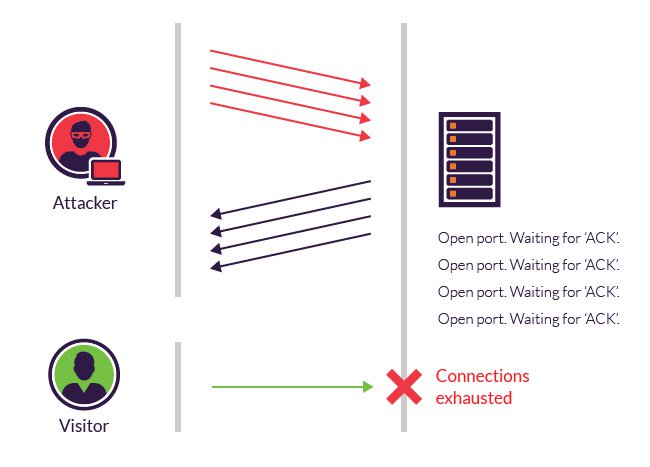

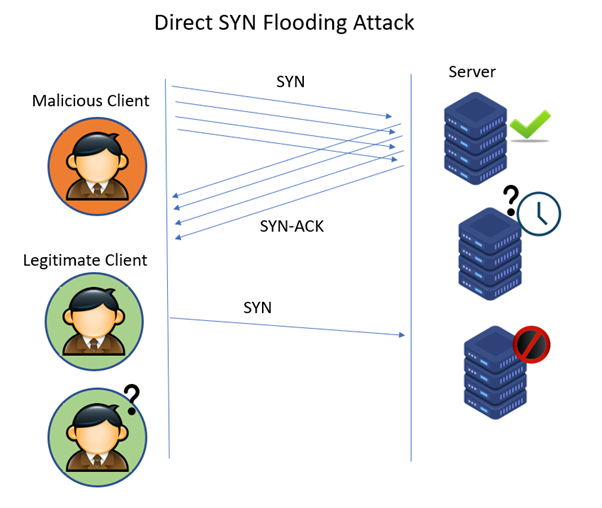

Kẻ tấn công SYN Flood phá vỡ quy trình này bằng cách chỉ thực hiện bước đầu tiên. Chúng gửi hàng loạt gói SYN, thường từ các địa chỉ IP giả mạo. Máy chủ nhận được các yêu cầu này, gửi lại SYN-ACK và kiên nhẫn chờ đợi gói ACK cuối cùng. Vì địa chỉ IP nguồn là giả mạo, gói tin SYN-ACK của máy chủ sẽ được gửi đến một nơi không tồn tại hoặc đến một thiết bị không hề yêu cầu kết nối, và do đó, gói ACK cuối cùng không bao giờ được gửi lại.

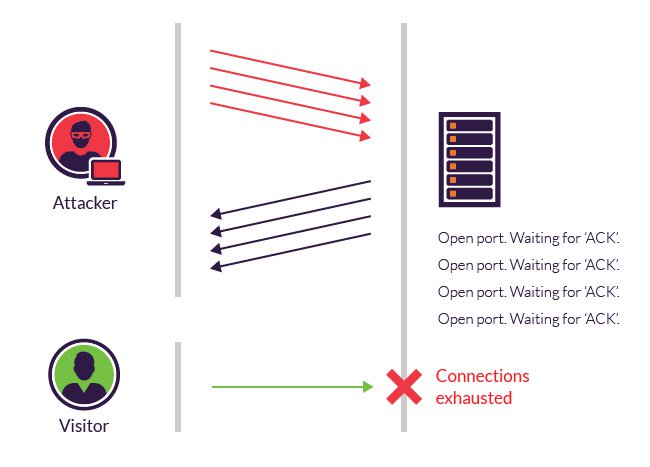

Việc này tạo ra một số lượng lớn các kết nối “nửa mở”. Mỗi kết nối này chiếm dụng một phần tài nguyên của máy chủ trong một khoảng thời gian nhất định. Khi số lượng kết nối nửa mở đạt đến giới hạn tối đa mà hệ thống có thể xử lý, máy chủ sẽ không còn khả năng chấp nhận bất kỳ yêu cầu kết nối mới nào, kể cả từ những người dùng hợp lệ. Kết quả là dịch vụ bị từ chối, gây ra tình trạng nghẽn mạng và tê liệt hệ thống.

Ảnh hưởng của tấn công SYN Flood đến hệ thống và dịch vụ mạng

Tác động của một cuộc tấn công SYN Flood không chỉ dừng lại ở việc làm chậm website. Nó có thể gây ra những thiệt hại sâu rộng, ảnh hưởng trực tiếp đến hiệu suất mạng và các hoạt động kinh doanh của doanh nghiệp.

Tác động trực tiếp đến hiệu suất mạng

Ảnh hưởng rõ ràng và ngay lập tức nhất của tấn công SYN Flood là làm suy giảm nghiêm trọng hiệu suất của máy chủ và mạng. Khi tài nguyên hệ thống như bộ nhớ và CPU bị chiếm dụng bởi hàng ngàn kết nối nửa mở, máy chủ sẽ trở nên chậm chạp, phản hồi ì ạch với các yêu cầu hợp lệ.

Trong nhiều trường hợp, cuộc tấn công với lưu lượng đủ lớn có thể làm cạn kiệt hoàn toàn tài nguyên, dẫn đến việc máy chủ bị “treo” hoặc sập hoàn toàn. Điều này đồng nghĩa với việc toàn bộ dịch vụ mạng do máy chủ đó cung cấp, chẳng hạn như website, ứng dụng email, hoặc các dịch vụ API, sẽ ngừng hoạt động. Đối với người dùng, họ sẽ không thể truy cập vào trang web của bạn, gây ra trải nghiệm tồi tệ và làm gián đoạn mọi tương tác.

Hậu quả tiềm ẩn về bảo mật và kinh doanh

Ngoài những tác động kỹ thuật tức thời, tấn công SYN Flood còn kéo theo nhiều hậu quả nghiêm trọng về mặt kinh doanh và bảo mật. Khi dịch vụ bị gián đoạn, doanh nghiệp sẽ đối mặt với nguy cơ mất mát doanh thu trực tiếp, đặc biệt là với các trang thương mại điện tử hoặc các nền tảng cung cấp dịch vụ trực tuyến.

Sự gián đoạn này còn làm xói mòn lòng tin của khách hàng. Một trang web thường xuyên không thể truy cập sẽ bị coi là không đáng tin cậy, khiến khách hàng dần chuyển sang sử dụng dịch vụ của đối thủ cạnh tranh. Uy tín thương hiệu mà bạn đã dày công xây dựng có thể bị tổn hại nặng nề chỉ sau một vài sự cố. Hơn nữa, chi phí để khắc phục sự cố, bao gồm việc thuê chuyên gia bảo mật, nâng cấp hệ thống và xử lý khủng hoảng truyền thông, có thể là một gánh nặng tài chính không nhỏ. Đôi khi, tấn công SYN Flood còn được sử dụng như một đòn bẩy để đánh lạc hướng, tạo cơ hội cho các hình thức xâm nhập sâu hơn vào hệ thống.

Các phương pháp phát hiện và phòng chống tấn công SYN Flood

May mắn là chúng ta không hoàn toàn bất lực trước các cuộc tấn công SYN Flood. Có nhiều phương pháp hiệu quả để phát hiện sớm và ngăn chặn loại tấn công này, từ các kỹ thuật cơ bản đến những giải pháp bảo mật nâng cao.

Phương pháp phát hiện tấn công SYN Flood

Phát hiện sớm là chìa khóa để giảm thiểu thiệt hại. Bạn có thể nhận biết một cuộc tấn công SYN Flood đang diễn ra thông qua việc giám sát chặt chẽ lưu lượng mạng. Hãy chú ý đến các dấu hiệu bất thường sau:

- Lưu lượng gói tin SYN tăng đột biến: Đây là dấu hiệu rõ ràng nhất. Sử dụng các công cụ phân tích mạng như Wireshark, NetFlow hoặc các hệ thống giám sát chuyên dụng, bạn sẽ thấy một lượng lớn gói tin SYN được gửi đến một hoặc nhiều cổng trên máy chủ của mình.

- Số lượng kết nối nửa mở cao: Các công cụ quản trị hệ thống (như lệnh

netstat trên Linux) có thể cho thấy một số lượng lớn kết nối đang ở trạng thái SYN_RECV. Điều này cho thấy máy chủ đã gửi lại SYN-ACK nhưng chưa nhận được ACK từ client.

- Lưu lượng truy cập từ các địa chỉ IP đáng ngờ: Các gói tin SYN thường đến từ một loạt các địa chỉ IP ngẫu nhiên, không theo một khuôn mẫu logic nào. Đây là dấu hiệu của việc sử dụng IP giả mạo.

Việc thiết lập các ngưỡng cảnh báo tự động khi phát hiện các hiện tượng trên sẽ giúp đội ngũ quản trị của bạn phản ứng nhanh chóng và kịp thời.

Các biện pháp phòng chống cơ bản

Khi đã phát hiện tấn công, hoặc để phòng ngừa từ trước, bạn có thể triển khai một số biện pháp cơ bản nhưng rất hiệu quả:

- Sử dụng SYN Cookies: Đây là một trong những cơ chế phòng thủ phổ biến nhất. Thay vì cấp phát tài nguyên ngay khi nhận được gói SYN, máy chủ sẽ gửi lại một gói SYN-ACK chứa một “cookie” được mã hóa từ thông tin của kết nối. Máy chủ sau đó sẽ xóa yêu cầu SYN ban đầu. Nếu nhận được gói ACK hợp lệ chứa cookie chính xác, máy chủ sẽ tái tạo lại thông tin và thiết lập kết nối. Kỹ thuật này giúp xác thực người dùng trước khi tiêu tốn tài nguyên, vô hiệu hóa phần lớn các cuộc tấn công SYN Flood.

- Cấu hình tường lửa và bộ lọc gói tin: Tường lửa (Firewall) có thể được cấu hình để giới hạn số lượng kết nối mới trong một khoảng thời gian nhất định (rate limiting) hoặc chặn các gói tin từ những địa chỉ IP bị nghi ngờ. Mặc dù tường lửa không thể ngăn chặn hoàn toàn các cuộc tấn công tinh vi, nó vẫn là một lớp bảo vệ quan trọng.

- Sử dụng Hệ thống Ngăn chặn Xâm nhập (IPS) và Cân bằng tải (Load Balancer): Một IPS có khả năng phân tích sâu hơn vào các gói tin, nhận diện các mẫu tấn công SYN Flood và tự động chặn chúng. Trong khi đó, các thiết bị cân bằng tải có thể phân phối lưu lượng truy cập đến nhiều máy chủ, giúp giảm bớt gánh nặng cho một máy chủ duy nhất và tăng khả năng chống chịu của hệ thống.

Các biện pháp bảo mật nâng cao để giảm thiểu rủi ro

Ngoài các biện pháp cơ bản, việc triển khai các lớp bảo mật nâng cao sẽ tạo ra một hàng rào phòng thủ vững chắc, giúp hệ thống của bạn chống chọi được với cả những cuộc tấn công quy mô lớn và tinh vi.

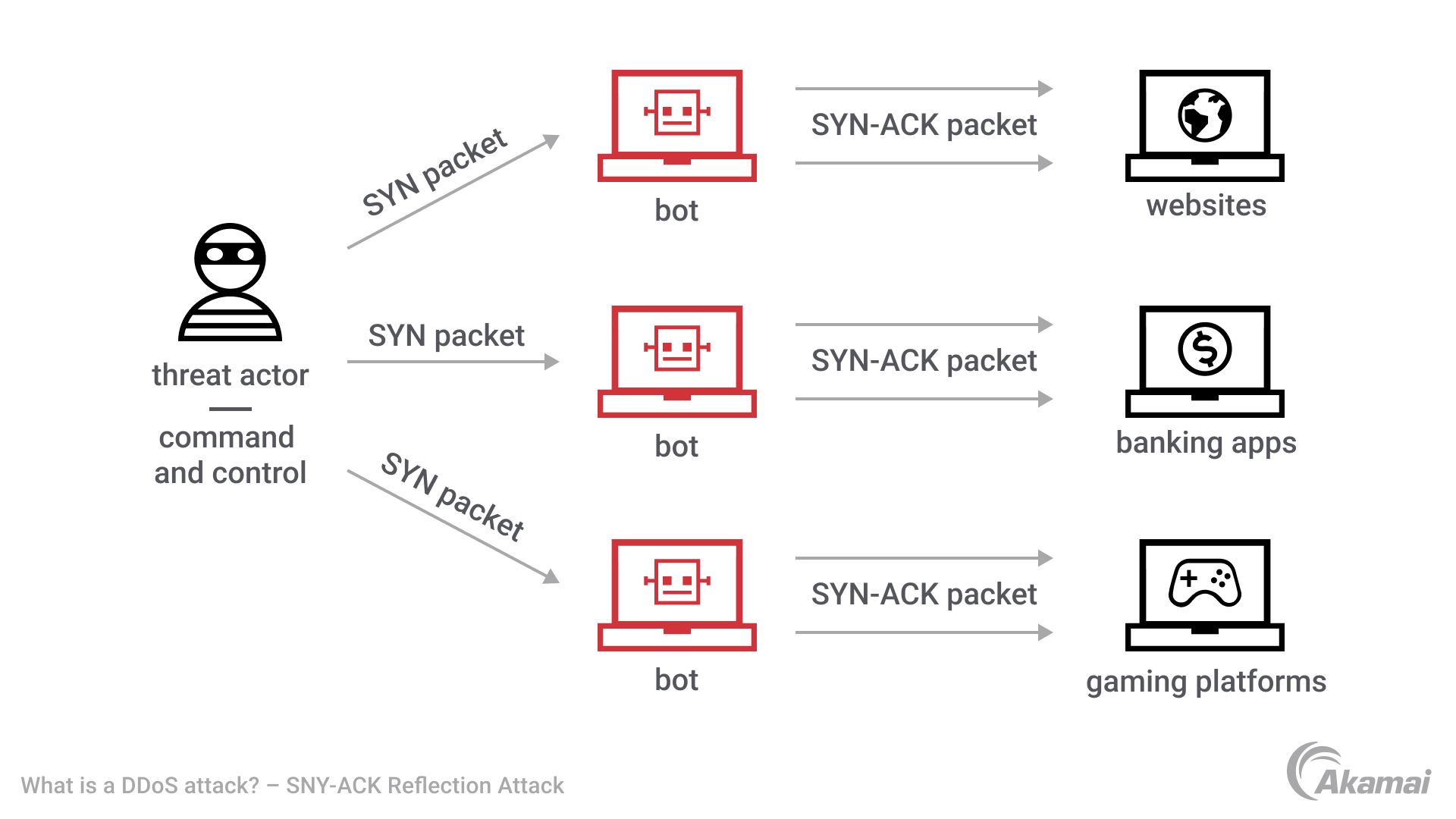

- Triển khai giải pháp chống DDoS toàn diện: Cách hiệu quả nhất để đối phó với các cuộc tấn công SYN Flood quy mô lớn là sử dụng dịch vụ chống DDoS từ bên thứ ba. Các nhà cung cấp như Cloudflare, Akamai, hay AWS Shield sở hữu hạ tầng mạng lưới toàn cầu với băng thông khổng lồ. Họ hoạt động như một “lá chắn” phía trước máy chủ của bạn, lọc và “rửa” lưu lượng truy cập, chỉ cho phép các yêu cầu hợp lệ đi qua. Lưu lượng độc hại sẽ bị chặn lại tại các trung tâm dữ liệu của họ trước khi nó có cơ hội tiếp cận hệ thống của bạn.

- Thiết kế mạng linh hoạt và đa lớp bảo mật: Đừng bao giờ phụ thuộc vào một giải pháp bảo mật duy nhất. Hãy xây dựng một kiến trúc bảo mật đa lớp (defense-in-depth), kết hợp nhiều công nghệ khác nhau: tường lửa ứng dụng web (WAF), hệ thống phát hiện và ngăn chặn xâm nhập (IDS/IPS), dịch vụ chống DDoS đám mây, và cấu hình bảo mật chặt chẽ tại chính máy chủ. Một kiến trúc kiên cố giúp bạn có nhiều tuyến phòng thủ khi một lớp bị vượt qua.

- Cập nhật hệ thống và phần mềm thường xuyên: Kẻ tấn công luôn tìm kiếm các lỗ hổng trong phần mềm và hệ điều hành lỗi thời. Việc thường xuyên cập nhật các bản vá bảo mật cho hệ điều hành, máy chủ web (Apache, Nginx), và các ứng dụng khác là một yêu cầu bắt buộc. Điều này giúp đóng lại các “cửa hậu” mà kẻ tấn công có thể khai thác.

- Đào tạo nhân viên về nhận diện và đối phó với tấn công mạng: Yếu tố con người luôn đóng vai trò quan trọng. Hãy đảm bảo đội ngũ kỹ thuật của bạn được đào tạo để nhận biết các dấu hiệu sớm của một cuộc tấn công và biết rõ quy trình ứng phó sự cố. Việc này giúp giảm thời gian phản ứng và giảm thiểu thiệt hại khi sự cố xảy ra.

Vấn đề thường gặp và cách khắc phục

Ngay cả khi đã có sự chuẩn bị, bạn vẫn có thể đối mặt với một số tình huống khó khăn khi bị tấn công SYN Flood. Dưới đây là hai vấn đề phổ biến và cách khắc phục hiệu quả.

Máy chủ không phản hồi do quá tải SYN

Đây là kịch bản kinh điển của một cuộc tấn công SYN Flood thành công. Máy chủ của bạn nhận quá nhiều yêu cầu kết nối nửa mở, làm cạn kiệt bảng kết nối (backlog queue) và không thể chấp nhận thêm bất kỳ kết nối mới nào, kể cả từ quản trị viên. Người dùng sẽ thấy trang web không tải được hoặc báo lỗi hết thời gian chờ.

Giải pháp:

- Giải pháp tức thời: Nếu có thể, hãy tạm thời tăng giới hạn backlog queue của hệ điều hành. Điều này cho phép máy chủ xử lý nhiều kết nối nửa mở hơn, giống như việc mở rộng phòng chờ. Tuy nhiên, đây chỉ là giải pháp tạm thời vì kẻ tấn công có thể dễ dàng tăng lưu lượng để lấp đầy giới hạn mới.

- Giải pháp lâu dài: Kích hoạt SYN Cookies trên máy chủ của bạn. Đây là cách khắc phục hiệu quả nhất ở cấp độ máy chủ. SYN Cookies đảm bảo máy chủ không tiêu tốn tài nguyên cho đến khi kết nối được xác thực hoàn toàn, giúp chống lại việc làm cạn kiệt tài nguyên.

Lưu lượng tấn công vượt quá khả năng xử lý mạng

Trong nhiều cuộc tấn công quy mô lớn, vấn đề không chỉ nằm ở máy chủ mà còn ở băng thông của mạng. Kẻ tấn công có thể tạo ra một luồng dữ liệu lớn đến mức làm tắc nghẽn hoàn toàn đường truyền internet của bạn. Lúc này, dù máy chủ của bạn có mạnh mẽ đến đâu, lưu lượng truy cập hợp lệ cũng không thể đến được.

Giải pháp:

- Sử dụng dịch vụ lọc DDoS từ các nhà cung cấp uy tín: Đây là giải pháp duy nhất cho vấn đề này. Các dịch vụ chống DDoS trên nền tảng đám mây có khả năng hấp thụ các cuộc tấn công lên tới hàng Terabit mỗi giây (Tbps), một con số mà không một doanh nghiệp đơn lẻ nào có thể tự trang bị. Họ sẽ lọc bỏ lưu lượng tấn công tại biên mạng của họ và chỉ chuyển tiếp lưu lượng sạch đến máy chủ của bạn. Đây được xem là tiêu chuẩn vàng trong việc bảo vệ chống lại các cuộc tấn công DDoS quy mô lớn.

Các thực hành tốt nhất để bảo vệ mạng khỏi tấn công SYN Flood

Phòng bệnh hơn chữa bệnh. Việc chủ động áp dụng các phương pháp bảo mật tốt nhất sẽ giúp bạn xây dựng một hệ thống vững chắc, giảm thiểu tối đa nguy cơ bị ảnh hưởng bởi tấn công SYN Flood và các loại tấn công mạng khác.

- Luôn kích hoạt cơ chế SYN cookies trên máy chủ: Đây là biện pháp đơn giản nhưng cực kỳ hiệu quả ở cấp độ hệ điều hành. Hãy đảm bảo rằng tính năng này được bật trên tất cả các máy chủ tiếp xúc trực tiếp với internet.

- Giới hạn số lượng kết nối nửa mở: Cấu hình hệ điều hành và máy chủ web của bạn để giới hạn số lượng kết nối ở trạng thái SYN-RECV và giảm thời gian chờ trước khi hủy một kết nối nửa mở.

- Thường xuyên kiểm tra và cập nhật cấu hình bảo mật: Công nghệ và các mối đe dọa luôn thay đổi. Hãy định kỳ rà soát lại cấu hình tường lửa, IPS, và các hệ thống bảo mật khác để đảm bảo chúng vẫn phù hợp và hiệu quả.

- Không mở cổng không cần thiết và giám sát lưu lượng mạng liên tục: Tuân thủ nguyên tắc “đặc quyền tối thiểu” bằng cách chỉ mở những cổng dịch vụ thực sự cần thiết. Đồng thời, triển khai các công cụ giám sát 24/7 để có thể phát hiện các dấu hiệu bất thường ngay lập tức.

- Sao lưu dữ liệu định kỳ và xây dựng kế hoạch khôi phục: Luôn chuẩn bị cho kịch bản tồi tệ nhất. Hãy đảm bảo bạn có một quy trình sao lưu dữ liệu tự động và thường xuyên. Quan trọng hơn, hãy xây dựng và thử nghiệm một kế hoạch khôi phục sau thảm họa (Disaster Recovery Plan) để biết chính xác cần làm gì khi hệ thống bị tấn công và sụp đổ.

Kết luận

Tấn công SYN Flood vẫn là một mối đe dọa nghiêm trọng và thường trực đối với bất kỳ cá nhân hay tổ chức nào vận hành dịch vụ trên internet. Nó có khả năng làm tê liệt hoàn toàn hệ thống, gây gián đoạn kinh doanh, làm tổn hại uy tín và gây ra thiệt hại tài chính đáng kể. Tuy nhiên, bằng cách hiểu rõ cơ chế hoạt động, các dấu hiệu nhận biết và các phương pháp phòng chống, bạn hoàn toàn có thể chủ động bảo vệ mình.

Việc áp dụng một chiến lược bảo mật đa lớp, từ việc cấu hình chặt chẽ ở cấp độ máy chủ như bật SYN Cookies, sử dụng tường lửa, cho đến việc triển khai các giải pháp chống DDoS chuyên nghiệp, là cách tiếp cận hiệu quả nhất. Đừng chờ đợi cho đến khi trở thành nạn nhân. Hãy ngay lập tức đánh giá lại hệ thống của bạn, cập nhật các biện pháp bảo mật và xây dựng một kế hoạch ứng phó vững chắc để đảm bảo an toàn cho tài sản số của mình trong môi trường mạng đầy biến động hiện nay.