Chào bạn, trong thế giới số ngày nay, việc bảo vệ kết nối internet khỏi các mối đe dọa an ninh mạng đã trở thành một ưu tiên hàng đầu. Mạng riêng ảo, hay VPN, chính là công cụ mạnh mẽ giúp chúng ta mã hóa dữ liệu và ẩn danh khi trực tuyến. Tuy nhiên, thay vì phụ thuộc vào các dịch vụ VPN của bên thứ ba, tại sao chúng ta không tự xây dựng một máy chủ VPN của riêng mình? Việc thiết lập một OpenVPN server trên hệ điều hành Linux mang lại khả năng kiểm soát tuyệt đối, tăng cường bảo mật và linh hoạt tối đa. Bài viết này của Bùi Mạnh Đức sẽ hướng dẫn bạn chi tiết từng bước, từ chuẩn bị, cài đặt, cấu hình cho đến khắc phục sự cố, giúp bạn tự tin làm chủ công nghệ VPN mạnh mẽ này.

Giới thiệu tổng quan về OpenVPN và vai trò của nó trong mạng riêng ảo

OpenVPN là gì?

OpenVPN là một phần mềm mã nguồn mở mạnh mẽ được sử dụng để tạo các kết nối mạng riêng ảo (VPN) an toàn. Ra đời từ năm 2001, nó đã nhanh chóng trở thành một trong những giải pháp VPN phổ biến nhất nhờ vào tính linh hoạt, độ tin cậy và khả năng bảo mật vượt trội. Không giống như các giao thức VPN khác, OpenVPN sử dụng các thư viện mã hóa tiêu chuẩn như OpenSSL, cho phép nó tận dụng những thuật toán mã hóa mạnh nhất hiện có.

Ưu điểm lớn nhất của OpenVPN là khả năng tùy biến cao. Nó có thể hoạt động trên cả hai giao thức TCP và UDP, vượt qua được hầu hết các loại tường lửa và cấu hình mạng phức tạp. Hơn nữa, vì là mã nguồn mở, cộng đồng phát triển liên tục kiểm tra và vá các lỗ hổng, giúp OpenVPN luôn giữ vững được vị thế là một công cụ bảo mật đáng tin cậy.

Vai trò của OpenVPN trong bảo mật mạng

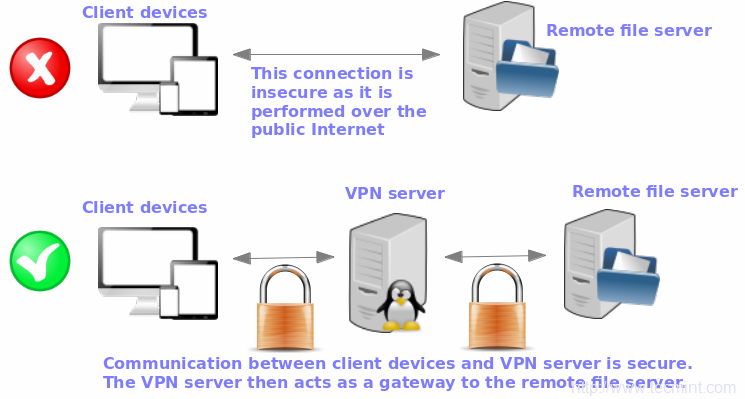

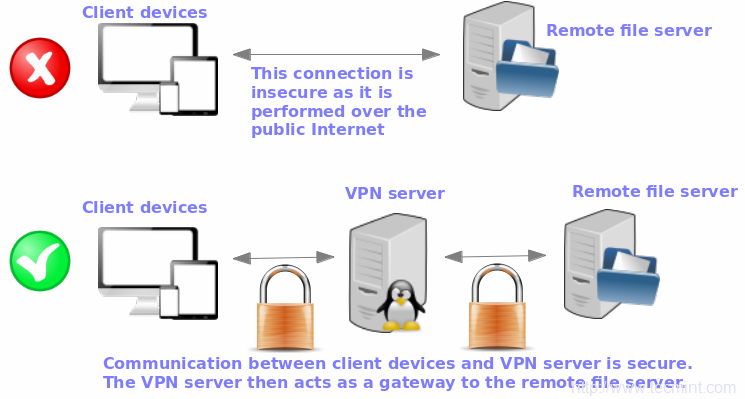

Vai trò chính của OpenVPN là tạo ra một “đường hầm” an toàn và được mã hóa giữa thiết bị của bạn (client) và máy chủ (server). Hãy tưởng tượng bạn đang gửi một lá thư quan trọng. Thay vì gửi qua bưu điện thông thường, bạn đặt nó vào một chiếc hộp sắt khóa kỹ và chỉ người nhận mới có chìa khóa. OpenVPN hoạt động tương tự: nó mã hóa toàn bộ dữ liệu của bạn trước khi chúng rời khỏi thiết bị, và chỉ giải mã khi đến máy chủ VPN.

Trong thực tế, điều này cực kỳ hữu ích. Khi bạn kết nối vào một mạng máy tính Wi-Fi công cộng tại quán cà phê hay sân bay, tin tặc có thể dễ dàng “nghe lén” dữ liệu của bạn. OpenVPN ngăn chặn điều này bằng cách mã hóa kết nối, bảo vệ thông tin nhạy cảm như mật khẩu, tài khoản ngân hàng. Đối với doanh nghiệp, OpenVPN cho phép nhân viên làm việc từ xa truy cập vào mạng nội bộ một cách an toàn, như thể họ đang ngồi ngay tại văn phòng.

Chuẩn bị môi trường Linux để cài đặt OpenVPN server

Yêu cầu hệ thống và phiên bản Linux hỗ trợ

Trước khi bắt tay vào cài đặt, việc đảm bảo máy chủ của bạn đáp ứng các yêu cầu cần thiết là vô cùng quan trọng. May mắn là OpenVPN khá nhẹ và không đòi hỏi cấu hình phần cứng quá cao. Một máy chủ ảo (VPS) với 1 CPU, 512MB RAM và khoảng 10GB dung lượng lưu trữ là đã đủ để vận hành một máy chủ OpenVPN cho nhu cầu cá nhân hoặc nhóm nhỏ.

OpenVPN hỗ trợ hầu hết các bản phân phối Linux phổ biến. Bạn có thể dễ dàng cài đặt nó trên:

- Ubuntu: Phiên bản 18.04, 20.04, 22.04 LTS hoặc mới hơn.

- Debian: Phiên bản 9, 10, 11 hoặc mới hơn.

- CentOS: Phiên bản 7 hoặc 8 (lưu ý CentOS 8 đã kết thúc hỗ trợ, nên cân nhắc chuyển sang AlmaLinux hoặc Rocky Linux).

Trong hướng dẫn này, chúng tôi sẽ tập trung vào các lệnh dành cho Ubuntu/Debian, nhưng bạn có thể dễ dàng điều chỉnh cho các hệ thống dựa trên RHEL như CentOS.

Cập nhật hệ thống và cài đặt các gói cần thiết

Một hệ thống được cập nhật là tuyến phòng thủ đầu tiên chống lại các lỗ hổng bảo mật. Vì vậy, bước đầu tiên luôn là cập nhật danh sách gói và nâng cấp các phần mềm hiện có trên máy chủ của bạn. Hãy mở terminal và chạy lệnh sau:

sudo apt update && sudo apt upgrade -y

Lệnh này sẽ đảm bảo hệ điều hành và các phần mềm được vá lỗi bảo mật mới nhất. Tiếp theo, chúng ta cần cài đặt một số gói tiện ích cần thiết cho quá trình cấu hình OpenVPN, đặc biệt là easy-rsa để quản lý chứng chỉ bảo mật. Chạy lệnh sau để cài đặt:

sudo apt install openvpn easy-rsa -y

Lệnh này sẽ cài đặt cả phần mềm OpenVPN và bộ công cụ EasyRSA, giúp quá trình tạo và quản lý chứng chỉ trở nên đơn giản hơn rất nhiều. Sau khi hoàn tất, chúng ta đã sẵn sàng để chuyển sang bước cài đặt chính.

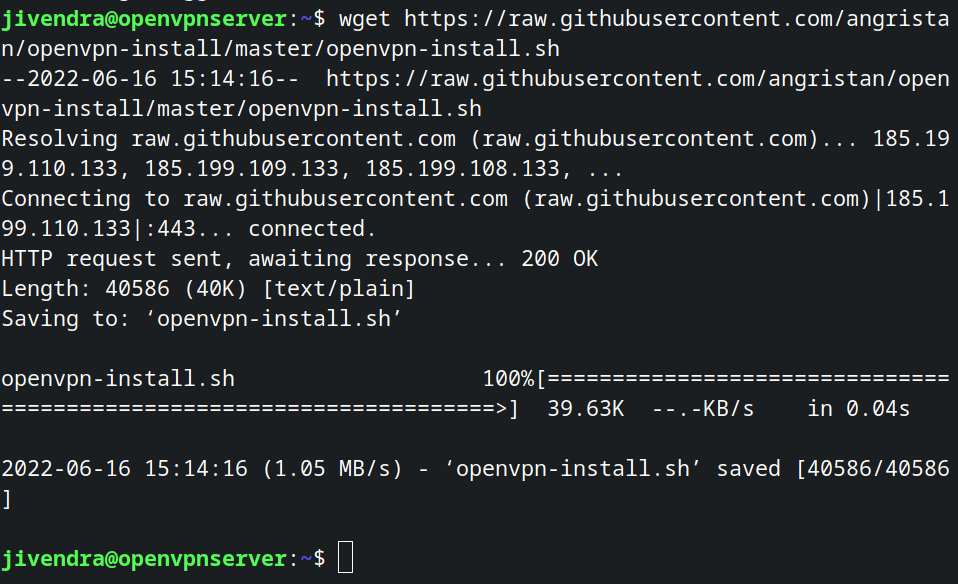

Hướng dẫn chi tiết cách cài đặt phần mềm OpenVPN trên Linux

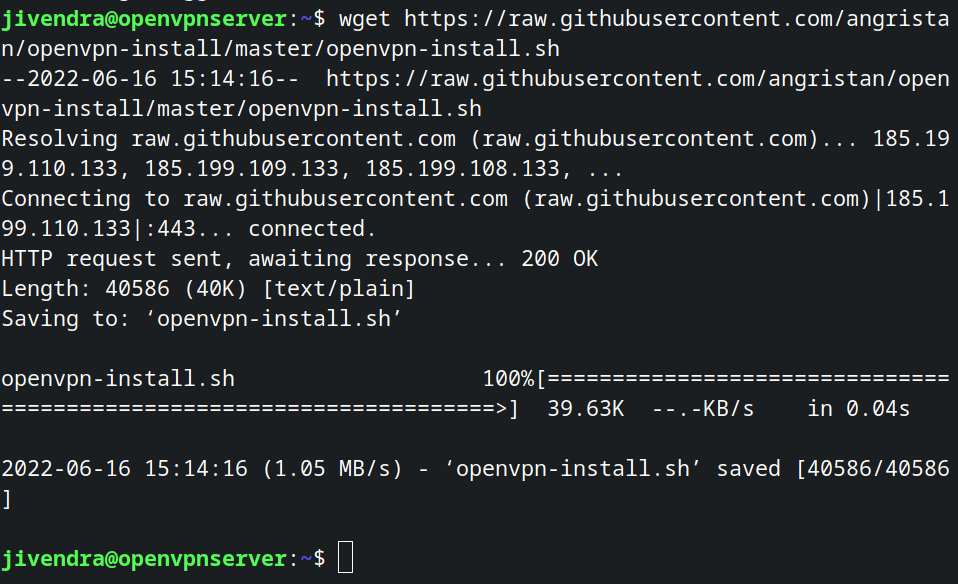

Tải và cài đặt OpenVPN

Ở bước chuẩn bị, chúng ta đã thực hiện lệnh cài đặt OpenVPN cùng với EasyRSA. Nếu bạn chưa thực hiện, bạn có thể chạy lại lệnh này. Đối với các hệ điều hành khác nhau, lệnh cài đặt sẽ có một chút khác biệt.

- Trên Ubuntu/Debian:

sudo apt update && sudo apt install openvpn -y

- Trên CentOS/RHEL/Fedora:

Đầu tiên bạn cần cài đặt EPEL repository:

sudo yum install epel-release -y

Sau đó cài đặt OpenVPN:

sudo yum install openvpn -y

Quá trình cài đặt thường diễn ra rất nhanh chóng. Trình quản lý gói sẽ tự động tải xuống phiên bản OpenVPN ổn định nhất từ kho lưu trữ và cài đặt nó vào hệ thống của bạn. Sau khi cài đặt xong, OpenVPN sẽ chưa tự động chạy ngay mà cần chúng ta cấu hình và khởi động nó.

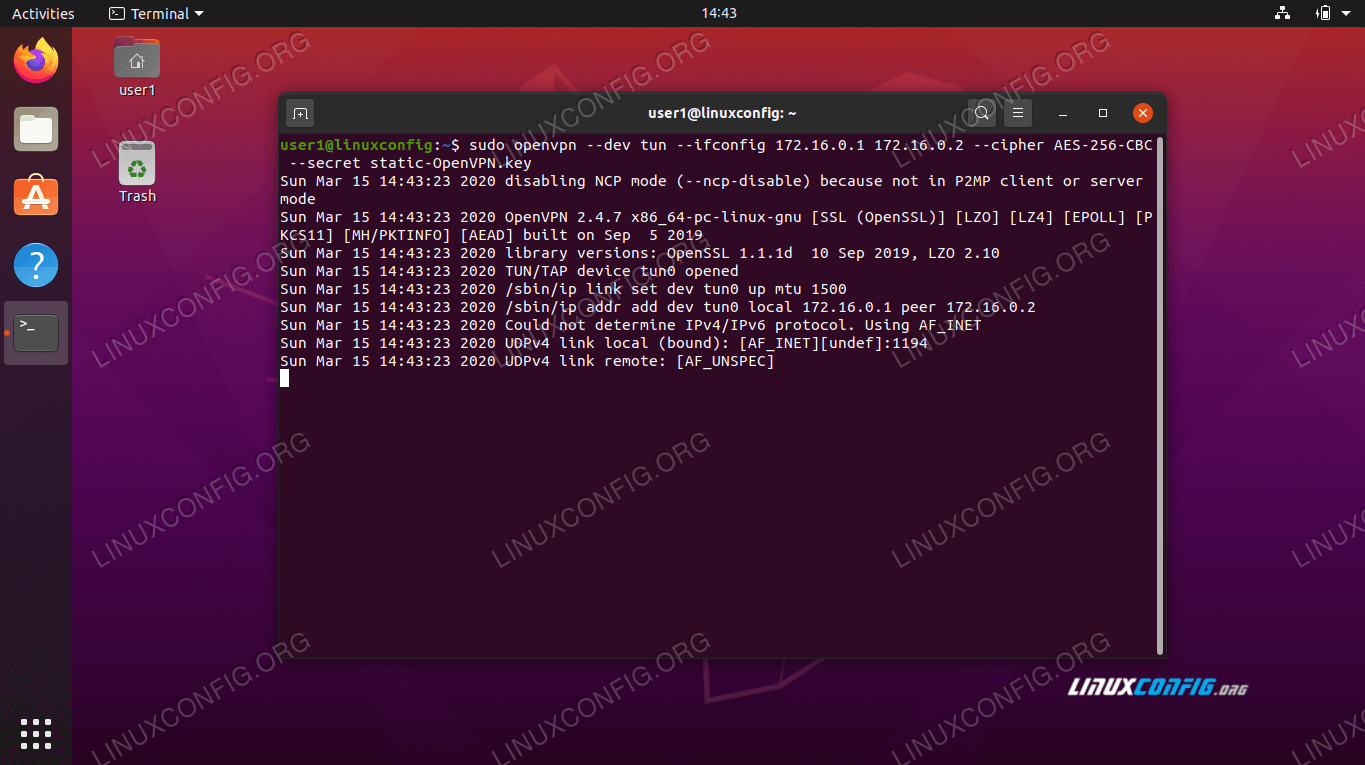

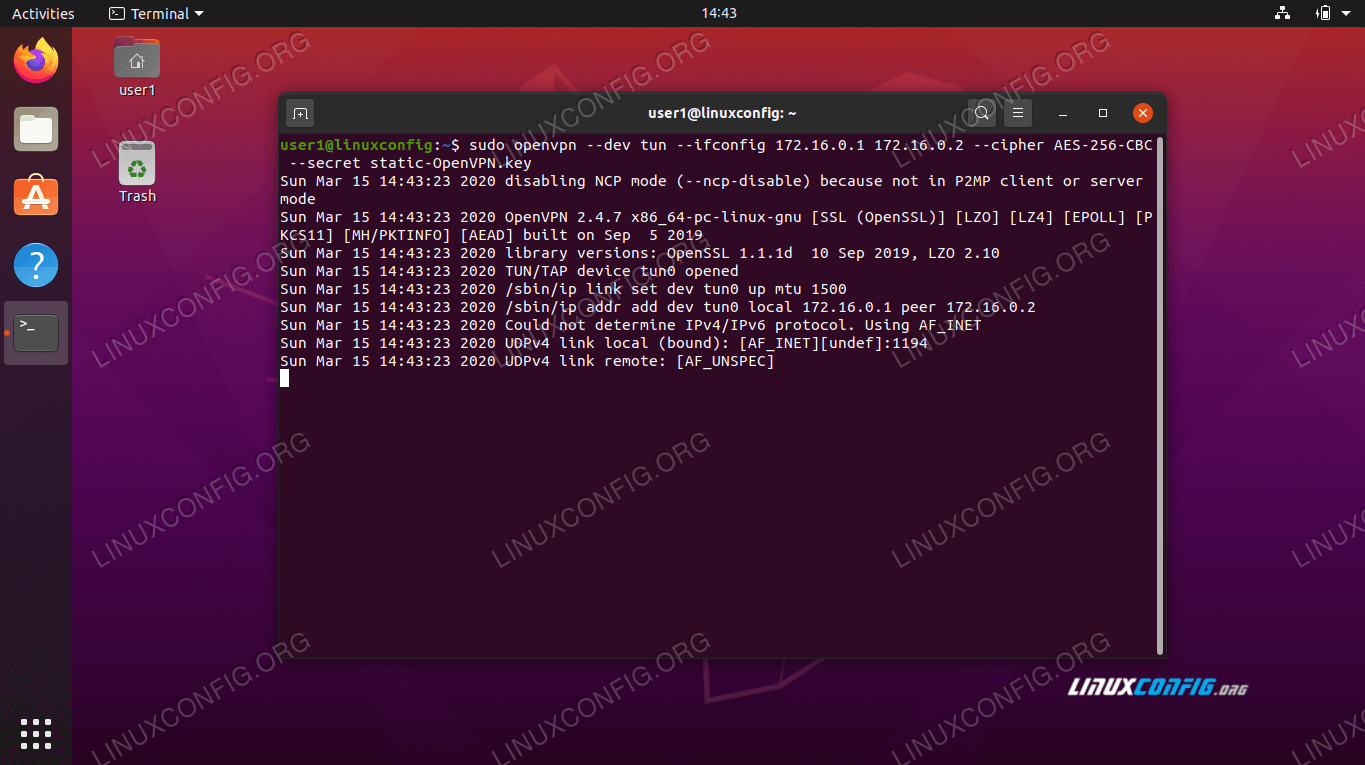

Khởi động dịch vụ OpenVPN và kiểm tra trạng thái hoạt động

Sau khi cài đặt, bạn có thể kiểm tra xem dịch vụ OpenVPN đã được hệ thống ghi nhận hay chưa. Hầu hết các bản phân phối Linux hiện đại đều sử dụng systemd để quản lý dịch vụ. Bạn có thể sử dụng các lệnh systemctl để tương tác với dịch vụ OpenVPN.

Để bật dịch vụ OpenVPN khởi động cùng hệ thống, hãy chạy lệnh:

sudo systemctl enable openvpn@server

Lưu ý rằng server ở đây là tên tệp cấu hình của bạn (ví dụ: server.conf). Chúng ta sẽ tạo tệp này ở các bước sau.

Để khởi động dịch vụ ngay lập tức (sau khi đã có tệp cấu hình), bạn dùng lệnh:

sudo systemctl start openvpn@server

Để kiểm tra trạng thái hoạt động của dịch vụ, lệnh sau đây rất hữu ích:

sudo systemctl status openvpn@server

Lệnh này sẽ hiển thị thông tin chi tiết về dịch vụ đang chạy, bao gồm trạng thái (active/inactive), PID và các log gần nhất. Nếu có lỗi xảy ra, đây là nơi đầu tiên bạn cần kiểm tra.

Cấu hình chứng chỉ bảo mật để đảm bảo an toàn kết nối

Tạo CA (Certificate Authority) và cài đặt EasyRSA

Bảo mật của OpenVPN phụ thuộc rất nhiều vào hạ tầng khóa công khai (PKI). Trái tim của PKI chính là Cơ quan Chứng thực (Certificate Authority – CA). CA có vai trò như một “cơ quan cấp hộ chiếu” cho mạng VPN của bạn. Nó sẽ ký và xác thực danh tính của cả máy chủ và các máy khách (client) muốn kết nối, đảm bảo rằng không có kẻ mạo danh nào có thể tham gia vào mạng.

Chúng ta sẽ sử dụng công cụ easy-rsa đã cài đặt ở trên để tạo CA của riêng mình.

- Sao chép thư mục EasyRSA:

mkdir ~/easy-rsa

cp -r /usr/share/easy-rsa/* ~/easy-rsa/

- Di chuyển vào thư mục và khởi tạo PKI:

cd ~/easy-rsa

./easyrsa init-pki

Lệnh này sẽ tạo ra một cấu trúc thư mục mới để chứa CA và các chứng chỉ.

- Xây dựng CA:

./easyrsa build-ca nopass

Tùy chọn nopass sẽ tạo ra một khóa CA không cần mật khẩu, tiện lợi cho các kịch bản tự động. Nếu bạn cần bảo mật cao hơn, hãy bỏ tùy chọn nopass và đặt một mật khẩu mạnh. Lệnh này sẽ yêu cầu bạn nhập “Common Name” (Tên chung) cho CA, bạn có thể đặt là “BuiManhDuc-CA” hoặc bất kỳ tên nào bạn muốn.

Tạo và ký phát chứng chỉ server và client

Sau khi có CA, chúng ta cần tạo “hộ chiếu” riêng cho máy chủ và mỗi người dùng (client).

- Tạo cặp khóa và yêu cầu ký cho Server:

./easyrsa gen-req server nopass

Lệnh này tạo ra một khóa riêng tư (server.key) và một yêu cầu ký chứng chỉ (server.req). Bạn sẽ được hỏi “Common Name”, hãy giữ nguyên là server.

- Ký chứng chỉ cho Server:

./easyrsa sign-req server server

Bạn sẽ được yêu cầu xác nhận. Gõ yes và nhấn Enter. Bây giờ CA đã ký và cấp phát một chứng chỉ cho máy chủ của bạn (server.crt).

- Tạo cặp khóa và yêu cầu ký cho Client:

Lặp lại quy trình tương tự cho máy khách. Ví dụ, chúng ta tạo chứng chỉ cho một client tên là client1:

./easyrsa gen-req client1 nopass

- Ký chứng chỉ cho Client:

./easyrsa sign-req client client1

Gõ yes để xác nhận.

- Tạo Diffie-Hellman key: Đây là một bước quan trọng để tăng cường bảo mật cho quá trình trao đổi khóa.

./easyrsa gen-dh

Sau khi hoàn tất, toàn bộ các tệp khóa và chứng chỉ cần thiết (ca.crt, server.crt, server.key, client1.crt, client1.key, dh.pem) sẽ nằm trong thư mục ~/easy-rsa/pki/.

Thiết lập tệp cấu hình server và client cho OpenVPN

Tạo file cấu hình server

Bây giờ chúng ta sẽ tạo tệp server.conf, đây là tệp cấu hình chính điều khiển mọi hoạt động của OpenVPN server. Hãy tạo một tệp mới tại /etc/openvpn/server.conf và thêm vào nội dung sau.

sudo nano /etc/openvpn/server.conf

Dưới đây là một tệp cấu hình mẫu với các giải thích chi tiết:

port 1194

proto udp

dev tun

# Đường dẫn đến các tệp chứng chỉ và khóa

ca /root/easy-rsa/pki/ca.crt

cert /root/easy-rsa/pki/issued/server.crt

key /root/easy-rsa/pki/private/server.key

dh /root/easy-rsa/pki/dh.pem

# Cấu hình mạng cho VPN

server 10.8.0.0 255.255.255.0

push "redirect-gateway def1 bypass-dhcp"

# Cung cấp DNS cho client

push "dhcp-option DNS 8.8.8.8"

push "dhcp-option DNS 8.8.4.4"

# Tăng cường bảo mật

keepalive 10 120

cipher AES-256-GCM

auth SHA256

user nobody

group nogroup

persist-key

persist-tun

status /var/log/openvpn/openvpn-status.log

verb 3

explicit-exit-notify 1

Lưu ý quan trọng: Bạn cần sao chép các tệp ca.crt, server.crt, server.key, và dh.pem từ thư mục ~/easy-rsa/pki/ đến một nơi an toàn mà OpenVPN có thể đọc được (ví dụ /etc/openvpn/certs/) và cập nhật lại đường dẫn trong tệp server.conf.

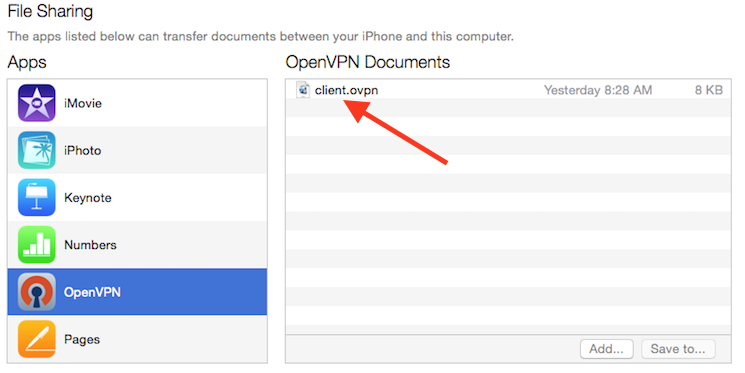

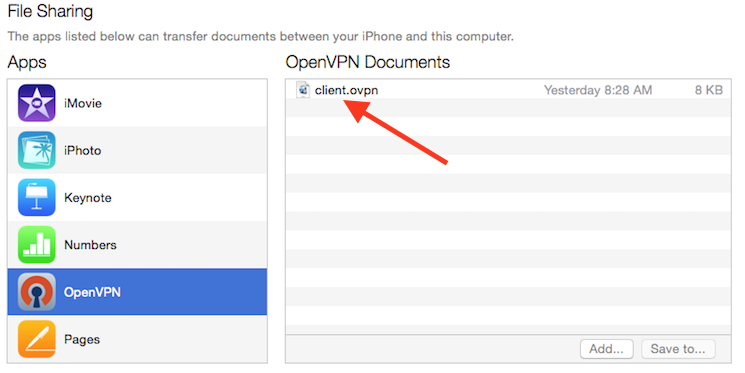

Tạo file cấu hình client

Tiếp theo, chúng ta cần tạo một tệp cấu hình cho máy khách để nó biết cách kết nối đến máy chủ. Tệp này thường có đuôi là .ovpn. Bạn có thể tạo một tệp mẫu tên là client.ovpn và gửi nó cho người dùng.

Nội dung của tệp client.ovpn sẽ trông giống như sau:

client

dev tun

proto udp

# Thay YOUR_SERVER_IP bằng địa chỉ IP public của máy chủ Linux

remote YOUR_SERVER_IP 1194

resolv-retry infinite

nobind

persist-key

persist-tun

# Tăng cường bảo mật

remote-cert-tls server

cipher AES-256-GCM

auth SHA256

verb 3

# Nhúng chứng chỉ và khóa vào file config

<ca>

Nội dung của file ca.crt

</ca>

<cert>

Nội dung của file client1.crt

</cert>

<key>

Nội dung của file client1.key

</key>

Để tạo tệp hoàn chỉnh, bạn cần sao chép nội dung của các tệp ca.crt, client1.crt, và client1.key rồi dán vào giữa các cặp thẻ tương ứng <ca>, <cert>, <key>. Việc này giúp tạo ra một tệp .ovpn duy nhất, rất tiện lợi cho việc chia sẻ và cài đặt trên các thiết bị của người dùng.

Kiểm tra và khắc phục sự cố sau khi cài đặt

Kiểm tra kết nối VPN và log lỗi phổ biến

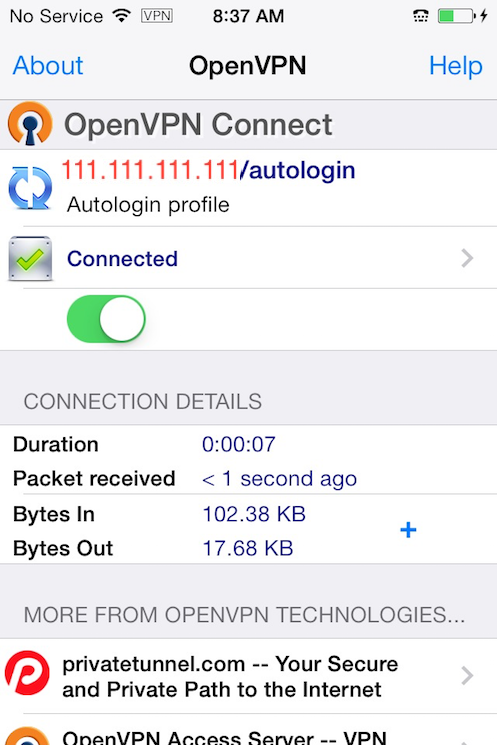

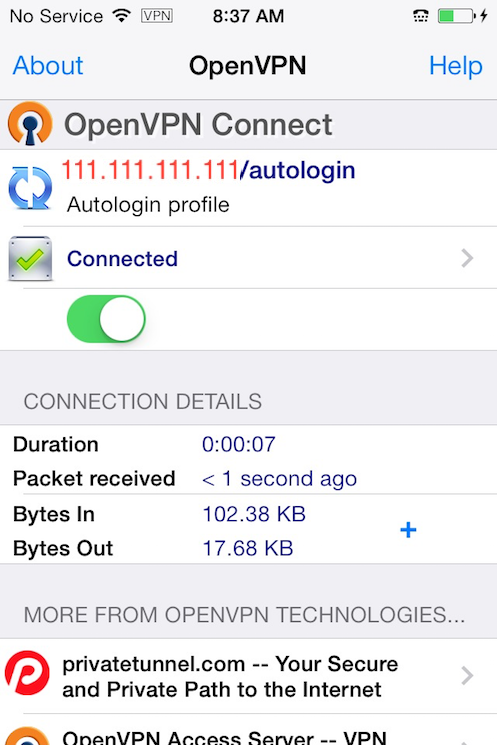

Sau khi đã cấu hình server và client, bước tiếp theo là kiểm tra xem mọi thứ có hoạt động trơn tru không. Trên máy khách, hãy nhập tệp cấu hình .ovpn vào phần mềm OpenVPN Client (như OpenVPN Connect hoặc Tunnelblick trên macOS) và thử kết nối.

Nếu kết nối thành công, bạn có thể kiểm tra lại địa chỉ IP public của mình trên các trang như whatismyip.com. Nó phải hiển thị địa chỉ IP của máy chủ OpenVPN thay vì IP gốc của bạn.

Nếu kết nối thất bại, đừng lo lắng. Việc đầu tiên cần làm là kiểm tra tệp log của OpenVPN trên máy chủ. Mở tệp log mà bạn đã định nghĩa trong server.conf:

sudo tail -f /var/log/openvpn/openvpn-status.log

Hoặc kiểm tra log hệ thống:

sudo journalctl -u openvpn@server -f

Tệp log sẽ cho bạn biết chính xác lỗi đang xảy ra ở đâu, ví dụ như sai đường dẫn chứng chỉ, lỗi TLS Handshake, hoặc client không thể kết nối đến port.

Các lỗi thường gặp và cách xử lý

Dưới đây là một số lỗi phổ biến và cách khắc phục mà Bùi Mạnh Đức đã tổng hợp:

- Lỗi kết nối (Connection Timeout):

- Nguyên nhân: Tường lửa (Firewall) trên máy chủ đang chặn port OpenVPN (mặc định là 1194/udp).

- Cách xử lý: Mở port trên tường lửa của bạn. Nếu dùng

ufw, chạy lệnh: sudo ufw allow 1194/udp. Bạn cũng cần đảm bảo đã kích hoạt IP forwarding bằng cách sửa tệp /etc/sysctl.conf, bỏ dấu # ở dòng net.ipv4.ip_forward=1 và chạy sudo sysctl -p.

- Lỗi xác thực (TLS Handshake Failed):

- Nguyên nhân: Đây là lỗi rất phổ biến, có thể do sai chứng chỉ, client và server không dùng chung CA, hoặc phiên bản TLS không tương thích.

- Cách xử lý: Kiểm tra lại tất cả các đường dẫn tệp

ca, cert, key trong cả server.conf và client.ovpn. Đảm bảo bạn đã sao chép đúng nội dung chứng chỉ. Hãy chắc chắn rằng ngày giờ hệ thống trên cả client và server đều chính xác.

- Lỗi cấu hình sai (Options error):

- Nguyên nhân: Một tham số nào đó trong tệp

.conf hoặc .ovpn bị viết sai hoặc không được hỗ trợ.

- Cách xử lý: Đọc kỹ thông báo lỗi trong log. Nó sẽ chỉ ra chính xác dòng và tùy chọn bị lỗi. So sánh lại tệp cấu hình của bạn với các tệp mẫu chuẩn để tìm ra điểm khác biệt.

Tổng kết và các lưu ý khi vận hành OpenVPN server trên Linux

Việc vận hành một máy chủ OpenVPN không chỉ dừng lại ở bước cài đặt thành công. Để đảm bảo hệ thống luôn hoạt động ổn định, an toàn và hiệu quả, bạn cần duy trì một số thói quen tốt.

Đầu tiên là bảo trì và cập nhật định kỳ. Hãy thường xuyên chạy lệnh cập nhật hệ thống (sudo apt update && sudo apt upgrade) để vá các lỗ hổng bảo mật của hệ điều hành Linux và các phần mềm liên quan. Đồng thời, hãy theo dõi các phiên bản mới của OpenVPN để cập nhật khi cần thiết.

Về bảo mật, tuyệt đối không chia sẻ khóa riêng tư (.key) của máy chủ. Ngoài ra, bạn nên cân nhắc tạo một chứng chỉ và tệp cấu hình riêng cho mỗi người dùng/thiết bị. Điều này giúp bạn dễ dàng thu hồi quyền truy cập của một người dùng cụ thể khi cần mà không ảnh hưởng đến những người khác.

Cuối cùng, hãy tạo thói quen sao lưu định kỳ. Bạn nên sao lưu toàn bộ thư mục /etc/openvpn và thư mục ~/easy-rsa vào một nơi an toàn, ví dụ như một ổ cứng ngoài hoặc dịch vụ lưu trữ đám mây được mã hóa. Nếu máy chủ gặp sự cố, việc có bản sao lưu sẽ giúp bạn khôi phục lại hệ thống VPN một cách nhanh chóng.

Best Practices

Để tối ưu hóa và bảo mật máy chủ OpenVPN của bạn, hãy tuân thủ các thực hành tốt nhất sau đây:

- Luôn cập nhật: Giữ cho hệ điều hành và phần mềm OpenVPN của bạn ở phiên bản mới nhất là cách đơn giản và hiệu quả nhất để bảo vệ khỏi các cuộc tấn công đã biết.

- Bảo vệ chứng chỉ và khóa: Các tệp khóa (

.key) là chìa khóa vào vương quốc của bạn. Hãy bảo vệ chúng cẩn thận, phân quyền truy cập chặt chẽ (chmod 600) và không bao giờ chia sẻ chúng qua các kênh không an toàn.

- Sử dụng Port và Giao thức phù hợp: Mặc dù UDP được khuyến nghị vì tốc độ nhanh hơn, một số mạng có thể chặn nó. Trong trường hợp đó, bạn có thể chuyển sang sử dụng TCP trên port 443, vì port này thường được mở để cho phép truy cập HTTPS và ít khi bị chặn.

- Kiểm soát truy cập chặt chẽ: Sử dụng tường lửa (iptables, ufw) để chỉ cho phép các kết nối cần thiết đến máy chủ. Bên trong OpenVPN, bạn có thể cấu hình các quy tắc riêng cho từng client (Client-Specific Rules) để giới hạn quyền truy cập của họ vào các tài nguyên mạng nhất định.

- Tạo chứng chỉ riêng cho mỗi client: Đừng dùng chung một chứng chỉ cho nhiều người dùng. Việc tạo chứng chỉ riêng biệt cho phép bạn quản lý và thu hồi quyền truy cập một cách linh hoạt.

Kết luận

Chúc mừng bạn! Nếu bạn đã theo dõi đến đây, bạn không chỉ cài đặt thành công một máy chủ OpenVPN trên Linux mà còn nắm vững các kiến thức nền tảng để vận hành nó một cách an toàn và hiệu quả. Việc tự mình xây dựng một hệ thống VPN mang lại những lợi ích to lớn: toàn quyền kiểm soát dữ liệu, bảo mật tối đa khi truy cập mạng công cộng và khả năng truy cập tài nguyên nội bộ từ xa một cách an toàn.

Bùi Mạnh Đức tin rằng, với hướng dẫn chi tiết này, bạn hoàn toàn có đủ tự tin để làm chủ công nghệ VPN mạnh mẽ này. Hãy bắt tay vào thực hiện và trải nghiệm sự tự do và an toàn mà nó mang lại. Trong các bài viết tiếp theo, chúng ta sẽ cùng tìm hiểu các chủ đề nâng cao hơn như quản lý nhiều người dùng, giám sát hiệu năng chi tiết và tích hợp OpenVPN với các hệ thống xác thực khác.