Ngày nay, trong bối cảnh kỹ thuật số phát triển không ngừng, việc bảo mật hệ thống và dữ liệu đã trở thành ưu tiên hàng đầu đối với mọi cá nhân và tổ chức. Các phương thức tấn công ngày càng tinh vi, đòi hỏi chúng ta phải có những biện pháp bảo vệ vững chắc hơn. Một trong những lỗ hổng bảo mật phổ biến nhất chính là việc quản trị server thông qua SSH chỉ dựa vào một lớp xác thực duy nhất như mật khẩu hoặc khóa SSH. Điều này tiềm ẩn rủi ro lớn, vì nếu kẻ tấn công chiếm được thông tin đăng nhập, họ có thể toàn quyền kiểm soát hệ thống của bạn. Để giải quyết triệt để vấn đề này, giải pháp xác thực đa yếu tố (MFA) ra đời như một lớp bảo vệ thiết yếu. Bài viết này sẽ hướng dẫn bạn từng bước chi tiết cách thiết lập MFA cho SSH trên hệ điều hành CentOS 7, giúp nâng cao an ninh cho server một cách toàn diện.

Tổng quan về SSH và lý do cần bảo mật bằng MFA

SSH là gì và vai trò trong quản trị server

SSH, viết tắt của Secure Shell, là một giao thức mạng được mã hóa dùng để quản trị và giao tiếp với các máy chủ một cách an toàn. Đây là công cụ không thể thiếu đối với bất kỳ quản trị viên hệ thống (sysadmin) nào làm việc với môi trường Linux. Thông qua SSH, bạn có thể thực thi lệnh, quản lý tệp tin, và thực hiện mọi tác vụ quản trị từ xa như thể đang ngồi trước máy chủ vật lý. Bạn có thể tìm hiểu rõ hơn về SSH là gì và lợi ích của nó trong việc bảo mật kết nối server.

Do SSH cung cấp quyền truy cập sâu vào hệ thống, việc bảo vệ giao thức này trở nên cực kỳ quan trọng. Bất kỳ ai có được quyền truy cập SSH đều có thể xem, sửa đổi hoặc xóa bỏ những dữ liệu nhạy cảm, cài đặt phần mềm độc hại, hoặc phá hoại toàn bộ hoạt động của server. Chính vì vai trò then chốt này, việc tăng cường bảo mật cho SSH không chỉ là một lựa chọn, mà là một yêu cầu bắt buộc để đảm bảo an toàn cho hạ tầng kỹ thuật số của bạn.

Tại sao chỉ dùng mật khẩu hoặc khóa SSH chưa đủ

Nhiều người cho rằng việc sử dụng mật khẩu mạnh hoặc khóa SSH (SSH keys) đã là đủ để bảo vệ server. Tuy nhiên, thực tế lại không đơn giản như vậy. Mật khẩu, dù phức tạp đến đâu, vẫn có nguy cơ bị tấn công Brute Force (dò mật khẩu) hoặc bị lộ thông qua các chiến dịch lừa đảo phishing là gì và phần mềm gián điệp.

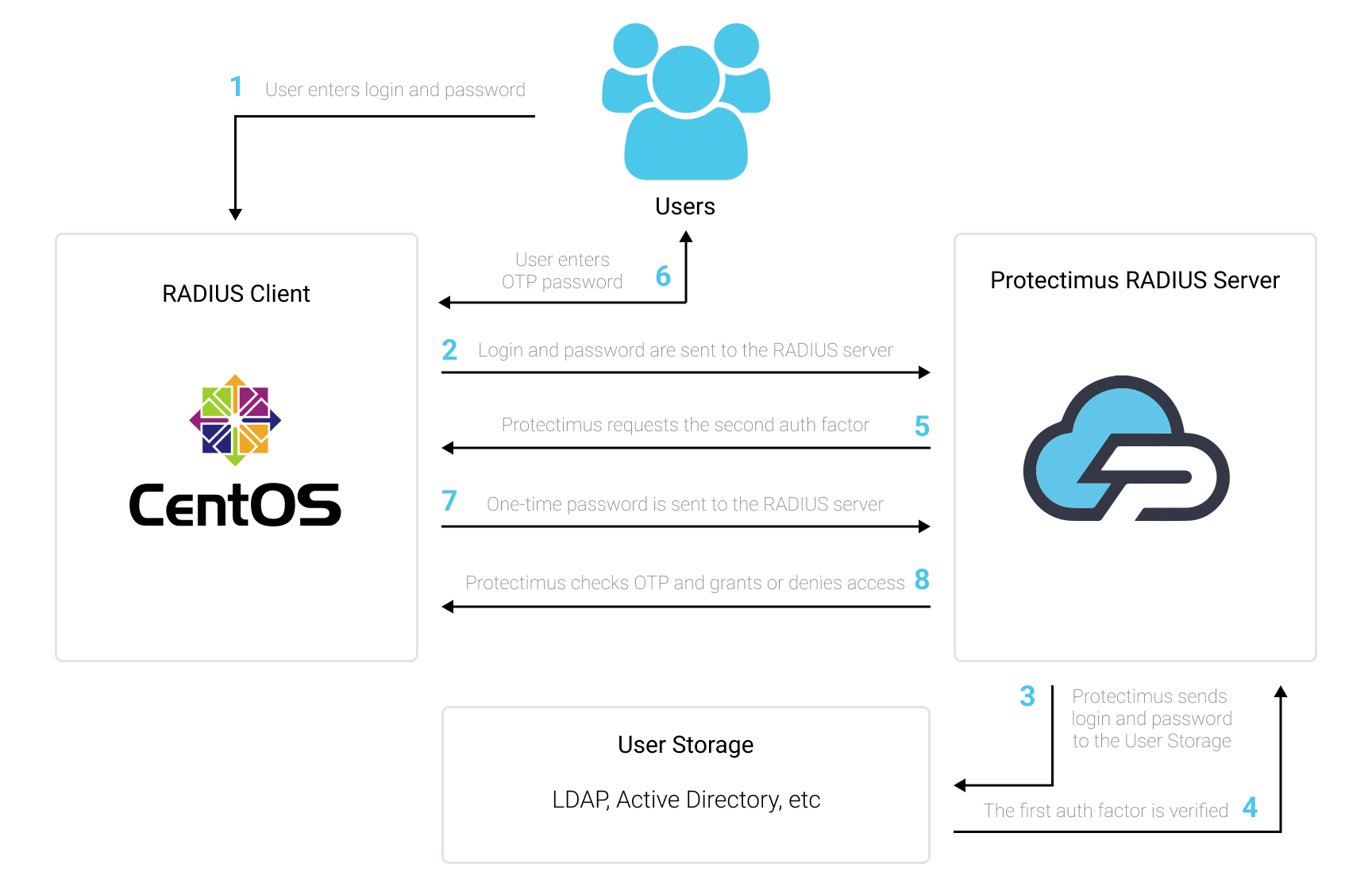

Tương tự, khóa SSH tuy an toàn hơn mật khẩu nhưng cũng không phải là bất khả xâm phạm. Nếu máy tính cá nhân của quản trị viên bị nhiễm mã độc, kẻ tấn công có thể đánh cắp private key và dễ dàng truy cập vào server mà không gặp trở ngại. Hậu quả của việc thiếu một lớp xác thực bổ sung là vô cùng nghiêm trọng, từ mất mát dữ liệu kinh doanh, rò rỉ thông tin khách hàng cho đến việc hệ thống bị biến thành một phần của mạng botnet là gì. MFA ra đời để giải quyết điểm yếu này bằng cách yêu cầu một yếu tố xác thực thứ hai, thường là một mã OTP (One-Time Password) được tạo ra từ một thiết bị bạn sở hữu (như điện thoại thông minh), khiến việc truy cập trái phép gần như là không thể.

Các bước chuẩn bị trước khi thiết lập MFA trên CentOS 7

Kiểm tra điều kiện hệ thống và quyền hạn

Trước khi bắt đầu quá trình cài đặt, bạn cần đảm bảo hệ thống của mình đáp ứng đủ các yêu cầu cơ bản. Đầu tiên, hướng dẫn này được viết riêng cho hệ điều hành CentOS 7, vì vậy hãy chắc chắn rằng server của bạn đang chạy đúng phiên bản này. Bạn có thể kiểm tra bằng lệnh cat /etc/centos-release.

Thứ hai, bạn cần có quyền truy cập root hoặc một tài khoản người dùng có quyền sudo để thực hiện các lệnh cài đặt và thay đổi cấu hình hệ thống. Đây là yêu cầu bắt buộc vì chúng ta sẽ can thiệp vào các tệp tin cấu hình bảo mật quan trọng. Để đảm bảo quá trình diễn ra suôn sẻ, hãy cập nhật toàn bộ hệ thống lên phiên bản mới nhất bằng lệnh sudo yum update -y. Cuối cùng, một bước cực kỳ quan trọng nhưng thường bị bỏ qua là sao lưu cấu hình SSH hiện tại. Bạn hãy tạo một bản backup của tệp /etc/ssh/sshd_config để có thể khôi phục lại ngay lập tức nếu có sự cố xảy ra.

Cài đặt các gói cần thiết

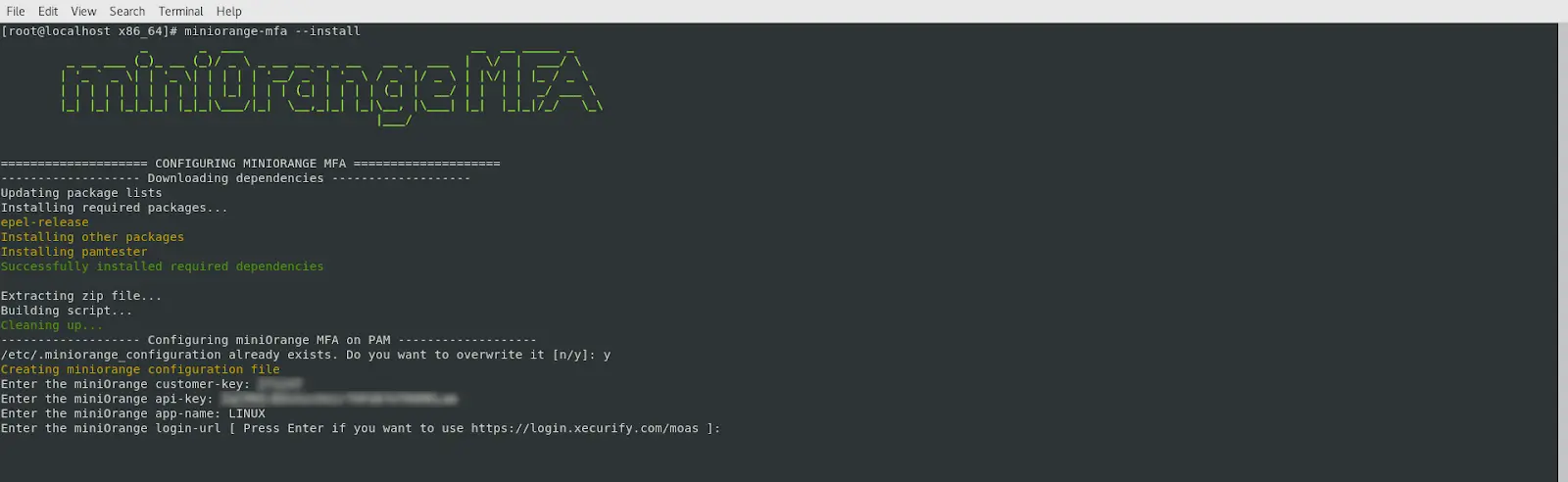

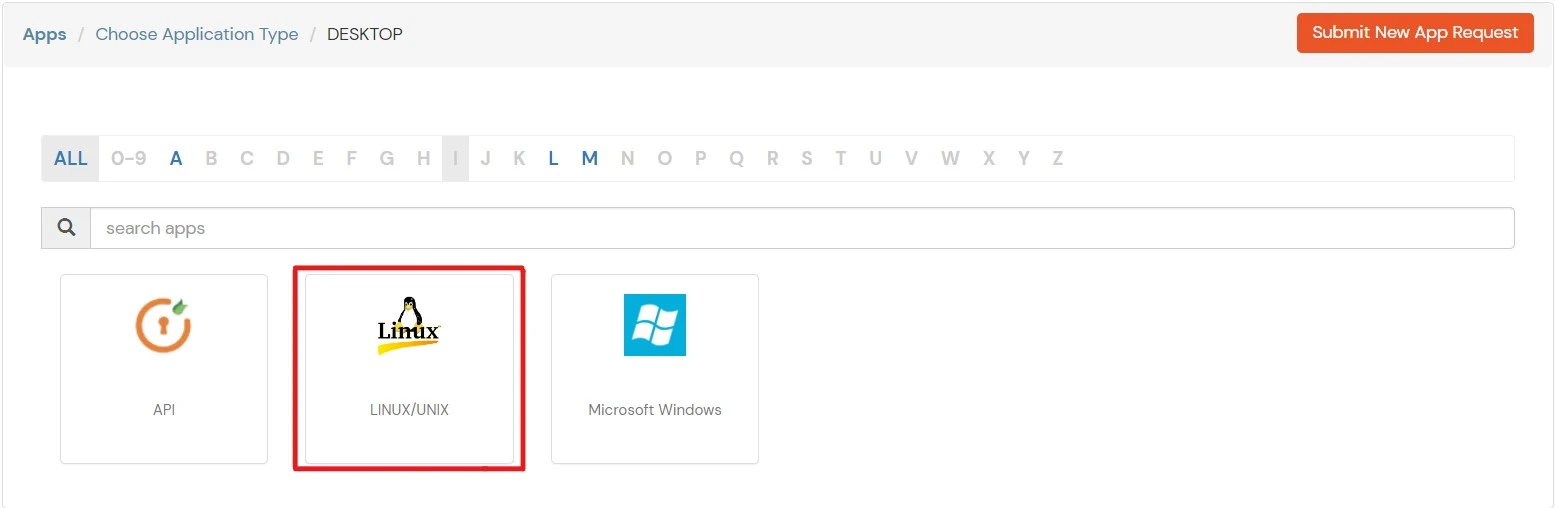

Để triển khai MFA, chúng ta sẽ sử dụng module PAM (Pluggable Authentication Modules) của Google Authenticator. PAM là một framework linh hoạt cho phép quản trị viên “cắm” thêm các phương thức xác thực mới vào hệ thống mà không cần sửa đổi các ứng dụng cốt lõi.

Gói cần thiết cho việc này là google-authenticator. Bạn có thể cài đặt nó một cách dễ dàng thông qua trình quản lý gói YUM của CentOS 7. Hãy mở terminal và chạy lệnh sau: sudo yum install google-authenticator -y

Sau khi lệnh chạy xong, hệ thống sẽ tự động tải và cài đặt module cần thiết. Bạn có thể kiểm tra lại để chắc chắn rằng gói đã được cài đặt thành công. Việc chuẩn bị đầy đủ các gói này ngay từ đầu sẽ giúp quá trình cấu hình ở các bước tiếp theo diễn ra liền mạch và tránh được các lỗi không đáng có.

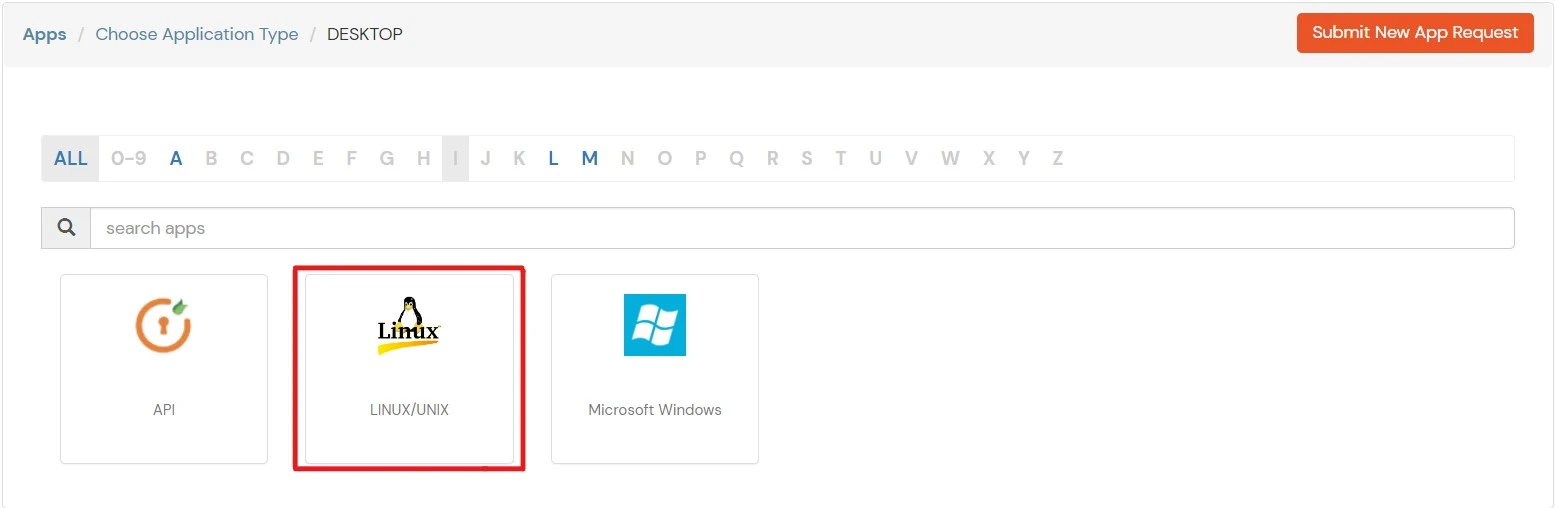

Hướng dẫn cài đặt và cấu hình MFA cho SSH sử dụng Google Authenticator

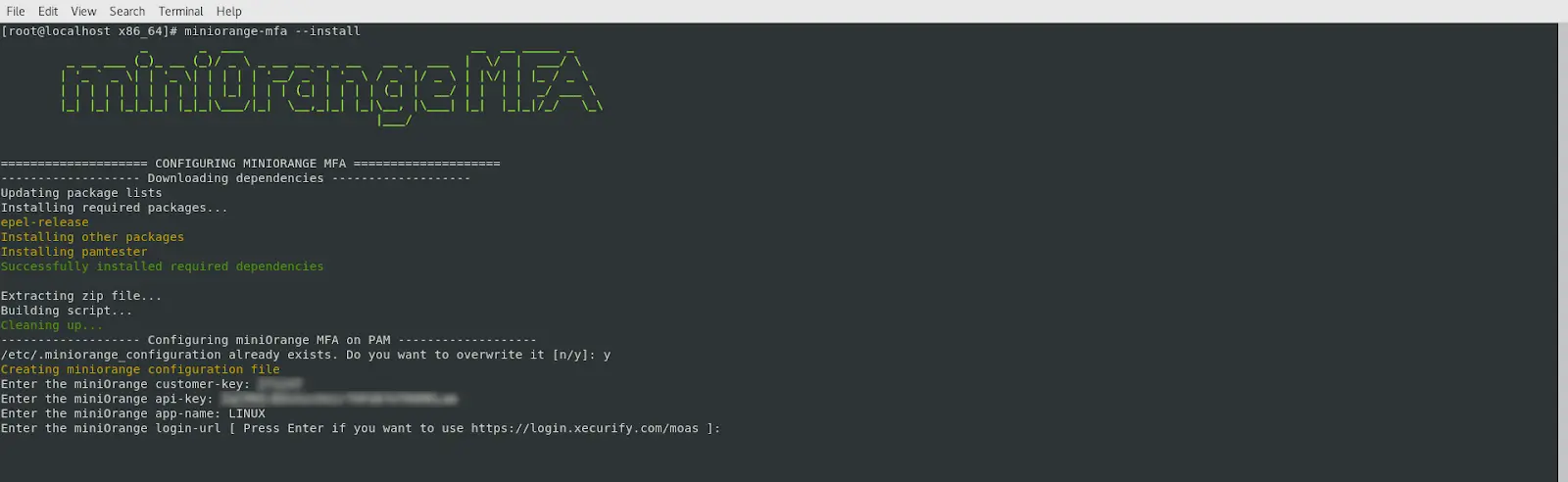

Cài đặt Google Authenticator PAM

Sau khi đã cài đặt thành công gói google-authenticator, bước tiếp theo là cấu hình nó cho người dùng mà bạn muốn bật MFA. Bạn cần chuyển sang tài khoản người dùng đó (hoặc thực hiện với tài khoản hiện tại nếu muốn) và chạy lệnh sau trong terminal: google-authenticator

Lệnh này sẽ khởi chạy một tiến trình cấu hình tương tác. Hệ thống sẽ hỏi bạn một loạt câu hỏi:

- “Do you want authentication tokens to be time-based (y/n)”: Bạn nên chọn y (yes). Đây là phương thức tạo mã OTP dựa trên thời gian, an toàn và phổ biến nhất.

Sau khi bạn chọn y, terminal sẽ hiển thị một mã QR lớn, một secret key, một verification code ban đầu và 5 mã khẩn cấp (emergency scratch codes).

Lúc này, bạn hãy mở ứng dụng Google Authenticator (hoặc Authy, Microsoft Authenticator) trên điện thoại và quét mã QR. Sau đó, hãy lưu lại secret key và các mã khẩn cấp ở một nơi an toàn. Các mã khẩn cấp này cực kỳ quan trọng, chúng sẽ giúp bạn đăng nhập vào server trong trường hợp bạn làm mất điện thoại.

Tiếp theo, chương trình sẽ hỏi các câu hỏi còn lại. Bạn nên trả lời y cho các câu hỏi sau để tăng cường bảo mật:

- Update your “.google_authenticator” file?: Chọn y.

- Disallow multiple uses of the same token?: Chọn y.

- Permit a time skew of +/- 30 seconds?: Chọn y.

- Enable rate-limiting?: Chọn y.

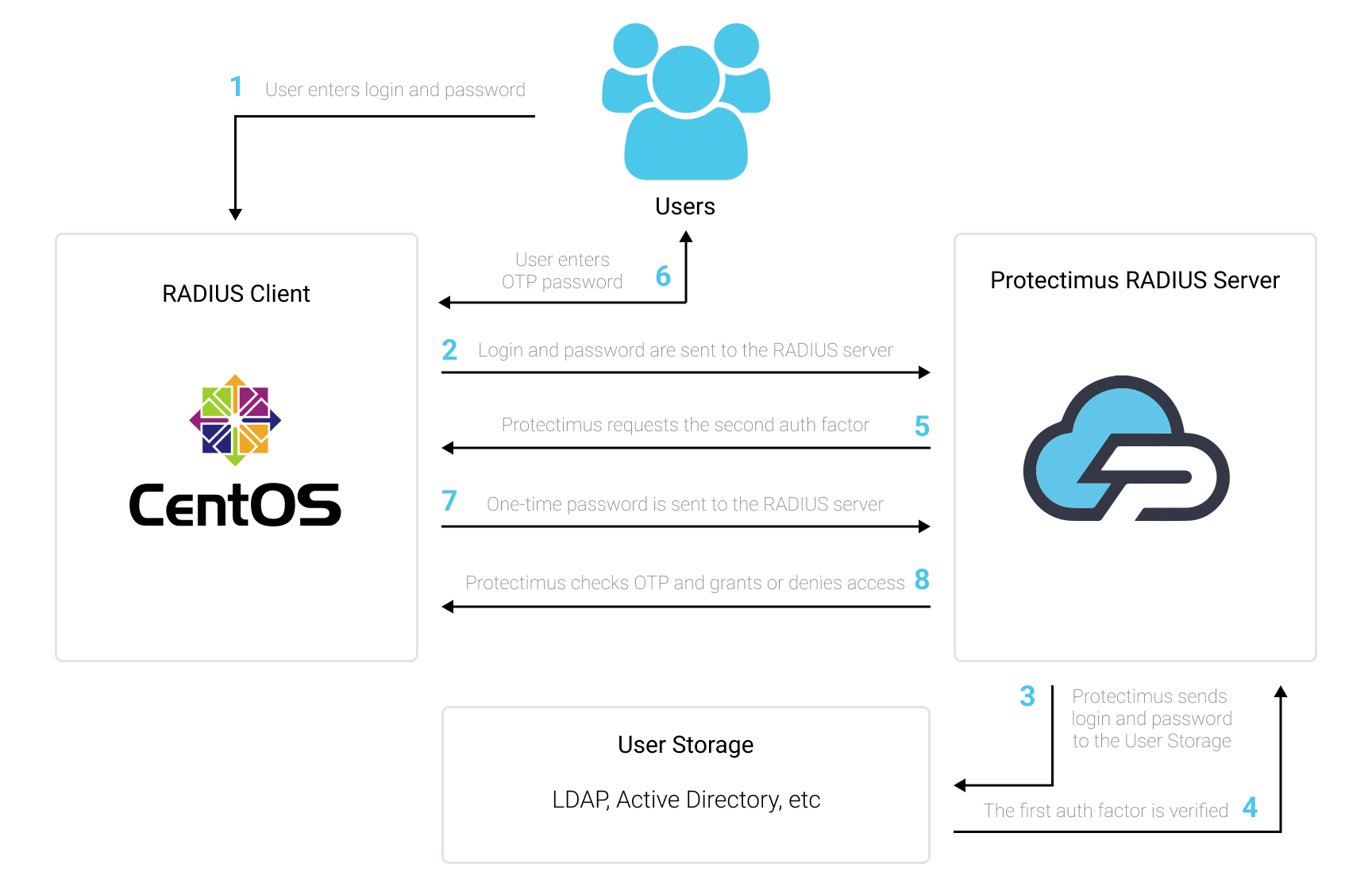

Cấu hình SSH để yêu cầu xác thực đa yếu tố

Bây giờ, chúng ta cần “bảo” dịch vụ SSH sử dụng module Google Authenticator vừa cấu hình. Điều này được thực hiện qua hai tệp cấu hình quan trọng. Luôn nhớ giữ một phiên SSH đang đăng nhập sẵn để phòng trường hợp cấu hình sai và bị khóa ngoài.

Đầu tiên, sửa tệp cấu hình PAM cho SSHD: sudo nano /etc/pam.d/sshd

Thêm dòng sau vào cuối tệp: auth required pam_google_authenticator.so nullok

Lưu ý: Tùy chọn nullok cho phép những người dùng chưa thiết lập MFA vẫn có thể đăng nhập bằng mật khẩu. Sau khi đã thiết lập MFA cho tất cả người dùng, bạn có thể xóa nullok để bắt buộc mọi tài khoản đều phải dùng MFA.

Tiếp theo, sửa tệp cấu hình chính của dịch vụ SSH: sudo nano /etc/ssh/sshd_config

Tìm và thay đổi các giá trị sau:

- Đổi

ChallengeResponseAuthentication no thành ChallengeResponseAuthentication yes.

- Thêm dòng này vào cuối tệp:

AuthenticationMethods publickey,password publickey,keyboard-interactive (Nếu bạn dùng key) hoặc AuthenticationMethods password,keyboard-interactive (Nếu bạn dùng mật khẩu).

Cuối cùng, khởi động lại dịch vụ SSH để áp dụng các thay đổi: sudo systemctl restart sshd

Hãy cẩn thận và đảm bảo bạn không đóng cửa sổ terminal hiện tại cho đến khi đã chắc chắn có thể đăng nhập thành công ở một cửa sổ mới.

Kiểm tra và xác nhận chức năng MFA hoạt động đúng trên SSH

Thử đăng nhập SSH với MFA

Sau khi đã hoàn tất các bước cấu hình, đây là lúc quan trọng nhất: kiểm tra xem MFA đã hoạt động đúng hay chưa. Hãy mở một cửa sổ terminal mới (không đóng cửa sổ cũ) và thử kết nối SSH đến server của bạn như bình thường. ssh ten_nguoi_dung@dia_chi_ip_server

Lúc này, quy trình đăng nhập sẽ có thêm một bước. Đầu tiên, hệ thống sẽ yêu cầu bạn nhập mật khẩu (hoặc tự động xác thực bằng SSH key nếu bạn đã cấu hình). Ngay sau đó, bạn sẽ thấy một lời nhắc mới: Verification code:

Đây chính là lúc bạn cần mở ứng dụng Google Authenticator trên điện thoại, lấy mã OTP gồm 6 chữ số đang hiển thị và nhập vào terminal. Nếu bạn nhập đúng mã trong khoảng thời gian hiệu lực, bạn sẽ đăng nhập thành công vào server. Nếu bạn nhận được thông báo “Permission denied”, hãy kiểm tra lại các bước cấu hình trước đó.

Xác nhận tính ổn định và bảo mật

Việc đăng nhập thành công một lần là một dấu hiệu tốt, nhưng bạn cần đảm bảo hệ thống hoạt động ổn định và an toàn trong dài hạn. Hãy thử đăng xuất và đăng nhập lại vài lần để chắc chắn rằng quy trình luôn hoạt động nhất quán.

Một yếu tố cực kỳ quan trọng là phải đảm bảo bạn đã lưu trữ các mã khẩn cấp (emergency scratch codes) một cách an toàn. Đây là “chìa khóa dự phòng” của bạn. Trong trường hợp bạn bị mất điện thoại hoặc không thể truy cập ứng dụng Authenticator, bạn có thể sử dụng một trong những mã này thay cho mã OTP để đăng nhập. Mỗi mã khẩn cấp chỉ có thể sử dụng một lần. Nếu không có các mã này, việc khôi phục quyền truy cập khi mất thiết bị xác thực sẽ trở nên rất khó khăn. Hãy xem lại và chắc chắn bạn đã cất giữ chúng ở một nơi an toàn, tách biệt khỏi thiết bị hàng ngày của bạn.

Các lưu ý và cách khắc phục sự cố thường gặp khi cấu hình MFA

Không thể đăng nhập do cấu hình sai

Đây là sự cố đáng sợ nhất khi thiết lập các biện pháp bảo mật mới: bạn tự khóa mình ở ngoài server. Nếu sau khi khởi động lại dịch vụ sshd và bạn không thể đăng nhập được nữa (kể cả ở phiên SSH cũ), rất có thể bạn đã mắc lỗi trong quá trình chỉnh sửa tệp cấu hình.

Đừng quá lo lắng, có nhiều cách để phục hồi. Nếu server của bạn là một máy ảo trên các nhà cung cấp như Vultr, DigitalOcean, hay AWS, họ thường cung cấp một giao diện “Console Access” hoặc “Recovery Console” qua trình duyệt web. Đây là một kết nối trực tiếp đến máy chủ, không thông qua SSH, cho phép bạn đăng nhập bằng tài khoản root và mật khẩu để sửa lại các tệp /etc/pam.d/sshd hoặc /etc/ssh/sshd_config bị lỗi. Nếu bạn quản lý một server vật lý, bạn sẽ cần truy cập trực tiếp vào máy chủ bằng bàn phím và màn hình để thực hiện việc sửa lỗi. Đây là lý do tại sao việc giữ một phiên SSH luôn mở trong quá trình cấu hình là vô cùng quan trọng.

.png)

Mã OTP không hợp lệ hoặc không hoạt động

Một lỗi phổ biến khác là bạn nhập đúng mã OTP từ ứng dụng nhưng hệ thống vẫn báo sai. Nguyên nhân chính của vấn đề này gần như luôn luôn là do sự chênh lệch thời gian giữa server và thiết bị di động của bạn.

Mã OTP dựa trên thời gian (TOTP) yêu cầu cả hai thiết bị phải được đồng bộ hóa thời gian một cách chính xác. Nếu đồng hồ trên server của bạn chạy nhanh hoặc chậm hơn vài phút so với điện thoại, mã được tạo ra sẽ không khớp. Để khắc phục, hãy kiểm tra thời gian hiện tại trên server bằng lệnh date. Sau đó, hãy đảm bảo dịch vụ NTP (Network Time Protocol) đang hoạt động để tự động đồng bộ hóa thời gian. Bạn có thể cài đặt và kích hoạt nó bằng các lệnh:

sudo yum install ntp -y sudo systemctl start ntpd sudo systemctl enable ntpd

Sau khi đảm bảo thời gian trên server đã chính xác, hãy thử đăng nhập lại. Vấn đề về mã OTP không hợp lệ thường sẽ được giải quyết.

Lợi ích của việc sử dụng MFA trong bảo vệ server và nâng cao an toàn hệ thống

Việc dành thời gian để thiết lập MFA cho SSH không chỉ là một bài thực hành kỹ thuật, mà còn là một khoản đầu tư chiến lược vào an ninh hệ thống. Lợi ích lớn nhất và rõ ràng nhất là tăng cường một lớp bảo mật cực kỳ vững chắc, giúp chống lại hầu hết các hình thức truy cập trái phép. Kể cả khi kẻ tấn công có được mật khẩu hoặc khóa SSH của bạn, họ vẫn không thể vượt qua được bước xác thực thứ hai, vì họ không sở hữu thiết bị vật lý của bạn.

Điều này giúp giảm thiểu đáng kể nguy cơ bị hack do lộ thông tin đăng nhập, một trong những nguyên nhân hàng đầu gây ra các sự cố bảo mật. Thay vì chỉ dựa vào “thứ bạn biết” (mật khẩu) hoặc “thứ bạn có” (khóa SSH), hệ thống giờ đây yêu cầu cả hai, tạo ra một rào cản gần như không thể xuyên thủng đối với những kẻ tấn công từ xa.

Đối với các doanh nghiệp, việc triển khai MFA không chỉ bảo vệ tài sản số mà còn giúp đáp ứng các tiêu chuẩn bảo mật và quy định pháp lý ngày càng khắt khe. Nó thể hiện sự chuyên nghiệp và cam kết của tổ chức trong việc bảo vệ dữ liệu của khách hàng và đối tác. Đối với cá nhân, nó mang lại sự an tâm tuyệt đối rằng các dự án và dữ liệu cá nhân của bạn được bảo vệ ở mức độ cao nhất.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau đi qua từng bước chi tiết để thiết lập xác thực đa yếu tố (MFA) cho SSH trên CentOS 7 bằng Google Authenticator. Từ việc hiểu rõ tầm quan trọng của MFA, chuẩn bị hệ thống, cài đặt, cấu hình cho đến khắc phục sự cố, bạn đã có đủ kiến thức để tự mình triển khai lớp bảo vệ quan trọng này. Việc thêm MFA vào quy trình đăng nhập SSH không phải là một sự phức tạp không cần thiết, mà là một yêu cầu bảo mật cơ bản trong thế giới kỹ thuật số hiện đại.

Bằng cách kết hợp “thứ bạn biết” (mật khẩu/key) với “thứ bạn có” (điện thoại), bạn đã nâng cao hàng rào bảo vệ cho server của mình lên một tầm cao mới, khiến các cuộc tấn công tự động và truy cập trái phép trở nên gần như vô vọng. Đừng chần chừ, hãy áp dụng ngay những hướng dẫn này để bảo vệ tài sản số quý giá của bạn. Sau khi hoàn tất, bạn cũng có thể tìm hiểu thêm về các phương pháp bảo mật nâng cao khác như cấu hình Fail2Ban, thay đổi cổng SSH mặc định, hoặc sử dụng tường lửa (firewall) để xây dựng một pháo đài an ninh toàn diện.

.png)