Chào bạn, tôi là Bùi Mạnh Đức. Với kinh nghiệm nhiều năm trong lĩnh vực phát triển website và quản trị hệ thống, tôi hiểu rằng việc nắm vững các công cụ mạng là yếu tố cốt lõi để đảm bảo một website hoạt động ổn định và an toàn. Một trong những công cụ mạnh mẽ và không thể thiếu đó chính là Netstat. Dù bạn là người mới bắt đầu tìm hiểu về quản trị mạng hay đã là một chuyên gia, việc hiểu rõ và sử dụng thành thạo Netstat sẽ giúp bạn kiểm soát tốt hơn các kết nối trên máy chủ hoặc máy tính cá nhân của mình.

Trong bài viết này, chúng ta sẽ cùng nhau khám phá toàn diện về Netstat. Tôi sẽ hướng dẫn bạn từ khái niệm “Netstat là gì?” cho đến cách sử dụng nó trên các hệ điều hành phổ biến, phân tích thông tin mà nó cung cấp và ứng dụng vào việc giám sát, khắc phục sự cố mạng. Hãy cùng bắt đầu hành trình làm chủ công cụ quan trọng này nhé!

Giới thiệu về Netstat

Trong quản trị mạng, việc hiểu rõ những gì đang diễn ra bên trong hệ thống là cực kỳ quan trọng. Bạn có bao giờ tự hỏi máy tính của mình đang kết nối đến những đâu, có cổng (port) nào đang mở, hay tại sao tốc độ mạng bỗng nhiên chậm lại không? Đây là những vấn đề thường gặp, đòi hỏi một công cụ chẩn đoán hiệu quả.

Giải pháp cho những câu hỏi này nằm ở một công cụ dòng lệnh đơn giản nhưng mạnh mẽ: Netstat. Netstat cung cấp một cái nhìn tổng quan về tất cả các kết nối mạng đang hoạt động, giúp bạn theo dõi, phân tích và quản lý chúng một cách chi tiết. Sử dụng Netstat, bạn có thể nhanh chóng xác định các kết nối bất thường, kiểm tra các dịch vụ đang chạy và tìm ra nguyên nhân gây ra sự cố mạng.

Bài viết này sẽ đi sâu vào mọi khía cạnh của Netstat. Chúng ta sẽ bắt đầu với khái niệm cơ bản, tìm hiểu vai trò của nó, cách sử dụng trên Windows, Linux và macOS, phân tích thông tin đầu ra, và khám phá những ứng dụng thực tế trong công việc hàng ngày. Cuối cùng, tôi sẽ chia sẻ các lệnh thường dùng, những lưu ý quan trọng và các phương pháp hay nhất để bạn có thể tự tin áp dụng công cụ này.

Netstat là gì và vai trò trong quản trị mạng

Để sử dụng hiệu quả một công cụ, trước hết chúng ta cần hiểu rõ bản chất và vai trò của nó. Netstat không phải là ngoại lệ. Đây là nền tảng kiến thức giúp bạn khai thác tối đa sức mạnh của lệnh này trong công việc quản trị mạng.

Định nghĩa Netstat

Netstat, viết tắt của Network Statistics, là một tiện ích dòng lệnh có sẵn trên hầu hết các hệ điều hành như Windows, Linux và macOS. Chức năng chính của nó là hiển thị các thông tin thống kê về mạng.

Cụ thể hơn, Netstat cho phép bạn xem danh sách tất cả các kết nối mạng TCP và UDP đang hoạt động, bao gồm cả kết nối đến và đi. Nó cũng cung cấp thông tin về các cổng đang “lắng nghe” (listening ports), bảng định tuyến (routing tables), và số liệu thống kê về các giao thức mạng khác nhau. Về cơ bản, nó là một công cụ chẩn đoán để xem “ai đang nói chuyện với ai” trên mạng của bạn.

Vai trò của Netstat trong quản trị mạng

Trong lĩnh vực quản trị mạng, Netstat đóng một vai trò không thể thiếu với ba chức năng chính sau:

Thứ nhất, nó giúp quản trị viên theo dõi trạng thái kết nối một cách chi tiết. Bạn có thể nhanh chóng biết được máy chủ của mình đang kết nối với những địa chỉ IP nào, sử dụng cổng nào và trạng thái của các kết nối đó (ví dụ: đang thiết lập, đã kết nối, đang chờ đóng). Điều này cực kỳ hữu ích khi bạn cần kiểm tra xem một dịch vụ (như web server, database) có đang hoạt động và nhận kết nối đúng cách hay không.

Thứ hai, Netstat là một công cụ đắc lực trong việc phát hiện lỗi mạng và các kết nối bất thường. Nếu người dùng báo cáo không thể truy cập một dịch vụ, bạn có thể dùng Netstat để kiểm tra xem cổng dịch vụ đó có đang ở trạng thái LISTENING hay không. Ngoài ra, việc phát hiện các kết nối lạ đến từ những địa chỉ IP không rõ nguồn gốc có thể là dấu hiệu sớm của một cuộc tấn công hoặc phần mềm độc hại, giúp bạn hành động kịp thời.

Cuối cùng, Netstat cung cấp thông tin quý giá để tối ưu hóa hiệu suất mạng. Bằng cách phân tích số lượng kết nối, trạng thái của chúng (ví dụ: quá nhiều kết nối TIME_WAIT), bạn có thể xác định các điểm nghẽn tiềm tàng hoặc các ứng dụng đang chiếm dụng tài nguyên mạng không cần thiết. Từ đó, bạn có thể tinh chỉnh cấu hình hệ thống để cải thiện hiệu suất và độ ổn định.

Cách sử dụng lệnh Netstat trên các hệ điều hành phổ biến

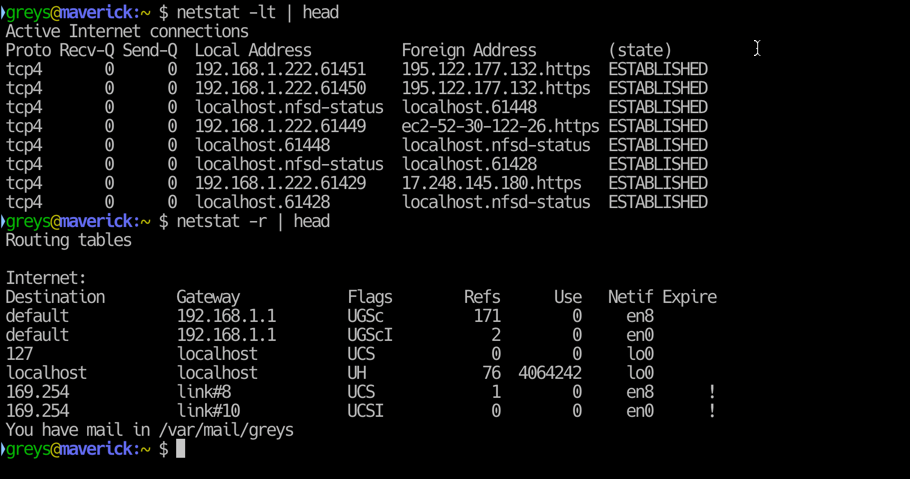

Netstat là một công cụ đa nền tảng, nhưng cách gọi và một vài tham số có thể khác biệt đôi chút giữa các hệ điều hành. Dưới đây là hướng dẫn chi tiết cách sử dụng Netstat trên Windows, Linux và macOS.

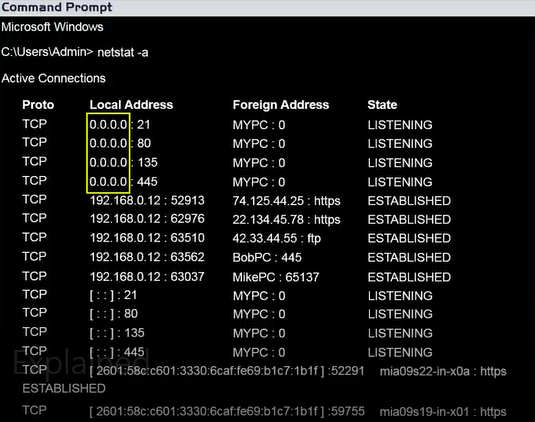

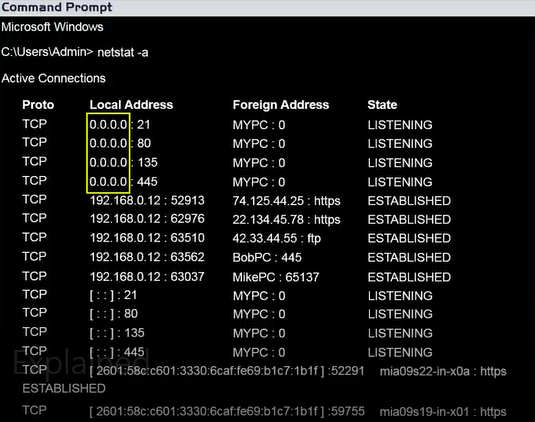

Sử dụng Netstat trên Windows

Trên Windows, bạn sử dụng Netstat thông qua Command Prompt (CMD). Để có đầy đủ thông tin, bạn nên chạy CMD với quyền quản trị (Administrator).

Cách mở Command Prompt với quyền Admin:

1. Nhấn phím Windows.

2. Gõ cmd.

3. Chuột phải vào Command Prompt và chọn Run as administrator.

Sau khi cửa sổ CMD xuất hiện, bạn có thể bắt đầu gõ các lệnh Netstat.

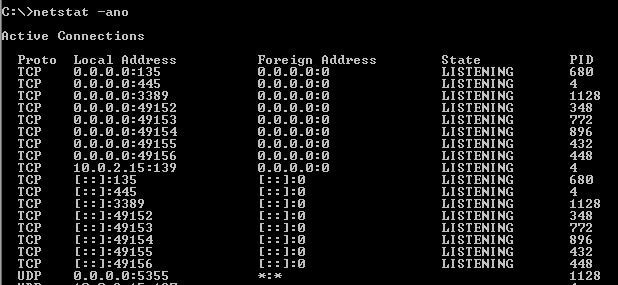

Ví dụ các lệnh Netstat cơ bản trên Windows:

- Để hiển thị tất cả các kết nối và cổng đang lắng nghe, sử dụng lệnh:

netstat -a

- Để hiển thị kết nối dưới dạng số (không phân giải tên miền), giúp lệnh chạy nhanh hơn:

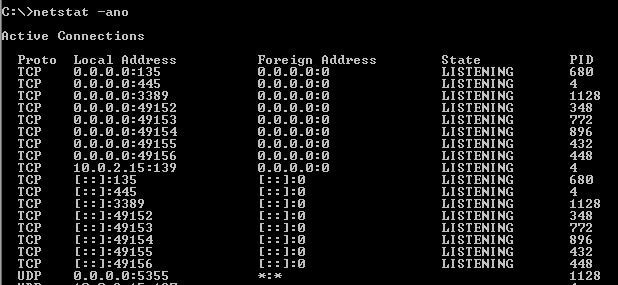

netstat -an

- Để xem ID của tiến trình (PID) liên quan đến mỗi kết nối, thêm tham số

-o: netstat -ano Lệnh này rất hữu ích để biết chính xác ứng dụng nào đang tạo ra kết nối đó. Bạn có thể tìm PID này trong Task Manager.

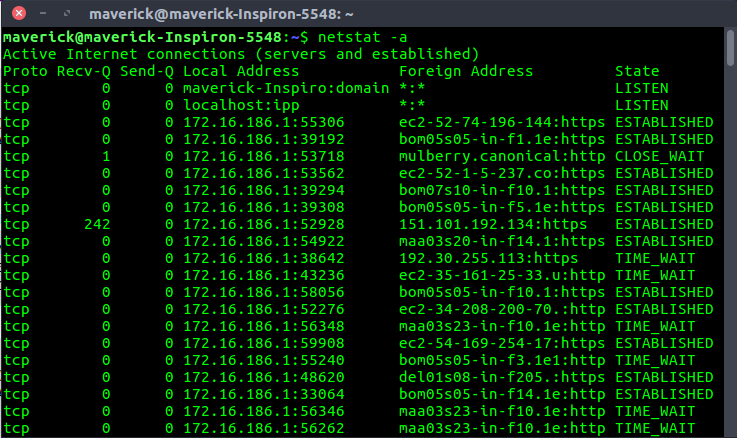

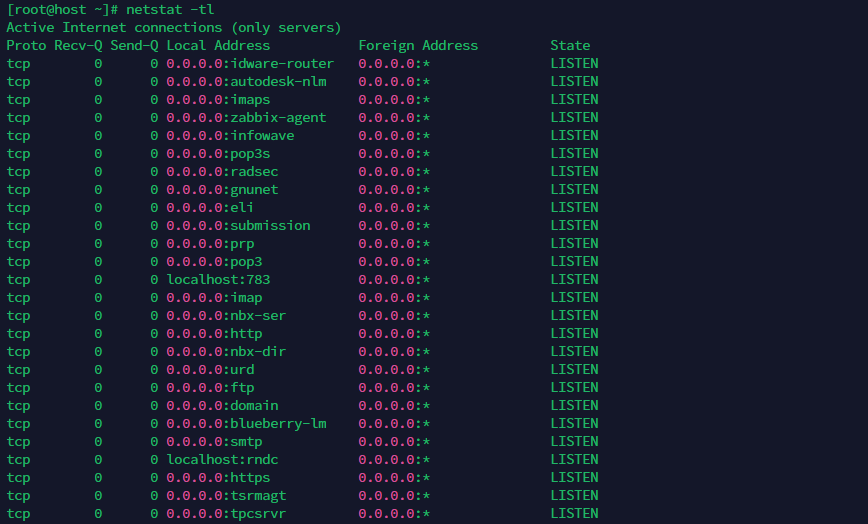

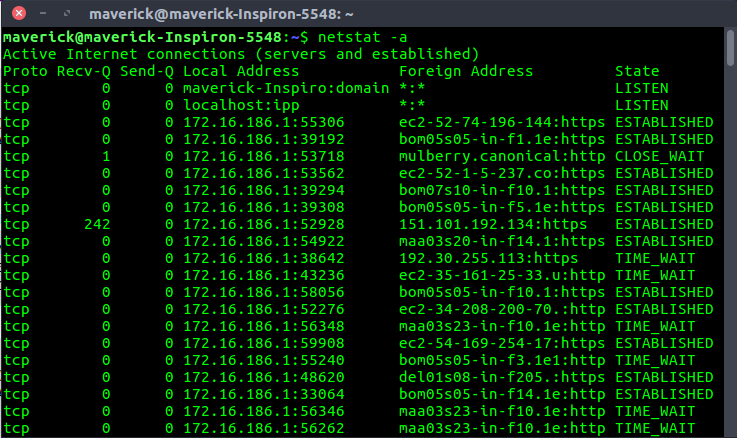

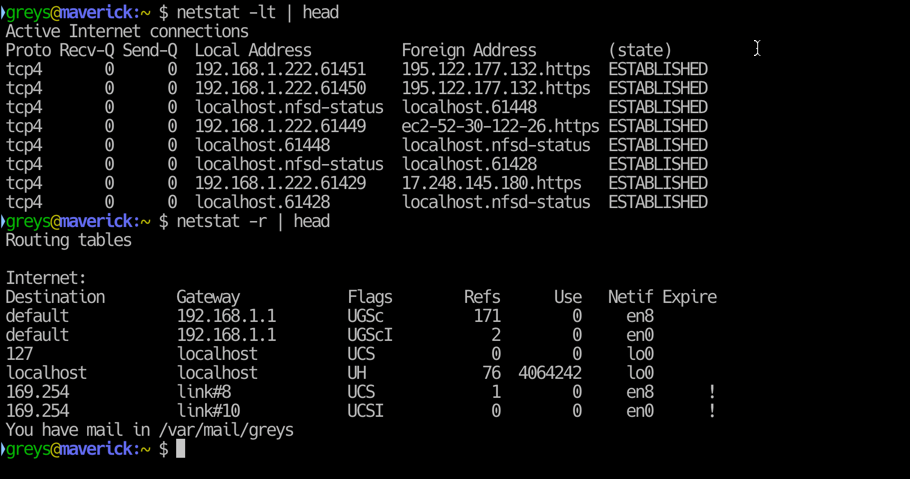

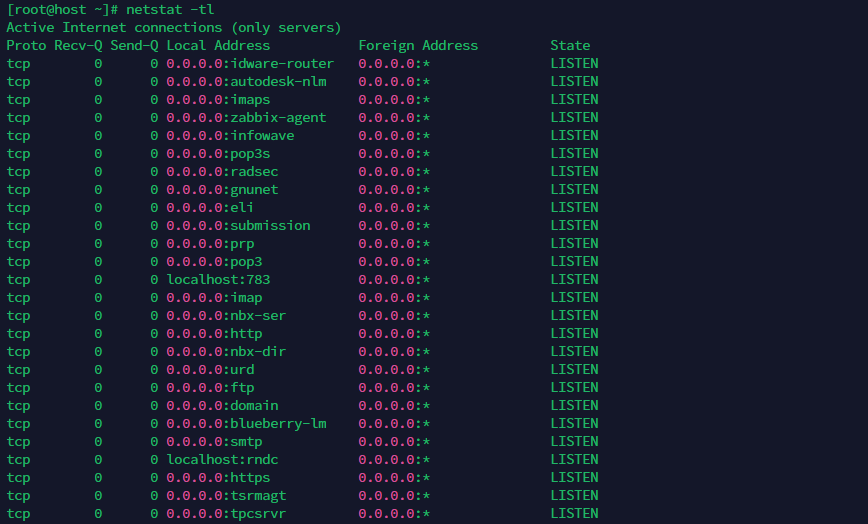

Sử dụng Netstat trên Linux và macOS

Trên các hệ điều hành Unix-like như Linux (Ubuntu, CentOS) và macOS, bạn sẽ sử dụng ứng dụng Terminal. Tương tự như Windows, để xem thông tin đầy đủ, bạn nên chạy lệnh với quyền root bằng cách thêm sudo ở đầu.

Cách mở Terminal:

- Trên Linux: Thường có thể tìm thấy trong menu ứng dụng hoặc dùng phím tắt

Ctrl + Alt + T.

- Trên macOS: Vào

Applications > Utilities > Terminal.

Các lệnh và tham số đặc trưng trên Linux/macOS:

Lệnh Netstat trên Linux/macOS có nhiều tham số mạnh mẽ và thường được kết hợp với nhau.

- Để hiển thị tất cả các kết nối TCP và UDP đang lắng nghe, cùng với thông tin chương trình, sử dụng lệnh:

sudo netstat -tulnp Trong đó: -t (TCP), -u (UDP), -l (Listening), -n (Numeric), -p (Program). Đây là một trong những lệnh kết hợp phổ biến nhất.

- Lệnh

netstat -p trên Linux sẽ trực tiếp hiển thị tên và PID của chương trình, tiện lợi hơn tham số -o của Windows.

- Một điểm khác biệt là một số phiên bản Linux mới hơn có thể không cài sẵn Netstat. Thay vào đó, chúng sử dụng công cụ

ss hiện đại hơn. Tuy nhiên, bạn vẫn có thể cài đặt Netstat qua gói net-tools.

Việc nắm vững cách sử dụng trên hệ điều hành của mình sẽ giúp bạn nhanh chóng truy cập và phân tích thông tin mạng khi cần thiết.

Phân tích các thông tin kết nối mạng mà Netstat cung cấp

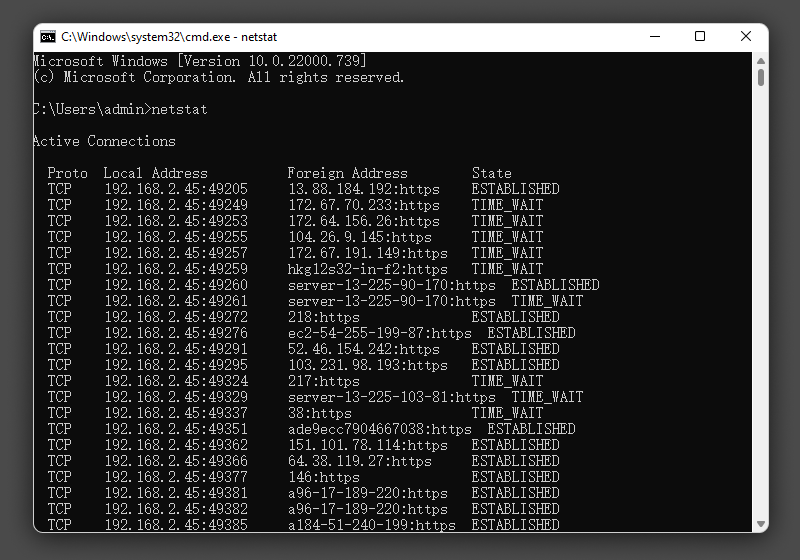

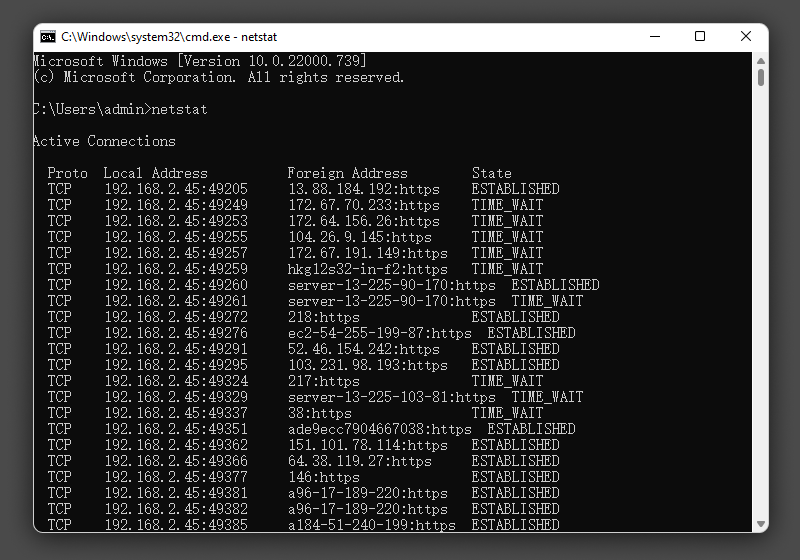

Khi chạy lệnh Netstat, bạn sẽ nhận được một bảng thông tin trông có vẻ phức tạp. Tuy nhiên, khi hiểu rõ ý nghĩa của từng cột, bạn sẽ thấy nó cực kỳ hữu ích. Hãy cùng “giải mã” những thông tin này.

Các thông tin quan trọng từ output của Netstat

Kết quả của lệnh Netstat thường bao gồm các cột chính sau:

- Proto (Protocol): Giao thức được sử dụng cho kết nối, thường là

TCP hoặc UDP. TCP là giao thức hướng kết nối, đảm bảo dữ liệu được truyền đi một cách đáng tin cậy. UDP là giao thức không kết nối, nhanh hơn nhưng không đảm bảo việc gửi dữ liệu.

- Local Address (Địa chỉ cục bộ): Đây là địa chỉ IP và số cổng trên máy tính của bạn. Nếu bạn thấy địa chỉ là

0.0.0.0 hoặc [::], điều đó có nghĩa là cổng đang lắng nghe trên tất cả các giao diện mạng của máy. Ví dụ: 192.168.1.10:51375 có nghĩa là máy của bạn đang sử dụng cổng 51375.

- Foreign Address (Địa chỉ từ xa): Đây là địa chỉ IP và số cổng của máy tính/máy chủ mà máy bạn đang kết nối tới. Dấu

*:* hoặc 0.0.0.0:0 thường xuất hiện ở các cổng đang lắng nghe, vì chúng chưa kết nối đến một địa chỉ cụ thể nào.

- State (Trạng thái): Đây là thông tin quan trọng nhất, cho biết trạng thái hiện tại của một kết nối TCP. Các trạng thái phổ biến bao gồm:

- LISTENING: Cổng đang mở và sẵn sàng nhận kết nối mới. Đây là trạng thái của các dịch vụ như web server, SSH.

- ESTABLISHED: Kết nối đã được thiết lập thành công và đang hoạt động.

- TIME_WAIT: Kết nối đã được đóng nhưng hệ thống vẫn giữ lại cổng trong một khoảng thời gian ngắn để xử lý các gói tin cuối cùng.

- CLOSE_WAIT: Kết nối đã nhận được yêu cầu đóng từ phía xa và đang chờ tiến trình cục bộ đóng kết nối.

- PID/Program name: Trên Windows (với tham số

-o) hoặc Linux (với tham số -p), cột này hiển thị mã định danh tiến trình (Process ID) hoặc tên chương trình đang sở hữu kết nối đó. Đây là thông tin cực kỳ giá trị để xác định ứng dụng nào đang gây ra kết nối mạng.

Cách đọc và phân tích dữ liệu kết nối

Khi đã hiểu các cột, việc phân tích dữ liệu trở nên đơn giản hơn.

Đầu tiên, hãy đánh giá trạng thái kết nối TCP/UDP. Các kết nối ESTABLISHED cho thấy các phiên làm việc đang hoạt động. Ví dụ, khi bạn duyệt web, bạn sẽ thấy nhiều kết nối ESTABLISHED đến các địa chỉ IP trên cổng 443 (HTTPS). Các cổng ở trạng thái LISTENING cho biết các dịch vụ đang chạy trên máy của bạn. Bạn nên kiểm tra xem có cổng nào đang LISTENING một cách bất thường không.

Tiếp theo, hãy nhận biết các kết nối hoạt động và kết nối chờ. Quá nhiều kết nối ở trạng thái TIME_WAIT hoặc CLOSE_WAIT có thể chỉ ra rằng một ứng dụng không xử lý việc đóng kết nối một cách hiệu quả, tiềm ẩn nguy cơ cạn kiệt tài nguyên hệ thống. Bằng cách kết hợp thông tin PID, bạn có thể tìm ra chính xác ứng dụng nào đang gây ra vấn đề này và khởi động lại hoặc khắc phục nó.

Ứng dụng của Netstat trong giám sát và khắc phục sự cố mạng

Lý thuyết là vậy, nhưng sức mạnh thực sự của Netstat nằm ở việc ứng dụng nó vào các tình huống thực tế. Dưới đây là cách bạn có thể sử dụng Netstat để giám sát và xử lý các vấn đề mạng hàng ngày.

Giám sát trạng thái kết nối mạng theo thời gian thực

Một trong những ứng dụng phổ biến nhất của Netstat là giám sát mạng. Bằng cách chạy lệnh Netstat định kỳ, bạn có thể có được một bức tranh tổng thể về hoạt động mạng của hệ thống.

Cụ thể, bạn có thể theo dõi các port mở và các kết nối đang hoạt động. Ví dụ, trên một máy chủ web, bạn muốn đảm bảo rằng cổng 80 (HTTP) và 443 (HTTPS) luôn ở trạng thái LISTENING. Bạn có thể dùng lệnh netstat -an | findstr ":443" (trên Windows) hoặc netstat -anp | grep ":443" (trên Linux) để lọc và chỉ xem các kết nối liên quan đến cổng 443.

Ứng dụng quan trọng khác là phát hiện kết nối lạ hoặc không mong muốn. Nếu bạn thấy một kết nối ESTABLISHED tới một địa chỉ IP lạ ở Trung Quốc hoặc Nga trong khi bạn không có hoạt động nào liên quan, đó có thể là dấu hiệu của việc bị xâm nhập hoặc có phần mềm độc hại. Tương tự, một cổng LISTENING không xác định (ví dụ: cổng 5566) có thể là một backdoor do hacker cài cắm. Netstat giúp bạn phát hiện sớm những mối đe dọa này.

Khắc phục sự cố mạng với Netstat

Khi sự cố xảy ra, Netstat trở thành công cụ chẩn đoán hàng đầu của bạn.

Tình huống phổ biến nhất là phát hiện và xử lý các kết nối lỗi hoặc không phản hồi. Giả sử người dùng không thể truy cập vào website của bạn. Bước đầu tiên là dùng Netstat trên máy chủ để kiểm tra xem dịch vụ web (Apache, Nginx) có đang lắng nghe trên cổng 80/443 hay không. Nếu không có dòng nào ở trạng thái LISTENING cho các cổng này, vấn đề nằm ở chỗ dịch vụ web của bạn đã bị dừng hoặc cấu hình sai.

Một tình huống khác là xác định nguyên nhân truy cập mạng chậm hoặc gián đoạn. Nếu một ứng dụng gây ra quá nhiều kết nối hoặc giữ các kết nối ở trạng thái CLOSE_WAIT quá lâu, nó có thể làm cạn kiệt tài nguyên mạng và ảnh hưởng đến các ứng dụng khác. Bằng cách sử dụng netstat -ano (Windows) hoặc netstat -anp (Linux), bạn có thể xác định PID của ứng dụng gây rối và khởi động lại nó hoặc tiến hành gỡ lỗi. Netstat không trực tiếp cho bạn biết nguyên nhân, nhưng nó chỉ ra chính xác “thủ phạm” để bạn tập trung điều tra.

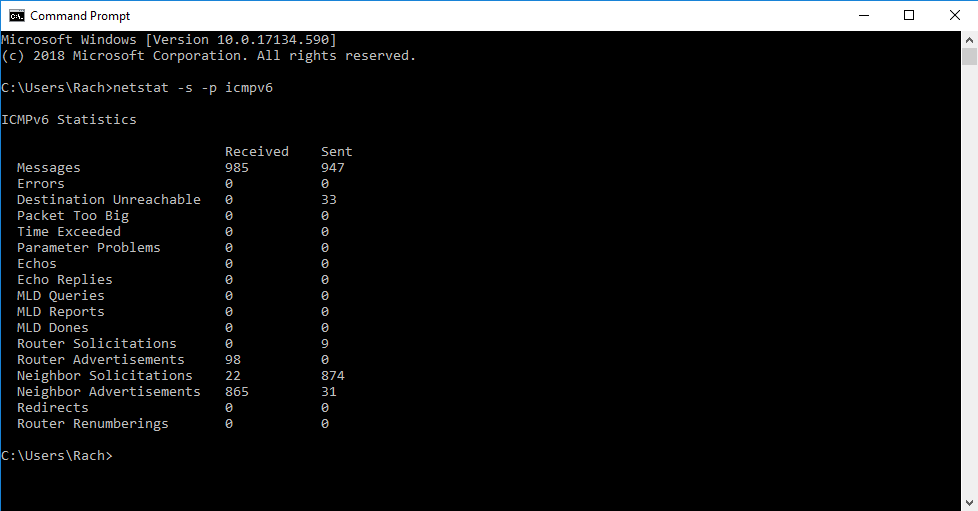

Các lệnh và tham số thường dùng cùng với Netstat

Để sử dụng Netstat một cách hiệu quả nhất, bạn cần nắm vững các tham số (flags) của nó. Việc kết hợp các tham số này cho phép bạn tùy chỉnh đầu ra theo đúng nhu cầu phân tích. Dưới đây là danh sách các tham số quan trọng và ví dụ kết hợp chúng.

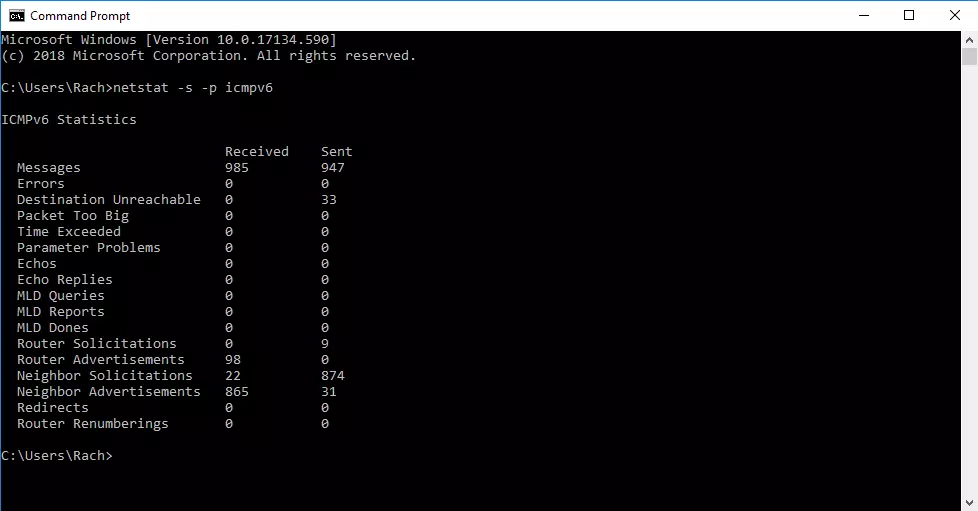

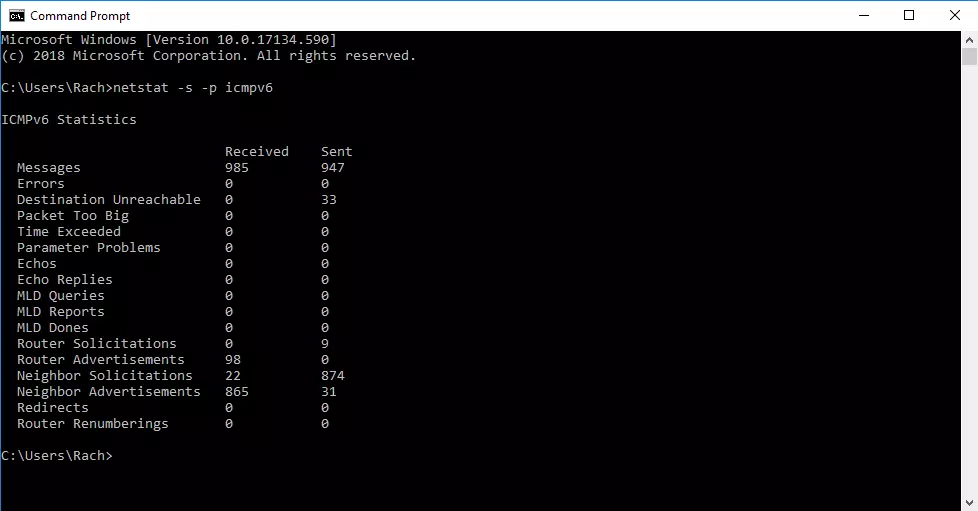

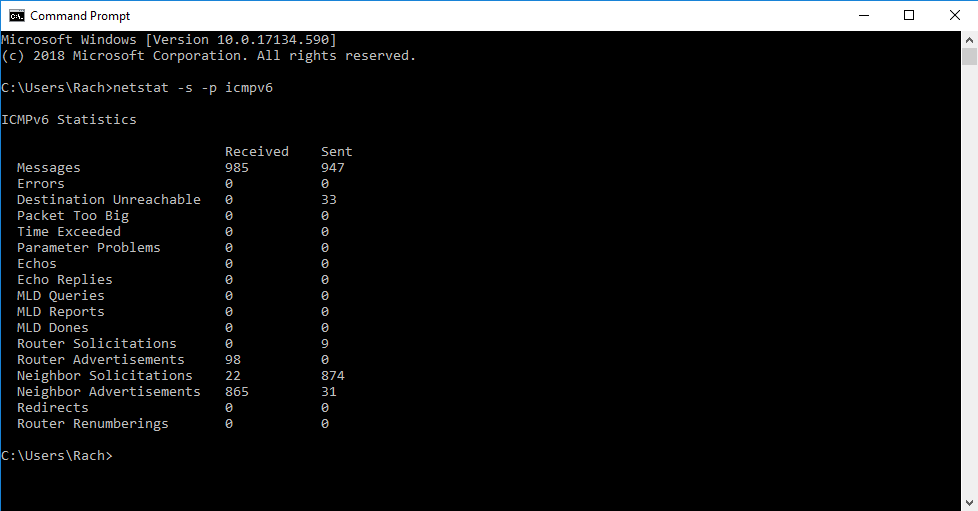

-a (–all): Đây là tham số cơ bản nhất, có tác dụng hiển thị tất cả các kết nối đang hoạt động (established connections) và các cổng đang lắng nghe (listening ports). Nếu không có tham số này, Netstat thường chỉ hiển thị các kết nối đang hoạt động.-n (–numeric): Hiển thị địa chỉ IP và số cổng dưới dạng số thay vì cố gắng phân giải chúng thành tên miền (hostname) và tên dịch vụ. Việc này giúp lệnh chạy nhanh hơn rất nhiều vì nó không cần thực hiện các truy vấn DNS. Đây là tham số nên dùng trong hầu hết các trường hợp.-o (Chỉ dành cho Windows): Hiển thị mã định danh tiến trình (Process ID – PID) liên quan đến mỗi kết nối. Điều này cực kỳ hữu ích để xác định chính xác ứng dụng nào đang tạo ra kết nối đó.-p (–program, chỉ dành cho Linux/macOS): Tương tự như -o trên Windows, tham số này hiển thị PID và tên của chương trình đang sở hữu kết nối. Đây là một trong những tham số mạnh mẽ nhất trên hệ điều hành Linux. (Lưu ý: bạn cần quyền sudo để xem thông tin của tất cả các tiến trình).-r (–route): Hiển thị bảng định tuyến của hệ thống. Thông tin này cho biết cách các gói tin được gửi đến đích, rất hữu ích khi chẩn đoán các vấn đề kết nối mạng phức tạp hơn. Tham khảo thêm về mô hình OSI để hiểu sâu hơn về định tuyến và truyền thông mạng.-s (–statistics): Hiển thị số liệu thống kê chi tiết cho từng giao thức (TCP, UDP, ICMP, IP). Bạn có thể xem có bao nhiêu gói tin đã được gửi/nhận, có bao nhiêu lỗi xảy ra, v.v.-t (Chỉ dành cho Linux/macOS): Chỉ hiển thị các kết nối TCP.-u (Chỉ dành cho Linux/macOS): Chỉ hiển thị các kết nối UDP.-l (Chỉ dành cho Linux/macOS): Chỉ hiển thị các cổng đang ở trạng thái lắng nghe (LISTENING).

Ví dụ kết hợp các tham số phổ biến:

- Trên Windows:

netstat -ano | findstr "ESTABLISHED" Lệnh này hiển thị tất cả các kết nối đang hoạt động (-a), dưới dạng số (-n), kèm theo PID (-o), sau đó lọc ra những dòng có chứa chuỗi “ESTABLISHED”. Rất hữu ích để xem nhanh các kết nối đang live.

- Trên Linux/macOS:

sudo netstat -tulnp Đây là lệnh “thần thánh” của nhiều quản trị viên Linux. Nó hiển thị tất cả các kết nối TCP (-t), UDP (-u), các cổng đang lắng nghe (LISTENING) (-l), dưới dạng số (-n), và kèm theo thông tin chương trình (-p).

Lưu ý và hạn chế khi sử dụng Netstat

Mặc dù rất mạnh mẽ, Netstat không phải là một công cụ toàn năng. Để sử dụng nó một cách chính xác và an toàn, bạn cần hiểu rõ những giới hạn và lưu ý quan trọng sau.

Những giới hạn của Netstat

Thứ nhất, Netstat không cung cấp thông tin chi tiết về lưu lượng mạng. Nó có thể cho bạn biết một kết nối đang tồn tại, nhưng không thể cho bạn biết kết nối đó đang sử dụng bao nhiêu băng thông (ví dụ: 1 Mbps hay 100 Kbps). Để phân tích lưu lượng, bạn cần các công cụ chuyên dụng hơn như Wireshark, iftop, nload hoặc các phần mềm tương tự.

Thứ hai, Netstat không thể phân tích sâu các vấn đề bảo mật hoặc mã độc. Nó có thể phát hiện một kết nối đáng ngờ, nhưng không thể cho bạn biết liệu dữ liệu truyền qua kết nối đó có độc hại hay không. Nó chỉ là một công cụ phát hiện triệu chứng, không phải là công cụ phân tích mã độc. Bạn cần kết hợp nó với các phần mềm diệt virus, hệ thống phát hiện xâm nhập (IDS) để có một lớp bảo vệ toàn diện.

Cuối cùng, Netstat chỉ cung cấp một “ảnh chụp nhanh” (snapshot) tại thời điểm bạn chạy lệnh. Mạng là một môi trường động, các kết nối có thể được tạo ra và đóng lại trong tích tắc. Do đó, có thể có độ trễ trong việc cập nhật dữ liệu, và bạn có thể bỏ lỡ các kết nối tồn tại trong thời gian ngắn.

Lưu ý khi sử dụng Netstat

Khi sử dụng Netstat, hãy luôn ghi nhớ các điểm sau:

- Quyền truy cập cần thiết: Để xem được toàn bộ thông tin, đặc biệt là PID hoặc tên chương trình (

-o hoặc -p), bạn cần chạy Command Prompt hoặc Terminal với quyền quản trị viên (Administrator/root). Nếu không, bạn sẽ chỉ thấy thông tin của các tiến trình do người dùng của bạn sở hữu.

- Không dùng Netstat như công cụ duy nhất: Netstat rất hữu ích cho việc chẩn đoán ban đầu, nhưng đừng chỉ dựa vào nó. Hãy xem nó là một phần trong bộ công cụ quản trị mạng của bạn, bên cạnh ping, tracert,

nslookup, và các công cụ giám sát khác.

- Kết hợp với các công cụ khác để tăng hiệu quả: Khi Netstat chỉ ra một PID đáng ngờ, hãy dùng Task Manager (Windows) hoặc lệnh

ps (Linux) để xem chi tiết về tiến trình đó. Khi nó chỉ ra một IP lạ, hãy dùng whois để tra cứu thông tin về chủ sở hữu IP đó. Sự kết hợp này tạo ra một quy trình điều tra mạnh mẽ hơn nhiều.

Các vấn đề phổ biến khi sử dụng Netstat và cách xử lý

Trong quá trình sử dụng Netstat, bạn có thể gặp một số vấn đề khiến việc chẩn đoán trở nên khó khăn. Dưới đây là hai sự cố phổ biến nhất và cách để khắc phục chúng một cách hiệu quả.

Lệnh Netstat không hiển thị đầy đủ kết nối

Đây là vấn đề thường gặp nhất, đặc biệt với những người mới sử dụng. Bạn chạy lệnh netstat và thấy thiếu thông tin quan trọng như PID hoặc một số kết nối dường như “vô hình”.

- Nguyên nhân: Nguyên nhân chính gần như luôn là do thiếu quyền truy cập. Trên các hệ điều hành hiện đại, việc truy cập thông tin của tất cả các tiến trình hệ thống đòi hỏi quyền quản trị cao nhất. Nếu bạn chạy Netstat từ một tài khoản người dùng thông thường, nó sẽ không thể “nhìn thấy” các kết nối được tạo bởi các dịch vụ hệ thống hoặc các người dùng khác. Đôi khi, gõ sai cú pháp lệnh cũng có thể dẫn đến kết quả không mong muốn.

- Cách khắc phục: Giải pháp rất đơn giản. Hãy chạy Command Prompt (CMD) hoặc Terminal dưới quyền quản trị. Trên Windows, chuột phải vào biểu tượng CMD và chọn “Run as administrator”. Trên Linux hoặc macOS, hãy thêm

sudo vào trước lệnh của bạn (ví dụ: sudo netstat -anp). Điều này đảm bảo Netstat có đủ quyền để truy xuất mọi thông tin cần thiết.

Dữ liệu Netstat khó hiểu hoặc quá nhiều thông tin

Một vấn đề khác là khi bạn chạy netstat -a trên một hệ thống đang hoạt động, bạn có thể bị “ngợp” bởi một bức tường văn bản với hàng trăm, thậm chí hàng ngàn dòng kết nối.

Best Practices khi sử dụng Netstat

Để biến Netstat từ một công cụ bạn thỉnh thoảng dùng thành một trợ thủ đắc lực trong công việc hàng ngày, hãy áp dụng các phương pháp thực hành tốt nhất sau đây. Đây là những kinh nghiệm được đúc kết để giúp bạn làm việc hiệu quả và an toàn hơn.

- Luôn chạy Netstat với quyền quản trị: Đây là quy tắc vàng. Hãy tạo thói quen mở CMD với “Run as administrator” hoặc dùng

sudo trên Linux/macOS. Nếu không, bạn sẽ luôn làm việc với một bộ dữ liệu không đầy đủ và có thể bỏ sót những thông tin quan trọng nhất.

- Kết hợp các tham số phù hợp với mục đích giám sát: Đừng chỉ gõ

netstat một cách chung chung. Hãy xác định rõ bạn muốn tìm gì và chọn tham số tương ứng. Cần xem nhanh kết nối và PID? Dùng netstat -ano (Windows) hoặc sudo netstat -anp (Linux). Cần kiểm tra bảng định tuyến? Dùng netstat -r. Việc này giúp tiết kiệm thời gian và giảm nhiễu thông tin.

- Thường xuyên theo dõi kết nối để phát hiện kịp thời sự cố: Đừng đợi đến khi có vấn đề mới mở Netstat. Hãy thỉnh thoảng chạy lệnh để kiểm tra các kết nối và cổng đang mở trên hệ thống của bạn. Việc này giúp bạn xây dựng một “đường cơ sở” (baseline) về trạng thái bình thường. Khi có điều gì bất thường xảy ra, bạn sẽ dễ dàng nhận ra sự khác biệt.

- Không chỉ dựa vào Netstat, cần phối hợp với công cụ giám sát khác: Như đã đề cập, Netstat rất mạnh nhưng có giới hạn. Hãy kết hợp nó với các công cụ khác. Ví dụ: dùng ping để kiểm tra kết nối cơ bản, traceroute để xem đường đi của gói tin, và Wireshark khi cần phân tích sâu hơn. Mỗi công cụ có một thế mạnh riêng, và một quản trị viên giỏi biết cách phối hợp chúng.

- Không chia sẻ thông tin nhạy cảm về kết nối công khai: Output của Netstat chứa các thông tin nhạy cảm như địa chỉ IP, các cổng đang mở và dịch vụ đang chạy. Việc chia sẻ công khai những thông tin này có thể tạo cơ hội cho kẻ xấu khai thác lỗ hổng hệ thống của bạn. Nếu cần sự giúp đỡ trên các diễn đàn, hãy che hoặc thay đổi các địa chỉ IP công khai trước khi đăng.

Kết luận

Qua bài viết chi tiết này, chúng ta đã cùng nhau đi từ những khái niệm cơ bản nhất đến các ứng dụng nâng cao và phương pháp thực hành tốt nhất khi sử dụng Netstat. Giờ đây, bạn không chỉ hiểu Netstat là gì mà còn nắm được vai trò không thể thiếu của nó trong việc đảm bảo sự ổn định và an toàn cho bất kỳ hệ thống mạng nào. Từ việc giám sát các kết nối hàng ngày, phát hiện các mối đe dọa tiềm tàng, cho đến việc nhanh chóng chẩn đoán và khắc phục sự cố, Netstat thực sự là một con dao đa năng trong bộ công cụ của mỗi quản trị viên hệ thống và nhà phát triển website.

Tôi khuyến khích bạn hãy tự mình thực hành. Hãy mở ngay cửa sổ dòng lệnh trên máy tính hoặc máy chủ của bạn và thử các lệnh chúng ta đã thảo luận. Việc áp dụng kiến thức vào thực tế là cách tốt nhất để bạn thực sự làm chủ công cụ này và cải thiện kỹ năng quản lý mạng của mình.

Hành trình học hỏi không bao giờ dừng lại. Sau khi đã thành thạo Netstat, bạn có thể tìm hiểu sâu hơn về các công cụ mạng nâng cao khác như Nmap để quét cổng bảo mật, Wireshark để phân tích gói tin chuyên sâu, hoặc khám phá các giải pháp tự động hóa giám sát mạng như Zabbix, Nagios. Những kiến thức này sẽ giúp bạn xây dựng và vận hành những hệ thống ngày càng mạnh mẽ và đáng tin cậy.