Trong kỷ nguyên số, khi mọi hoạt động từ giao dịch ngân hàng đến giao tiếp cá nhân đều diễn ra trên mạng, khả năng bảo mật đã trở thành yếu_tố sống còn. Mỗi ngày, chúng ta đều đối mặt với nguy cơ bị đánh cắp thông tin nhạy cảm. Bạn đã bao giờ tự hỏi làm thế nào để các trang web, email hay ứng dụng tin nhắn giữ an toàn cho dữ liệu của mình chưa? Câu trả lời nằm ở việc mã hóa và truyền thông an toàn. Đây chính là lúc OpenSSL xuất hiện như một người hùng thầm lặng. OpenSSL là một bộ công cụ mã nguồn mở mạnh mẽ, đóng vai trò nền tảng cho phần lớn các hoạt động bảo mật trên Internet. Bài viết này sẽ cùng bạn khám phá từ A-Z về OpenSSL: từ lịch sử hình thành, các chức năng cốt lõi, cách nó triển khai giao thức SSL/TLS, cho đến những ứng dụng thực tiễn và hướng dẫn sử dụng cơ bản nhất.

Lịch sử phát triển và giới thiệu về OpenSSL

Để hiểu rõ về sức mạnh của OpenSSL, chúng ta cần nhìn lại hành trình phát triển đầy thú vị của nó. Đây không chỉ là một công cụ, mà là kết quả của sự nỗ lực không ngừng từ cộng đồng mã nguồn mở toàn cầu.

Nguồn gốc và sự hình thành OpenSSL

Câu chuyện của OpenSSL bắt đầu từ một dự án tiền thân có tên là SSLeay, do Eric A. Young và Tim Hudson phát triển. Mục tiêu ban đầu của họ rất đơn giản: tạo ra một thư viện triển khai giao thức SSL (Secure Sockets Layer) miễn phí cho cộng đồng. Trước đó, các giải pháp mã hóa thường rất đắt đỏ và không dễ tiếp cận. SSLeay ra đời đã phá vỡ rào cản này, cung cấp một công cụ mạnh mẽ để bất kỳ ai cũng có thể bảo mật ứng dụng của mình. Tuy nhiên, vào năm 1998, Young và Hudson đã chuyển sang làm việc cho RSA Security, và dự án SSLeay không thể tiếp tục phát triển. Nhận thấy tiềm năng và tầm quan trọng của nó, một nhóm các nhà phát triển độc lập đã quyết định “fork” (phân nhánh) dự án và tiếp tục duy trì. Từ đó, OpenSSL chính thức ra đời, kế thừa di sản của SSLeay và mở ra một chương mới cho bảo mật mã nguồn mở.

Quá trình phát triển và các phiên bản nổi bật

Kể từ khi thành lập, OpenSSL đã trải qua một chặng đường dài với nhiều phiên bản cải tiến quan trọng. Ban đầu, nhóm phát triển tập trung vào việc vá lỗi, làm sạch mã nguồn và bổ sung thêm nhiều thuật toán mã hóa hiện đại hơn. Các phiên bản đầu tiên như OpenSSL 0.9.x đã nhanh chóng trở thành tiêu chuẩn công nghiệp, được tích hợp vào các máy chủ web phổ biến như Apache. Một trong những cột mốc đáng nhớ nhất, dù không mấy vui vẻ, là sự cố “Heartbleed” vào năm 2014. Lỗ hổng nghiêm trọng này trong phiên bản OpenSSL 1.0.1 đã làm lộ ra một lượng lớn dữ liệu nhạy cảm trên toàn cầu. Tuy nhiên, sự cố này cũng là một hồi chuông cảnh tỉnh, thúc đẩy cộng đồng đầu tư nhiều hơn vào việc kiểm tra, rà soát và tài trợ cho dự án. Kết quả là các phiên bản sau này như OpenSSL 1.1.x và 3.x đã được cải tiến mạnh mẽ về kiến trúc, bảo mật và hiệu suất, khẳng định vị thế không thể thiếu của OpenSSL trong thế giới công nghệ.

Các chức năng chính của OpenSSL trong bảo mật mạng

OpenSSL không chỉ là một công cụ đơn lẻ, mà là một bộ thư viện và tiện ích đa năng, phục vụ cho hai nhiệm vụ cốt lõi của an ninh mạng: mã hóa và xác thực. Hãy cùng tìm hiểu sâu hơn về những chức năng này nhé.

Mã hóa dữ liệu và tạo khóa bảo mật

Chức năng cơ bản nhất của OpenSSL là mã hóa. Nó giống như việc bạn đặt dữ liệu của mình vào một chiếc hộp khóa an toàn trước khi gửi đi. OpenSSL cung cấp một bộ sưu tập khổng lồ các thuật toán mã hóa, từ mã hóa đối xứng (như AES, Blowfish) đến mã hóa bất đối xứng (như RSA, DSA). Bạn có thể dùng OpenSSL để tạo ra các cặp khóa bảo mật. Một cặp khóa bao gồm một “khóa công khai” (public key) và một “khóa riêng tư” (private key). Khóa công khai có thể được chia sẻ cho mọi người, dùng để mã hóa dữ liệu gửi đến bạn. Trong khi đó, khóa riêng tư được giữ bí mật tuyệt đối, là thứ duy nhất có thể giải mã được dữ liệu đó. Quá trình này đảm bảo rằng chỉ có người nhận đích thực mới đọc được thông tin, ngay cả khi nó bị chặn giữa đường truyền.

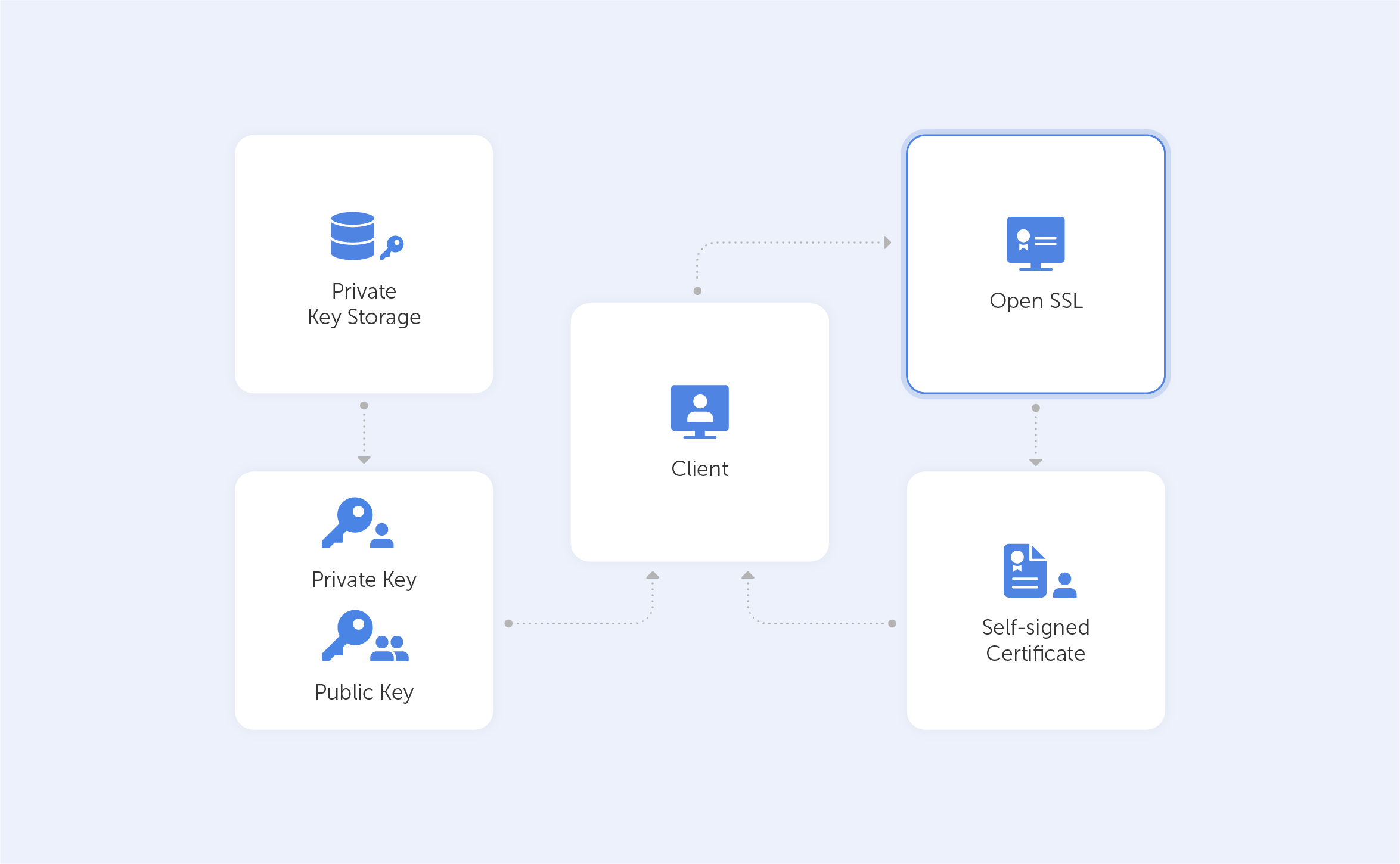

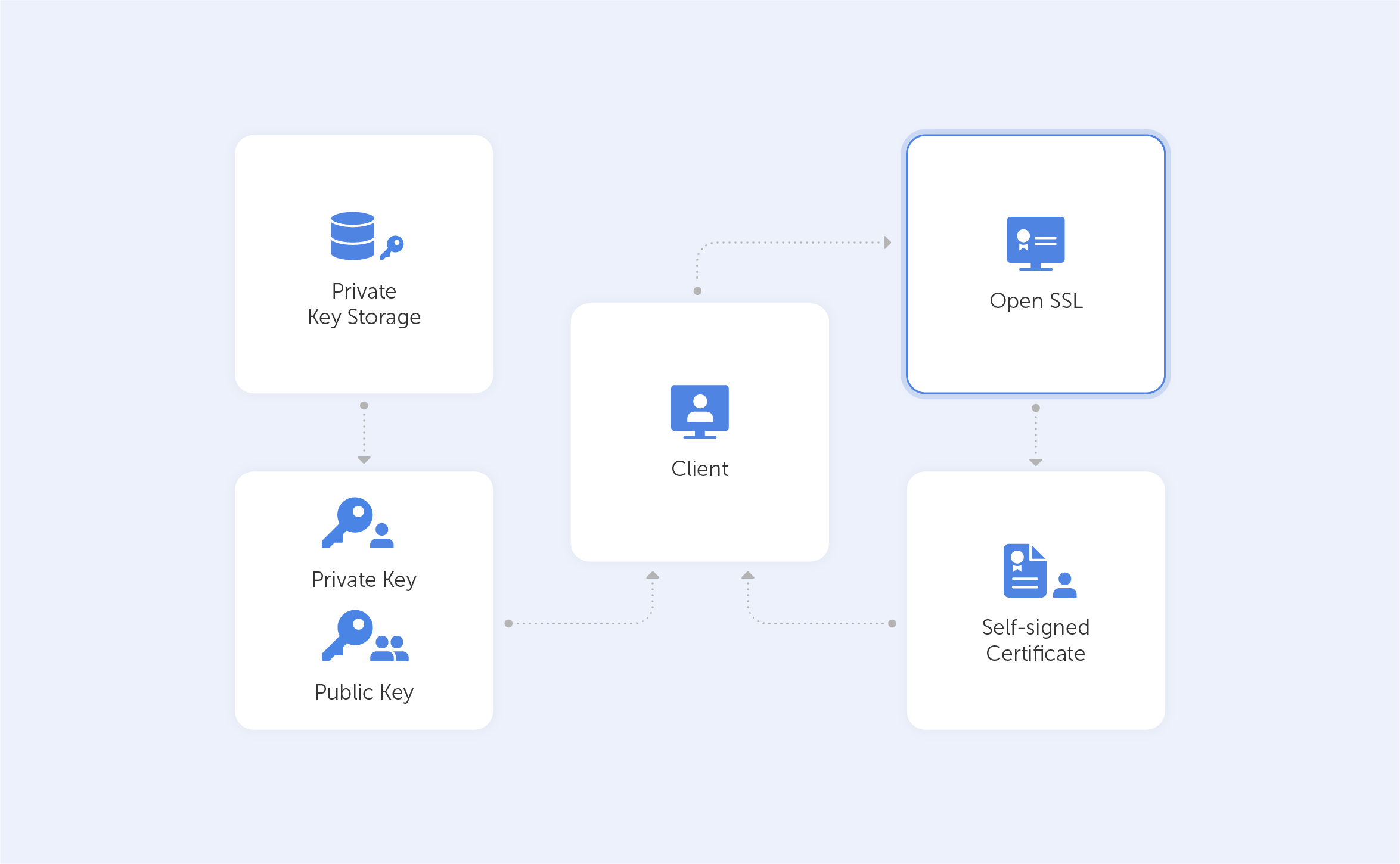

Xác thực và quản lý chứng chỉ số (Digital Certificates)

Làm thế nào để bạn biết chắc rằng mình đang giao tiếp với đúng trang web của ngân hàng chứ không phải một trang giả mạo? Đó là lúc chứng chỉ số phát huy tác dụng. OpenSSL là một công cụ cực kỳ mạnh mẽ để tạo và quản lý các chứng chỉ số theo tiêu chuẩn X.509. Một chứng chỉ số hoạt động như một “chứng minh nhân dân” trên không gian mạng. Nó chứa thông tin về chủ thể (ví dụ: tên miền website), khóa công khai của chủ thể đó, và quan trọng nhất là chữ ký số từ một tổ chức phát hành chứng chỉ (Certificate Authority – CA) đáng tin cậy. Với OpenSSL, bạn có thể tạo một Yêu cầu Ký Chứng chỉ (Certificate Signing Request – CSR) để gửi cho CA, hoặc thậm chí tự tạo một chứng chỉ tự ký (self-signed certificate) cho các mục đích nội bộ hoặc thử nghiệm. Chức năng này là nền tảng cho việc xác thực danh tính và xây dựng lòng tin trên Internet.

Giải thích về giao thức SSL và TLS được hỗ trợ bởi OpenSSL

Bạn thường thấy biểu tượng ổ khóa trên thanh địa chỉ trình duyệt khi truy cập các trang web an toàn. Biểu tượng đó chính là thành quả của các giao thức SSL và TLS, và OpenSSL là công nghệ cốt lõi giúp triển khai chúng.

SSL và TLS – vai trò trong bảo mật truyền thông

SSL (Secure Sockets Layer) là giao thức ban đầu được phát triển bởi Netscape để tạo ra một kênh truyền thông được mã hóa giữa máy khách (trình duyệt của bạn) và máy chủ (website). Hãy tưởng tượng bạn đang gửi một lá thư quan trọng. Thay vì gửi qua bưu điện thông thường, bạn đặt nó vào một đường ống an toàn, được khóa kín mà không ai có thể nhìn vào bên trong. Đó chính là vai trò của SSL. TLS (Transport Layer Security) là phiên bản kế nhiệm, hiện đại và an toàn hơn của SSL. Mặc dù tên gọi đã thay đổi, mục tiêu cốt lõi vẫn không đổi: đảm bảo tính bí mật (không ai nghe lén được), tính toàn vẹn (dữ liệu không bị thay đổi) và tính xác thực (bạn đang nói chuyện với đúng người). Hầu hết các kết nối an toàn ngày nay đều sử dụng TLS, nhưng cái tên “SSL” vẫn được dùng phổ biến để chỉ chung cả hai.

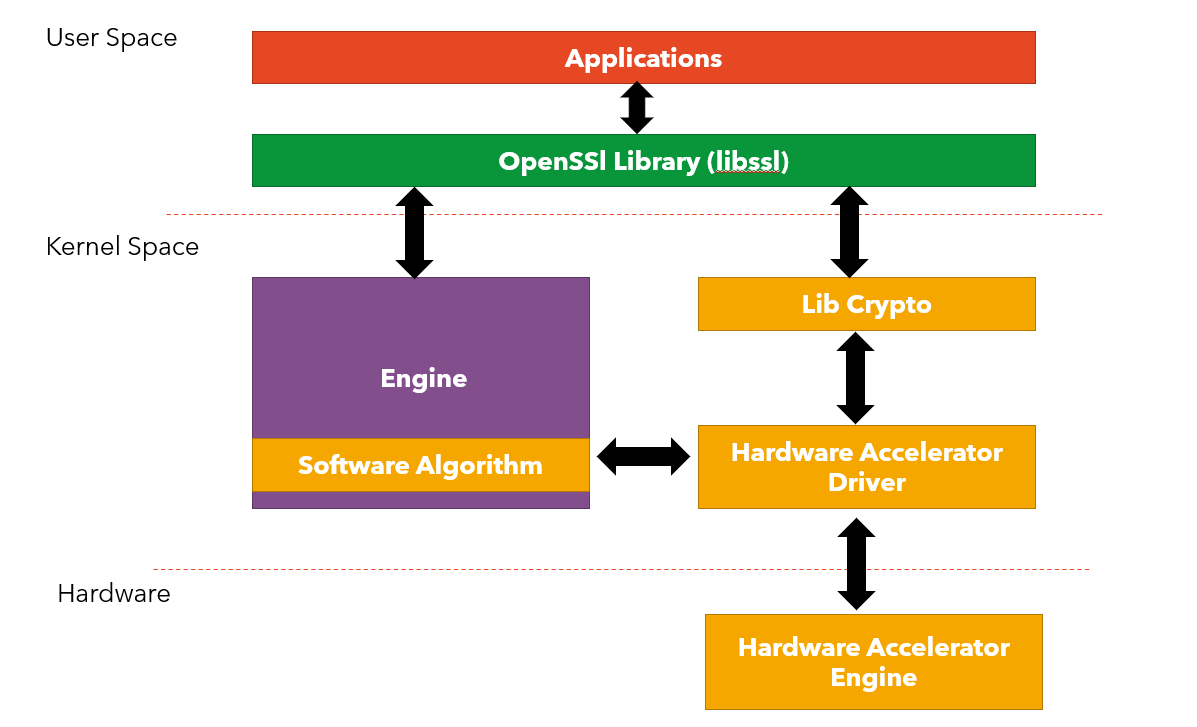

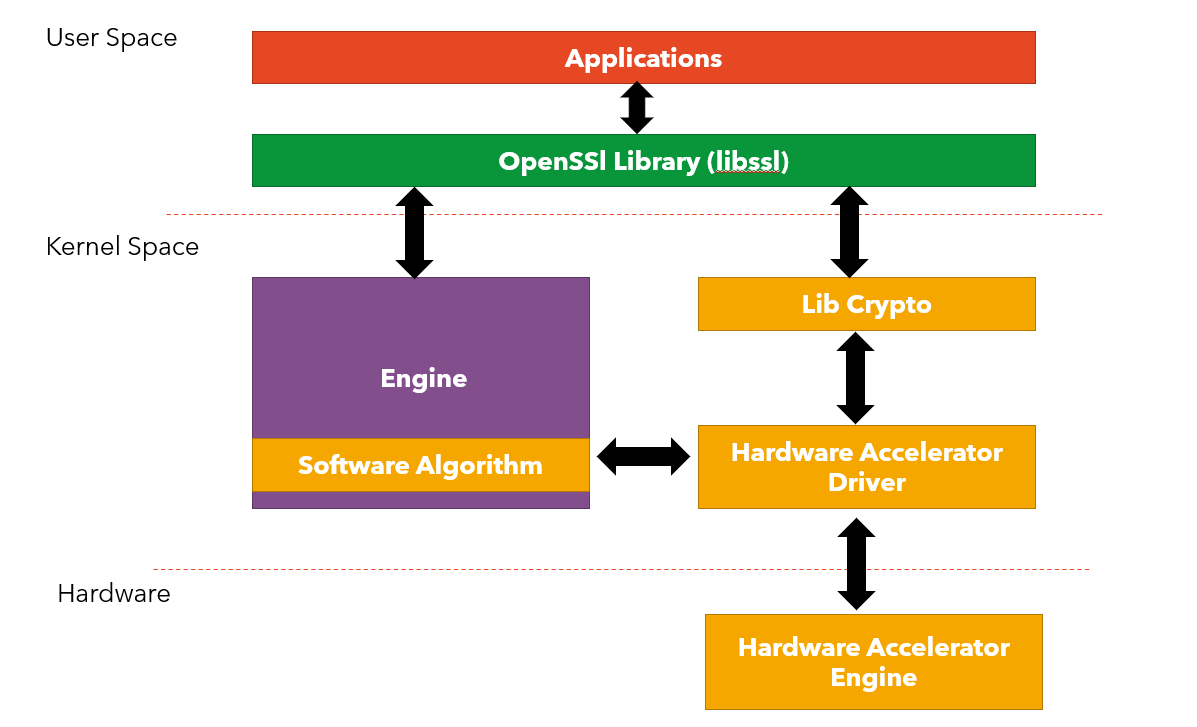

Cách OpenSSL hỗ trợ và triển khai các giao thức này

Nếu SSL/TLS là các bộ quy tắc (giao thức) về cách xây dựng một đường truyền an toàn, thì OpenSSL chính là bộ công cụ để thực hiện việc xây dựng đó. OpenSSL không phải là SSL/TLS, mà là một thư viện phần mềm triển khai các giao thức này. Các phần mềm máy chủ web phổ biến như Apache, Nginx, hay các máy chủ email đều không tự viết lại toàn bộ logic mã hóa phức tạp. Thay vào đó, chúng tích hợp thư viện OpenSSL. Khi một trình duyệt kết nối đến một trang web HTTPS, máy chủ web sẽ gọi các hàm từ thư viện OpenSSL để thực hiện quá trình “bắt tay” (handshake), trao đổi khóa, và mã hóa/giải mã toàn bộ dữ liệu sau đó. Nhờ có OpenSSL, các nhà phát triển có thể dễ dàng thêm lớp bảo mật mạnh mẽ vào ứng dụng của mình mà không cần phải là chuyên gia về mật mã học.

Cách OpenSSL thực hiện mã hóa và bảo vệ dữ liệu

Chúng ta đã biết OpenSSL dùng để mã hóa, nhưng quá trình đó diễn ra như thế nào? Hãy cùng vén bức màn bí mật đằng sau cơ chế hoạt động của nó, được gọi là quá trình “bắt tay” TLS/SSL.

Nguyên lý hoạt động của thuật toán mã hóa trong OpenSSL

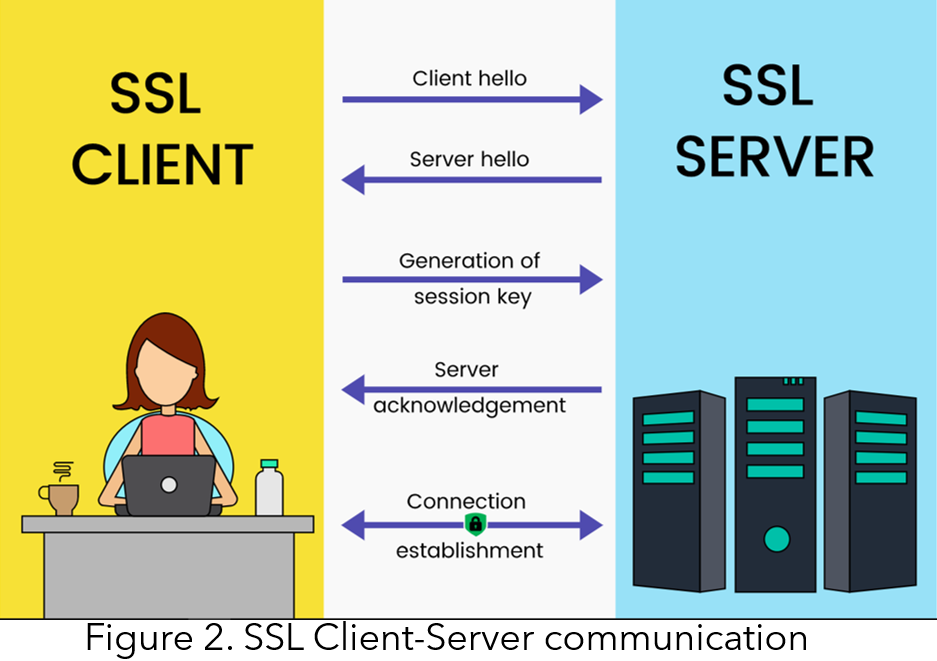

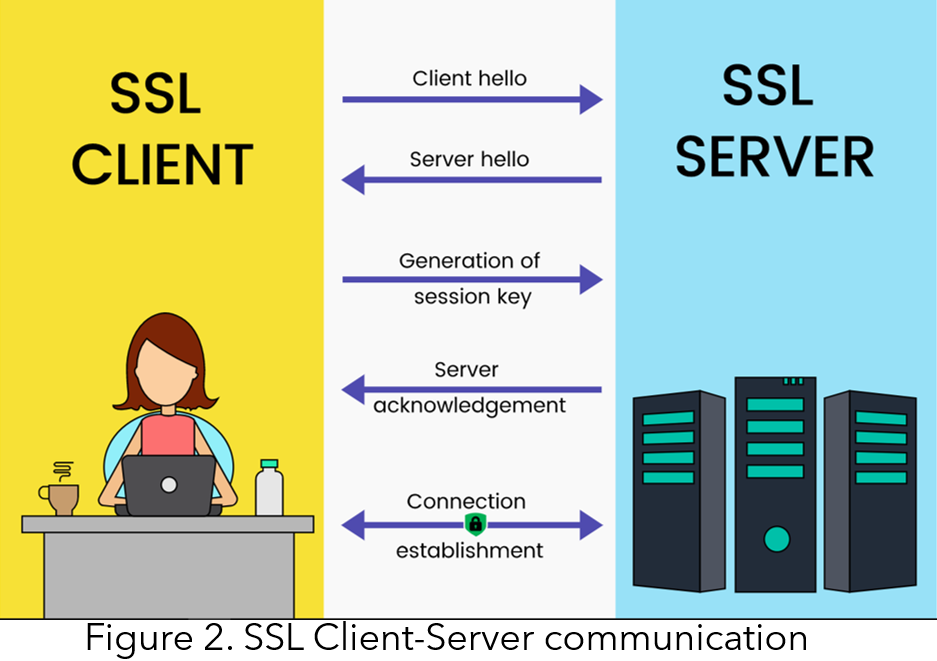

Quá trình bảo mật một kết nối không đơn giản là “bật mã hóa”. Nó là một cuộc “đối thoại” tinh vi giữa máy khách và máy chủ. Mọi chuyện bắt đầu bằng “Client Hello”: trình duyệt của bạn gửi một tin nhắn đến máy chủ, nói rằng “Chào, tôi muốn kết nối an toàn. Đây là các phiên bản TLS và bộ mật mã tôi hỗ trợ”. Máy chủ trả lời bằng “Server Hello”, chọn một phiên bản TLS và bộ mật mã từ danh sách đó. Quan trọng hơn, máy chủ gửi kèm chứng chỉ số của mình. Trình duyệt sẽ kiểm tra chứng chỉ này. Nó có hợp lệ không? Có được cấp bởi một CA đáng tin cậy không? Tên miền trên chứng chỉ có khớp với trang web đang truy cập không? Nếu mọi thứ ổn, trình duyệt đã xác thực được danh tính của máy chủ. Đây là sự kết hợp thông minh giữa mã hóa bất đối xứng để xác thực và trao đổi khóa, sau đó chuyển sang mã hóa đối xứng để tăng tốc độ truyền dữ liệu.

Quá trình tạo và trao đổi khóa mã hóa an toàn

Sau khi xác thực máy chủ, bước tiếp theo là tạo ra một “khóa phiên” (session key) bí mật mà chỉ máy khách và máy chủ biết. Đây là phần thông minh nhất. Trình duyệt sẽ tạo ra một khóa bí mật tạm thời. Sau đó, nó dùng “khóa công khai” lấy từ chứng chỉ của máy chủ để mã hóa khóa bí mật này và gửi đi. Vì chỉ có máy chủ mới sở hữu “khóa riêng tư” tương ứng, nên chỉ có máy chủ mới có thể giải mã được tin nhắn này để lấy ra khóa bí mật. Giờ đây, cả hai bên đều có chung một khóa bí mật mà không cần phải truyền nó một cách công khai. Khóa này là một khóa mã hóa đối xứng, rất hiệu quả và nhanh chóng. Kể từ thời điểm này, toàn bộ dữ liệu trao đổi giữa bạn và trang web sẽ được mã hóa bằng khóa phiên này, tạo ra một kênh liên lạc thực sự riêng tư và an toàn.

Ứng dụng thực tiễn của OpenSSL trong truyền thông mạng

Lý thuyết là vậy, nhưng OpenSSL hiện hữu ở đâu trong cuộc sống số hàng ngày của chúng ta? Câu trả lời là: gần như ở khắp mọi nơi. Từ việc lướt web đến gửi email, OpenSSL đang âm thầm bảo vệ bạn.

Sử dụng OpenSSL trong HTTPS và bảo mật website

Đây là ứng dụng phổ biến và dễ nhận biết nhất của OpenSSL. Chữ “S” trong “HTTPS” (Hypertext Transfer Protocol Secure) chính là nhờ vào SSL/TLS, và trong hầu hết các trường hợp, OpenSSL là công cụ triển khai nó. Khi bạn thấy biểu tượng ổ khóa trên trình duyệt, đó là dấu hiệu cho thấy kết nối của bạn với website đó đang được mã hóa. Các quản trị viên web sử dụng OpenSSL để tạo khóa riêng tư và CSR, sau đó nhận chứng chỉ SSL/TLS từ CA và cài đặt lên máy chủ web của mình. Điều này không chỉ bảo vệ dữ liệu đăng nhập, thông tin thanh toán của người dùng mà còn là một yếu tố quan trọng để xếp hạng SEO trên Google. Không có OpenSSL, thương mại điện tử và các dịch vụ trực tuyến yêu cầu bảo mật cao sẽ không thể tồn tại.

Ứng dụng trong email, VPN và các dịch vụ mạng khác

Sức mạnh của OpenSSL không chỉ dừng lại ở website. Nó còn là nền tảng bảo mật cho nhiều dịch vụ quan trọng khác.

Trong giao thức email, OpenSSL được dùng để mã hóa kết nối giữa ứng dụng email của bạn và máy chủ thông qua các giao thức như STARTTLS, SMTPS, IMAPS, và POP3S. Điều này ngăn chặn việc nội dung email bị đọc trộm khi đang trên đường truyền.

Các mạng riêng ảo (VPN) cũng phụ thuộc rất nhiều vào OpenSSL. Ví dụ, OpenVPN, một trong những giải pháp VPN phổ biến nhất, sử dụng thư viện OpenSSL để tạo ra một đường hầm mã hóa an toàn, giúp bạn duyệt web ẩn danh và bảo vệ dữ liệu khi dùng mạng Wi-Fi công cộng.

Ngoài ra, OpenSSL còn được dùng để bảo mật kết nối đến cơ sở dữ liệu, các giao thức truyền file (FTPS), và thậm chí trong các hệ thống liên lạc nội bộ của doanh nghiệp. Bất cứ nơi nào cần một kết nối mạng được mã hóa và xác thực, OpenSSL gần như luôn là lựa chọn hàng đầu.

Hướng dẫn cài đặt và sử dụng OpenSSL cơ bản

Sau khi đã hiểu về tầm quan trọng của OpenSSL, có thể bạn sẽ muốn tự mình trải nghiệm công cụ này. Tin vui là việc cài đặt và sử dụng các lệnh cơ bản của OpenSSL không quá phức tạp.

Các bước cài đặt OpenSSL trên hệ điều hành phổ biến

Việc cài đặt OpenSSL sẽ khác nhau đôi chút tùy vào hệ điều hành bạn đang sử dụng.

- Trên Linux (Ubuntu/Debian): OpenSSL thường đã được cài đặt sẵn. Bạn có thể kiểm tra bằng cách mở Terminal và gõ lệnh

openssl version. Nếu chưa có, bạn chỉ cần chạy lệnh: sudo apt-get update && sudo apt-get install openssl.

- Trên Windows: Windows không tích hợp sẵn OpenSSL. Bạn cần tải về các bản cài đặt đã được biên dịch sẵn từ các nguồn bên thứ ba đáng tin cậy. Một lựa chọn phổ biến là các bản build từ Shining Light Productions. Sau khi tải về và cài đặt, bạn cần thêm thư mục

bin của OpenSSL vào biến môi trường PATH để có thể gọi lệnh openssl từ bất kỳ đâu trong Command Prompt.

- Trên macOS: Mặc dù macOS có một phiên bản OpenSSL cũ hơn đi kèm (LibreSSL), bạn nên cài đặt phiên bản mới nhất thông qua trình quản lý gói Homebrew. Mở Terminal và chạy lệnh:

brew install openssl. Homebrew sẽ xử lý mọi thứ cho bạn.

Các lệnh cơ bản giúp tạo khóa, chứng chỉ số và mã hóa dữ liệu

Khi đã cài đặt xong, bạn có thể bắt đầu với một vài lệnh cơ bản trong giao diện dòng lệnh (Terminal hoặc Command Prompt). Dưới đây là ba ví dụ điển hình:

-

Tạo một khóa riêng tư RSA 2048-bit: Khóa này là nền tảng cho mọi hoạt động bảo mật. Lệnh này sẽ tạo một file tên là private.key.

openssl genrsa -out private.key 2048

-

Tạo Yêu cầu Ký Chứng chỉ (CSR) từ khóa riêng tư: File CSR chứa thông tin về bạn (tên miền, tổ chức,…) và khóa công khai. Bạn sẽ gửi file này cho CA.

openssl req -new -key private.key -out mydomain.csr

Hệ thống sẽ hỏi bạn một loạt thông tin như Tên quốc gia, Tỉnh/Thành phố, Tên tổ chức, và quan trọng nhất là Common Name (thường là tên miền của bạn).

-

Mã hóa và giải mã một file đơn giản: Bạn có thể dùng OpenSSL để mã hóa một file bất kỳ.

Để mã hóa: openssl enc -aes-256-cbc -salt -in plaintext.txt -out encrypted.dat

Để giải mã: openssl enc -d -aes-256-cbc -in encrypted.dat -out plaintext_decrypted.txt

Bạn sẽ được yêu cầu nhập mật khẩu để thực hiện mã hóa và giải mã.

Chỉ với vài lệnh đơn giản này, bạn đã có thể thực hiện những tác vụ bảo mật cơ bản nhất, mở ra cánh cửa để khám phá sâu hơn về thế giới mã hóa.

Tầm quan trọng của OpenSSL trong bảo mật và an toàn thông tin

Qua những gì đã tìm hiểu, có thể khẳng định rằng OpenSSL không chỉ là một tiện ích, mà là một trụ cột không thể thiếu của Internet hiện đại. Vai trò của nó trong việc bảo vệ dữ liệu người dùng và doanh nghiệp là vô cùng to lớn.

Hãy tưởng tượng một thế giới không có OpenSSL. Mọi giao dịch ngân hàng, mọi mật khẩu đăng nhập, mọi cuộc trò chuyện riêng tư đều có thể bị phơi bày. OpenSSL cung cấp bộ công cụ nền tảng giúp các nhà phát triển xây dựng nên lớp vỏ bọc an toàn cho các ứng dụng. Nó dân chủ hóa công nghệ mã hóa, biến một lĩnh vực phức tạp trở nên dễ tiếp cận hơn. Nhờ có cộng đồng mã nguồn mở đứng sau, nó liên tục được cải tiến và cập nhật để đối phó với các mối đe dọa bảo mật mới, đảm bảo rằng hàng tỷ người dùng trên toàn thế giới có thể tin tưởng vào các kết nối kỹ thuật số của họ.

Tuy nhiên, sức mạnh luôn đi kèm với trách nhiệm. Vì được sử dụng quá rộng rãi, bất kỳ lỗ hổng nào trong OpenSSL (như Heartbleed) đều có thể gây ra hậu quả thảm khốc trên quy mô toàn cầu. Điều này nhấn mạnh tầm quan trọng của việc luôn cập nhật và duy trì OpenSSL ở phiên bản mới nhất, đã được vá lỗi. Đối với các doanh nghiệp và quản trị viên hệ thống, việc theo dõi các bản tin bảo mật của OpenSSL và áp dụng các bản vá kịp thời là một nhiệm vụ tối quan trọng để bảo vệ hạ tầng và dữ liệu của mình.

Các vấn đề thường gặp và cách khắc phục

Mặc dù OpenSSL rất mạnh mẽ, nhưng trong quá trình sử dụng, đặc biệt là với người mới bắt đầu, bạn có thể gặp phải một số lỗi phổ biến. Biết cách nhận diện và xử lý chúng sẽ giúp bạn tiết kiệm rất nhiều thời gian.

Lỗi khi cài đặt và cách xử lý

Một trong những vấn đề đầu tiên người dùng thường gặp là lỗi cài đặt. Trên Windows, lỗi phổ biến nhất là “openssl' is not recognized as an internal or external command“. Lỗi này xảy ra khi bạn chưa thêm đường dẫn đến thư mục bin của OpenSSL vào biến môi trường PATH. Để khắc phục, bạn cần tìm đúng đường dẫn (ví dụ: C:\Program Files\OpenSSL-Win64\bin) và thêm nó vào biến PATH của hệ thống. Trên Linux hoặc macOS, lỗi có thể liên quan đến quyền truy cập. Hãy đảm bảo bạn sử dụng sudo (trên Linux) khi cài đặt để cấp quyền quản trị. Đôi khi, các gói phụ thuộc bị thiếu cũng gây ra lỗi. Lệnh sudo apt-get -f install thường có thể giúp sửa các gói bị hỏng trên hệ thống Debian/Ubuntu.

Vấn đề tương thích phiên bản OpenSSL và phần mềm liên quan

Đây là một vấn đề phức tạp hơn. Một số phần mềm hoặc ứng dụng cũ được xây dựng để hoạt động với một phiên bản OpenSSL cụ thể (ví dụ: 1.0.x). Khi bạn nâng cấp hệ điều hành hoặc cài đặt một phiên bản OpenSSL mới hơn (ví dụ: 3.x), ứng dụng đó có thể ngừng hoạt động do các thay đổi về API hoặc các thuật toán không còn được hỗ trợ. Trước khi nâng cấp OpenSSL trên một hệ thống sản xuất, hãy luôn kiểm tra tài liệu của các phần mềm quan trọng đang chạy trên đó để đảm bảo chúng tương thích với phiên bản mới. Nếu gặp lỗi sau khi nâng cấp, bạn có thể phải tìm cách cài đặt song song nhiều phiên bản OpenSSL hoặc tìm một phiên bản phần mềm mới hơn tương thích.

Những lưu ý và best practices khi sử dụng OpenSSL

Sử dụng OpenSSL một cách hiệu quả không chỉ là việc gõ đúng lệnh, mà còn là tuân thủ các nguyên tắc bảo mật để đảm bảo an toàn tối đa. Dưới đây là những lưu ý quan trọng bạn cần ghi nhớ.

Lưu ý bảo mật khi quản lý khóa riêng tư

Khóa riêng tư (private key) là tài sản quý giá nhất trong hệ thống mã hóa của bạn. Nếu nó bị lộ, kẻ gian có thể mạo danh bạn, giải mã dữ liệu của bạn và phá vỡ toàn bộ hệ thống bảo mật. Vì vậy, hãy tuân thủ các quy tắc sau:

- Không bao giờ chia sẻ khóa riêng tư: Dưới bất kỳ hình thức nào, không gửi khóa riêng tư qua email, tin nhắn hay lưu trữ trên các dịch vụ đám mây không an toàn.

- Đặt mật khẩu mạnh cho khóa riêng tư: Khi tạo khóa, hãy luôn sử dụng tùy chọn để mã hóa nó bằng một cụm mật khẩu (passphrase) mạnh. Điều này tạo thêm một lớp bảo vệ.

- Giới hạn quyền truy cập: Lưu trữ file khóa riêng tư ở một nơi an toàn trên máy chủ và thiết lập quyền truy cập file sao cho chỉ có người dùng hoặc dịch vụ cần thiết mới có thể đọc được nó.

Thường xuyên cập nhật phiên bản mới

Như đã đề cập với sự cố Heartbleed, các lỗ hổng bảo mật có thể tồn tại trong bất kỳ phần mềm nào, và OpenSSL cũng không ngoại lệ. Cộng đồng OpenSSL làm việc rất tích cực để tìm và vá các lỗ hổng này. Do đó, việc thường xuyên kiểm tra và nâng cấp lên phiên bản OpenSSL mới nhất là cực kỳ quan trọng. Hãy theo dõi trang web chính thức của OpenSSL hoặc các kênh tin tức bảo mật để cập nhật thông tin và hành động kịp thời.

Không dùng OpenSSL cho mục đích không chính đáng hoặc vi phạm pháp luật

OpenSSL là một công cụ mạnh mẽ được tạo ra để bảo vệ. Tuy nhiên, như mọi công cụ khác, nó cũng có thể bị lạm dụng cho các mục đích xấu như tấn công mạng, tạo các trang web lừa đảo, hoặc các hoạt động phi pháp khác. Là một người dùng có trách nhiệm, hãy cam kết chỉ sử dụng OpenSSL cho các mục đích hợp pháp và chính đáng, góp phần xây dựng một môi trường mạng an toàn và đáng tin cậy hơn.

Kết luận

Qua hành trình khám phá từ lịch sử, chức năng cho đến các ứng dụng thực tiễn, chúng ta có thể thấy OpenSSL không chỉ là một dòng lệnh hay một thư viện phần mềm. Nó là bộ xương sống thầm lặng của an ninh mạng, là công cụ nền tảng giúp bảo vệ hàng tỷ tương tác kỹ thuật số mỗi ngày. Từ việc bảo mật website bạn truy cập, mã hóa email bạn gửi, cho đến việc tạo ra các đường hầm VPN an toàn, dấu ấn của OpenSSL hiện diện ở khắp mọi nơi, đảm bảo tính riêng tư và toàn vẹn cho dữ liệu của cá nhân và doanh nghiệp.

Việc hiểu và biết cách sử dụng OpenSSL không còn là đặc quyền của riêng các chuyên gia bảo mật. Trong thế giới ngày càng phụ thuộc vào công nghệ, trang bị cho mình những kiến thức cơ bản về mã hóa là một kỹ năng cần thiết. Bùi Mạnh Đức hy vọng rằng bài viết này đã cung cấp cho bạn một cái nhìn tổng quan, dễ hiểu và hữu ích. Đừng ngần ngại bắt đầu bằng việc cài đặt và thử nghiệm các lệnh cơ bản. Từ đó, bạn có thể tiếp tục tìm hiểu sâu hơn về quản lý chứng chỉ số, các thuật toán mã hóa phức tạp hơn, và cách áp dụng chúng vào các dự án của riêng mình. Chủ động học hỏi và áp dụng OpenSSL chính là bạn đang góp một tay vào việc xây dựng một không gian mạng an toàn hơn cho chính bạn và cho cả cộng đồng.