Rootkit là một trong những mối nguy hiểm âm thầm và đáng sợ nhất đang đe dọa an toàn cho máy tính của bạn. Bạn có bao giờ lo lắng rằng có kẻ đang theo dõi mọi hoạt động của mình mà không hề hay biết không? Vấn đề lớn nhất với rootkit chính là khả năng ẩn mình siêu hạng, cho phép nó kiểm soát hệ thống từ sâu bên trong mà người dùng thông thường gần như không thể nhận ra. Sự tồn tại của nó đồng nghĩa với việc mọi dữ liệu nhạy cảm của bạn đều có thể bị đánh cắp bất cứ lúc nào. Bài viết này sẽ là kim chỉ nam giúp bạn hiểu rõ rootkit là gì, cách thức hoạt động tinh vi của chúng, những tác hại khôn lường và quan trọng nhất là các phương pháp phát hiện, phòng chống hiệu quả. Chúng ta sẽ cùng nhau đi từ định nghĩa cơ bản, phân loại rootkit, cho đến các bước thực hành để bảo vệ hệ thống một cách tốt nhất.

Rootkit là gì và vai trò trong bảo mật máy tính

Để bảo vệ hệ thống, trước hết chúng ta cần hiểu rõ kẻ thù của mình là ai. Rootkit không phải là một loại virus thông thường, nó tinh vi và nguy hiểm hơn rất nhiều.

Định nghĩa Rootkit

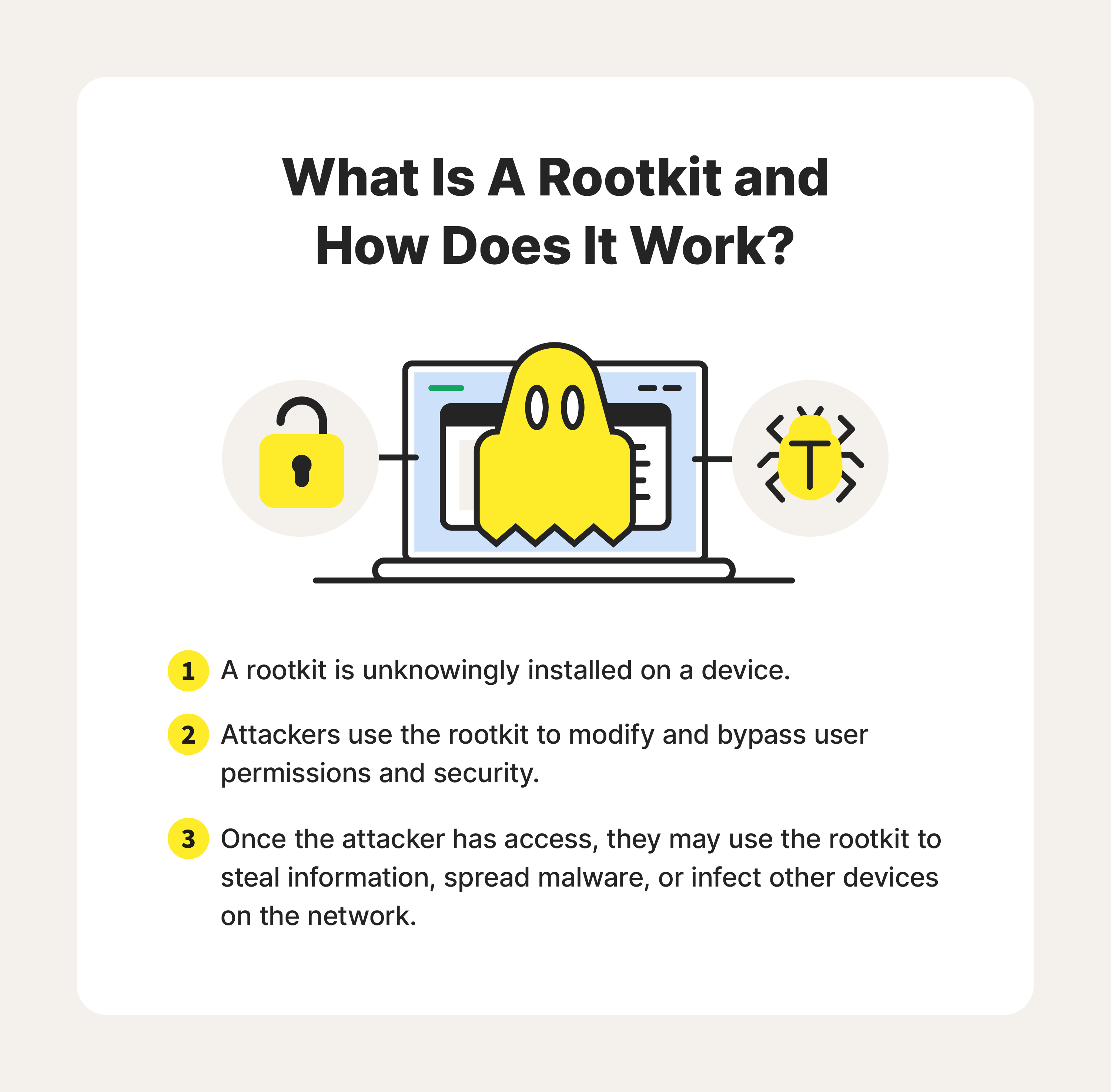

Rootkit là một bộ công cụ phần mềm độc hại được thiết kế với mục đích chính là che giấu sự tồn tại của nó hoặc của các phần mềm độc hại khác trên hệ thống. Tên gọi “rootkit” bắt nguồn từ hai từ: “root” – tài khoản quản trị cao nhất trong hệ điều hành Unix/Linux, và “kit” – bộ công cụ. Về cơ bản, nó là một bộ công cụ giúp tin tặc chiếm quyền “root” và ẩn mình khỏi sự phát hiện.

Sự khác biệt lớn nhất giữa rootkit và các loại malware là gì khác như virus máy tính là gì hay trojan là gì nằm ở mục tiêu hoạt động. Trong khi virus tập trung vào việc lây lan và tự nhân bản, còn trojan lừa người dùng cài đặt để thực hiện một hành vi độc hại, thì rootkit lại tập trung vào việc ẩn náu và duy trì quyền truy cập trái phép. Nó giống như một chiếc áo choàng tàng hình cho các phần mềm độc hại khác, giúp chúng hoạt động mà không bị các chương trình bảo mật phát hiện.

Vai trò của Rootkit trong bảo mật máy tính

Vai trò của rootkit trong thế giới an ninh mạng vô cùng nguy hiểm. Một khi đã lây nhiễm thành công, nó có khả năng can thiệp sâu vào tận lõi của hệ điều hành, cho phép kẻ tấn công giành toàn quyền kiểm soát máy tính từ xa. Tin tặc có thể cài đặt cửa hậu (backdoor là gì) để quay lại hệ thống bất cứ lúc nào, theo dõi mọi thao tác của bạn, đánh cắp thông tin đăng nhập, dữ liệu tài chính và các tài liệu nhạy cảm khác.

Rootkit hoạt động như một công cụ đắc lực cho tin tặc để thực hiện các cuộc tấn công dai dẳng và tinh vi. Nó có thể vô hiệu hóa các phần mềm diệt virus (antivirus là gì), tường lửa (firewall là gì) và các cơ chế bảo mật khác trên máy tính của bạn. Điều này biến chiếc máy tính của bạn thành một “zombie” trong một mạng botnet là gì, được sử dụng để tấn công từ chối dịch vụ (DDoS là gì) vào các mục tiêu khác hoặc gửi thư rác mà bạn không hề hay biết. Vì vậy, hiểu về rootkit không chỉ là bảo vệ bản thân mà còn góp phần giữ an toàn cho cả cộng đồng mạng.

Cách thức hoạt động của Rootkit trong hệ thống

Hiểu được cách rootkit xâm nhập và ẩn mình sẽ giúp chúng ta có cái nhìn rõ hơn về cách phòng chống chúng. Cơ chế hoạt động của chúng vô cùng tinh vi và được thiết kế để qua mặt những công cụ bảo mật thông thường.

Cơ chế hoạt động của Rootkit

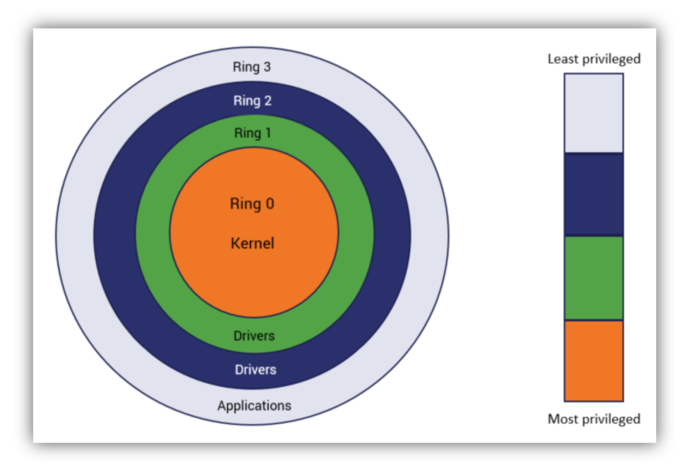

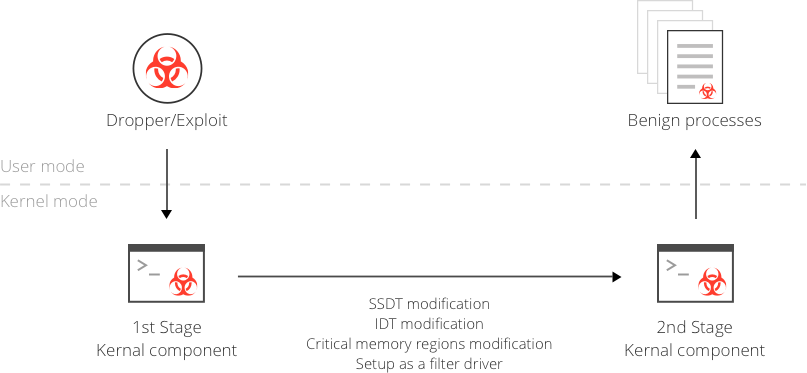

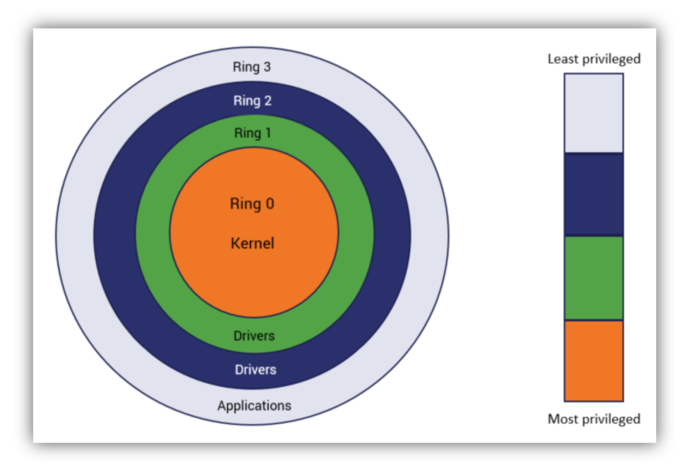

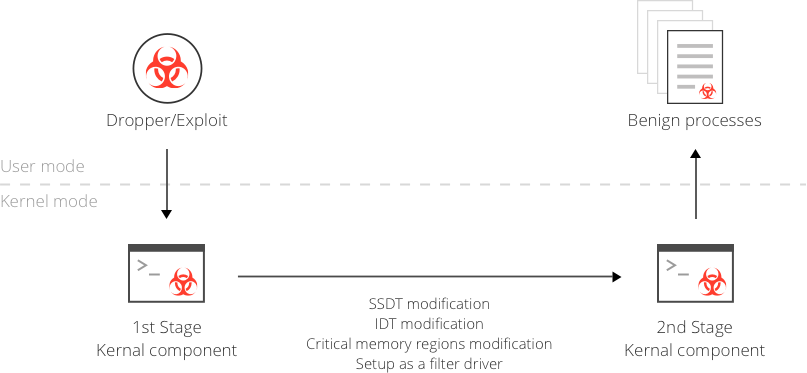

Rootkit hoạt động bằng cách thay đổi các thành phần cốt lõi của hệ điều hành hoặc cài đặt các trình điều khiển (driver) độc hại. Có hai cấp độ hoạt động chính: user mode (chế độ người dùng) và kernel mode (chế độ nhân). Rootkit ở kernel mode nguy hiểm hơn rất nhiều vì nó hoạt động ở cùng cấp độ với hệ điều hành, cho phép nó kiểm soát gần như mọi thứ. Nó có thể chặn các lệnh gọi hàm hệ thống (system calls) để che giấu sự hiện diện của các tệp tin, tiến trình (processes) hay kết nối mạng độc hại.

Ví dụ, khi bạn mở Task Manager để xem các tiến trình đang chạy, hệ điều hành sẽ gửi yêu cầu đến kernel. Nếu một rootkit đã lây nhiễm vào kernel, nó sẽ chặn yêu cầu này, lọc ra thông tin về tiến trình độc hại của nó và chỉ trả về danh sách các tiến trình “sạch”. Kết quả là bạn sẽ không bao giờ thấy được hoạt động bất thường đó. Cơ chế tự bảo vệ này khiến việc phát hiện và loại bỏ rootkit trở thành một thách thức cực lớn.

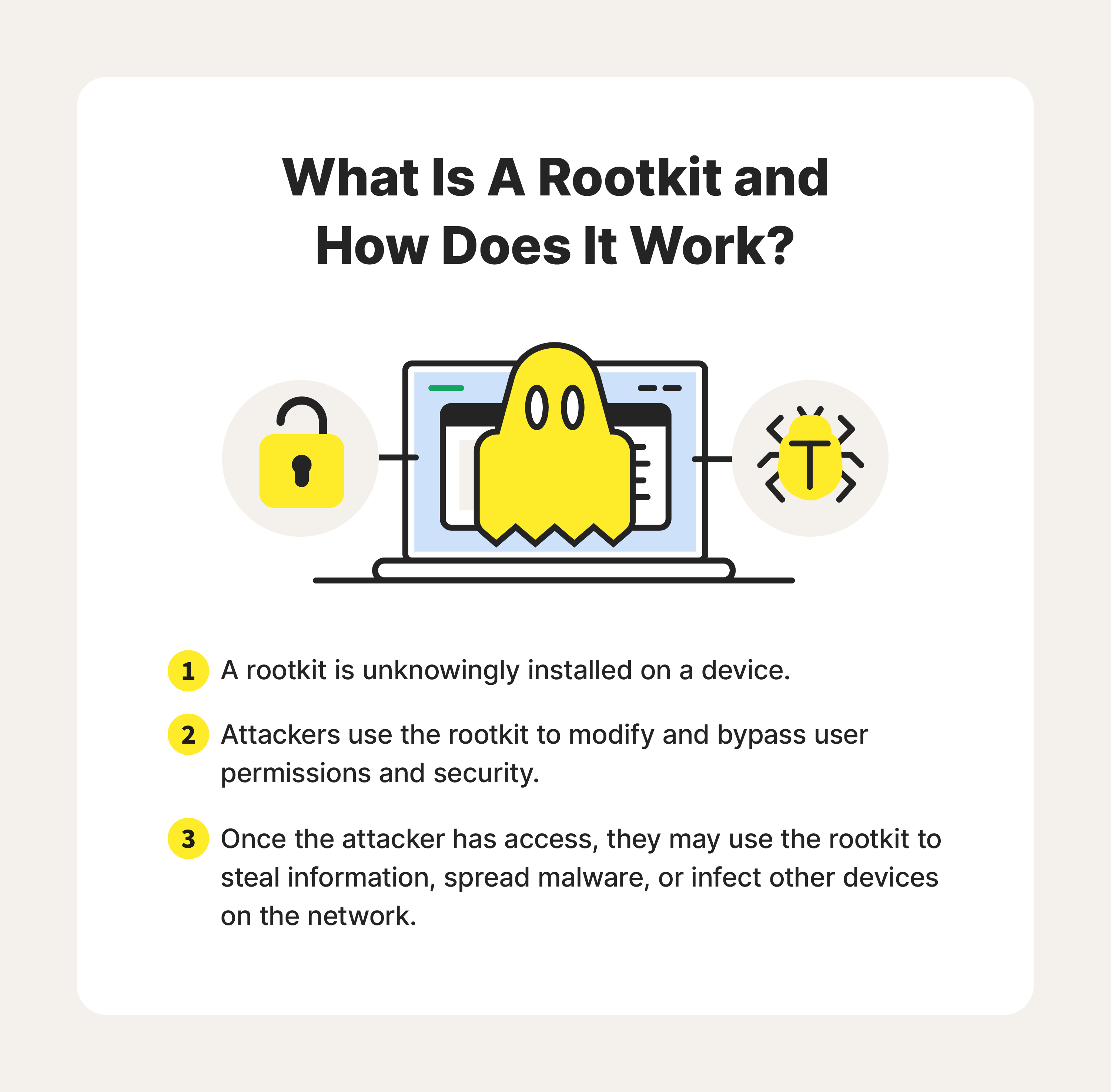

Quá trình lây nhiễm và kiểm soát hệ thống

Quá trình lây nhiễm của rootkit thường diễn ra qua nhiều bước. Đầu tiên, tin tặc cần một lối vào hệ thống của bạn. Lối vào này có thể là một lỗ hổng bảo mật chưa được vá trên hệ điều hành hoặc phần mềm, một email lừa đảo (phishing là gì) chứa tệp đính kèm độc hại, hoặc do người dùng tải về và cài đặt các phần mềm không rõ nguồn gốc, phần mềm crack.

Sau khi xâm nhập thành công, mã độc sẽ thực thi và tìm cách nâng cao đặc quyền của nó lên mức quản trị cao nhất (Administrator hoặc root). Khi đã có quyền cao nhất, rootkit sẽ được cài đặt vào hệ thống. Nó sẽ sửa đổi các tệp tin hệ thống, đăng ký các dịch vụ ẩn hoặc cài đặt driver độc hại để đảm bảo nó sẽ được khởi động cùng máy tính và duy trì sự tồn tại. Từ thời điểm này, tin tặc đã có toàn quyền kiểm soát, có thể cài thêm các phần mềm độc hại khác như keylogger, spyware là gì để bắt đầu đánh cắp dữ liệu hoặc thực hiện các hành vi phá hoại.

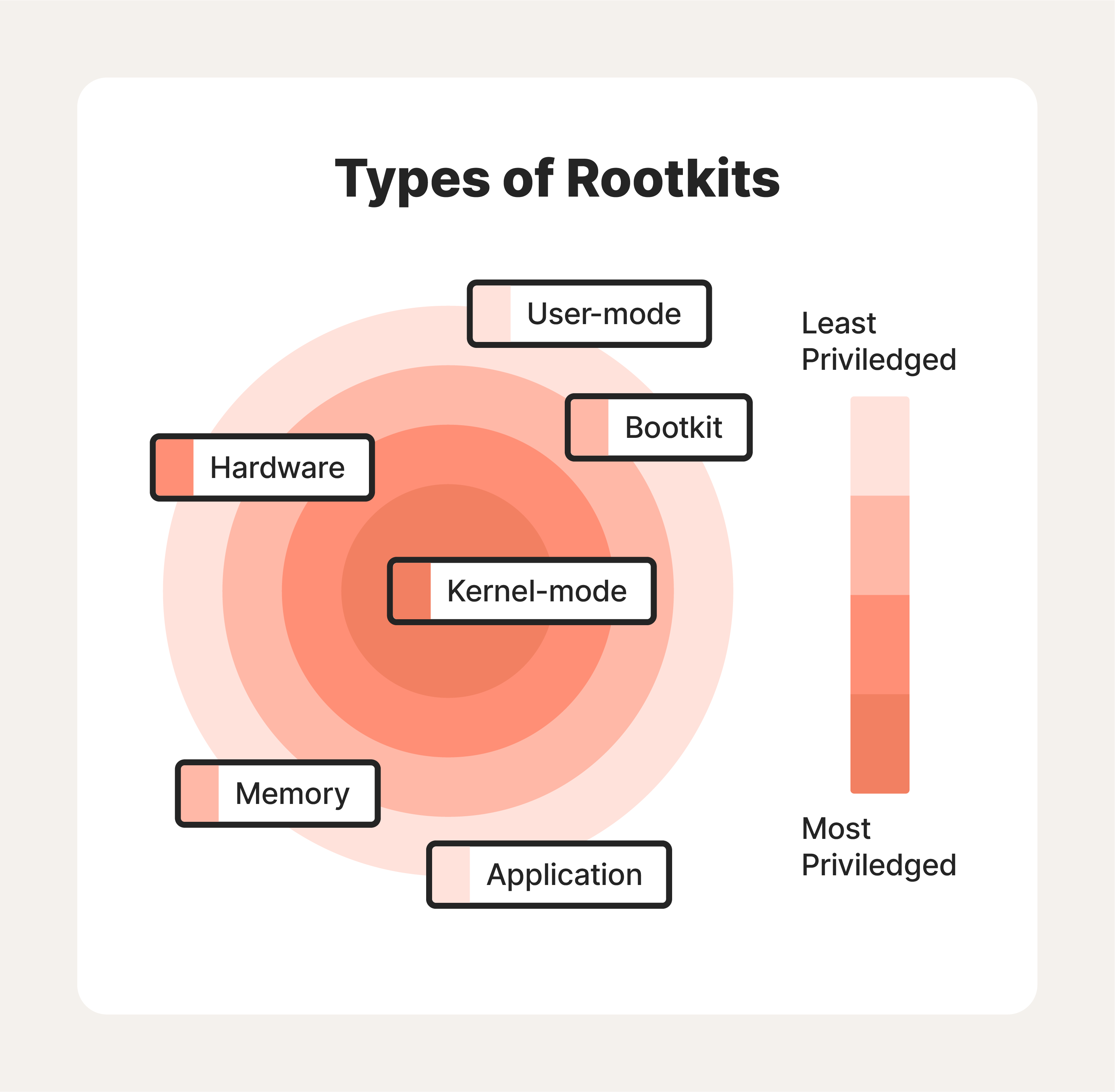

Các loại Rootkit phổ biến và đặc điểm

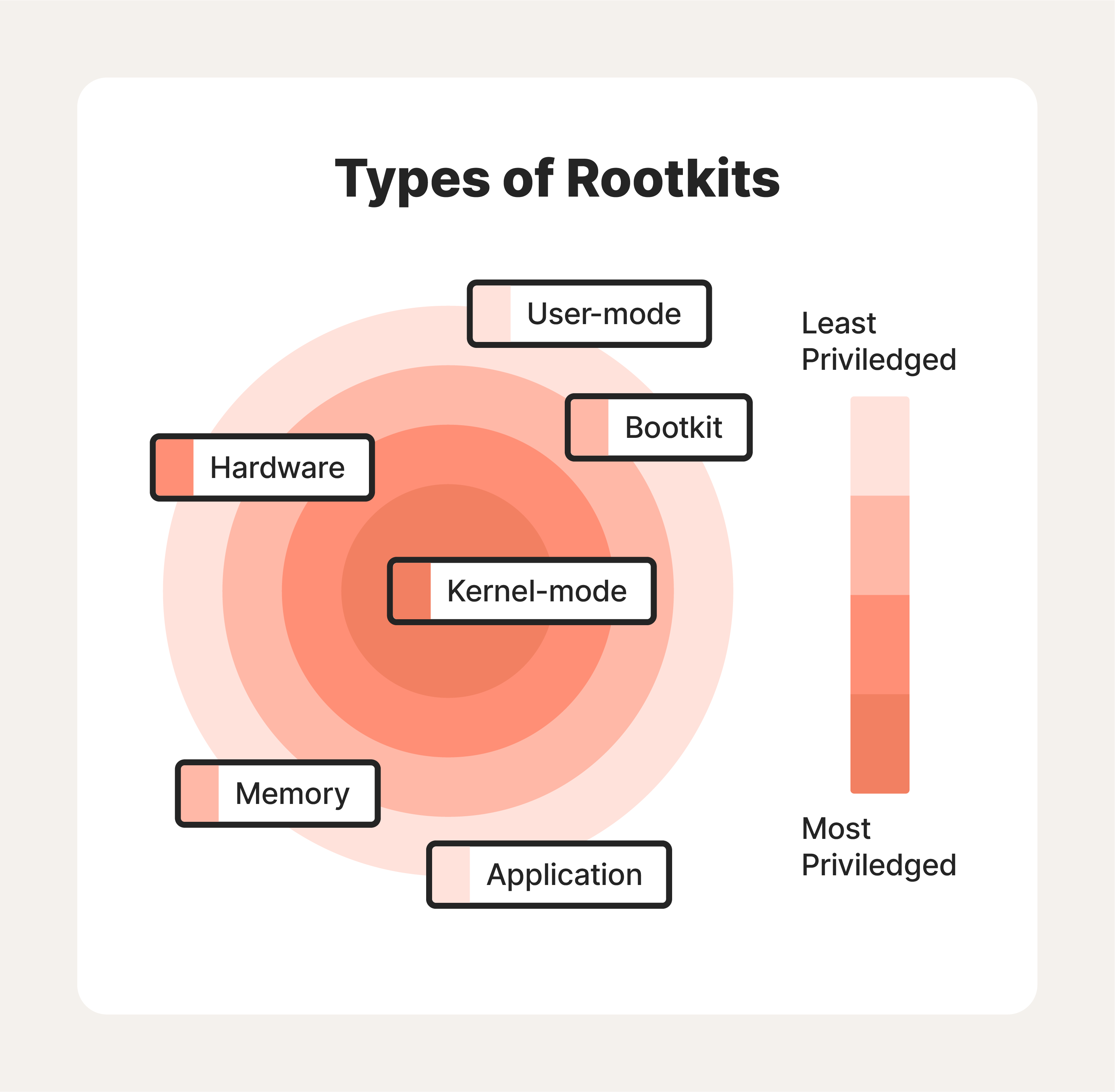

Rootkit không chỉ có một loại duy nhất. Chúng được phân loại dựa trên cấp độ mà chúng lây nhiễm và hoạt động trong hệ thống. Mỗi loại có đặc điểm và mức độ nguy hiểm khác nhau.

Rootkit cấp kernel (Kernel Rootkit)

Đây là loại rootkit nguy hiểm và mạnh mẽ nhất. Chúng hoạt động ở cấp độ nhân (kernel) của hệ điều hành, tức là tầng sâu nhất và có quyền kiểm soát cao nhất. Vì hoạt động cùng cấp với các thành phần cốt lõi của hệ thống, kernel rootkit có thể sửa đổi cấu trúc dữ liệu của chính hệ điều hành. Điều này cho phép chúng che giấu mọi dấu vết một cách hoàn hảo.

Kernel rootkit có thể ẩn các tệp tin, tiến trình, kết nối mạng và thậm chí cả sự tồn tại của chính nó. Chúng cực kỳ khó phát hiện vì các phần mềm bảo mật thông thường chạy ở chế độ người dùng (user mode) sẽ bị chúng qua mặt dễ dàng. Việc loại bỏ kernel rootkit cũng vô cùng phức tạp, đôi khi cách duy nhất và an toàn nhất là cài đặt lại toàn bộ hệ điều hành.

Rootkit cấp user (User-mode Rootkit)

User-mode rootkit, hay còn gọi là application rootkit, hoạt động ở chế độ người dùng, cùng cấp với các ứng dụng thông thường. Chúng không can thiệp trực tiếp vào nhân hệ điều hành mà thay vào đó, chúng sửa đổi hành vi của các ứng dụng hoặc thay thế các tệp tin thực thi bằng phiên bản độc hại. Ví dụ, chúng có thể thay thế các thư viện (DLLs trên Windows) mà các chương trình như Task Manager hay File Explorer sử dụng.

Khi một chương trình hợp pháp gọi đến thư viện đã bị sửa đổi này, rootkit sẽ chặn lời gọi và trả về kết quả đã được lọc để che giấu hoạt động độc hại. Mặc dù dễ phát hiện và loại bỏ hơn so với kernel rootkit, chúng vẫn rất nguy hiểm vì có thể ghi lại thao tác phím, đánh cắp mật khẩu và dữ liệu từ các ứng dụng cụ thể.

Các loại rootkit khác (Rootkit firmware, Bootkit, etc.)

Ngoài hai loại phổ biến trên, còn có một số loại rootkit khác với mức độ tinh vi ngày càng cao:

- Bootkit: Đây là một biến thể của rootkit, lây nhiễm vào quá trình khởi động của máy tính, chẳng hạn như Master Boot Record (MBR) hoặc Volume Boot Record (VBR). Bootkit sẽ được thực thi ngay cả trước khi hệ điều hành được tải lên, cho phép nó kiểm soát toàn bộ quá trình khởi động và vô hiệu hóa các cơ chế bảo mật từ sớm.

- Rootkit firmware/hardware: Đây là loại rootkit đáng sợ nhất, chúng lây nhiễm trực tiếp vào firmware của các thiết bị phần cứng như BIOS/UEFI trên bo mạch chủ, card mạng hoặc ổ cứng. Vì firmware nằm ngoài hệ điều hành, rootkit loại này có thể tồn tại ngay cả khi bạn cài đặt lại Windows hay định dạng lại ổ cứng. Chúng cực kỳ khó phát hiện và gần như không thể loại bỏ nếu không có công cụ chuyên dụng hoặc thay thế phần cứng.

Tác hại và mối nguy hiểm do Rootkit gây ra

Sự hiện diện của rootkit trên hệ thống mang lại những hậu quả vô cùng nghiêm trọng, từ việc mất mát dữ liệu cá nhân cho đến hư hỏng hoàn toàn hệ thống.

Đánh cắp thông tin nhạy cảm

Một trong những mục tiêu chính của tin tặc khi sử dụng rootkit là để đánh cắp thông tin. Do khả năng ẩn mình và kiểm soát hệ thống ở mức độ sâu, rootkit tạo ra một môi trường lý tưởng để triển khai các phần mềm gián điệp khác mà không bị phát hiện.

Nó có thể cài đặt keylogger để ghi lại mọi thứ bạn gõ, bao gồm mật khẩu email, tài khoản ngân hàng trực tuyến, số thẻ tín dụng và các thông tin đăng nhập quan trọng khác. Hacker cũng có thể sử dụng rootkit để truy cập, sao chép và gửi các tệp tin nhạy cảm trên máy tính của bạn về máy chủ của chúng. Thậm chí, chúng có thể bật webcam và microphone để theo dõi bạn một cách lén lút. Hậu quả là bạn có thể bị mất tiền, bị đánh cắp danh tính hoặc bị tống tiền bằng chính những dữ liệu riêng tư của mình.

Gây mất ổn định và thiệt hại hệ thống

Bên cạnh việc đánh cắp dữ liệu, rootkit còn gây ra những thiệt hại trực tiếp đến hệ thống máy tính. Việc can thiệp sâu vào các thành phần cốt lõi của hệ điều hành có thể gây ra xung đột, dẫn đến tình trạng máy hoạt động chậm chạp, thường xuyên bị treo hoặc gặp lỗi màn hình xanh (Blue Screen of Death).

Nguy hiểm hơn, rootkit cung cấp cho hacker một “cửa hậu” (backdoor là gì) để toàn quyền kiểm soát máy tính của bạn từ xa. Kẻ tấn công có thể sử dụng máy tính của bạn như một công cụ để thực hiện các hành vi bất hợp pháp khác. Ví dụ, máy tính của bạn có thể bị biến thành một phần của mạng botnet là gì để tấn công từ chối dịch vụ (DDoS là gì) vào các website lớn, hoặc bị dùng để gửi hàng loạt email lừa đảo và thư rác. Về lâu dài, rootkit có thể phá hỏng hệ điều hành đến mức không thể phục hồi, buộc bạn phải cài đặt lại toàn bộ hệ thống và mất hết dữ liệu nếu không có bản sao lưu.

Các phương pháp phát hiện Rootkit trên hệ thống

Phát hiện rootkit là một công việc khó khăn, nhưng không phải là không thể. Cần kết hợp cả công cụ chuyên dụng và việc giám sát hành vi hệ thống để tăng khả năng tìm ra kẻ xâm nhập giấu mặt này.

Sử dụng phần mềm quét chuyên dụng

Vì rootkit được thiết kế để qua mặt các phần mềm diệt virus thông thường, bạn cần đến các công cụ chống rootkit chuyên dụng. Những công cụ này được lập trình để tìm kiếm các dấu hiệu đặc trưng của rootkit mà các chương trình khác có thể bỏ qua. Chúng thường hoạt động bằng cách so sánh chéo thông tin. Ví dụ, chúng so sánh danh sách tệp tin trên ổ đĩa với danh sách mà kernel của hệ điều hành báo cáo. Bất kỳ sự khác biệt nào cũng là một dấu hiệu đáng ngờ.

Một số công cụ quét rootkit phổ biến và hiệu quả bao gồm:

- Malwarebytes Anti-Rootkit: Một công cụ mạnh mẽ và miễn phí, chuyên tìm và diệt các rootkit cứng đầu.

- Kaspersky TDSSKiller: Rất hiệu quả trong việc phát hiện các bootkit và rootkit lây nhiễm vào MBR.

- Sophos Rootkit Detection Tool: Một công cụ uy tín khác giúp quét sâu vào hệ thống.

Để sử dụng, bạn chỉ cần tải về, chạy quét và làm theo hướng dẫn. Quá trình quét có thể mất nhiều thời gian vì nó cần phân tích sâu các thành phần hệ thống.

Phân tích lưu lượng mạng và hành vi bất thường

Bên cạnh việc dùng phần mềm, việc tự mình quan sát và phân tích các hành vi bất thường của hệ thống cũng là một phương pháp hiệu quả. Rootkit có thể che giấu tiến trình của nó, nhưng nó khó có thể che giấu hoàn toàn lưu lượng mạng mà nó tạo ra khi giao tiếp với máy chủ của hacker. Bạn có thể sử dụng các công cụ giám sát mạng để theo dõi các kết nối lạ, đặc biệt là các kết nối đến những địa chỉ IP không rõ ràng hoặc có lưu lượng dữ liệu bất thường.

Ngoài ra, hãy chú ý đến các dấu hiệu đáng ngờ khác:

- Các cài đặt hệ thống (như màn hình nền, trang chủ trình duyệt) tự động thay đổi.

- Phần mềm diệt virus hoặc tường lửa của bạn tự động bị vô hiệu hóa.

- Hiệu suất máy tính giảm đột ngột mà không rõ nguyên nhân.

- Các cửa sổ lạ tự động bật lên hoặc trình duyệt bị chuyển hướng đến các trang web không mong muốn.

Khi thấy những dấu hiệu này, bạn nên thực hiện quét hệ thống bằng công cụ chuyên dụng ngay lập tức.

Cách phòng ngừa và ngăn chặn Rootkit hiệu quả

Phòng bệnh hơn chữa bệnh. Việc chủ động áp dụng các biện pháp bảo mật sẽ giúp bạn giảm thiểu đáng kể nguy cơ bị rootkit tấn công. Dưới đây là những chiến lược quan trọng nhất.

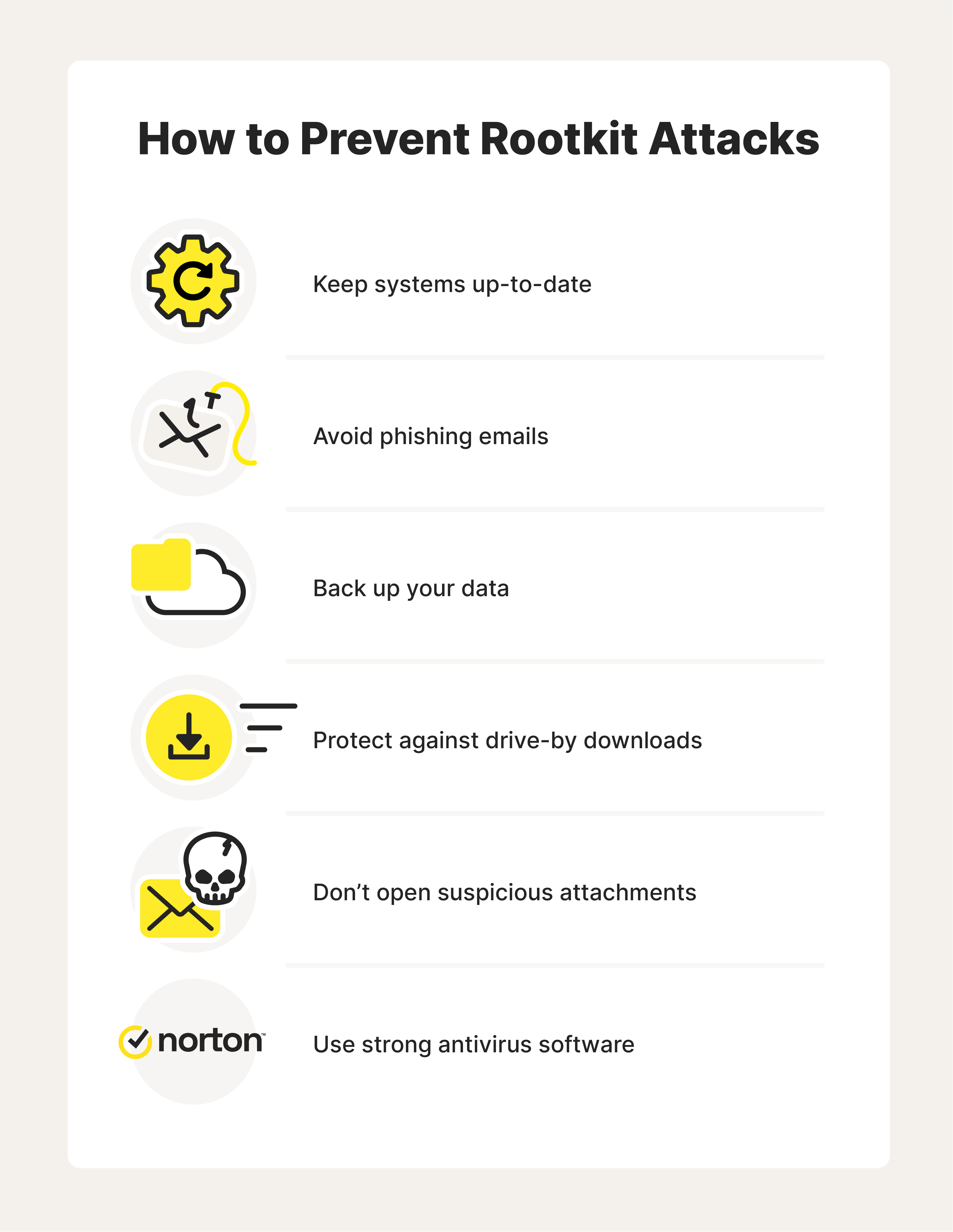

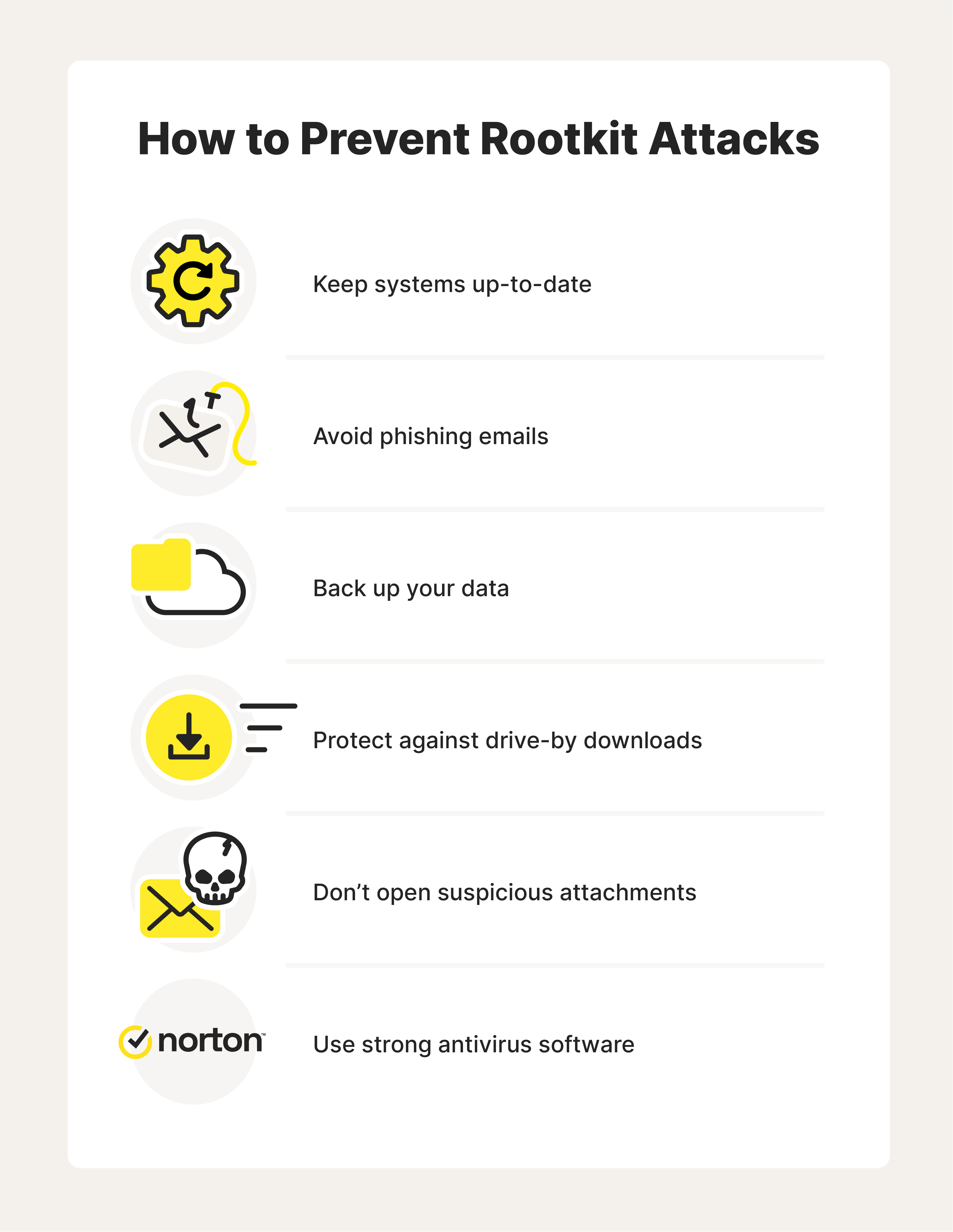

- Cập nhật hệ điều hành và phần mềm thường xuyên: Đây là tuyến phòng thủ đầu tiên và quan trọng nhất. Tin tặc thường khai thác các lỗ hổng bảo mật đã được biết đến nhưng chưa được vá. Việc bật tính năng tự động cập nhật cho Windows, macOS và các phần mềm quan trọng như trình duyệt web, Adobe Reader sẽ giúp đóng lại các cửa ngõ tấn công này.

- Sử dụng phần mềm bảo mật đa lớp: Đừng chỉ dựa vào một phần mềm diệt virus duy nhất. Hãy trang bị một bộ công cụ bảo mật toàn diện (Internet Security Suite) bao gồm tường lửa (firewall là gì), chống phần mềm độc hại, và tính năng phát hiện hành vi đáng ngờ. Tường lửa sẽ giúp giám sát và chặn các kết nối mạng trái phép.

- Thận trọng với phần mềm không rõ nguồn gốc: Một trong những con đường lây nhiễm rootkit phổ biến nhất là thông qua các phần mềm crack, lậu hoặc tải từ các trang web không đáng tin cậy. Luôn tải phần mềm từ trang chủ của nhà phát triển và tránh cài đặt các ứng dụng yêu cầu quyền quản trị một cách không cần thiết.

- Hạn chế sử dụng tài khoản quản trị (Admin): Đối với các công việc hàng ngày như lướt web, soạn thảo văn bản, hãy sử dụng một tài khoản người dùng tiêu chuẩn (Standard User). Tài khoản này có quyền hạn chế hơn, khiến mã độc khó có thể tự cài đặt và can thiệp sâu vào hệ thống nếu bị lây nhiễm. Chỉ sử dụng tài khoản Admin khi cần cài đặt phần mềm hoặc thay đổi cài đặt hệ thống.

- Thực hiện sao lưu dữ liệu định kỳ: Trong trường hợp xấu nhất, nếu hệ thống bị nhiễm rootkit nặng và không thể làm sạch, việc cài đặt lại hệ điều hành là giải pháp cuối cùng. Một bản sao lưu dữ liệu thường xuyên sẽ là cứu cánh giúp bạn khôi phục lại các tệp tin quan trọng một cách nhanh chóng mà không bị mất mát.

Common Issues/Troubleshooting

Ngay cả khi đã cẩn thận, bạn vẫn có thể gặp phải các vấn đề liên quan đến rootkit. Hiểu rõ các sự cố phổ biến và cách khắc phục sẽ giúp bạn xử lý tình huống tốt hơn.

Rootkit khó phát hiện gây trì hoãn xử lý

Một trong những vấn đề lớn nhất với rootkit là chúng cực kỳ giỏi lẩn trốn. Bạn có thể cảm thấy máy tính có vấn đề nhưng các phần mềm diệt virus thông thường lại không tìm thấy gì.

- Nguyên nhân: Như đã đề cập, rootkit, đặc biệt là loại kernel mode, có khả năng can thiệp vào hệ điều hành để che giấu chính nó. Chúng làm cho các công cụ bảo mật “bị mù”, không thể nhìn thấy các tệp tin hay tiến trình độc hại.

- Giải pháp: Đừng chỉ dựa vào một công cụ duy nhất. Hãy kết hợp nhiều phương pháp. Đầu tiên, hãy sử dụng các phần mềm chống rootkit chuyên dụng như Malwarebytes Anti-Rootkit hoặc Kaspersky TDSSKiller. Tiếp theo, hãy thử phương pháp quét ngoại tuyến (offline scan) bằng cách khởi động máy tính từ một USB hoặc đĩa CD cứu hộ sạch. Việc này ngăn không cho rootkit trên ổ cứng được kích hoạt, giúp phần mềm quét dễ dàng phát hiện ra nó hơn. Trong những trường hợp phức tạp, việc nhờ đến sự trợ giúp của chuyên gia bảo mật là cần thiết.

Hệ thống bị nhiễm rootkit sau khi cài đặt phần mềm không rõ nguồn gốc

Đây là kịch bản lây nhiễm rất phổ biến, đặc biệt với những người dùng có thói quen tải phần mềm lậu hoặc các tiện ích miễn phí từ các trang web không chính thống.

- Nguyên nhân: Các phần mềm crack thường đi kèm với các mã độc được “gói” bên trong trình cài đặt. Khi bạn chạy file cài đặt và cấp quyền quản trị cho nó, bạn đã vô tình mở đường cho rootkit xâm nhập vào hệ thống. Các lỗ hổng bảo mật chưa được vá trên hệ điều hành cũng là một nguyên nhân khác.

- Giải pháp: Nguyên tắc vàng là “phòng bệnh hơn chữa bệnh”. Hãy xây dựng thói quen chỉ tải phần mềm từ trang web chính thức của nhà sản xuất. Trước khi cài đặt bất kỳ ứng dụng nào, hãy dùng phần mềm diệt virus uy tín để quét tệp tin đó. Nếu hệ thống đã bị nhiễm, cách an toàn nhất thường là ngắt kết nối Internet, sao lưu dữ liệu quan trọng (chỉ sao lưu các tệp cá nhân như tài liệu, hình ảnh, tránh sao lưu các tệp chương trình), sau đó định dạng lại hoàn toàn ổ đĩa và cài đặt lại hệ điều hành từ một nguồn sạch (ví dụ như USB cài Windows tạo từ công cụ chính thức của Microsoft).

Best Practices

Để giữ cho hệ thống của bạn luôn an toàn trước rootkit và các mối đe dọa khác, hãy biến những thói quen tốt sau đây thành một phần không thể thiếu trong quá trình sử dụng máy tính.

- Luôn cập nhật: Bật tính năng tự động cập nhật cho hệ điều hành (Windows, macOS) và tất cả các phần mềm bạn sử dụng, đặc biệt là trình duyệt web và các plugin của nó. Đây là cách đơn giản nhất để vá các lỗ hổng bảo mật.

- Sử dụng mật khẩu mạnh và xác thực đa yếu tố (MFA): Đặt mật khẩu phức tạp, kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt. Quan trọng hơn, hãy kích hoạt xác thực hai yếu tố (2fa là gì) cho các tài khoản quan trọng như email, mạng xã hội, và ngân hàng. Điều này tạo thêm một lớp bảo vệ vững chắc.

- Cảnh giác với email và liên kết lạ: Không bao giờ mở tệp đính kèm hoặc nhấp vào liên kết trong các email mà bạn không tin tưởng, ngay cả khi nó có vẻ đến từ một người quen. Đây là phương thức tấn công lừa đảo (phishing email là gì) rất phổ biến.

- Quét hệ thống định kỳ: Đừng đợi đến khi máy có dấu hiệu lạ mới quét. Hãy lên lịch cho phần mềm bảo mật của bạn tự động quét toàn bộ hệ thống hàng tuần. Ngoài ra, hãy sử dụng các công cụ chống rootkit chuyên dụng để kiểm tra định kỳ mỗi tháng một lần.

- Áp dụng nguyên tắc đặc quyền tối thiểu: Không sử dụng tài khoản có quyền quản trị (Administrator) cho các hoạt động hàng ngày. Hãy tạo một tài khoản người dùng tiêu chuẩn (Standard User) để lướt web, làm việc. Điều này giới hạn thiệt hại nếu máy tính của bạn bị nhiễm mã độc.

Conclusion

Qua bài viết này, chúng ta đã cùng nhau khám phá một trong những mối đe dọa tinh vi nhất trong thế giới an ninh mạng. Key takeaway quan trọng nhất cần nhớ là: Rootkit là một kẻ thù giấu mặt cực kỳ nguy hiểm, có khả năng kiểm soát hoàn toàn hệ thống của bạn từ sâu bên trong. Tuy nhiên, chúng không phải là bất khả chiến bại. Bằng cách hiểu rõ cách thức hoạt động, trang bị các công cụ phù hợp và tuân thủ các nguyên tắc bảo mật cơ bản, bạn hoàn toàn có thể phòng tránh và bảo vệ hiệu quả cho dữ liệu và máy tính của mình.

Đừng chờ đợi cho đến khi quá muộn. An toàn thông tin là một hành trình liên tục chứ không phải là một điểm đến. Ngay bây giờ, hãy dành chút thời gian để kiểm tra lại hệ thống của bạn, cập nhật phần mềm và rà soát lại các thói quen sử dụng máy tính hàng ngày. Tham khảo các công cụ phát hiện rootkit đã được giới thiệu trong bài và bắt đầu xây dựng một pháo đài bảo mật vững chắc hơn cho thế giới số của bạn.