Chắc hẳn, việc bảo vệ máy chủ luôn là ưu tiên hàng đầu của bất kỳ nhà quản trị website nào. Bạn có đang lo lắng về việc mật khẩu quản trị của mình có đủ mạnh để chống lại các cuộc tấn công? Trong thế giới số ngày nay, việc chỉ dựa vào mật khẩu truyền thống không còn là một giải pháp an toàn tuyệt đối. Các phương thức tấn công như Brute Force ngày càng tinh vi, khiến cho những mật khẩu dù phức tạp đến đâu cũng có nguy cơ bị bẻ khóa. Đây chính là lúc khóa SSH (SSH Key) phát huy vai trò như một người vệ sĩ đắc lực, mang đến một lớp bảo mật vượt trội và đáng tin cậy hơn hẳn. Trong bài viết này, Bùi Mạnh Đức sẽ hướng dẫn bạn chi tiết từng bước để tạo, cài đặt và sử dụng khóa SSH trên tài khoản user DirectAdmin, giúp bạn quản trị máy chủ một cách an toàn và chuyên nghiệp hơn.

Giới thiệu về khóa SSH và vai trò trong bảo mật

Vậy khóa SSH là gì và tại sao nó lại quan trọng đến vậy? Hãy tưởng tượng khóa SSH như một cặp chìa khóa kỹ thuật số không thể sao chép. Cặp khóa này bao gồm một khóa công khai (public key) và một khóa riêng tư (private key). Khóa công khai giống như một ổ khóa bạn lắp trên cửa máy chủ của mình, bạn có thể chia sẻ nó một cách an toàn. Trong khi đó, khóa riêng tư là chiếc chìa khóa duy nhất có thể mở được ổ khóa đó và bạn phải giữ nó tuyệt đối bí mật. Khi bạn muốn truy cập vào máy chủ, hệ thống sẽ kiểm tra xem chiếc chìa khóa riêng tư của bạn có khớp với ổ khóa công khai trên đó hay không.

Việc sử dụng mật khẩu truyền thống tiềm ẩn rất nhiều rủi ro. Mật khẩu có thể bị dò ra bằng các cuộc tấn công mạng brute-force, bị đánh cắp qua phần mềm độc hại hoặc bị lộ trong các vụ rò rỉ dữ liệu. Ngược lại, khóa SSH gần như không thể bị bẻ khóa bằng các phương pháp thông thường. Độ dài và độ phức tạp của chúng vượt xa bất kỳ mật khẩu nào mà con người có thể nhớ được. Điều này mang lại một giải pháp bảo mật vượt trội, đặc biệt khi áp dụng trên các bảng điều khiển quản trị mạnh mẽ như DirectAdmin. Trong bài viết này, chúng ta sẽ cùng nhau đi qua các bước từ việc tạo cặp khóa SSH trên máy tính cá nhân, cài đặt khóa công khai vào DirectAdmin, cấu hình đăng nhập không cần mật khẩu và xử lý các sự cố thường gặp.

Cách tạo khóa SSH trên máy client

Để bắt đầu hành trình nâng cao bảo mật, việc đầu tiên chúng ta cần làm là tạo ra cặp khóa SSH ngay trên máy tính của mình. Quá trình này khá đơn giản và có thể thực hiện trên mọi hệ điều hành phổ biến.

Chuẩn bị công cụ và môi trường tạo khóa

Tùy thuộc vào hệ điều hành bạn đang sử dụng, sẽ có những công cụ tạo khóa khác nhau. Tuy nhiên, chúng đều rất phổ biến và dễ tiếp cận.

- Trên Linux hoặc macOS: Hầu hết các hệ điều hành này đều được tích hợp sẵn công cụ ssh-keygen. Đây là một công cụ dòng lệnh mạnh mẽ và tiêu chuẩn để tạo các cặp khóa SSH. Bạn chỉ cần mở Terminal và gõ lệnh là có thể bắt đầu.

- Trên Windows: Đối với người dùng Windows, công cụ phổ biến và được khuyên dùng nhất là PuTTYgen. Nó là một phần của bộ công cụ PuTTY, cung cấp một giao diện đồ họa trực quan giúp việc tạo và quản lý khóa trở nên dễ dàng hơn bao giờ hết. Bạn có thể tải về bộ cài đặt PuTTY, trong đó đã bao gồm PuTTYgen.

Việc chuẩn bị sẵn sàng các công cụ này là bước đệm quan trọng để đảm bảo quá trình tạo khóa diễn ra suôn sẻ.

Hướng dẫn từng bước tạo cặp khóa SSH

Bây giờ, hãy cùng đi vào chi tiết cách tạo cặp khóa trên từng hệ điều hành.

Đối với người dùng Linux/macOS:

Bạn mở ứng dụng Terminal và gõ lệnh sau:ssh-keygen -t rsa -b 4096

Lệnh này sẽ yêu cầu hệ thống tạo một cặp khóa theo thuật toán RSA với độ dài 4096 bit, một mức độ bảo mật rất cao. Hệ thống sẽ hỏi bạn vị trí lưu file khóa và có muốn đặt passphrase (mật khẩu bảo vệ cho khóa riêng tư) hay không. Nếu bạn không thay đổi, khóa sẽ được lưu mặc định trong thư mục ~/.ssh/ với tên id_rsa (khóa riêng tư) và id_rsa.pub (khóa công khai).

Đối với người dùng Windows sử dụng PuTTYgen:

- Mở ứng dụng PuTTYgen.

- Trong phần “Parameters”, hãy chắc chắn bạn đã chọn “RSA” và đặt số bits là “4096”.

- Nhấn nút “Generate”. Chương trình sẽ yêu cầu bạn di chuyển chuột ngẫu nhiên trong một vùng trống để tạo ra sự ngẫu nhiên cần thiết cho việc sinh khóa.

- Sau khi hoàn tất, khóa công khai sẽ xuất hiện trong hộp văn bản. Bạn cũng nên đặt một “Key passphrase” để tăng cường bảo mật cho khóa riêng tư.

- Nhấn “Save public key” để lưu khóa công khai (ví dụ:

mypublickey.pub) và “Save private key” để lưu khóa riêng tư (ví dụ:myprivatekey.ppk).

Điều quan trọng nhất cần ghi nhớ là phải bảo vệ file khóa riêng tư một cách cẩn mật. Hãy xem nó như chìa khóa nhà của bạn, tuyệt đối không được chia sẻ hay để lộ cho bất kỳ ai.

Hướng dẫn cài đặt khóa SSH vào tài khoản user trên DirectAdmin

Sau khi đã tạo thành công cặp khóa SSH trên máy tính cá nhân, bước tiếp theo là “lắp ổ khóa” – tức là cài đặt khóa công khai của bạn vào tài khoản người dùng trên DirectAdmin. Quá trình này cho phép máy chủ nhận diện và xác thực bạn thông qua khóa SSH.

Đăng nhập vào DirectAdmin và tìm đến mục SSH Keys

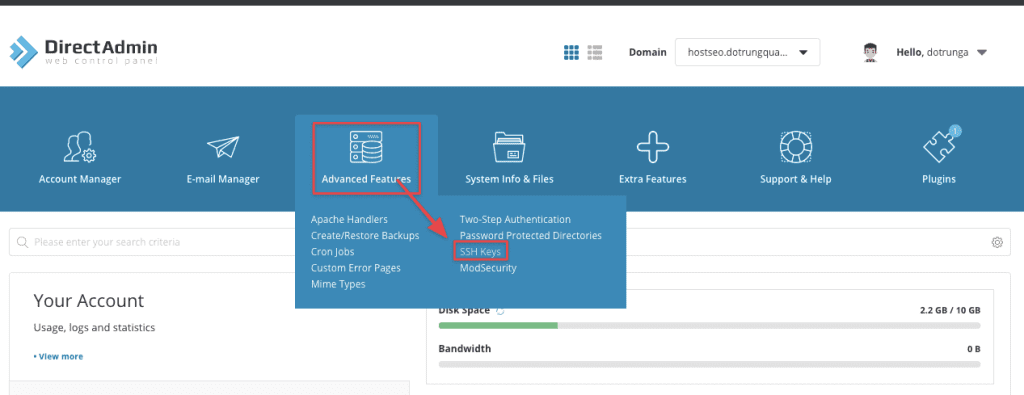

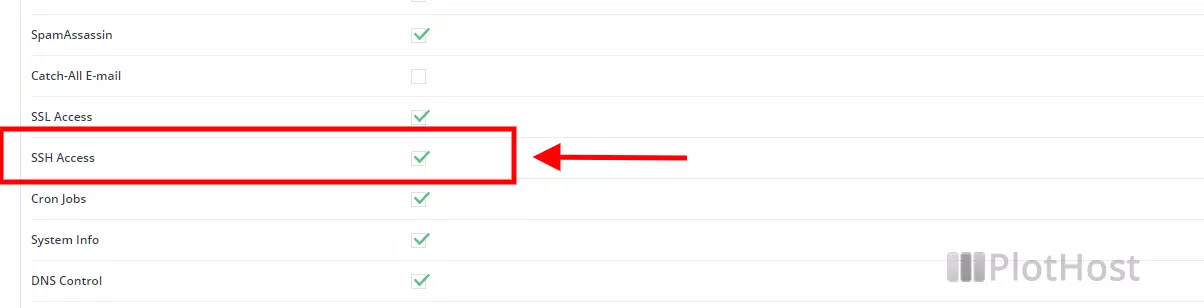

Đầu tiên, bạn cần đăng nhập vào tài khoản người dùng DirectAdmin của mình. Giao diện của DirectAdmin có thể khác nhau tùy thuộc vào nhà cung cấp hosting và phiên bản, nhưng nhìn chung các chức năng cốt lõi vẫn được giữ nguyên.

Sau khi đăng nhập thành công, hãy tìm đến khu vực quản lý các tính năng nâng cao. Thông thường, bạn sẽ tìm thấy mục có tên là “SSH Keys” hoặc “Quản lý khóa SSH”. Mục này thường nằm trong phần “Advanced Features” hoặc “Your Account”. Nhấp vào biểu tượng này sẽ đưa bạn đến trang quản lý, nơi bạn có thể thêm, xóa và xem các khóa SSH đã được ủy quyền cho tài khoản của mình. Đây là trung tâm điều khiển cho việc xác thực hai yếu tố không mật khẩu của bạn.

Thêm khóa công khai vào tài khoản user

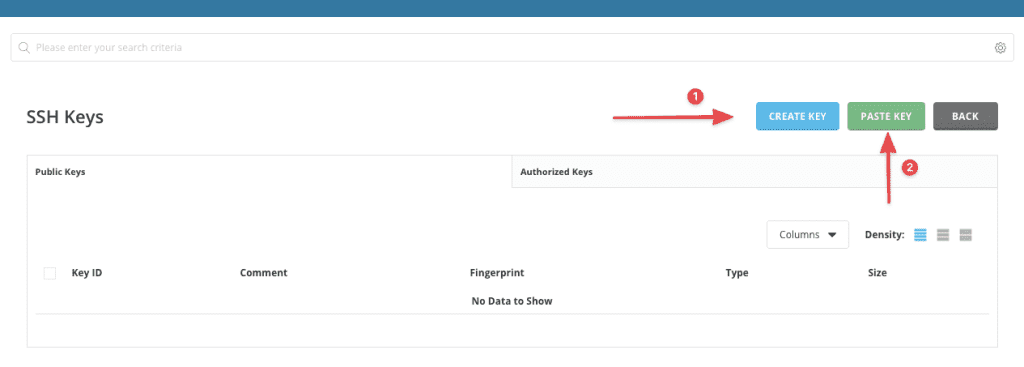

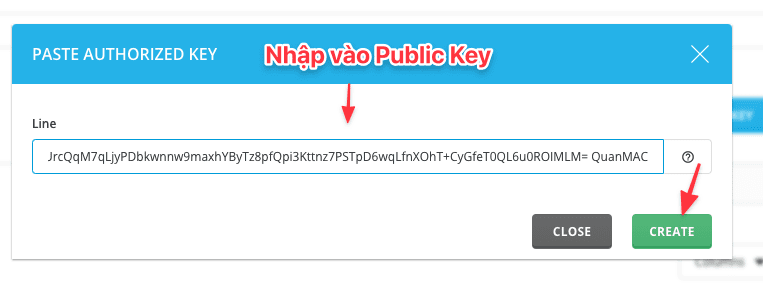

Tại trang quản lý SSH Keys, bạn sẽ thấy một giao diện cho phép dán nội dung khóa công khai vào. Đây là lúc bạn sử dụng file khóa công khai đã tạo ở bước trước.

- Lấy nội dung khóa công khai: Mở file khóa công khai (

id_rsa.pubtrên Linux/macOS hoặc file bạn đã lưu từ PuTTYgen trên Windows) bằng một trình soạn thảo văn bản như Notepad, Sublime Text, hoặc dùng lệnhcat ~/.ssh/id_rsa.pubtrong Terminal. - Sao chép toàn bộ nội dung: Hãy chắc chắn rằng bạn đã sao chép toàn bộ nội dung của file, bắt đầu từ “ssh-rsa” cho đến phần cuối cùng, không bỏ sót bất kỳ ký tự nào và không thêm bất kỳ khoảng trắng hay dòng trống nào.

- Dán vào DirectAdmin: Quay trở lại giao diện DirectAdmin, dán nội dung khóa công khai vào ô văn bản có tiêu đề như “Paste your public key here”.

- Thêm và xác nhận: Sau khi dán, bạn có thể đặt một tên gợi nhớ cho khóa trong phần “Comment” (ví dụ: “Máy tính làm việc của tôi”). Cuối cùng, nhấn nút “Add Key” hoặc “Authorize” để lưu lại.

Hệ thống sẽ xác nhận và hiển thị khóa của bạn trong danh sách các khóa đã được ủy quyền. Bây giờ, máy chủ DirectAdmin của bạn đã sẵn sàng để nhận kết nối từ máy tính của bạn thông qua SSH key.

Cách cấu hình để đăng nhập không dùng mật khẩu với SSH key

Việc cài đặt khóa công khai lên máy chủ chỉ là một nửa chặng đường. Để thực sự trải nghiệm sự tiện lợi và bảo mật của việc đăng nhập không cần mật khẩu, bạn cần cấu hình máy tính cá nhân (client) của mình để nó tự động sử dụng khóa riêng tư tương ứng khi kết nối.

Cấu hình trên máy client để sử dụng SSH key tự động đăng nhập

Trên các hệ điều hành Linux và macOS, việc cấu hình này được thực hiện thông qua một tệp tin đặc biệt là ~/.ssh/config. Tệp tin này cho phép bạn tạo ra các “lối tắt” và quy tắc kết nối cho các máy chủ khác nhau.

Đầu tiên, hãy đảm bảo quyền truy cập của thư mục .ssh và các file bên trong được thiết lập đúng cách để đảm bảo an toàn. Sử dụng các lệnh sau trong Terminal:chmod 700 ~/.sshchmod 600 ~/.ssh/configchmod 600 ~/.ssh/id_rsa

Tiếp theo, mở tệp ~/.ssh/config bằng một trình soạn thảo văn bản và thêm vào một đoạn cấu hình tương tự như sau:Host ten_may_chu_da

HostName dia_chi_ip_hoac_ten_mien

User ten_dang_nhap_directadmin

IdentityFile ~/.ssh/id_rsa

Trong đó:

ten_may_chu_da: Là một tên gợi nhớ do bạn tự đặt để dễ dàng kết nối.dia_chi_ip_hoac_ten_mien: Là địa chỉ IP hoặc tên miền của máy chủ DirectAdmin.ten_dang_nhap_directadmin: Là username của bạn trên DirectAdmin.IdentityFile: Là đường dẫn đến file khóa riêng tư của bạn.

Lưu tệp tin lại. Cấu hình này ra lệnh cho client SSH rằng mỗi khi bạn kết nối đến ten_may_chu_da, nó sẽ tự động sử dụng username và khóa riêng tư đã được chỉ định.

Kiểm tra và xác thực kết nối không mật khẩu

Sau khi đã hoàn tất việc cấu hình, đây là lúc để kiểm tra thành quả. Mở Terminal (hoặc PuTTY trên Windows) và thực hiện kết nối bằng lệnh đơn giản sau:ssh ten_may_chu_da

Nếu mọi thứ được cấu hình chính xác, bạn sẽ được đăng nhập thẳng vào máy chủ mà không cần phải nhập mật khẩu. Lần đầu tiên kết nối, hệ thống có thể hỏi bạn để xác nhận dấu vân tay (fingerprint) của máy chủ, hãy nhập “yes” để tiếp tục.

- Kết quả thành công: Bạn sẽ thấy dòng chào mừng từ máy chủ và dấu nhắc lệnh sẵn sàng để bạn làm việc. Điều này xác nhận rằng cặp khóa đã hoạt động hoàn hảo.

- Kết quả thất bại: Nếu hệ thống vẫn yêu cầu nhập mật khẩu, điều đó có nghĩa là có một lỗi nào đó trong quá trình cấu hình. Các nguyên nhân phổ biến có thể là: sai quyền truy cập file, dán sai hoặc thiếu nội dung khóa công khai trên DirectAdmin, hoặc cấu hình sai trong tệp

~/.ssh/config. Hãy kiểm tra lại từng bước một cách cẩn thận.

Lợi ích khi sử dụng SSH key trong quản trị DirectAdmin

Việc chuyển từ xác thực bằng mật khẩu sang sử dụng khóa SSH không chỉ là một thay đổi về kỹ thuật, mà còn là một bước tiến lớn trong việc nâng cao hiệu quả và an toàn trong quản trị hệ thống. Dưới đây là những lợi ích rõ rệt mà phương pháp này mang lại.

Đầu tiên và quan trọng nhất là tăng cường bảo mật. Khóa SSH có độ dài hàng nghìn bit, khiến cho việc tấn công brute-force (thử mật khẩu liên tục) trở nên bất khả thi. Kẻ tấn công không thể dò ra khóa riêng tư của bạn, trong khi mật khẩu dù phức tạp đến đâu vẫn có nguy cơ bị bẻ khóa theo thời gian. Điều này giúp bảo vệ máy chủ của bạn khỏi các truy cập trái phép một cách vững chắc.

Thứ hai, đó là sự tiện lợi và nhanh chóng. Thay vì phải gõ lại những mật khẩu dài và phức tạp mỗi lần đăng nhập, bạn chỉ cần một lệnh duy nhất. Điều này đặc biệt hữu ích cho các nhà quản trị hệ thống phải thường xuyên truy cập vào nhiều máy chủ khác nhau. Việc này không chỉ tiết kiệm thời gian mà còn giảm thiểu nguy cơ bị lộ mật khẩu do bị theo dõi khi gõ phím (keylogger).

Thứ ba, đây là một phương pháp phù hợp với quản trị hệ thống chuyên nghiệp. Trong môi trường doanh nghiệp, việc quản lý truy cập của nhiều người dùng đến nhiều máy chủ là một bài toán phức tạp. Sử dụng khóa SSH cho phép quản trị viên dễ dàng cấp và thu hồi quyền truy cập một cách an toàn mà không cần phải chia sẻ hay thay đổi mật khẩu chung.

Cuối cùng, khóa SSH là nền tảng cho việc tự động hóa công việc và quy trình DevOps. Các tập lệnh (scripts) tự động, các quy trình CI/CD (Tích hợp liên tục/Triển khai liên tục) và các công cụ quản lý cấu hình đều cần phương thức xác thực không cần tương tác của con người. Khóa SSH chính là chìa khóa để các hệ thống này có thể giao tiếp và làm việc với nhau một cách an toàn và tự động.

Các lưu ý và xử lý sự cố thường gặp khi sử dụng SSH key

Mặc dù việc thiết lập khóa SSH khá đơn giản, đôi khi bạn vẫn có thể gặp phải một số sự cố. Hiểu rõ các vấn đề phổ biến và cách khắc phục sẽ giúp bạn tiết kiệm rất nhiều thời gian và công sức.

Không thể đăng nhập vì lỗi quyền truy cập file khóa hoặc thư mục .ssh

Đây là lỗi phổ biến nhất, đặc biệt trên các hệ điều hành dựa trên Linux. Máy chủ SSH có một cơ chế bảo mật nghiêm ngặt, nó sẽ từ chối kết nối nếu phát hiện thư mục .ssh hoặc các file khóa của bạn có quyền truy cập quá rộng rãi (tức là cho phép người dùng khác xem hoặc chỉnh sửa).

Để khắc phục, bạn cần đảm bảo quyền truy cập được thiết lập chính xác. Trên máy chủ, thư mục .ssh của người dùng phải có quyền 700 (chỉ chủ sở hữu mới có quyền đọc, ghi, thực thi), và file authorized_keys bên trong phải có quyền 600 (chỉ chủ sở hữu có quyền đọc và ghi).

Trên máy client, quy tắc tương tự cũng được áp dụng: thư mục ~/.ssh nên có quyền 700 và file khóa riêng tư (id_rsa) phải có quyền 600. Bạn có thể sử dụng lệnh chmod để điều chỉnh lại các quyền này.

Khóa công khai không được nhận diện hoặc bị từ chối

Nếu máy chủ từ chối khóa của bạn mặc dù quyền truy cập đã đúng, nguyên nhân thường nằm ở chính nội dung của khóa công khai đã được thêm vào DirectAdmin.

- Kiểm tra nội dung khóa: Hãy đảm bảo rằng bạn đã sao chép và dán toàn bộ nội dung của khóa công khai. Một lỗi thường gặp là sao chép thiếu một vài ký tự ở đầu hoặc cuối, hoặc vô tình thêm vào các ký tự xuống dòng, khoảng trắng. Hãy mở lại file

.pubvà so sánh cẩn thận với nội dung đã lưu trên DirectAdmin. - Kiểm tra định dạng: Khóa công khai phải được lưu ở định dạng một dòng duy nhất, bắt đầu bằng

ssh-rsa(hoặc các thuật toán khác nhưecdsa-sha2-nistp256), theo sau là một chuỗi ký tự dài và cuối cùng là phần bình luận (comment). - Xử lý khi có nhiều khóa: Nếu bạn có nhiều khóa trong file

authorized_keys, hãy chắc chắn rằng mỗi khóa nằm trên một dòng riêng biệt. Bất kỳ sự sai lệch nào cũng có thể khiến file bị lỗi và không thể đọc được.

Bằng cách kiểm tra kỹ lưỡng các điểm trên, bạn có thể nhanh chóng xác định và giải quyết hầu hết các vấn đề liên quan đến việc đăng nhập bằng SSH key.

Những thực hành tốt khi sử dụng SSH key trên DirectAdmin

Việc sử dụng khóa SSH đã là một bước tiến lớn về bảo mật, nhưng để tối ưu hóa sự an toàn, bạn nên tuân thủ một số nguyên tắc và thực hành tốt sau đây.

- Luôn bảo vệ khóa riêng tư, không chia sẻ công khai: Đây là quy tắc vàng. Khóa riêng tư là danh tính số của bạn. Đừng bao giờ gửi nó qua email, tin nhắn, hoặc lưu trữ trên các dịch vụ đám mây không an toàn. Nếu khóa riêng tư bị lộ, kẻ gian sẽ có toàn quyền truy cập vào máy chủ của bạn.

- Sử dụng passphrase cho khóa riêng tư để tăng bảo mật: Khi tạo khóa, bạn nên thiết lập một passphrase. Đây là một lớp mật khẩu thứ hai để bảo vệ chính file khóa riêng tư. Ngay cả khi ai đó đánh cắp được file khóa của bạn, họ vẫn cần biết passphrase để có thể sử dụng nó. Điều này tạo thêm một rào cản quan trọng để bảo vệ bạn.

- Thường xuyên thay đổi và quản lý khóa hiệu quả: Trong môi trường doanh nghiệp hoặc khi có sự thay đổi về nhân sự, việc định kỳ thay đổi (xoay vòng) khóa SSH là rất cần thiết. Hãy xóa các khóa không còn sử dụng khỏi file

authorized_keystrên DirectAdmin để đảm bảo chỉ những người được ủy quyền mới có thể truy cập. - Không lưu mật khẩu trên client, chỉ dùng khóa thay thế: Sau khi đã cấu hình và sử dụng thành công khóa SSH, bạn nên xem xét việc vô hiệu hóa hoàn toàn phương thức đăng nhập bằng mật khẩu trên máy chủ. Điều này sẽ loại bỏ hoàn toàn nguy cơ bị tấn công brute-force. Tuy nhiên, hãy chắc chắn rằng bạn không làm mất khóa riêng tư của mình.

- Kiểm tra nhật ký đăng nhập để phát hiện truy cập bất thường: Thường xuyên kiểm tra các file log của máy chủ (ví dụ:

/var/log/securehoặc/var/log/auth.log) để theo dõi các hoạt động đăng nhập. Nếu phát hiện bất kỳ phishing hay truy cập đáng ngờ nào, bạn có thể hành động kịp thời để ngăn chặn.

Việc áp dụng những thực hành này sẽ giúp bạn xây dựng một hệ thống phòng thủ vững chắc, đảm bảo an toàn tối đa cho máy chủ DirectAdmin của mình.

Kết luận

Qua những hướng dẫn chi tiết trong bài viết, chúng ta có thể thấy rõ vai trò thiết yếu của khóa SSH trong việc củng cố bức tường thành bảo mật cho máy chủ DirectAdmin. Việc từ bỏ thói quen sử dụng mật khẩu truyền thống và chuyển sang phương thức xác thực hiện đại này không chỉ giúp bạn chống lại hiệu quả các cuộc tấn công mạng ngày càng tinh vi, mà còn mang lại sự tiện lợi và chuyên nghiệp trong quá trình quản trị hệ thống. Khóa SSH là một công cụ mạnh mẽ, giúp bạn tiết kiệm thời gian, tự động hóa công việc và quản lý truy cập một cách an toàn tuyệt đối.

An toàn hệ thống là một hành trình liên tục chứ không phải là một điểm đến. Việc áp dụng khóa SSH chính là một trong những bước đi quan trọng và hiệu quả nhất trên hành trình đó. Đừng chần chừ, hãy dành thời gian thực hành tạo và thêm khóa SSH vào tài khoản user DirectAdmin của bạn ngay hôm nay. Bằng cách đó, bạn không chỉ bảo vệ tài sản số của mình và khách hàng một cách tốt hơn mà còn trang bị cho mình một kỹ năng quản trị hệ thống chuyên nghiệp và cần thiết trong thời đại số. Chúc bạn thành công