Tấn công từ chối dịch vụ phân tán, hay còn gọi là DDoS là gì, đã và đang là một trong những mối đe dọa lớn nhất đối với sự ổn định của các dịch vụ trực tuyến. Trong kho vũ khí của tin tặc, có những công cụ trở nên phổ biến nhờ sự đơn giản nhưng hiệu quả, và Súng ion quỹ đạo cao (HOIC) chính là một ví dụ điển hình. Đây là công cụ được phát triển từ người tiền nhiệm Low Orbit Ion Cannon (LOIC), mang trong mình khả năng tạo ra các cuộc tấn công DDoS với quy mô lớn hơn và phức tạp hơn. Việc hiểu rõ về HOIC không chỉ dành cho các chuyên gia bảo mật mà còn cần thiết cho bất kỳ ai đang vận hành một website, từ blog cá nhân đến trang thương mại điện tử. Bài viết này sẽ đi sâu vào mọi khía cạnh của HOIC, từ cách thức hoạt động, ưu nhược điểm, rủi ro liên quan cho đến các phương pháp phòng chống hiệu quả nhất.

Giới thiệu về Súng ion quỹ đạo cao (HOIC)

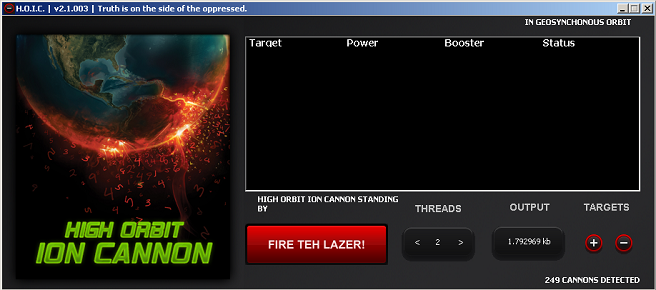

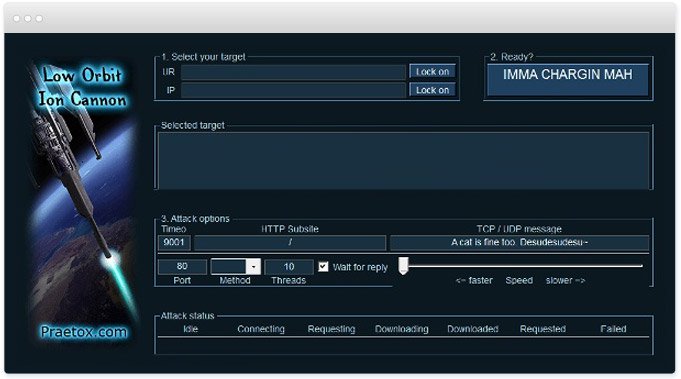

Trong thế giới an ninh mạng, Súng ion quỹ đạo cao (High Orbit Ion Cannon – HOIC) là một công cụ mã nguồn mở được biết đến rộng rãi với khả năng thực hiện các cuộc tấná công từ chối dịch vụ (DoS) và từ chối dịch vụ phân tán (DDoS). Nó được xem là phiên bản nâng cấp của LOIC, cho phép một người dùng duy nhất có thể tạo ra một lưu lượng truy cập khổng lồ nhắm vào máy chủ mục tiêu, gây ra tình trạng quá tải và làm gián đoạn dịch vụ. Tầm quan trọng của việc tìm hiểu HOIC ngày càng tăng khi các cuộc tấn công DDoS trở nên tinh vi và phổ biến hơn.

Vấn đề tấn công DDoS không còn là chuyện của riêng các tập đoàn lớn. Các doanh nghiệp nhỏ, blogger, hay thậm chí các tổ chức phi lợi nhuận đều có thể trở thành nạn nhân. HOIC, với giao diện thân thiện và khả năng tấn công mạnh mẽ, đã hạ thấp rào cản kỹ thuật, cho phép cả những kẻ tấn công thiếu kinh nghiệm cũng có thể gây ra thiệt hại đáng kể. Do đó, việc trang bị kiến thức để nhận diện và phòng chống các cuộc tấn công từ công cụ này là vô cùng cấp thiết.

Bài viết này sẽ cung cấp một cái nhìn tổng quan và chi tiết về HOIC. Chúng ta sẽ cùng nhau khám phá nguyên lý hoạt động cốt lõi của nó, phân tích những ưu điểm và nhược điểm cố hữu. Bên cạnh đó, bài viết cũng sẽ làm rõ các rủi ro pháp lý và bảo mật khi sử dụng công cụ này, đồng thời đưa ra những hướng dẫn cụ thể về các biện pháp phòng chống và ứng phó hiệu quả khi đối mặt với một cuộc tấn công DDoS do HOIC gây ra.

Cách HOIC hoạt động trong các cuộc tấn công DDoS

Để phòng chống hiệu quả, trước hết chúng ta cần hiểu rõ cách HOIC vận hành. Công cụ này được thiết kế để gây ngập lụt máy chủ mục tiêu bằng một lượng lớn các yêu cầu HTTP, khiến máy chủ không thể xử lý kịp và từ đó từ chối phục vụ những người dùng hợp lệ.

Nguyên lý hoạt động của Súng ion quỹ đạo cao

Cơ chế hoạt động của HOIC dựa trên việc gửi đi một số lượng lớn các yêu cầu HTTP GET hoặc POST đến một máy chủ web cụ thể. Không giống như các công cụ tấn công khác chỉ gửi một loại yêu cầu, HOIC cho phép người dùng tùy chỉnh các yêu cầu này, làm cho chúng trông giống như lưu lượng truy cập hợp pháp từ nhiều người dùng khác nhau. Điều này khiến việc phân biệt giữa kẻ tấn công và người dùng thật trở nên khó khăn hơn cho các hệ thống phòng thủ.

Điểm mạnh cốt lõi của HOIC nằm ở mô hình tấn công đa luồng. Một máy tính duy nhất chạy HOIC có thể mở đồng thời hàng trăm, thậm chí hàng nghìn kết nối đến máy chủ mục tiêu. Mỗi luồng (thread) sẽ liên tục gửi yêu cầu, tạo ra một áp lực khổng lồ lên tài nguyên của máy chủ như CPU, RAM và băng thông. Khi nhiều người dùng cùng phối hợp sử dụng HOIC (tạo thành một cuộc tấn công DDoS), sức mạnh của nó sẽ được nhân lên gấp bội, đủ sức hạ gục cả những hệ thống có cấu hình mạnh mẽ.

Phân loại các kiểu tấn công thường gặp khi sử dụng HOIC

HOIC chủ yếu tập trung vào các cuộc tấn công ở Lớp 7 (Lớp Ứng dụng) trong mô hình OSI, với các biến thể phổ biến sau:

HTTP Flood: Đây là phương thức tấn công chính và hiệu quả nhất của HOIC. Kẻ tấn công sẽ cấu hình công cụ để gửi một loạt yêu cầu HTTP GET hoặc POST đến các trang cụ thể trên website mục tiêu. Các yêu cầu này có thể nhắm vào trang chủ, các trang sản phẩm, hoặc các trang yêu cầu xử lý cơ sở dữ liệu nặng. Mục đích là để buộc máy chủ phải tiêu tốn tối đa tài nguyên để xử lý từng yêu cầu, dẫn đến cạn kiệt tài nguyên và không thể phản hồi các truy cập khác.

Tấn công HTTP ngẫu nhiên: Một tính năng đặc biệt của HOIC là khả năng gửi yêu cầu đến các URL ngẫu nhiên trên cùng một tên miền. Kẻ tấn công có thể thêm một danh sách các trang con, và công cụ sẽ tự động chọn ngẫu nhiên để tấn công. Điều này giúp vượt qua một số cơ chế phòng thủ dựa trên bộ nhớ đệm (caching), vì mỗi yêu cầu đều nhắm đến một tài nguyên khác nhau, buộc máy chủ phải xử lý thay vì trả về từ cache.

Mặc dù HOIC được thiết kế chủ yếu cho các cuộc tấn công HTTP, về mặt lý thuyết nó cũng có thể được sử dụng để gửi các gói tin UDP hoặc TCP, nhưng đây không phải là thế mạnh của nó. Sự hiệu quả của HOIC nằm ở khả năng mô phỏng lưu lượng người dùng ở mức ứng dụng, làm cho việc phát hiện và ngăn chặn trở nên phức tạp hơn so với các cuộc tấn công mạng cấp thấp.

Ưu điểm và nhược điểm của HOIC

Như mọi công cụ khác, HOIC cũng có những điểm mạnh và điểm yếu riêng. Hiểu rõ những đặc tính này giúp chúng ta đánh giá đúng mức độ nguy hiểm và tìm ra cách đối phó phù hợp.

Ưu điểm nổi bật

Dễ sử dụng và cấu hình nhanh: HOIC có giao diện đồ họa người dùng (GUI) rất trực quan. Người dùng chỉ cần nhập URL của mục tiêu, chọn số luồng (threads), và nhấn nút tấn công. Điều này làm cho nó trở nên cực kỳ dễ tiếp cận, ngay cả với những người không có kiến thức sâu về mạng hay lập trình.

Tốc độ tấn công mạnh mẽ: Với khả năng tạo ra hàng nghìn yêu cầu mỗi giây từ một máy tính duy nhất, HOIC có thể gây áp lực rất lớn lên máy chủ mục tiêu trong thời gian ngắn. Khi được sử dụng bởi một nhóm nhỏ, sức mạnh tấn công sẽ tăng lên đáng kể, đủ để làm gián đoạn hoạt động của các website vừa và nhỏ.

Miễn phí và phổ biến trong cộng đồng: HOIC là một công cụ mã nguồn mở và hoàn toàn miễn phí. Bất kỳ ai cũng có thể tải về và sử dụng nó. Sự phổ biến này, đặc biệt trong các nhóm hacker hoạt động vì mục đích chính trị (hacktivist) như Anonymous, đã biến nó thành một trong những vũ khí DDoS được sử dụng rộng rãi nhất.

Nhược điểm và hạn chế

Tính hiệu quả phụ thuộc vào băng thông và tài nguyên của kẻ tấn công: Sức mạnh của HOIC bị giới hạn trực tiếp bởi cấu hình máy tính và tốc độ đường truyền Internet của kẻ tấn công. Một máy tính yếu với kết nối mạng chậm sẽ không thể tạo ra một cuộc tấn công đủ mạnh để gây ảnh hưởng lớn. Đây là điểm khác biệt cơ bản so với botnet là gì, nơi sức mạnh đến từ hàng nghìn máy tính bị nhiễm mã độc.

Dễ bị phát hiện bởi các hệ thống phòng thủ DDoS hiện đại: Mặc dù HOIC có thể tùy chỉnh các yêu cầu HTTP, nhưng về cơ bản, lưu lượng tấn công từ một nguồn vẫn có những đặc điểm dễ nhận biết. Các hệ thống tường lửa ứng dụng web (WAF) và các dịch vụ chống DDoS chuyên nghiệp có thể dễ dàng phân tích, nhận diện và chặn các địa chỉ IP đang thực hiện tấn công bằng HOIC thông qua các thuật toán phát hiện hành vi bất thường.

Không hoàn toàn phù hợp cho tấn công quy mô lớn so với các botnet chuyên nghiệp: Để hạ gục các hệ thống lớn được bảo vệ tốt, kẻ tấn công cần một mạng lưới botnet gồm hàng chục nghìn hoặc hàng trăm nghìn thiết bị. HOIC yêu cầu sự tham gia chủ động của từng người dùng, do đó khó có thể huy động được một lực lượng đủ lớn và phối hợp nhịp nhàng như một botnet tự động. Vì vậy, nó thường chỉ hiệu quả với các mục tiêu có quy mô nhỏ hoặc không được bảo vệ kỹ lưỡng.

Các rủi ro bảo mật liên quan đến việc sử dụng HOIC

Việc sử dụng HOIC không chỉ gây hại cho mục tiêu mà còn mang lại những rủi ro nghiêm trọng cho chính người sử dụng. Những rủi ro này bao gồm cả khía cạnh pháp lý và kỹ thuật.

Rủi ro pháp lý và đạo đức

Sử dụng HOIC để tấn công một website mà bạn không sở hữu hoặc không có quyền là một hành vi bất hợp pháp ở hầu hết các quốc gia trên thế giới. Đây được xem là một tội phạm máy tính và có thể dẫn đến những hậu quả pháp lý nghiêm trọng, bao gồm phạt tiền nặng và thậm chí là án tù. Các cơ quan thực thi pháp luật ngày càng có nhiều kinh nghiệm và công cụ để truy tìm và truy tố những kẻ thực hiện tấn công DDoS.

Về mặt đạo đức, việc tấn công DDoS gây ra thiệt hại trực tiếp cho các cá nhân và tổ chức. Nó làm gián đoạn hoạt động kinh doanh, ngăn cản người dùng truy cập các dịch vụ quan trọng, và gây tổn thất tài chính. Tham gia vào một cuộc tấn công như vậy là hành động phá hoại, đi ngược lại với tinh thần xây dựng và hợp tác của cộng đồng Internet. Hành động này không chỉ ảnh hưởng đến nạn nhân mà còn góp phần tạo ra một môi trường mạng kém an toàn và ổn định hơn cho tất cả mọi người.

Rủi ro bị theo dõi và phản công

Một trong những sai lầm lớn nhất mà người dùng HOIC thường mắc phải là tin rằng họ đang ẩn danh. Thực tế, HOIC không cung cấp bất kỳ cơ chế ẩn danh nào. Mỗi yêu cầu được gửi đi từ công cụ này đều chứa địa chỉ IP thật của người dùng. Điều này có nghĩa là quản trị viên của hệ thống bị tấn công có thể dễ dàng ghi lại địa chỉ IP của kẻ tấn công và chuyển cho cơ quan chức năng.

Ngay cả khi kẻ tấn công sử dụng các công cụ như VPN hay proxy để che giấu IP, chúng vẫn không đảm bảo an toàn tuyệt đối. Các dịch vụ VPN kém chất lượng có thể ghi lại nhật ký hoạt động, và các chuyên gia bảo mật có những kỹ thuật để lần theo dấu vết kỹ thuật số. Hơn nữa, khi để lộ địa chỉ IP của mình, kẻ tấn công tự biến mình thành mục tiêu. Họ có nguy cơ bị các chuyên gia bảo mật hoặc chính nạn nhân thực hiện các cuộc tấn công ngược, khai thác lỗ hổng bảo mật trên máy tính của họ để đánh cắp thông tin cá nhân hoặc phá hủy dữ liệu.

Ứng dụng và tác động của HOIC trong an ninh mạng

Mặc dù nổi tiếng là một công cụ tấn công, HOIC cũng có những ứng dụng hợp pháp và đồng thời tạo ra những tác động tiêu cực không nhỏ đến bối cảnh an ninh mạng toàn cầu.

Sử dụng trong thử nghiệm bảo mật và stress test hệ thống

Trong tay của các chuyên gia bảo mật và quản trị viên hệ thống (còn gọi là “white hat” – hacker mũ trắng), HOIC có thể trở thành một công cụ hữu ích. Nó được sử dụng một cách hợp pháp để thực hiện các bài kiểm tra sức chịu tải (stress test) cho chính hệ thống của họ. Bằng cách mô phỏng một cuộc tấn công DDoS có kiểm soát, các tổ chức có thể đánh giá khả năng chống chịu của cơ sở hạ tầng mạng, máy chủ và các ứng dụng web.

Qua các bài kiểm tra này, họ có thể phát hiện ra các điểm yếu, các nút thắt cổ chai trong hệ thống, và hiệu quả của các giải pháp phòng thủ đang được triển khai. Kết quả thu được giúp họ tinh chỉnh cấu hình tường lửa, tối ưu hóa máy chủ, và xây dựng kịch bản ứng phó sự cố tốt hơn. Đây là một ứng dụng quan trọng, giúp các tổ chức chủ động tăng cường khả năng phòng thủ trước khi đối mặt với một cuộc tấn công thực sự.

Tác động xấu đến an ninh mạng toàn cầu

Tuy nhiên, không thể phủ nhận tác động tiêu cực mà HOIC gây ra. Sự dễ dàng trong việc sử dụng đã biến nó thành công cụ ưa thích của các nhóm hacktivist, tội phạm mạng cấp thấp và những cá nhân muốn thực hiện các hành vi phá hoại. HOIC đã góp phần vào sự gia tăng của các chiến dịch tấn công mạng quy mô nhỏ và trung bình, nhắm vào các doanh nghiệp, cơ quan chính phủ, và các trang web cá nhân trên toàn thế giới.

Những cuộc tấn công này, dù không phải lúc nào cũng đủ sức hạ gục các tập đoàn lớn, nhưng vẫn gây ra sự gián đoạn dịch vụ, thiệt hại tài chính và làm suy giảm lòng tin của người dùng vào các dịch vụ trực tuyến. Sự phổ biến của các công cụ như HOIC đã tạo ra một môi trường mạng ồn ào và nguy hiểm hơn, buộc các tổ chức phải đầu tư nhiều hơn vào các biện pháp bảo mật, làm tăng chi phí vận hành. Điều này cho thấy, ngay cả một công cụ đơn giản cũng có thể tạo ra những gợn sóng tiêu cực lan rộng trong hệ sinh thái kỹ thuật số.

Hướng dẫn phòng chống và giảm thiểu tấn công từ HOIC

Đối mặt với mối đe dọa từ HOIC và các cuộc tấn công DDoS tương tự, việc xây dựng một chiến lược phòng thủ đa lớp là cực kỳ quan trọng. Chiến lược này bao gồm cả các biện pháp kỹ thuật và quy trình quản lý.

Các biện pháp kỹ thuật phổ biến

Sử dụng firewall và hệ thống phát hiện tấn công DDoS chuyên sâu: Tường lửa ứng dụng web (Web Application Firewall – WAF) là lớp phòng thủ đầu tiên và quan trọng nhất. WAF có khả năng phân tích lưu lượng truy cập HTTP ở Lớp 7, phát hiện các mẫu yêu cầu bất thường đặc trưng của HOIC và chặn chúng trước khi đến được máy chủ web. Các hệ thống phát hiện xâm nhập (Intrusion Detection System – IDS) và phòng chống xâm nhập (Intrusion Prevention System – IPS) cũng giúp nhận diện và ngăn chặn các luồng tấn công dựa trên các dấu hiệu đã biết.

Giới hạn tốc độ truy cập và lọc lưu lượng bất thường (Rate Limiting): Đây là một kỹ thuật hiệu quả để chống lại các cuộc tấn công kiểu flood. Bằng cách thiết lập giới hạn về số lượng yêu cầu mà một địa chỉ IP có thể gửi trong một khoảng thời gian nhất định (ví dụ: 100 yêu cầu mỗi phút), bạn có thể tự động chặn các IP có hành vi tấn công. Ngoài ra, việc lọc lưu lượng dựa trên vị trí địa lý (Geo-blocking) cũng có thể hữu ích nếu bạn nhận thấy tấn công đến từ các quốc gia mà bạn không có người dùng hợp lệ.

Chiến lược quản lý và ứng phó hiệu quả

Thiết lập kế hoạch ứng phó khẩn cấp: Đừng đợi đến khi bị tấn công mới bắt đầu suy nghĩ về cách đối phó. Hãy xây dựng một kế hoạch ứng phó sự cố (Incident Response Plan) chi tiết từ trước. Kế hoạch này nên xác định rõ vai trò và trách nhiệm của từng thành viên trong đội ngũ, quy trình liên lạc, các bước cần thực hiện để xác định và giảm thiểu tấn công, cũng như cách thức khôi phục dịch vụ và giao tiếp với khách hàng.

Sử dụng dịch vụ chống DDoS từ nhà cung cấp chuyên nghiệp: Đối với các website quan trọng, việc tự mình chống chọi với một cuộc tấn công DDoS quy mô lớn là gần như không thể. Các nhà cung cấp dịch vụ chống DDoS chuyên nghiệp như Cloudflare là gì, Akamai, hoặc AWS Shield sở hữu cơ sở hạ tầng mạng lưới toàn cầu khổng lồ. Họ có khả năng hấp thụ và lọc sạch một lượng lớn lưu lượng tấn công trước khi nó chạm đến máy chủ của bạn. Đầu tư vào một dịch vụ như vậy là một trong những cách hiệu quả nhất để đảm bảo tính liên tục cho hoạt động kinh doanh trực tuyến.

Các vấn đề thường gặp khi đối phó với tấn công HOIC

Mặc dù đã có nhiều giải pháp phòng thủ, việc đối phó với các cuộc tấn công từ HOIC vẫn tiềm ẩn một số thách thức nhất định, đặc biệt đối với các hệ thống không được chuẩn bị kỹ lưỡng.

Khó khăn trong việc nhận diện nguồn tấn công

Mặc dù HOIC không có tính năng ẩn danh tích hợp, kẻ tấn công thường sử dụng các phương pháp khác để che giấu danh tính. Họ có thể tấn công thông qua các mạng proxy mở, máy chủ VPN, hoặc thậm chí là các mạng Wi-Fi công cộng. Khi một cuộc tấn công được phối hợp từ hàng trăm hoặc hàng nghìn người dùng khác nhau, mỗi người sử dụng một phương pháp che giấu riêng, việc truy vết và chặn từng nguồn tấn công trở nên vô cùng phức tạp.

Sự đa luồng của HOIC cũng tạo ra một thách thức khác. Lưu lượng tấn công có thể trông gần giống với một đợt truy cập tăng đột biến từ người dùng thật, chẳng hạn như khi có một chiến dịch marketing lan truyền. Điều này làm cho các hệ thống phòng thủ tự động có thể gặp khó khăn trong việc phân biệt đâu là tấn công, đâu là lưu lượng hợp lệ, dẫn đến nguy cơ chặn nhầm người dùng thật (false positive).

Giới hạn năng lực xử lý của hệ thống phòng thủ

Một vấn đề cốt lõi khi đối phó với bất kỳ cuộc tấn công DDoS nào là giới hạn về tài nguyên. Ngay cả khi bạn có một hệ thống tường lửa mạnh mẽ, nó vẫn có giới hạn về số lượng kết nối và băng thông mà nó có thể xử lý. Một cuộc tấn công HOIC đủ lớn có thể làm bão hòa đường truyền Internet của bạn trước khi lưu lượng truy cập kịp đến tường lửa. Trong trường hợp này, dù hệ thống phòng thủ nội bộ có tốt đến đâu, dịch vụ của bạn vẫn sẽ bị gián đoạn.

Đối với các doanh nghiệp nhỏ và vừa, việc đầu tư vào các thiết bị phần cứng chuyên dụng hoặc các gói dịch vụ chống DDoS cao cấp có thể là một gánh nặng tài chính. Sự thiếu hụt về tài nguyên và công nghệ bảo vệ này khiến họ trở thành mục tiêu dễ bị tổn thương. Cuộc tấn công không cần phải quá tinh vi, chỉ cần đủ lớn để vượt qua ngưỡng chịu đựng của hệ thống là đã có thể gây ra thiệt hại nghiêm trọng.

Những lưu ý và thực hành tốt nhất khi đối phó với HOIC

Để bảo vệ hệ thống một cách toàn diện và chủ động, việc tuân thủ các nguyên tắc và thực hành tốt nhất trong an ninh mạng là điều không thể thiếu.

- Luôn cập nhật phần mềm bảo mật và hệ thống mạng: Các lỗ hổng bảo mật phần mềm là một trong những con đường chính mà kẻ tấn công khai thác. Hãy đảm bảo rằng hệ điều hành, máy chủ web, hệ quản trị nội dung (CMS) và tất cả các plugin, theme đều được cập nhật lên phiên bản mới nhất. Tương tự, hãy thường xuyên kiểm tra và cập nhật firmware cho các thiết bị mạng như router và firewall để vá các lỗ hổng bảo mật đã biết.

- Không tự ý sử dụng HOIC cho mục đích xấu hoặc bất hợp pháp: Như đã phân tích, việc sử dụng HOIC để tấn công người khác là vi phạm pháp luật và mang lại rủi ro rất lớn cho chính bạn. Hãy là một công dân số có trách nhiệm. Nếu bạn quan tâm đến an ninh mạng, hãy học hỏi và thực hành trong một môi trường được cho phép, chẳng hạn như trên các hệ thống của chính bạn hoặc trong các chương trình săn lỗi nhận thưởng (bug bounty).

- Tích hợp nhiều lớp bảo vệ và thường xuyên kiểm tra đánh giá an ninh mạng: Đừng bao giờ phụ thuộc vào một giải pháp bảo mật duy nhất. Hãy áp dụng triết lý “phòng thủ theo chiều sâu” (defense-in-depth), kết hợp nhiều lớp bảo vệ khác nhau: dịch vụ chống DDoS từ bên ngoài, tường lửa ứng dụng web, giới hạn tốc độ truy cập tại máy chủ, và hệ thống giám sát hiệu suất. Đồng thời, hãy định kỳ thực hiện các cuộc kiểm tra và đánh giá an ninh (phishing là gì, bảo mật email, Trojan, Malware…) để tìm kiếm và khắc phục các điểm yếu tiềm ẩn.

- Hợp tác với chuyên gia và nhà cung cấp bảo mật trong trường hợp bị tấn công: Khi một cuộc tấn công xảy ra, thời gian là vàng. Đừng cố gắng tự mình giải quyết mọi thứ nếu bạn không có đủ chuyên môn. Hãy liên hệ ngay với nhà cung cấp dịch vụ hosting, nhà cung cấp dịch vụ chống DDoS, hoặc các chuyên gia tư vấn an ninh mạng. Họ có kinh nghiệm và công cụ để giúp bạn nhanh chóng giảm thiểu thiệt hại và khôi phục lại hoạt động bình thường.

Kết luận

Súng ion quỹ đạo cao (HOIC) là một minh chứng rõ ràng cho thấy một công cụ đơn giản, dễ tiếp cận vẫn có thể trở thành một vũ khí nguy hiểm trong thế giới an ninh mạng. Với khả năng tạo ra các cuộc tấn công từ chối dịch vụ mạnh mẽ, HOIC là mối đe dọa thực sự đối với sự ổn định của các website và dịch vụ trực tuyến, đặc biệt là các hệ thống vừa và nhỏ. Tuy nhiên, điểm yếu của nó là sự phụ thuộc vào tài nguyên của kẻ tấn công và khả năng bị phát hiện bởi các hệ thống phòng thủ hiện đại.

Tầm quan trọng của việc hiểu và phòng chống hiệu quả HOIC là không thể bàn cãi. Điều này không chỉ giúp bảo vệ tài sản số của bạn mà còn góp phần xây dựng một môi trường Internet an toàn và đáng tin cậy hơn cho tất cả mọi người. Thay vì chỉ phản ứng khi sự cố xảy ra, chúng ta cần một cách tiếp cận chủ động.

Tôi khuyến khích bạn, dù là chủ doanh nghiệp, nhà phát triển hay chỉ đơn giản là một người dùng quan tâm, hãy bắt đầu nâng cao nhận thức và áp dụng các biện pháp bảo vệ mạng ngay hôm nay. Hãy bắt đầu từ những bước cơ bản như cập nhật phần mềm, sử dụng mật khẩu mạnh, cho đến việc xem xét các giải pháp bảo mật chuyên nghiệp hơn. Kiến thức chính là lớp phòng thủ vững chắc nhất. Hãy tiếp tục theo dõi các bài viết hướng dẫn về bảo mật trên Bùi Mạnh Đức và đừng ngần ngại tìm đến các dịch vụ chuyên nghiệp về an ninh mạng khi cần thiết để bảo vệ tốt nhất cho sự hiện diện trực tuyến của bạn.