Tấn công DDoS là gì ACK Flood là một trong những mối đe dọa an ninh mạng nguy hiểm và khó lường nhất hiện nay. Hãy tưởng tượng một ngày đẹp trời, website của bạn bỗng dưng chậm như sên, thậm chí không thể truy cập. Khách hàng phàn nàn, doanh thu sụt giảm, và bạn không hiểu chuyện gì đang xảy ra. Rất có thể, hệ thống của bạn đang là nạn nhân của một cuộc tấn công DDoS ACK Flood tinh vi. Đây không chỉ là một cuộc tấn công làm ngập băng thông thông thường, mà nó còn nhắm trực tiếp vào tài nguyên hệ thống, khiến máy chủ của bạn kiệt quệ. Bài viết này sẽ cùng bạn tìm hiểu sâu về ACK Flood, từ khái niệm, cơ chế hoạt động, đến các phương pháp phòng chống hiệu quả nhất để bảo vệ tài sản số của bạn.

Khái niệm về tấn công DDoS và đặc điểm của dạng ACK Flood

Để chống lại kẻ thù, trước hết chúng ta cần hiểu rõ về chúng. Tấn công mạng là gì nói chung và ACK Flood nói riêng có những đặc điểm và cơ chế hoạt động riêng biệt mà bất kỳ quản trị viên hệ thống nào cũng cần nắm vững.

Tổng quan về tấn công DDoS

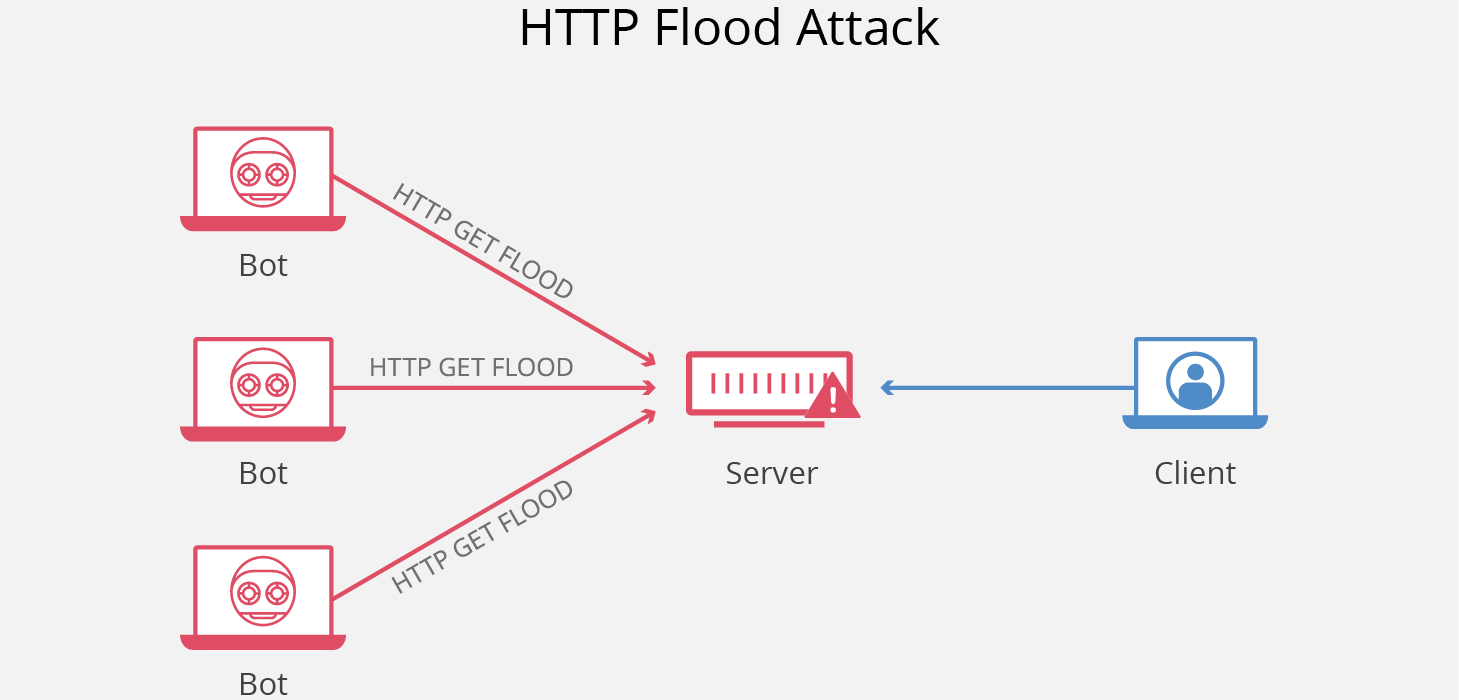

Tấn công từ chối dịch vụ phân tán (DDoS – Distributed Denial of Service) là một nỗ lực độc hại nhằm làm gián đoạn lưu lượng truy cập bình thường của một máy chủ, dịch vụ hoặc mạng được nhắm mục tiêu. Cách thức hoạt động của nó là làm quá tải mục tiêu hoặc cơ sở hạ tầng xung quanh bằng một luồng lưu lượng truy cập Internet khổng lồ. Mục đích chính là khiến cho tài nguyên mạng trở nên không khả dụng đối với người dùng hợp pháp. Các loại tấn công DDoS phổ biến bao gồm tấn công lớp ứng dụng (Application Layer), tấn công giao thức (Protocol), và tấn công băng thông (Volumetric). Mỗi loại có một phương pháp tiếp cận khác nhau để làm tê liệt hệ thống của nạn nhân.

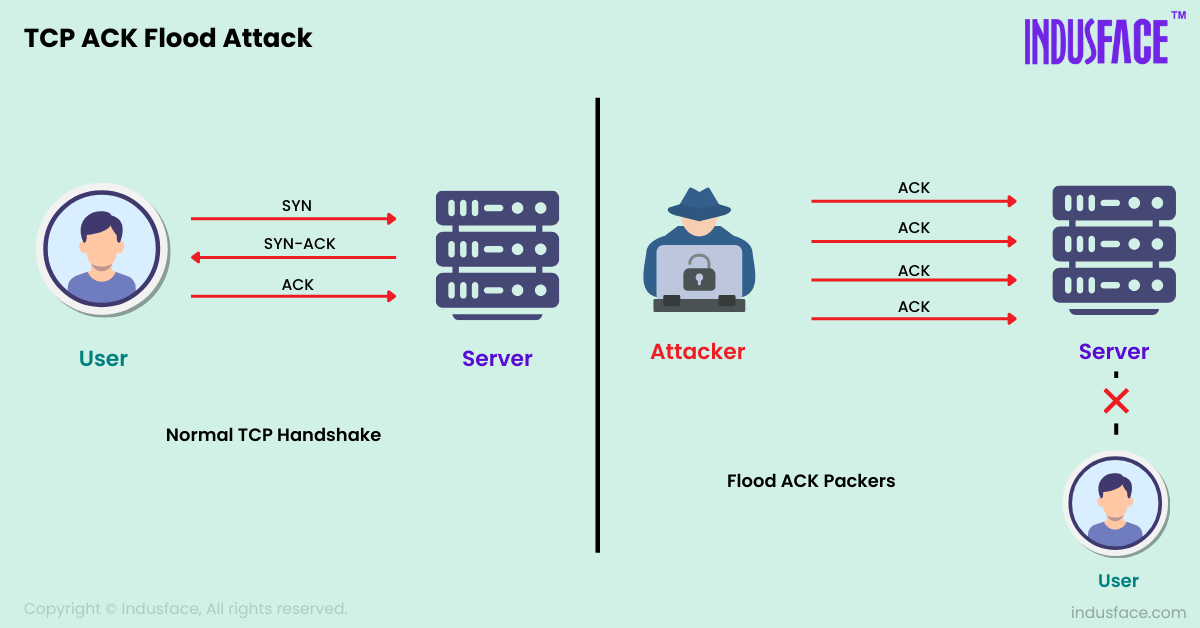

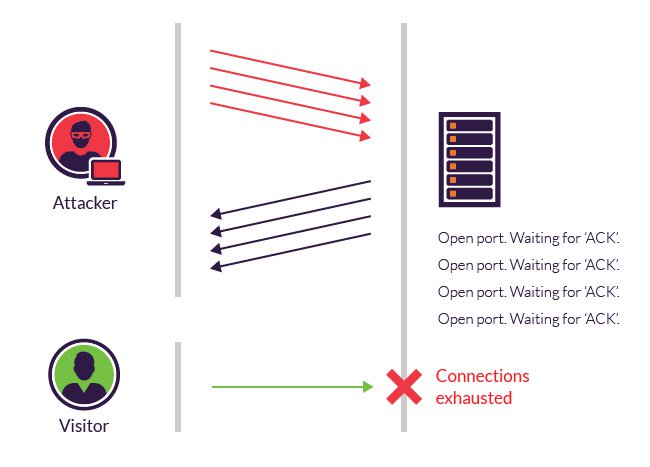

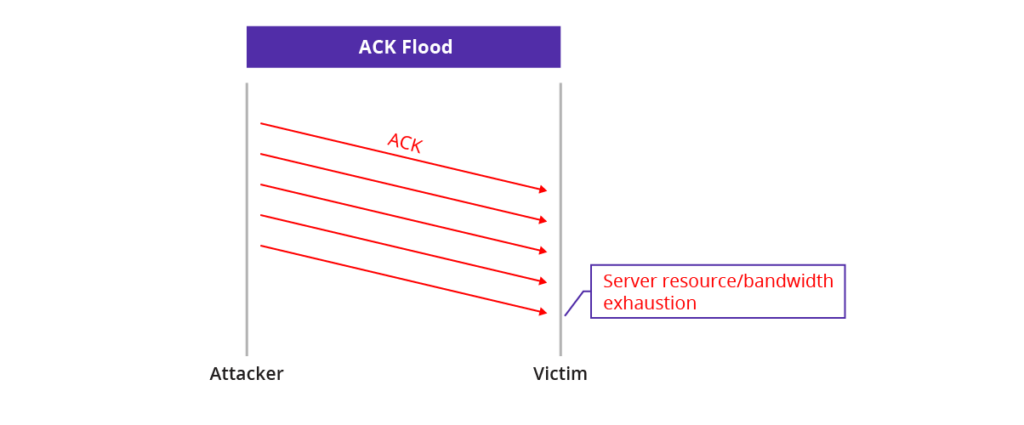

Đặc điểm riêng của tấn công ACK Flood

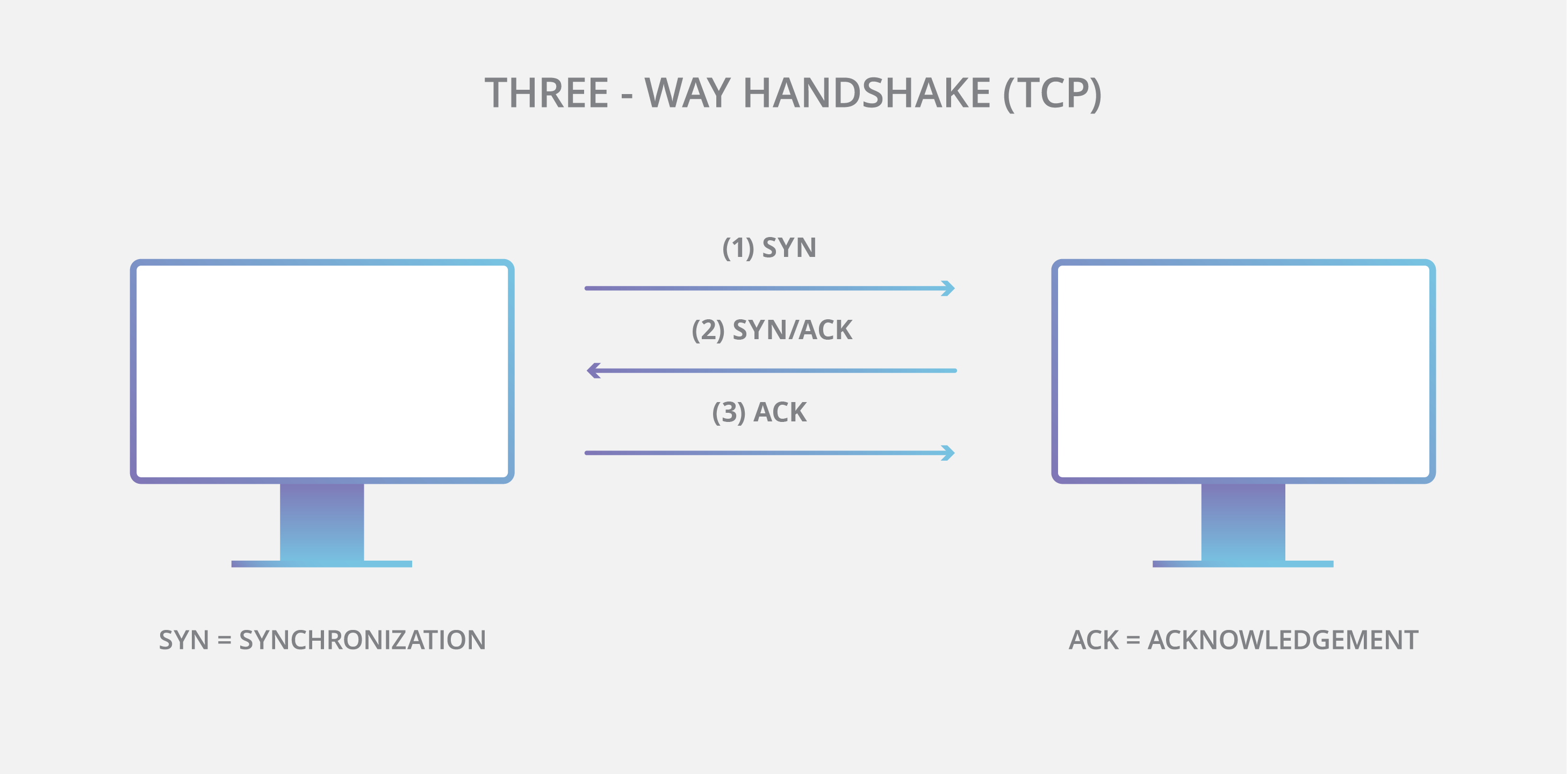

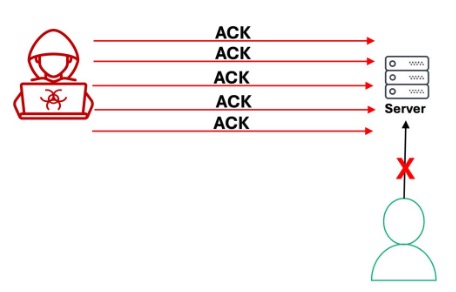

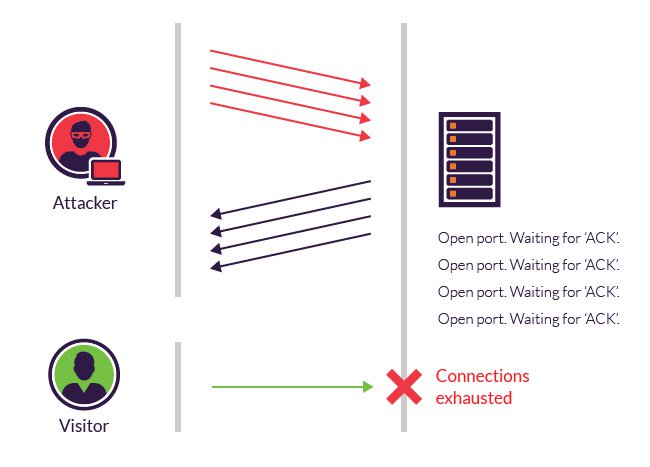

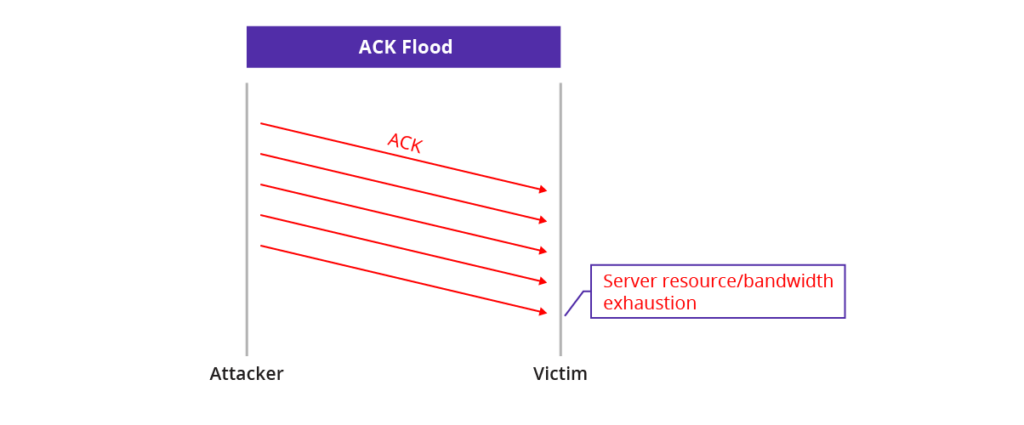

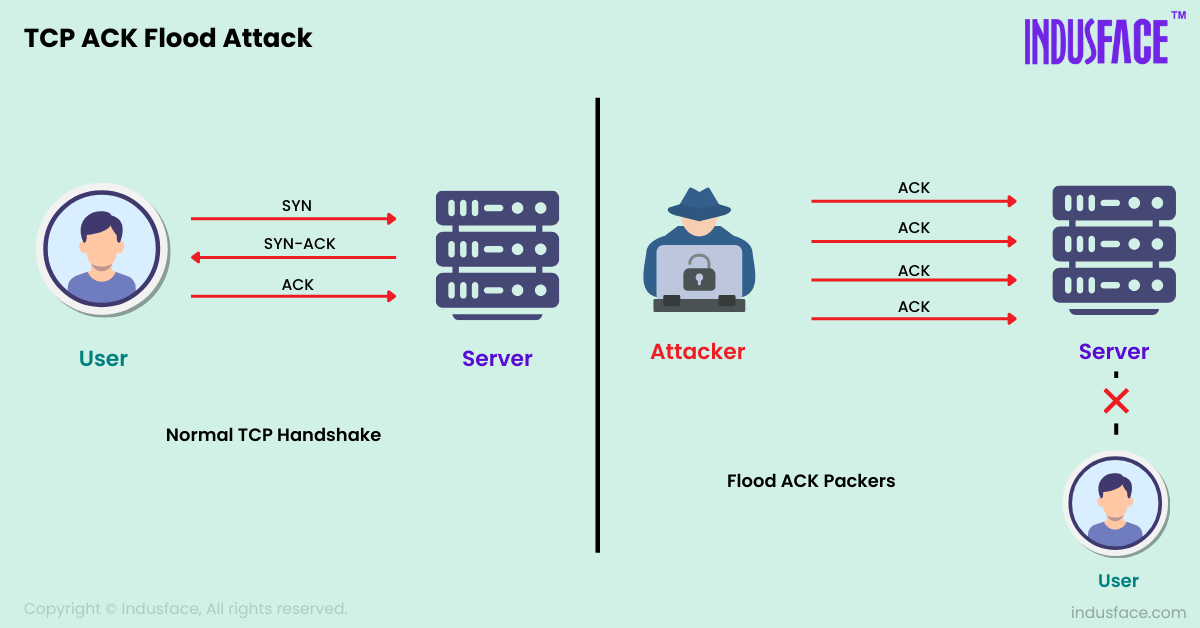

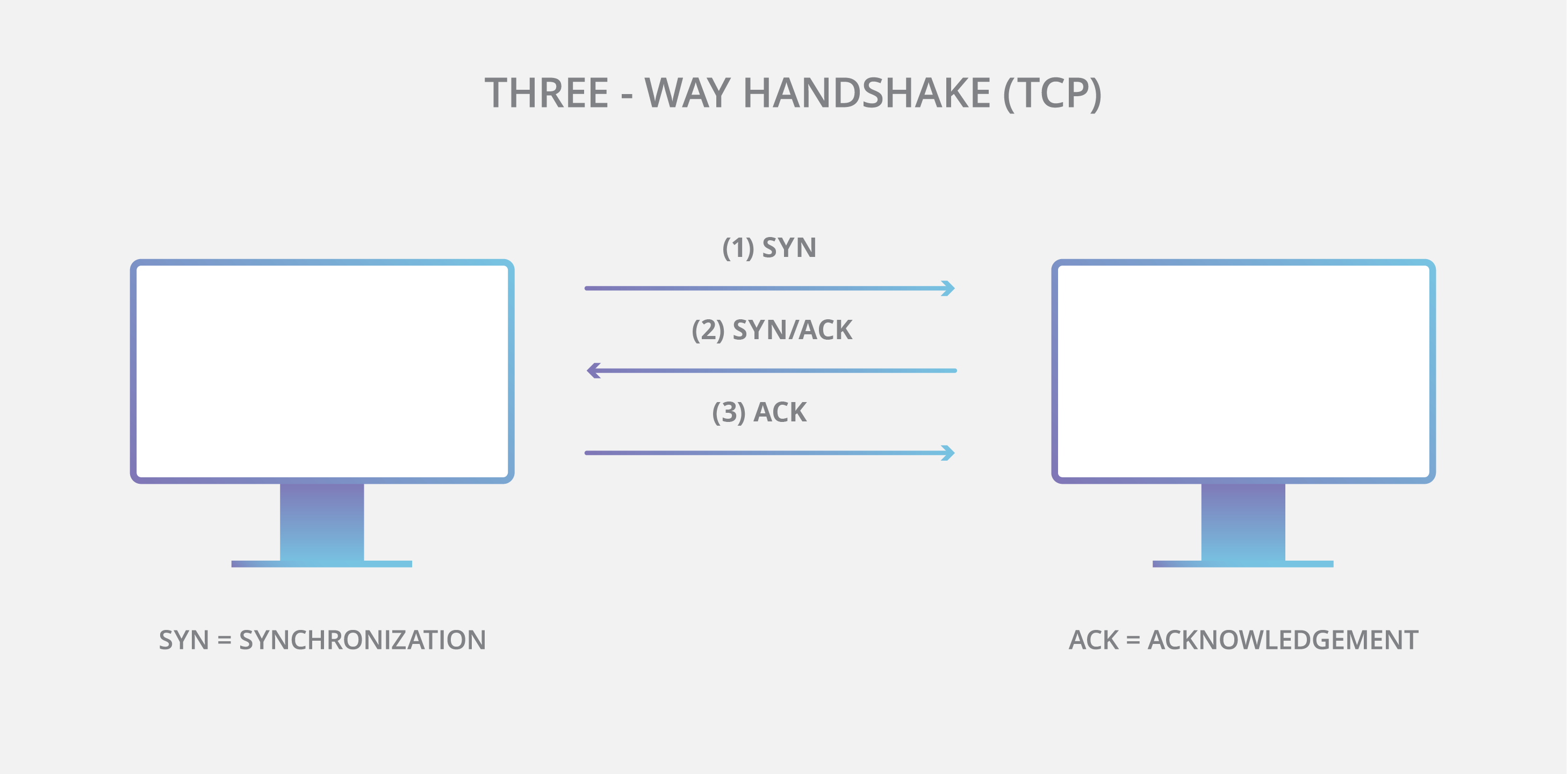

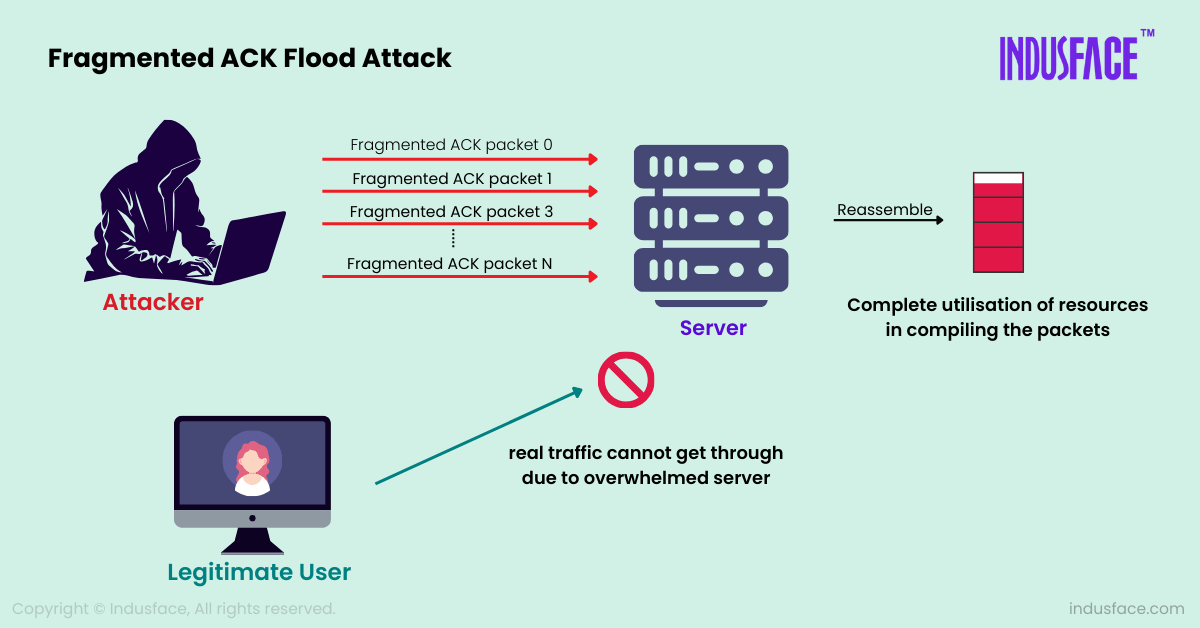

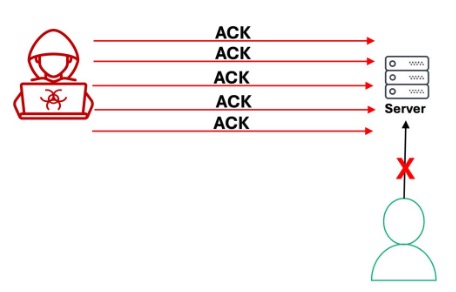

ACK Flood là một dạng tấn công DDoS thuộc nhóm tấn công giao thức, nhắm vào giao thức TCP (Transmission Control Protocol). Trong một kết nối TCP bình thường, gói tin ACK (Acknowledgement) được sử dụng để xác nhận rằng dữ liệu đã được nhận. Tấn công ACK Flood hoạt động bằng cách gửi một lượng lớn gói tin ACK giả mạo đến máy chủ mục tiêu. Điều đặc biệt là các gói tin ACK này không thuộc bất kỳ phiên kết nối TCP nào đang tồn tại. Do đó, máy chủ phải tốn rất nhiều tài nguyên CPU và bộ nhớ để kiểm tra trạng thái của từng gói tin, cố gắng khớp chúng với một kết nối hiện có. Vì không tìm thấy kết nối nào, máy chủ sẽ loại bỏ các gói tin này, nhưng với lưu lượng đủ lớn, quá trình xử lý liên tục sẽ làm cạn kiệt tài nguyên hệ thống và dẫn đến từ chối dịch vụ.

Cách thức hoạt động của tấn công ACK Flood trên hệ thống mạng

Hiểu được cơ chế đằng sau một cuộc tấn công ACK Flood là chìa khóa để xây dựng một hàng rào phòng thủ vững chắc. Cuộc tấn công này dựa trên việc khai thác cách máy chủ xử lý các gói tin trong giao thức TCP.

Nguyên lý tấn công giả mạo gói tin ACK

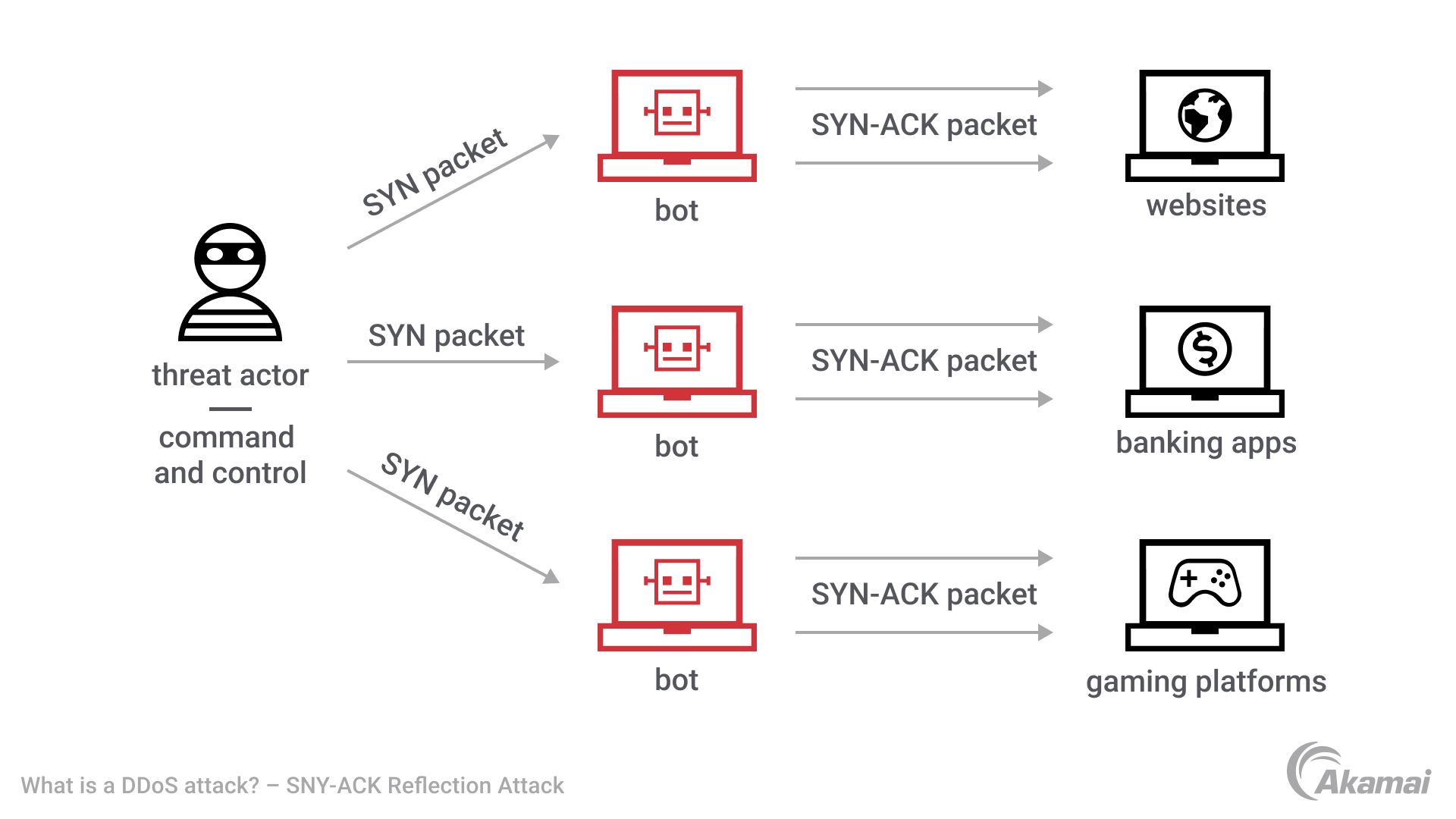

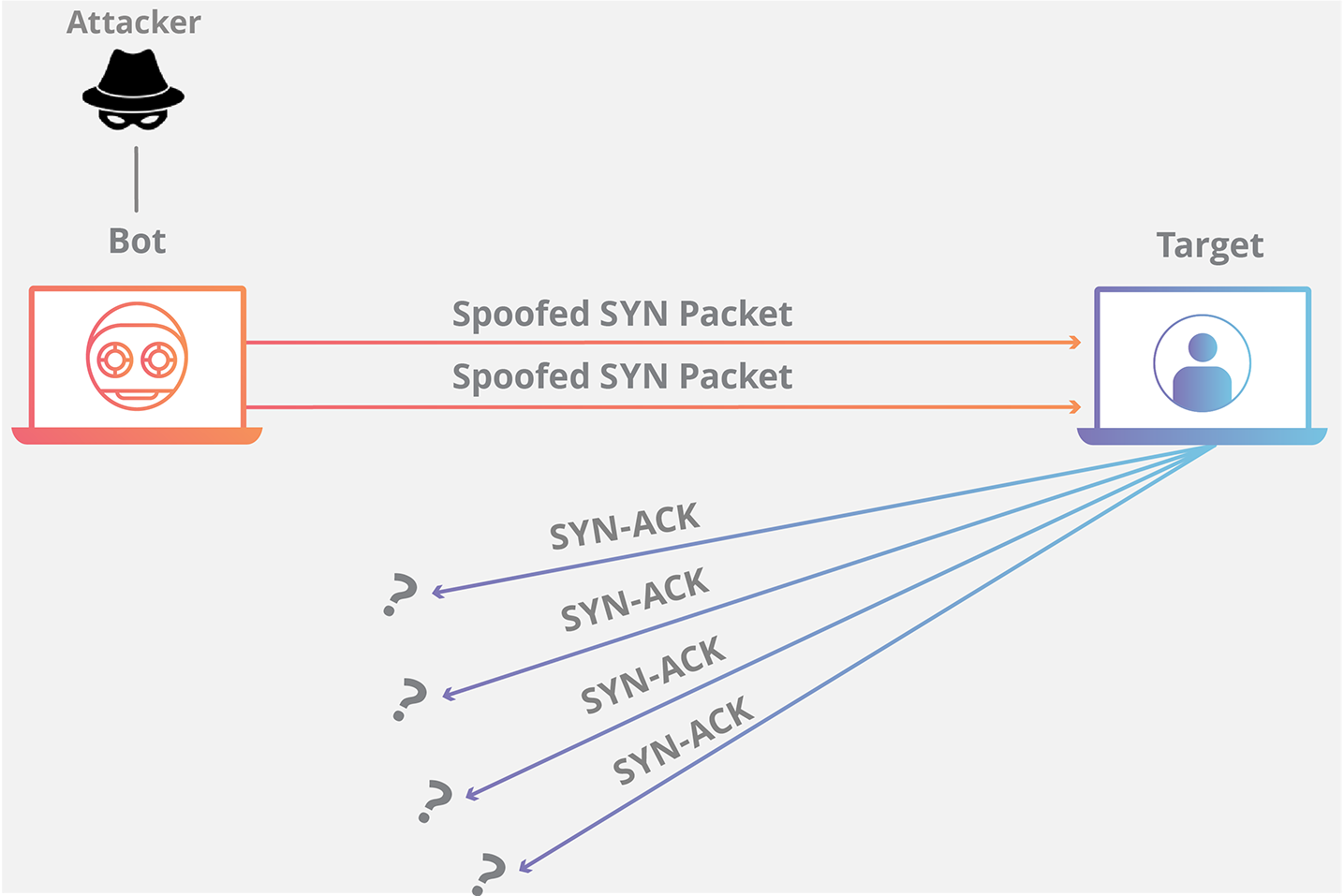

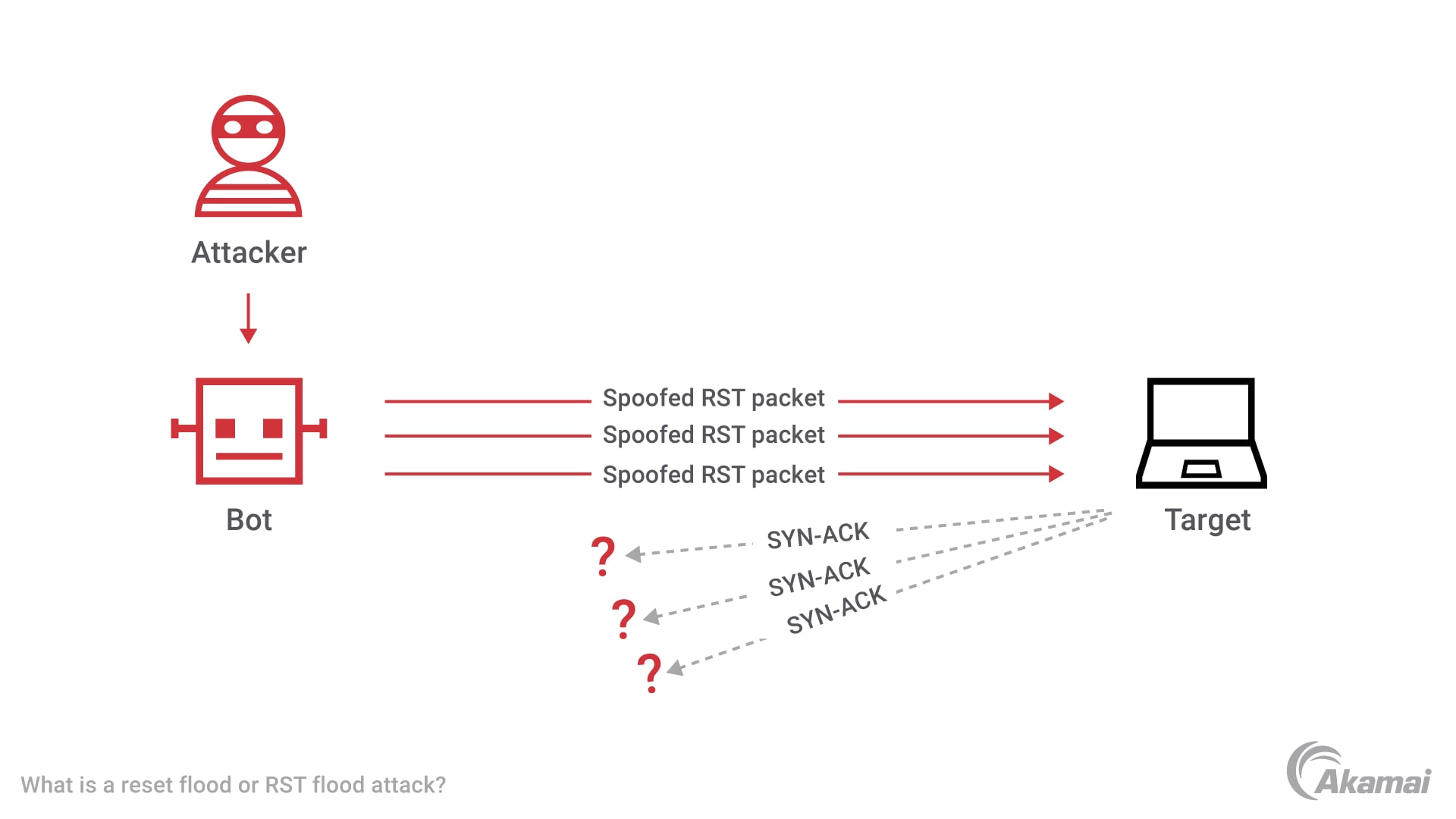

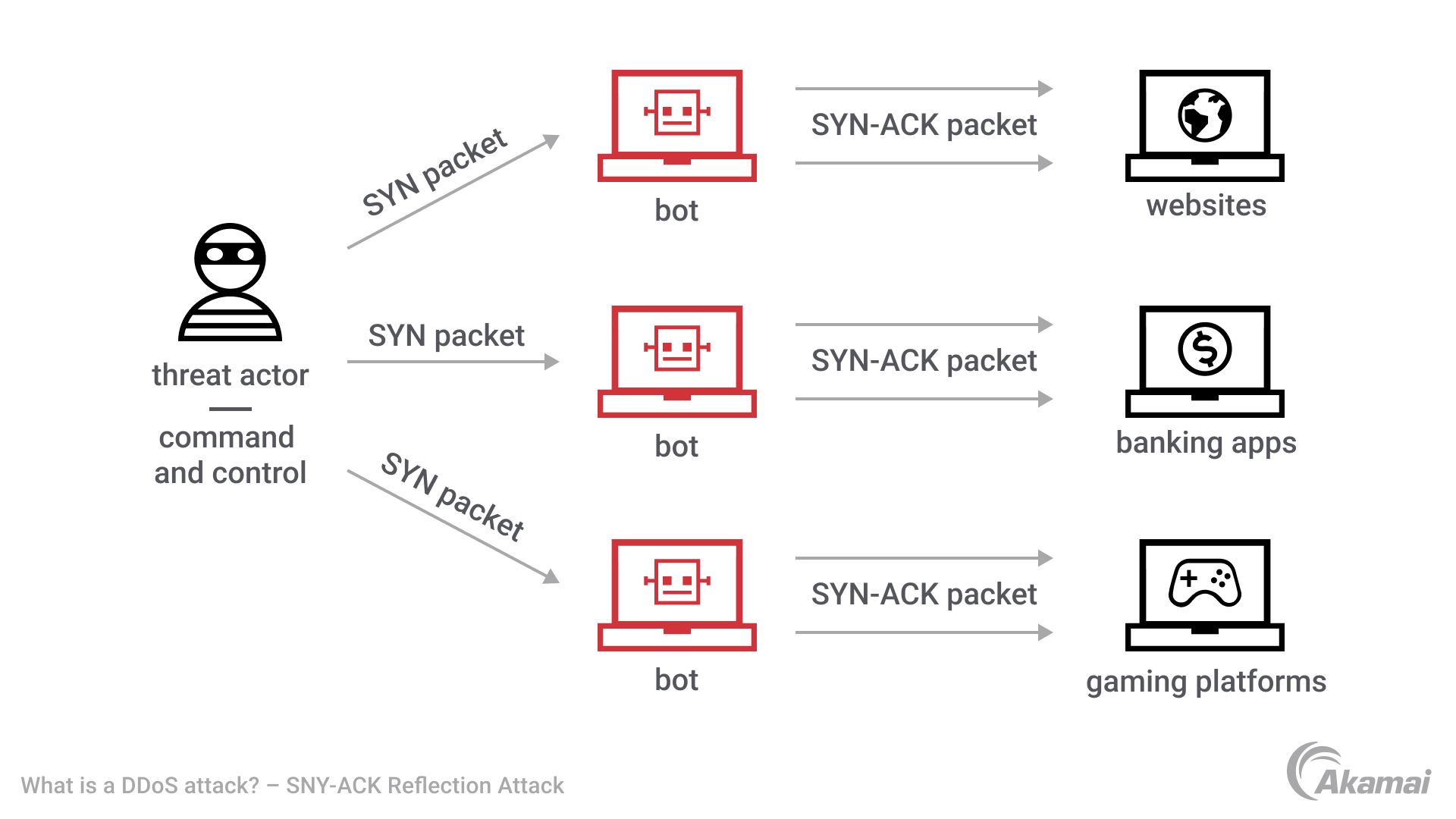

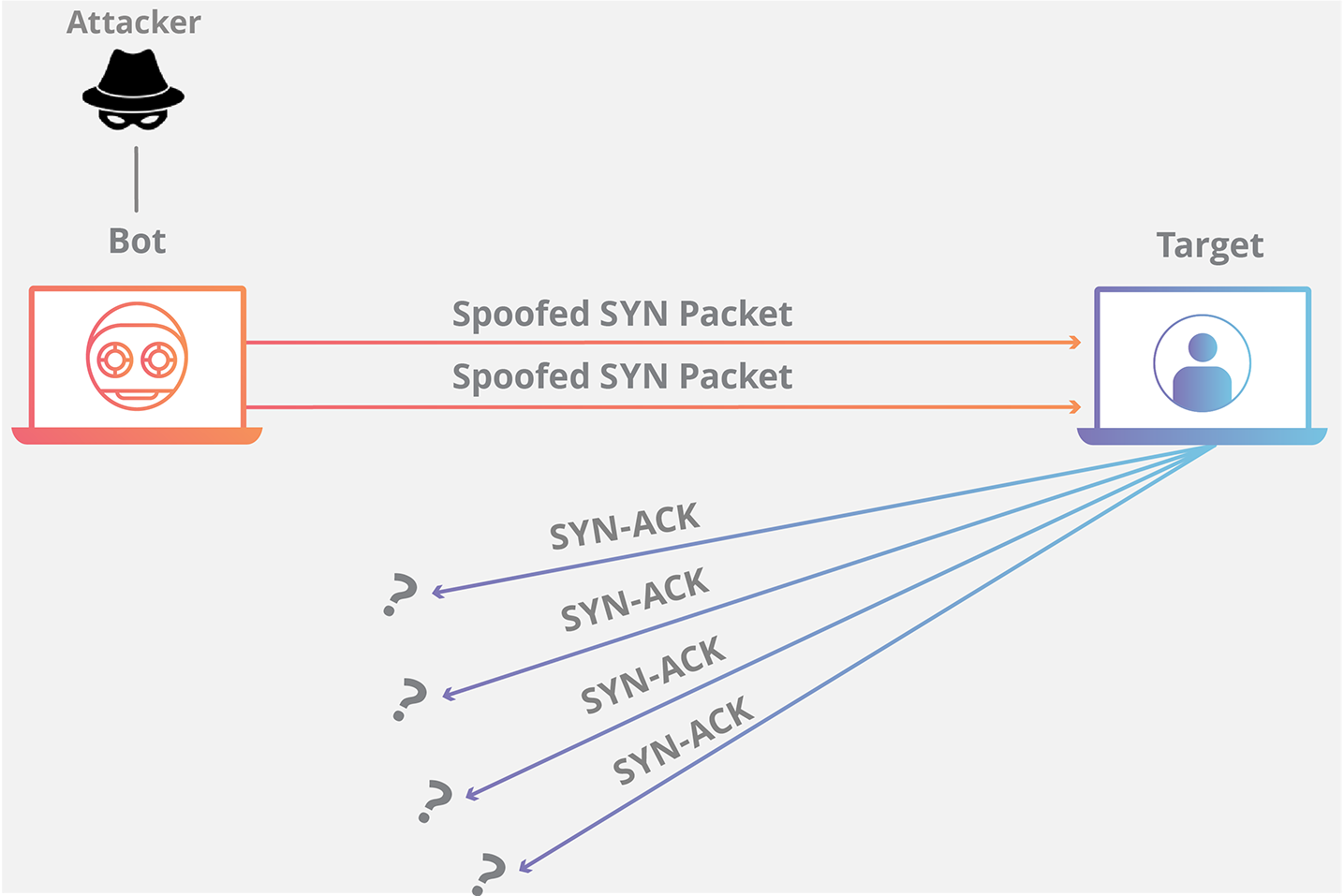

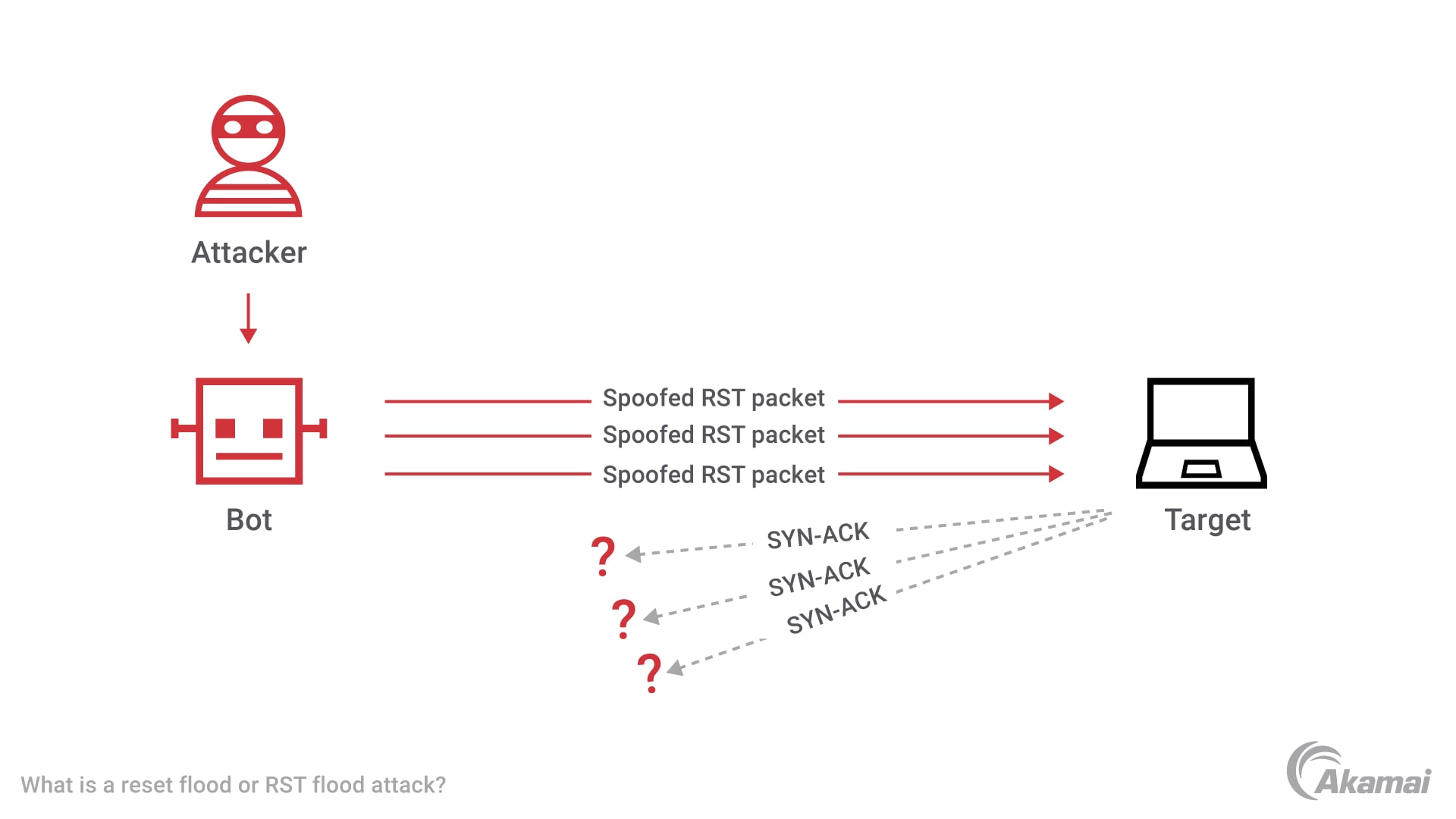

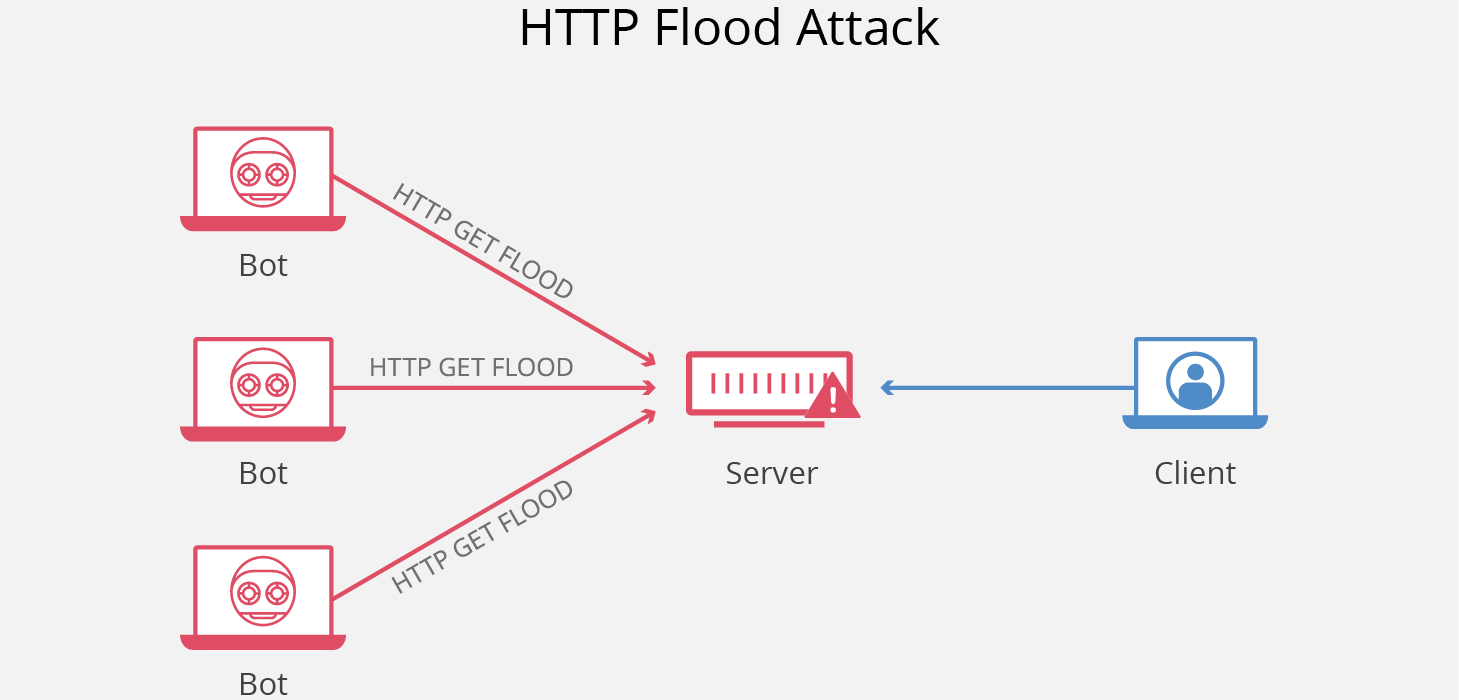

Kẻ tấn công thường sử dụng một mạng lưới các máy tính bị xâm nhập (botnet là gì) để thực hiện cuộc tấn công. Từ mạng botnet này, chúng gửi đi hàng triệu gói tin ACK đến địa chỉ IP của nạn nhân. Điểm mấu chốt ở đây là kỹ thuật giả mạo IP (IP spoofing). Kẻ tấn công sẽ ngụy tạo địa chỉ IP nguồn của các gói tin ACK, khiến chúng trông như thể đến từ các nguồn hợp pháp và khác nhau trên khắp Internet. Điều này không chỉ che giấu danh tính thật của kẻ tấn công mà còn làm cho việc chặn các địa chỉ IP cụ thể trở nên vô ích. Máy chủ nạn nhân nhận được một cơn lũ các gói tin ACK trông có vẻ hợp lệ và buộc phải xử lý chúng, gây ra tình trạng quá tải nghiêm trọng.

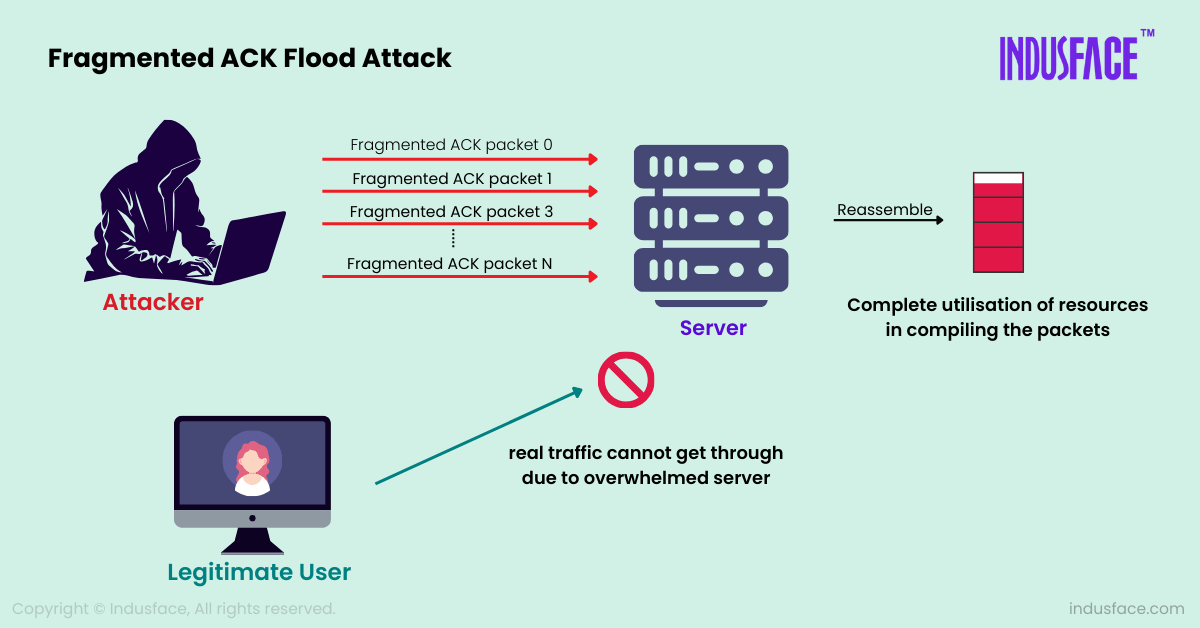

Tác động lên băng thông và tài nguyên máy chủ

Tấn công ACK Flood gây ra hai tác động chính. Thứ nhất, nó làm tắc nghẽn băng thông mạng. Mặc dù mỗi gói tin ACK có kích thước nhỏ, nhưng khi được gửi với số lượng cực lớn, chúng có thể chiếm dụng toàn bộ dung lượng đường truyền của máy chủ, ngăn chặn lưu lượng truy cập hợp pháp đi qua. Thứ hai, và nguy hiểm hơn, nó làm cạn kiệt tài nguyên máy chủ. Mỗi gói tin ACK giả mạo buộc máy chủ phải thực hiện một loạt các thao tác kiểm tra tốn kém như tra cứu bảng trạng thái kết nối. Với hàng triệu gói tin mỗi giây, CPU và RAM của máy chủ sẽ nhanh chóng bị quá tải, dẫn đến hiệu suất dịch vụ suy giảm nghiêm trọng hoặc sập hoàn toàn. Người dùng hợp pháp sẽ không thể truy cập vào trang web hay dịch vụ của bạn.

Phân tích nguyên nhân và các phương pháp tấn công giả mạo gói tin ACK

Tại sao hệ thống của bạn lại có thể trở thành nạn nhân của ACK Flood? Nắm được các lỗ hổng bảo mật và kỹ thuật mà hacker sử dụng sẽ giúp bạn chủ động hơn trong việc bảo vệ hệ thống.

Nguyên nhân dẫn đến dễ bị tấn công ACK Flood

Một trong những nguyên nhân chính khiến hệ thống dễ bị tổn thương là do cấu hình mạng và các thiết bị bảo mật yếu kém. Tường lửa là gì không được cấu hình để thực hiện kiểm tra trạng thái (stateful inspection) sẽ không thể phân biệt được gói tin ACK hợp lệ và gói tin giả mạo. Ngoài ra, việc thiếu các cơ chế kiểm soát truy cập và lọc gói tin hiệu quả cũng tạo điều kiện cho kẻ tấn công. Nếu hệ thống của bạn không có giới hạn về tốc độ kết nối (rate-limiting) hoặc không có khả năng xử lý các đột biến lưu lượng bất thường, nó sẽ trở thành một mục tiêu lý tưởng cho các cuộc tấn công DDoS, bao gồm cả ACK Flood.

Các kỹ thuật tấn công giả mạo phổ biến

IP spoofing là kỹ thuật nền tảng của hầu hết các cuộc tấn công ACK Flood. Kẻ tấn công không chỉ đơn giản là giả mạo một địa chỉ IP, mà chúng còn sử dụng các kỹ thuật nâng cao để làm cho cuộc tấn công khó bị phát hiện và ngăn chặn hơn. Chúng có thể liên tục thay đổi địa chỉ IP nguồn một cách ngẫu nhiên, khiến cho việc chặn theo IP trở nên bất khả thi. Hơn nữa, kẻ tấn công thường sử dụng các mạng botnet khổng lồ, được phân tán trên toàn cầu, để khuếch đại lưu lượng tấn công lên mức cực lớn. Sự kết hợp giữa việc giả mạo IP và sức mạnh của botnet tạo ra một cơn bão gói tin ACK có khả năng đánh gục cả những hệ thống mạng kiên cố nhất.

Các biện pháp phòng chống và giảm thiểu rủi ro do ACK Flood gây ra

Phòng bệnh hơn chữa bệnh. Việc triển khai các biện pháp phòng thủ một cách chủ động là cách tốt nhất để bảo vệ hệ thống của bạn khỏi các cuộc tấn công ACK Flood tàn khốc.

Cấu hình tường lửa và thiết bị mạng

Lớp phòng thủ đầu tiên và cơ bản nhất chính là cấu hình đúng cách các thiết bị mạng như tường lửa và router. Bạn nên triển khai tường lửa trạng thái (stateful firewall), có khả năng theo dõi toàn bộ phiên kết nối TCP. Tường lửa này sẽ biết một gói tin ACK chỉ hợp lệ khi nó thuộc về một kết nối đã được thiết lập trước đó (qua các bước SYN và SYN-ACK). Bất kỳ gói tin ACK nào đến mà không có kết nối tương ứng sẽ bị loại bỏ ngay lập tức. Bên cạnh đó, việc thiết lập giới hạn tốc độ (rate-limiting) cho các kết nối mới và áp dụng danh sách kiểm soát truy cập (ACLs) để lọc các gói tin bất thường cũng là những bước quan trọng giúp giảm thiểu nguy cơ.

Sử dụng hệ thống phát hiện và giảm thiểu DDoS

Đối với các cuộc tấn công quy mô lớn, chỉ tường lửa thôi là không đủ. Bạn cần đến các giải pháp chuyên dụng hơn. Hệ thống phát hiện xâm nhập (IDS) và hệ thống ngăn chặn xâm nhập (IPS) có thể phân tích lưu lượng mạng theo thời gian thực để xác định các hành vi bất thường, chẳng hạn như một lượng lớn gói tin ACK đột ngột. Khi phát hiện tấn công, IPS có thể tự động áp dụng các quy tắc để chặn lưu lượng độc hại. Hơn thế nữa, các dịch vụ chống DDoS chuyên dụng (trên nền tảng đám mây hoặc tại chỗ) cung cấp khả năng lọc và “rửa” lưu lượng truy cập, đảm bảo chỉ có lưu lượng hợp pháp được đi đến máy chủ của bạn. Đây là giải pháp hiệu quả nhất để chống lại các cuộc tấn công có cường độ cao. Ví dụ như Cloudflare là gì, một trong những dịch vụ hàng đầu hiện nay.

Các công cụ và kỹ thuật phát hiện tấn công DDoS ACK Flood hiệu quả

Để chống lại một cuộc tấn công, trước tiên bạn phải nhận ra nó. Sử dụng đúng công cụ và kỹ thuật sẽ giúp bạn nhanh chóng phát hiện các dấu hiệu của một cuộc tấn công ACK Flood đang diễn ra.

Công cụ giám sát mạng và phân tích lưu lượng

Các công cụ phân tích gói tin như Wireshark và Tcpdump là những người bạn đồng hành không thể thiếu của mọi quản trị viên mạng. Chúng cho phép bạn “nhìn” vào bên trong luồng dữ liệu, kiểm tra chi tiết từng gói tin. Khi nghi ngờ có tấn công, bạn có thể sử dụng các công cụ này để lọc và xem liệu có một số lượng lớn bất thường các gói tin ACK từ nhiều nguồn IP khác nhau hay không. Đối với việc giám sát ở quy mô lớn hơn, các công cụ phân tích luồng như NetFlow, sFlow, hoặc IPFIX cung cấp một cái nhìn tổng quan về lưu lượng mạng. Chúng giúp phát hiện các xu hướng và đột biến bất thường, ví dụ như một sự gia tăng đột ngột của lưu lượng TCP trên một cổng cụ thể, đây là dấu hiệu cảnh báo sớm của một cuộc tấn công.

Giải pháp phần mềm và phần cứng nâng cao

Bên cạnh các công cụ phân tích thủ công, có rất nhiều giải pháp thương mại và mã nguồn mở tiên tiến được thiết kế chuyên biệt để phát hiện và ngăn chặn tấn công DDoS. Các nền tảng bảo vệ DDoS hàng đầu như Cloudflare, Akamai, hoặc Arbor Networks hoạt động ở quy mô toàn cầu. Chúng sử dụng các trung tâm “làm sạch” (scrubbing centers) khổng lồ để hấp thụ toàn bộ lưu lượng tấn công. Bằng cách sử dụng các thuật toán phân tích hành vi và máy học, các dịch vụ này có thể phân biệt chính xác giữa lưu lượng độc hại và người dùng hợp pháp, sau đó chỉ chuyển tiếp lưu lượng sạch đến máy chủ của bạn. Đây là lớp bảo vệ mạnh mẽ nhất chống lại các cuộc tấn công quy mô lớn.

Ví dụ thực tế và hướng dẫn bảo vệ hệ thống mạng trước tấn công ACK Flood

Lý thuyết sẽ trở nên hữu ích hơn khi được áp dụng vào thực tế. Hãy cùng xem xét một kịch bản tấn công và các bước cụ thể để xây dựng một hệ thống phòng thủ hiệu quả.

Tình huống mô phỏng tấn công ACK Flood

Hãy tưởng tượng bạn đang quản lý một trang web thương mại điện tử lớn. Vào ngày siêu khuyến mãi, trang web đột nhiên trở nên chậm chạp và không thể truy cập. Đội ngũ kỹ thuật kiểm tra và thấy rằng CPU của máy chủ web đang hoạt động ở mức 100%, nhưng không có lỗi ứng dụng nào. Sử dụng công cụ giám sát mạng, họ phát hiện ra một luồng truy cập khổng lồ gồm các gói tin ACK đang đổ về cổng 443 (HTTPS) từ hàng nghìn địa chỉ IP khác nhau trên toàn thế giới. Đây chính là một cuộc tấn công ACK Flood điển hình. Kẻ tấn công đang cố gắng làm cạn kiệt tài nguyên máy chủ để ngăn cản khách hàng thực hiện giao dịch.

Hướng dẫn triển khai giải pháp phòng vệ hiệu quả

Để bảo vệ hệ thống khỏi kịch bản trên, bạn cần một chiến lược phòng thủ đa tầng. Đầu tiên, hãy thiết lập baseline, tức là hiểu rõ về mô hình lưu lượng truy cập bình thường của bạn. Tiếp theo, cấu hình tường lửa trạng thái và áp dụng các chính sách rate-limiting nghiêm ngặt. Sau đó, triển khai hệ thống IDS/IPS để giám sát và cảnh báo sớm các hoạt động bất thường. Quan trọng nhất, hãy sử dụng một dịch vụ chống DDoS trên nền tảng đám mây. Dịch vụ này sẽ là tuyến phòng thủ đầu tiên, hấp thụ và lọc bỏ lưu lượng tấn công trước khi nó có thể chạm đến hạ tầng của bạn. Cuối cùng, hãy xây dựng một kế hoạch phản ứng sự cố rõ ràng để đội ngũ của bạn biết chính xác phải làm gì khi cuộc tấn công xảy ra.

Common Issues/Troubleshooting

Ngay cả khi đã có sự chuẩn bị, bạn vẫn có thể gặp phải những thách thức trong quá trình đối phó với tấn công ACK Flood. Dưới đây là một số vấn đề thường gặp và cách giải quyết.

Làm gì khi hệ thống liên tục bị tắc nghẽn do ACK Flood?

Nếu hệ thống của bạn liên tục bị tắc nghẽn mặc dù đã có tường lửa và IPS, rất có thể cuộc tấn công đang làm bão hòa đường truyền Internet của bạn. Trong trường hợp này, các thiết bị bảo mật tại chỗ (on-premise) trở nên vô dụng vì lưu lượng độc hại đã chiếm hết băng thông trước khi đến được chúng. Giải pháp duy nhất và hiệu quả nhất lúc này là chuyển sang một nhà cung cấp dịch vụ chống DDoS dựa trên đám mây. Họ có đủ năng lực băng thông để hấp thụ các cuộc tấn công lớn nhất và sẽ lọc lưu lượng truy cập trước khi nó được chuyển đến mạng của bạn, đảm bảo đường truyền luôn thông thoáng cho người dùng hợp pháp.

Khó phân biệt lưu lượng hợp pháp và lưu lượng giả mạo ACK Flood khi giám sát mạng

Đây là một trong những thách thức lớn nhất của ACK Flood, vì các gói tin tấn công trông rất giống với lưu lượng bình thường. Chìa khóa để phân biệt nằm ở việc phân tích “trạng thái” và “hành vi”. Một hệ thống phòng thủ tinh vi sẽ không chỉ nhìn vào từng gói tin riêng lẻ mà còn xem xét bối cảnh của chúng. Nó sẽ kiểm tra xem gói tin ACK có thuộc về một phiên kết nối TCP hợp lệ đã được thiết lập hay không. Ngoài ra, các thuật toán phân tích hành vi có thể phát hiện các dấu hiệu bất thường như một lượng lớn gói tin ACK đến từ các IP chưa từng tương tác trước đây, hoặc tỷ lệ gói tin ACK cao bất thường so với các loại gói tin khác. Sự kết hợp giữa phân tích trạng thái và hành vi là cách hiệu quả để phân biệt chính xác.

Best Practices

Để duy trì một hệ thống an toàn và có khả năng chống chịu cao trước các cuộc tấn công DDoS ACK Flood, việc tuân thủ các nguyên tắc bảo mật tốt nhất là điều cần thiết.

Luôn cập nhật bản vá phần mềm và firmware cho tất cả các thiết bị mạng như router, switch, và tường lửa. Các nhà sản xuất thường xuyên phát hành các bản cập nhật để vá các lỗ hổng bảo mật có thể bị kẻ tấn công khai thác. Việc bỏ qua các bản cập nhật này có thể khiến hệ thống của bạn bị phơi bày trước những rủi ro không đáng có.

Thiết lập chính sách kiểm soát truy cập nghiêm ngặt. Nguyên tắc “đặc quyền tối thiểu” nên được áp dụng, nghĩa là chỉ cho phép những lưu lượng truy cập thực sự cần thiết cho hoạt động của dịch vụ. Hãy chặn tất cả các cổng và giao thức không sử dụng để giảm thiểu bề mặt tấn công.

Sử dụng các lớp bảo vệ đa tầng, hay còn gọi là “phòng thủ theo chiều sâu”. Đừng chỉ dựa vào một giải pháp duy nhất. Hãy kết hợp tường lửa trạng thái, hệ thống IDS/IPS và một dịch vụ chống DDoS dựa trên đám mây. Mỗi lớp bảo vệ sẽ bù đắp cho những điểm yếu của các lớp khác, tạo ra một hàng rào phòng thủ vững chắc hơn nhiều.

Thường xuyên giám sát lưu lượng mạng và thiết lập hệ thống cảnh báo tự động. Bạn không thể chống lại những gì bạn không nhìn thấy. Việc theo dõi liên tục sẽ giúp bạn phát hiện sớm các dấu hiệu bất thường, cho phép bạn phản ứng nhanh chóng trước khi cuộc tấn công gây ra thiệt hại nghiêm trọng.

Cuối cùng, không bao giờ được chủ quan với các dấu hiệu nhỏ về lưu lượng bất thường. Một sự gia tăng nhỏ trong lưu lượng truy cập hôm nay có thể là bước thăm dò cho một cuộc tấn công quy mô lớn vào ngày mai. Hãy điều tra tất cả các cảnh báo một cách cẩn thận.

Conclusion

Tấn công DDoS ACK Flood là một mối đe dọa thực sự, có khả năng gây ra những thiệt hại nặng nề cho bất kỳ doanh nghiệp nào hoạt động trên môi trường Internet. Với khả năng giả mạo lưu lượng hợp pháp và làm cạn kiệt tài nguyên máy chủ một cách âm thầm, nó đòi hỏi một chiến lược phòng thủ thông minh và đa tầng. Việc chỉ dựa vào các biện pháp bảo mật truyền thống là không đủ. Tầm quan trọng của việc phòng chống sớm, kết hợp giữa cấu hình thiết bị đúng cách, giám sát chủ động và sử dụng các dịch vụ bảo vệ chuyên nghiệp là không thể phủ nhận.

Chúng tôi kêu gọi các doanh nghiệp và quản trị viên mạng hãy nâng cao nhận thức và đầu tư đúng mức vào an ninh mạng. Đừng đợi đến khi cuộc tấn công xảy ra mới hành động. Bước tiếp theo cho bạn là hãy bắt đầu đánh giá lại hệ thống bảo mật hiện tại, xem xét triển khai các giải pháp phòng chống DDoS tiên tiến, và quan trọng nhất là xây dựng một kế hoạch ứng phó sự cố chi tiết. Bảo vệ tài sản số của bạn chính là bảo vệ tương lai của doanh nghiệp bạn.