Trong thế giới quản trị máy chủ và phát triển web, bảo mật luôn là ưu tiên hàng đầu. Một trong những phương pháp hiệu quả nhất để bảo vệ kết nối đến server của bạn chính là sử dụng khóa SSH. Thay vì dựa vào mật khẩu truyền thống dễ bị tấn công, khóa SSH cung cấp một lớp xác thực mã hóa mạnh mẽ, an toàn và tiện lợi hơn rất nhiều. Nếu bạn đang tìm kiếm một giải pháp để nâng cao bảo mật cho máy chủ của mình, thì bài viết này chính là dành cho bạn. Bùi Mạnh Đức sẽ cùng bạn đi qua từng bước, từ việc tìm hiểu khái niệm, tạo khóa trên các hệ điều hành khác nhau, cấu hình và ứng dụng vào thực tế một cách chi tiết và dễ hiểu nhất.

Giới thiệu về khóa SSH và vai trò của nó trong bảo mật kết nối máy chủ

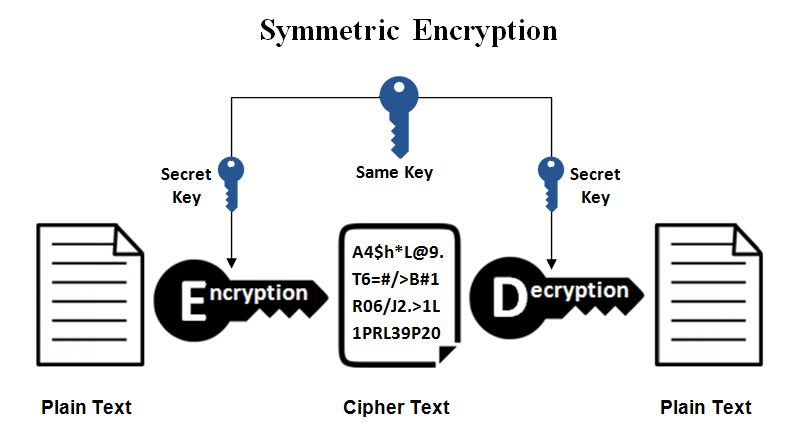

SSH, hay Secure Shell, là một giao thức mạng cho phép bạn kết nối và quản lý máy chủ từ xa một cách an toàn. Mọi dữ liệu truyền đi qua kết nối SSH đều được mã hóa, giúp ngăn chặn các cuộc tấn công nghe lén. Phương thức xác thực phổ biến nhất khi dùng SSH là mật khẩu. Tuy nhiên, mật khẩu lại tiềm ẩn nhiều rủi ro. Chúng có thể bị đoán ra, bị tấn công brute-force, hoặc bị lộ trong các vụ rò rỉ dữ liệu. Việc quản lý nhiều mật khẩu phức tạp cho nhiều server khác nhau cũng là một thách thức không nhỏ.

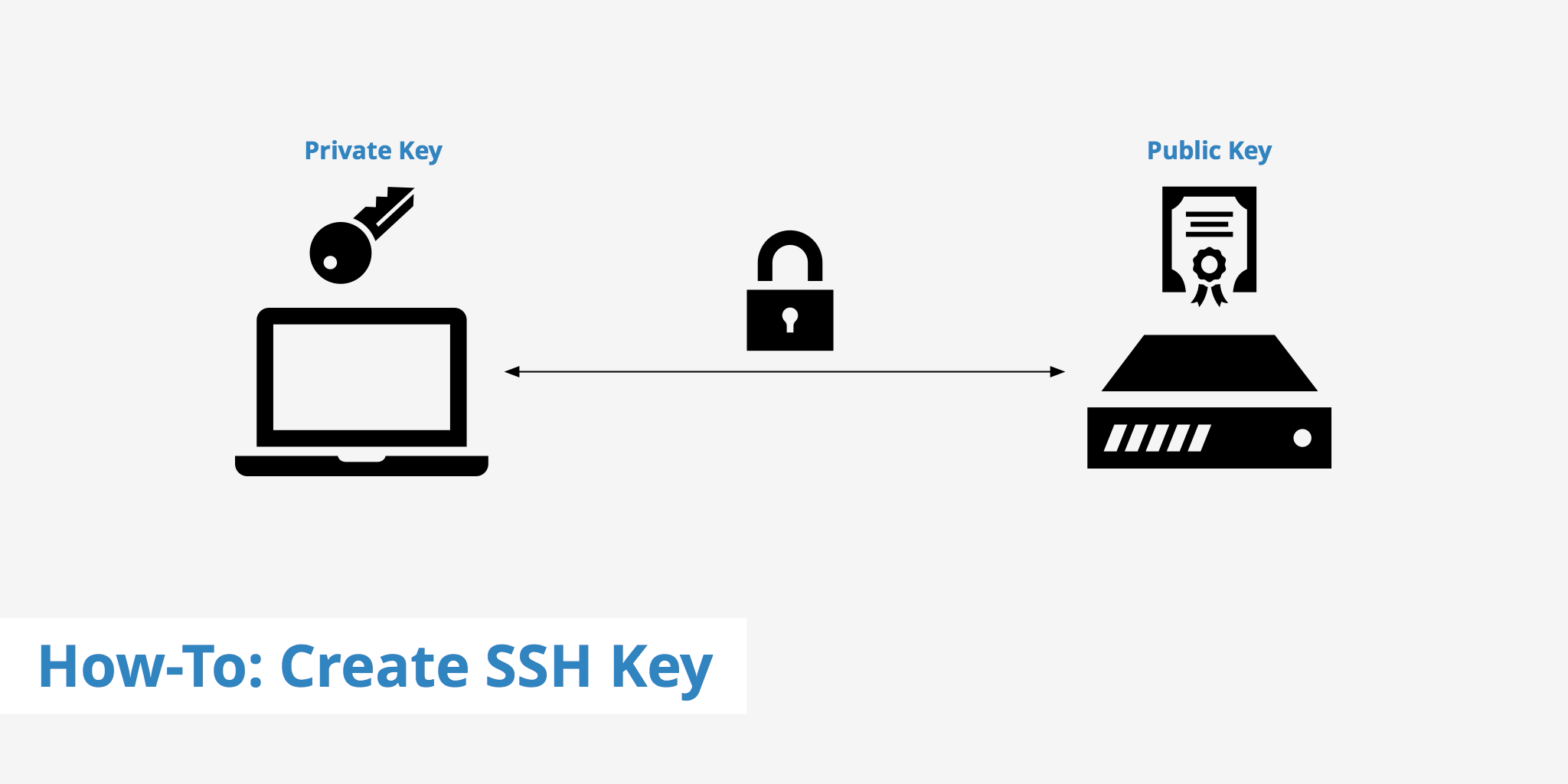

Để giải quyết những vấn đề này, khóa SSH đã ra đời như một giải pháp thay thế vượt trội. SSH Key là một cặp khóa mã hóa bất đối xứng, bao gồm một khóa riêng tư (private key) và một khóa công khai (public key). Private key được lưu giữ tuyệt mật trên máy tính của bạn, trong khi public key được đặt trên máy chủ bạn muốn truy cập. Khi bạn kết nối, server sẽ sử dụng public key để tạo ra một thông điệp thử thách mà chỉ có private key tương ứng mới giải mã được. Quá trình này diễn ra tự động, xác thực danh tính của bạn mà không cần truyền mật khẩu qua mạng.

Cấu trúc của bài viết này được thiết kế để dẫn dắt bạn qua toàn bộ quy trình. Chúng ta sẽ bắt đầu bằng việc tạo khóa SSH trên các hệ điều hành phổ biến như Windows, Linux và macOS. Sau đó, bạn sẽ học cách cấu hình server để chấp nhận khóa này, thực hiện đăng nhập không cần mật khẩu. Cuối cùng, bài viết sẽ đề cập đến các lỗi thường gặp, các mẹo bảo mật nâng cao và những ứng dụng thực tế của khóa SSH trong công việc hàng ngày.

Hướng dẫn tạo khóa SSH trên các hệ điều hành phổ biến

Tạo khóa SSH là bước đầu tiên và quan trọng nhất. Quy trình có đôi chút khác biệt tùy thuộc vào hệ điều hành bạn đang sử dụng, nhưng về cơ bản đều rất đơn giản. Dưới đây là hướng dẫn chi tiết cho từng nền tảng.

Tạo khóa SSH trên Windows

Với người dùng Windows, có hai cách phổ biến để tạo khóa SSH: sử dụng công cụ đồ họa PuTTYgen hoặc dùng dòng lệnh trực tiếp trong Windows Terminal (PowerShell hoặc Command Prompt).

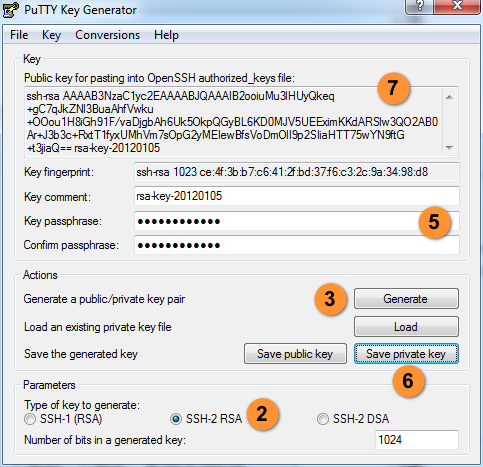

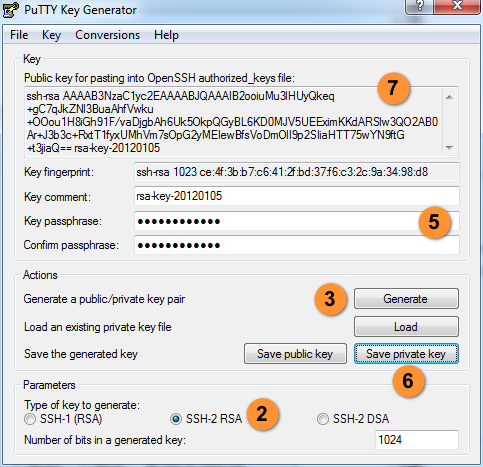

Cách 1: Sử dụng PuTTYgen

PuTTYgen là một công cụ đi kèm với PuTTY, một SSH client rất quen thuộc trên Windows.

- Tải và mở PuTTYgen: Nếu chưa có, bạn có thể tải bộ công cụ PuTTY. Sau khi cài đặt, hãy mở ứng dụng PuTTYgen.

- Chọn loại khóa: Ở phần “Parameters” phía dưới, hãy đảm bảo bạn đã chọn loại khóa mạnh. “RSA” với số bits là 2048 hoặc 4096 là một lựa chọn phổ biến và an toàn.

- Tạo khóa: Nhấn vào nút “Generate”. Bạn sẽ được yêu cầu di chuyển chuột ngẫu nhiên trong một vùng trống để tạo ra sự ngẫu nhiên cần thiết cho quá trình sinh khóa.

- Đặt Passphrase (Tùy chọn nhưng khuyến khích): Sau khi khóa được tạo, bạn sẽ thấy public key hiển thị trong ô văn bản. Lúc này, hãy nhập một cụm mật khẩu bảo vệ (passphrase) vào hai ô “Key passphrase” và “Confirm passphrase”. Đây là một lớp bảo mật bổ sung để bảo vệ private key của bạn.

- Lưu khóa: Nhấn “Save public key” để lưu khóa công khai (thường có tên là id_rsa.pub). Sau đó, nhấn “Save private key” để lưu khóa riêng tư (sẽ có đuôi .ppk).

Điều cực kỳ quan trọng là bạn phải giữ file private key (.ppk) này tuyệt đối an toàn và không bao giờ chia sẻ nó với bất kỳ ai.

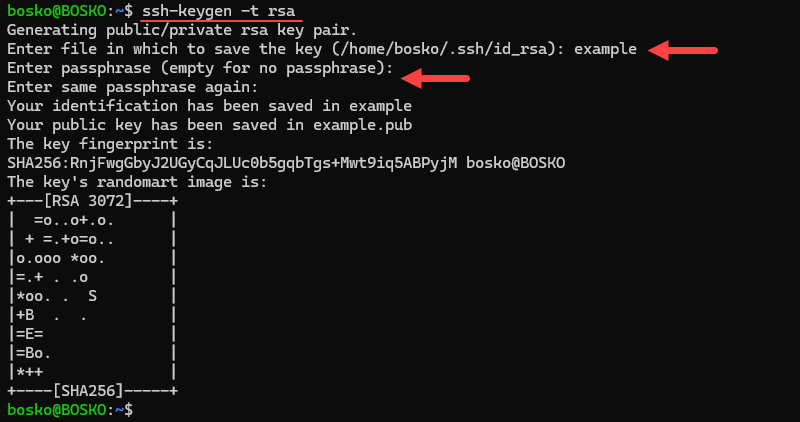

Cách 2: Sử dụng Windows Terminal (PowerShell)

Các phiên bản Windows 10 và 11 mới đã tích hợp sẵn OpenSSH client, cho phép bạn tạo khóa SSH bằng lệnh ssh-keygen tương tự như trên Linux.

- Mở Windows Terminal hoặc PowerShell.

- Gõ lệnh sau và nhấn Enter:

ssh-keygen -t rsa -b 4096

- Hệ thống sẽ hỏi bạn vị trí lưu khóa. Bạn có thể nhấn Enter để chấp nhận vị trí mặc định (C:\Users\YourUsername\.ssh\id_rsa).

- Tiếp theo, bạn sẽ được yêu cầu nhập passphrase. Đây là bước không bắt buộc nhưng rất được khuyến khích để tăng cường bảo mật.

Sau khi hoàn tất, bạn sẽ có hai file là id_rsa (private key) và id_rsa.pub (public key) được lưu trong thư mục .ssh của người dùng.

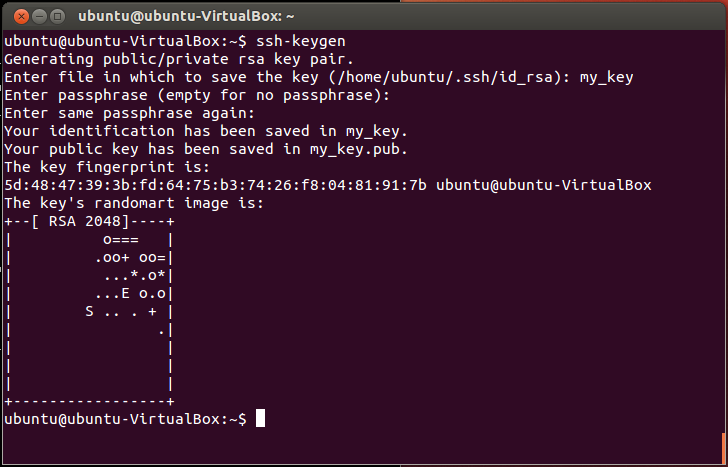

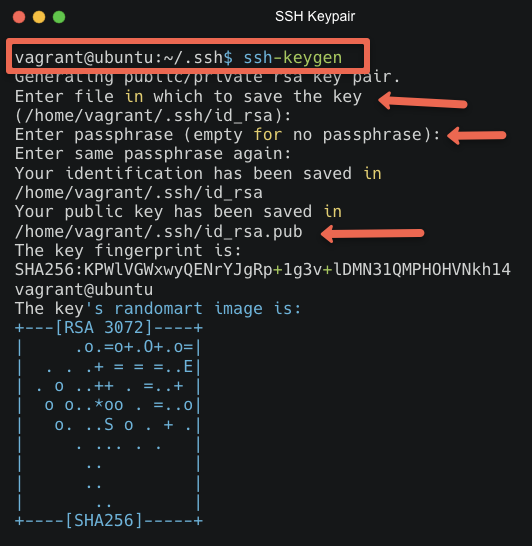

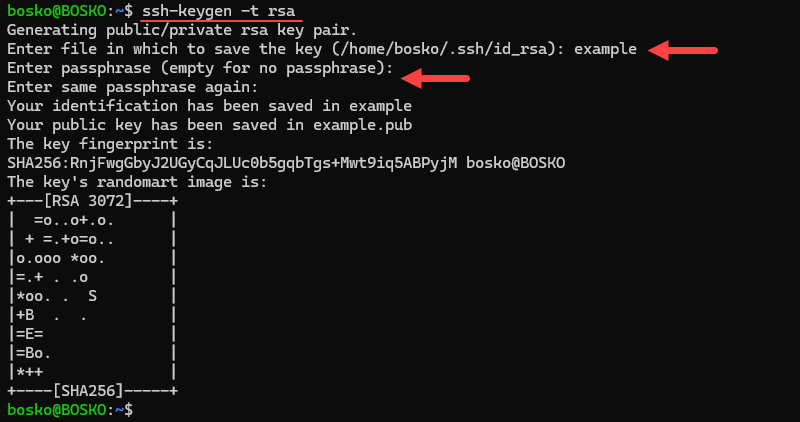

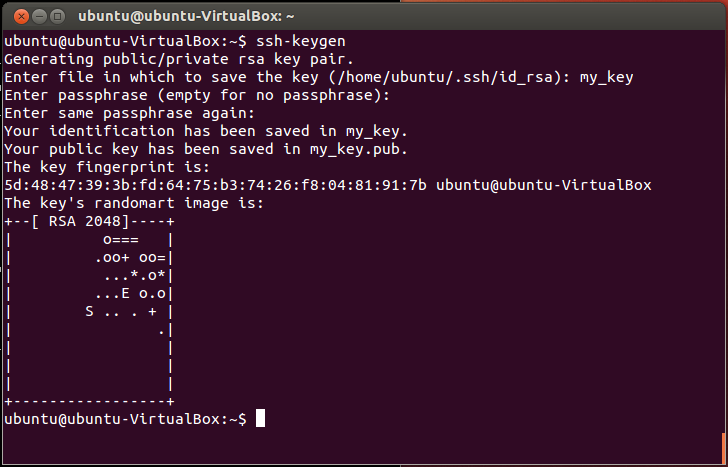

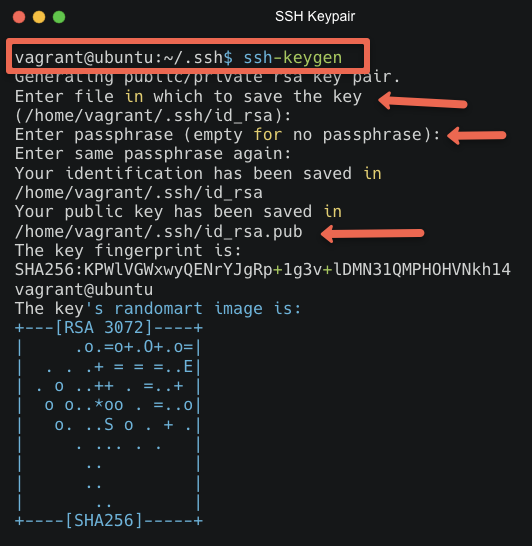

Tạo khóa SSH trên Linux và macOS

Trên các hệ điều hành dựa trên nền tảng Unix như Linux (Ubuntu, CentOS) và macOS, việc tạo khóa SSH cực kỳ đơn giản vì chúng đều được tích hợp sẵn công cụ OpenSSH.

- Mở ứng dụng Terminal của bạn.

- Chạy lệnh

ssh-keygen cơ bản: ssh-keygen

- Lệnh này sẽ bắt đầu quá trình tạo khóa. Tương tự như trên Windows, bạn sẽ được hỏi nơi lưu trữ các file khóa. Vị trí mặc định là ~/.ssh/id_rsa, và đây là lựa chọn tốt nhất trong hầu hết các trường hợp. Chỉ cần nhấn Enter để tiếp tục.

- Sau đó, bạn sẽ được nhắc nhập một passphrase. Hãy nhập một cụm mật khẩu đủ mạnh và xác nhận lại. Việc này đảm bảo rằng kể cả khi file private key của bạn bị lộ, kẻ tấn công cũng không thể sử dụng nó nếu không biết passphrase.

Để tăng cường độ bảo mật, bạn có thể sử dụng các tùy chọn nâng cao. Lệnh dưới đây sẽ tạo một khóa RSA với độ dài 4096-bit và thêm một ghi chú (comment) để dễ nhận biết: ssh-keygen -t rsa -b 4096 -C "your_email@example.com"

Sau khi lệnh thực thi xong, bạn sẽ tìm thấy hai file trong thư mục ~/.ssh:

- id_rsa: Đây là private key của bạn. File này phải được giữ bí mật.

- id_rsa.pub: Đây là public key, bạn sẽ sao chép nội dung của file này lên các máy chủ mà bạn muốn truy cập.

Bây giờ bạn đã có cặp khóa SSH của riêng mình, hãy cùng chuyển sang bước tiếp theo là cấu hình chúng trên server.

Cách cấu hình và sử dụng khóa SSH để đăng nhập vào server không cần mật khẩu

Sau khi đã tạo thành công cặp khóa SSH, bước tiếp theo là đưa public key của bạn lên server. Việc này sẽ “dạy” cho server nhận biết và tin tưởng máy tính của bạn, từ đó cho phép bạn đăng nhập mà không cần mật khẩu.

Upload public key lên server

Có hai phương pháp chính để sao chép public key của bạn lên máy chủ: sử dụng lệnh ssh-copy-id tự động hoặc sao chép thủ công.

Cách 1: Sử dụng lệnh ssh-copy-id (Khuyến khích)

Đây là cách đơn giản và an toàn nhất, tự động xử lý việc sao chép và thiết lập quyền truy cập file chính xác. Lệnh này có sẵn trên Linux, macOS và cả trên Windows (nếu bạn sử dụng WSL hoặc Git Bash).

- Mở Terminal trên máy tính của bạn.

- Chạy lệnh sau, thay user bằng tên người dùng của bạn trên server và server_ip bằng địa chỉ IP của server:

ssh-copy-id user@server_ip

- Bạn sẽ được yêu cầu nhập mật khẩu của người dùng đó trên server. Đây là lần cuối cùng bạn cần dùng đến mật khẩu này.

- Lệnh sẽ tự động tìm public key ~/.ssh/id_rsa.pub trên máy bạn, kết nối đến server, và thêm nội dung của nó vào cuối file ~/.ssh/authorized_keys trên server. Nó cũng đảm bảo rằng các quyền truy cập cho thư mục .ssh và file authorized_keys được thiết lập chính xác.

Cách 2: Sao chép thủ công

Nếu lệnh ssh-copy-id không có sẵn, bạn có thể thực hiện thủ công theo các bước sau:

- Lấy nội dung public key: Mở file public key (id_rsa.pub) trên máy tính của bạn bằng một trình soạn thảo văn bản và sao chép toàn bộ nội dung của nó. Trên Linux/macOS, bạn có thể dùng lệnh:

cat ~/.ssh/id_rsa.pub

- Đăng nhập vào server: Sử dụng mật khẩu để đăng nhập vào server như bình thường:

ssh user@server_ip

- Tạo thư mục và file cần thiết: Trên server, hãy kiểm tra xem thư mục .ssh đã tồn tại chưa. Nếu chưa, hãy tạo nó:

mkdir -p ~/.ssh

- Thêm public key vào

authorized_keys: Dán nội dung public key bạn đã sao chép vào file ~/.ssh/authorized_keys. Bạn có thể dùng lệnh echo: echo "nội_dung_public_key_dán_vào_đây" >> ~/.ssh/authorized_keys

- Thiết lập quyền truy cập (Rất quan trọng): Đây là bước mà nhiều người hay bỏ qua và gây ra lỗi. Hãy chạy các lệnh sau trên server để đảm bảo chỉ có bạn mới có quyền đọc/ghi vào các file này:

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keys

Thư mục .ssh phải có quyền là 700 (chỉ chủ sở hữu mới có thể đọc, ghi, và thực thi). File authorized_keys phải có quyền là 600 (chỉ chủ sở hữu mới có thể đọc và ghi). Nếu sai quyền, SSH server sẽ từ chối kết nối bằng khóa để đảm bảo an toàn.

Đăng nhập không cần mật khẩu và kiểm tra kết nối

Sau khi đã upload public key thành công, giờ là lúc kiểm tra thành quả.

- Từ máy tính của bạn, mở Terminal và gõ lệnh đăng nhập:

ssh user@server_ip

- Nếu bạn đã đặt passphrase cho khóa SSH, bạn sẽ được yêu cầu nhập passphrase đó.

- Nếu bạn không đặt passphrase, bạn sẽ được đăng nhập thẳng vào server mà không cần nhập bất kỳ thông tin xác thực nào nữa.

Chúc mừng! Bạn đã thiết lập thành công đăng nhập không mật khẩu bằng khóa SSH.

Nếu gặp lỗi, một mẹo hữu ích là sử dụng tùy chọn -v (verbose) để xem chi tiết quá trình kết nối và tìm ra nguyên nhân gây lỗi: ssh -v user@server_ip Thông tin gỡ lỗi sẽ cho bạn biết chính xác vấn đề nằm ở đâu, ví dụ như file quyền không đúng hoặc server từ chối khóa của bạn.

Các vấn đề thường gặp và cách khắc phục

Mặc dù việc thiết lập khóa SSH khá đơn giản, đôi khi bạn vẫn có thể gặp phải một số lỗi phổ biến. Hiểu rõ nguyên nhân và cách khắc phục sẽ giúp bạn tiết kiệm rất nhiều thời gian và công sức.

Lỗi Permission denied (publickey,gssapi-keyex,gssapi-with-mic)

Đây là lỗi phổ biến nhất khi đăng nhập bằng khóa SSH. Thông báo này có nghĩa là server đã nhận được yêu cầu kết nối bằng khóa nhưng đã từ chối nó. Nguyên nhân hầu hết đều xuất phát từ việc phân quyền file và thư mục không chính xác trên server.

Nguyên nhân phổ biến:

- Quyền truy cập thư mục .ssh không đúng: SSH yêu cầu thư mục ~/.ssh trên server phải có quyền

700. Điều này có nghĩa là chỉ chủ sở hữu (bạn) mới có quyền truy cập.

- Quyền truy cập file

authorized_keys không đúng: File chứa public key của bạn ~/.ssh/authorized_keys phải có quyền 600, tức là chỉ chủ sở hữu mới được phép đọc và ghi.

- Quyền truy cập thư mục nhà (home directory) quá rộng: Thư mục nhà của người dùng (ví dụ

/home/user) trên server không được phép cho người dùng khác ghi vào.

Cách kiểm tra và sửa lỗi:

- Đăng nhập vào server của bạn bằng mật khẩu.

- Sử dụng lệnh

ls -ld ~ ~/.ssh ~/./ssh/authorized_keys để kiểm tra quyền của các thư mục và file liên quan.

- Chạy các lệnh sau để đặt lại quyền cho đúng:

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keys

- Đảm bảo thư mục nhà của bạn không có quyền ghi cho group hoặc others. Bạn có thể chạy:

chmod g-w,o-w ~

- Sau khi sửa quyền, hãy thử đăng nhập lại bằng khóa SSH từ máy tính của bạn.

Lỗi kết nối SSH timeout hoặc host không phản hồi

Lỗi này xảy ra khi máy tính của bạn không thể thiết lập kết nối ban đầu đến server. Nó không liên quan đến khóa SSH mà thường do các vấn đề về mạng hoặc cấu hình server.

Nguyên nhân và cách khắc phục:

- Kiểm tra địa chỉ IP và Port:

Vấn đề: Bạn có thể đã nhập sai địa chỉ IP của server hoặc server đang lắng nghe SSH ở một port khác port 22 mặc định.

Cách khắc phục: Xác nhận lại địa chỉ IP. Nếu SSH chạy trên port khác, hãy sử dụng lệnh ssh -p PORT_NUMBER user@server_ip.

- Kiểm tra Firewall là gì:

Vấn đề: Firewall trên server (ví dụ ufw, firewalld) hoặc firewall của nhà cung cấp dịch vụ đám mây (AWS Security Groups, Google Cloud Firewall) đang chặn kết nối đến port SSH.

Cách khắc phục: Đăng nhập vào bảng điều khiển của nhà cung cấp hoặc vào server (qua console nếu có) và kiểm tra các quy tắc firewall. Đảm bảo rằng port SSH (thường là 22) được phép truy cập từ địa chỉ IP của bạn.

- Kiểm tra trạng thái dịch vụ SSH trên server:

Vấn đề: Dịch vụ SSH (sshd) trên server có thể đang không chạy.

Cách khắc phục: Truy cập vào server qua một phương thức khác (như web console) và chạy lệnh để kiểm tra trạng thái dịch vụ: sudo systemctl status sshd (trên hệ thống dùng systemd như Ubuntu, CentOS 7+). Nếu dịch vụ không hoạt động, hãy khởi động lại nó: sudo systemctl start sshd.

Việc xử lý các lỗi này đòi hỏi bạn phải kiểm tra một cách có hệ thống, từ lớp mạng, firewall cho đến cấu hình quyền trên chính server.

Lời khuyên về bảo mật khi sử dụng khóa SSH

Sử dụng khóa SSH đã là một bước tiến lớn về bảo mật so với mật khẩu. Tuy nhiên, để tối ưu hóa sự an toàn, bạn nên tuân thủ một vài nguyên tắc vàng dưới đây.

1. Không bao giờ chia sẻ private key:

Private key (id_rsa) là chìa khóa vạn năng để vào server của bạn. Hãy coi nó như mật khẩu quan trọng nhất của bạn. Không bao giờ gửi nó qua email, tin nhắn, hay lưu trữ trên các dịch vụ đám mây công cộng. Private key chỉ nên tồn tại trên những chiếc máy tính mà bạn tin tưởng.

2. Luôn đặt passphrase cho khóa SSH:

Như đã đề cập, passphrase là một lớp bảo mật thứ hai cho private key. Nếu máy tính của bạn bị đánh cắp hoặc bị xâm nhập và private key bị lộ, kẻ tấn công vẫn không thể sử dụng nó nếu không biết passphrase. Hãy đặt một cụm mật khẩu mạnh, dễ nhớ với bạn nhưng khó đoán với người khác.

3. Sử dụng SSH Agent để quản lý khóa an toàn:

Việc phải gõ lại passphrase mỗi lần kết nối có thể hơi bất tiện. SSH agent là một công cụ giúp giải quyết vấn đề này. Nó sẽ lưu private key đã được giải mã của bạn vào bộ nhớ trong một phiên làm việc. Bạn chỉ cần nhập passphrase một lần khi bắt đầu phiên.

* Trên Linux/macOS: Chạy eval "$(ssh-agent -s)" để khởi động agent, sau đó chạy ssh-add ~/.ssh/id_rsa để thêm khóa của bạn.

* Trên Windows: Các SSH client hiện đại như PuTTY (với Pageant) hoặc Windows OpenSSH client đã tích hợp sẵn tính năng này.

4. Thường xuyên kiểm tra và cập nhật quyền truy cập:

Định kỳ, bạn nên kiểm tra file ~/.ssh/authorized_keys trên các server của mình. Xóa đi những public key không còn sử dụng hoặc thuộc về những người không còn quyền truy cập. Điều này đặc biệt quan trọng trong môi trường làm việc nhóm.

5. Tắt hoàn toàn xác thực bằng mật khẩu:

Sau khi bạn đã cấu hình và kiểm tra việc đăng nhập bằng khóa SSH hoạt động trơn tru, bước cuối cùng và quan trọng nhất là vô hiệu hóa việc đăng nhập bằng mật khẩu trên server. Điều này sẽ loại bỏ hoàn toàn nguy cơ bị tấn công brute-force vào mật khẩu.

1. Mở file cấu hình SSH server: sudo nano /etc/ssh/sshd_config

2. Tìm dòng PasswordAuthentication và đổi giá trị của nó thành no.

PasswordAuthentication no

3. Lưu file và khởi động lại dịch vụ SSH để áp dụng thay đổi:

sudo systemctl restart sshd

Cảnh báo: Trước khi thực hiện bước này, hãy chắc chắn 100% rằng bạn có thể đăng nhập bằng khóa SSH. Nếu không, bạn có thể tự khóa mình khỏi server.

Ứng dụng của khóa SSH trong quản trị và phát triển web

Khóa SSH không chỉ dùng để đăng nhập vào server. Nó là một công nghệ nền tảng cho rất nhiều quy trình tự động hóa và bảo mật trong thế giới công nghệ hiện đại, giúp công việc của các quản trị viên hệ thống và lập trình viên trở nên hiệu quả hơn rất nhiều.

Quản lý server từ xa an toàn và tiện lợi:

Đây là ứng dụng cơ bản và rõ ràng nhất. Thay vì phải nhớ hàng chục mật khẩu phức tạp cho các server khác nhau, bạn chỉ cần một cặp khóa SSH (được bảo vệ bởi passphrase) để truy cập tất cả. Việc này không chỉ an toàn hơn mà còn tăng tốc độ làm việc đáng kể, đặc biệt khi bạn cần thực hiện các tác vụ trên nhiều máy chủ cùng lúc.

Tự động hóa triển khai code qua Git và CI/CD pipelines:

Trong quy trình phát triển phần mềm hiện đại, việc tự động hóa là yếu tố sống còn. Khóa SSH đóng vai trò trung tâm trong việc này.

* Với Git: Bạn có thể thêm public key của mình vào tài khoản GitHub, GitLab, hoặc Bitbucket. Sau đó, bạn có thể thực hiện các lệnh git push và git pull mà không cần nhập tên người dùng và mật khẩu mỗi lần. Điều này cực kỳ hữu ích cho việc tương tác thường xuyên với kho mã nguồn.

* Với CI/CD (Continuous Integration/Continuous Deployment): Các công cụ như Jenkins, GitHub Actions, GitLab CI cần phải kết nối đến server để triển khai phiên bản mới của ứng dụng. Bằng cách cài đặt một khóa SSH (deploy key) trên server và cung cấp private key cho công cụ CI/CD, quy trình triển khai có thể diễn ra hoàn toàn tự động và an toàn sau mỗi lần code được cập nhật.

Bảo vệ hệ thống và hạn chế rủi ro xâm nhập trái phép:

Bằng cách vô hiệu hóa đăng nhập bằng mật khẩu và chỉ cho phép truy cập qua khóa SSH, bạn đã loại bỏ một trong những vectơ tấn công phổ biến nhất là brute-force. Kẻ tấn công không thể dò mật khẩu của bạn được nữa. Hơn nữa, bạn có thể kiểm soát chính xác ai được phép truy cập vào server bằng cách quản lý file authorized_keys. Khi một nhân viên rời khỏi dự án, bạn chỉ cần xóa public key của họ khỏi file này là đủ, quyền truy cập sẽ bị thu hồi ngay lập tức.

Ngoài ra, khóa SSH còn được sử dụng cho các giao thức truyền file an toàn như SFTP (Secure File Transfer Protocol) và SCP (Secure Copy), giúp bạn di chuyển dữ liệu giữa máy tính và server một cách bảo mật.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau khám phá một cách toàn diện về khóa SSH – một công cụ tuy nhỏ nhưng có sức mạnh to lớn trong việc bảo vệ các kết nối máy chủ. Từ việc hiểu rõ vai trò và lợi ích so với mật khẩu truyền thống, cho đến các bước thực hành chi tiết để tạo và cấu hình khóa trên nhiều nền tảng, bạn giờ đây đã có đủ kiến thức để tự mình triển khai lớp bảo mật quan trọng này. Việc chuyển sang sử dụng khóa SSH không chỉ giúp server của bạn an toàn hơn trước các cuộc tấn công mạng mà còn giúp quy trình làm việc của bạn trở nên nhanh chóng và thuận tiện hơn.

Bảo mật là một hành trình liên tục, không phải là một điểm đến. Việc áp dụng khóa SSH là một trong những bước đi nền tảng và hiệu quả nhất bạn có thể thực hiện ngay hôm nay. Đừng chần chừ, hãy bắt tay vào việc tạo khóa SSH đầu tiên của bạn và cấu hình nó trên server cá nhân hoặc môi trường làm việc. Chắc chắn bạn sẽ thấy được sự khác biệt mà nó mang lại.