Introduction

Trong bối cảnh an ninh mạng ngày càng phức tạp, việc quản lý và giám sát sự kiện bảo mật đã trở thành yếu tố then chốt để bảo vệ mọi tổ chức. Các mối đe dọa không ngừng phát triển, đòi hỏi một phương pháp tiếp cận chủ động thay vì chỉ phản ứng khi sự cố đã xảy ra. Tuy nhiên, nhiều doanh nghiệp vẫn còn gặp khó khăn trong việc thiết lập các quy tắc phát hiện và theo dõi sự kiện an ninh một cách hiệu quả, dẫn đến việc bỏ lỡ các dấu hiệu tấn công sớm. Để giải quyết thách thức này, ứng dụng SIEM với tính năng tạo luật và timelines chính là công cụ đắc lực, hỗ trợ đắc lực cho việc giám sát, phân tích và phản ứng. Bài viết này sẽ đi sâu vào khái niệm SIEM, làm rõ về luật và timelines, hướng dẫn chi tiết cách tạo và quản lý chúng trong Kibana, đồng thời chia sẻ những kinh nghiệm thực tế và mẹo tối ưu hóa quy trình.

Giới thiệu về ứng dụng SIEM trong giám sát an ninh mạng

Để bắt đầu hành trình tăng cường bảo mật, việc hiểu rõ công cụ cốt lõi là bước đi đầu tiên và quan trọng nhất. SIEM không chỉ là một phần mềm, mà là một hệ thống toàn diện giúp bạn có cái nhìn tổng quan về tình hình an ninh của toàn bộ hạ tầng công nghệ.

Khái niệm và vai trò của SIEM

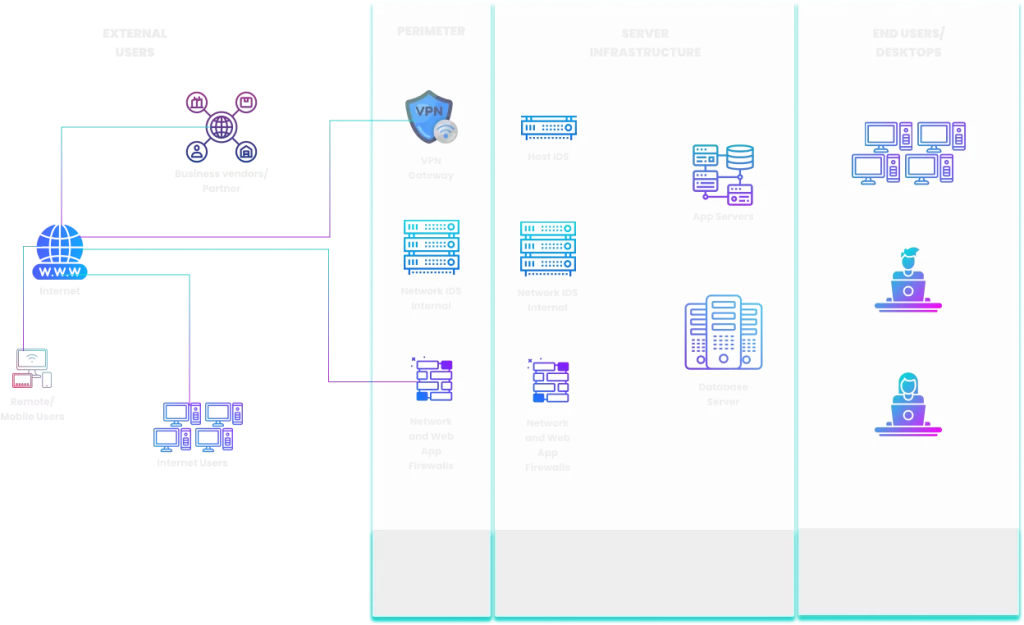

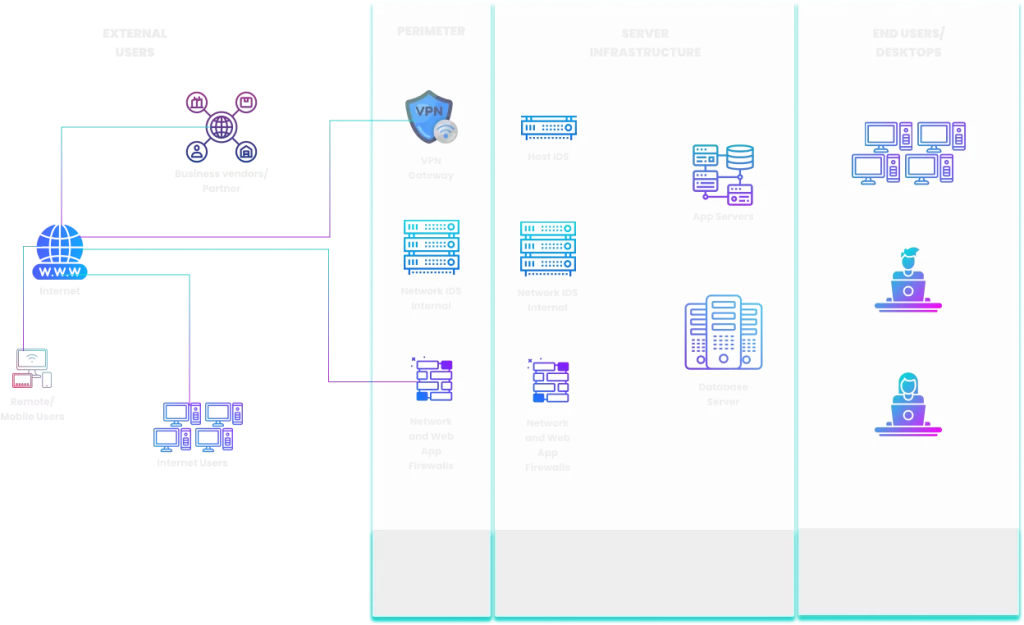

SIEM, viết tắt của Security Information and Event Management, là một giải pháp công nghệ giúp các tổ chức thu thập, tổng hợp và phân tích dữ liệu log từ nhiều nguồn khác nhau trong hệ thống mạng. Các nguồn này có thể bao gồm máy chủ, tường lửa, thiết bị mạng, ứng dụng và nhiều thành phần khác. Hãy tưởng tượng SIEM như một trung tâm chỉ huy an ninh, nơi mọi thông tin bảo mật đều được quy tụ về một mối.

Vai trò chính của SIEM là giám sát thời gian thực, phát hiện các hoạt động bất thường và tạo cảnh báo khi có dấu hiệu vi phạm chính sách bảo mật. Bằng cách tương quan hóa các sự kiện từ nhiều nguồn, SIEM có thể nhận diện các chuỗi tấn công phức tạp mà nếu chỉ xem xét riêng lẻ từng log sẽ không thể phát hiện. Nó giúp đội ngũ an ninh chuyển từ thế bị động sang chủ động, ngăn chặn mối đe dọa trước khi chúng gây ra thiệt hại nghiêm trọng.

Tổng quan về Kibana trong hệ sinh thái SIEM

Trong hệ sinh thái của Elastic Stack, một bộ công cụ mã nguồn mở thường được triển khai như một giải pháp SIEM mạnh mẽ, Kibana đóng vai trò là giao diện người dùng. Kibana là một công cụ trực quan hóa dữ liệu, cho phép các nhà phân tích bảo mật khám phá, tương tác và hiểu rõ hơn về khối lượng dữ liệu khổng lồ được thu thập bởi Elasticsearch.

Lý do Kibana được sử dụng phổ biến là nhờ khả năng tùy biến cao và giao diện thân thiện. Nó không chỉ cung cấp các biểu đồ, đồ thị và bản đồ để hiển thị dữ liệu một cách sinh động, mà còn tích hợp sẵn ứng dụng SIEM chuyên dụng. Ứng dụng này cung cấp các bảng điều khiển (dashboards) dựng sẵn, quy trình điều tra sự cố và các công cụ quản lý cảnh báo, giúp đơn giản hóa đáng kể công việc của một nhà phân tích an ninh. Nhờ Kibana, dữ liệu không còn là những dòng log khô khan mà trở thành những thông tin chi tiết, hữu ích và dễ hành động.

Khái niệm về luật (rules) và timelines trong SIEM

Hiểu về SIEM và Kibana là nền tảng, nhưng sức mạnh thực sự của chúng nằm ở khả năng tùy biến và phân tích sâu. Đây là lúc khái niệm về “luật” và “timelines” phát huy tác dụng, biến dữ liệu thô thành những cảnh báo an ninh thông minh và các cuộc điều tra hiệu quả.

Luật (Rules) trong SIEM là gì?

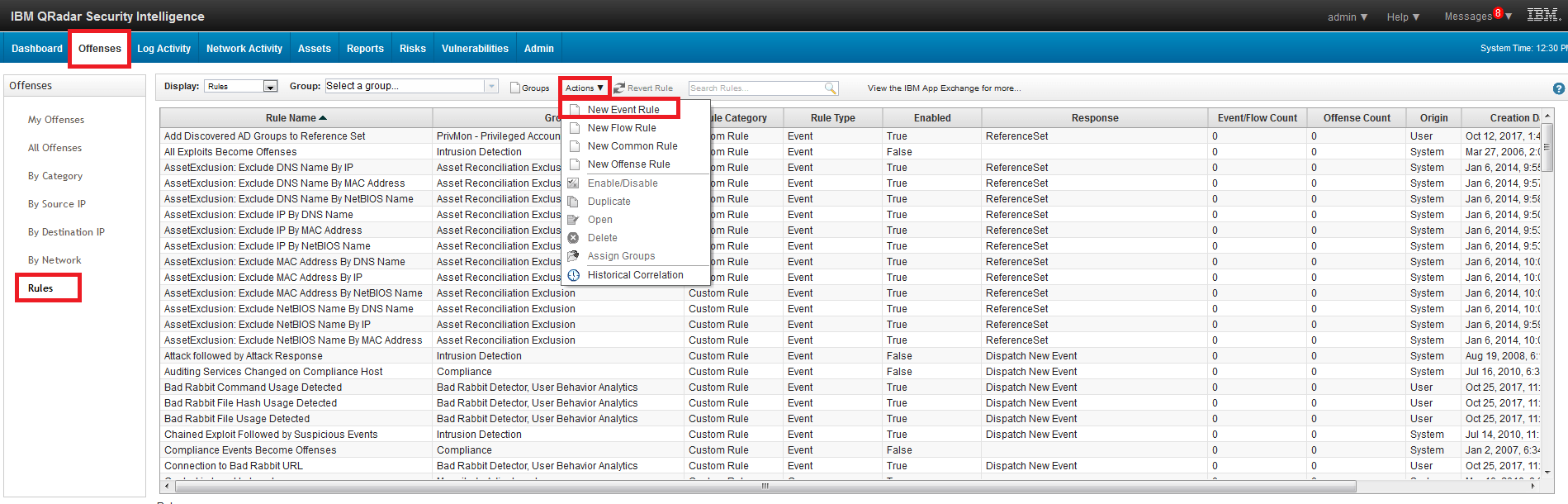

Trong SIEM, một “luật” (rule) là một bộ điều kiện được định nghĩa trước để tự động phát hiện các hoạt động đáng ngờ trong dòng dữ liệu log. Khi một hoặc một chuỗi sự kiện khớp với các điều kiện của luật, hệ thống sẽ kích hoạt một hành động, chẳng hạn như tạo ra một cảnh báo, gửi email thông báo, hoặc thậm chí là thực thi một kịch bản phản ứng tự động. Về cơ bản, luật là bộ não của hệ thống giám sát, giúp tự động hóa việc sàng lọc hàng triệu sự kiện để tìm ra những mối nguy tiềm ẩn.

Có nhiều loại luật phổ biến trong SIEM, mỗi loại phục vụ một mục đích khác nhau. Ví dụ, luật dựa trên ngưỡng (threshold-based rules) có thể phát hiện các cuộc tấn công brute-force bằng cách cảnh báo khi có “hơn 5 lần đăng nhập thất bại từ một địa chỉ IP trong vòng 1 phút”. Luật tương quan (correlation rules) phức tạp hơn, có thể liên kết các sự kiện tưởng chừng không liên quan, như “một người dùng đăng nhập từ hai quốc gia khác nhau trong vòng 10 phút”, một dấu hiệu rõ ràng của tài khoản bị xâm phạm. Việc thiết lập các luật phù hợp giúp hệ thống của bạn luôn cảnh giác 24/7.

Timelines – công cụ theo dõi và phân tích chi tiết

Nếu luật giúp bạn phát hiện “cái gì” đang xảy ra, thì timelines giúp bạn trả lời câu hỏi “như thế nào” và “tại sao”. Timelines là một không gian làm việc tương tác, nơi các nhà phân tích có thể tập hợp các sự kiện, log và cảnh báo liên quan đến một cuộc điều tra cụ thể vào một trình tự thời gian duy nhất. Nó không chỉ là một danh sách các sự kiện, mà là một công cụ để xây dựng lại câu chuyện của một cuộc tấn công.

Lợi ích lớn nhất của timelines là khả năng sắp xếp và trực quan hóa dòng chảy của một sự cố bảo mật. Các nhà phân tích có thể kéo và thả các sự kiện từ các nguồn khác nhau vào timeline, thêm ghi chú, ghim các bằng chứng quan trọng và lọc nhiễu để tập trung vào những gì cốt lõi. Ví dụ, khi điều tra một máy chủ bị nhiễm mã độc, bạn có thể tạo một timeline để theo dõi từ email lừa đảo ban đầu, đến tệp tin được tải xuống, quá trình thực thi mã độc và cuối cùng là các kết nối ra bên ngoài tới máy chủ điều khiển của kẻ tấn công. Timelines biến cuộc điều tra từ một mớ hỗn độn thành một quy trình có cấu trúc và logic.

Hướng dẫn tạo luật (rules) và sử dụng timelines trong Kibana SIEM

Lý thuyết là quan trọng, nhưng việc áp dụng vào thực tế mới thực sự tạo ra giá trị. Phần này sẽ hướng dẫn bạn từng bước cách tạo ra các luật phát hiện đầu tiên và cách sử dụng công cụ timelines để phân tích sự kiện một cách hiệu quả ngay trên giao diện Kibana.

Cách tạo luật trong ứng dụng SIEM của Kibana

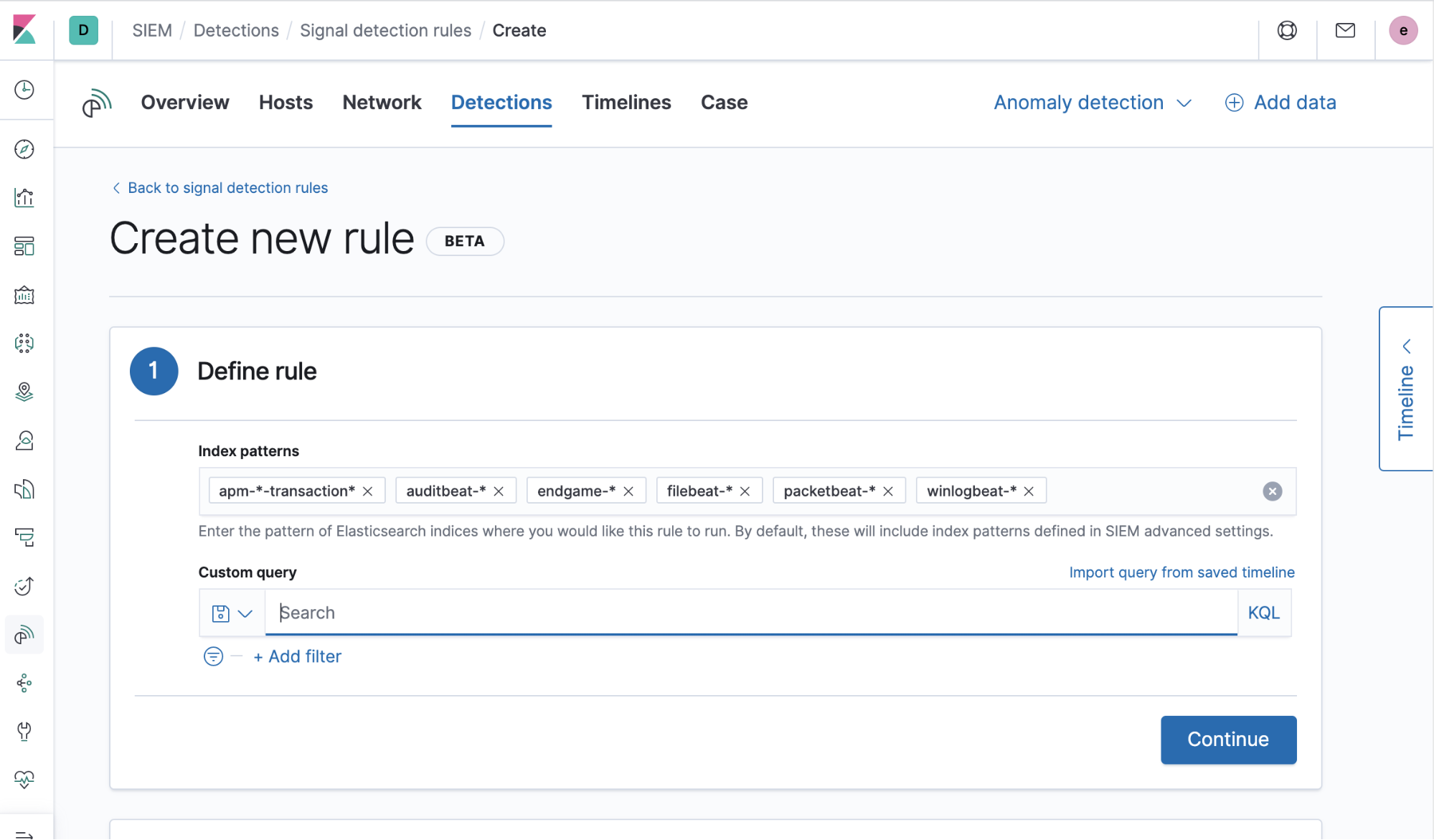

Tạo một luật trong Kibana SIEM là một quy trình tương đối trực quan, cho phép bạn biến các giả thuyết về mối đe dọa thành những cảnh báo tự động. Quy trình bắt đầu bằng việc xác định loại hoạt động bạn muốn phát hiện.

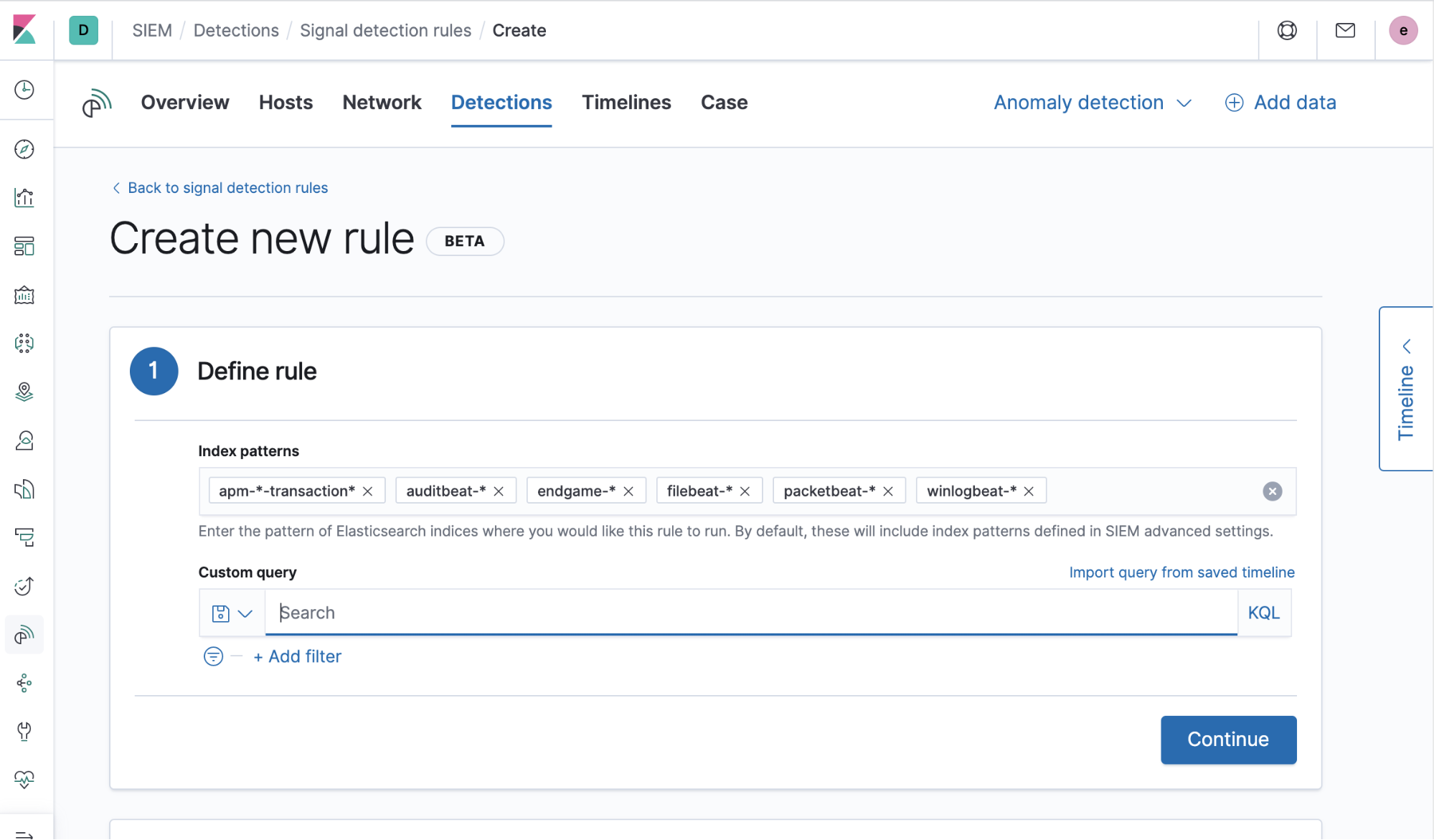

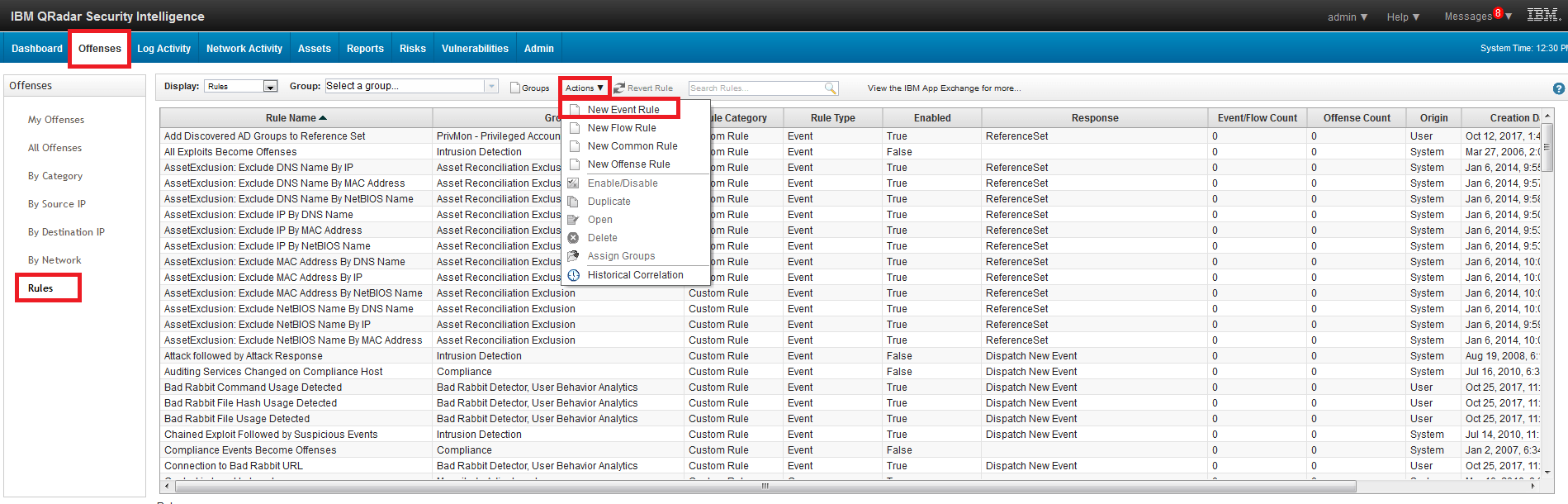

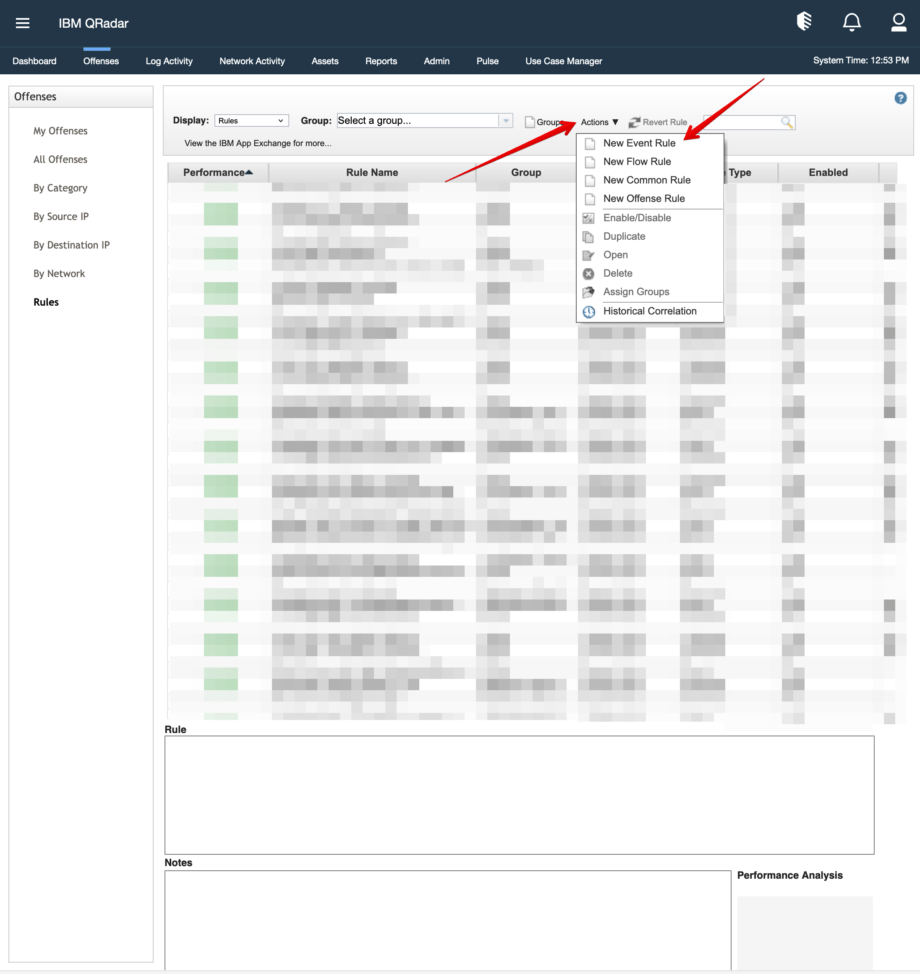

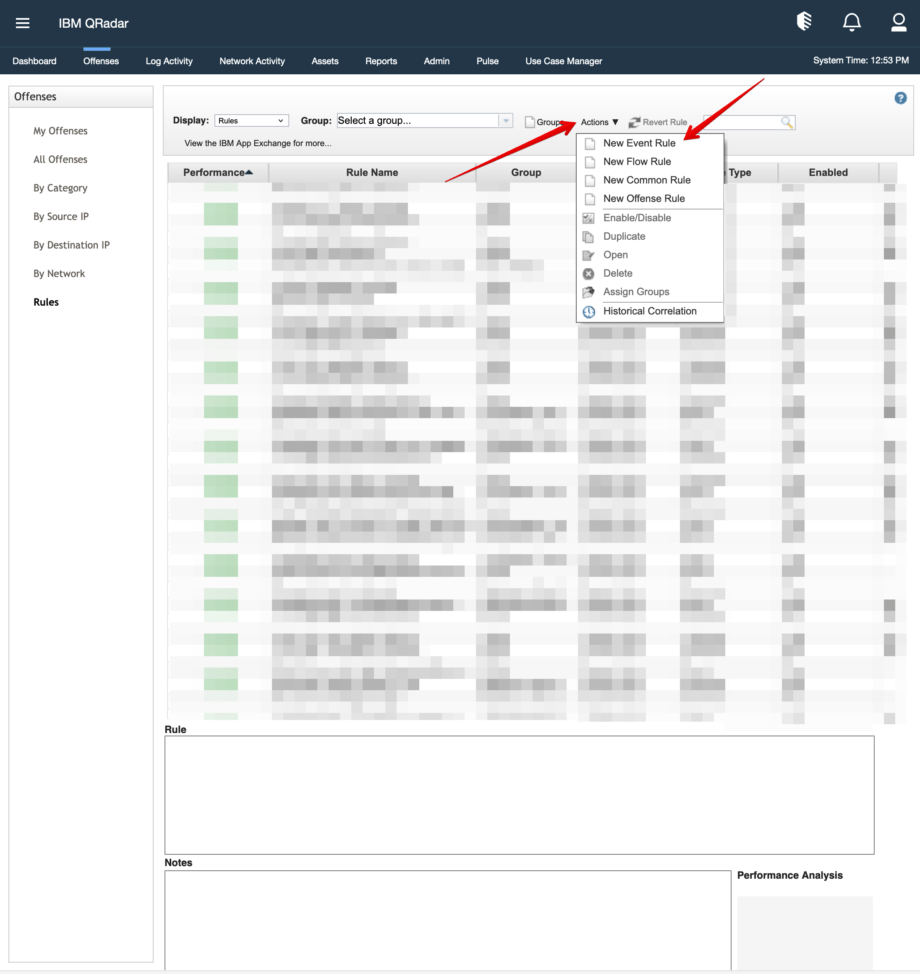

Đầu tiên, bạn cần truy cập vào ứng dụng Security trong Kibana, sau đó điều hướng đến mục “Detections” và chọn tab “Rules”. Tại đây, bạn sẽ thấy danh sách các luật có sẵn (do Elastic cung cấp) và nút “Create new rule”. Khi tạo luật mới, bạn sẽ được yêu cầu chọn loại luật. Các loại phổ biến bao gồm “Custom query” (sử dụng ngôn ngữ truy vấn KQL), “Threshold” (dựa trên ngưỡng), và “Event Correlation” (tương quan sự kiện).

Để cấu hình điều kiện, hãy bắt đầu với một truy vấn đơn giản. Ví dụ, để phát hiện các lần đăng nhập Windows thất bại, bạn có thể sử dụng truy vấn KQL: `event.module : “security” and event.action : “logged-in” and event.outcome : “failure”`. Sau đó, bạn cần định nghĩa các thông số cho luật như tên, mô tả, mức độ nghiêm trọng (low, medium, high, critical), và lịch trình chạy (ví dụ: kiểm tra mỗi 5 phút). Cuối cùng, bạn cần cấu hình hành động khi luật được kích hoạt, chẳng hạn như tạo một cảnh báo trong Kibana, gửi thông báo qua Slack hoặc email. Sau khi lưu lại, luật sẽ bắt đầu giám sát hệ thống của bạn.

Sử dụng timelines để phân tích và theo dõi sự kiện

Khi một luật kích hoạt và tạo ra cảnh báo, công việc của bạn mới chỉ bắt đầu. Đây là lúc timelines phát huy sức mạnh để bạn điều tra sâu hơn. Để bắt đầu, bạn có thể mở một cảnh báo và chọn “Investigate in timeline”. Hành động này sẽ tự động tạo một timeline mới với các sự kiện liên quan đến cảnh báo đó.

Trong giao diện timelines, bạn có một không gian làm việc linh hoạt. Bạn có thể kéo và thả thêm các sự kiện từ các bảng dữ liệu khác vào timeline để làm phong phú thêm bối cảnh. Ví dụ, nếu cảnh báo liên quan đến một địa chỉ IP đáng ngờ, bạn có thể lọc tất cả hoạt động từ IP đó trong 24 giờ qua và thêm vào timeline. Bạn cũng có thể thêm ghi chú vào từng sự kiện để ghi lại những phát hiện của mình, ghim lại những sự kiện quan trọng nhất, và sắp xếp lại trình tự để dễ theo dõi câu chuyện.

Một số kỹ thuật phân tích hiệu quả với timelines bao gồm việc sử dụng các bộ lọc mạnh mẽ để loại bỏ thông tin nhiễu, xem xét các sự kiện ngay trước và sau thời điểm cảnh báo để tìm nguyên nhân và hậu quả. Bạn cũng có thể lưu lại timeline của mình để tiếp tục điều tra sau này hoặc chia sẻ với đồng nghiệp. Việc sử dụng thành thạo timelines sẽ giúp bạn rút ngắn đáng kể thời gian điều tra và đưa ra kết luận chính xác hơn về bản chất của sự cố.

Common Issues/Troubleshooting

Ngay cả với những công cụ mạnh mẽ như Kibana SIEM, quá trình triển khai và vận hành không phải lúc nào cũng suôn sẻ. Việc gặp phải các vấn đề như luật không kích hoạt hoặc khó khăn trong việc phân tích dữ liệu là điều khó tránh khỏi. Nhận biết và xử lý những thách thức này là kỹ năng quan trọng để duy trì một hệ thống giám sát hiệu quả.

Luật không kích hoạt hoặc báo sai sự kiện

Một trong những vấn đề phổ biến nhất là luật không kích hoạt khi có sự kiện đáng ngờ (false negative) hoặc ngược lại, tạo ra quá nhiều cảnh báo không chính xác (false positive). Nguyên nhân của tình trạng này thường đến từ một vài yếu tố cốt lõi. Thứ nhất, cú pháp truy vấn trong luật có thể bị sai hoặc không khớp với cấu trúc dữ liệu log thực tế. Dữ liệu log từ các nguồn khác nhau có thể có các trường (fields) khác nhau, và một truy vấn sai tên trường sẽ không bao giờ trả về kết quả.

Để khắc phục, hãy luôn kiểm tra truy vấn của bạn trong mục “Discover” của Kibana trước khi tạo luật. Điều này cho phép bạn xem trước kết quả và đảm bảo truy vấn hoạt động như mong đợi. Nguyên nhân thứ hai có thể là do logic của luật quá rộng hoặc quá hẹp. Một luật quá chung chung sẽ tạo ra nhiều cảnh báo nhiễu, gây ra “mệt mỏi vì cảnh báo” (alert fatigue). Ngược lại, một luật quá khắt khe có thể bỏ lỡ các biến thể tinh vi của một cuộc tấn công. Cách debug hiệu quả là bắt đầu với một luật đơn giản, sau đó tinh chỉnh dần các điều kiện dựa trên kết quả thực tế và môi trường cụ thể của bạn.

Khó khăn trong việc quản lý timelines và phân tích dữ liệu

Timelines là một công cụ tuyệt vời, nhưng nó cũng có thể trở nên quá tải nếu bạn không quản lý đúng cách. Một vấn đề thường gặp là đưa quá nhiều dữ liệu vào một timeline duy nhất, khiến nó trở nên lộn xộn và khó phân tích. Khi điều tra một sự cố, việc kéo toàn bộ log của một ngày vào timeline sẽ tạo ra một biển thông tin vô dụng.

Giải pháp ở đây là tiếp cận một cách có chiến lược. Hãy bắt đầu với một phạm vi thời gian hẹp, chỉ vài phút trước và sau sự kiện ban đầu. Sử dụng các bộ lọc mạnh mẽ để chỉ hiển thị dữ liệu liên quan đến một máy chủ, người dùng hoặc quy trình cụ thể. Thay vì tạo một timeline khổng lồ, bạn có thể tạo nhiều timelines nhỏ hơn cho từng nhánh điều tra khác nhau. Đừng quên tận dụng tính năng ghi chú và ghim sự kiện để đánh dấu những điểm quan trọng. Việc này không chỉ giúp bạn giữ cho không gian làm việc gọn gàng mà còn giúp đồng nghiệp dễ dàng nắm bắt tiến trình điều tra khi cần phối hợp.

Best Practices

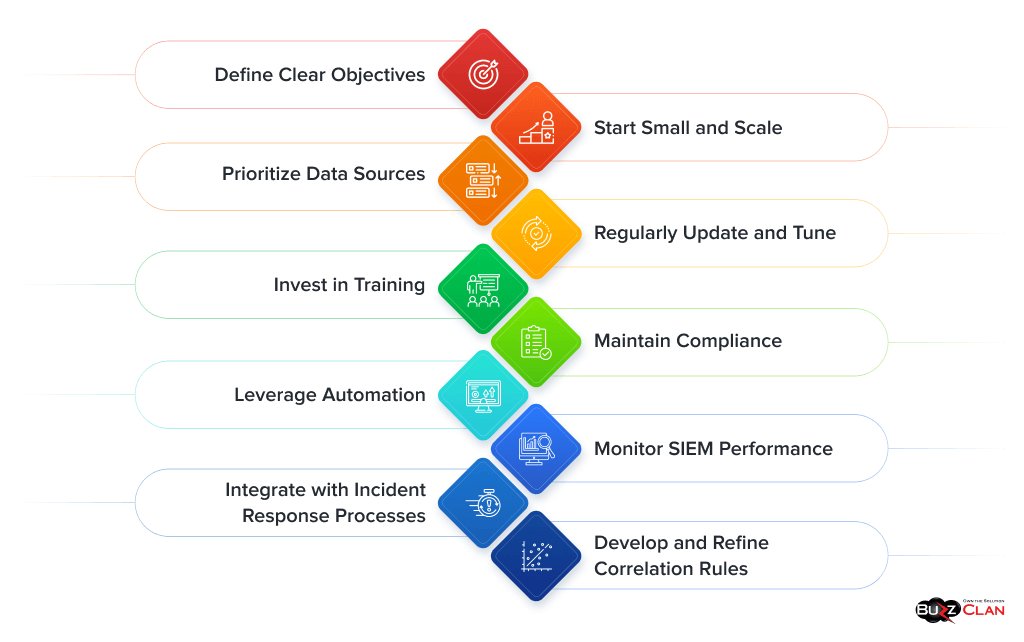

Để khai thác tối đa sức mạnh của luật và timelines trong SIEM, việc tuân thủ các nguyên tắc và thông lệ tốt nhất là vô cùng cần thiết. Những thực hành này không chỉ giúp hệ thống của bạn hoạt động hiệu quả hơn mà còn đảm bảo rằng nỗ lực của đội ngũ an ninh được tập trung vào những mối đe dọa thực sự. Dưới đây là những lời khuyên quan trọng bạn nên áp dụng.

Lập kế hoạch thiết lập luật rõ ràng, đúng ưu tiên rủi ro: Đừng tạo luật một cách ngẫu hứng. Hãy bắt đầu bằng việc đánh giá rủi ro để xác định những tài sản nào là quan trọng nhất và những mối đe dọa nào là có khả năng xảy ra cao nhất. Tập trung xây dựng các luật để bảo vệ những khu vực trọng yếu này trước, chẳng hạn như máy chủ chứa dữ liệu nhạy cảm hoặc các tài khoản quản trị cấp cao.

Thường xuyên cập nhật và review luật theo môi trường mới: Môi trường công nghệ và các mối đe dọa luôn thay đổi. Một luật hiệu quả hôm nay có thể trở nên lỗi thời vào ngày mai. Hãy đặt lịch định kỳ (ví dụ: hàng quý) để xem xét lại toàn bộ các luật đang hoạt động, tinh chỉnh chúng cho phù hợp với các ứng dụng mới, và loại bỏ những luật không còn phù hợp để tránh gây nhiễu.

Kết hợp sử dụng timelines để truy vết mối đe dọa hiệu quả: Đừng chỉ dừng lại ở việc nhận cảnh báo. Mỗi cảnh báo nên được xem là điểm khởi đầu của một cuộc điều tra trong timelines. Việc thực hành này giúp bạn hiểu sâu hơn về bối cảnh của cuộc tấn công, xác định phạm vi ảnh hưởng và tìm ra nguyên nhân gốc rễ, thay vì chỉ xử lý triệu chứng.

Tránh tạo quá nhiều luật trùng lặp gây nghẽn hệ thống: Việc có quá nhiều luật, đặc biệt là các luật có truy vấn phức tạp và chạy thường xuyên, có thể gây áp lực lên tài nguyên hệ thống (CPU, bộ nhớ của Elasticsearch). Hãy cố gắng gộp các điều kiện tương tự vào một luật duy nhất và tối ưu hóa các truy vấn để chúng hoạt động hiệu quả nhất có thể. Sử dụng các thẻ (tags) để phân loại và quản lý luật một cách khoa học.

Luôn kiểm tra và test luật trên môi trường thử nghiệm trước khi áp dụng thực tế: Đây là một nguyên tắc vàng. Trước khi triển khai một luật mới vào môi trường sản xuất (production), hãy thử nghiệm nó trên một môi trường riêng biệt hoặc ít nhất là chạy ở chế độ “chỉ ghi log” (log-only mode). Điều này giúp bạn xác thực rằng luật hoạt động chính xác và không tạo ra một cơn bão cảnh báo sai, ảnh hưởng đến hoạt động của đội ngũ an ninh.

Conclusion

Tóm lại, việc tạo luật và sử dụng timelines trong một hệ thống SIEM như Kibana không chỉ là một kỹ năng kỹ thuật mà còn là một nghệ thuật trong lĩnh vực an ninh mạng. Đây là những công cụ cốt lõi giúp chúng ta chuyển đổi từ việc phản ứng thụ động sang chủ động săn lùng và ngăn chặn các mối đe dọa. Các luật giám sát tự động đóng vai trò như những người lính canh không mệt mỏi, trong khi timelines cung cấp cho các nhà phân tích một không gian làm việc mạnh mẽ để kết nối các manh mối và tái tạo lại toàn bộ câu chuyện của một cuộc tấn công.

Chúng tôi khuyến khích bạn áp dụng ngay những bước hướng dẫn và các thông lệ tốt nhất đã được chia sẻ trong bài viết này để nâng cao hiệu quả giám sát bảo mật cho tổ chức của mình. Đừng ngần ngại bắt đầu từ những luật đơn giản nhất và dần dần xây dựng một hệ thống phát hiện phức tạp và tinh vi hơn. Hãy thử ngay tính năng tạo luật và timelines trong SIEM để tăng cường lá chắn bảo vệ cho hệ thống của bạn trước những rủi ro luôn rình rập.

Bước tiếp theo trên hành trình của bạn là không ngừng nâng cao kỹ năng phân tích và khai thác dữ liệu an ninh. Hãy tìm hiểu sâu hơn về các ngôn ngữ truy vấn nâng cao như EQL (Event Query Language), khám phá các kỹ thuật săn lùng mối đe dọa (threat hunting) và tham gia các cộng đồng chia sẻ kiến thức để luôn cập nhật những phương pháp bảo mật mới nhất.