Trong thế giới số hiện nay, việc bảo vệ máy chủ không chỉ là một lựa chọn mà là một yêu cầu bắt buộc. Một máy chủ Apache không được bảo vệ giống như một ngôi nhà không khóa cửa, luôn tiềm ẩn nguy cơ bị tấn công, dẫn đến rò rỉ dữ liệu nhạy cảm và gây tổn hại nghiêm trọng cho uy tín của doanh nghiệp. Đối mặt với vấn đề này, nhiều người thường nghĩ đến các giải pháp phức tạp. Tuy nhiên, một trong những phương pháp bảo mật đơn giản nhưng cực kỳ hiệu quả chính là thiết lập xác thực là gì mật khẩu. Giải pháp này hoạt động như một lớp bảo vệ đầu tiên, ngăn chặn các truy cập trái phép vào các khu vực quan trọng trên website của bạn. Bài viết này sẽ hướng dẫn bạn chi tiết từng bước để thiết lập xác thực mật khẩu Apache trên hệ điều hành Ubuntu 20.04, từ việc tạo file mật khẩu, cấu hình Apache, đến kiểm tra và khắc phục các lỗi thường gặp.

Giới thiệu về xác thực mật khẩu trên Apache

Khi quản lý một máy chủ web, việc kiểm soát ai có thể truy cập vào những tài nguyên nào là vô cùng quan trọng. Xác thực mật khẩu trên Apache chính là công cụ cơ bản giúp bạn thực hiện điều này, tạo ra một rào cản hiệu quả chống lại những cặp mắt tò mò và các truy cập không mong muốn. Đây là một khái niệm nền tảng mà bất kỳ quản trị viên website nào cũng nên nắm vững.

Xác thực mật khẩu là gì và tại sao cần thiết

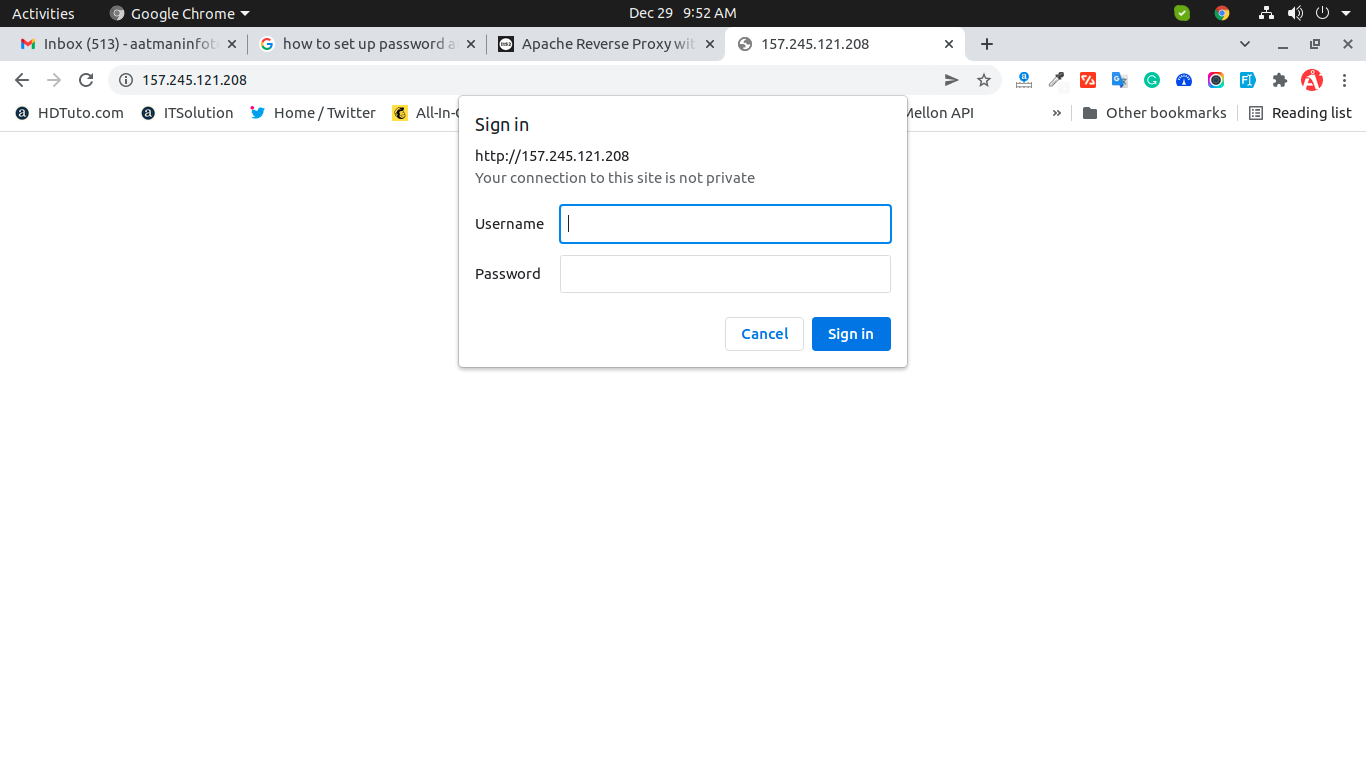

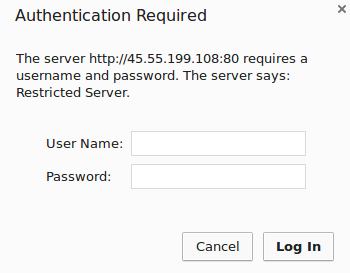

Xác thực mật khẩu trên Apache, hay còn gọi là Basic Authentication (Xác thực cơ bản), là một cơ chế bảo mật tích hợp sẵn. Khi người dùng cố gắng truy cập vào một thư mục hoặc tài nguyên được bảo vệ, trình duyệt sẽ hiển thị một hộp thoại yêu cầu họ nhập tên người dùng (username) và mật khẩu (password). Chỉ khi thông tin đăng nhập chính xác, máy chủ mới cho phép truy cập. Cơ chế này hoạt động như một người gác cổng ảo, đảm bảo chỉ những người dùng được ủy quyền mới có thể vào các khu vực nhạy cảm, chẳng hạn như trang quản trị, khu vực dành cho thành viên, hoặc các thư mục chứa file nội bộ. Việc sử dụng xác thực mật khẩu là cần thiết để bảo vệ dữ liệu khỏi các cuộc tấn công tự động (bots) và ngăn chặn việc truy cập trái phép có thể dẫn đến thay đổi cấu hình hoặc đánh cắp thông tin quan trọng.

Ưu điểm và hạn chế của xác thực mật khẩu

Ưu điểm lớn nhất của phương pháp xác thực cơ bản chính là sự đơn giản và dễ triển khai. Bạn không cần cài đặt thêm phần mềm phức tạp hay cấu hình cơ sở dữ liệu rườm rà. Chỉ với vài dòng lệnh và một vài chỉnh sửa nhỏ trong file cấu hình, bạn đã có thể dựng lên một lớp bảo vệ vững chắc. Nó tương thích với hầu hết các trình duyệt và máy chủ web, giúp bạn nhanh chóng bảo vệ các tài nguyên quan trọng. Tuy nhiên, phương pháp này cũng có hạn chế. Nhược điểm chính là thông tin đăng nhập được mã hóa dưới dạng Base64 và gửi đi trong header của yêu cầu HTTP. Kiểu mã hóa này không thực sự an toàn và có thể dễ dàng bị giải mã nếu bị kẻ xấu bắt gói tin. Do đó, xác thực cơ bản không nên được sử dụng làm phương pháp bảo mật duy nhất cho các ứng dụng yêu cầu độ bảo mật cao. Để an toàn tuyệt đối, bạn nên kết hợp nó với kết nối HTTPS là gì (SSL/TLS) để mã hóa toàn bộ phiên làm việc, đảm bảo rằng cả tên người dùng và mật khẩu đều được bảo vệ an toàn khi truyền qua mạng.

Hướng dẫn tạo file mật khẩu sử dụng lệnh htpasswd

Để Apache có thể xác thực người dùng, trước tiên chúng ta cần tạo một tệp tin đặc biệt để lưu trữ danh sách tên người dùng và mật khẩu đã được mã hóa. Công cụ dòng lệnh `htpasswd` là trợ thủ đắc lực cho nhiệm vụ này. Nó được thiết kế riêng để tạo và quản lý các tệp tin mật khẩu này một cách an toàn và hiệu quả. Quá trình này rất đơn giản và chỉ mất vài phút để hoàn thành.

Cài đặt gói công cụ htpasswd trên Ubuntu 20.04

Công cụ `htpasswd` không được cài đặt mặc định cùng với Apache. Nó nằm trong một gói tiện ích có tên là `apache2-utils`. Vì vậy, bước đầu tiên của chúng ta là cài đặt gói này. Hãy mở terminal của bạn và chạy lệnh sau để cập nhật danh sách gói và cài đặt `apache2-utils`:

sudo apt update && sudo apt install apache2-utils

Lệnh `sudo apt update` sẽ làm mới kho lưu trữ phần mềm của hệ thống, đảm bảo bạn cài đặt phiên bản mới nhất. Sau đó, `sudo apt install apache2-utils` sẽ tiến hành cài đặt gói tiện ích cần thiết. Sau khi quá trình hoàn tất, bạn đã có thể sử dụng lệnh `htpasswd` để bắt đầu tạo và quản lý người dùng.

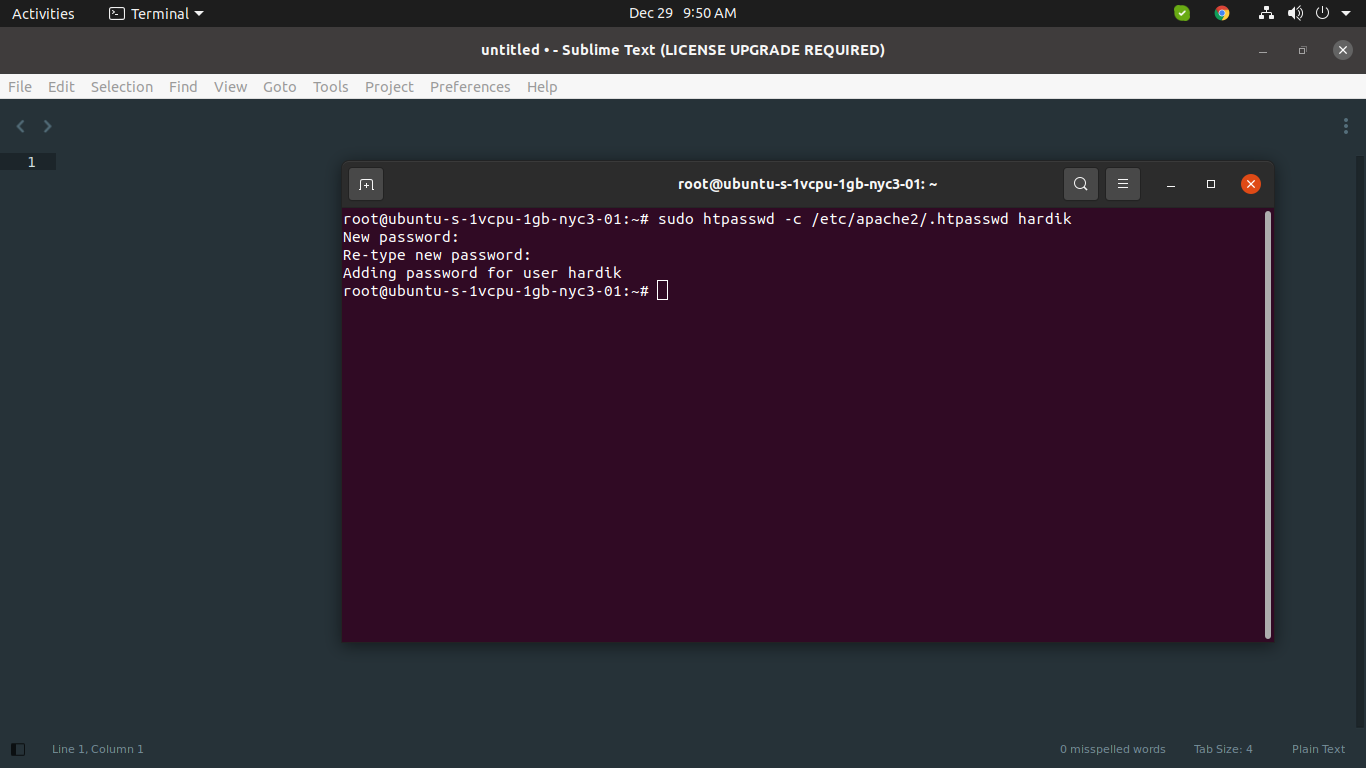

Tạo và quản lý file mật khẩu với htpasswd

Bây giờ, chúng ta sẽ tạo file mật khẩu và thêm người dùng đầu tiên. Một vị trí an toàn để lưu trữ file này là trong thư mục cấu hình của Apache, ví dụ `/etc/apache2/`, và đặt tên có dấu chấm ở đầu (ví dụ: `.htpasswd`) để biến nó thành một file ẩn, tránh bị truy cập nhầm. Để tạo file và thêm người dùng đầu tiên (ví dụ: `admin`), hãy sử dụng lệnh sau:

sudo htpasswd -c /etc/apache2/.htpasswd admin

Tùy chọn `-c` (create) rất quan trọng, nó yêu cầu `htpasswd` tạo một file mới. Nếu file đã tồn tại, nó sẽ bị ghi đè. Sau khi chạy lệnh, bạn sẽ được yêu cầu nhập và xác nhận mật khẩu cho người dùng `admin`. Để thêm các người dùng tiếp theo (ví dụ: `ducbui`), bạn phải bỏ tùy chọn `-c` đi để tránh xóa người dùng đã có:

sudo htpasswd /etc/apache2/.htpasswd ducbui

Lệnh này sẽ thêm `ducbui` vào file `.htpasswd` hiện có. Nếu bạn muốn cập nhật hoặc thay đổi mật khẩu cho một người dùng đã tồn tại, bạn chỉ cần chạy lại lệnh tương tự như khi thêm người dùng mới. `htpasswd` sẽ tự động tìm và cập nhật mật khẩu cho người dùng đó.

Cấu hình Apache để yêu cầu xác thực mật khẩu khi truy cập

Sau khi đã có trong tay tệp tin `.htpasswd` chứa danh sách người dùng, bước tiếp theo là “chỉ dẫn” cho Apache biết phải sử dụng tệp tin này để bảo vệ một thư mục cụ thể. Chúng ta cần cho Apache biết rằng khi có ai đó cố gắng truy cập vào khu vực này, nó phải dừng lại và yêu cầu thông tin xác thực. Việc này có thể được thực hiện bằng cách chỉnh sửa file cấu hình chính của Apache hoặc sử dụng một file .htaccess.

Tạo file cấu hình hoặc chỉnh sửa .htaccess

Có hai cách phổ biến để áp dụng quy tắc xác thực. Cách thứ nhất, và cũng là cách được khuyến nghị vì hiệu suất tốt hơn, là thêm một khối `

<Directory /var/www/html/secure>

AuthType Basic

AuthName "Noi dung Bao Mat - Vui long Dang nhap"

AuthUserFile /etc/apache2/.htpasswd

Require valid-user

</Directory>

Cách thứ hai, linh hoạt hơn, là sử dụng file `.htaccess`. Bạn chỉ cần tạo một file có tên `.htaccess` ngay bên trong thư mục mà bạn muốn bảo vệ và thêm vào đó nội dung sau:

AuthType Basic

AuthName "Noi dung Bao Mat - Vui long Dang nhap"

AuthUserFile /etc/apache2/.htpasswd

Require valid-user

Hãy cùng giải mã các chỉ thị này:

- AuthType Basic: Xác định loại xác thực là “Basic Authentication”.

- AuthName: Dòng thông báo sẽ hiển thị trên hộp thoại đăng nhập.

- AuthUserFile: Đường dẫn tuyệt đối đến file `.htpasswd` chúng ta đã tạo.

- Require valid-user: Yêu cầu bất kỳ người dùng nào có trong file `.htpasswd` đều có thể đăng nhập.

Kích hoạt và kiểm tra cấu hình trên Apache

Sau khi chỉnh sửa file cấu hình, bạn cần kiểm tra xem có lỗi cú pháp nào không trước khi áp dụng thay đổi. Đây là một bước cực kỳ quan trọng để tránh làm sập toàn bộ máy chủ web. Sử dụng lệnh sau:

sudo apachectl configtest

Nếu terminal trả về “Syntax OK”, bạn có thể yên tâm rằng cấu hình của mình đã hợp lệ. Nếu có lỗi, nó sẽ chỉ rõ dòng và file gây ra vấn đề để bạn sửa chữa. Sau khi đã chắc chắn mọi thứ đều ổn, hãy tải lại Apache để các thay đổi có hiệu lực:

sudo systemctl reload apache2

Lệnh `reload` sẽ áp dụng cấu hình mới một cách mượt mà mà không làm gián đoạn các kết nối hiện tại. Bây giờ, hãy thử truy cập vào thư mục bạn đã bảo vệ từ trình duyệt. Một hộp thoại đăng nhập sẽ hiện ra, yêu cầu bạn nhập tên người dùng và mật khẩu đã tạo. Nếu đăng nhập thành công, bạn sẽ thấy nội dung bên trong. Nếu không, bạn đã thiết lập thành công lớp bảo vệ đầu tiên cho máy chủ của mình!

Kiểm tra và khắc phục lỗi phổ biến khi thiết lập xác thực

Dù quá trình thiết lập khá đơn giản, đôi khi bạn vẫn có thể gặp phải một vài lỗi không mong muốn. Hai lỗi phổ biến nhất là “401 Unauthorized” và “500 Internal Server Error”. Hiểu rõ nguyên nhân gốc rễ của chúng sẽ giúp bạn nhanh chóng chẩn đoán và khắc phục sự cố, đảm bảo hệ thống hoạt động trơn tru. Đừng lo lắng, hầu hết các lỗi này đều xuất phát từ những sai sót nhỏ và dễ dàng sửa chữa.

Lỗi 401 Unauthorized và nguyên nhân thường gặp

Lỗi “401 Unauthorized” có nghĩa là máy chủ hiểu yêu cầu của bạn, nhưng từ chối cấp quyền truy cập vì thông tin xác thực không hợp lệ hoặc bị thiếu. Khi bạn đã nhập đúng mật khẩu mà vẫn gặp lỗi này, nguyên nhân thường không nằm ở người dùng. Các lý do phổ biến bao gồm:

- Sai đường dẫn đến file mật khẩu: Đây là lỗi hay gặp nhất. Hãy kiểm tra lại chỉ thị `AuthUserFile` trong file cấu hình của bạn. Đường dẫn phải là đường dẫn tuyệt đối và chính xác đến file `.htpasswd`.

- Quyền truy cập file không đúng: Apache chạy dưới một người dùng hệ thống riêng (thường là `www-data` trên Ubuntu). Người dùng này phải có quyền đọc file `.htpasswd`. Hãy chạy lệnh

sudo chown www-data:www-data /etc/apache2/.htpasswdvàsudo chmod 640 /etc/apache2/.htpasswdđể cấp quyền chính xác. - Nhập sai mật khẩu: Dù đơn giản, nhưng đây cũng là một khả năng. Hãy thử tạo lại mật khẩu cho người dùng bằng lệnh `htpasswd` để chắc chắn.

Kiểm tra kỹ lưỡng các yếu tố trên thường sẽ giải quyết được lỗi 401 một cách nhanh chóng.

Lỗi 500 Internal Server Error do cấu hình sai

Lỗi “500 Internal Server Error” là một thông báo chung cho thấy có điều gì đó không ổn trên máy chủ, nhưng máy chủ không thể chỉ rõ vấn đề là gì. Trong bối cảnh thiết lập xác thực, lỗi này hầu như luôn luôn do lỗi cú pháp trong file `.htaccess` hoặc file cấu hình Apache. Các nguyên nhân có thể là:

- Lỗi chính tả trong các chỉ thị: Một chữ cái sai cũng có thể gây ra lỗi. Ví dụ, gõ `AuthUserFil` thay vì `AuthUserFile`. Hãy dò lại từng chỉ thị một cách cẩn thận.

- Sử dụng chỉ thị không được phép: Nếu bạn đang dùng `.htaccess`, có thể cấu hình Apache chính không cho phép ghi đè các thiết lập xác thực. Bạn cần đảm bảo chỉ thị

AllowOverride AuthConfigđược bật cho thư mục đó trong file cấu hình virtual host. - Ký tự lạ hoặc định dạng file không đúng: Đôi khi, việc sao chép và dán cấu hình từ một nguồn nào đó có thể mang theo các ký tự ẩn hoặc định dạng không hợp lệ. Hãy thử gõ lại cấu hình bằng tay.

Cách tốt nhất để chẩn đoán lỗi 500 là kiểm tra file log lỗi của Apache. Trên Ubuntu, file này thường nằm ở /var/log/apache2/error.log. Mở file này lên và bạn sẽ thấy thông báo lỗi chi tiết, chỉ rõ vấn đề nằm ở đâu và tại sao.

Lưu ý khi triển khai xác thực mật khẩu trên Ubuntu 20.04

Việc thiết lập xác thực mật khẩu chỉ là bước khởi đầu. Để đảm bảo hệ thống của bạn thực sự an toàn và ổn định, có một vài lưu ý quan trọng bạn cần ghi nhớ trong quá trình triển khai và bảo trì. Những lưu ý này giúp bạn tránh được các lỗ hổng bảo mật tiềm ẩn và đảm bảo cấu hình hoạt động hiệu quả lâu dài.

Phân quyền file mật khẩu đúng chuẩn: File `.htpasswd` chứa thông tin nhạy cảm. Điều tối quan trọng là phải giới hạn quyền truy cập vào nó. Chỉ chủ sở hữu (root) mới có quyền ghi và người dùng của Apache (`www-data`) mới có quyền đọc. Sử dụng lệnh sudo chown root:www-data /etc/apache2/.htpasswd và sudo chmod 640 /etc/apache2/.htpasswd để thiết lập quyền một cách chính xác. Điều này ngăn chặn các tiến trình khác trên máy chủ đọc được nội dung file mật khẩu.

Không lưu mật khẩu ở nơi không an toàn: Tuyệt đối không bao giờ đặt file `.htpasswd` bên trong thư mục gốc của website (ví dụ: `/var/www/html`). Nếu làm vậy, có khả năng người dùng có thể truy cập và tải file này xuống thông qua trình duyệt, gây ra một lỗ hổng bảo mật nghiêm trọng. Hãy luôn lưu nó ở một vị trí bên ngoài web root, như `/etc/apache2/` hoặc một thư mục an toàn khác.

Backup cấu hình trước khi chỉnh sửa: Đây là một quy tắc vàng trong quản trị hệ thống. Trước khi thực hiện bất kỳ thay đổi nào đối với file cấu hình Apache (apache2.conf, virtual hosts) hoặc file `.htaccess`, hãy tạo một bản sao lưu. Một lệnh đơn giản như sudo cp /etc/apache2/sites-available/your-domain.conf /etc/apache2/sites-available/your-domain.conf.bak có thể cứu bạn khỏi nhiều giờ khắc phục sự cố nếu có sai sót xảy ra.

Tương thích với phiên bản Apache và Ubuntu: Hướng dẫn trong bài viết này được tối ưu cho Apache trên Ubuntu 20.04. Mặc dù các chỉ thị và lệnh cốt lõi không thay đổi nhiều giữa các phiên bản, nhưng đường dẫn file hoặc tên gói có thể khác biệt. Nếu bạn đang sử dụng một phiên bản Ubuntu hoặc một hệ điều hành khác (như CentOS), hãy kiểm tra tài liệu chính thức để đảm bảo tính tương thích.

Tổng kết và khuyến nghị bảo mật nâng cao

Hoàn thành việc thiết lập xác thực mật khẩu cơ bản là một bước tiến quan trọng trong việc gia cố hàng rào bảo vệ cho máy chủ Apache của bạn. Bạn đã thành công trong việc tạo ra một lớp phòng thủ đầu tiên, ngăn chặn hiệu quả các truy cập trái phép vào những khu vực nhạy cảm. Tuy nhiên, trong lĩnh vực an ninh mạng, không có khái niệm “đủ an toàn”. Xác thực mật khẩu chỉ là một mảnh ghép trong bức tranh bảo mật tổng thể. Để xây dựng một pháo đài kỹ thuật số thực sự vững chắc, bạn nên xem xét kết hợp thêm các biện pháp bảo mật nâng cao khác.

Như đã đề cập, điểm yếu lớn nhất của xác thực cơ bản là việc truyền tải thông tin đăng nhập dưới dạng văn bản gần như rõ ràng. Do đó, khuyến nghị quan trọng hàng đầu là luôn kết hợp xác thực mật khẩu với HTTPS. Bằng cách cài đặt chứng chỉ SSL/TLS cho trang web, toàn bộ dữ liệu trao đổi giữa trình duyệt và máy chủ, bao gồm cả tên người dùng và mật khẩu, sẽ được mã hóa mạnh mẽ. Điều này vô hiệu hóa nguy cơ bị nghe lén và đánh cắp thông tin trên đường truyền.

Bên cạnh đó, hãy triển khai thêm các giải pháp bảo mật khác để tạo thành nhiều lớp phòng thủ chiều sâu. Thiết lập và cấu hình một tường lửa (Firewall) như UFW (Uncomplicated Firewall) trên Ubuntu để chỉ cho phép các kết nối cần thiết. Sử dụng các module bảo mật của Apache như ModSecurity, một tường lửa ứng dụng web (WAF) mạnh mẽ giúp phát hiện và ngăn chặn các cuộc tấn công phổ biến như SQL injection và Cross-Site Scripting (XSS). Bạn cũng có thể cân nhắc việc giới hạn truy cập dựa trên địa chỉ IP, chỉ cho phép các IP đáng tin cậy truy cập vào khu vực quản trị.

Cuối cùng, bảo mật là một quá trình liên tục, không phải là một hành động chỉ làm một lần. Hãy tạo thói quen thường xuyên cập nhật phần mềm trên máy chủ, bao gồm hệ điều hành, Apache và các ứng dụng web khác, để vá các lỗ hổng bảo mật đã biết. Định kỳ kiểm tra và xem xét lại các cấu hình bảo mật của bạn. Khi nhu cầu phát triển, hãy đánh giá và cân nhắc nâng cấp lên các phương pháp xác thực mạnh mẽ hơn như OAuth 2.0, LDAP hoặc xác thực hai yếu tố (2FA là gì) để đáp ứng các tiêu chuẩn bảo mật cao hơn.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau đi qua toàn bộ quy trình thiết lập xác thực mật khẩu trên máy chủ Apache chạy Ubuntu 20.04. Từ việc cài đặt công cụ `htpasswd`, tạo ra tệp tin mật khẩu an toàn, cho đến việc cấu hình Apache để yêu cầu đăng nhập và xử lý các lỗi thường gặp, bạn giờ đây đã có đủ kiến thức và kỹ năng để tự mình triển khai lớp bảo vệ cơ bản nhưng vô cùng quan trọng này. Việc bảo vệ máy chủ không chỉ là trách nhiệm của quản trị viên mà còn là yếu tố sống còn quyết định sự an toàn của dữ liệu và uy tín của website.

Hãy nhớ rằng, xác thực mật khẩu chỉ là bước khởi đầu trên hành trình bảo mật. Đây là một nền tảng vững chắc để bạn xây dựng thêm nhiều lớp phòng thủ phức tạp và hiệu quả hơn. Đừng dừng lại ở đây. Hãy tiếp tục tìm hiểu và áp dụng các biện pháp bảo mật nâng cao như mã hóa HTTPS, tường lửa ứng dụng web, và các chính sách giới hạn truy cập để tạo ra một môi trường máy chủ thực sự kiên cố. Bảo mật là một cuộc chiến không hồi kết, và sự chủ động của bạn chính là vũ khí lợi hại nhất. Hãy thực hành ngay những gì đã học để biến máy chủ của bạn thành một pháo đài an toàn hơn ngay từ hôm nay.