Giới thiệu về lệnh chage trong Linux

Bạn đã bao giờ lo lắng về việc mật khẩu người dùng trên hệ thống Linux của mình không đủ an toàn? Quản lý tuổi thọ mật khẩu là một trong những yếu tố nền tảng để xây dựng một hệ thống vững chắc và bảo mật. Tuy nhiên, nhiều người quản trị hệ thống, đặc biệt là những người mới bắt đầu, thường gặp khó khăn trong việc kiểm soát và thực thi các chính sách mật khẩu một cách nhất quán cho tất cả người dùng. Việc thiếu một công cụ hiệu quả có thể dẫn đến rủi ro bảo mật, khi mật khẩu cũ không được thay đổi định kỳ hoặc tài khoản không hoạt động không được khóa đúng lúc. Đây chính là lúc lệnh chage phát huy sức mạnh của mình. Lệnh chage trong Linux là một công cụ chuyên dụng, cho phép bạn thiết lập và kiểm tra các thông số liên quan đến tuổi thọ mật khẩu một cách chi tiết và linh hoạt. Bài viết này sẽ hướng dẫn bạn từ những khái niệm cơ bản đến cách vận dụng lệnh chage vào thực tế, bao gồm cú pháp, các tham số quan trọng, ví dụ minh họa và những lưu ý cần thiết để quản trị hệ thống hiệu quả hơn.

Giới thiệu và mục đích sử dụng lệnh chage

Khi quản trị một hệ thống Linux có nhiều người dùng, việc đảm bảo an toàn cho từng tài khoản là ưu tiên hàng đầu. Lệnh chage chính là một người đồng hành đắc lực, giúp bạn thực thi các chính sách bảo mật liên quan đến mật khẩu một cách dễ dàng và chính xác.

Lệnh chage là gì?

Lệnh chage, viết tắt của “change age”, là một tiện ích dòng lệnh trong các hệ điều hành dựa trên Linux là gì. Vai trò chính của nó là để sửa đổi thông tin về tuổi thọ mật khẩu của người dùng. Không giống như lệnh passwd chỉ cho phép người dùng thay đổi mật khẩu của chính họ, chage cung cấp cho quản trị viên hệ thống (root user) quyền kiểm soát sâu hơn. Bạn có thể quy định chính xác khi nào một mật khẩu sẽ hết hạn, khi nào người dùng phải đổi mật khẩu, và thậm chí là khóa một tài khoản nếu mật khẩu không được cập nhật sau một khoảng thời gian nhất định. Về cơ bản, chage là công cụ để bạn thiết lập “vòng đời” cho mật khẩu, đảm bảo rằng không có mật khẩu nào tồn tại mãi mãi và trở thành một lỗ hổng bảo mật tiềm tàng.

Tại sao cần sử dụng lệnh chage?

Vậy tại sao việc kiểm soát tuổi thọ mật khẩu lại quan trọng đến vậy? Lý do chính nằm ở vấn đề bảo mật. Một mật khẩu, dù mạnh đến đâu, cũng có thể bị lộ thông qua các cuộc tấn công dò mật khẩu (brute-force) hoặc do sơ suất của người dùng. Bằng cách giới hạn thời gian sử dụng của một mật khẩu, bạn đã giảm thiểu đáng kể rủi ro. Lệnh chage cho phép bạn thực thi chính sách này một cách tự động. Thay vì phải nhắc nhở từng người dùng, hệ thống sẽ tự động cảnh báo và yêu cầu họ thay đổi mật khẩu khi đến hạn. Hơn nữa, trong môi trường doanh nghiệp hoặc các tổ chức lớn, việc tuân thủ các tiêu chuẩn bảo mật như ISO 27001 hay PCI-DSS thường yêu cầu các chính sách mật khẩu nghiêm ngặt. Lệnh chage là công cụ không thể thiếu để đáp ứng các yêu cầu này, giúp hệ thống của bạn luôn tuân thủ và được bảo vệ ở mức cao nhất.

Cú pháp và các tham số của lệnh chage

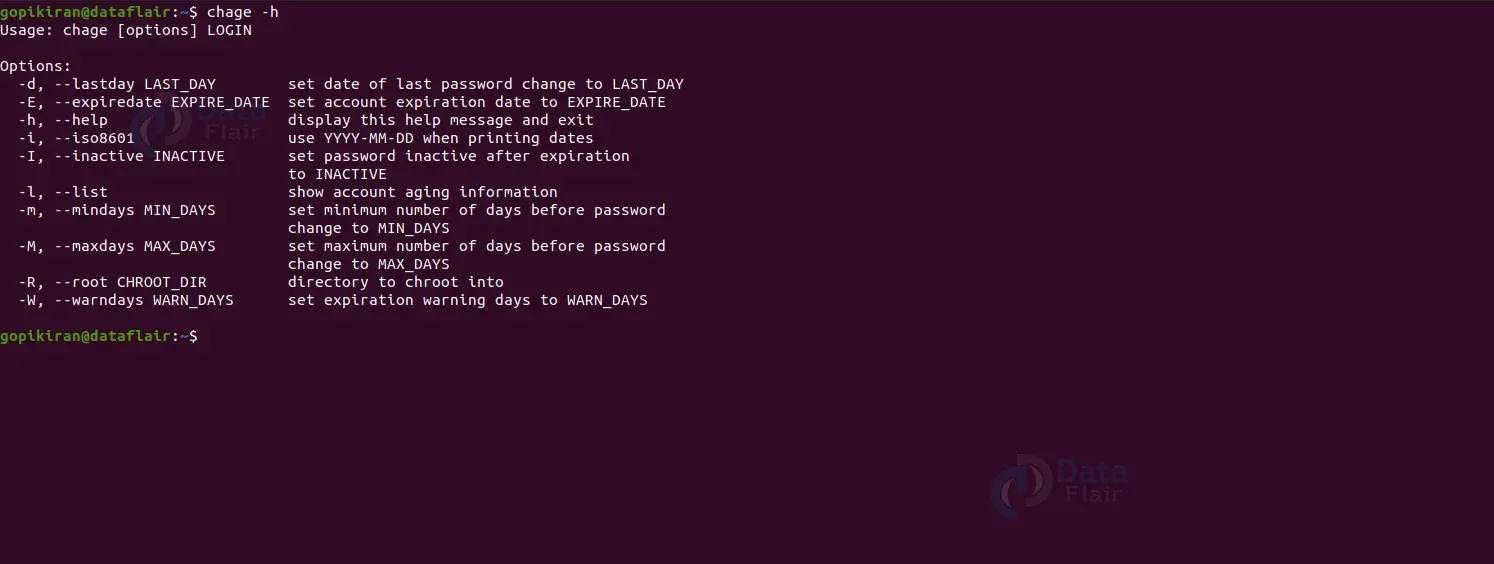

Để khai thác tối đa sức mạnh của lệnh chage, điều đầu tiên bạn cần nắm vững chính là cú pháp và ý nghĩa của các tham số đi kèm. Mặc dù có nhiều tùy chọn, nhưng chỉ cần hiểu rõ một vài tham số cốt lõi là bạn đã có thể quản lý chính sách mật khẩu một cách chuyên nghiệp.

Cú pháp cơ bản

Cấu trúc của lệnh chage rất đơn giản và dễ nhớ. Bạn chỉ cần gọi tên lệnh, theo sau là các tùy chọn (tham số) bạn muốn áp dụng và cuối cùng là tên người dùng (username) mà bạn muốn cấu hình.

Cú pháp chung như sau:

chage [tùy chọn] username

Trong đó, [tùy chọn] là các cờ (flags) để chỉ định hành động cụ thể như liệt kê thông tin, đặt ngày hết hạn, v.v. Và username là tên đăng nhập của người dùng bạn đang muốn quản lý.

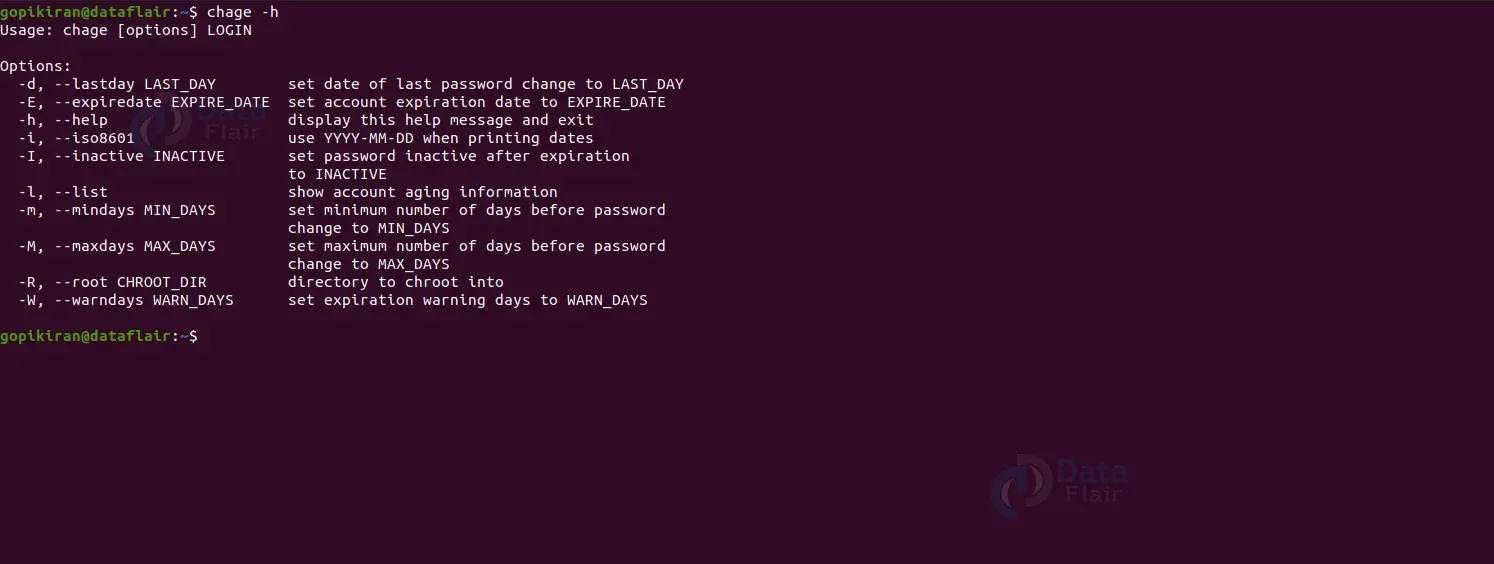

Các tham số quan trọng

Lệnh chage đi kèm với nhiều tham số, mỗi tham số đảm nhiệm một chức năng riêng. Dưới đây là những tham số quan trọng và được sử dụng thường xuyên nhất mà bất kỳ quản trị viên hệ thống nào cũng cần biết:

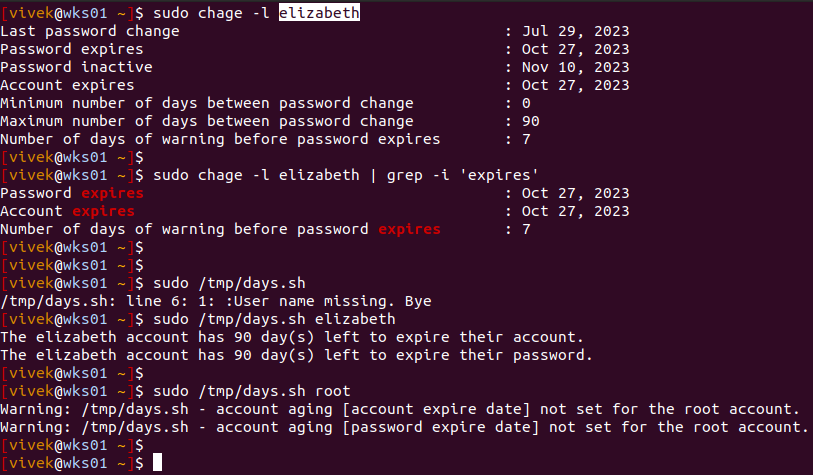

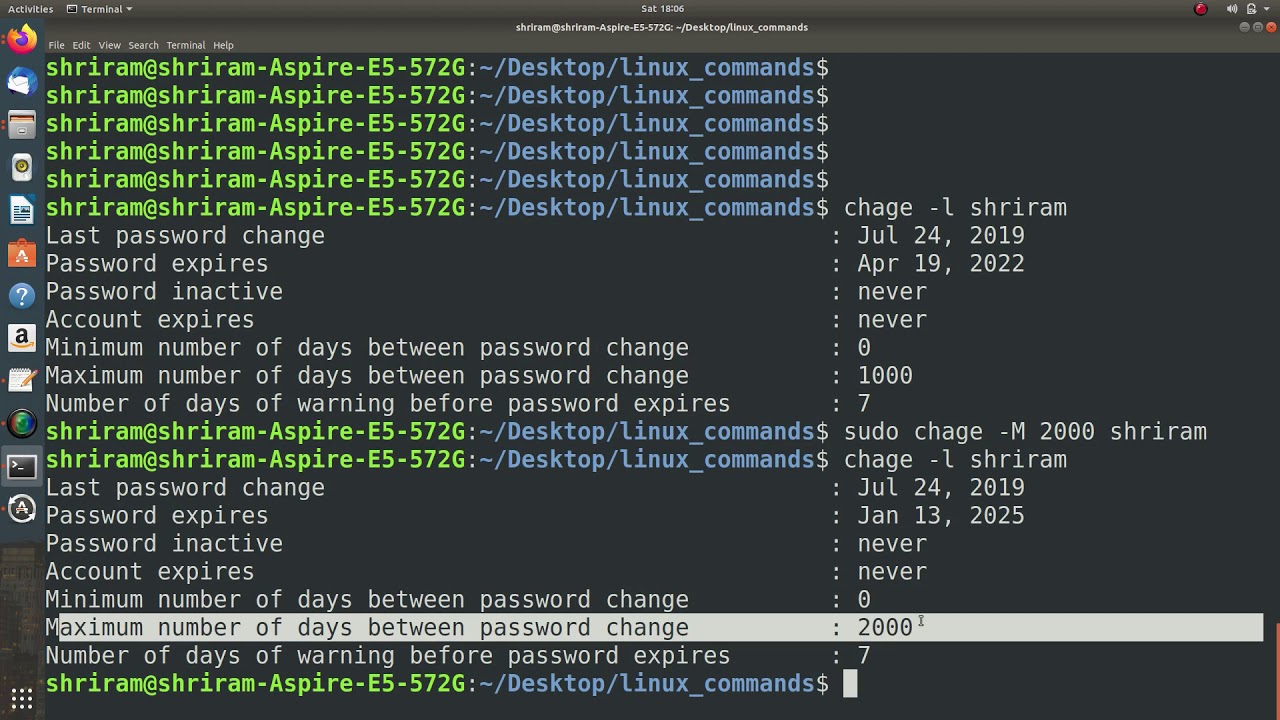

- -l (list): Đây là tham số cơ bản nhất, dùng để liệt kê, hay nói cách khác là “xem” toàn bộ thông tin về tuổi thọ mật khẩu của một người dùng. Khi bạn chạy

chage -l username, hệ thống sẽ hiển thị chi tiết các thông số hiện tại như ngày đổi mật khẩu lần cuối, ngày hết hạn mật khẩu, tài khoản có hết hạn hay không. Đây là bước đầu tiên nên làm trước khi bạn quyết định thay đổi bất cứ điều gì.

- -m (minimum days): Tham số này thiết lập số ngày tối thiểu phải trôi qua giữa hai lần thay đổi mật khẩu. Ví dụ,

chage -m 7 username có nghĩa là sau khi đổi mật khẩu, người dùng phải đợi ít nhất 7 ngày mới có thể đổi lại. Điều này ngăn chặn việc người dùng thay đổi mật khẩu liên tục để quay lại mật khẩu cũ ngay lập tức.

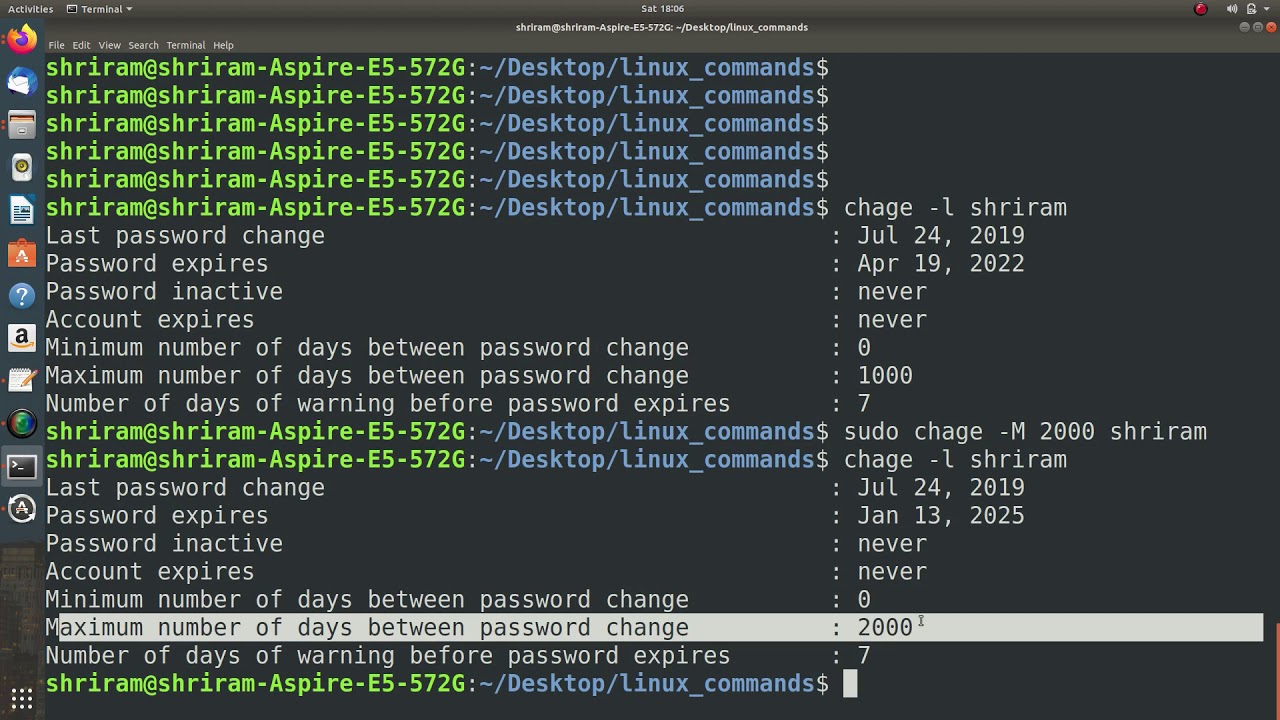

- -M (maximum days): Đây là một trong những tham số quan trọng nhất. Nó quy định số ngày tối đa mà một mật khẩu có hiệu lực. Sau khoảng thời gian này, người dùng sẽ buộc phải đổi mật khẩu mới. Ví dụ,

chage -M 90 username là một chính sách phổ biến, yêu cầu người dùng thay đổi mật khẩu sau mỗi 90 ngày.

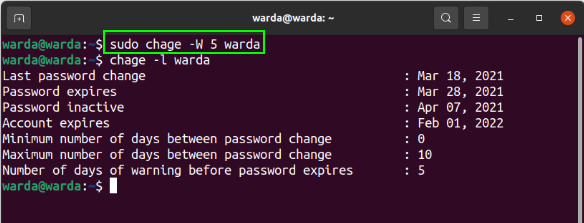

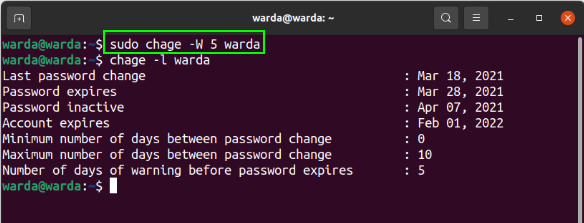

- -W (warning days): Tham số này giúp hệ thống gửi cảnh báo cho người dùng trước khi mật khẩu của họ hết hạn. Ví dụ,

chage -W 14 username sẽ khiến hệ thống bắt đầu nhắc nhở người dùng về việc đổi mật khẩu trong vòng 14 ngày trước ngày hết hạn. Điều này giúp họ có thời gian chuẩn bị và tránh bị khóa tài khoản đột ngột.

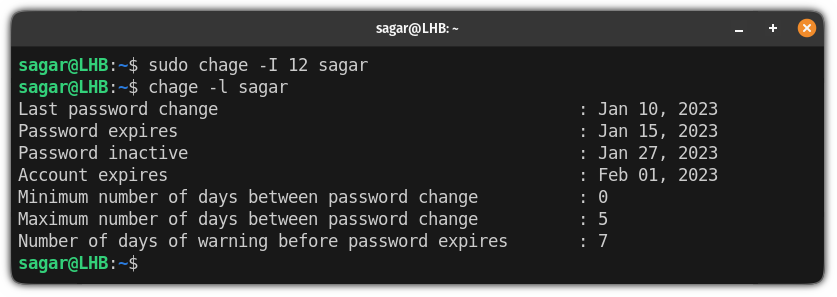

- -I (inactive days): Tham số này dùng để khóa tài khoản nếu mật khẩu đã hết hạn quá một số ngày nhất định mà người dùng vẫn không thay đổi. Ví dụ,

chage -I 30 username nghĩa là nếu mật khẩu hết hạn 30 ngày mà chưa được đổi, tài khoản sẽ bị vô hiệu hóa cho đến khi quản trị viên can thiệp. Đây là một lớp bảo vệ quan trọng cho các tài khoản bị bỏ quên.

- -E (expire date): Khác với việc hết hạn mật khẩu, tham số này cho phép bạn thiết lập ngày hết hạn cho toàn bộ tài khoản. Sau ngày này, tài khoản sẽ bị khóa hoàn toàn. Nó rất hữu ích khi bạn tạo tài khoản tạm thời cho khách hoặc nhân viên hợp đồng. Định dạng ngày thường là YYYY-MM-DD. Ví dụ:

chage -E 2024-12-31 username.

Cách kiểm tra và thiết lập chính sách mật khẩu với lệnh chage

Lý thuyết về cú pháp và tham số là nền tảng, nhưng sức mạnh thực sự của chage chỉ được thể hiện khi bạn áp dụng vào các tình huống thực tế. Hãy cùng đi vào chi tiết cách kiểm tra và thiết lập các chính sách mật khẩu cho người dùng trên hệ thống Linux của bạn.

Kiểm tra tuổi thọ mật khẩu hiện tại của người dùng

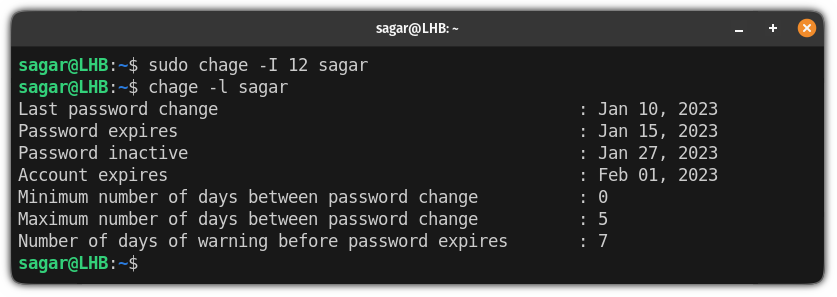

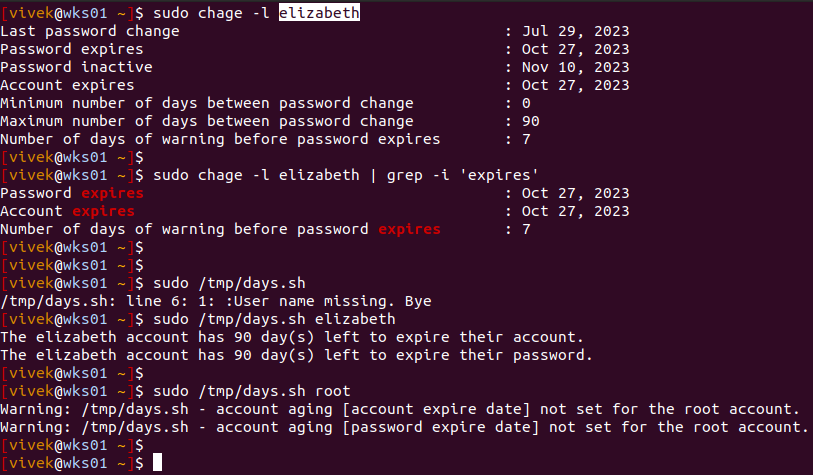

Trước khi thực hiện bất kỳ thay đổi nào, việc đầu tiên bạn nên làm là kiểm tra cấu hình hiện tại. Điều này giúp bạn hiểu rõ trạng thái của tài khoản và đưa ra quyết định chính xác hơn. Để làm điều này, bạn sử dụng tham số -l.

Giả sử bạn muốn kiểm tra thông tin của người dùng có tên là testuser, bạn chỉ cần mở terminal và gõ lệnh:

sudo chage -l testuser

Kết quả trả về sẽ trông tương tự như sau:

Last password change : May 25, 2024

Password expires : never

Password inactive : never

Account expires : never

Minimum number of days between password change : 0

Maximum number of days between password change : 99999

Number of days of warning before password expires : 7

Mỗi dòng cung cấp một thông tin rõ ràng: ngày đổi mật khẩu cuối cùng, mật khẩu có hết hạn không, tài khoản có bị khóa sau khi mật khẩu hết hạn không, và các thông số về thời gian tối thiểu, tối đa, và cảnh báo. Dựa vào đây, bạn có thể thấy rằng tài khoản testuser hiện tại chưa có chính sách mật khẩu nào được áp dụng (mật khẩu không bao giờ hết hạn).

Thiết lập thời hạn thay đổi mật khẩu và chính sách mật khẩu

Sau khi đã nắm được thông tin, bạn có thể bắt đầu áp dụng các chính sách bảo mật mong muốn. Việc kết hợp các tham số -M, -W, và -I là cách phổ biến nhất để tạo ra một chính sách mật khẩu toàn diện.

Hãy cùng xem một ví dụ cụ thể. Giả sử công ty của bạn yêu cầu một chính sách bảo mật như sau:

- Mật khẩu phải được thay đổi sau mỗi 90 ngày.

- Người dùng nhận được cảnh báo 7 ngày trước khi mật khẩu hết hạn.

- Nếu mật khẩu hết hạn quá 30 ngày mà không đổi, tài khoản sẽ bị khóa.

Để áp dụng chính sách này cho testuser, bạn sẽ thực hiện các lệnh sau:

1. Thiết lập số ngày hiệu lực tối đa của mật khẩu là 90 ngày:

sudo chage -M 90 testuser

Lệnh này đảm bảo rằng mật khẩu của testuser sẽ hết hạn sau 90 ngày kể từ lần thay đổi cuối cùng.

2. Thiết lập cảnh báo trước 7 ngày:

sudo chage -W 7 testuser

Giờ đây, hệ thống sẽ bắt đầu thông báo cho testuser mỗi khi họ đăng nhập trong vòng 7 ngày trước khi mật khẩu hết hạn.

3. Thiết lập khóa tài khoản sau 30 ngày không hoạt động:

sudo chage -I 30 testuser

Đây là biện pháp bảo mật bổ sung. Nếu testuser không đổi mật khẩu trong vòng 30 ngày sau khi nó hết hạn, tài khoản của họ sẽ tự động bị vô hiệu hóa.

Sau khi chạy các lệnh trên, bạn có thể kiểm tra lại bằng lệnh sudo chage -l testuser để xác nhận rằng các thay đổi đã được áp dụng thành công.

Ví dụ thực hành quản lý người dùng với lệnh chage

Để hiểu sâu hơn về cách lệnh chage hoạt động trong môi trường thực tế, chúng ta sẽ cùng đi qua hai trường hợp quản lý người dùng rất phổ biến: thiết lập chính sách cho một người dùng mới và xử lý một tài khoản đã hết hạn mật khẩu.

Trường hợp thiết lập chính sách mật khẩu cho user mới

Khi bạn tạo một tài khoản người dùng mới trên hệ thống Linux, các thiết lập về tuổi thọ mật khẩu thường ở trạng thái mặc định, tức là không có giới hạn nào. Đây là một rủi ro bảo mật. Vì vậy, việc áp dụng ngay một chính sách mật khẩu hợp lý là vô cùng cần thiết.

Giả sử bạn vừa tạo một người dùng mới tên là nhanvienmoi bằng lệnh useradd.

Bước 1: Kiểm tra thông số ban đầu

Đầu tiên, hãy xem các thiết lập mặc định của người dùng này:

sudo chage -l nhanvienmoi

Bạn sẽ thấy các giá trị như Password expires : never và Maximum number of days between password change : 99999. Điều này xác nhận rằng chưa có chính sách nào được áp dụng.

Bước 2: Thiết lập thời hạn mật khẩu và cảnh báo

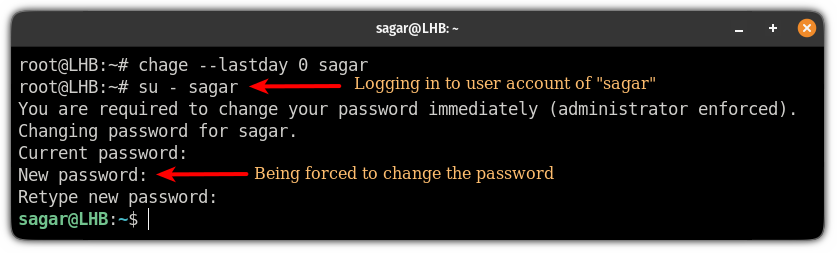

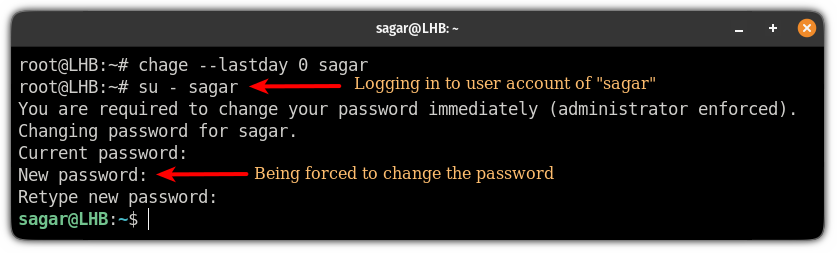

Bây giờ, hãy áp dụng một chính sách tiêu chuẩn: mật khẩu hết hạn sau 60 ngày, cảnh báo trước 10 ngày và yêu cầu người dùng phải đổi mật khẩu ngay trong lần đăng nhập đầu tiên. Để buộc người dùng đổi mật khẩu ngay, chúng ta có thể đặt ngày thay đổi mật khẩu cuối cùng về 0.

Bạn có thể gộp các thiết lập vào một lệnh duy nhất:

sudo chage -M 60 -W 10 -d 0 nhanvienmoi

-M 60: Mật khẩu có hiệu lực tối đa 60 ngày.-W 10: Cảnh báo trước 10 ngày.-d 0: Đặt ngày thay đổi mật khẩu cuối cùng về “epoch” (0), điều này khiến mật khẩu bị coi là “hết hạn” ngay lập tức và buộc người dùng phải tạo mật khẩu mới trong lần đăng nhập kế tiếp.

Sau khi chạy lệnh này, tài khoản nhanvienmoi đã được cấu hình với một chính sách bảo mật rõ ràng ngay từ đầu.

Trường hợp xử lý tài khoản hết hạn mật khẩu

Một tình huống phổ biến khác là khi người dùng quên đổi mật khẩu và tài khoản của họ bị khóa do đã vượt quá thời gian cho phép. Là một quản trị viên, bạn cần biết cách xử lý vấn đề này.

Làm thế nào để xem và reset lại thông số tuổi thọ mật khẩu?

Giả sử người dùng nhanvientrac báo rằng họ không thể đăng nhập được. Bạn nghi ngờ mật khẩu của họ đã hết hạn.

Bước 1: Kiểm tra trạng thái tài khoản

Sử dụng lệnh chage -l để xác nhận:

sudo chage -l nhanvientrac

Kết quả có thể hiển thị một dòng như Password expires : Mar 15, 2024 (NOW) hoặc Account locked due to password expiry. Điều này xác nhận vấn đề.

Bước 2: Reset mật khẩu và gia hạn

Cách đơn giản nhất để giải quyết vấn đề này là đặt lại mật khẩu cho người dùng. Khi bạn sử dụng lệnh passwd với quyền root, nó không chỉ thay đổi mật khẩu mà còn đặt lại các bộ đếm tuổi thọ mật khẩu.

sudo passwd nhanvientrac

Hệ thống sẽ yêu cầu bạn nhập và xác nhận mật khẩu mới. Sau khi hoàn tất, bạn có thể thông báo mật khẩu tạm thời này cho người dùng và yêu cầu họ đổi lại ngay sau khi đăng nhập. Lệnh passwd sẽ tự động cập nhật Last password change thành ngày hiện tại, và vòng đời 90 ngày (hoặc bất kỳ giá trị -M nào bạn đã đặt) sẽ bắt đầu lại từ đầu.

Ngoài ra, bạn cũng có thể buộc họ đổi mật khẩu trong lần đăng nhập tới bằng lệnh:

sudo chage -d 0 nhanvientrac

Cách tiếp cận này đảm bảo rằng người dùng sẽ tự đặt mật khẩu riêng của mình thay vì sử dụng mật khẩu tạm thời do bạn cung cấp, giúp tăng cường bảo mật.

Các lưu ý và mẹo khi sử dụng lệnh chage trong quản trị hệ thống

Sử dụng thành thạo lệnh chage không chỉ dừng lại ở việc biết các tham số. Để trở thành một quản trị viên hệ thống hiệu quả, bạn cần nắm được những nguyên tắc và mẹo nhỏ để tránh các sai lầm phổ biến và tối ưu hóa quy trình làm việc của mình.

Những điều cần tránh khi cấu hình chage

Việc thiết lập chính sách mật khẩu sai có thể gây ra nhiều phiền toái hơn là mang lại lợi ích. Dưới đây là một số sai lầm bạn nên tránh:

- Không đặt thời hạn quá ngắn hoặc quá dài: Nếu bạn đặt

-M (thời hạn tối đa) quá ngắn, ví dụ 15 ngày, người dùng sẽ cảm thấy phiền phức vì phải liên tục nghĩ ra mật khẩu mới. Ngược lại, nếu đặt quá dài, ví dụ 365 ngày, thì mục đích bảo mật ban đầu sẽ không còn nhiều ý nghĩa. Một khoảng thời gian từ 60 đến 90 ngày thường được xem là hợp lý cho hầu hết các môi trường.

- Không đặt thời gian tối thiểu (

-m) quá lớn: Việc ngăn người dùng đổi mật khẩu ngay lập tức là tốt, nhưng nếu bạn đặt -m quá lớn (ví dụ 30 ngày), nó có thể gây khó khăn nếu mật khẩu của họ vô tình bị lộ và họ cần thay đổi ngay lập tức. Một giá trị nhỏ, từ 1 đến 7 ngày, là đủ.

- Không quên kiểm tra trạng thái sau khi thay đổi: Luôn luôn là một thói quen tốt khi sử dụng lệnh

chage -l username để xác minh lại các cấu hình của bạn sau khi thực hiện bất kỳ thay đổi nào. Điều này đảm bảo rằng các tham số đã được áp dụng đúng như mong muốn và tránh những bất ngờ không đáng có.

Mẹo hỗ trợ quản lý người dùng hiệu quả

Để nâng cao hiệu quả công việc, bạn có thể kết hợp chage với các công cụ và phương pháp khác:

- Kết hợp với

passwd hay usermod: Lệnh chage hoạt động rất tốt cùng với các công cụ quản lý người dùng khác. Ví dụ, sau khi sử dụng usermod để khóa một tài khoản (usermod -L username), bạn cũng có thể dùng chage -E YYYY-MM-DD username để đặt ngày hết hạn vĩnh viễn cho tài khoản đó nếu cần.

- Viết script tự động hóa kiểm tra và cảnh báo: Đối với các hệ thống có hàng trăm hoặc hàng ngàn người dùng, việc kiểm tra thủ công là không khả thi. Bạn có thể viết một script shell đơn giản để lặp qua danh sách tất cả người dùng, chạy

chage -l cho từng người, và sau đó lọc ra những tài khoản sắp hết hạn hoặc đã bị khóa. Script này có thể được thiết lập để chạy tự động hàng ngày thông qua cron job và gửi báo cáo cho bạn qua email, giúp bạn luôn nắm bắt được tình hình một cách chủ động.

Các vấn đề thường gặp và cách xử lý

Ngay cả với một công cụ đơn giản như chage, bạn vẫn có thể gặp phải một số vấn đề trong quá trình sử dụng. Hiểu rõ nguyên nhân và cách khắc phục sẽ giúp bạn giải quyết tình huống nhanh chóng và hiệu quả.

Không thể thay đổi thông số do thiếu quyền

Đây là vấn đề phổ biến nhất đối với những người mới làm quen với quản trị Linux. Bạn chạy một lệnh như chage -M 90 username và nhận lại một thông báo lỗi “Permission denied” (Quyền bị từ chối).

Nguyên nhân: Lệnh chage thực hiện các thay đổi trong tệp /etc/shadow, một tệp hệ thống cực kỳ nhạy cảm chứa thông tin mật khẩu đã được mã hóa của người dùng. Để chỉnh sửa tệp này, bạn cần có quyền của người dùng cao nhất, hay còn gọi là quyền root (superuser).

Giải pháp: Rất đơn giản, bạn chỉ cần sử dụng sudo (Super User Do) trước mỗi lệnh chage. sudo cho phép một người dùng được cấp phép thực thi một lệnh với quyền bảo mật của một người dùng khác, mặc định là superuser.

Ví dụ, thay vì gõ:

chage -M 90 username

Bạn hãy gõ:

sudo chage -M 90 username

Hệ thống sẽ yêu cầu bạn nhập mật khẩu của chính tài khoản bạn đang đăng nhập (với điều kiện tài khoản đó nằm trong nhóm sudoers), và sau đó lệnh sẽ được thực thi thành công.

Thông tin hiển thị không chính xác

Đôi khi, bạn có thể thấy thông tin ngày tháng do chage -l hiển thị có vẻ không đúng, ví dụ như ngày hết hạn trong quá khứ dù bạn vừa mới thiết lập.

Nguyên nhân: Lệnh chage và toàn bộ hệ thống Linux hoạt động dựa trên thời gian của hệ thống. Nếu đồng hồ hệ thống của bạn bị đặt sai (ví dụ, chạy nhanh hơn hoặc chậm hơn so với thời gian thực), tất cả các tính toán liên quan đến ngày hết hạn sẽ bị ảnh hưởng, dẫn đến kết quả không chính xác.

Giải pháp:

- Kiểm tra thời gian hệ thống hiện tại: Sử dụng lệnh

date để xem ngày và giờ hiện tại mà hệ thống đang ghi nhận.

- Đồng bộ hóa ngày giờ: Cách tốt nhất để đảm bảo thời gian hệ thống luôn chính xác là sử dụng Giao thức Thời gian Mạng (Network Time Protocol – NTP). Các dịch vụ như

chrony hoặc ntpd sẽ tự động đồng bộ hóa đồng hồ của máy chủ với các máy chủ thời gian trên toàn thế giới. Bạn có thể cài đặt và kích hoạt chúng bằng trình quản lý gói của bản phân phối Linux bạn đang dùng. Ví dụ, trên Ubuntu hoặc Debian, bạn có thể chạy sudo apt install chrony và sudo systemctl enable --now chrony để cài đặt và khởi động dịch vụ.

Sau khi đảm bảo thời gian hệ thống đã chính xác, thông tin do chage cung cấp cũng sẽ trở nên đáng tin cậy.

Best Practices

Để việc sử dụng lệnh chage thực sự mang lại hiệu quả bảo mật cao nhất và giảm thiểu rủi ro vận hành, việc tuân thủ các thực tiễn tốt nhất (best practices) là điều vô cùng quan trọng. Dưới đây là những khuyến nghị hàng đầu từ các chuyên gia quản trị hệ thống.

- Luôn sao lưu dữ liệu người dùng trước khi chỉnh sửa chính sách mật khẩu: Mặc dù

chage là một lệnh an toàn, nhưng trước khi bạn thực hiện các thay đổi hàng loạt (ví dụ: áp dụng chính sách mới cho tất cả người dùng bằng script), hãy chắc chắn rằng bạn đã có một bản sao lưu của tệp /etc/passwd, /etc/shadow, /etc/group và /etc/gshadow. Trong trường hợp xảy ra lỗi không mong muốn, bạn có thể khôi phục lại trạng thái ban đầu một cách nhanh chóng.

- Thử nghiệm thay đổi trên môi trường test trước khi áp dụng vào hệ thống thật: Đừng bao giờ áp dụng một chính sách mật khẩu mới trực tiếp lên môi trường sản xuất (production). Hãy tạo một máy chủ hoặc máy ảo thử nghiệm (staging/testing environment) có cấu hình tương tự, tạo một vài người dùng mẫu và thử nghiệm các lệnh

chage trên đó. Điều này giúp bạn xác nhận rằng chính sách hoạt động đúng như kỳ vọng và không gây ra bất kỳ tác dụng phụ nào. Bạn có thể dùng VirtualBox là gì để tạo máy ảo phục vụ test.

- Đặt thời hạn mật khẩu hợp lý, thường trong khoảng 60-90 ngày: Như đã đề cập, việc tìm ra sự cân bằng là rất quan trọng. Một chính sách yêu cầu đổi mật khẩu mỗi 90 ngày được coi là tiêu chuẩn ngành cho hầu hết các hệ thống. Nó đủ thường xuyên để giảm thiểu rủi ro từ các mật khẩu bị lộ mà không gây quá nhiều phiền toái cho người dùng.

- Kết hợp cảnh báo và khóa tài khoản để tăng bảo mật: Chỉ đặt ngày hết hạn mật khẩu là chưa đủ. Hãy luôn kết hợp tham số

-M (hết hạn) với -W (cảnh báo) và -I (khóa không hoạt động). Cảnh báo cho người dùng thời gian để hành động, và việc khóa tài khoản sau một thời gian không hoạt động sẽ bảo vệ hệ thống khỏi các tài khoản bị bỏ quên. Một cấu hình tốt có thể là -M 90 -W 14 -I 30.

- Theo dõi thường xuyên bằng script tự động để phát hiện sớm tài khoản yếu: Đừng chỉ “cài đặt và quên đi”. Hãy xây dựng một thói quen chủ động giám sát. Viết một kịch bản đơn giản để quét tất cả người dùng hàng tuần và gửi cho bạn một báo cáo về các tài khoản sắp hết hạn, đã hết hạn, hoặc có cấu hình mật khẩu không tuân thủ chính sách chung. Điều này giúp bạn phát hiện và giải quyết các vấn đề tiềm ẩn trước khi chúng trở thành sự cố thực sự.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau khám phá sâu về lệnh chage – một công cụ tuy nhỏ nhưng lại có vai trò cực kỳ quan trọng trong việc củng cố bảo mật và quản lý tài khoản người dùng trên hệ thống Linux. Từ việc tìm hiểu khái niệm cơ bản, nắm vững cú pháp và các tham số, cho đến việc thực hành qua các ví dụ cụ thể và tuân thủ các best practices, bạn giờ đây đã có đủ kiến thức để áp dụng chage vào công việc quản trị hàng ngày của mình. Việc chủ động thiết lập chính sách tuổi thọ mật khẩu không chỉ giúp bảo vệ dữ liệu nhạy cảm mà còn thể hiện sự chuyên nghiệp và tuân thủ các tiêu chuẩn an toàn thông tin hiện đại.

Hãy nhớ rằng, bảo mật hệ thống là một quá trình liên tục chứ không phải là một hành động đơn lẻ. Bằng cách áp dụng các cấu hình chage phù hợp với chính sách của tổ chức và kết hợp nó một cách thông minh với các công cụ quản trị khác, bạn đang xây dựng một hàng rào phòng thủ vững chắc cho hệ thống của mình. Để nâng cao hơn nữa kỹ năng vận hành, bước tiếp theo bạn có thể tìm hiểu là cách viết các script tự động hóa để giám sát và thực thi chính sách mật khẩu trên quy mô lớn, giúp tiết kiệm thời gian và đảm bảo tính nhất quán trên toàn bộ hạ tầng.