Giới thiệu về lệnh chroot

Bạn đã bao giờ cảm thấy lo lắng khi cài đặt một phần mềm mới trên hệ thống Linux của mình, không chắc liệu nó có thể gây ra những thay đổi không mong muốn không? Hay khi bạn muốn thử nghiệm một ứng dụng trong một không gian hoàn toàn tách biệt để không ảnh hưởng đến hệ điều hành chính? Đây là những vấn đề mà bất kỳ quản trị viên hệ thống hay nhà phát triển nào cũng thường xuyên đối mặt. Việc cách ly các tiến trình để đảm bảo an toàn và ổn định là một nhu cầu cực kỳ quan trọng. Chính vì vậy, Linux cung cấp một công cụ mạnh mẽ và cổ điển để giải quyết bài toán này. Đó chính là lệnh chroot. Trong bài viết này, chúng ta sẽ cùng nhau khám phá sâu hơn về lệnh chroot, từ định nghĩa cơ bản, cách thức hoạt động, các ứng dụng thực tiễn, cho đến hướng dẫn sử dụng chi tiết và những lợi ích bảo mật mà nó mang lại. Hãy cùng Bùi Mạnh Đức bắt đầu hành trình tìm hiểu công cụ tuyệt vời này nhé!

Định nghĩa và mục đích sử dụng của lệnh chroot

Để hiểu rõ sức mạnh của chroot, trước tiên chúng ta cần nắm vững khái niệm và mục đích ra đời của nó. Đây là một trong những công cụ nền tảng trong thế giới Unix/Linux, đặt nền móng cho các công nghệ ảo hóa và container sau này.

Lệnh chroot là gì?

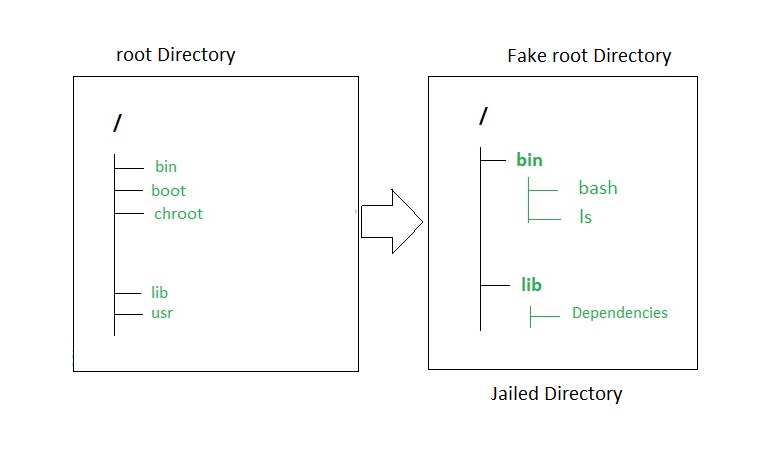

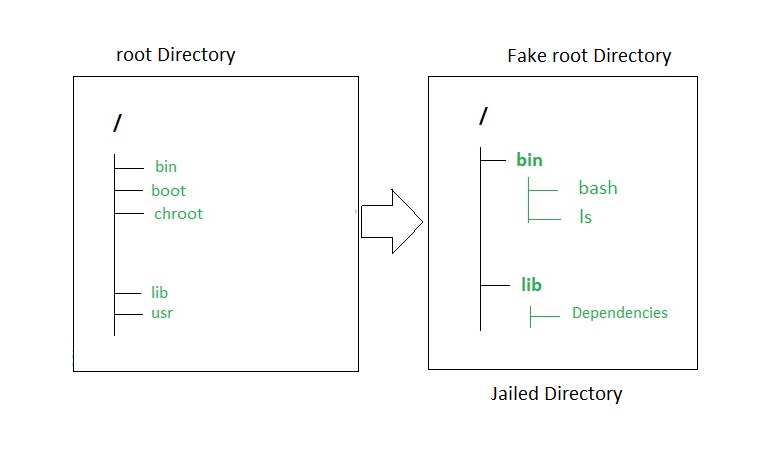

Chroot, viết tắt của “change root”, là một lệnh trong các hệ điều hành tương tự Unix cho phép thay đổi thư mục gốc (root directory) của một tiến trình và các tiến trình con của nó. Khi một tiến trình bị “chroot”, nó sẽ bị khóa trong một cây thư mục mới. Đối với tiến trình đó, thư mục mới này chính là thư mục gốc (“/”). Nó không thể truy cập hay nhìn thấy bất kỳ file hoặc thư mục nào bên ngoài “nhà tù” này. Hãy tưởng tượng bạn đang ở trong một căn phòng và được bảo rằng đó là toàn bộ thế giới. Bạn không thể biết và cũng không thể đi ra thế giới rộng lớn bên ngoài. Đó chính xác là những gì chroot làm với một tiến trình.

Lệnh chroot xuất hiện lần đầu tiên trong phiên bản Unix Version 7 vào năm 1979. Ban đầu, nó được tạo ra để phục vụ quá trình xây dựng và cài đặt hệ thống. Về sau, các quản trị viên hệ thống đã nhận ra tiềm năng của nó trong việc tạo ra các môi trường biệt lập, hay còn gọi là “chroot jail”, để tăng cường bảo mật và cô lập ứng dụng. Đây là một khái niệm đơn giản nhưng mang lại hiệu quả đáng kinh ngạc trong quản trị hệ thống.

Mục đích chính của lệnh chroot

Mục đích cốt lõi của chroot xoay quanh việc tạo ra một không gian bị giới hạn. Từ đó, nó được ứng dụng vào nhiều mục tiêu khác nhau. Một trong những mục đích phổ biến nhất là tạo môi trường biệt lập, hay còn gọi là sandbox. Trong môi trường này, một ứng dụng có thể chạy mà không sợ ảnh hưởng đến phần còn lại của hệ thống. Nếu ứng dụng gặp lỗi hoặc bị tấn công, thiệt hại sẽ được giới hạn hoàn toàn trong “nhà tù” chroot đó. Điều này cực kỳ hữu ích khi bạn muốn chạy một dịch vụ mạng không đáng tin cậy, ví dụ như một máy chủ FTP cũ.

Bên cạnh đó, chroot còn được dùng để giới hạn phạm vi truy cập của tiến trình. Ví dụ, bạn có thể tạo một môi trường chroot chỉ chứa các file và lệnh cần thiết cho một người dùng hoặc một dịch vụ cụ thể. Người dùng đó khi đăng nhập sẽ chỉ thấy được môi trường giới hạn này, giúp bảo vệ các tài nguyên quan trọng của hệ thống. Ngoài ra, trong lĩnh vực phát triển phần mềm, chroot là một công cụ đắc lực để kiểm thử và biên dịch chương trình. Các nhà phát triển có thể tạo ra một môi trường sạch, tối thiểu, không bị phụ thuộc vào các thư viện trên hệ thống chính để đảm bảo phần mềm của họ hoạt động ổn định trên nhiều môi trường khác nhau.

Cách thức hoạt động của lệnh chroot trong Linux

Hiểu được nguyên lý hoạt động của chroot sẽ giúp bạn sử dụng nó một cách hiệu quả và an toàn hơn. Về cơ bản, chroot hoạt động ở cấp độ hệ điều hành, tương tác trực tiếp với nhân Kernel Linux để thay đổi nhận thức của một tiến trình về hệ thống file.

Nguyên lý hoạt động của chroot

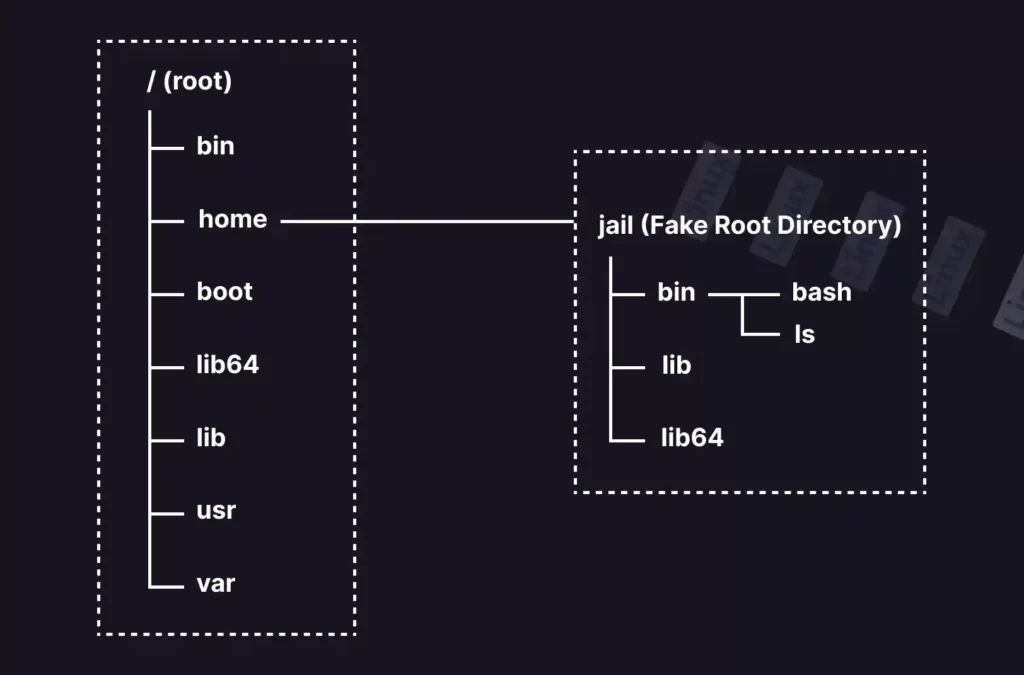

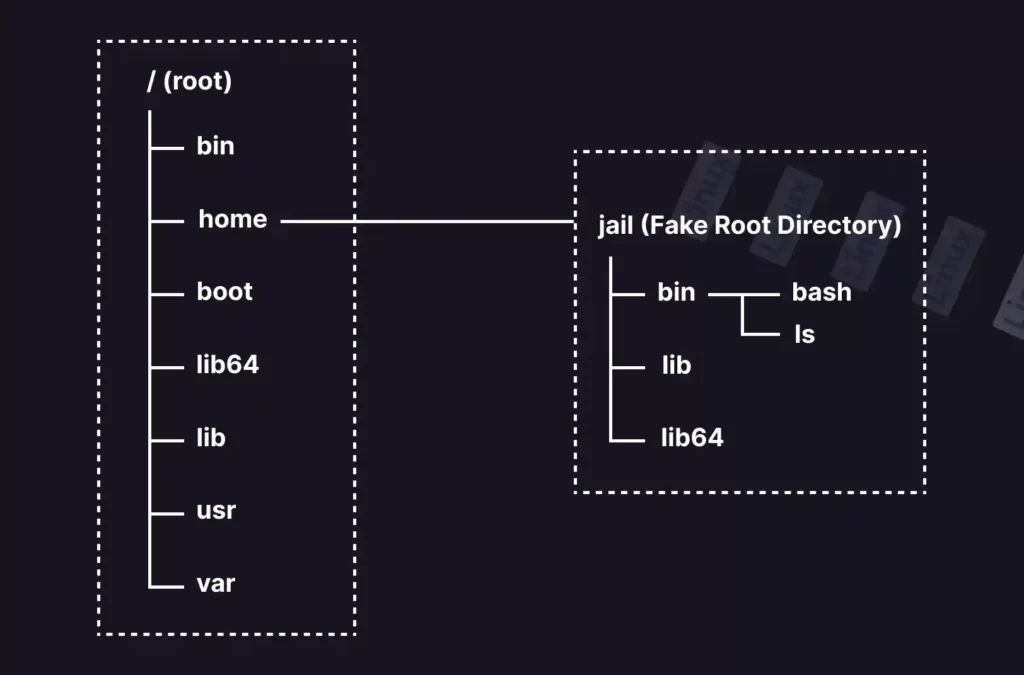

Khi bạn thực thi lệnh chroot /path/to/new/root some_command, hệ điều hành sẽ thực hiện một lời gọi hệ thống (system call) đặc biệt. Lời gọi này yêu cầu nhân Linux thay đổi ánh xạ thư mục gốc (“/”) cho tiến trình some_command và tất cả các tiến trình con mà nó tạo ra. Kể từ thời điểm đó, mọi đường dẫn bắt đầu bằng dấu “/” (đường dẫn tuyệt đối) sẽ được diễn giải tương đối so với /path/to/new/root. Ví dụ, nếu tiến trình cố gắng truy cập /bin/ls, hệ điều hành sẽ thực sự tìm kiếm file tại /path/to/new/root/bin/ls trên hệ thống file thật.

Điều quan trọng cần lưu ý là môi trường chroot mới này cần phải có đủ các file thực thi, thư viện và file cấu hình cần thiết để tiến trình có thể hoạt động. Nếu some_command cần thư viện libc.so.6, thì file đó phải tồn tại bên trong môi trường chroot, ví dụ như tại /path/to/new/root/lib/libc.so.6. Nếu không, tiến trình sẽ báo lỗi và không thể chạy được. Đây là lý do tại sao việc thiết lập một môi trường chroot đòi hỏi sự chuẩn bị cẩn thận.

Tác động tới hệ thống và các tiến trình khác

Phạm vi ảnh hưởng của chroot chỉ giới hạn trong tiến trình bị gọi và các tiến trình con của nó. Nó hoàn toàn không ảnh hưởng đến các tiến trình khác đang chạy trên hệ thống. Một tiến trình đang chạy bên ngoài môi trường chroot vẫn thấy hệ thống file như bình thường. Đây là một ưu điểm lớn, cho phép bạn cô lập từng ứng dụng cụ thể mà không làm gián đoạn hoạt động chung của máy chủ.

Tuy nhiên, chroot cũng có những giới hạn kỹ thuật quan trọng. Nó chỉ thay đổi gốc của hệ thống file, chứ không ảo hóa các tài nguyên khác như tiến trình, mạng, hay người dùng. Một tiến trình chạy với quyền root bên trong môi trường chroot vẫn là tiến trình root đối với toàn bộ hệ thống. Điều này có nghĩa là nếu kẻ tấn công tìm ra cách “thoát” khỏi nhà tù chroot, họ sẽ có toàn quyền trên hệ thống. Hơn nữa, chroot không che giấu các thông tin về tiến trình (process space) hay kết nối mạng. Do đó, nó không được coi là một giải pháp bảo mật tuyệt đối mà chỉ là một lớp bảo vệ hữu ích khi được kết hợp với các biện pháp khác.

Ứng dụng và hướng dẫn sử dụng lệnh chroot

Với những kiến thức nền tảng đã có, chúng ta hãy cùng đi vào phần thực hành. Lệnh chroot có rất nhiều ứng dụng thực tế và cách sử dụng nó cũng khá linh hoạt, từ những tác vụ đơn giản đến các thiết lập phức tạp.

Ứng dụng phổ biến của chroot trong thực tế

Một trong những ứng dụng phổ biến nhất của chroot là tạo môi trường thử nghiệm phần mềm. Giả sử bạn muốn thử một phiên bản mới của một phần mềm nhưng không muốn nó xung đột với phiên bản hiện tại trên hệ thống. Bạn có thể tạo một môi trường chroot, cài đặt tất cả các thư viện phụ thuộc và chạy phần mềm mới một cách an toàn trong đó. Mọi thay đổi sẽ chỉ diễn ra bên trong môi trường này.

Một ứng dụng quan trọng khác là tạo ra các “nhà tù” (chroot jail) để tăng cường bảo mật. Ví dụ, các dịch vụ như máy chủ web (Apache, Nginx) hay máy chủ FTP (vsftpd) thường được cấu hình để chạy trong một môi trường chroot. Nếu một lỗ hổng bảo mật trong các dịch vụ này bị khai thác, kẻ tấn công sẽ bị giới hạn trong chroot jail, không thể truy cập các file hệ thống quan trọng như /etc/passwd. Ngoài ra, chroot còn là công cụ không thể thiếu trong việc cứu hộ hệ thống. Khi hệ điều hành Ubuntu hoặc các bản phân phối Linux khác của bạn không thể khởi động, bạn có thể dùng một đĩa cứu hộ (Live CD/USB), mount phân vùng hệ thống và sau đó chroot vào đó để thực hiện các thao tác sửa lỗi, cài đặt lại bootloader hay cập nhật hệ thống như thể bạn đang ở trong môi trường thật.

Hướng dẫn sử dụng lệnh chroot từ cơ bản đến nâng cao

Để sử dụng chroot, bạn cần chuẩn bị một môi trường mới. Hãy cùng thực hành qua các bước sau đây.

Các bước chuẩn bị:

Đầu tiên, chúng ta cần tạo một thư mục để làm gốc mới. Ví dụ, chúng ta tạo một thư mục tên là /chroot-env.

sudo mkdir /chroot-env

Tiếp theo, môi trường này cần các thư mục cơ bản như bin, lib, lib64 để chứa các lệnh và thư viện cần thiết.

sudo mkdir -p /chroot-env/bin

sudo mkdir -p /chroot-env/lib

sudo mkdir -p /chroot-env/lib64

Cách chạy lệnh chroot đơn giản:

Bây giờ, hãy thử chạy một lệnh shell, ví dụ như bash, trong môi trường này. Chúng ta cần sao chép file thực thi /bin/bash vào môi trường chroot.

sudo cp /bin/bash /chroot-env/bin/

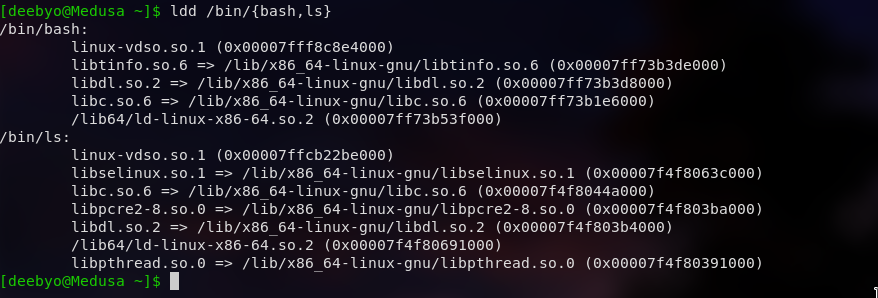

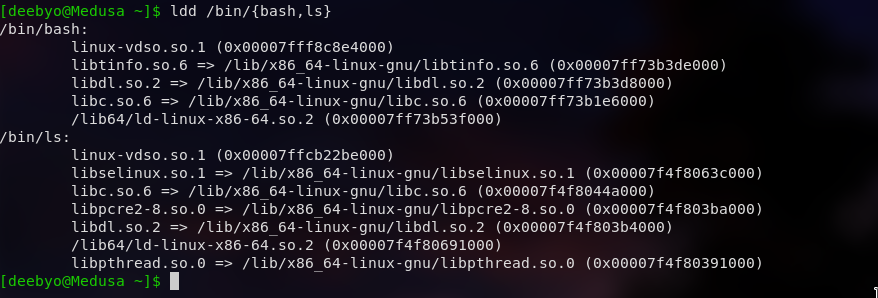

Tuy nhiên, bash cần các thư viện chia sẻ (shared libraries) để hoạt động. Chúng ta có thể dùng lệnh ldd để xem các thư viện này.

ldd /bin/bash

Bạn sẽ thấy một danh sách các file thư viện. Hãy sao chép chúng vào các thư mục lib và lib64 tương ứng trong /chroot-env. Ví dụ:

sudo cp /lib/x86_64-linux-gnu/libtinfo.so.6 /chroot-env/lib/

sudo cp /lib/x86_64-linux-gnu/libc.so.6 /chroot-env/lib/

sudo cp /lib64/ld-linux-x86-64.so.2 /chroot-env/lib64/

Sau khi đã sao chép đủ các file cần thiết, bạn có thể thực thi lệnh chroot:

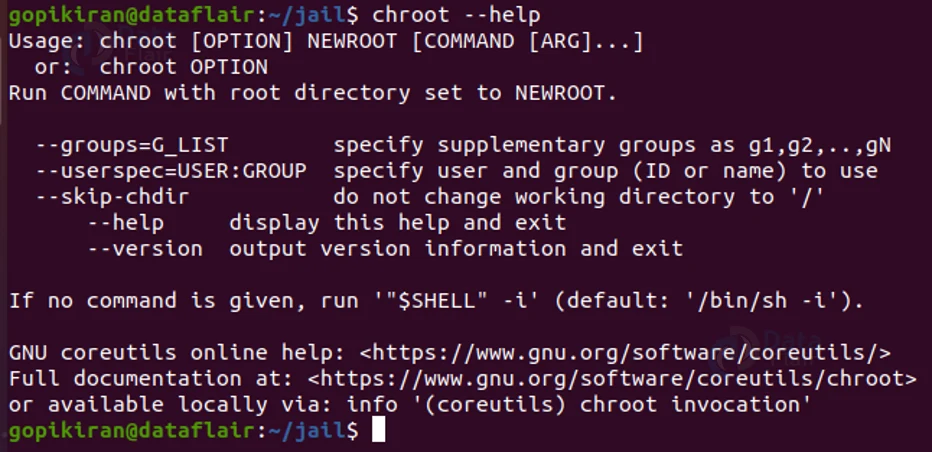

sudo chroot /chroot-env /bin/bash

Nếu thành công, bạn sẽ thấy dấu nhắc lệnh của một shell mới. Trong shell này, thư mục gốc (“/”) chính là /chroot-env của hệ thống thật.

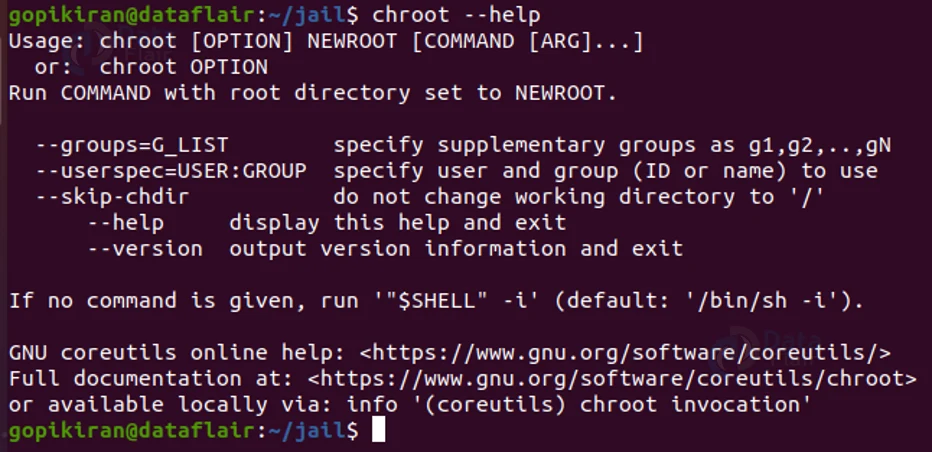

Sử dụng chroot với các tùy chọn nâng cao:

Lệnh chroot còn có các tùy chọn hữu ích. Ví dụ, bạn có thể chỉ định người dùng và nhóm để chạy lệnh bên trong môi trường chroot bằng cờ --userspec=USER:GROUP. Điều này giúp giảm thiểu rủi ro bảo mật bằng cách không chạy tiến trình với quyền root.

sudo chroot --userspec=nobody:nogroup /chroot-env /bin/bash

Các lệnh bổ trợ cần biết:

Khi làm việc với chroot, việc sao chép thủ công các thư viện có thể rất tốn thời gian. Nhiều bản phân phối Linux cung cấp các công cụ để tự động hóa việc này. Ví dụ, trên Debian/Ubuntu, bạn có thể dùng debootstrap để tạo một hệ thống Debian tối thiểu trong một thư mục, sẵn sàng để chroot vào. Đây là cách hiệu quả để tạo môi trường phát triển hoặc kiểm thử hoàn chỉnh.

Các vấn đề thường gặp khi sử dụng lệnh chroot

Mặc dù chroot là một công cụ mạnh mẽ, nhưng người mới sử dụng thường gặp phải một số lỗi phổ biến. Hiểu rõ nguyên nhân và cách khắc phục sẽ giúp bạn làm chủ công cụ này nhanh chóng hơn.

Lỗi không tìm thấy file hoặc thư viện khi chroot

Đây là lỗi kinh điển nhất. Bạn chạy lệnh chroot và nhận được thông báo lỗi như “cannot run command ‘/bin/bash’: No such file or directory”. Lỗi này xảy ra dù bạn chắc chắn đã sao chép file /bin/bash vào môi trường chroot. Nguyên nhân không phải do file thực thi bị thiếu, mà là do các thư viện động (dynamic libraries) mà nó phụ thuộc không tồn tại trong môi trường chroot.

Cách khắc phục triệt để là sử dụng lệnh ldd như đã đề cập ở phần hướng dẫn. Lệnh ldd sẽ liệt kê tất cả các file thư viện .so mà một file thực thi cần để chạy. Nhiệm vụ của bạn là sao chép đầy đủ các file thư viện này vào đúng cấu trúc thư mục (/lib, /lib64, /usr/lib…) bên trong môi trường chroot. Hãy kiểm tra kỹ đường dẫn mà ldd hiển thị và tạo lại cấu trúc tương tự. Một khi tất cả các phụ thuộc được đáp ứng, lệnh của bạn sẽ chạy được bình thường.

Giới hạn bảo mật của chroot và cách phòng tránh

Một sai lầm phổ biến là coi chroot như một tường thành bảo mật không thể xuyên thủng. Thực tế, chroot không phải là một giải pháp bảo mật tuyệt đối, đặc biệt là khi tiến trình bên trong chạy với quyền root. Tại sao lại như vậy? Vì một tiến trình có quyền root có thể thực hiện các lời gọi hệ thống cấp thấp để tương tác với nhân hệ điều hành. Kẻ tấn công có thể tạo ra một thiết bị đặc biệt (device node) hoặc sử dụng các kỹ thuật phức tạp để “thoát” ra khỏi môi trường chroot và giành quyền kiểm soát hệ thống thật.

Để phòng tránh, quy tắc vàng là “không bao giờ chạy tiến trình với quyền root trong môi trường chroot nếu không thực sự cần thiết”. Thay vào đó, hãy tạo một người dùng không có đặc quyền và sử dụng tùy chọn --userspec của lệnh chroot để chạy tiến trình với tư cách người dùng đó. Ngoài ra, hãy kết hợp chroot với các cơ chế bảo mật khác của Linux như AppArmor, SELinux, hoặc namespaces để tạo ra các lớp phòng thủ sâu hơn. Các công nghệ container hiện đại như Docker và LXC thực chất cũng sử dụng chroot kết hợp với namespaces và cgroups để cung cấp khả năng cô lập mạnh mẽ hơn nhiều.

Những kinh nghiệm tốt nhất khi sử dụng chroot

Để khai thác tối đa hiệu quả và đảm bảo an toàn khi sử dụng chroot, bạn nên tuân thủ một số nguyên tắc và kinh nghiệm đã được cộng đồng kiểm chứng. Đây là những bí quyết giúp bạn xây dựng một môi trường chroot vững chắc và dễ quản lý.

Đảm bảo môi trường chroot đầy đủ các file cần thiết:

Một môi trường chroot “thiếu thốn” sẽ gây ra nhiều lỗi vặt và khó gỡ rối. Trước khi đưa vào sử dụng, hãy chắc chắn rằng bạn đã sao chép đủ các file thực thi, thư viện, file cấu hình, và thậm chí cả các file thiết bị đặc biệt (như /dev/null, /dev/zero, /dev/random) cần thiết cho ứng dụng. Việc lập một danh sách các phụ thuộc và tự động hóa quá trình sao chép bằng script là một ý tưởng hay.

Không chạy tiến trình với quyền root nếu không cần thiết:

Đây là quy tắc bảo mật quan trọng nhất. Như đã phân tích, quyền root bên trong chroot vẫn là quyền root đối với toàn hệ thống. Hãy luôn cố gắng hạ đặc quyền của tiến trình ngay sau khi nó khởi động hoặc chạy nó với một người dùng thông thường ngay từ đầu. Điều này giảm thiểu đáng kể rủi ro nếu ứng dụng của bạn bị tấn công.

Kiểm tra và cập nhật thường xuyên thư viện, file trong chroot jail:

Môi trường chroot của bạn là một bản sao thu nhỏ của hệ thống, và nó cũng cần được bảo trì. Các thư viện và file thực thi bên trong có thể chứa các lỗ hổng bảo mật. Bạn cần có kế hoạch kiểm tra và cập nhật chúng thường xuyên, tương tự như cách bạn cập nhật hệ điều hành chính. Nếu không, chroot jail của bạn có thể trở thành một điểm yếu an ninh.

Kết hợp chroot với các công cụ bảo mật khác để tối ưu hiệu quả:

Đừng chỉ dựa vào chroot. Hãy xem nó là một lớp trong chiến lược phòng thủ theo chiều sâu. Kết hợp chroot với việc giới hạn tài nguyên bằng cgroups, áp đặt chính sách bảo mật bằng SELinux/AppArmor, và lọc các lời gọi hệ thống bằng seccomp sẽ tạo ra một môi trường biệt lập cực kỳ an toàn. Các công nghệ container hiện đại là minh chứng rõ ràng cho sức mạnh của việc kết hợp này.

Kết luận

Qua bài viết chi tiết này, chúng ta đã cùng nhau thực hiện một hành trình khám phá lệnh chroot, từ những khái niệm cơ bản nhất đến cách thức hoạt động, các ứng dụng thực tiễn và những kinh nghiệm sử dụng hiệu quả. Có thể thấy, chroot là một công cụ nền tảng, đơn giản nhưng vô cùng mạnh mẽ trong kho vũ khí của bất kỳ ai làm việc với Linux. Nó cung cấp một phương pháp hiệu quả để tạo ra các môi trường biệt lập, phục vụ cho việc kiểm thử phần mềm, tăng cường bảo mật và cứu hộ hệ thống.

Mặc dù chroot có những giới hạn về bảo mật và đã có các công nghệ hiện đại hơn như Docker hay Podman, việc hiểu rõ về chroot vẫn cực kỳ quan trọng. Nó không chỉ giúp bạn giải quyết các bài toán cụ thể mà còn mang lại một nền tảng kiến thức vững chắc về cách thức hoạt động của hệ điều hành Linux. Bùi Mạnh Đức khuyến khích bạn hãy tự mình thực hành theo các hướng dẫn trong bài viết để có thể thành thạo công cụ này. Đừng ngần ngại thử nghiệm, tạo ra các “nhà tù” của riêng mình và khám phá những khả năng mà nó mang lại. Chúc bạn thành công trên con đường chinh phục và làm chủ hệ thống Linux!