Quản trị hệ thống Linux đòi hỏi sự hiểu biết sâu sắc về quyền hạn, đặc biệt là quyền root. Việc cấp quyền root cho người dùng không chỉ là một thao tác kỹ thuật đơn thuần mà còn là một quyết định quan trọng ảnh hưởng trực tiếp đến an ninh và sự ổn định của toàn bộ hệ thống. Hiểu sai hoặc thao tác thiếu cẩn trọng có thể dẫn đến những lỗ hổng bảo mật nghiêm trọng. Vì vậy, làm thế nào để cấp quyền root một cách an toàn và hiệu quả?

Trong bài viết này, Bùi Mạnh Đức sẽ cùng bạn khám phá chi tiết các phương pháp cấp quyền root cho user trong Linux, từ những cách cơ bản đến các kỹ thuật nâng cao. Chúng ta sẽ đi sâu vào từng lệnh, phân tích ưu nhược điểm và đưa ra những khuyến nghị thực tế để bạn có thể áp dụng ngay vào công việc quản trị của mình, đảm bảo hệ thống luôn hoạt động ổn định và bảo mật.

Giới thiệu về quyền root và vai trò của user trong Linux

Trong thế giới Linux, mọi thứ đều được kiểm soát bởi quyền hạn. Hiểu rõ về quyền root và vai trò của từng người dùng là nền tảng vững chắc để quản trị hệ thống hiệu quả.

Quyền root, hay còn gọi là “superuser”, là tài khoản có quyền hạn cao nhất trên mọi hệ điều hành dựa trên Unix/Linux. Khi bạn đăng nhập với tư cách là root, bạn có toàn quyền kiểm soát hệ thống. Bạn có thể cài đặt, gỡ bỏ phần mềm, thay đổi các file cấu hình hệ thống quan trọng, quản lý người dùng và thực hiện bất kỳ tác vụ quản trị nào mà không gặp phải bất kỳ rào cản nào.

Tuy nhiên, quyền lực lớn luôn đi kèm với trách nhiệm lớn. Một lệnh sai khi đang ở quyền root có thể vô tình xóa mất dữ liệu quan trọng hoặc thậm chí làm hỏng toàn bộ hệ điều hành.

Trong Linux, hệ thống phân chia người dùng thành nhiều cấp độ khác nhau để đảm bảo an toàn. Ngoài root, chúng ta có các “user” thông thường. Mỗi user có một thư mục nhà riêng (/home/username), có quyền đọc, ghi, và thực thi các file trong thư mục đó. Họ có thể cài đặt phần mềm cho riêng mình nhưng không thể thay đổi các file hệ thống cốt lõi. Cơ chế này giúp ngăn chặn người dùng thông thường vô tình hoặc cố ý gây hại cho hệ thống chung.

Quản lý quyền root một cách hợp lý là yếu tố sống còn đối với an ninh hệ thống. Thay vì luôn sử dụng tài khoản root để làm việc hàng ngày, phương pháp tốt nhất là sử dụng một tài khoản người dùng thông thường và chỉ “mượn” quyền root khi thực sự cần thiết thông qua các công cụ như sudo. Điều này giúp giảm thiểu rủi ro và ghi lại dấu vết các hành động quản trị, giúp việc kiểm tra và giám sát trở nên dễ dàng hơn.

Bài viết này sẽ hướng dẫn bạn qua từng bước, từ việc hiểu các phương pháp cấp quyền khác nhau đến cách thực hành an toàn để bạn tự tin quản lý người dùng và bảo vệ hệ thống Linux của mình.

Các phương pháp cấp quyền root cho user trong Linux

Có nhiều cách để trao quyền quản trị cho một người dùng trong Linux. Mỗi phương pháp có những ưu điểm và rủi ro riêng, phù hợp với các kịch bản sử dụng khác nhau. Hãy cùng tìm hiểu hai phương pháp phổ biến nhưng cần cẩn trọng khi áp dụng.

Thêm user vào nhóm root

Một trong những cách tiếp cận trực tiếp là thêm người dùng vào một nhóm đặc biệt có quyền quản trị. Trong nhiều hệ thống, nhóm này có tên là root, wheel hoặc sudo.

Khái niệm nhóm trong Linux cho phép bạn quản lý quyền hạn cho nhiều người dùng cùng một lúc. Thay vì cấp quyền cho từng cá nhân, bạn chỉ cần cấp quyền cho nhóm, và tất cả thành viên trong nhóm đó sẽ được thừa hưởng quyền hạn tương ứng. Nhóm root hoặc wheel theo truyền thống là nhóm dành cho các quản trị viên hệ thống.

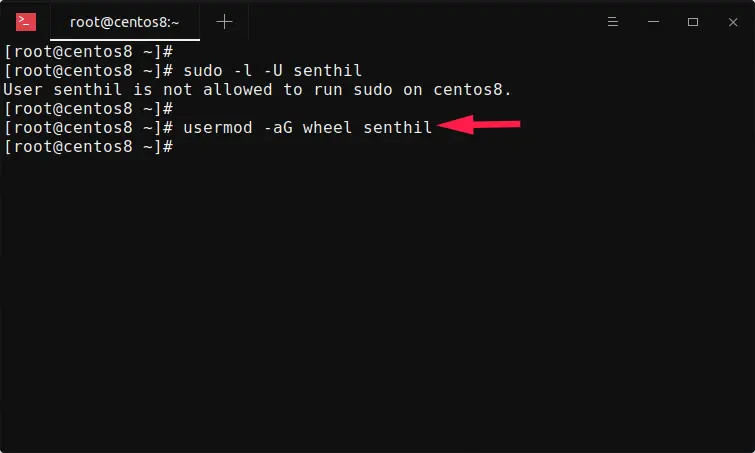

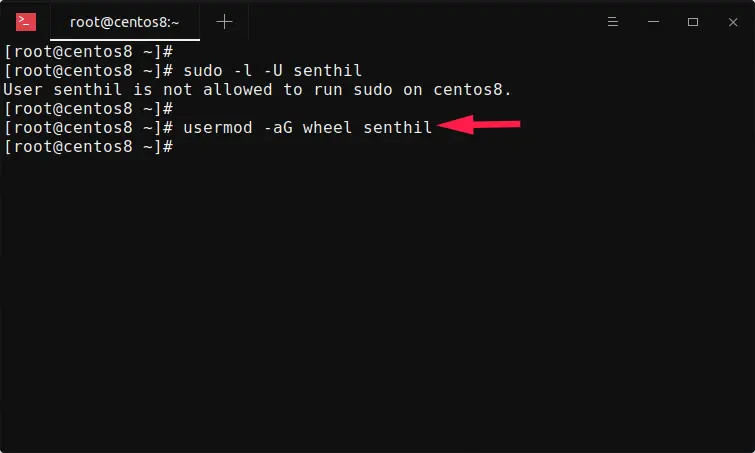

Để thêm một người dùng hiện có vào nhóm sudo (phổ biến trên các hệ thống dựa trên Debian/Ubuntu) hoặc wheel (phổ biến trên các hệ thống dựa trên Red Hat/CentOS), bạn có thể sử dụng lệnh usermod. Lệnh này rất mạnh mẽ và cho phép thay đổi các thuộc tính của một tài khoản người dùng.

Ví dụ, để thêm người dùng có tên ducanh vào nhóm sudo, bạn sẽ mở terminal và gõ lệnh sau:

sudo usermod -aG sudo ducanh

Trong đó, -a có nghĩa là “append” (thêm vào), và -G chỉ định các nhóm phụ mà bạn muốn thêm người dùng vào. Nếu không có -a, người dùng sẽ bị xóa khỏi tất cả các nhóm khác và chỉ thuộc về nhóm sudo.

Một lệnh khác là gpasswd, chuyên dùng để quản lý nhóm. Để thực hiện tác vụ tương tự, bạn có thể dùng:

sudo gpasswd -a ducanh sudo

Sau khi thực hiện lệnh, người dùng ducanh cần đăng xuất và đăng nhập lại để thay đổi có hiệu lực.

Chỉnh sửa UID/GID để cấp quyền root trực tiếp

Đây là một phương pháp cực kỳ mạnh mẽ nhưng cũng tiềm ẩn nhiều rủi ro nhất, thường không được khuyến khích sử dụng trừ khi bạn biết chính xác mình đang làm gì.

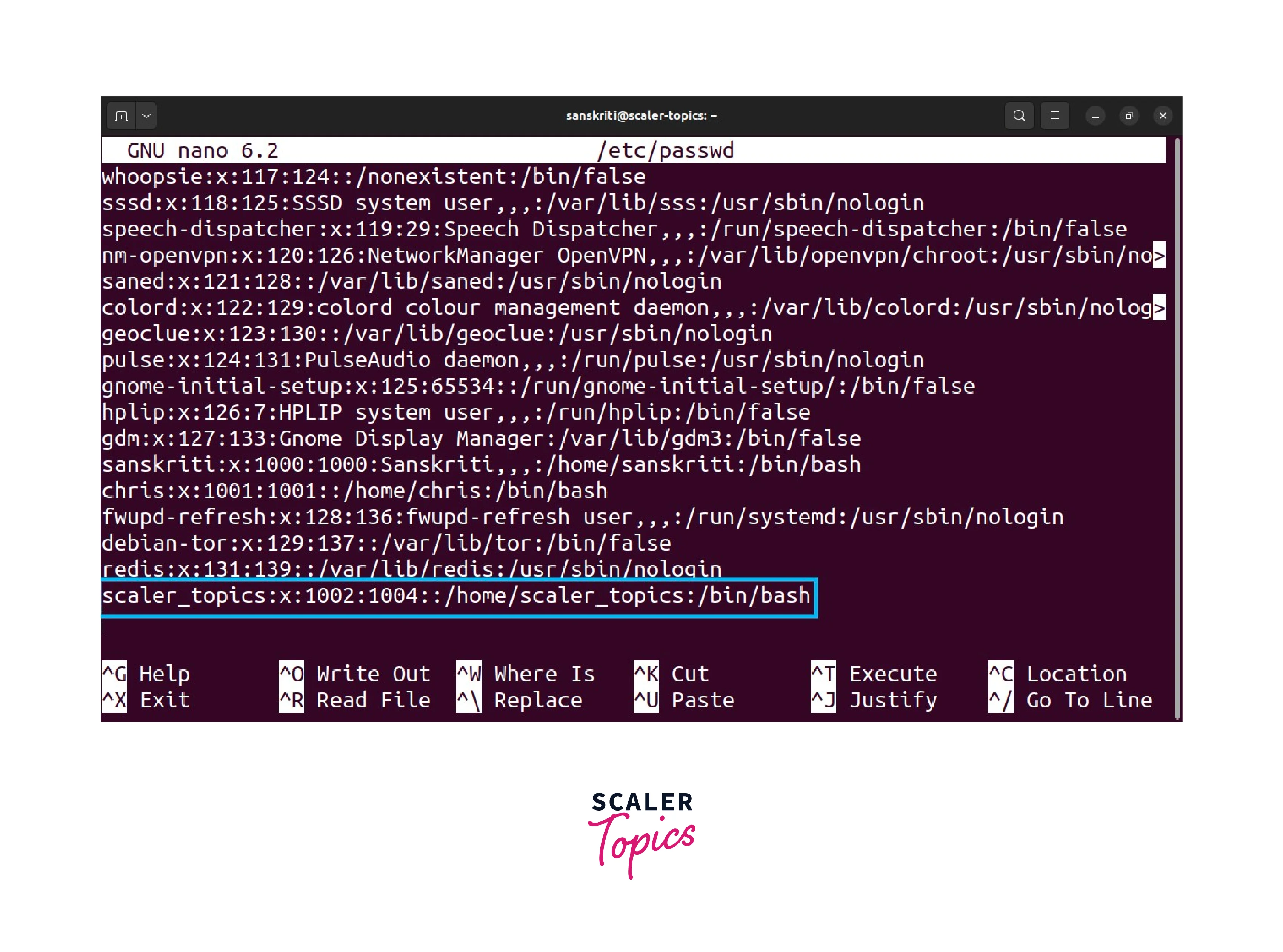

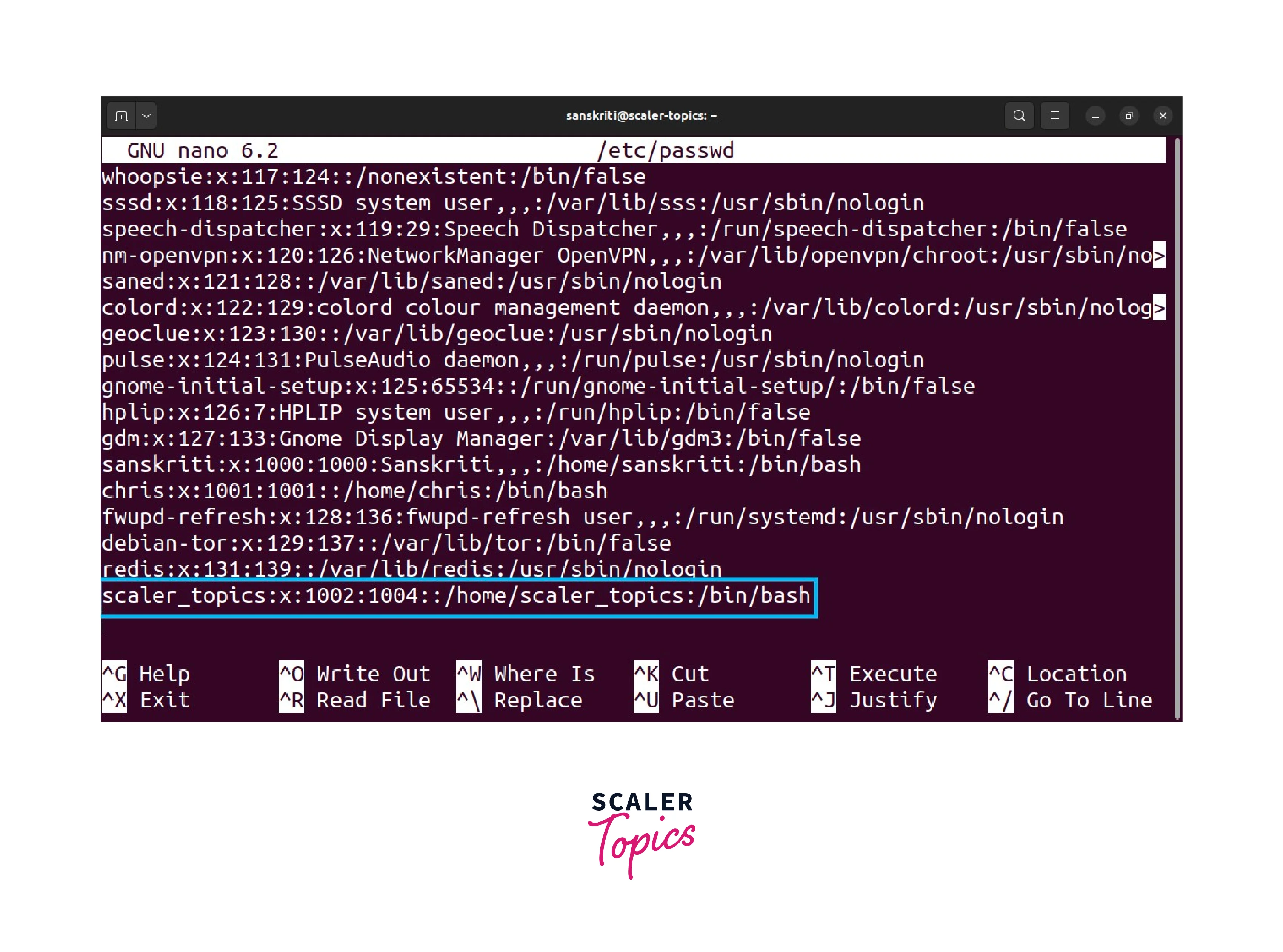

Trong Linux, mỗi người dùng được nhận dạng bởi một User ID (UID) và mỗi nhóm được nhận dạng bởi một Group ID (GID). Hệ thống không thực sự quan tâm đến tên người dùng root, nó chỉ quan tâm đến UID. Bất kỳ tài khoản nào có UID là 0 đều được coi là root.

Do đó, về mặt kỹ thuật, bạn có thể cấp quyền root cho một người dùng bằng cách thay đổi UID của họ thành 0. Bạn có thể thực hiện việc này bằng cách chỉnh sửa trực tiếp file /etc/passwd hoặc sử dụng lệnh usermod.

Ví dụ, để đổi UID của người dùng ducanh thành 0, bạn có thể dùng lệnh:

sudo usermod -u 0 ducanh

Tương tự, bạn cũng có thể đổi GID của họ thành 0 (GID của nhóm root) với lệnh:

sudo usermod -g 0 ducanh

Rủi ro lớn nhất của phương pháp này là bạn sẽ tạo ra nhiều tài khoản “root” với các tên khác nhau. Điều này gây khó khăn nghiêm trọng cho việc kiểm soát và giám sát hệ thống. Bạn sẽ không biết ai đã thực hiện lệnh với tư cách root, vì hệ thống chỉ ghi nhận UID là 0. Hơn nữa, việc này có thể gây ra xung đột và các vấn đề không lường trước được với các ứng dụng và dịch vụ hệ thống. Vì vậy, hãy tránh phương pháp này và ưu tiên sử dụng sudo.

Quản lý quyền user bằng lệnh usermod và useradd

Các lệnh usermod và useradd là những công cụ cơ bản và mạnh mẽ trong việc quản lý người dùng trên Linux. Nắm vững chúng giúp bạn tùy chỉnh quyền hạn một cách linh hoạt và chính xác.

Sử dụng lệnh usermod để thay đổi quyền

Lệnh usermod được dùng để sửa đổi thông tin của một tài khoản người dùng đã tồn tại. Đây là công cụ không thể thiếu khi bạn cần điều chỉnh quyền hạn mà không phải tạo lại người dùng.

Cú pháp cơ bản của lệnh là usermod [tùy chọn] TÊN_USER. Các tùy chọn liên quan đến quyền hạn thường xoay quanh việc quản lý nhóm và shell đăng nhập.

Như đã đề cập, tùy chọn -aG là quan trọng nhất để thêm người dùng vào các nhóm có quyền quản trị như sudo hoặc wheel. Ví dụ: sudo usermod -aG sudo ten_user. Đây là cách an toàn để nâng cấp quyền mà không thay đổi nhóm chính của người dùng.

Một tùy chọn hữu ích khác là -s (shell), cho phép bạn thay đổi shell đăng nhập mặc định của người dùng. Ví dụ, để tăng cường bảo mật, bạn có thể tạm thời vô hiệu hóa khả năng đăng nhập của một tài khoản bằng cách gán cho họ một shell không hợp lệ như /sbin/nologin:

sudo usermod -s /sbin/nologin ten_user

Khi cần cấp lại quyền truy cập, bạn chỉ cần đổi shell của họ trở lại /bin/bash hoặc một shell hợp lệ khác. Điều này hữu ích hơn việc xóa người dùng, vì bạn vẫn giữ lại được các file và dữ liệu của họ.

Thêm và cấu hình user mới với useradd

Khi bạn cần tạo một tài khoản mới, lệnh useradd (hoặc adduser, một phiên bản thân thiện hơn trên một số hệ thống) cho phép bạn thiết lập quyền hạn ngay từ đầu.

Thay vì tạo một người dùng thông thường rồi sau đó mới dùng usermod để cấp quyền, bạn có thể thực hiện tất cả trong một bước. Điều này giúp quy trình quản trị trở nên gọn gàng và ít sai sót hơn.

Ví dụ, để tạo một người dùng mới tên là quantrivien và ngay lập tức thêm họ vào nhóm sudo, đồng thời tạo thư mục nhà cho họ, bạn có thể sử dụng lệnh:

sudo useradd -m -G sudo -s /bin/bash quantrivien

Hãy phân tích lệnh này:

-m: Tạo thư mục nhà cho người dùng (/home/quantrivien).-G sudo: Chỉ định nhóm phụ là sudo. Người dùng này sẽ có quyền thực thi các lệnh quản trị.-s /bin/bash: Đặt shell đăng nhập mặc định là bash, cho phép họ truy cập vào giao diện dòng lệnh.

Sau khi tạo người dùng, bạn đừng quên đặt mật khẩu cho họ bằng lệnh passwd:

sudo passwd quantrivien

Bằng cách kết hợp các tùy chọn của useradd, bạn có thể tạo ra các tài khoản người dùng mới với cấu hình quyền hạn chính xác theo yêu cầu, đảm bảo tuân thủ nguyên tắc cấp quyền tối thiểu ngay từ khi khởi tạo.

Cấp quyền sudo cho user bằng cách chỉnh sửa file sudoers

Phương pháp an toàn và được khuyến nghị rộng rãi nhất để cấp quyền quản trị trong Linux là sử dụng sudo. Công cụ này cho phép người dùng chạy các lệnh với quyền của root mà không cần phải đăng nhập trực tiếp bằng tài khoản root. Việc quản lý sudo được thực hiện qua file cấu hình /etc/sudoers.

Giới thiệu về sudo và file sudoers

sudo (viết tắt của “superuser do”) là một chương trình được thiết kế để giải quyết vấn đề “tất cả hoặc không có gì” của tài khoản root. Nó cho phép quản trị viên hệ thống cấp cho người dùng cụ thể quyền thực thi một số (hoặc tất cả) lệnh với tư cách là root hoặc một người dùng khác.

Ưu điểm lớn của sudo là khả năng kiểm soát chi tiết. Bạn có thể quy định chính xác người dùng nào, được phép chạy lệnh nào, trên máy chủ nào. Mọi hành động thực hiện qua sudo đều được ghi lại trong nhật ký hệ thống (thường là /var/log/auth.log hoặc /var/log/secure), giúp việc giám sát và kiểm tra bảo mật trở nên minh bạch.

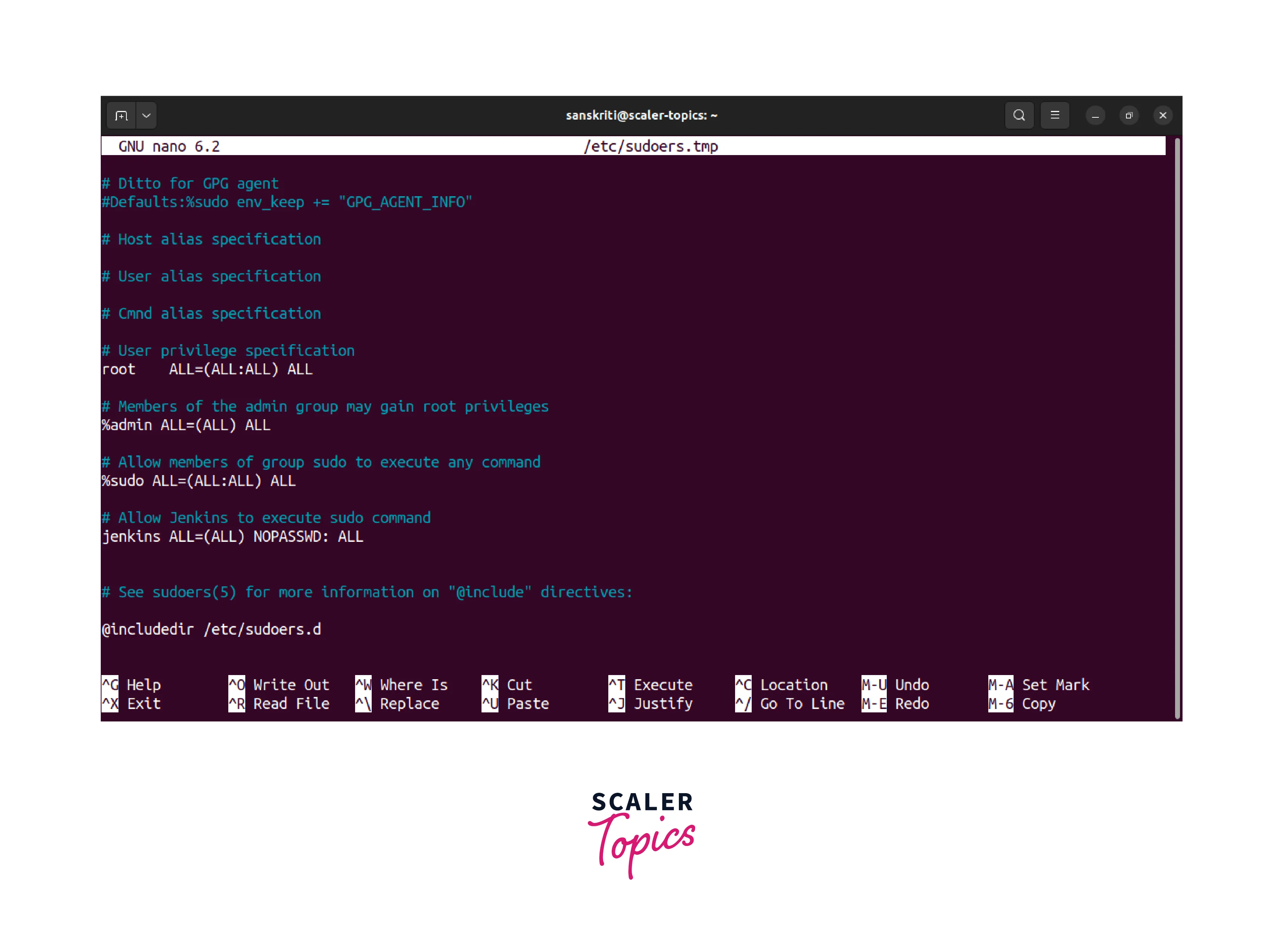

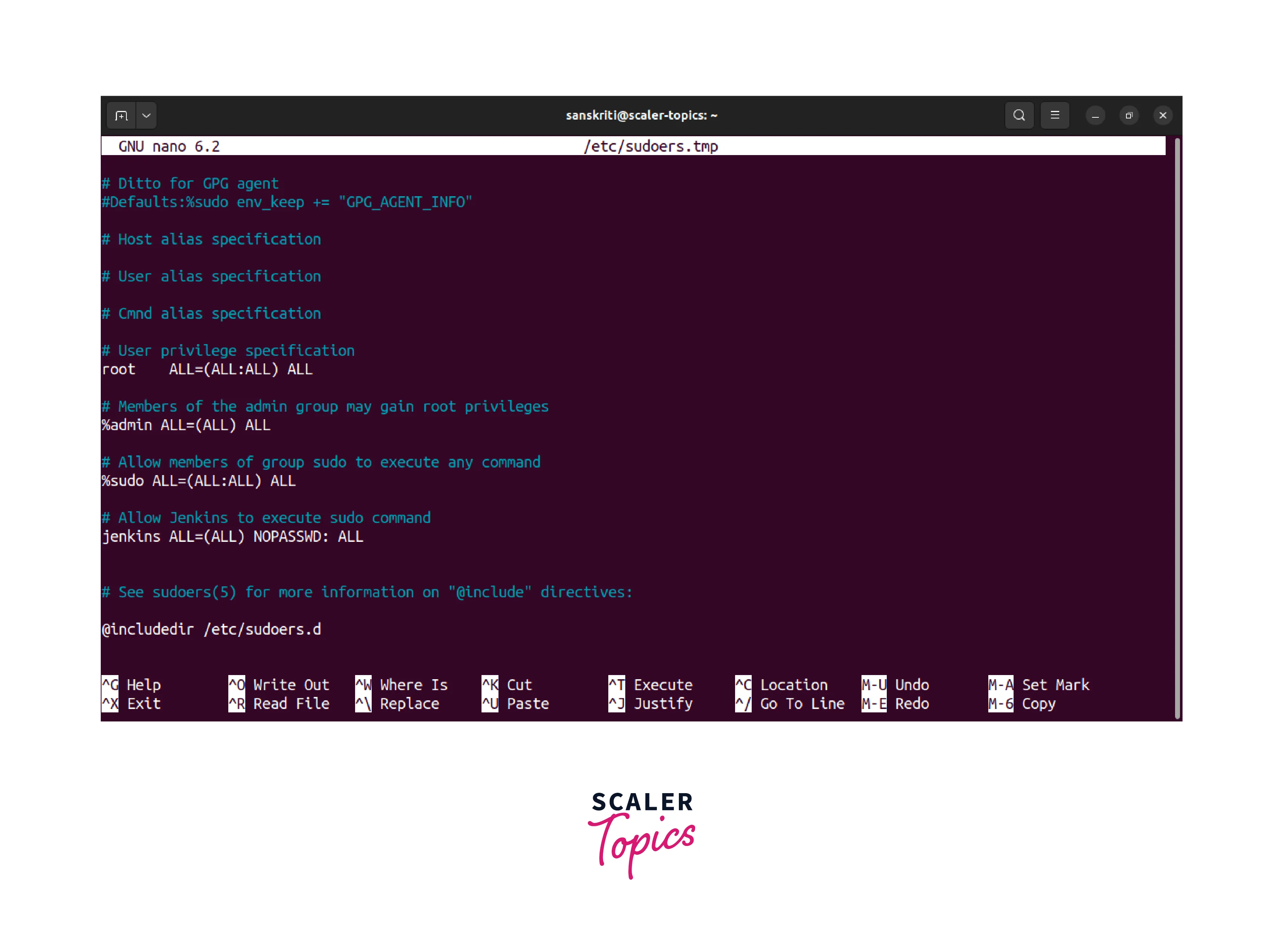

Tất cả các quy tắc của sudo được định nghĩa trong file /etc/sudoers. Tuy nhiên, bạn không bao giờ được chỉnh sửa file này trực tiếp bằng các trình soạn thảo văn bản thông thường như nano hay vim. Lý do là một lỗi cú pháp nhỏ trong file này có thể khóa bạn khỏi hệ thống, khiến bạn không thể sử dụng sudo để sửa lỗi nữa.

Thay vào đó, hãy luôn sử dụng lệnh visudo. Lệnh này sẽ mở file /etc/sudoers bằng trình soạn thảo mặc định của hệ thống (thường là vi hoặc nano). Điểm mấu chốt là khi bạn lưu và thoát, visudo sẽ kiểm tra cú pháp của file. Nếu có lỗi, nó sẽ cảnh báo và không cho phép bạn lưu lại thay đổi sai, giúp bạn tránh được thảm họa.

Thêm user vào danh sách sudoers

Cách phổ biến nhất để cấp quyền sudo là thêm một dòng cấu hình cho người dùng hoặc nhóm người dùng vào file sudoers bằng visudo.

Để bắt đầu, hãy mở terminal và gõ:

sudo visudo

Sau khi file được mở, bạn sẽ thấy các quy tắc cấu hình hiện có. Để cấp toàn quyền sudo cho một người dùng, hãy di chuyển xuống cuối file và thêm một dòng theo cú pháp sau:

ten_user ALL=(ALL:ALL) ALL

Hãy phân tích cú pháp này:

ten_user: Tên của người dùng bạn muốn cấp quyền (ví dụ: ducanh).ALL= : Quy tắc này áp dụng cho tất cả các máy chủ (host).(ALL:ALL): Người dùng có thể chạy lệnh với tư cách của bất kỳ người dùng nào (ALL:) và bất kỳ nhóm nào (:ALL).ALL: Người dùng được phép chạy tất cả các lệnh.

Một cách quản lý hiệu quả hơn là thông qua nhóm. Hầu hết các bản phân phối Linux đều có sẵn một nhóm (sudo trên Ubuntu/Debian, wheel trên CentOS/Red Hat) đã được cấu hình sẵn trong file sudoers. Bạn chỉ cần thêm người dùng vào nhóm đó là xong.

Trong file sudoers, bạn sẽ thấy một dòng tương tự như sau (dòng này có thể được comment bằng dấu #, bạn chỉ cần bỏ dấu # đi để kích hoạt):

%sudo ALL=(ALL:ALL) ALL

Dấu % ở đầu cho biết đây là một quy tắc dành cho nhóm. Với quy tắc này, bất kỳ ai là thành viên của nhóm sudo đều có toàn quyền quản trị. Đây chính là lý do tại sao lệnh sudo usermod -aG sudo ten_user lại hiệu quả.

Sau khi thêm hoặc sửa đổi quy tắc, hãy lưu file và thoát khỏi visudo. Thay đổi sẽ có hiệu lực ngay lập tức, không cần khởi động lại. Người dùng có thể thử ngay bằng cách gõ sudo whoami, nếu kết quả trả về là root thì bạn đã thành công.

Các lưu ý khi cấp quyền root để đảm bảo an toàn hệ thống

Cấp quyền root là một hành động nhạy cảm, đòi hỏi sự cẩn trọng tối đa. Việc trao quyền quản trị không chỉ là mở ra cánh cửa cho người dùng mà còn có thể tạo ra lỗ hổng cho các mối đe dọa. Dưới đây là những nguyên tắc vàng bạn cần tuân thủ.

Nguyên tắc cấp quyền tối thiểu cần thiết

Đây là nền tảng của an ninh hệ thống. Nguyên tắc này phát biểu rằng một người dùng chỉ nên được cấp những quyền hạn tối thiểu cần thiết để hoàn thành công việc của họ, và không hơn.

Đừng bao giờ cấp quyền root trực tiếp một cách bừa bãi. Thay vì thêm người dùng vào nhóm root hoặc thay đổi UID của họ thành 0, hãy luôn ưu tiên sử dụng sudo. Với sudo, bạn có thể kiểm soát chi tiết hơn rất nhiều. Ví dụ, bạn có thể cho phép một người dùng chỉ khởi động lại dịch vụ web mà không được phép thay đổi cấu hình mạng.

Một ví dụ về quy tắc sudo chi tiết:

nhanvien_dev ALL = /usr/sbin/service apache2 restart, /usr/sbin/service nginx restart

Quy tắc này cho phép người dùng nhanvien_dev chỉ được thực thi hai lệnh cụ thể là khởi động lại dịch vụ Apache và Nginx. Họ không thể làm gì khác với quyền root.

Thói quen đăng nhập trực tiếp bằng tài khoản root để làm việc hàng ngày là cực kỳ nguy hiểm. Một lỗi gõ phím đơn giản có thể gây ra hậu quả khôn lường. Hãy tạo thói quen sử dụng tài khoản người dùng thông thường và chỉ gọi sudo khi cần thực hiện một tác vụ quản trị cụ thể. Điều này không chỉ an toàn hơn mà còn giúp bạn ý thức rõ hơn về những thay đổi mình đang thực hiện trên hệ thống.

Giám sát và kiểm soát hoạt động user có quyền cao

Cấp quyền chỉ là bước đầu tiên. Bước tiếp theo và không kém phần quan trọng là giám sát những gì người dùng làm với quyền hạn đó. “Tin tưởng nhưng hãy xác minh” là phương châm đúng đắn ở đây.

Linux cung cấp nhiều công cụ mạnh mẽ để ghi lại hoạt động của người dùng. Tệp nhật ký quan trọng nhất cần theo dõi là /var/log/auth.log (trên hệ thống Debian/Ubuntu) hoặc /var/log/secure (trên hệ thống Red Hat/CentOS). Tệp này ghi lại mọi nỗ lực đăng nhập, mọi lần sử dụng lệnh sudo, bao gồm cả thành công và thất bại. Việc thường xuyên kiểm tra tệp nhật ký này giúp bạn phát hiện sớm các hành vi bất thường, chẳng hạn như ai đó đang cố gắng đoán mật khẩu hoặc lạm dụng quyền sudo.

Để việc giám sát hiệu quả hơn, bạn có thể sử dụng các lệnh như journalctl -f để theo dõi nhật ký trong thời gian thực. Ngoài ra, hãy cân nhắc thiết lập các công cụ giám sát tự động như auditd (Linux Audit Daemon). auditd có thể được cấu hình để theo dõi các sự kiện quan trọng như việc thay đổi các file hệ thống nhạy cảm (/etc/passwd, /etc/sudoers) và gửi cảnh báo cho quản trị viên ngay lập tức.

Việc thiết lập cảnh báo chủ động là vô cùng cần thiết. Bạn có thể viết các script đơn giản để quét file log và gửi email cảnh báo khi có sự kiện đáng ngờ. Kết hợp với việc sao lưu định kỳ các file cấu hình quan trọng, bạn sẽ tạo ra một lớp phòng thủ vững chắc, giúp hệ thống luôn trong tầm kiểm soát.

Ví dụ minh họa và hướng dẫn thực hành cấp quyền root

Lý thuyết sẽ trở nên dễ hiểu hơn khi được áp dụng vào thực tế. Hãy cùng thực hiện một kịch bản phổ biến: tạo một người dùng mới tên là developer và cấp cho họ quyền sudo một cách an toàn.

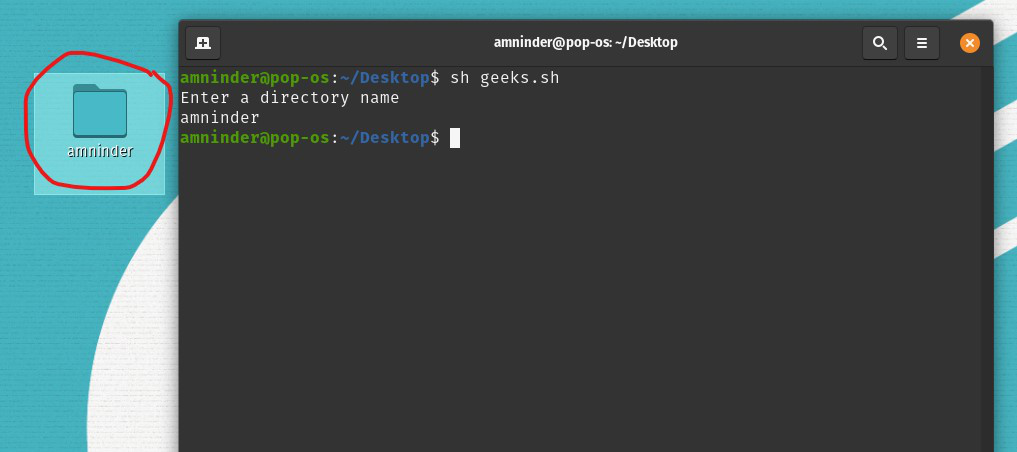

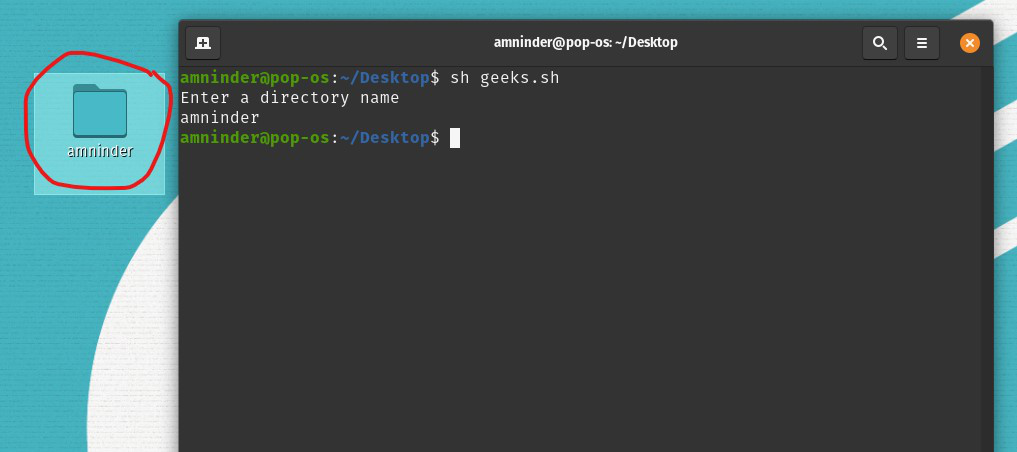

Bước 1: Tạo người dùng mới

Đầu tiên, chúng ta sẽ tạo người dùng developer. Mở terminal và gõ lệnh sau. Chúng ta sẽ sử dụng adduser, một phiên bản thân thiện hơn của useradd.

sudo adduser developer

Hệ thống sẽ yêu cầu bạn đặt mật khẩu cho người dùng mới và nhập một số thông tin bổ sung (bạn có thể bỏ qua bằng cách nhấn Enter). Lệnh này sẽ tự động tạo thư mục nhà /home/developer.

Bước 2: Thêm user vào nhóm sudo

Đây là cách đơn giản và được khuyến nghị nhất. Chúng ta sẽ thêm người dùng developer vào nhóm sudo.

sudo usermod -aG sudo developer

Để kiểm tra lại xem người dùng đã thực sự ở trong nhóm sudo hay chưa, bạn có thể dùng lệnh groups:

groups developer

Kết quả trả về nên có dạng: developer : developer sudo. Điều này xác nhận developer đã là thành viên của nhóm sudo.

Bước 3: Kiểm tra quyền và thử nghiệm

Bây giờ, hãy chuyển sang người dùng developer để kiểm tra quyền hạn.

su - developer

Sau khi đăng nhập với tư cách developer, hãy thử thực hiện một lệnh cần quyền quản trị, ví dụ như cập nhật danh sách gói phần mềm.

sudo apt update

Lần đầu tiên sử dụng sudo, hệ thống sẽ hiển thị một thông báo cảnh báo và yêu cầu bạn nhập mật khẩu của chính người dùng developer (chứ không phải mật khẩu root). Nếu lệnh chạy thành công mà không báo lỗi “permission denied”, xin chúc mừng, bạn đã cấp quyền sudo thành công!

Một cách kiểm tra nhanh khác là dùng lệnh sudo whoami. Nếu kết quả là root, điều đó có nghĩa là bạn có thể thực thi lệnh với quyền cao nhất.

Một số lỗi phổ biến và cách khắc phục nhanh

- Lỗi “… is not in the sudoers file. This incident will be reported.”: Lỗi này xảy ra khi người dùng chưa được cấp quyền

sudo đúng cách. Hãy kiểm tra lại xem bạn đã thêm họ vào đúng nhóm (sudo hoặc wheel) hay chưa, và quy tắc cho nhóm đó đã được kích hoạt trong file /etc/sudoers chưa.

- Gõ sai lệnh: Đôi khi chỉ là lỗi gõ

usermod thiếu tùy chọn -a, khiến người dùng bị xóa khỏi các nhóm quan trọng khác. Luôn kiểm tra lại lệnh trước khi nhấn Enter.

- Quên đăng xuất/đăng nhập lại: Sau khi thay đổi nhóm của người dùng, họ cần phải đăng xuất hoàn toàn và đăng nhập lại để thay đổi có hiệu lực.

Tổng kết và tăng cường bảo mật khi quản lý quyền user

Chúng ta đã đi qua một hành trình chi tiết về cách cấp và quản lý quyền root trong Linux. Việc nắm vững các kỹ thuật này là rất quan trọng, nhưng việc áp dụng chúng một cách có trách nhiệm và an toàn còn quan trọng hơn.

Tóm lại, có nhiều phương pháp để cấp quyền root, từ việc thêm người dùng vào nhóm quản trị (sudo, wheel), chỉnh sửa trực tiếp UID/GID, cho đến việc cấu hình chi tiết trong file /etc/sudoers. Phương pháp được khuyến nghị nhất là sử dụng sudo kết hợp với quản lý nhóm. Nó mang lại sự cân bằng hoàn hảo giữa tính linh hoạt và khả năng kiểm soát, giúp giảm thiểu đáng kể rủi ro so với việc đăng nhập trực tiếp bằng tài khoản root hay thay đổi UID.

Để tăng cường bảo mật, đừng chỉ dừng lại ở việc cấp quyền. Hãy xây dựng một chiến lược bảo mật toàn diện hơn. Luôn sao lưu file /etc/sudoers trước khi chỉnh sửa. Thường xuyên cập nhật hệ điều hành và các gói phần mềm để vá các lỗ hổng bảo mật đã biết. Việc này đảm bảo rằng các công cụ như sudo luôn ở phiên bản an toàn nhất.

Hãy xây dựng một chính sách phân quyền rõ ràng trong tổ chức của bạn. Ai được cấp quyền? Quyền gì? Tại sao? Đào tạo người dùng về những rủi ro liên quan đến quyền quản trị và cách sử dụng sudo một cách có trách nhiệm. Một người dùng được giáo dục tốt chính là lớp phòng thủ đầu tiên và hiệu quả nhất.

Mục tiêu cuối cùng là quản lý quyền user một cách chủ động, không phải bị động khắc phục sự cố. Bằng cách áp dụng nguyên tắc cấp quyền tối thiểu, giám sát chặt chẽ và liên tục cải tiến quy trình, bạn có thể giảm thiểu rủi ro bảo mật và đảm bảo hệ thống Linux của mình luôn hoạt động ổn định, an toàn.

Các vấn đề thường gặp và cách khắc phục

Ngay cả khi đã rất cẩn thận, bạn vẫn có thể gặp phải một số vấn đề trong quá trình cấp quyền. Dưới đây là hai sự cố phổ biến nhất và cách xử lý chúng một cách nhanh chóng.

User không thể sử dụng lệnh sudo dù đã cấp quyền

Đây là tình huống “dở khóc dở cười” và khá phổ biến. Bạn chắc chắn rằng mình đã thêm người dùng vào nhóm sudo nhưng khi họ thử chạy lệnh, lại nhận được thông báo lỗi [user] is not in the sudoers file.

Nguyên nhân có thể đến từ một vài phía. Đầu tiên, hãy kiểm tra lại cú pháp lệnh của bạn. Bạn đã dùng usermod -aG sudo [user] hay chỉ usermod -G sudo [user]? Việc thiếu tùy chọn -a (append) sẽ ghi đè lên các nhóm hiện tại thay vì thêm vào, có thể gây ra vấn đề.

Thứ hai, hãy xác nhận lại trong file /etc/sudoers xem quy tắc cho nhóm sudo (hoặc wheel) đã thực sự được kích hoạt hay chưa. Mở file bằng sudo visudo và tìm dòng %sudo ALL=(ALL:ALL) ALL hoặc %wheel ALL=(ALL:ALL) ALL. Đảm bảo rằng dòng này không có dấu # ở đầu. Nếu có, hãy xóa dấu # đi để “bỏ comment” và kích hoạt quy tắc.

Cuối cùng, một lý do đơn giản nhưng hay bị bỏ qua là người dùng chưa đăng xuất và đăng nhập lại. Các thay đổi về thành viên nhóm chỉ có hiệu lực sau khi một phiên đăng nhập mới được tạo. Hãy yêu cầu người dùng logout hoàn toàn rồi login lại.

Lỗi khi chỉnh sửa file sudoers gây mất quyền truy cập

Đây là một trong những sai lầm nghiêm trọng nhất mà một quản trị viên có thể mắc phải. Bạn chỉnh sửa file /etc/sudoers bằng nano hoặc vim thông thường, vô tình tạo ra một lỗi cú pháp và lưu lại. Ngay lập tức, lệnh sudo ngừng hoạt động trên toàn hệ thống, và bạn bị khóa khỏi quyền quản trị.

Đây chính là lý do tại sao visudo tồn tại. visudo sẽ kiểm tra cú pháp trước khi lưu, ngăn chặn thảm họa này xảy ra. Luôn, luôn và luôn sử dụng visudo để chỉnh sửa file sudoers.

Nếu bạn đã lỡ gây ra lỗi, cách phục hồi duy nhất thường là khởi động máy chủ vào chế độ cứu hộ (recovery mode) hoặc sử dụng một Live CD/USB. Từ đó, bạn có thể truy cập vào hệ thống file của ổ cứng, tìm đến file /etc/sudoers bị lỗi và sửa nó hoặc khôi phục từ một bản sao lưu. Đây là một quy trình phức tạp và căng thẳng, vì vậy phòng bệnh hơn chữa bệnh: hãy dùng visudo.

Để tránh lỗi cú pháp, hãy bám sát các ví dụ đã được kiểm chứng. Khi thêm quy tắc mới, hãy thêm vào cuối file và kiểm tra kỹ từng ký tự trước khi lưu. Nếu không chắc chắn, hãy tìm hiểu kỹ về cú pháp của sudoers trước khi thực hiện thay đổi.

Best Practices

Để việc quản lý quyền root luôn hiệu quả và an toàn, hãy biến những khuyến nghị sau thành thói quen hàng ngày của bạn.

- Luôn sử dụng

visudo: Đây là quy tắc bất di bất dịch. Không bao giờ chỉnh sửa file /etc/sudoers bằng các trình soạn thảo thông thường. visudo là người bạn đồng hành tin cậy giúp bạn tránh khỏi các lỗi cú pháp tai hại.

- Hạn chế cấp quyền root trực tiếp, ưu tiên

sudo: Tránh việc đăng nhập bằng tài khoản root cho các công việc hàng ngày. Hãy sử dụng tài khoản người dùng thường và chỉ dùng sudo khi cần thiết. Điều này giúp giảm thiểu rủi ro và tạo ra một dấu vết kiểm toán rõ ràng.

- Theo dõi nhật ký hệ thống thường xuyên: Hãy dành thời gian để kiểm tra các file log như

/var/log/auth.log hoặc dùng journalctl. Việc này giúp bạn phát hiện sớm các hoạt động đáng ngờ và phản ứng kịp thời trước các mối đe dọa.

- Cấp quyền dựa trên nguyên tắc tối thiểu (Principle of Least Privilege): Chỉ cấp cho người dùng những quyền hạn thực sự cần thiết để họ hoàn thành công việc. Nếu một người dùng chỉ cần quản lý dịch vụ web, đừng cấp cho họ toàn quyền

sudo. Hãy tạo ra các quy tắc sudo chi tiết.

- Đào tạo người dùng về rủi ro và quy trình bảo mật: Một người dùng có kiến thức là một tài sản quý giá. Hãy đảm bảo rằng những người được cấp quyền quản trị hiểu rõ trách nhiệm của mình, nhận thức được các rủi ro và biết cách sử dụng quyền hạn một cách an toàn.

Kết luận

Việc cấp quyền root cho user trong Linux là một nhiệm vụ cốt lõi của người quản trị hệ thống, nhưng nó đòi hỏi sự cẩn trọng và kiến thức sâu sắc để đảm bảo an toàn. Như chúng ta đã thấy, các phương pháp từ thêm người dùng vào nhóm root, chỉnh sửa UID/GID, cho đến việc cấu hình sudoers đều có những ưu và nhược điểm riêng. Lựa chọn an toàn và linh hoạt nhất chính là sử dụng sudo, cho phép bạn kiểm soát chi tiết và giám sát chặt chẽ mọi hành động.

Người quản trị giỏi không chỉ biết cách cấp quyền mà còn biết cách bảo vệ hệ thống. Hãy luôn áp dụng nguyên tắc cấp quyền tối thiểu, kết hợp với các biện pháp giám sát và sao lưu định kỳ. Đừng bao giờ xem nhẹ việc đào tạo người dùng, bởi chính họ là một phần quan trọng của hàng rào bảo mật.

Bùi Mạnh Đức hy vọng rằng qua bài viết chi tiết này, bạn đã có một cái nhìn toàn diện và tự tin hơn trong việc quản lý quyền hạn trên hệ thống Linux của mình. Hãy thử áp dụng ngay những hướng dẫn trên và tiếp tục theo dõi blog để cập nhật thêm nhiều kiến thức hữu ích về quản trị hệ thống, WordPress và Hosting.

Bạn có câu hỏi nào hay muốn chia sẻ kinh nghiệm của riêng mình về quản lý quyền root không? Đừng ngần ngại để lại bình luận bên dưới và hãy chia sẻ bài viết này nếu bạn thấy nó hữu ích nhé