Trong bối cảnh quản trị hệ thống Linux, việc đảm bảo an ninh và giám sát mọi hoạt động diễn ra trên máy chủ là một ưu tiên hàng đầu. Bạn đã bao giờ tự hỏi làm thế nào để biết ai đã thay đổi một tệp tin cấu hình quan trọng, hoặc một tiến trình đáng ngờ nào đang cố gắng truy cập vào các tài nguyên hệ thống chưa? Nếu không có một cơ chế giám sát chặt chẽ, hệ thống của bạn sẽ đối mặt với vô số rủi ro bảo mật, từ việc truy cập trái phép, thay đổi cấu hình sai lệch đến các cuộc tấn công tinh vi hơn. Đây chính là lúc hệ thống kiểm toán Linux (Linux Audit System) phát huy vai trò của mình. Nó hoạt động như một “hộp đen” ghi lại mọi sự kiện quan trọng, cung cấp một giải pháp toàn diện để giám sát, phân tích và bảo vệ hệ thống của bạn. Bài viết này sẽ hướng dẫn bạn từ A-Z về hệ thống kiểm toán Linux, từ khái niệm cơ bản, vai trò, cấu trúc, cách cấu hình chi tiết trên CentOS & RHEL, cho đến các ứng dụng thực tiễn và phương pháp tốt nhất để quản trị hiệu quả.

Giới thiệu về hệ thống kiểm toán Linux

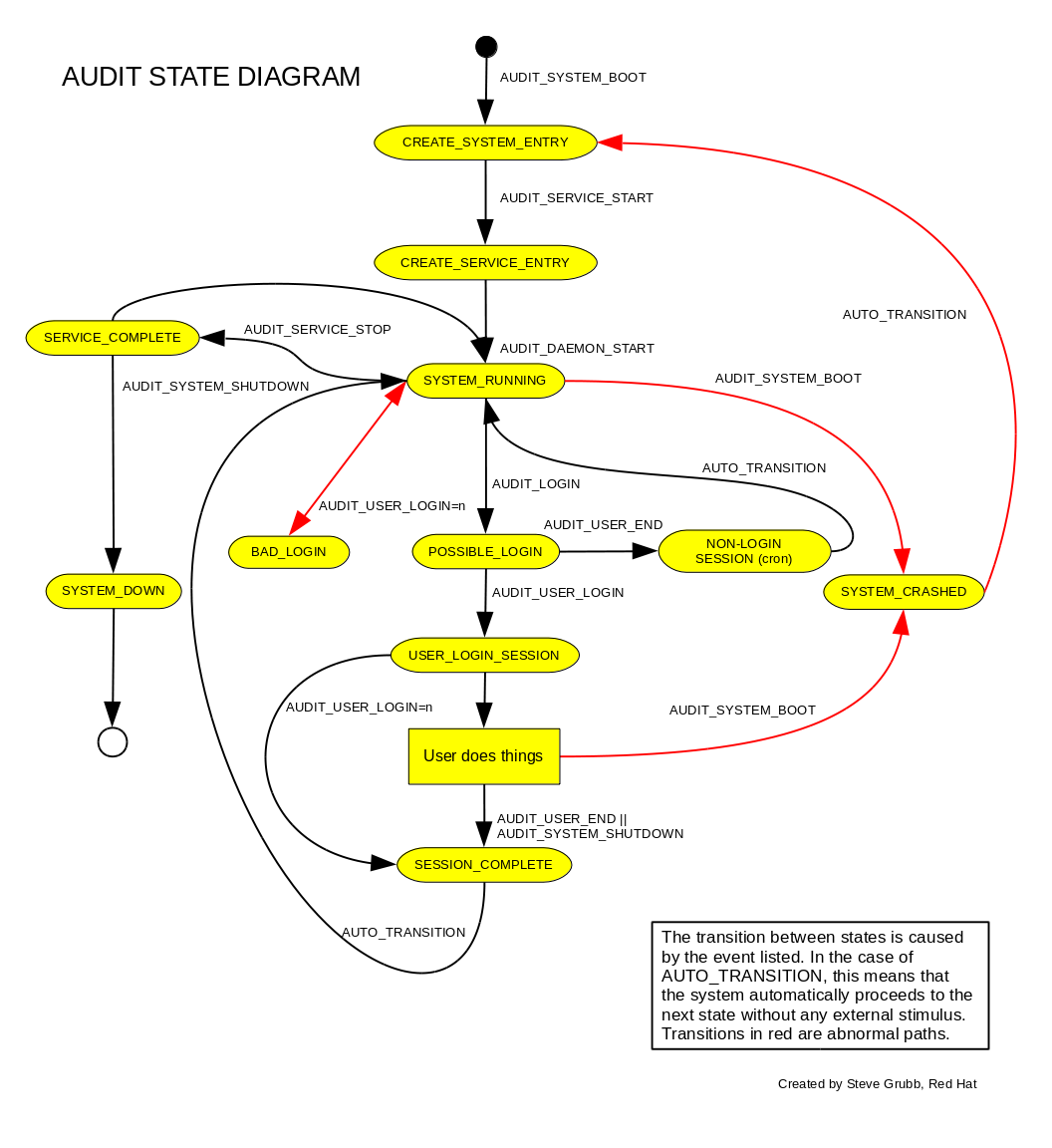

Trong bất kỳ môi trường máy chủ nào, đặc biệt là Linux, việc kiểm toán hệ thống (system auditing) đóng một vai trò cực kỳ quan trọng. Nó không chỉ là một tính năng tùy chọn mà là một yêu cầu thiết yếu để duy trì an ninh, tính toàn vẹn và sự ổn định. Tầm quan trọng của nó nằm ở khả năng cung cấp một cái nhìn chi tiết và minh bạch về mọi hoạt động diễn ra trên hệ thống, từ những lần đăng nhập của người dùng, các lệnh được thực thi, cho đến những thay đổi nhỏ nhất trên các tệp tin cấu hình nhạy cảm.

Khi thiếu một hệ thống kiểm toán hiệu quả, các quản trị viên hệ thống sẽ như “người mù” trong chính ngôi nhà của mình. Họ không thể biết được liệu có ai đó đang cố gắng truy cập trái phép vào dữ liệu nhạy cảm, hay một phần mềm độc hại đang âm thầm hoạt động hay không. Các nguy cơ bảo mật trở nên vô cùng lớn: dữ liệu có thể bị đánh cắp, hệ thống bị phá hoại hoặc cấu hình sai mà không để lại dấu vết. Việc truy tìm nguyên nhân sự cố hay xác định kẻ tấn công gần như là không thể.

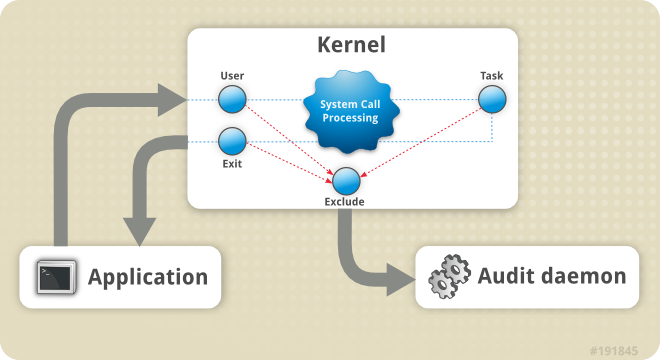

Để giải quyết những thách thức này, hệ thống kiểm toán Linux ra đời như một giải pháp toàn diện. Nó là một framework mạnh mẽ được tích hợp sẵn trong nhân Linux, cho phép ghi lại chi tiết các sự kiện ở cấp độ kernel. Điều này có nghĩa là không có hành động nào có thể qua mặt được nó. Qua bài viết này, chúng ta sẽ cùng nhau khám phá sâu hơn về vai trò, cấu trúc, cách cấu hình và những lợi ích thực tiễn mà hệ thống này mang lại, giúp bạn xây dựng một hàng rào bảo vệ vững chắc cho máy chủ của mình.

Vai trò của hệ thống kiểm toán Linux trong bảo mật hệ thống

Hệ thống kiểm toán Linux không chỉ đơn thuần là một công cụ ghi log, mà nó là một thành phần cốt lõi trong chiến lược bảo mật nhiều lớp của bất kỳ hệ thống nào. Vai trò của nó có thể được chia thành hai chức năng chính: giám sát chủ động và phát hiện phản ứng. Cả hai đều phối hợp nhịp nhàng để tạo nên một hệ thống phòng thủ vững chắc.

Giám sát và ghi nhận các hoạt động nhạy cảm

Chức năng cơ bản và quan trọng nhất của Linux Audit là khả năng giám sát và ghi lại một cách chi tiết các hoạt động nhạy cảm. Hãy tưởng tượng nó như một hệ thống camera an ninh hoạt động 24/7 bên trong máy chủ của bạn. Mọi hành động, dù là nhỏ nhất, liên quan đến các tài nguyên quan trọng đều được ghi lại.

Cụ thể, bạn có thể cấu hình để hệ thống theo dõi các sự kiện như:

- Truy cập và sửa đổi tệp tin: Ghi lại mọi nỗ lực đọc, ghi, hoặc thay đổi thuộc tính của các tệp tin quan trọng như /etc/passwd, /etc/shadow, hoặc các tệp cấu hình ứng dụng.

- Thay đổi quyền sở hữu và quyền truy cập: Các lệnh như chmod, chown khi được thực thi trên các tệp tin hoặc thư mục nhạy cảm sẽ được ghi nhận ngay lập tức.

- Thực thi các lệnh hệ thống: Giám sát việc sử dụng các lệnh có quyền lực cao, ví dụ như useradd, groupadd, rm, giúp phát hiện các hành vi quản trị trái phép.

- Cài đặt hoặc gỡ bỏ phần mềm: Theo dõi các gói được cài đặt hoặc xóa bỏ thông qua các trình quản lý gói như yum hay rpm, đảm bảo không có phần mềm không mong muốn nào xuất hiện trên hệ thống.

Nhờ vào việc ghi lại chi tiết các hành động này, bạn luôn có một bằng chứng không thể chối cãi về những gì đã xảy ra, khi nào và bởi ai.

Phát hiện và phản ứng với các hành vi bất thường

Việc ghi nhận log chỉ là bước đầu tiên. Sức mạnh thực sự của hệ thống kiểm toán nằm ở khả năng phân tích các bản ghi này để phát hiện các hành vi bất thường và phản ứng kịp thời. Các log được tạo ra chứa đầy đủ thông tin ngữ cảnh, bao gồm dấu thời gian, ID người dùng, ID tiến trình và kết quả của hành động (thành công hay thất bại).

Bằng cách sử dụng các công cụ phân tích đi kèm, quản trị viên có thể:

- Phát hiện các nỗ lực xâm nhập: Ví dụ, nếu có nhiều lần đăng nhập thất bại liên tiếp từ một địa chỉ IP hoặc cho một tài khoản người dùng, đó có thể là dấu hiệu của một cuộc tấn công brute-force.

- Xác định các thay đổi cấu hình trái phép: Nếu một tệp cấu hình máy chủ web đột ngột bị thay đổi ngoài giờ làm việc, báo cáo kiểm toán sẽ chỉ ra chính xác ai đã làm điều đó.

- Truy vết hoạt động của phần mềm độc hại: Một số phần mềm độc hại có thể cố gắng thay đổi các tệp hệ thống hoặc tạo ra các tiến trình lạ. Hệ thống kiểm toán có thể ghi lại các cuộc gọi hệ thống (syscalls) đáng ngờ này.

Việc phân tích các báo cáo kiểm toán một cách định kỳ hoặc thiết lập các cảnh báo tự động cho các sự kiện cụ thể giúp đội ngũ quản trị nhanh chóng phát hiện và xử lý sự cố bảo mật, giảm thiểu thiệt hại và thời gian hệ thống ngừng hoạt động.

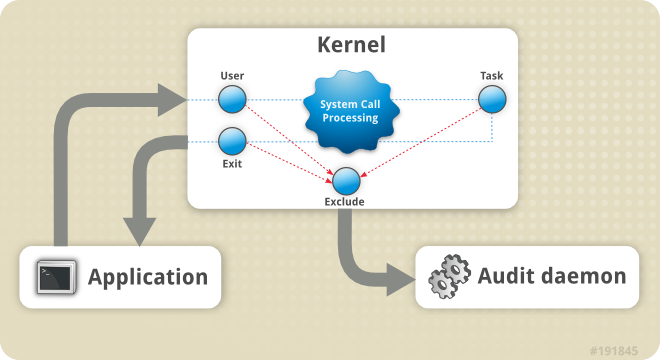

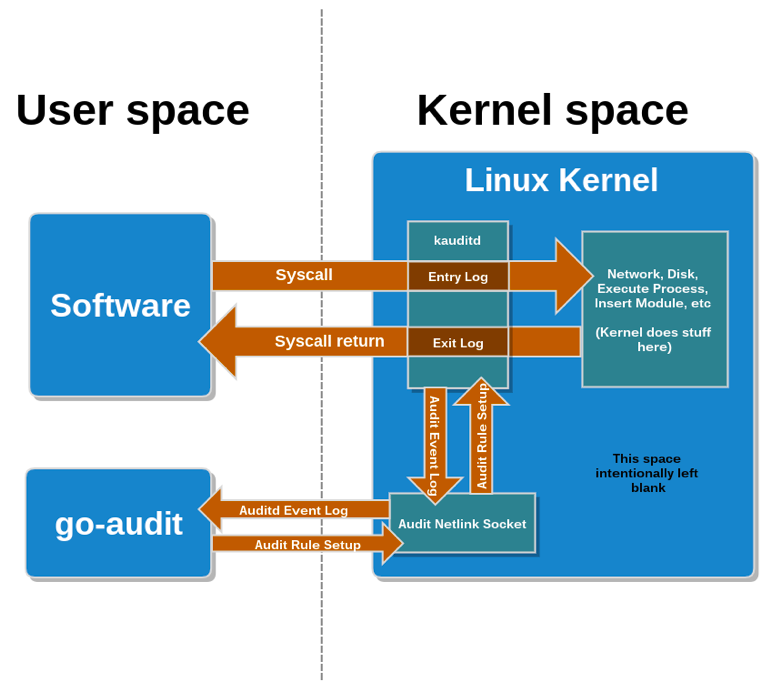

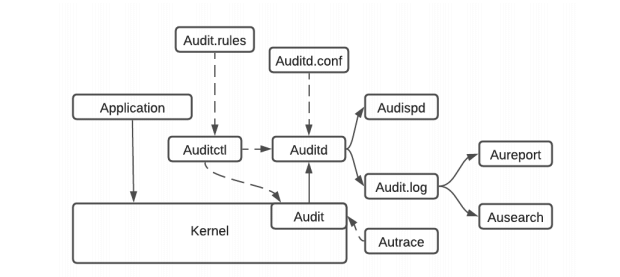

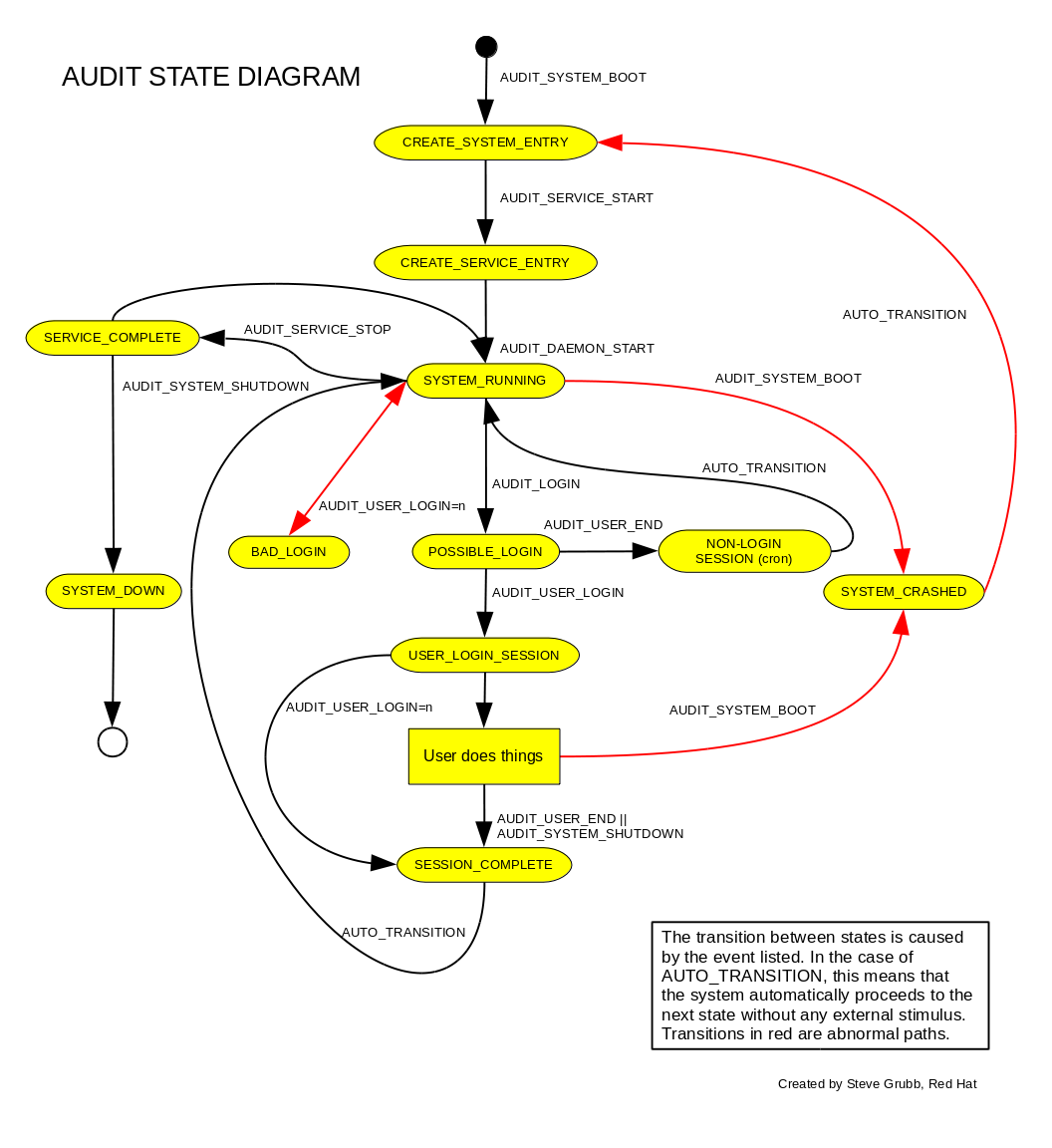

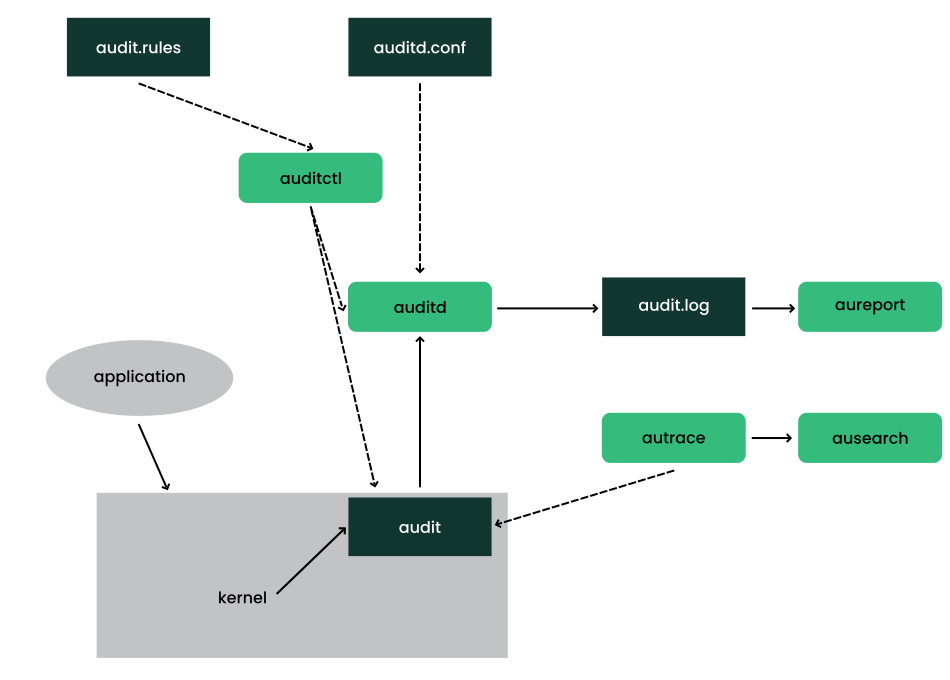

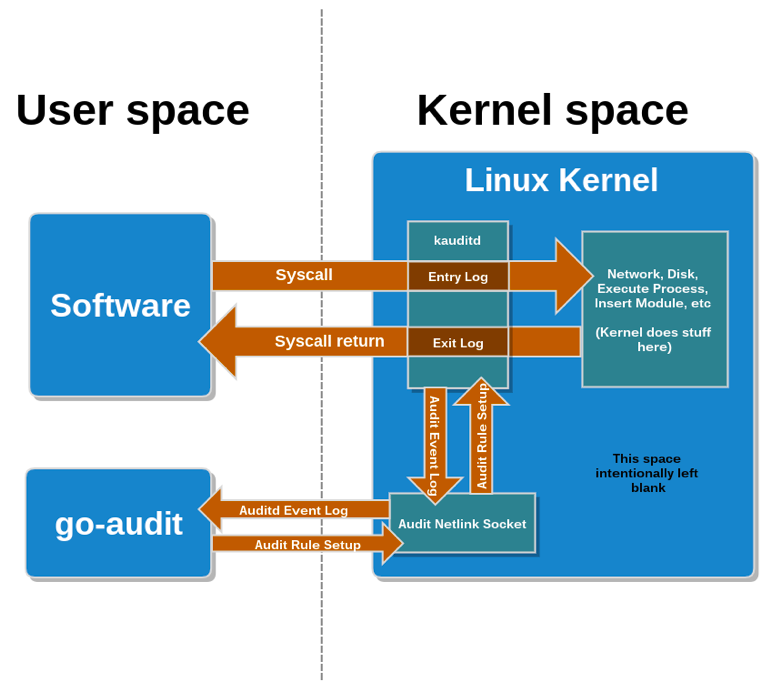

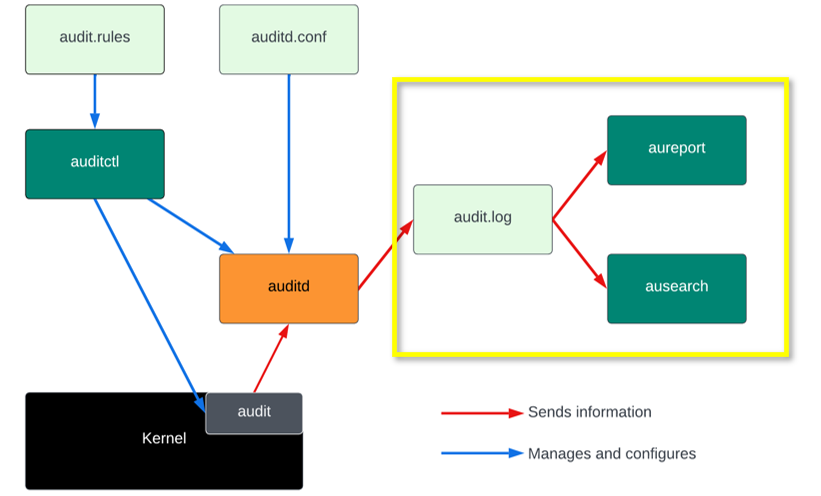

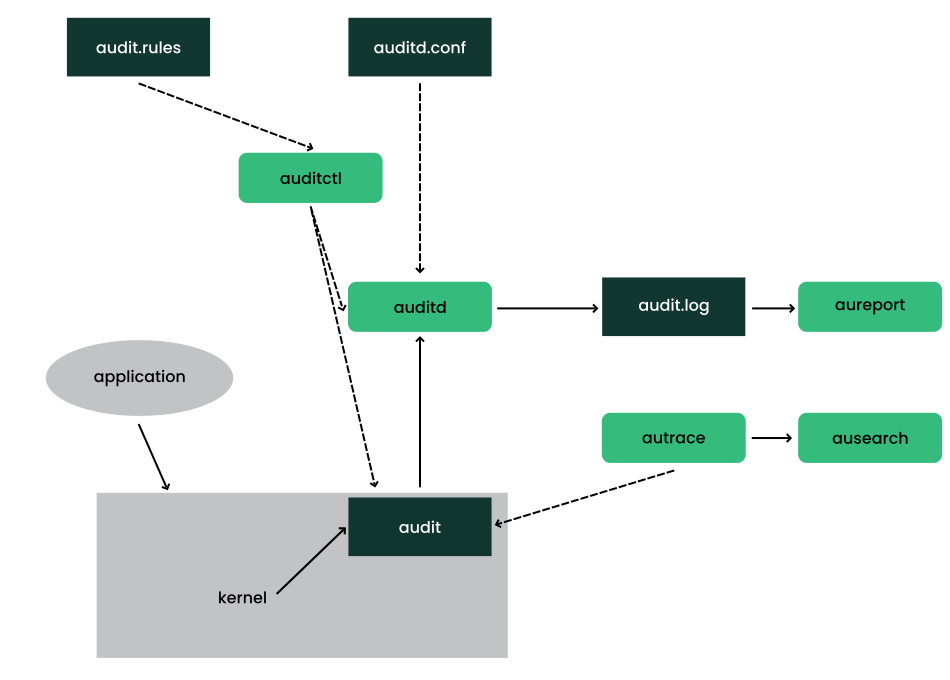

Cấu trúc và thành phần chính của hệ thống kiểm toán Linux

Để sử dụng hiệu quả hệ thống kiểm toán Linux, điều quan trọng là phải hiểu rõ cấu trúc và các thành phần cốt lõi của nó. Hệ thống này bao gồm một tập hợp các công cụ và tệp tin làm việc cùng nhau để thu thập, lưu trữ và phân tích dữ liệu kiểm toán.

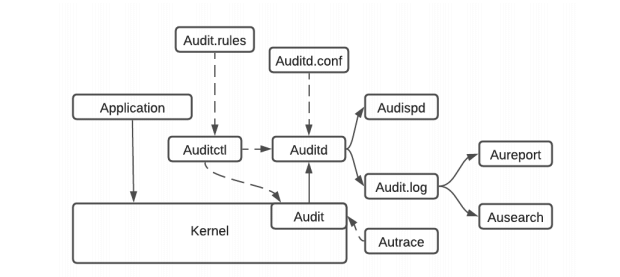

Các thành phần cốt lõi: auditd, auditctl, ausearch, aureport

Hệ thống kiểm toán Linux được xây dựng xung quanh bốn thành phần chính, mỗi thành phần có một vai trò và chức năng riêng biệt.

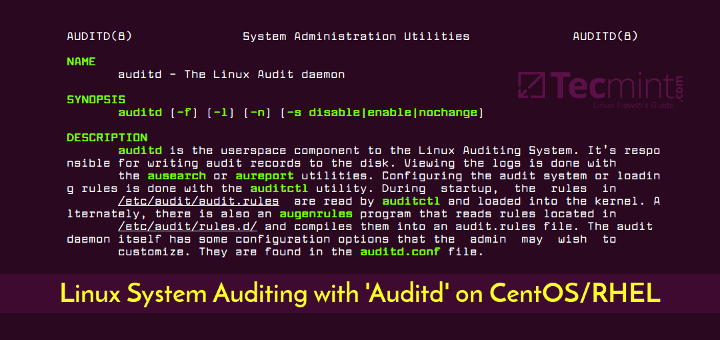

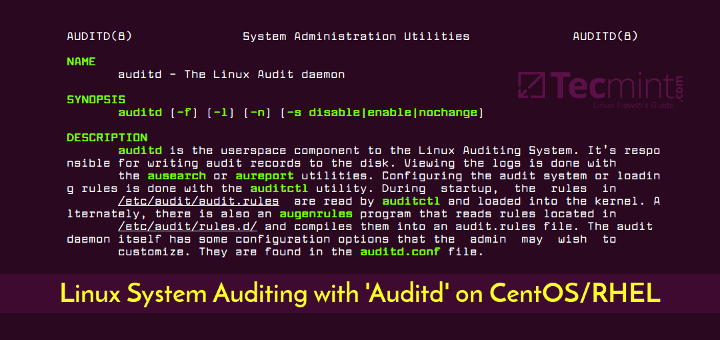

- auditd (Audit Daemon): Đây là trái tim của hệ thống.

auditd là một dịch vụ (daemon) chạy nền, chịu trách nhiệm thu thập thông tin về các sự kiện có thể kiểm toán từ nhân Linux. Nó lắng nghe các sự kiện này, lọc chúng dựa trên các quy tắc được định cấu hình, và ghi chúng vào một tệp log trên đĩa. Mọi hoạt động kiểm toán đều bắt đầu và kết thúc tại auditd.

- auditctl (Audit Control): Đây là công cụ dòng lệnh dùng để điều khiển và cấu hình

auditd. Bạn có thể coi auditctl như một chiếc “điều khiển từ xa” cho daemon kiểm toán. Nó cho phép bạn thêm, xóa, hoặc liệt kê các quy tắc kiểm toán một cách linh hoạt mà không cần khởi động lại dịch vụ. Các quy tắc này sẽ cho auditd biết cần phải theo dõi những sự kiện nào.

- ausearch (Audit Search): Sau khi

auditd đã ghi lại hàng ngàn sự kiện vào tệp log, làm thế nào để bạn tìm thấy thông tin mình cần? ausearch chính là câu trả lời. Đây là một công cụ tìm kiếm mạnh mẽ, cho phép bạn truy vấn các tệp log kiểm toán bằng nhiều tiêu chí khác nhau, chẳng hạn như theo ID người dùng, tên tệp tin, loại sự kiện, hoặc khoảng thời gian. Nó giúp việc điều tra sự cố trở nên dễ dàng và nhanh chóng hơn rất nhiều.

- aureport (Audit Report): Trong khi

ausearch dùng để tìm kiếm các sự kiện cụ thể, aureport lại được thiết kế để tạo ra các báo cáo tổng hợp và thống kê từ dữ liệu kiểm toán. Bạn có thể sử dụng nó để xem tóm tắt về các lần đăng nhập, các thay đổi tệp tin, hoặc các sự kiện bảo mật đáng chú ý trong một khoảng thời gian nhất định. Các báo cáo này rất hữu ích cho việc đánh giá tình hình an ninh tổng thể và tuân thủ chính sách.

Các tệp cấu hình và file log

Các thành phần trên hoạt động dựa trên một số tệp tin cấu hình và log quan trọng, tạo thành một hệ sinh thái hoàn chỉnh.

- /etc/audit/auditd.conf: Đây là tệp cấu hình chính cho daemon

auditd. Nó chứa các thiết lập về vị trí tệp log, kích thước tối đa của log, số lượng log cần lưu trữ, và các hành động cần thực hiện khi đĩa đầy. Việc tùy chỉnh tệp này giúp bạn quản lý việc lưu trữ log hiệu quả hơn.

- /etc/audit/rules.d/audit.rules: Đây là nơi bạn định nghĩa các quy tắc kiểm toán vĩnh viễn. Các quy tắc được viết trong tệp này sẽ được nạp mỗi khi dịch vụ

auditd khởi động. Đây là cách tiêu chuẩn để đảm bảo rằng các chính sách giám sát của bạn được áp dụng một cách nhất quán. Bạn có thể tạo nhiều tệp .rules trong thư mục /etc/audit/rules.d/ để tổ chức các quy tắc một cách logic.

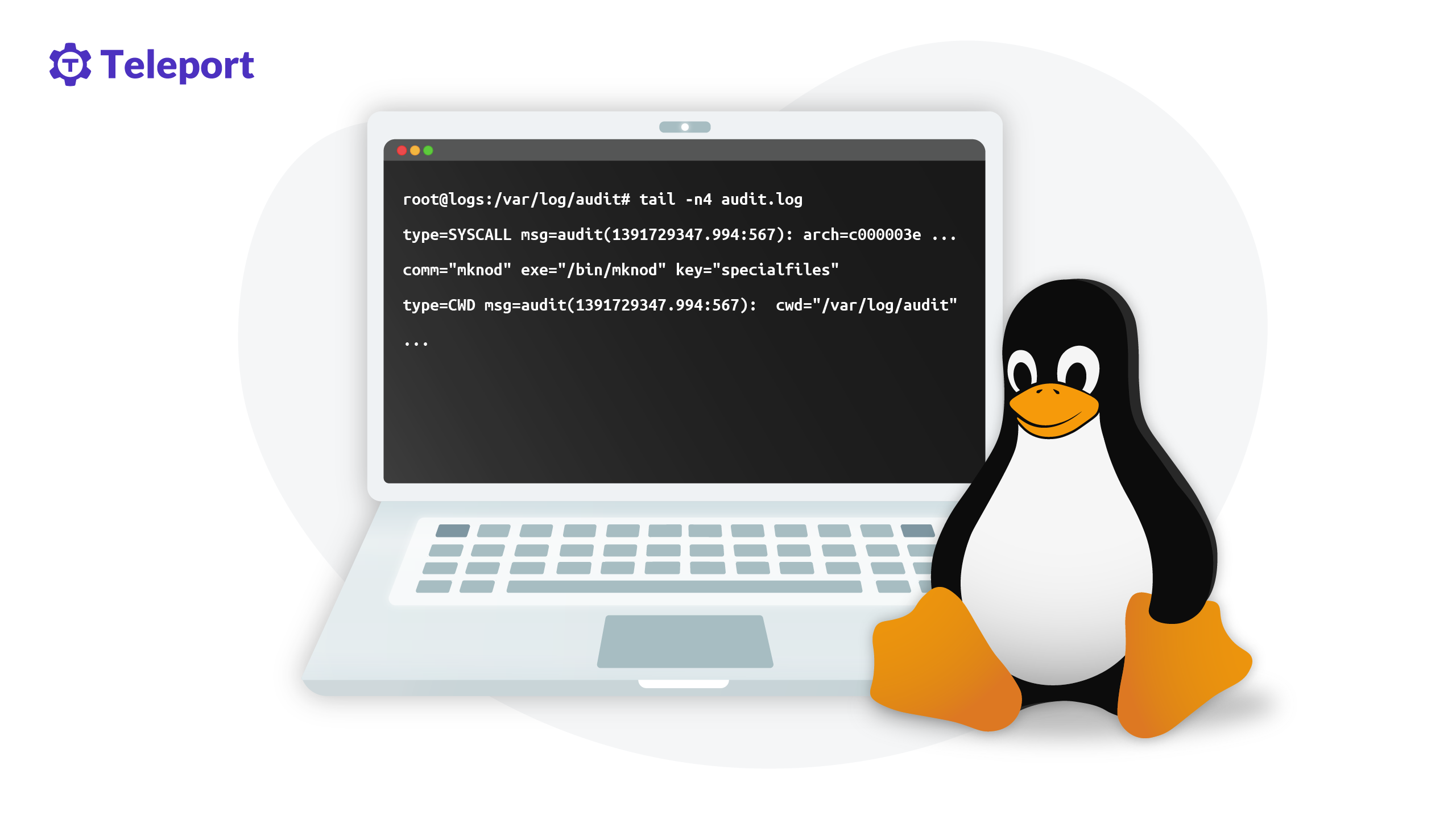

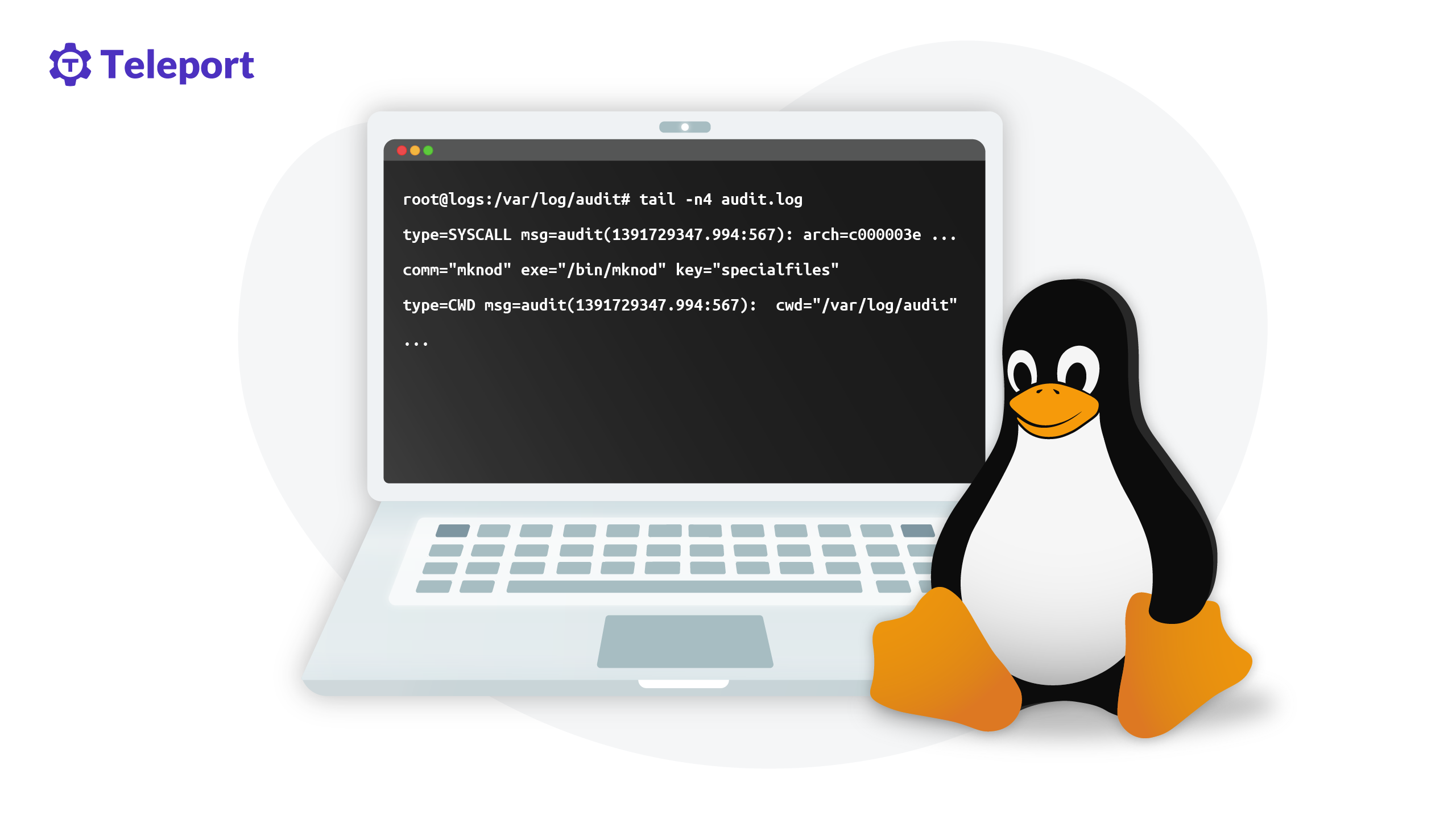

- /var/log/audit/audit.log: Đây là tệp log mặc định nơi

auditd ghi lại tất cả các sự kiện đã thu thập được. Tệp này chứa dữ liệu thô và rất chi tiết. Mọi thông tin bạn cần để điều tra sự cố đều nằm ở đây. Do tính chất nhạy cảm của nó, tệp audit.log cần được bảo vệ cẩn thận với quyền truy cập hạn chế.

Sự phối hợp giữa các quy tắc trong audit.rules, hoạt động thu thập của auditd, và dữ liệu được lưu trong audit.log tạo nên một cơ chế giám sát mạnh mẽ, đảm bảo mọi hành động quan trọng trên hệ thống đều được ghi lại một cách an toàn và có thể truy xuất khi cần.

Cách cấu hình và sử dụng Linux Audit trên CentOS và RHEL

Lý thuyết là vậy, nhưng làm thế nào để triển khai hệ thống kiểm toán Linux trên thực tế? Phần này sẽ hướng dẫn bạn từng bước cụ thể để cài đặt, cấu hình và sử dụng các công cụ kiểm toán trên hai hệ điều hành phổ biến trong môi trường doanh nghiệp là CentOS và RHEL.

Cài đặt và khởi động dịch vụ auditd

Trên hầu hết các phiên bản CentOS và RHEL, gói audit thường đã được cài đặt sẵn. Tuy nhiên, để chắc chắn, bạn có thể kiểm tra và cài đặt nó bằng lệnh sau:

sudo yum install audit -y

Sau khi cài đặt thành công, bước tiếp theo là khởi động dịch vụ auditd và kích hoạt nó để tự động chạy mỗi khi hệ thống khởi động. Điều này đảm bảo rằng việc giám sát không bị gián đoạn.

Sử dụng các lệnh systemctl sau:

# Khởi động dịch vụ auditd

sudo systemctl start auditd

# Kích hoạt dịch vụ để khởi động cùng hệ thống

sudo systemctl enable auditd

# Kiểm tra trạng thái của dịch vụ

sudo systemctl status auditd

Nếu đầu ra của lệnh status hiển thị “active (running)”, điều đó có nghĩa là dịch vụ kiểm toán đã sẵn sàng hoạt động.

Cấu hình các quy tắc kiểm toán (audit rules)

Đây là bước quan trọng nhất, nơi bạn chỉ định cho hệ thống biết cần phải theo dõi những gì. Các quy tắc được định nghĩa trong tệp /etc/audit/rules.d/audit.rules. Bạn nên tạo một tệp mới, ví dụ 10-custom.rules, để dễ quản lý.

Trước khi thêm quy tắc mới, bạn nên xóa tất cả các quy tắc hiện có để đảm bảo một cấu hình sạch:

# Xóa tất cả các quy tắc hiện tại

sudo auditctl -D

Dưới đây là một số ví dụ về các quy tắc cơ bản và nâng cao bạn có thể thêm vào tệp .rules của mình:

Ví dụ 1: Giám sát các thay đổi đối với tệp tin quản lý người dùng

# Giám sát các hành động ghi (w) và thay đổi thuộc tính (a) trên các tệp tin quan trọng

-w /etc/passwd -p wa -k user-group-changes

-w /etc/group -p wa -k user-group-changes

-w /etc/shadow -p wa -k user-group-changes

Trong đó:

-w: Chỉ định một tệp tin hoặc thư mục cần theo dõi (watch).-p wa: Chỉ định quyền cần giám sát (w = write, a = attribute change).-k: Gán một khóa (key) cho quy tắc để dễ dàng tìm kiếm sau này.

Ví dụ 2: Giám sát việc sử dụng các lệnh quản trị hệ thống

Quy tắc này sẽ ghi lại mỗi khi các lệnh như useradd hoặc rm được thực thi.

# Giám sát việc thực thi các lệnh liên quan đến quản lý người dùng

-a always,exit -F arch=b64 -S execve -F a0=/usr/sbin/useradd -k user-creation

-a always,exit -F arch=b64 -S execve -F a0=/usr/bin/rm -k file-deletion

Ví dụ 3: Giám sát các lần đăng nhập thất bại

# Ghi lại các sự kiện đăng nhập và đăng xuất

-w /var/log/tallylog -p wa -k logins

-w /var/run/faillock/ -p wa -k logins

Sau khi thêm các quy tắc vào tệp, bạn cần khởi động lại dịch vụ auditd để áp dụng chúng:

sudo systemctl restart auditd

Sử dụng các công cụ phân tích log: ausearch, aureport

Khi các sự kiện đã được ghi lại trong /var/log/audit/audit.log, bạn cần các công cụ để đọc và hiểu chúng.

Sử dụng ausearch để tìm kiếm sự kiện

ausearch cho phép bạn tìm kiếm các sự kiện cụ thể. Ví dụ, để tìm tất cả các sự kiện liên quan đến khóa user-group-changes mà chúng ta đã định nghĩa ở trên:

sudo ausearch -k user-group-changes

Kết quả sẽ hiển thị chi tiết các sự kiện, bao gồm thời gian, người thực hiện và lệnh đã được sử dụng.

Sử dụng aureport để tạo báo cáo tổng hợp

aureport rất hữu ích để có cái nhìn tổng quan. Ví dụ, để xem báo cáo về tất cả các lần đăng nhập:

sudo aureport -l

Để xem báo cáo tóm tắt về các sự kiện trong ngày hôm nay:

sudo aureport --summary --start today

Báo cáo này sẽ cung cấp số liệu thống kê về số người dùng, số lần đăng nhập, các sự kiện kiểm toán đã được ghi lại, giúp bạn nhanh chóng nắm bắt tình hình hệ thống.

Theo dõi và ghi nhận hoạt động hệ thống thông qua Linux Audit

Sau khi đã cấu hình các quy tắc cơ bản, hệ thống kiểm toán Linux bắt đầu phát huy sức mạnh trong việc theo dõi các hoạt động cụ thể trên hệ thống. Khả năng này giúp bạn không chỉ phát hiện các hành vi sai trái mà còn hiểu rõ hơn về cách hệ thống của mình đang hoạt động.

Giám sát truy cập và thay đổi tập tin hệ thống

Một trong những ứng dụng phổ biến nhất của Linux Audit là giám sát các tệp tin và thư mục quan trọng. Bất kỳ sự thay đổi nào đối với các tệp cấu hình, mã nguồn ứng dụng, hay dữ liệu nhạy cảm đều có thể là dấu hiệu của một sự cố bảo mật hoặc lỗi vận hành.

Hãy xem một ví dụ thực tế. Giả sử bạn đang vận hành một trang web WordPress và muốn đảm bảo rằng không ai có thể thay đổi tệp wp-config.php một cách trái phép. Bạn có thể thiết lập một quy tắc giám sát như sau:

# Giám sát các hành động đọc, ghi, và thay đổi thuộc tính trên tệp wp-config.php

-w /var/www/html/wp-config.php -p rwa -k wordpress-config-changes

Với quy tắc này, mỗi khi có ai đó (hoặc một tiến trình nào đó) cố gắng đọc (r), ghi (w), hoặc thay đổi thuộc tính (a) của tệp này, một sự kiện sẽ được ghi lại.

Để kiểm tra, bạn có thể thử thay đổi tệp tin này:

sudo touch /var/www/html/wp-config.php

Sau đó, sử dụng ausearch để xem lại log:

sudo ausearch -k wordpress-config-changes

Bạn sẽ thấy một bản ghi chi tiết, cho biết người dùng nào (ví dụ: root), đã sử dụng lệnh gì (touch), vào thời điểm nào để thay đổi tệp tin. Thông tin này cực kỳ quý giá trong việc điều tra và truy vết các thay đổi không mong muốn, giúp bạn nhanh chóng khôi phục lại cấu hình đúng và xác định nguyên nhân gốc rễ của vấn đề.

Theo dõi quá trình thực thi và thay đổi cấu hình

Bên cạnh việc giám sát tệp tin, việc theo dõi các quá trình thực thi và các lệnh thay đổi cấu hình cũng là một phần không thể thiếu của chiến lược bảo mật. Các kẻ tấn công thường sử dụng các lệnh hệ thống để leo thang đặc quyền hoặc cài đặt backdoor.

Ví dụ, việc thay đổi các quy tắc tường lửa (iptables hoặc firewalld) có thể mở ra các lỗ hổng bảo mật nghiêm trọng. Bạn có thể thiết lập quy tắc để giám sát việc thực thi các lệnh này:

# Giám sát việc thực thi lệnh iptables và firewall-cmd

-a always,exit -F arch=b64 -S execve -F path=/usr/sbin/iptables -k firewall-changes

-a always,exit -F arch=b64 -S execve -F path=/usr/bin/firewall-cmd -k firewall-changes

Quy tắc này sử dụng cờ -a (append) để thêm một quy tắc vào chuỗi exit của các cuộc gọi hệ thống (syscall). Nó sẽ ghi lại mỗi khi một tiến trình thực thi (execve) các tệp nhị phân tại đường dẫn đã chỉ định.

Khi một quản trị viên hoặc một kịch bản tự động nào đó thay đổi quy tắc tường lửa, một bản ghi sẽ được tạo. Nếu bạn phát hiện một thay đổi đáng ngờ (ví dụ: một cổng lạ được mở ra), bạn có thể dùng ausearch -k firewall-changes để tìm hiểu chi tiết: ai đã thực hiện lệnh, từ terminal nào, và vào lúc nào. Điều này giúp phát hiện các hành vi nguy hiểm hoặc các thao tác trái phép gần như ngay lập tức, cho phép bạn phản ứng nhanh chóng để đóng lại các lỗ hổng trước khi chúng bị khai thác.

Lợi ích và ứng dụng thực tiễn của hệ thống kiểm toán Linux trong quản trị hệ thống

Việc triển khai hệ thống kiểm toán Linux không chỉ là một biện pháp kỹ thuật mà còn mang lại những lợi ích chiến lược to lớn cho tổ chức, từ việc nâng cao bảo mật đến tối ưu hóa vận hành.

Nâng cao khả năng bảo mật và tuân thủ chính sách

Lợi ích rõ ràng nhất của Linux Audit là tăng cường đáng kể lớp phòng thủ cho hệ thống. Bằng cách ghi lại mọi hoạt động nhạy cảm, nó tạo ra một môi trường minh bạch, nơi mọi hành vi đều được giám sát. Điều này có tác dụng răn đe, ngăn chặn các hành vi trái phép từ cả bên trong và bên ngoài. Khi biết rằng mọi hành động đều được ghi lại, người dùng nội bộ sẽ có ý thức hơn trong việc tuân thủ các quy tắc bảo mật.

Bên cạnh đó, hệ thống kiểm toán là một công cụ không thể thiếu để đáp ứng các tiêu chuẩn tuân thủ (compliance) nghiêm ngặt như PCI DSS (cho ngành thanh toán), HIPAA (cho ngành y tế), hay ISO 27001. Các tiêu chuẩn này đều yêu cầu phải có cơ chế ghi log và giám sát chi tiết để đảm bảo tính toàn vẹn và bảo mật của dữ liệu. Các báo cáo được tạo ra từ aureport có thể được sử dụng làm bằng chứng trong các cuộc kiểm toán nội bộ và kiểm tra an ninh, chứng minh rằng tổ chức của bạn đang tuân thủ các quy định và chính sách đã đề ra.

Giúp phát hiện sớm sự cố và cải thiện quản lý hệ thống

Hệ thống kiểm toán không chỉ hữu ích khi sự cố đã xảy ra, mà còn là một công cụ chẩn đoán và phòng ngừa hiệu quả. Bằng cách phân tích log kiểm toán một cách thường xuyên, quản trị viên có thể phát hiện sớm các dấu hiệu bất thường trước khi chúng leo thang thành sự cố nghiêm trọng. Ví dụ, sự gia tăng đột ngột các lần truy cập thất bại vào một tệp tin quan trọng có thể là dấu hiệu của một ứng dụng bị cấu hình sai hoặc một nỗ lực tấn công đang diễn ra.

Bên cạnh đó, dữ liệu kiểm toán còn cung cấp những hiểu biết sâu sắc về hoạt động của hệ thống. Bạn có thể biết được người dùng nào hoạt động tích cực nhất, các tệp tin nào được truy cập thường xuyên nhất, hoặc các ứng dụng nào tạo ra nhiều cuộc gọi hệ thống nhất. Thông tin này giúp tối ưu hóa hiệu suất, lập kế hoạch tài nguyên tốt hơn và cải thiện quy trình quản lý hệ thống tổng thể. Khi có sự cố xảy ra, thay vì phải mò mẫm trong bóng tối, bạn có trong tay một bản ghi chi tiết về các sự kiện dẫn đến sự cố, giúp rút ngắn đáng kể thời gian khắc phục và giảm thiểu tác động đến hoạt động kinh doanh.

Các vấn đề thường gặp và cách khắc phục

Mặc dù hệ thống kiểm toán Linux rất mạnh mẽ, nhưng trong quá trình triển khai và vận hành, bạn có thể gặp phải một số vấn đề. Hiểu rõ nguyên nhân và cách khắc phục sẽ giúp bạn duy trì hệ thống hoạt động ổn định và hiệu quả.

auditd không khởi động hoặc bị lỗi khi chạy

Đây là một trong những vấn đề phổ biến nhất khi mới bắt đầu. Dịch vụ auditd có thể không khởi động được vì nhiều lý do.

Nguyên nhân phổ biến:

- Lỗi cú pháp trong tệp quy tắc: Một lỗi nhỏ như gõ sai một tùy chọn hoặc một đường dẫn không tồn tại trong tệp

/etc/audit/rules.d/audit.rules có thể khiến auditd không thể nạp cấu hình và từ chối khởi động.

- Vấn đề về quyền: Dịch vụ

auditd có thể không có đủ quyền để đọc tệp cấu hình hoặc ghi vào thư mục log.

- Xung đột với các công cụ bảo mật khác: Một số công cụ bảo mật như SELinux với chính sách quá nghiêm ngặt có thể ngăn

auditd hoạt động đúng cách.

Cách xử lý:

- Kiểm tra log hệ thống: Bước đầu tiên luôn là kiểm tra log hệ thống để tìm thông báo lỗi cụ thể. Sử dụng lệnh

journalctl -u auditd hoặc systemctl status auditd để xem chi tiết lỗi.

- Xác thực tệp quy tắc: Chạy lệnh

augenrules --check để kiểm tra cú pháp của tất cả các tệp quy tắc trong /etc/audit/rules.d/. Lệnh này sẽ báo cáo nếu có bất kỳ lỗi nào.

- Khởi động lại ở chế độ foreground: Để gỡ lỗi sâu hơn, bạn có thể thử chạy

auditd ở chế độ foreground với tùy chọn gỡ lỗi: auditd -f. Điều này sẽ hiển thị trực tiếp các thông báo lỗi ra terminal.

- Kiểm tra quyền của tệp và thư mục: Đảm bảo rằng thư mục

/var/log/audit và các tệp trong /etc/audit/ có quyền sở hữu và quyền truy cập đúng.

Log kiểm toán quá lớn hoặc khó quản lý

Nếu bạn cấu hình quá nhiều quy tắc hoặc hệ thống của bạn có lưu lượng hoạt động cao, tệp audit.log có thể phát triển rất nhanh, chiếm dụng không gian đĩa và làm chậm quá trình phân tích.

Giải pháp:

- Sử dụng Log Rotation: Đây là giải pháp quan trọng nhất. Công cụ

logrotate của Linux có thể được cấu hình để tự động xoay vòng (rotate), nén và xóa các tệp log cũ. Hãy đảm bảo rằng có một cấu hình cho auditd trong /etc/logrotate.d/, ví dụ /etc/logrotate.d/audit. Bạn có thể tùy chỉnh các thông số như tần suất xoay vòng, số lượng tệp lưu trữ, và kích thước tối đa.

- Tối ưu hóa quy tắc kiểm toán: Rà soát lại các quy tắc của bạn. Chỉ giám sát những gì thực sự cần thiết. Tránh các quy tắc quá chung chung có thể tạo ra một lượng lớn log nhiễu. Ví dụ, thay vì giám sát toàn bộ thư mục

/etc, hãy chỉ định các tệp tin cụ thể bên trong nó.

- Điều chỉnh cấu hình

auditd.conf: Trong tệp /etc/audit/auditd.conf, bạn có thể điều chỉnh các tham số như max_log_file (kích thước tối đa của một tệp log trước khi xoay vòng) và num_logs (số lượng tệp log cần giữ lại). Điều này cho phép auditd tự quản lý các tệp log của mình.

- Sử dụng hệ thống quản lý log tập trung: Đối với các môi trường lớn, hãy cân nhắc chuyển tiếp log kiểm toán đến một hệ thống quản lý log tập trung như ELK Stack (Elasticsearch, Logstash, Kibana) hoặc Graylog. Các hệ thống này cung cấp khả năng lưu trữ, tìm kiếm và phân tích log hiệu quả hơn rất nhiều.

Các best practices khi sử dụng hệ thống kiểm toán Linux

Để khai thác tối đa sức mạnh của hệ thống kiểm toán Linux mà không ảnh hưởng tiêu cực đến hiệu suất, việc tuân thủ các phương pháp hay nhất (best practices) là vô cùng quan trọng.

Thiết lập quy tắc kiểm toán hợp lý tránh gây quá tải hệ thống

Không phải sự kiện nào cũng cần được kiểm toán. Việc ghi log mọi thứ sẽ tạo ra một lượng dữ liệu khổng lồ, không chỉ làm tốn dung lượng lưu trữ mà còn gây áp lực lên CPU và I/O của hệ thống. Nguyên tắc vàng là “kiểm toán những gì quan trọng”. Hãy tập trung vào:

- Các tệp tin cấu hình hệ thống và ứng dụng quan trọng.

- Các sự kiện liên quan đến xác thực và quản lý truy cập (đăng nhập, thay đổi mật khẩu, sudo).

- Việc thực thi các lệnh quản trị có thể thay đổi trạng thái hệ thống.

- Các cuộc gọi hệ thống (syscalls) nhạy cảm liên quan đến việc thay đổi quyền sở hữu hoặc xóa tệp.

Hãy bắt đầu với một bộ quy tắc cơ bản và mở rộng dần khi bạn hiểu rõ hơn về các rủi ro cụ thể của hệ thống mình. Tránh các quy tắc chung chung như giám sát toàn bộ hệ thống tệp.

Luôn cập nhật và kiểm tra định kỳ báo cáo kiểm toán

Dữ liệu kiểm toán chỉ có giá trị khi nó được phân tích. Việc thu thập log mà không bao giờ xem lại cũng giống như lắp camera an ninh mà không có ai theo dõi. Hãy tạo thói quen kiểm tra các báo cáo kiểm toán hàng ngày hoặc hàng tuần bằng công cụ aureport. Thiết lập các tập lệnh (script) để tự động quét log và gửi cảnh báo qua email hoặc các kênh chat (Slack, Teams) khi phát hiện các sự kiện đáng ngờ. Việc kiểm tra định kỳ giúp bạn nhanh chóng phát hiện các dấu hiệu bất thường và duy trì một tư thế an ninh chủ động.

Không tắt dịch vụ audit khi chưa có phương án thay thế an toàn

Dịch vụ auditd là một thành phần bảo mật cốt lõi. Trong mọi trường hợp, không nên tắt nó đi chỉ vì lý do hiệu suất hoặc vì log quá lớn mà chưa tìm ra giải pháp xử lý. Tắt auditd đồng nghĩa với việc bạn tạo ra một “điểm mù” lớn trong hệ thống an ninh của mình. Nếu bạn thực sự cần tắt nó để bảo trì hoặc gỡ lỗi, hãy đảm bảo rằng bạn có một kế hoạch rõ ràng, thực hiện trong khoảng thời gian ngắn nhất có thể và bật lại ngay sau khi hoàn tất. Nếu hiệu suất là mối quan tâm lớn, hãy ưu tiên tối ưu hóa các quy tắc kiểm toán thay vì vô hiệu hóa toàn bộ dịch vụ.

Kết luận

Qua bài viết chi tiết này, chúng ta đã cùng nhau khám phá vai trò không thể thiếu của hệ thống kiểm toán Linux trong việc bảo vệ và quản trị máy chủ. Từ việc giám sát từng thay đổi nhỏ nhất trên các tệp tin cấu hình, theo dõi các lần đăng nhập, cho đến việc phát hiện những hành vi bất thường, Linux Audit thực sự là người vệ sĩ thầm lặng nhưng vô cùng mạnh mẽ cho hệ thống của bạn. Nó không chỉ giúp tăng cường an ninh mà còn là công cụ đắc lực trong việc tuân thủ các chính sách bảo mật và chẩn đoán sự cố một cách nhanh chóng.

Triển khai và cấu hình một hệ thống kiểm toán đầy đủ trên CentOS & RHEL không phải là một công việc phức tạp, nhưng lợi ích mà nó mang lại là vô cùng to lớn. Việc đầu tư thời gian để thiết lập các quy tắc phù hợp và xây dựng quy trình phân tích log định kỳ sẽ giúp bạn xây dựng một hàng rào phòng thủ vững chắc, giảm thiểu rủi ro và nâng cao sự ổn định cho toàn bộ hạ tầng. Đừng chờ đến khi sự cố xảy ra mới nhận ra tầm quan trọng của việc giám sát. Hãy chủ động bảo vệ hệ thống của mình ngay từ hôm nay.

Để tiếp tục tìm hiểu sâu hơn và nâng cao kỹ năng của mình, bạn có thể tham khảo các tài liệu chính thức từ Red Hat hoặc trang man của các công cụ như auditd, auditctl, ausearch và aureport. Cộng đồng mã nguồn mở cũng là một nguồn tài nguyên quý giá với nhiều hướng dẫn và bộ quy tắc mẫu đã được kiểm chứng.